Come configurare una rete WiFi per ospiti sicura: Guida passo-passo

Questa guida fornisce una dettagliata procedura tecnica per i team IT sulla progettazione e l'implementazione di una rete WiFi per ospiti sicura da zero. Copre la segmentazione VLAN, la progettazione delle regole del firewall, l'integrazione del Captive Portal e la gestione della larghezza di banda, con scenari di implementazione reali da ambienti ospedalieri e di vendita al dettaglio. Gli operatori di sedi e gli architetti di rete troveranno indicazioni pratiche e neutrali rispetto al fornitore che affrontano sia i requisiti di sicurezza che quelli di conformità.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Segmentazione della Rete tramite VLAN

- Politiche Firewall e di Routing

- Isolamento del Cliente (Isolamento Layer 2)

- Architettura del Captive Portal

- Fase 1: Configurazione dell'Infrastruttura

- Fase 2: Configurazione degli Access Point Wireless

- Fase 3: Implementazione del Captive Portal

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per i team IT aziendali, l'implementazione del WiFi per ospiti non è più un servizio opzionale, ma un requisito aziendale fondamentale. Tuttavia, l'introduzione di dispositivi non gestiti e non affidabili nella propria infrastruttura fisica presenta significativi rischi per la sicurezza e la conformità. Questa guida di riferimento tecnico fornisce una metodologia passo-passo per architetti e ingegneri di rete per progettare, implementare e gestire una rete WiFi per ospiti sicura. Trattiamo gli elementi fondamentali della segmentazione della rete utilizzando VLAN, la progettazione delle politiche del firewall, la configurazione degli access point e l'integrazione del Captive Portal. Implementando queste best practice neutrali rispetto al fornitore, le organizzazioni possono offrire connettività senza interruzioni ai visitatori mantenendo l'isolamento assoluto dei dati aziendali, dei sistemi Point of Sale (POS) e dei server interni, garantendo la conformità con standard tra cui PCI DSS, GDPR e IEEE 802.1X. Che si tratti di un'implementazione in una struttura alberghiera, una catena di negozi o una sede del settore pubblico, i principi architetturali di questa guida si applicano universalmente.

Approfondimento Tecnico

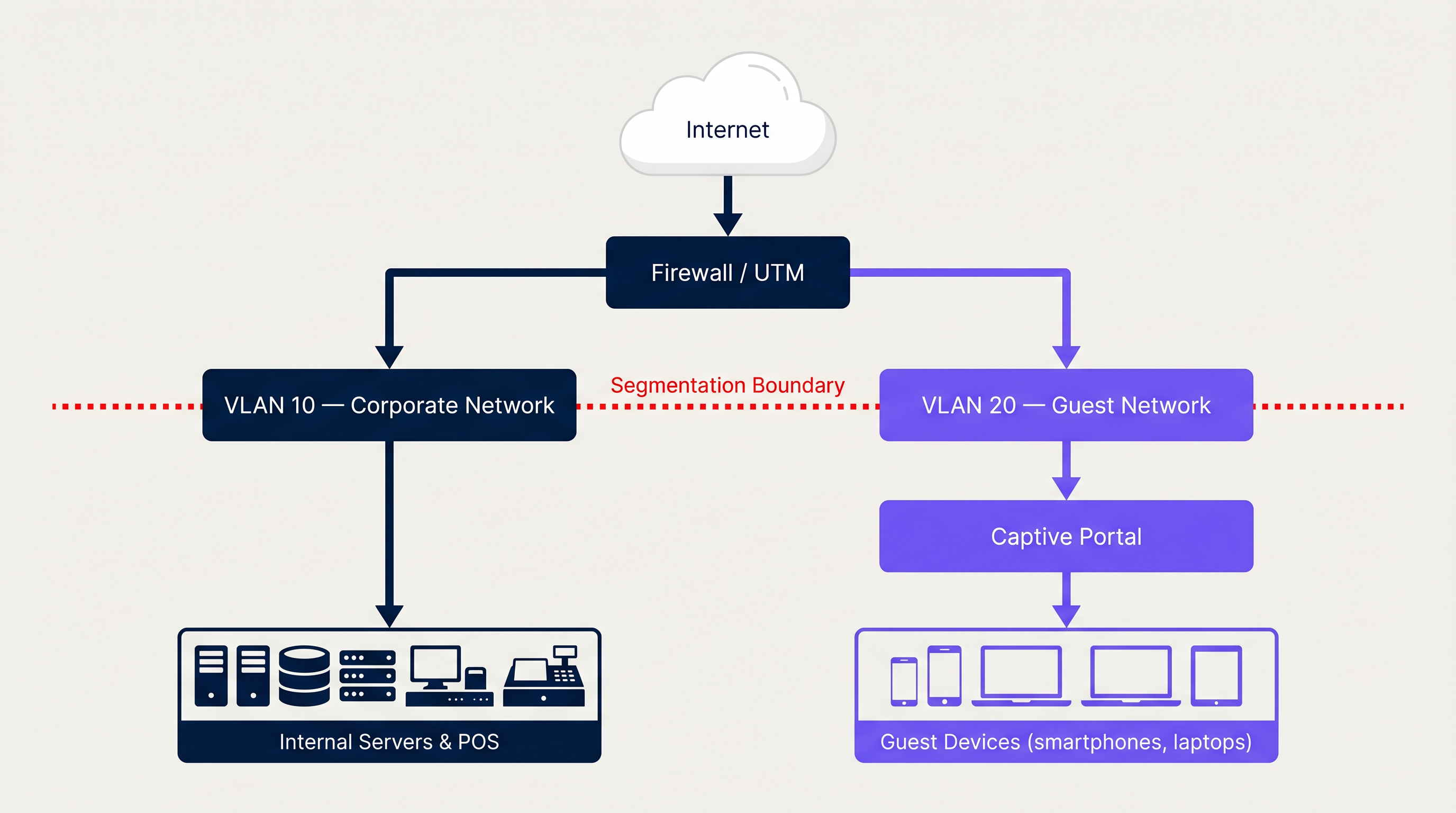

La pietra angolare di qualsiasi implementazione wireless sicura è la separazione logica. Una rete per ospiti deve essere progettata per operare in modo completamente indipendente dall'infrastruttura aziendale, anche quando entrambe condividono lo stesso hardware fisico — switch, access point e collegamenti WAN. Ciò si ottiene tramite una robusta configurazione VLAN, regole firewall rigorose e isolamento Layer 2 sull'access point.

Segmentazione della Rete tramite VLAN

Il primo passo per creare una rete per ospiti sicura è stabilire una Virtual Local Area Network (VLAN) dedicata. In un'implementazione aziendale tipica, la rete dati aziendale risiede sulla VLAN 10 (ad esempio, 10.0.10.0/24), mentre il traffico degli ospiti è assegnato alla VLAN 20 (ad esempio, 10.0.20.0/22). Questa segmentazione Layer 2 garantisce che i domini di broadcast siano completamente isolati. Quando un access point trasmette l'SSID per ospiti, tagga tutto il traffico proveniente da quell'SSID con l'ID VLAN per ospiti (tagging 802.1Q) prima di inoltrarlo allo switch tramite una porta trunk.

Lo switch deve essere configurato con la VLAN per ospiti su tutte le porte trunk pertinenti, e il controller wireless dell'access point deve mappare l'SSID per ospiti alla VLAN 20. Questa mappatura è l'anello critico della catena — una configurazione errata qui comporta che il traffico degli ospiti appaia sulla VLAN aziendale, il che costituisce una grave violazione della sicurezza.

Politiche Firewall e di Routing

La segmentazione a livello di switch è insufficiente senza i corrispondenti controlli Layer 3. Il firewall o l'appliance Unified Threat Management (UTM) deve applicare rigorose politiche di routing inter-VLAN. Il set di regole fondamentali per la VLAN per ospiti è:

| Regola | Azione | Origine | Destinazione |

|---|---|---|---|

| 1 | Nega | VLAN 20 (Ospiti) | VLAN 10 (Aziendale) |

| 2 | Nega | VLAN 20 (Ospiti) | Sottoreti di Gestione |

| 3 | Consenti | VLAN 20 (Ospiti) | Internet (0.0.0.0/0) |

| 4 | Nega | Qualsiasi | Qualsiasi (implicito) |

Le regole vengono elaborate dall'alto verso il basso. Se un dispositivo ospite compromesso tenta di scansionare la rete interna, la Regola 1 scarta i pacchetti prima che raggiungano gli asset aziendali. L'implementazione di funzionalità SD-WAN insieme a questa architettura può migliorare ulteriormente la gestione del traffico su siti distribuiti — vedi I Vantaggi Chiave dell'SD-WAN per le Aziende Moderne per una ripartizione dettagliata di come l'SD-WAN completa le implementazioni di reti per ospiti multi-sito.

Isolamento del Cliente (Isolamento Layer 2)

A livello di access point, è fondamentale abilitare l'Isolamento del Cliente (anche chiamato Isolamento AP o Isolamento Layer 2). Questa funzionalità impedisce ai dispositivi connessi allo stesso SSID per ospiti di comunicare direttamente tra loro a Layer 2. Senza di essa, un attore malintenzionato sulla rete per ospiti potrebbe lanciare spoofing ARP, attacchi man-in-the-middle o scansioni laterali contro altri dispositivi ospiti. La maggior parte dei controller wireless aziendali (Cisco, Aruba, Ruckus, Ubiquiti) espone questa opzione come un semplice interruttore nel profilo SSID.

Architettura del Captive Portal

Una rete aperta e non crittografata (Autenticazione Open System) è l'implementazione WiFi per ospiti più comune, ma è anche la meno sicura. Tutto il traffico viene trasmesso in chiaro ed è intercettabile da chiunque si trovi nel raggio radio. Lo standard moderno per l'accesso degli ospiti è un Captive Portal combinato con WPA2 (con una passphrase condivisa) o, preferibilmente, WPA3-Enhanced Open (Opportunistic Wireless Encryption — OWE), che fornisce crittografia per sessione senza richiedere una chiave pre-condivisa.

Un Captive Portal intercetta la richiesta HTTP iniziale dell'utente e lo reindirizza a una pagina di login prima di concedere l'accesso a Internet. Il portale è servito da un server dedicato (on-premises o ospitato nel cloud) e comunica con il controller wireless tramite RADIUS per concedere o negare l'accesso.

L'integrazione del controller wireless con una piattaforma come Guest WiFi tramite RADIUS offre un'esperienza di onboarding sicura, conforme e ricca di funzionalità. Il Captive Portal serve a molteplici scopi contemporaneamente: autenticazione dell'utente (tramite social login, email o SMS), accettazione obbligatoria delle Politiche di Utilizzo Accettabile (AUP) e acquisizione di dati di prima parte che alimentano una dashboard completa di WiFi Analytics . Per le organizzazioni che valutano i fornitori di piattaforme, la revisione di una Guida all'Acquisto per Fornitori di WiFi per Ospiti: Cosa Cercare nella Scelta di una Piattaforma WiFi è un passo prezioso nel processo di approvvigionamento.

Guida all'Implementazione

La seguente sequenza di implementazione passo-passo si applica agli ambienti aziendali che utilizzano switch gestiti, un firewall/UTM dedicato e un controller wireless (gestito in cloud o on-premises).

Fase 1: Configurazione dell'Infrastruttura

1a. Creare la VLAN Guest sullo Switch Core Definire la VLAN 20 sullo switch gestito e assegnarle un nome descrittivo (es. "GUEST_WIFI"). Assicurarsi che la VLAN sia propagata su tutte le porte trunk che si connettono agli switch di livello di accesso e al firewall.

1b. Configurare DHCP e DNS per la VLAN Guest Configurare un ambito DHCP dedicato per la VLAN 20. Utilizzare una subnet ampia (minimo /22 per sedi di medie dimensioni, /20 o superiore per stadi e centri congressi). Configurare tempi di lease brevi (1-2 ore). Fondamentale, assegnare server DNS esterni (es. 1.1.1.1, 8.8.8.8) o un servizio DNS filtrato ai client guest — mai i resolver DNS interni aziendali.

1c. Applicare le Regole del Firewall Implementare il set di regole ACL inter-VLAN descritto sopra. Testare collegando un dispositivo all'SSID guest e tentando di effettuare il ping di indirizzi IP interni — tutti i ping dovrebbero scadere.

Fase 2: Configurazione degli Access Point Wireless

2a. Creare l'SSID Guest Trasmettere un nome di rete chiaramente identificabile (es. "VenueName_Guest"). Mappare questo SSID alla VLAN 20 nel controller wireless.

2b. Abilitare l'Isolamento Client Attivare l'AP Isolation / Client Isolation per il profilo dell'SSID guest.

2c. Configurare la Limitazione della Larghezza di Banda e QoS Applicare la limitazione di velocità per client (es. 5 Mbps in download / 2 Mbps in upload). Configurare le marcature QoS DSCP per dare priorità al traffico aziendale rispetto al traffico guest al bordo WAN.

2d. Impostare il Metodo di Autenticazione Per la massima sicurezza, configurare WPA3-Enhanced Open (OWE). Per la compatibilità con dispositivi legacy, WPA2 con reindirizzamento al captive portal rimane accettabile.

Fase 3: Implementazione del Captive Portal

3a. Configurare il Walled Garden Definire le destinazioni consentite pre-autenticazione (il "walled garden") nel controller wireless. Questo deve includere l'IP/dominio del server captive portal e qualsiasi provider di autenticazione esterno (es. accounts.google.com, graph.facebook.com per i social login), così come l'URL di rilevamento del captive portal di Apple (captive.apple.com) e gli equivalenti endpoint di rilevamento Android/Windows.

3b. Integrare con RADIUS Configurare il controller wireless in modo che punti al server RADIUS della piattaforma del captive portal. Definire il segreto condiviso e impostare valori di timeout RADIUS appropriati.

3c. Costruire la Pagina del Portale Assicurarsi che la pagina del portale includa: identità del brand, termini di servizio chiari, informativa sulla privacy dei dati (conforme al GDPR) e il/i metodo/i di autenticazione. Per le implementazioni Hospitality , considerare di offrire accesso a livelli (livello base gratuito vs. livello premium a pagamento).

3d. Testare il Flusso End-to-End Connettere un dispositivo di test. Verificare che il portale si carichi correttamente, che l'autenticazione abbia successo, che l'accesso a internet sia concesso dopo l'autenticazione e che le risorse interne rimangano inaccessibili.

Migliori Pratiche

Audit di Sicurezza: Condurre test di penetrazione periodici e scansioni delle vulnerabilità del segmento di rete guest. Verificare l'integrità della segmentazione VLAN almeno trimestralmente. Strumenti come Nmap possono essere utilizzati dalla VLAN guest per confermare che le subnet interne sono irraggiungibili.

Filtro Contenuti: Implementare il filtro dei contenuti web basato su DNS o inline sulla VLAN guest per bloccare domini dannosi, contenuti per adulti e categorie di abuso ad alta larghezza di banda (torrenting, streaming illegale). Questo protegge la reputazione del tuo IP e impedisce che la tua connessione internet venga utilizzata per attività illegali.

Gestione Sessioni: Configurare timeout di sessione inattiva (es. 30 minuti di inattività) e limiti di sessione assoluti (es. 8-24 ore) per gestire l'esaurimento del pool di indirizzi IP e garantire che gli utenti riaccettino periodicamente i termini.

Logging e Monitoraggio: Conservare i log DHCP, i log di autenticazione RADIUS e i log del firewall per la VLAN guest per un minimo di 12 mesi. Questo è un requisito ai sensi di molte normative sulla conservazione dei dati ed è essenziale per la risposta agli incidenti.

Standard Hardware: Per le nuove implementazioni, specificare access point Wi-Fi 6 (802.11ax) con supporto WPA3. La maggiore velocità di trasmissione e le capacità MU-MIMO migliorate sono particolarmente preziose in ambienti ad alta densità come i negozi Retail e gli hub di trasporto. Vedere le implementazioni Transport per indicazioni specifiche sulla configurazione ad alta densità.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

VLAN Bleeding: La modalità di guasto più grave — il traffico guest che viene instradato alla VLAN aziendale a causa di porte trunk o regole del firewall mal configurate. Mitigazione: Testare sempre dopo l'implementazione tentando di raggiungere IP interni dall'SSID guest. Utilizzare strumenti di controllo dell'accesso alla rete (NAC) per rilevare traffico inter-VLAN inatteso.

Fallimento del Reindirizzamento del Captive Portal: I sistemi operativi moderni (iOS, Android, Windows) utilizzano URL di sonda specifici per rilevare i captive portal. Se il walled garden è mal configurato o il DNS è bloccato, il portale non si caricherà e il dispositivo mostrerà "Nessuna connessione internet." Mitigazione: Assicurarsi che tutti i domini di rilevamento del captive portal specifici del sistema operativo siano nel walled garden. Testare su dispositivi iOS, Android e Windows.

Esaurimento DHCP: In luoghi ad alta affluenza, il pool DHCP può esaurire gli indirizzi se la subnet è troppo piccola o i tempi di lease sono troppo lunghi. Mitigazione: Utilizzare subnet /22 o più grandi; impostare i tempi di lease a 1-2 ore.

Saturazione della Larghezza di Banda: Senza limitazione di velocità, un piccolo numero di utenti può consumare l'intero collegamento WAN. Mitigazione: Implementare la limitazione di velocità per client e QoS a livello WAN che dia priorità al traffico aziendale.

Lacune di Conformità: L'implementazione di un WiFi guest senza un processo di acquisizione dati conforme al GDPR espone l'organizzazione a rischi normativi. Mitigazione: Utilizzare una piattaforma che fornisca gestione del consenso integrata, gestione delle richieste di accesso dei soggetti interessati (DSAR) e politiche di conservazione dei dati configurabili.

ROI e Impatto sul Business

Mentre l'obiettivo IT primario è la sicurezze connettività, una rete ospite correttamente architettata trasforma un centro di costo in un motore di entrate misurabile. Le organizzazioni nei settori Ospitalità e Sanità stanno sfruttando i dati del WiFi ospite per ottenere risultati aziendali tangibili.

| Metrica | Risultato Tipico |

|---|---|

| Tasso di acquisizione dati di prima parte | 60-80% degli ospiti che si connettono |

| Tassi di apertura email marketing (contatti acquisiti tramite WiFi) | 25-35% (vs. 15-20% media del settore) |

| Aumento del tasso di visite ripetute | 10-15% con campagne di re-engagement mirate |

| Riduzione degli incidenti IT | Riduzione significativa degli incidenti di rete legati agli ospiti dopo la segmentazione |

Il costo dell'implementazione di una corretta segmentazione VLAN e di un robusto captive portal è trascurabile rispetto ai potenziali danni finanziari e reputazionali di una violazione dei dati originata da una rete ospite non protetta. Una singola multa per non conformità PCI DSS può raggiungere i 20 milioni di euro o il 4% del fatturato annuo globale ai sensi del GDPR — rendendo irrisorio qualsiasi investimento in infrastrutture.

Integrandosi con la piattaforma WiFi Analytics di Purple, gli operatori delle sedi ottengono visibilità in tempo reale sui flussi di visitatori, sui tempi di permanenza e sui tassi di ritorno dei visitatori — informazioni che influenzano direttamente le decisioni sul personale, la spesa di marketing e l'ottimizzazione del layout della sede.

Termini chiave e definizioni

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, isolating broadcast traffic at Layer 2 using IEEE 802.1Q tagging.

The foundational mechanism for separating guest traffic from corporate traffic on shared physical switches and access points.

Client Isolation (AP Isolation)

A wireless network feature that prevents devices connected to the same SSID from communicating directly with each other at Layer 2.

Crucial for guest networks to prevent malicious users from attacking other guests' devices via ARP spoofing or direct scanning.

Captive Portal

A web page that a user is redirected to and must interact with before being granted full internet access on a public or guest network.

Used for user authentication, AUP acceptance, GDPR-compliant data capture, and marketing opt-in on guest WiFi networks.

SSID (Service Set Identifier)

The broadcasted name of a wireless network that client devices see when scanning for available networks.

A dedicated guest SSID is mapped to the guest VLAN in the wireless controller, ensuring traffic is correctly tagged and isolated.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for network access.

Used by wireless controllers to communicate with captive portal platforms (like Purple) to authenticate guest users and grant/deny network access.

Walled Garden

A set of pre-authentication allowed network destinations that a guest device can reach before completing captive portal login.

Must include the captive portal server, external authentication providers (Google, Facebook), and OS-specific captive portal detection URLs to ensure the login page loads correctly.

WPA3-Enhanced Open (OWE)

Opportunistic Wireless Encryption — a Wi-Fi security standard that provides per-session encryption on open networks without requiring a pre-shared key, ratified under IEEE 802.11.

The recommended encryption standard for guest SSIDs, providing protection against passive eavesdropping without the UX friction of a password.

QoS (Quality of Service)

A set of technologies and policies that manage network traffic to ensure critical applications receive priority bandwidth, reducing latency and packet loss.

Applied at the WAN edge to prioritize corporate traffic (POS, VoIP, PMS) over guest internet browsing, preventing guest bandwidth consumption from impacting business operations.

DHCP Exhaustion

A condition where a DHCP server has no remaining IP addresses in its pool to assign to new clients, causing new devices to fail to connect.

A common operational issue in high-footfall guest networks if the subnet is undersized or lease times are too long. Mitigated with large subnets and short lease durations.

Casi di studio

A 200-room hotel needs to deploy guest WiFi across all rooms and public areas. They currently operate a single flat network (VLAN 1) for both corporate operations (PMS, POS, back-office) and guests. The IT manager has been tasked with redesigning the network to achieve PCI DSS compliance before their next audit. How should the architecture be redesigned?

Phase 1 — Network Redesign: Create VLAN 10 for Corporate (10.0.10.0/24) and VLAN 20 for Guests (10.0.20.0/22 to accommodate high device counts across 200 rooms plus public areas). Configure the core firewall with explicit deny rules from VLAN 20 to VLAN 10, ensuring POS terminals on VLAN 10 are completely unreachable from the guest segment.

Phase 2 — Wireless Configuration: Reconfigure all access points to broadcast two SSIDs: 'Hotel_Corporate' (VLAN 10, WPA2-Enterprise with 802.1X) and 'Hotel_Guest' (VLAN 20, WPA3-Enhanced Open with captive portal). Enable Client Isolation on the guest SSID.

Phase 3 — Captive Portal: Deploy a GDPR-compliant captive portal integrated via RADIUS. Configure the portal to capture guest email addresses, display the privacy policy, and require explicit consent for marketing communications. Set session timeout to 24 hours with idle timeout of 60 minutes.

Phase 4 — Bandwidth Management: Apply per-client rate limiting of 10 Mbps down / 5 Mbps up on the guest SSID. Configure QoS to prioritize PMS and POS traffic (DSCP EF) over guest traffic (DSCP BE).

A large retail chain with 50 stores is experiencing two problems: (1) slow POS transaction times during peak hours because guests are streaming video on the free in-store WiFi, and (2) the marketing team has no visibility into how many unique visitors the stores receive daily. How should the IT team address both issues simultaneously?

Problem 1 — Bandwidth: Implement per-client rate limiting on the Guest SSID (cap each client at 3 Mbps down). Configure QoS rules on the WAN edge router to mark POS application traffic (typically TCP 443 to payment gateway IPs) with DSCP EF (Expedited Forwarding) and guest traffic with DSCP BE (Best Effort). This guarantees POS transactions always have priority bandwidth regardless of guest usage.

Problem 2 — Analytics: Deploy a centralized captive portal platform (such as Purple) across all 50 sites via a cloud-managed wireless controller. The portal captures device MAC addresses (anonymised for GDPR compliance) and authenticated user profiles. The analytics dashboard provides daily unique visitor counts, repeat visitor rates, and dwell time data per store — feeding directly into the marketing team's reporting.

Analisi degli scenari

Q1. You are deploying guest WiFi in a conference centre that hosts events with up to 5,000 concurrent attendees. What subnet mask should you configure for the guest VLAN DHCP scope, and what lease time would you recommend?

💡 Suggerimento:Consider the number of usable host IP addresses required, plus overhead for DHCP lease transitions and devices that hold leases without actively using them.

Mostra l'approccio consigliato

A /21 subnet (255.255.248.0) provides 2,046 usable addresses — insufficient for 5,000 concurrent users. A /20 subnet (255.255.240.0) provides 4,094 usable addresses, still marginal. A /19 subnet (255.255.224.0) provides 8,190 usable addresses, which safely accommodates 5,000 concurrent users with headroom for lease transitions. Configure DHCP lease times of 1 hour to ensure addresses are recycled quickly as attendees move in and out of the venue.

Q2. A guest reports that after connecting to the venue WiFi, their iPhone shows 'Connected, no internet' and the login page never appears. What are the three most likely configuration issues to investigate first?

💡 Suggerimento:Think about what the device needs to reach before authentication is complete.

Mostra l'approccio consigliato

- Walled Garden misconfiguration: The captive.apple.com domain (Apple's captive portal detection URL) is not in the pre-authentication allowed destinations, so iOS cannot detect the portal. 2. DNS blocking: The firewall is blocking DNS queries from the guest VLAN before authentication, so the device cannot resolve the captive portal hostname. 3. HTTPS interception: The device is attempting to load an HTTPS URL first, and the captive portal redirect is failing because the SSL certificate doesn't match — ensure the portal redirect targets an HTTP URL or has a valid certificate.

Q3. Your security team has flagged that guest devices on the WiFi network can ping each other's IP addresses. Which specific configuration change is required, and at which layer of the network stack does it operate?

💡 Suggerimento:This is a wireless-layer control, not a firewall rule.

Mostra l'approccio consigliato

Client Isolation (also called AP Isolation or Layer 2 Isolation) must be enabled on the guest SSID profile in the wireless controller. This operates at Layer 2 (Data Link Layer) of the OSI model, preventing direct frame forwarding between wireless clients associated to the same SSID. It is distinct from firewall rules, which operate at Layer 3 — firewall rules alone cannot prevent Layer 2 peer-to-peer communication between devices on the same subnet.

Q4. A retail client wants to use their guest WiFi data for GDPR-compliant email marketing. What specific technical and legal requirements must the captive portal implementation satisfy?

💡 Suggerimento:Consider both the data capture mechanism and the consent framework.

Mostra l'approccio consigliato

The captive portal must: (1) Present a clear privacy notice explaining what data is collected, the legal basis for processing, retention period, and data controller identity. (2) Use a double opt-in mechanism for marketing communications — a pre-ticked checkbox is not valid consent under GDPR. (3) Capture explicit, informed, freely given consent separately from the terms of service acceptance. (4) Provide a mechanism for data subjects to exercise their rights (access, erasure, portability). (5) Log the timestamp, IP address, and consent text version for each consent event as an audit trail. (6) Ensure the data processor agreement with the WiFi platform provider is in place and compliant with GDPR Article 28.