GDPR and WiFi: व्यवसायांसाठी एक अनुपालन मार्गदर्शक

एंटरप्राइझ WiFi नेटवर्कमध्ये GDPR अनुपालन व्यवस्थापित करण्यासाठी IT नेते आणि ठिकाण चालकांसाठी एक सर्वसमावेशक मार्गदर्शक. यात डेटा मॅपिंग, प्रक्रियेसाठी कायदेशीर आधार, स्प्लॅश पेज संमती डिझाइन आणि स्वयंचलित डेटा धारणा धोरणे समाविष्ट आहेत.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण: तुम्ही प्रत्यक्षात कोणता डेटा गोळा करत आहात?

- प्रक्रियेसाठी कायदेशीर आधार

- स्प्लॅश पेज आर्किटेक्चर आणि संमती डिझाइन

- अंमलबजावणी मार्गदर्शक: एक टप्प्याटप्प्याने दृष्टिकोन

- पायरी 1: डेटा मॅपिंग आणि ROPA

- पायरी 2: Captive Portal कॉन्फिगर करा

- पायरी 3: स्वयंचलित डेटा धारणा लागू करा

- पायरी 4: डेटा प्रोसेसिंग करार (DPAs) कार्यान्वित करा

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यवसायावर परिणाम

कार्यकारी सारांश

CTOs, IT व्यवस्थापक आणि ठिकाण संचालन संचालकांसाठी, गेस्ट WiFi ही दुहेरी तलवार आहे. एका बाजूला, हे अतिथी अनुभवासाठी एक महत्त्वपूर्ण उपयुक्तता आणि WiFi Analytics साठी एक शक्तिशाली इंजिन आहे. दुसऱ्या बाजूला, हे डेटा संरक्षणाच्या जोखमीसाठी एक महत्त्वपूर्ण क्षेत्र दर्शवते. जर तुम्ही Retail , Hospitality , किंवा Transport मध्ये Guest WiFi चालवत असाल, तर तुम्ही जनरल डेटा प्रोटेक्शन रेग्युलेशन (GDPR) अंतर्गत वैयक्तिक डेटावर प्रक्रिया करत आहात.

हे मार्गदर्शक कायदेशीर क्लिष्टता दूर करून अनुपालनासाठी एक व्यावहारिक, तांत्रिक चौकट प्रदान करते. आम्ही नेटवर्क इन्फ्रास्ट्रक्चरद्वारे कॅप्चर केलेले विशिष्ट डेटा पॉइंट्स, स्पष्ट संमतीसाठी आवश्यक असलेल्या Captive Portal ची रचना कशी करावी आणि नियामक अंमलबजावणीपासून तुमच्या संस्थेचे संरक्षण करताना मौल्यवान व्यवसाय अंतर्दृष्टी सक्षम करणारी स्वयंचलित डेटा धारणा धोरणे कशी लागू करावी हे कव्हर करतो.

आमच्या 10 मिनिटांचे कार्यकारी ब्रीफिंग ऐका:

तांत्रिक सखोल विश्लेषण: तुम्ही प्रत्यक्षात कोणता डेटा गोळा करत आहात?

नेटवर्क आर्किटेक्ट्समध्ये एक सामान्य गैरसमज आहे की MAC ॲड्रेस आणि IP ॲड्रेस हे केवळ तांत्रिक ओळखकर्ते आहेत. GDPR अंतर्गत, जर डेटा पॉइंटचा वापर—प्रत्यक्ष किंवा अप्रत्यक्षपणे—नैसर्गिक व्यक्तीला ओळखण्यासाठी केला जाऊ शकत असेल, तर तो वैयक्तिक डेटा मानला जातो.

जेव्हा एखादे डिव्हाइस WiFi Access Point शी संबंधित होते, तेव्हा नेटवर्क कंट्रोलर MAC ॲड्रेस लॉग करतो. जेव्हा वापरकर्ता Captive Portal द्वारे जातो, तेव्हा त्याला IP ॲड्रेस दिला जातो. दोन्ही वैयक्तिक डेटा आहेत. जर तुमच्या स्प्लॅश पेजमध्ये नोंदणी फॉर्म समाविष्ट असेल, तर तुम्ही नावे, ईमेल ॲड्रेस आणि संभाव्यतः लोकसंख्याशास्त्रीय डेटा यांसारखी स्पष्टपणे ओळखण्यायोग्य माहिती देखील कॅप्चर करत आहात.

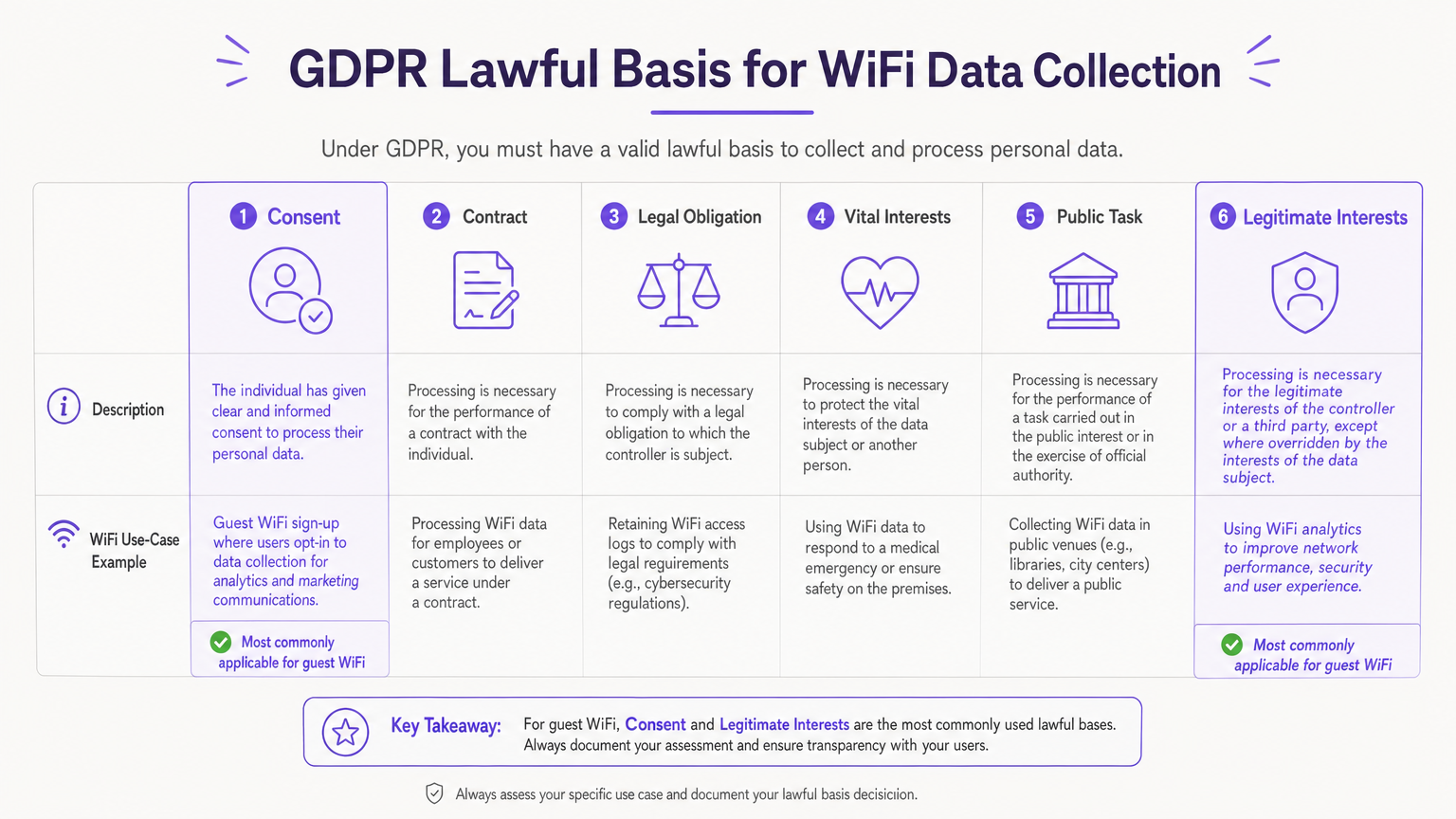

प्रक्रियेसाठी कायदेशीर आधार

GDPR च्या कलम 6 नुसार कोणत्याही वैयक्तिक डेटावर प्रक्रिया करण्यासाठी कायदेशीर आधार आवश्यक आहे. गेस्ट WiFi डिप्लॉयमेंट्ससाठी, दोन आधार प्रामुख्याने संबंधित आहेत:

- कायदेशीर हितसंबंध: सुरक्षित आणि कार्यक्षम सेवा प्रदान करण्यासाठी आवश्यक असलेल्या अंतर्निहित नेटवर्क कनेक्शन डेटावर (MAC ॲड्रेस, सत्र लॉग) प्रक्रिया करण्यासाठी अनेकदा वापरले जाते. यासाठी दस्तऐवजीकरण केलेले कायदेशीर हितसंबंध मूल्यांकन (LIA) आवश्यक आहे.

- संमती: थेट मार्केटिंग हेतूंसाठी डेटावर प्रक्रिया करण्यासाठी अनिवार्य आधार. संमती स्वेच्छेने दिलेली, विशिष्ट, माहितीपूर्ण आणि संदिग्ध नसावी.

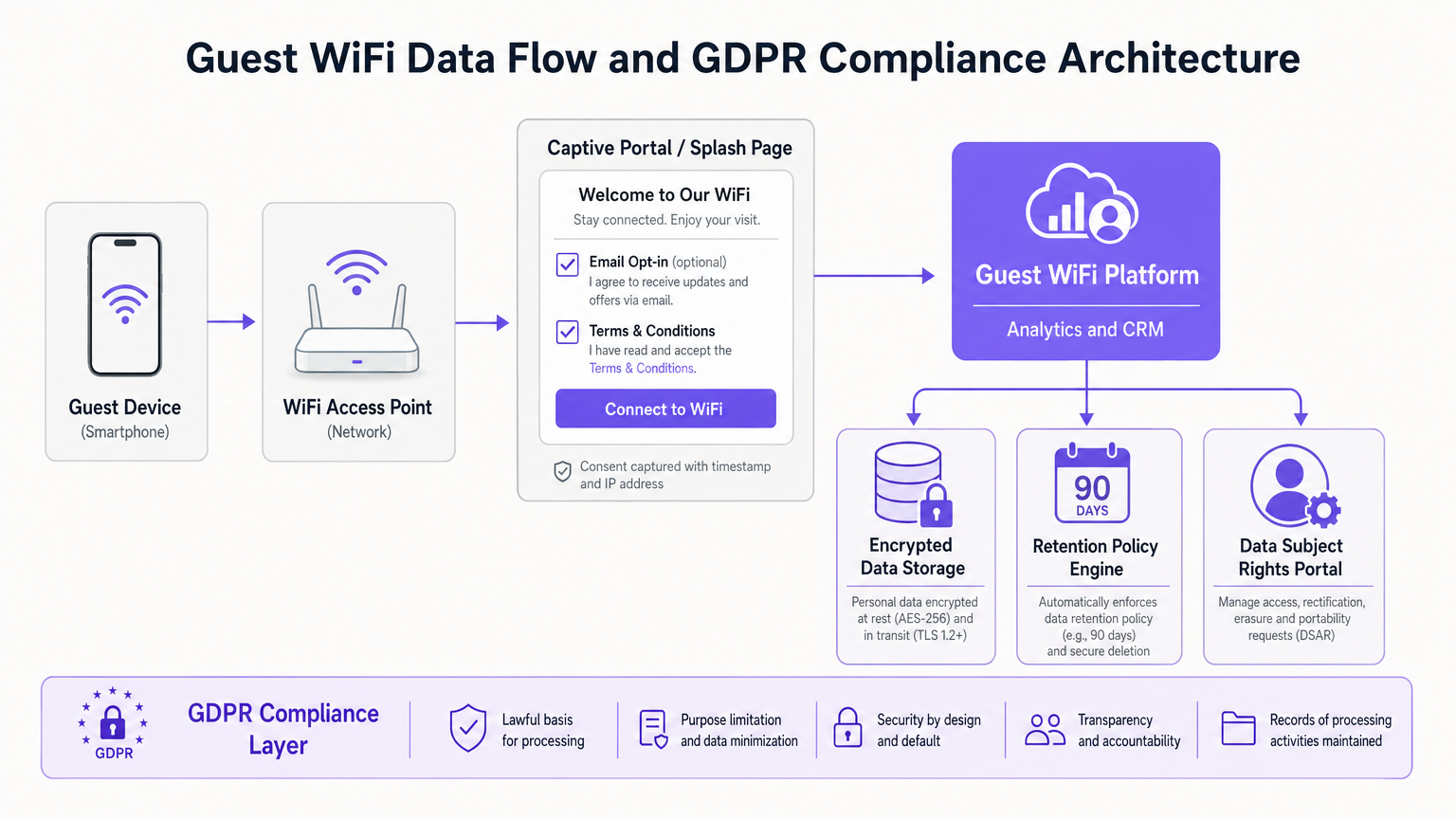

स्प्लॅश पेज आर्किटेक्चर आणि संमती डिझाइन

स्प्लॅश पेज हे GDPR अनुपालनासाठी महत्त्वपूर्ण इंटरफेस आहे. अनुपालन करणारी आर्किटेक्चर अटी आणि शर्तींची स्वीकृती मार्केटिंग संमतीपासून वेगळी करणे आवश्यक आहे.

- पूर्व-टिक केलेले बॉक्स नाहीत: मार्केटिंग ऑप्ट-इन्ससाठी वापरकर्त्याकडून हेतुपुरस्सर कृती आवश्यक आहे.

- अविभाजित संमती: तुम्ही मार्केटिंग कम्युनिकेशन्स प्राप्त करण्यास सहमती देण्यावर नेटवर्क ॲक्सेस सशर्त करू शकत नाही.

- बारीकसारीकपणा: जर तुम्ही अनेक हेतूंसाठी डेटा गोळा करत असाल (उदा. ईमेल मार्केटिंग, SMS मार्केटिंग, तृतीय-पक्ष शेअरिंग), तर प्रत्येकासाठी स्वतंत्र संमती यंत्रणा आवश्यक आहे.

- पारदर्शकता: वापरकर्ता कनेक्ट होण्यापूर्वी तुमच्या संस्थेच्या गोपनीयता सूचनेची स्पष्ट लिंक उपस्थित असणे आवश्यक आहे.

अंमलबजावणी मार्गदर्शक: एक टप्प्याटप्प्याने दृष्टिकोन

अनुपालन करणारा गेस्ट WiFi सोल्यूशन तैनात करण्यासाठी स्थिर धोरणांच्या पलीकडे जाऊन तांत्रिक अंमलबजावणी आवश्यक आहे.

पायरी 1: डेटा मॅपिंग आणि ROPA

कोणतीही प्रणाली कॉन्फिगर करण्यापूर्वी, डेटा प्रवाह मॅप करा. तुमचे ॲक्सेस पॉइंट्स, कंट्रोलर्स आणि ॲनालिटिक्स प्लॅटफॉर्म कोणता डेटा गोळा करतात हे अचूकपणे दस्तऐवजीकरण करा. हे कलम 30 अंतर्गत तुमच्या प्रक्रिया क्रियाकलापांचे रेकॉर्ड (ROPA) तयार करते.

पायरी 2: Captive Portal कॉन्फिगर करा

वर नमूद केलेल्या संमती डिझाइन तत्त्वांचे काटेकोरपणे पालन करणारा स्प्लॅश पेज लागू करा. प्लॅटफॉर्मने दिलेल्या कोणत्याही संमतीसह पडताळण्यायोग्य टाइमस्टॅम्प आणि IP ॲड्रेस कॅप्चर केल्याची खात्री करा, ज्यामुळे एक अपरिवर्तनीय ऑडिट ट्रेल तयार होईल.

पायरी 3: स्वयंचलित डेटा धारणा लागू करा

कलम 5(1)(e) नुसार डेटा आवश्यकतेपेक्षा जास्त काळ ठेवला जाऊ नये. मॅन्युअल हटवण्याच्या प्रक्रिया अयशस्वी होण्याची शक्यता असते. तुमच्या Guest WiFi प्लॅटफॉर्मला नेटवर्क लॉग (उदा. सुरक्षिततेच्या हेतूंसाठी 90 दिवसांनंतर) आणि तुमच्या परिभाषित धारणा वेळापत्रकानुसार निष्क्रिय मार्केटिंग संपर्कांना आपोआप हटवण्यासाठी कॉन्फिगर करा.

पायरी 4: डेटा प्रोसेसिंग करार (DPAs) कार्यान्वित करा

जर तुम्ही WiFi Analytics किंवा Captive Portal व्यवस्थापनासाठी तृतीय-पक्ष विक्रेत्याचा वापर करत असाल, तर ते डेटा प्रोसेसर म्हणून कार्य करतात. कलम 28 नुसार स्वाक्षरी केलेला DPA आवश्यक आहे, ज्यात प्रक्रियेची व्याप्ती, स्वरूप आणि उद्देश तसेच प्रोसेसरने लागू करावयाच्या सुरक्षा उपायांचा तपशील असावा.

सर्वोत्तम पद्धती

- अनामिकीकरण आणि एकत्रीकरण: फूटफॉल किंवा ड्वेल टाइम विश्लेषणासाठी WiFi Analytics वापरताना, गोपनीयतेचे धोके कमी करण्यासाठी डेटा अनामिक किंवा एकत्रित केला असल्याची खात्री करा.

- नियमित ऑडिट्स: GDPR अनुपालनाला एक सतत चालणारा कार्यक्रम माना. तुमच्या स्प्लॅश पेज कॉन्फिगरेशन, धारणा सेटिंग्ज आणि विक्रेता DPAs चे वार्षिक ऑडिट करा.

- डेटा विषय अधिकार: डेटा विषय ॲक्सेस विनंत्या (DSARs) आणि हटवण्याच्या विनंत्या (विसरण्याचा अधिकार) वैधानिक एक महिन्याच्या कालावधीत हाताळण्यासाठी तुमच्याकडे स्पष्ट प्रक्रिया असल्याची खात्री करा.

समस्यानिवारण आणि जोखीम कमी करणे

सामान्य अपयश मोड: "संमती भिंती" अनेक ठिकाणे मार्केटिंग बॉक्स टिक करेपर्यंत "कनेक्ट" बटण लपवून मार्केटिंग संमती सक्तीने मिळवण्याचा प्रयत्न करतात. यामुळे संमती अवैध ठरते.GDPR अंतर्गत, कारण ती "स्वतंत्रपणे दिलेली" नसते. उपाय: स्पष्ट, स्वतंत्र पर्याय द्या. विपणन ऑप्ट-इनसाठी प्रोत्साहन (उदा. सवलत कोड) द्या, परंतु ऑप्ट-इन न करता कनेक्ट होण्याचा मार्ग सुनिश्चित करा.

सामान्य अपयश पद्धत: जुना डेटा शुद्धीकरण यंत्रणा (purging mechanism) नसताना अनेक वर्षांचा अतिथी डेटा जमा केल्याने डेटा उल्लंघनाच्या (breach) घटनेत तुमची जोखीम वाढते. उपाय: Purple सारख्या प्लॅटफॉर्मचा वापर करा जे तुमच्या डेटा जीवनचक्र नियमांची प्रोग्रामॅटिकरित्या अंमलबजावणी करण्यासाठी स्वयंचलित धारणा धोरण इंजिन (automated retention policy engines) देतात.

ROI आणि व्यवसायावर परिणाम

अनुपालन (Compliance) अनेकदा खर्च केंद्र म्हणून पाहिले जाते, परंतु सुव्यवस्थित, GDPR-अनुरूप WiFi उपयोजन (deployment) प्रत्यक्षात व्यावसायिक मूल्य वाढवते. पारदर्शक डेटा पद्धतींद्वारे विश्वास निर्माण केल्याने, ठिकाणांना (venues) उच्च-गुणवत्तेचा डेटा मिळतो. जेव्हा अतिथी स्पष्टपणे ऑप्ट-इन करतात, तेव्हा परिणामी विपणन डेटाबेस अत्यंत सक्रिय असतो, ज्यामुळे किरकोळ जाहिराती (retail promotions) किंवा आदरातिथ्य निष्ठा कार्यक्रमांसाठी (hospitality loyalty programmes) चांगले रूपांतरण दर (conversion rates) मिळतात. या मूल्याचा जास्तीत जास्त फायदा घेण्यासाठी, WiFi द्वारे फर्स्ट-पार्टी डेटा कसा गोळा करावा यावरील आमचे मार्गदर्शक पहा.

महत्त्वाच्या संज्ञा आणि व्याख्या

Captive Portal

The web page that users are directed to before gaining access to a public WiFi network, used for authentication and consent capture.

This is the primary interface where IT teams must implement GDPR-compliant consent mechanisms.

Data Controller

The entity that determines the purposes and means of the processing of personal data.

The venue operator (e.g., the hotel or retailer) is typically the Data Controller and holds primary legal responsibility.

Data Processor

An entity that processes personal data on behalf of the controller.

Third-party vendors, such as cloud WiFi analytics platforms (like Purple), act as Data Processors and require a DPA.

Data Processing Agreement (DPA)

A legally binding contract between a Data Controller and a Data Processor regulating how personal data is handled.

IT managers must ensure a signed DPA is in place with every vendor in the WiFi technology stack.

Lawful Basis

The legal justification under Article 6 of the GDPR required to process personal data.

IT teams must document whether they are relying on Consent, Legitimate Interests, or another basis for each data type collected.

Legitimate Interests Assessment (LIA)

A documented risk assessment demonstrating that the processing of personal data is necessary and balanced against the individual's rights.

Required when retaining network logs for security purposes without explicit user consent.

Record of Processing Activities (ROPA)

A formal document detailing all personal data processing activities within an organisation.

The output of the initial data mapping exercise, required by Article 30 for most enterprise deployments.

Data Subject Access Request (DSAR)

A request from an individual to access the personal data an organisation holds about them.

IT teams must have technical mechanisms in place to extract and provide a user's WiFi session and registration data within one month.

केस स्टडीज

A 200-room hotel needs to implement guest WiFi. The marketing director wants to capture email addresses to promote the hotel restaurant, but the IT director is concerned about GDPR compliance regarding network logs.

- The IT team configures the network controllers to retain MAC addresses and session data for 90 days under the lawful basis of 'Legitimate Interests' (for network security and troubleshooting), documenting this in an LIA.

- The captive portal is designed with two distinct sections: a mandatory checkbox for accepting the Terms of Service, and an optional, unticked checkbox for restaurant marketing emails.

- The hotel updates its Privacy Notice to clearly state these two distinct processing activities and links to it from the splash page.

A large retail chain uses WiFi analytics to track customer footfall and dwell time across 50 stores. They want to ensure this tracking doesn't violate GDPR.

The retail chain configures their WiFi analytics platform to immediately hash or pseudonymise MAC addresses upon collection. They use this aggregated data to generate heatmaps and footfall trends without identifying individual shoppers. They also place clear signage at store entrances informing customers that anonymised WiFi analytics are in use.

परिस्थिती विश्लेषण

Q1. Your marketing team wants to increase the size of their email database. They propose changing the guest WiFi splash page so that the 'Connect to Internet' button only becomes active after the user ticks a box agreeing to receive promotional offers. Is this compliant?

💡 संकेत:Consider the GDPR definition of 'freely given' consent.

शिफारस केलेला दृष्टिकोन दाखवा

No, this is not compliant. This creates a 'consent wall' or bundled consent. Under GDPR, consent must be freely given. If access to the service (the WiFi) is made conditional on consenting to marketing, the consent is invalid. The marketing opt-in must be separate and optional.

Q2. A guest requests a copy of all data your venue holds on them (a DSAR). Your IT team exports their CRM profile showing their name and email, but ignores the WiFi controller logs containing their MAC address and connection times. Have you fulfilled the DSAR?

💡 संकेत:Think about what constitutes 'personal data' under GDPR.

शिफारस केलेला दृष्टिकोन दाखवा

No. Because MAC addresses and connection logs can be linked to the identified individual (especially since they registered via the captive portal), those logs constitute personal data. A complete DSAR response must include the network-level data associated with their device.

Q3. You are migrating to a new cloud-based WiFi analytics provider. The vendor provides a standard Terms of Service document online. Is this sufficient for GDPR compliance?

💡 संकेत:Review the requirements for engaging third-party data processors.

शिफारस केलेला दृष्टिकोन दाखवा

No. Under Article 28, you must have a formal, written Data Processing Agreement (DPA) in place with the vendor. The DPA must specifically detail the nature, purpose, and duration of the processing, the types of personal data involved, and the security obligations of the processor.