GDPR y WiFi: Una guía de cumplimiento para empresas

A comprehensive guide for IT leaders and venue operators on managing GDPR compliance within enterprise WiFi networks. It covers data mapping, lawful bases for processing, splash page consent design, and automated retention policies.

🎧 Escucha esta guía

Ver transcripción

- Resumen ejecutivo

- Análisis técnico profundo: ¿Qué datos está recopilando realmente?

- Base legal para el procesamiento

- Arquitectura de la página de inicio y diseño del consentimiento

- Guía de implementación: Un enfoque paso a paso

- Paso 1: Mapeo de datos y ROPA

- Paso 2: Configurar el Captive Portal

- Paso 3: Implementar la retención de datos automatizada

- Paso 4: Ejecutar Acuerdos de Procesamiento de Datos (DPA)

- Mejores prácticas

- Solución de problemas y mitigación de riesgos

- ROI e impacto comercial

Resumen ejecutivo

Para los CTO, gerentes de TI y directores de operaciones de recintos, el WiFi para invitados es un arma de doble filo. Por un lado, es una herramienta fundamental para la experiencia del invitado y un potente motor para la analítica de WiFi . Por otro, representa una importante superficie de riesgo para la protección de datos. Si opera WiFi para invitados en el comercio minorista , la hospitalidad o el transporte , está procesando datos personales bajo el Reglamento General de Protección de Datos (GDPR).

Esta guía deja de lado la jerga legal para proporcionar un marco técnico y práctico para el cumplimiento. Cubrimos los puntos de datos específicos que captura la infraestructura de red, cómo diseñar un Captive Portal que cumpla con el umbral de consentimiento explícito y cómo implementar políticas de retención automatizadas que protejan a su organización de sanciones regulatorias, al mismo tiempo que facilitan la obtención de valiosos insights comerciales.

Escuche nuestro resumen ejecutivo de 10 minutos:

Análisis técnico profundo: ¿Qué datos está recopilando realmente?

Un error común entre los arquitectos de red es creer que las direcciones MAC y las direcciones IP son identificadores puramente técnicos. Bajo el GDPR, si un punto de datos puede usarse —directa o indirectamente— para identificar a una persona física, constituye un dato personal.

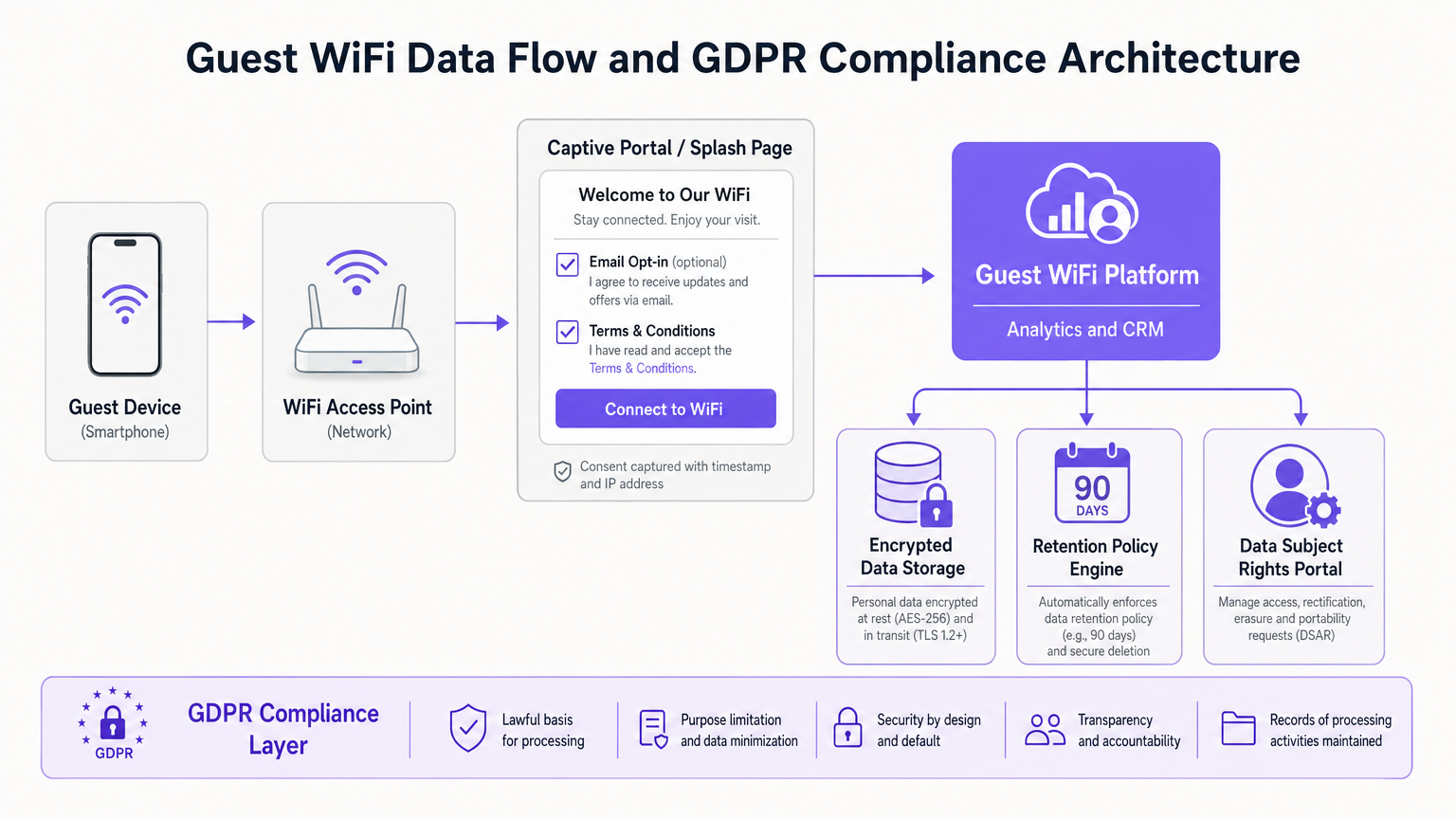

Cuando un dispositivo se asocia con un punto de acceso WiFi, el controlador de red registra la dirección MAC. Cuando el usuario pasa por el Captive Portal, se le asigna una dirección IP. Ambos son datos personales. Si su página de inicio incluye un formulario de registro, también está capturando información explícitamente identificable, como nombres, direcciones de correo electrónico y, potencialmente, datos demográficos.

Base legal para el procesamiento

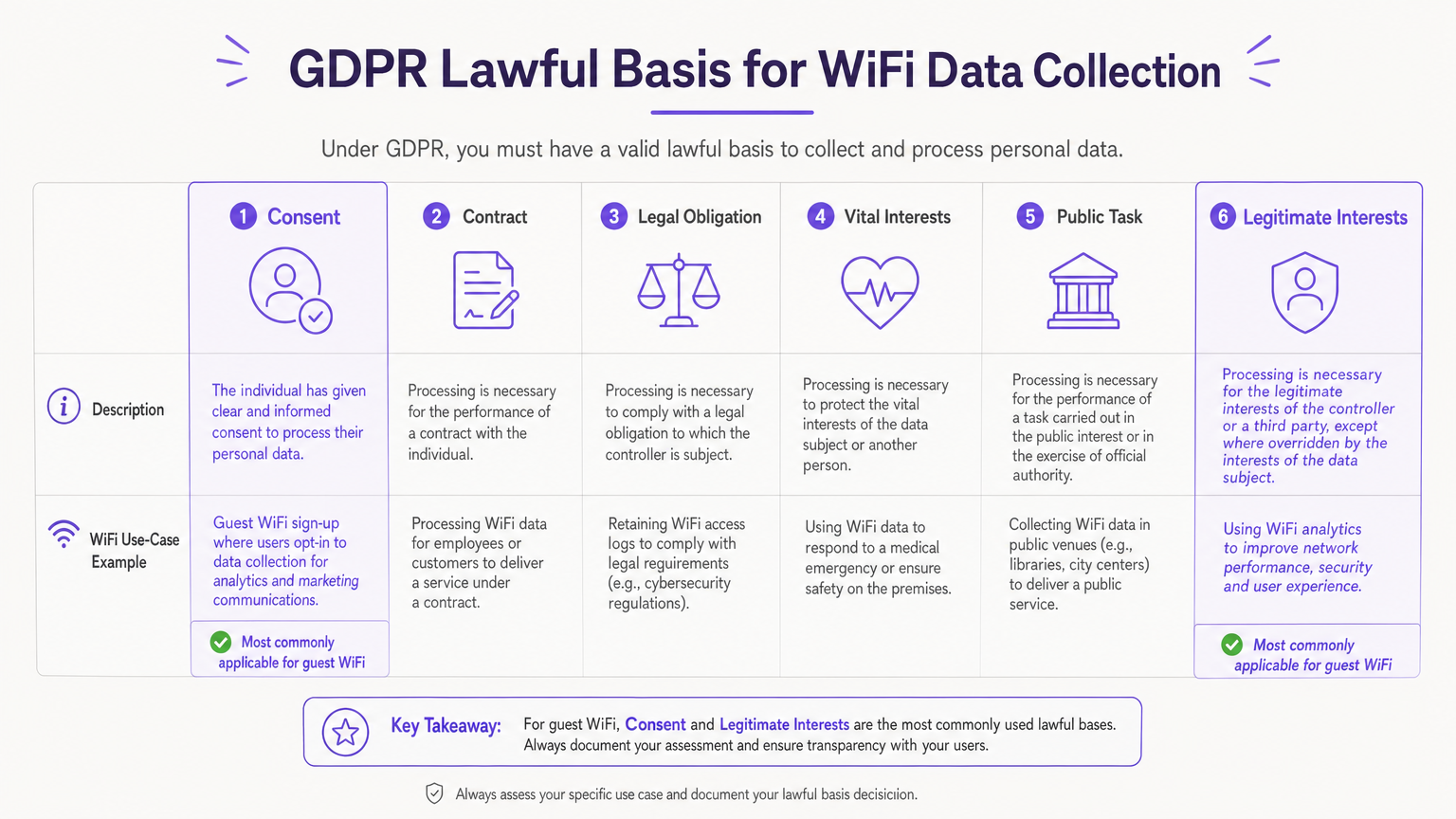

El Artículo 6 del GDPR exige una base legal para procesar cualquier dato personal. Para las implementaciones de WiFi para invitados, dos bases son principalmente relevantes:

- Intereses legítimos: A menudo se utiliza para procesar datos subyacentes de conexión de red (direcciones MAC, registros de sesión) necesarios para proporcionar un servicio seguro y funcional. Esto requiere una Evaluación de Intereses Legítimos (LIA) documentada.

- Consentimiento: La base obligatoria para procesar datos con fines de marketing directo. El consentimiento debe ser libre, específico, informado e inequívoco.

Arquitectura de la página de inicio y diseño del consentimiento

La página de inicio es la interfaz crítica para el cumplimiento del GDPR. Una arquitectura que cumpla con la normativa debe separar la aceptación de los términos y condiciones del consentimiento de marketing.

- Sin casillas marcadas previamente: Las suscripciones de marketing (opt-ins) deben requerir una acción deliberada por parte del usuario.

- Consentimiento desglosado: No se puede condicionar el acceso a la red a la aceptación de recibir comunicaciones de marketing.

- Granularidad: Si recopila datos para múltiples propósitos (por ejemplo, marketing por correo electrónico, marketing por SMS, intercambio con terceros), cada uno requiere un mecanismo de consentimiento independiente.

- Transparencia: Debe haber un enlace claro al Aviso de Privacidad de su organización antes de que el usuario se conecte.

Guía de implementación: Un enfoque paso a paso

Implementar una solución de WiFi para invitados que cumpla con la normativa requiere ir más allá de las políticas estáticas y pasar a la aplicación técnica.

Paso 1: Mapeo de datos y ROPA

Antes de configurar cualquier sistema, mapee el flujo de datos. Documente exactamente qué datos recopilan sus puntos de acceso, controladores y plataformas de analítica. Esto conforma su Registro de Actividades de Procesamiento (ROPA) bajo el Artículo 30.

Paso 2: Configurar el Captive Portal

Implemente una página de inicio que se adhiera estrictamente a los principios de diseño de consentimiento descritos anteriormente. Asegúrese de que la plataforma capture una marca de tiempo verificable y una dirección IP junto con cualquier consentimiento otorgado, creando una pista de auditoría inmutable.

Paso 3: Implementar la retención de datos automatizada

El Artículo 5(1)(e) dicta que los datos no deben conservarse más tiempo del necesario. Los procesos de eliminación manual son propensos a fallos. Configure su plataforma de WiFi para invitados para purgar automáticamente los registros de red (por ejemplo, después de 90 días por motivos de seguridad) y los contactos de marketing sin interacción, de acuerdo con su programa de retención definido.

Paso 4: Ejecutar Acuerdos de Procesamiento de Datos (DPA)

Si utiliza un proveedor externo para la analítica de WiFi o la gestión del Captive Portal, este actúa como un Procesador de Datos. El Artículo 28 exige un DPA firmado que detalle el alcance, la naturaleza y el propósito del procesamiento, así como las medidas de seguridad que el procesador debe implementar.

Mejores prácticas

- Anonimización y agregación: Al utilizar la analítica de WiFi para el análisis de afluencia o tiempo de permanencia, asegúrese de que los datos estén anonimizados o agregados para mitigar los riesgos de privacidad.

- Auditorías periódicas: Trate el cumplimiento del GDPR como un programa continuo. Realice auditorías anuales de la configuración de su página de inicio, los ajustes de retención y los DPA de los proveedores.

- Derechos de los interesados: Asegúrese de tener un proceso claro para manejar las Solicitudes de Acceso de los Interesados (DSAR) y las solicitudes de eliminación (el derecho al olvido) dentro del plazo legal de un mes.

Solución de problemas y mitigación de riesgos

Fallo común: "Muros de consentimiento" Muchos recintos intentan forzar el consentimiento de marketing ocultando el botón de "Conectar" hasta que se marca la casilla de marketing. Esto invalida el consentimiento bajo el GDPR, ya que no se otorga "libremente". Solución: Ofrezca opciones claras y separadas. Proporcione un incentivo para la suscripción de marketing (por ejemplo, un código de descuento), pero garantice una vía para conectarse sin tener que suscribirse.

Fallo común: Datos obsoletos Acumular años de datos de invitados sin un mecanismo de purga aumenta su perfil de riesgo en caso de una brecha de seguridad. Solución: Aproveche plataformas como Purple que ofrecen motores de políticas de retención automatizadas para aplicar las reglas del ciclo de vida de sus datos de forma programática.

ROI e impacto comercial

El cumplimiento a menudo se considera un centro de costos, pero una implementación de WiFi bien diseñada y que cumpla con el GDPR en realidad impulsa el valor comercial. Al generar confianza a través de prácticas de datos transparentes, los recintos logran una captura de datos de mayor calidad. Cuando los invitados se suscriben explícitamente, la base de datos de marketing resultante está altamente comprometida, lo que impulsa mejores tasas de conversión para promociones en el comercio minorista o programas de lealtad en la hospitalidad. Para obtener más información sobre cómo maximizar este valor, consulte nuestra guía sobre Cómo recopilar datos de origen a través de WiFi .

Términos clave y definiciones

Captive Portal

The web page that users are directed to before gaining access to a public WiFi network, used for authentication and consent capture.

This is the primary interface where IT teams must implement GDPR-compliant consent mechanisms.

Data Controller

The entity that determines the purposes and means of the processing of personal data.

The venue operator (e.g., the hotel or retailer) is typically the Data Controller and holds primary legal responsibility.

Data Processor

An entity that processes personal data on behalf of the controller.

Third-party vendors, such as cloud WiFi analytics platforms (like Purple), act as Data Processors and require a DPA.

Data Processing Agreement (DPA)

A legally binding contract between a Data Controller and a Data Processor regulating how personal data is handled.

IT managers must ensure a signed DPA is in place with every vendor in the WiFi technology stack.

Lawful Basis

The legal justification under Article 6 of the GDPR required to process personal data.

IT teams must document whether they are relying on Consent, Legitimate Interests, or another basis for each data type collected.

Legitimate Interests Assessment (LIA)

A documented risk assessment demonstrating that the processing of personal data is necessary and balanced against the individual's rights.

Required when retaining network logs for security purposes without explicit user consent.

Record of Processing Activities (ROPA)

A formal document detailing all personal data processing activities within an organisation.

The output of the initial data mapping exercise, required by Article 30 for most enterprise deployments.

Data Subject Access Request (DSAR)

A request from an individual to access the personal data an organisation holds about them.

IT teams must have technical mechanisms in place to extract and provide a user's WiFi session and registration data within one month.

Casos de éxito

A 200-room hotel needs to implement guest WiFi. The marketing director wants to capture email addresses to promote the hotel restaurant, but the IT director is concerned about GDPR compliance regarding network logs.

- The IT team configures the network controllers to retain MAC addresses and session data for 90 days under the lawful basis of 'Legitimate Interests' (for network security and troubleshooting), documenting this in an LIA.

- The captive portal is designed with two distinct sections: a mandatory checkbox for accepting the Terms of Service, and an optional, unticked checkbox for restaurant marketing emails.

- The hotel updates its Privacy Notice to clearly state these two distinct processing activities and links to it from the splash page.

A large retail chain uses WiFi analytics to track customer footfall and dwell time across 50 stores. They want to ensure this tracking doesn't violate GDPR.

The retail chain configures their WiFi analytics platform to immediately hash or pseudonymise MAC addresses upon collection. They use this aggregated data to generate heatmaps and footfall trends without identifying individual shoppers. They also place clear signage at store entrances informing customers that anonymised WiFi analytics are in use.

Análisis de escenarios

Q1. Your marketing team wants to increase the size of their email database. They propose changing the guest WiFi splash page so that the 'Connect to Internet' button only becomes active after the user ticks a box agreeing to receive promotional offers. Is this compliant?

💡 Sugerencia:Consider the GDPR definition of 'freely given' consent.

Mostrar enfoque recomendado

No, this is not compliant. This creates a 'consent wall' or bundled consent. Under GDPR, consent must be freely given. If access to the service (the WiFi) is made conditional on consenting to marketing, the consent is invalid. The marketing opt-in must be separate and optional.

Q2. A guest requests a copy of all data your venue holds on them (a DSAR). Your IT team exports their CRM profile showing their name and email, but ignores the WiFi controller logs containing their MAC address and connection times. Have you fulfilled the DSAR?

💡 Sugerencia:Think about what constitutes 'personal data' under GDPR.

Mostrar enfoque recomendado

No. Because MAC addresses and connection logs can be linked to the identified individual (especially since they registered via the captive portal), those logs constitute personal data. A complete DSAR response must include the network-level data associated with their device.

Q3. You are migrating to a new cloud-based WiFi analytics provider. The vendor provides a standard Terms of Service document online. Is this sufficient for GDPR compliance?

💡 Sugerencia:Review the requirements for engaging third-party data processors.

Mostrar enfoque recomendado

No. Under Article 28, you must have a formal, written Data Processing Agreement (DPA) in place with the vendor. The DPA must specifically detail the nature, purpose, and duration of the processing, the types of personal data involved, and the security obligations of the processor.