GDPR et WiFi : Un guide de conformité pour les entreprises

Un guide complet pour les responsables informatiques et les exploitants de sites sur la gestion de la conformité GDPR au sein des réseaux WiFi d'entreprise. Il couvre la cartographie des données, les bases légales de traitement, la conception du consentement sur les pages de portail captif et les politiques de rétention automatisées.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique : Quelles données collectez-vous réellement ?

- Base Légale de Traitement

- Architecture de la Page de Portail Captif et Conception du Consentement

- Guide d'Implémentation : Une Approche Étape par Étape

- Étape 1 : Cartographie des Données et ROPA

- Étape 2 : Configurer le Captive Portal

- Étape 3 : Mettre en Œuvre la Rétention Automatisée des Données

- Étape 4 : Exécuter les Accords de Traitement des Données (DPA)

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- ROI et impact commercial

Résumé Exécutif

Pour les CTO, les responsables informatiques et les directeurs des opérations de site, le WiFi invité est une arme à double tranchant. D'une part, c'est un service essentiel pour l'expérience client et un puissant moteur pour les analyses WiFi . D'autre part, il représente une surface d'exposition significative aux risques de protection des données. Si vous exploitez un WiFi invité dans le commerce de détail , l' hôtellerie ou le transport , vous traitez des données personnelles en vertu du Règlement Général sur la Protection des Données (GDPR).

Ce guide simplifie le jargon juridique pour fournir un cadre technique et pratique de conformité. Nous couvrons les points de données spécifiques capturés par l'infrastructure réseau, comment concevoir des Captive Portals qui répondent au seuil de consentement explicite, et comment mettre en œuvre des politiques de rétention automatisées qui protègent votre organisation contre l'application réglementaire tout en permettant des informations commerciales précieuses.

Écoutez notre briefing exécutif de 10 minutes :

Plongée Technique : Quelles données collectez-vous réellement ?

Une idée fausse courante parmi les architectes réseau est que les adresses MAC et les adresses IP sont des identifiants purement techniques. Selon le GDPR, si un point de donnée peut être utilisé – directement ou indirectement – pour identifier une personne physique, il constitue une donnée personnelle.

Lorsqu'un appareil s'associe à un point d'accès WiFi, le contrôleur réseau enregistre l'adresse MAC. Lorsque l'utilisateur passe par le Captive Portal, une adresse IP lui est attribuée. Les deux sont des données personnelles. Si votre page de portail captif inclut un formulaire d'inscription, vous capturez également des informations explicitement identifiables telles que des noms, des adresses e-mail et potentiellement des données démographiques.

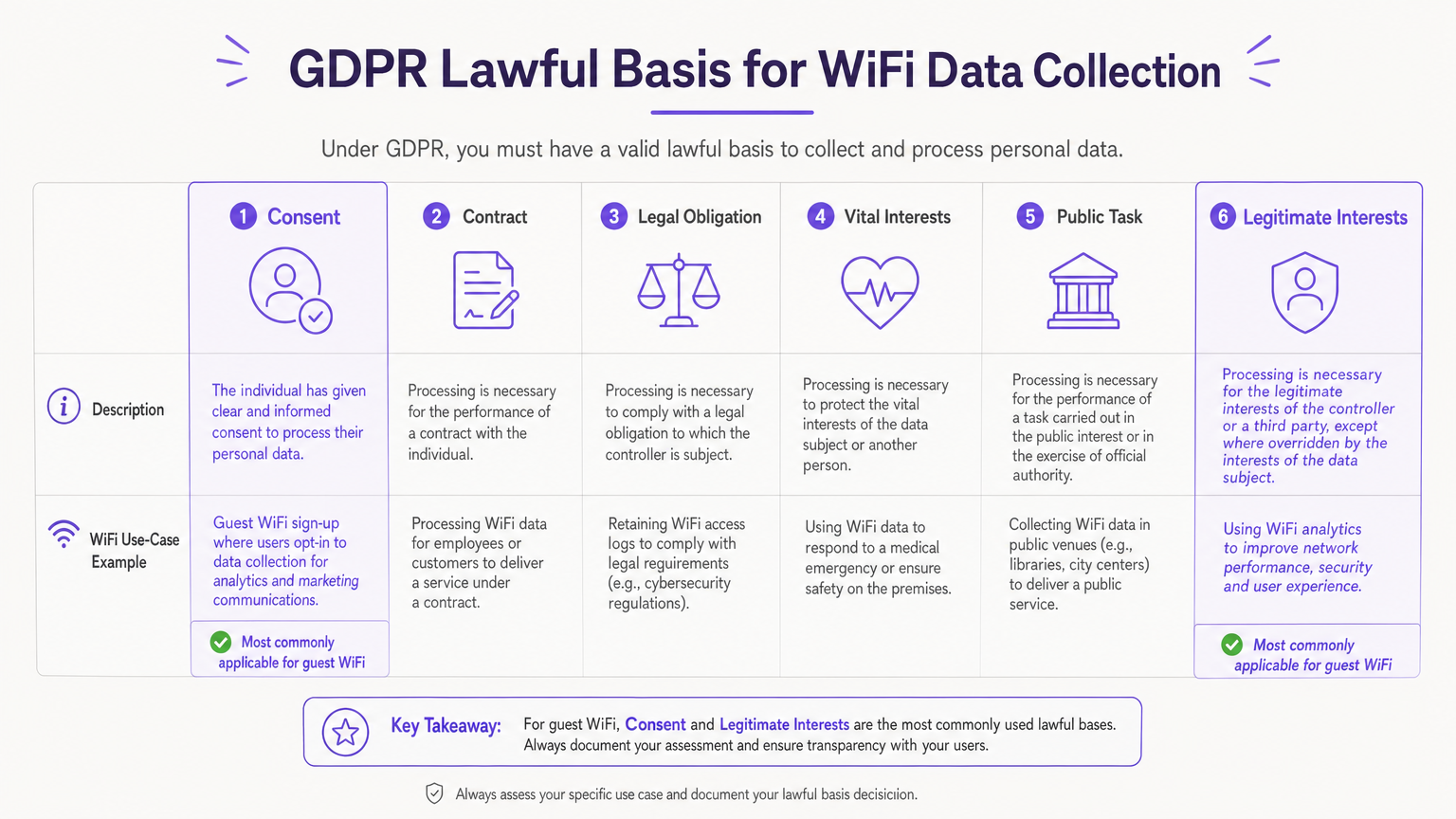

Base Légale de Traitement

L'article 6 du GDPR exige une base légale pour le traitement de toute donnée personnelle. Pour les déploiements de WiFi invité, deux bases sont principalement pertinentes :

- Intérêts Légitimes : Souvent utilisé pour le traitement des données de connexion réseau sous-jacentes (adresses MAC, journaux de session) nécessaires pour fournir un service sécurisé et fonctionnel. Cela nécessite une Évaluation des Intérêts Légitimes (EIL) documentée.

- Consentement : La base obligatoire pour le traitement des données à des fins de marketing direct. Le consentement doit être donné librement, être spécifique, éclairé et univoque.

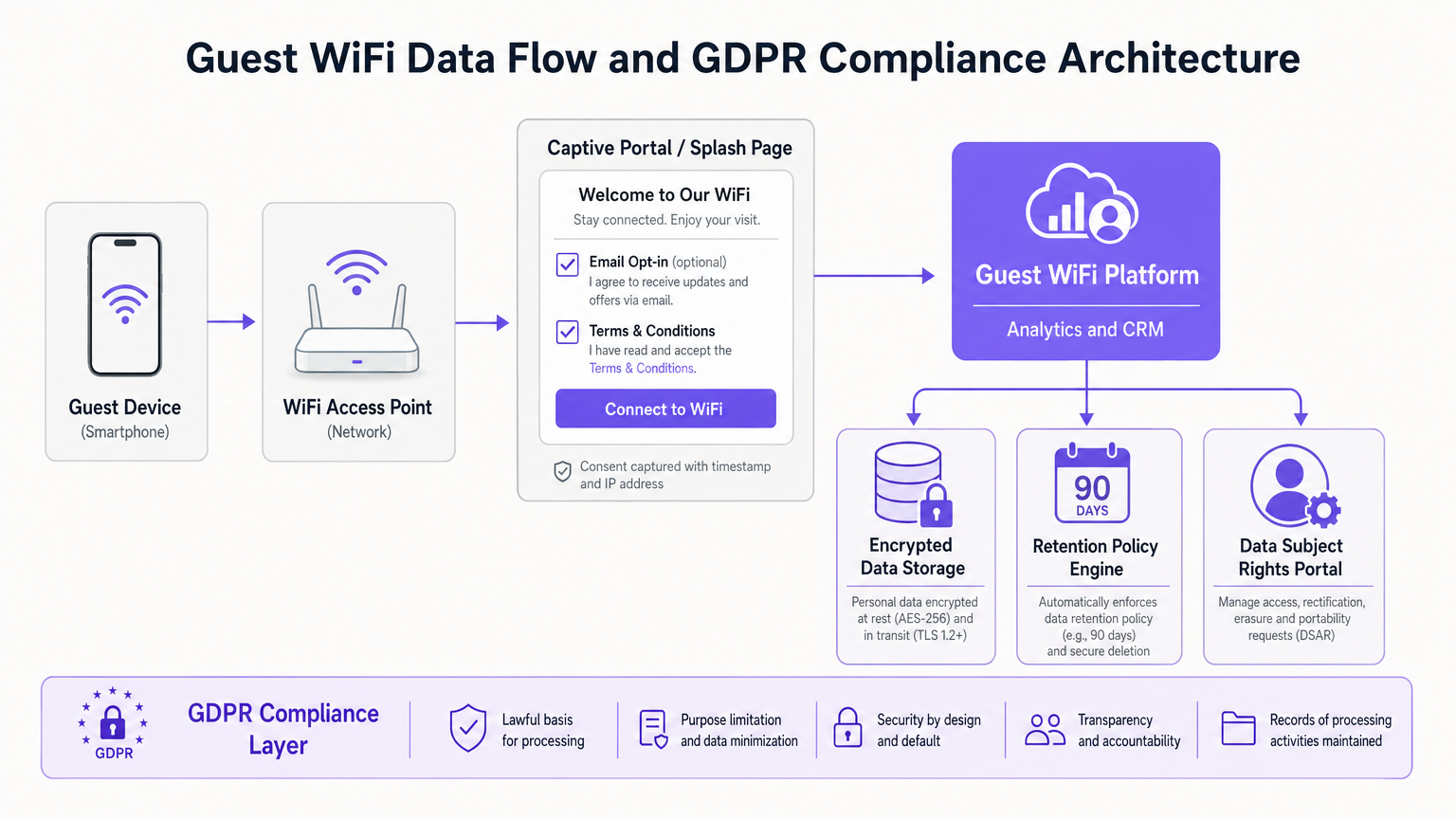

Architecture de la Page de Portail Captif et Conception du Consentement

La page de portail captif est l'interface critique pour la conformité GDPR. Une architecture conforme doit séparer l'acceptation des termes et conditions du consentement marketing.

- Pas de cases pré-cochées : Les opt-ins marketing doivent exiger une action délibérée de l'utilisateur.

- Consentement non groupé : Vous ne pouvez pas conditionner l'accès au réseau à l'acceptation de recevoir des communications marketing.

- Granularité : Si vous collectez des données à des fins multiples (par exemple, marketing par e-mail, marketing par SMS, partage avec des tiers), chacune nécessite un mécanisme de consentement distinct.

- Transparence : Un lien clair vers la Politique de Confidentialité de votre organisation doit être présent avant que l'utilisateur ne se connecte.

Guide d'Implémentation : Une Approche Étape par Étape

Le déploiement d'une solution WiFi invité conforme nécessite de dépasser les politiques statiques pour une application technique.

Étape 1 : Cartographie des Données et ROPA

Avant de configurer tout système, cartographiez le flux de données. Documentez précisément les données que vos points d'accès, contrôleurs et plateformes d'analyse collectent. Ceci constitue votre Registre des Activités de Traitement (ROPA) en vertu de l'Article 30.

Étape 2 : Configurer le Captive Portal

Mettez en œuvre une page de portail captif qui adhère strictement aux principes de conception du consentement décrits ci-dessus. Assurez-vous que la plateforme capture un horodatage vérifiable et une adresse IP en même temps que tout consentement donné, créant ainsi une piste d'audit immuable.

Étape 3 : Mettre en Œuvre la Rétention Automatisée des Données

L'Article 5(1)(e) stipule que les données ne doivent pas être conservées plus longtemps que nécessaire. Les processus de suppression manuels sont sujets à l'échec. Configurez votre plateforme WiFi invité pour purger automatiquement les journaux réseau (par exemple, après 90 jours à des fins de sécurité) et les contacts marketing non engagés selon votre calendrier de rétention défini.

Étape 4 : Exécuter les Accords de Traitement des Données (DPA)

Si vous utilisez un fournisseur tiers pour l'analyse WiFi ou la gestion du Captive Portal, il agit en tant que Sous-traitant. L'Article 28 exige un DPA signé détaillant la portée, la nature et le but du traitement, ainsi que les mesures de sécurité que le sous-traitant doit mettre en œuvre.

Bonnes Pratiques

- Anonymisation et Agrégation : Lors de l'utilisation des analyses WiFi pour l'analyse de la fréquentation ou du temps de présence, assurez-vous que les données sont anonymisées ou agrégées afin d'atténuer les risques de confidentialité.

- Audits Réguliers : Traitez la conformité GDPR comme un programme continu. Effectuez des audits annuels de la configuration de votre page de portail captif, des paramètres de rétention et des DPA des fournisseurs.

- Droits des Personnes Concernées : Assurez-vous de disposer d'un processus clair pour traiter les Demandes d'Accès des Personnes Concernées (DSAR) et les demandes d'effacement (le droit à l'oubli) dans le délai légal d'un mois.

Dépannage et Atténuation des Risques

Mode de Défaillance Courant : "Murs de Consentement" De nombreux sites tentent de forcer le consentement marketing en masquant le bouton "Se connecter" tant que la case marketing n'est pas cochée. Ceci invalide le consent en vertu du GDPR, car il n'est pas "librement donné". Solution : Proposez des options claires et distinctes. Offrez une incitation pour l'opt-in marketing (par exemple, un code de réduction), mais assurez un moyen de se connecter sans y adhérer.

Mode d'échec courant : Données obsolètes L'accumulation de données d'invités pendant des années sans mécanisme de purge augmente votre profil de risque en cas de violation. Solution : Tirez parti de plateformes comme Purple qui offrent des moteurs de politique de rétention automatisés pour appliquer vos règles de cycle de vie des données de manière programmatique.

ROI et impact commercial

La conformité est souvent perçue comme un centre de coûts, mais un déploiement WiFi bien conçu et conforme au GDPR génère en réalité de la valeur commerciale. En instaurant la confiance grâce à des pratiques de données transparentes, les établissements constatent une meilleure qualité de capture des données. Lorsque les invités s'inscrivent explicitement, la base de données marketing qui en résulte est très engagée, ce qui entraîne de meilleurs taux de conversion pour les promotions de vente au détail ou les programmes de fidélité hôteliers. Pour en savoir plus sur la maximisation de cette valeur, consultez notre guide sur Comment collecter des données de première partie via le WiFi .

Termes clés et définitions

Captive Portal

The web page that users are directed to before gaining access to a public WiFi network, used for authentication and consent capture.

This is the primary interface where IT teams must implement GDPR-compliant consent mechanisms.

Data Controller

The entity that determines the purposes and means of the processing of personal data.

The venue operator (e.g., the hotel or retailer) is typically the Data Controller and holds primary legal responsibility.

Data Processor

An entity that processes personal data on behalf of the controller.

Third-party vendors, such as cloud WiFi analytics platforms (like Purple), act as Data Processors and require a DPA.

Data Processing Agreement (DPA)

A legally binding contract between a Data Controller and a Data Processor regulating how personal data is handled.

IT managers must ensure a signed DPA is in place with every vendor in the WiFi technology stack.

Lawful Basis

The legal justification under Article 6 of the GDPR required to process personal data.

IT teams must document whether they are relying on Consent, Legitimate Interests, or another basis for each data type collected.

Legitimate Interests Assessment (LIA)

A documented risk assessment demonstrating that the processing of personal data is necessary and balanced against the individual's rights.

Required when retaining network logs for security purposes without explicit user consent.

Record of Processing Activities (ROPA)

A formal document detailing all personal data processing activities within an organisation.

The output of the initial data mapping exercise, required by Article 30 for most enterprise deployments.

Data Subject Access Request (DSAR)

A request from an individual to access the personal data an organisation holds about them.

IT teams must have technical mechanisms in place to extract and provide a user's WiFi session and registration data within one month.

Études de cas

A 200-room hotel needs to implement guest WiFi. The marketing director wants to capture email addresses to promote the hotel restaurant, but the IT director is concerned about GDPR compliance regarding network logs.

- The IT team configures the network controllers to retain MAC addresses and session data for 90 days under the lawful basis of 'Legitimate Interests' (for network security and troubleshooting), documenting this in an LIA.

- The captive portal is designed with two distinct sections: a mandatory checkbox for accepting the Terms of Service, and an optional, unticked checkbox for restaurant marketing emails.

- The hotel updates its Privacy Notice to clearly state these two distinct processing activities and links to it from the splash page.

A large retail chain uses WiFi analytics to track customer footfall and dwell time across 50 stores. They want to ensure this tracking doesn't violate GDPR.

The retail chain configures their WiFi analytics platform to immediately hash or pseudonymise MAC addresses upon collection. They use this aggregated data to generate heatmaps and footfall trends without identifying individual shoppers. They also place clear signage at store entrances informing customers that anonymised WiFi analytics are in use.

Analyse de scénario

Q1. Your marketing team wants to increase the size of their email database. They propose changing the guest WiFi splash page so that the 'Connect to Internet' button only becomes active after the user ticks a box agreeing to receive promotional offers. Is this compliant?

💡 Astuce :Consider the GDPR definition of 'freely given' consent.

Afficher l'approche recommandée

No, this is not compliant. This creates a 'consent wall' or bundled consent. Under GDPR, consent must be freely given. If access to the service (the WiFi) is made conditional on consenting to marketing, the consent is invalid. The marketing opt-in must be separate and optional.

Q2. A guest requests a copy of all data your venue holds on them (a DSAR). Your IT team exports their CRM profile showing their name and email, but ignores the WiFi controller logs containing their MAC address and connection times. Have you fulfilled the DSAR?

💡 Astuce :Think about what constitutes 'personal data' under GDPR.

Afficher l'approche recommandée

No. Because MAC addresses and connection logs can be linked to the identified individual (especially since they registered via the captive portal), those logs constitute personal data. A complete DSAR response must include the network-level data associated with their device.

Q3. You are migrating to a new cloud-based WiFi analytics provider. The vendor provides a standard Terms of Service document online. Is this sufficient for GDPR compliance?

💡 Astuce :Review the requirements for engaging third-party data processors.

Afficher l'approche recommandée

No. Under Article 28, you must have a formal, written Data Processing Agreement (DPA) in place with the vendor. The DPA must specifically detail the nature, purpose, and duration of the processing, the types of personal data involved, and the security obligations of the processor.