GDPR und WiFi: Ein Compliance-Leitfaden für Unternehmen

Ein umfassender Leitfaden für IT-Führungskräfte und Betreiber von Veranstaltungsorten zur Verwaltung der GDPR-Compliance in Unternehmens-WiFi-Netzwerken. Er behandelt Datenmapping, rechtmäßige Grundlagen der Verarbeitung, das Design von Splash Page-Einwilligungen und automatisierte Aufbewahrungsrichtlinien.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Welche Daten sammeln Sie tatsächlich?

- Rechtmäßige Grundlage der Verarbeitung

- Splash Page-Architektur und Einwilligungsdesign

- Implementierungsleitfaden: Ein Schritt-für-Schritt-Ansatz

- Step 1: Datenmapping und ROPA

- Step 2: Konfigurieren des Captive Portal

- Step 3: Automatisierte Datenaufbewahrung implementieren

- Step 4: Datenverarbeitungsvereinbarungen (DPAs) abschließen

- Bewährte Praktiken

- Fehlerbehebung & Risikominderung

- ROI & Geschäftlicher Nutzen

Zusammenfassung für Führungskräfte

Für CTOs, IT-Manager und Direktoren für Veranstaltungsort-Operationen ist Gast-WiFi ein zweischneidiges Schwert. Einerseits ist es ein entscheidendes Hilfsmittel für das Gästeerlebnis und ein leistungsstarker Motor für WiFi Analytics . Andererseits stellt es eine erhebliche Angriffsfläche für Datenschutzrisiken dar. Wenn Sie Gast-WiFi im Einzelhandel , im Gastgewerbe oder im Transportwesen betreiben, verarbeiten Sie personenbezogene Daten gemäß der Datenschutz-Grundverordnung (GDPR).

Dieser Leitfaden durchbricht den juristischen Fachjargon, um einen praktischen, technischen Rahmen für die Compliance zu bieten. Wir behandeln die spezifischen Datenpunkte, die von der Netzwerkinfrastruktur erfasst werden, wie Captive Portals so gestaltet werden, dass sie die Schwelle für eine explizite Einwilligung erfüllen, und wie automatisierte Aufbewahrungsrichtlinien implementiert werden, die Ihr Unternehmen vor behördlichen Durchsetzungsmaßnahmen schützen und gleichzeitig wertvolle Geschäftseinblicke ermöglichen.

Hören Sie unser 10-minütiges Executive Briefing:

Technischer Deep-Dive: Welche Daten sammeln Sie tatsächlich?

Ein häufiges Missverständnis unter Netzwerkarchitekten ist, dass MAC-Adressen und IP-Adressen rein technische Identifikatoren sind. Gemäß GDPR stellen Datenpunkte, die – direkt oder indirekt – zur Identifizierung einer natürlichen Person verwendet werden können, personenbezogene Daten dar.

Wenn sich ein Gerät mit einem WiFi Access Point verbindet, protokolliert der Netzwerk-Controller die MAC-Adresse. Wenn der Benutzer das Captive Portal durchläuft, wird ihm eine IP-Adresse zugewiesen. Beide sind personenbezogene Daten. Wenn Ihre Splash Page ein Registrierungsformular enthält, erfassen Sie auch explizit identifizierbare Informationen wie Namen, E-Mail-Adressen und potenziell demografische Daten.

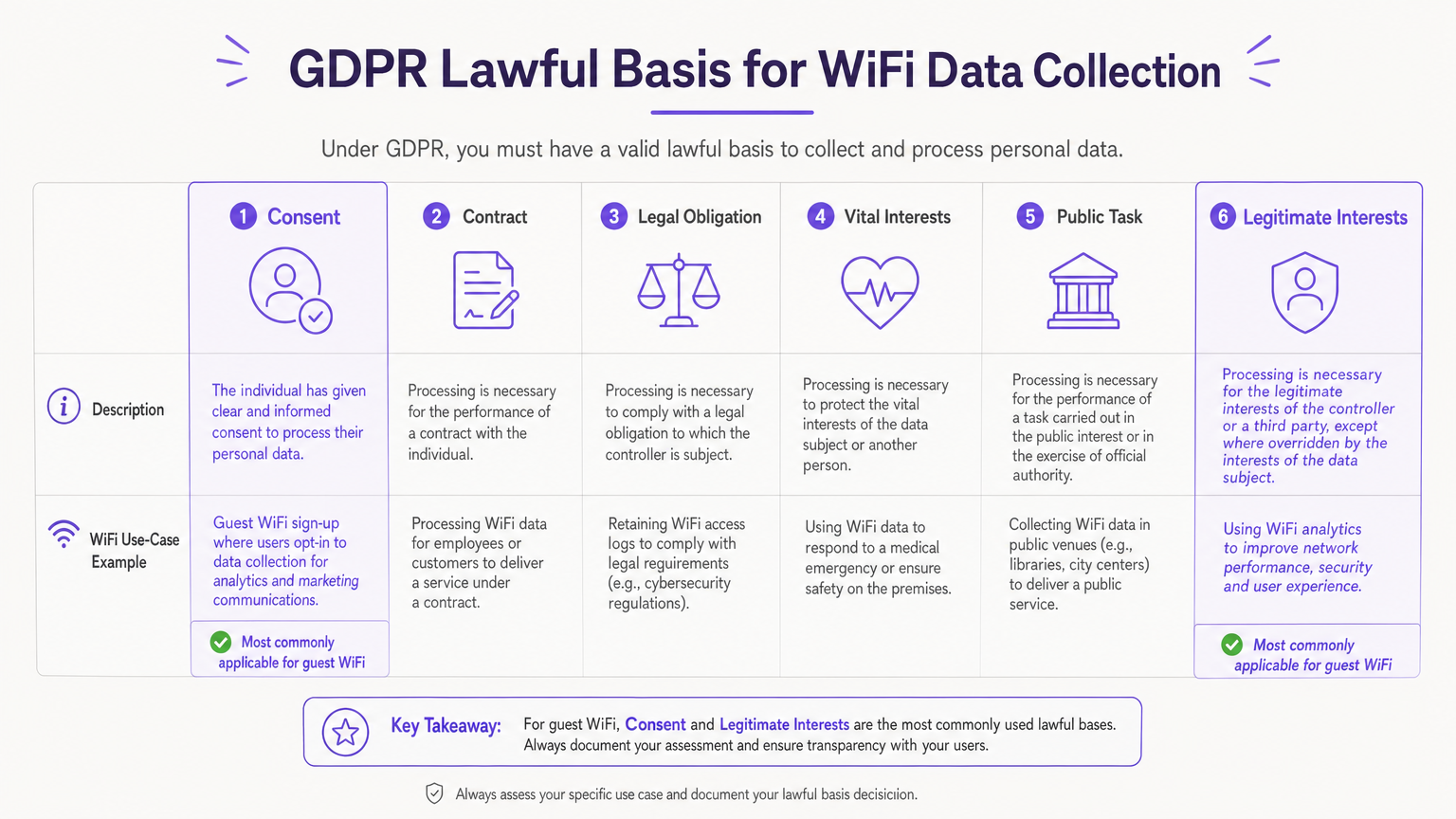

Rechtmäßige Grundlage der Verarbeitung

Artikel 6 der GDPR erfordert eine rechtmäßige Grundlage für die Verarbeitung personenbezogener Daten. Für Gast-WiFi-Bereitstellungen sind hauptsächlich zwei Grundlagen relevant:

- Berechtigte Interessen: Oft verwendet für die Verarbeitung zugrunde liegender Netzwerkverbindungsdaten (MAC-Adressen, Sitzungsprotokolle), die zur Bereitstellung eines sicheren und funktionalen Dienstes erforderlich sind. Dies erfordert eine dokumentierte Prüfung der berechtigten Interessen (LIA).

- Einwilligung: Die obligatorische Grundlage für die Verarbeitung von Daten zu Direktmarketingzwecken. Die Einwilligung muss freiwillig, spezifisch, informiert und unmissverständlich erteilt werden.

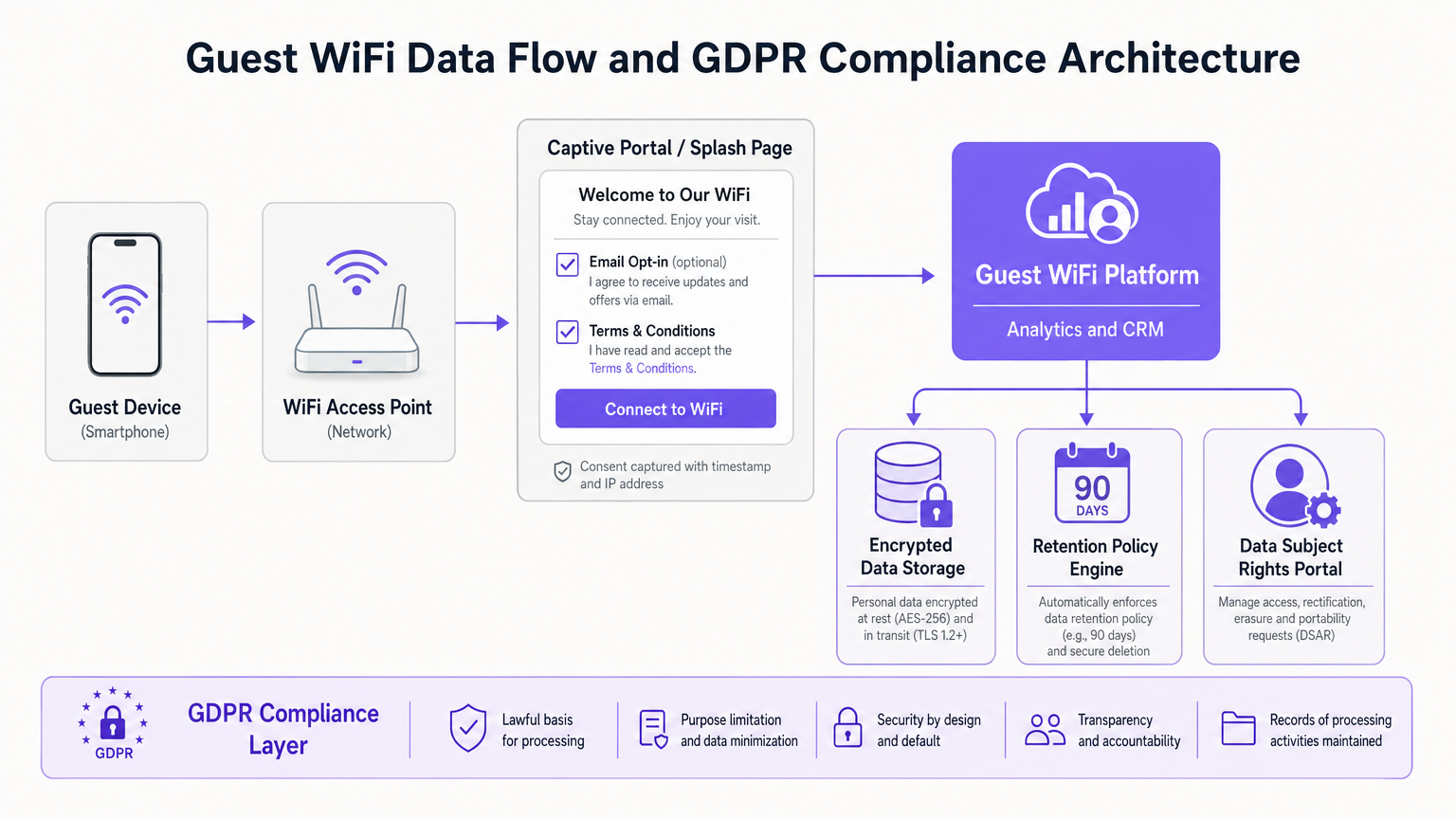

Splash Page-Architektur und Einwilligungsdesign

Die Splash Page ist die kritische Schnittstelle für die GDPR-Compliance. Eine konforme Architektur muss die Annahme von Geschäftsbedingungen von der Marketing-Einwilligung trennen.

- Keine vorab angekreuzten Kästchen: Marketing-Opt-ins müssen eine bewusste Handlung des Benutzers erfordern.

- Entbündelte Einwilligung: Sie können den Netzwerkzugang nicht von der Zustimmung zum Erhalt von Marketingmitteilungen abhängig machen.

- Granularität: Wenn Sie Daten für mehrere Zwecke sammeln (z. B. E-Mail-Marketing, SMS-Marketing, Weitergabe an Dritte), erfordert jeder Zweck einen separaten Einwilligungsmechanismus.

- Transparenz: Ein klarer Link zur Datenschutzerklärung Ihrer Organisation muss vorhanden sein, bevor der Benutzer sich verbindet.

Implementierungsleitfaden: Ein Schritt-für-Schritt-Ansatz

Die Bereitstellung einer konformen Gast-WiFi-Lösung erfordert den Übergang von statischen Richtlinien zu technischer Durchsetzung.

Step 1: Datenmapping und ROPA

Bevor Sie Systeme konfigurieren, erstellen Sie ein Datenflussdiagramm. Dokumentieren Sie genau, welche Daten Ihre Access Points, Controller und Analyseplattformen sammeln. Dies bildet Ihr Verzeichnis von Verarbeitungstätigkeiten (ROPA) gemäß Artikel 30.

Step 2: Konfigurieren des Captive Portal

Implementieren Sie eine Splash Page, die sich strikt an die oben dargelegten Prinzipien des Einwilligungsdesigns hält. Stellen Sie sicher, dass die Plattform einen überprüfbaren Zeitstempel und eine IP-Adresse zusammen mit jeder erteilten Einwilligung erfasst, um einen unveränderlichen Audit-Trail zu erstellen.

Step 3: Automatisierte Datenaufbewahrung implementieren

Artikel 5 Absatz 1 Buchstabe e besagt, dass Daten nicht länger als nötig aufbewahrt werden dürfen. Manuelle Löschprozesse sind fehleranfällig. Konfigurieren Sie Ihre Gast-WiFi -Plattform so, dass Netzwerkprotokolle (z. B. nach 90 Tagen aus Sicherheitsgründen) und nicht engagierte Marketingkontakte gemäß Ihrem definierten Aufbewahrungsplan automatisch gelöscht werden.

Step 4: Datenverarbeitungsvereinbarungen (DPAs) abschließen

Wenn Sie einen Drittanbieter für WiFi Analytics oder Captive Portal-Management nutzen, agiert dieser als Datenverarbeiter. Artikel 28 schreibt eine unterzeichnete DPA vor, die den Umfang, die Art und den Zweck der Verarbeitung sowie die Sicherheitsmaßnahmen, die der Verarbeiter implementieren muss, detailliert beschreibt.

Bewährte Praktiken

- Anonymisierung und Aggregation: Wenn Sie WiFi Analytics für die Analyse von Besucherfrequenz oder Verweildauer nutzen, stellen Sie sicher, dass die Daten anonymisiert oder aggregiert werden, um Datenschutzrisiken zu mindern.

- Regelmäßige Audits: Betrachten Sie die GDPR-Compliance als ein fortlaufendes Programm. Führen Sie jährliche Audits Ihrer Splash Page-Konfiguration, Aufbewahrungseinstellungen und Anbieter-DPAs durch.

- Rechte der betroffenen Personen: Stellen Sie sicher, dass Sie einen klaren Prozess für die Bearbeitung von Anträgen auf Auskunft (DSARs) und Löschungsanträgen (das Recht auf Vergessenwerden) innerhalb der gesetzlichen Monatsfrist haben.

Fehlerbehebung & Risikominderung

Häufiger Fehler: „Einwilligungswände“ Viele Veranstaltungsorte versuchen, die Marketing-Einwilligung zu erzwingen, indem sie die Schaltfläche „Verbinden“ ausblenden, bis das Marketing-Kästchen angekreuzt ist. Dies macht die Einwilliim Rahmen der GDPR, da sie nicht „freiwillig erteilt“ wird. Lösung: Bieten Sie klare, separate Optionen an. Bieten Sie einen Anreiz für das Marketing-Opt-in (z. B. einen Rabattcode), stellen Sie aber sicher, dass eine Verbindung auch ohne Opt-in möglich ist.

Häufiger Fehler: Veraltete Daten Das Ansammeln von jahrelangen Gastdaten ohne einen Bereinigungsmechanismus erhöht Ihr Risikoprofil im Falle einer Datenpanne. Lösung: Nutzen Sie Plattformen wie Purple, die automatisierte Engines für Aufbewahrungsrichtlinien bieten, um Ihre Regeln für den Datenlebenszyklus programmatisch durchzusetzen.

ROI & Geschäftlicher Nutzen

Compliance wird oft als Kostenfaktor betrachtet, aber eine gut konzipierte, GDPR-konforme WiFi-Bereitstellung schafft tatsächlich Geschäftswert. Durch den Aufbau von Vertrauen durch transparente Datenpraktiken erfassen Veranstaltungsorte Daten von höherer Qualität. Wenn Gäste sich explizit anmelden, ist die daraus resultierende Marketingdatenbank hoch engagiert, was zu besseren Konversionsraten für Einzelhandelsaktionen oder Treueprogramme im Gastgewerbe führt. Weitere Informationen zur Maximierung dieses Werts finden Sie in unserem Leitfaden Wie man Erstanbieterdaten über WiFi sammelt .

Schlüsselbegriffe & Definitionen

Captive Portal

The web page that users are directed to before gaining access to a public WiFi network, used for authentication and consent capture.

This is the primary interface where IT teams must implement GDPR-compliant consent mechanisms.

Data Controller

The entity that determines the purposes and means of the processing of personal data.

The venue operator (e.g., the hotel or retailer) is typically the Data Controller and holds primary legal responsibility.

Data Processor

An entity that processes personal data on behalf of the controller.

Third-party vendors, such as cloud WiFi analytics platforms (like Purple), act as Data Processors and require a DPA.

Data Processing Agreement (DPA)

A legally binding contract between a Data Controller and a Data Processor regulating how personal data is handled.

IT managers must ensure a signed DPA is in place with every vendor in the WiFi technology stack.

Lawful Basis

The legal justification under Article 6 of the GDPR required to process personal data.

IT teams must document whether they are relying on Consent, Legitimate Interests, or another basis for each data type collected.

Legitimate Interests Assessment (LIA)

A documented risk assessment demonstrating that the processing of personal data is necessary and balanced against the individual's rights.

Required when retaining network logs for security purposes without explicit user consent.

Record of Processing Activities (ROPA)

A formal document detailing all personal data processing activities within an organisation.

The output of the initial data mapping exercise, required by Article 30 for most enterprise deployments.

Data Subject Access Request (DSAR)

A request from an individual to access the personal data an organisation holds about them.

IT teams must have technical mechanisms in place to extract and provide a user's WiFi session and registration data within one month.

Fallstudien

A 200-room hotel needs to implement guest WiFi. The marketing director wants to capture email addresses to promote the hotel restaurant, but the IT director is concerned about GDPR compliance regarding network logs.

- The IT team configures the network controllers to retain MAC addresses and session data for 90 days under the lawful basis of 'Legitimate Interests' (for network security and troubleshooting), documenting this in an LIA.

- The captive portal is designed with two distinct sections: a mandatory checkbox for accepting the Terms of Service, and an optional, unticked checkbox for restaurant marketing emails.

- The hotel updates its Privacy Notice to clearly state these two distinct processing activities and links to it from the splash page.

A large retail chain uses WiFi analytics to track customer footfall and dwell time across 50 stores. They want to ensure this tracking doesn't violate GDPR.

The retail chain configures their WiFi analytics platform to immediately hash or pseudonymise MAC addresses upon collection. They use this aggregated data to generate heatmaps and footfall trends without identifying individual shoppers. They also place clear signage at store entrances informing customers that anonymised WiFi analytics are in use.

Szenarioanalyse

Q1. Your marketing team wants to increase the size of their email database. They propose changing the guest WiFi splash page so that the 'Connect to Internet' button only becomes active after the user ticks a box agreeing to receive promotional offers. Is this compliant?

💡 Hinweis:Consider the GDPR definition of 'freely given' consent.

Empfohlenen Ansatz anzeigen

No, this is not compliant. This creates a 'consent wall' or bundled consent. Under GDPR, consent must be freely given. If access to the service (the WiFi) is made conditional on consenting to marketing, the consent is invalid. The marketing opt-in must be separate and optional.

Q2. A guest requests a copy of all data your venue holds on them (a DSAR). Your IT team exports their CRM profile showing their name and email, but ignores the WiFi controller logs containing their MAC address and connection times. Have you fulfilled the DSAR?

💡 Hinweis:Think about what constitutes 'personal data' under GDPR.

Empfohlenen Ansatz anzeigen

No. Because MAC addresses and connection logs can be linked to the identified individual (especially since they registered via the captive portal), those logs constitute personal data. A complete DSAR response must include the network-level data associated with their device.

Q3. You are migrating to a new cloud-based WiFi analytics provider. The vendor provides a standard Terms of Service document online. Is this sufficient for GDPR compliance?

💡 Hinweis:Review the requirements for engaging third-party data processors.

Empfohlenen Ansatz anzeigen

No. Under Article 28, you must have a formal, written Data Processing Agreement (DPA) in place with the vendor. The DPA must specifically detail the nature, purpose, and duration of the processing, the types of personal data involved, and the security obligations of the processor.