विमानतळावरील WiFi सुरक्षित आहे का? प्रवाशांसाठी सुरक्षा मार्गदर्शक

हे मार्गदर्शक IT व्यवस्थापक, नेटवर्क आर्किटेक्ट आणि ठिकाण संचालन संचालकांसाठी विमानतळावरील WiFi च्या सुरक्षा धोक्यांवर आणि ते कसे कमी करावे यावर एक अधिकृत तांत्रिक संदर्भ प्रदान करते. हे Evil Twin ॲक्सेस पॉईंट्सपासून ते रोग DHCP सर्व्हरपर्यंतच्या संपूर्ण धोक्याच्या लँडस्केपला कव्हर करते आणि IEEE 802.1X, WPA3 आणि नेटवर्क सेगमेंटेशन वापरून एक व्यावहारिक, मानक-आधारित डिप्लॉयमेंट फ्रेमवर्क प्रदान करते. हे Purple च्या Guest WiFi आणि ॲनालिटिक्स प्लॅटफॉर्मला प्रत्येक धोकादायक घटकाशी जोडते, ज्यामुळे सुरक्षित, GDPR-अनुरूप आणि व्यावसायिकदृष्ट्या व्यवहार्य सार्वजनिक WiFi तैनात करू इच्छिणाऱ्या ऑपरेटरसाठी ठोस एकीकरण बिंदू मिळतात.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण

- धोक्याचे स्वरूप

- प्रमाणीकरण आणि एन्क्रिप्शन मानके

- अंमलबजावणी मार्गदर्शक

- टप्पा 1: नेटवर्क सेगमेंटेशन

- टप्पा 2: क्लायंट आयसोलेशन

- टप्पा 3: Captive Portal डिप्लॉयमेंट

- टप्पा 4: Rogue AP शोध आणि प्रतिबंध

- टप्पा 5: DNS फिल्टरिंग आणि ट्रॅफिक तपासणी

- टप्पा 6: मॉनिटरिंग आणि ॲनालिटिक्स

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

एंटरप्राइझ IT नेते आणि ठिकाण संचालन संचालकांसाठी, विमानतळावरील WiFi सुरक्षित आहे की नाही हा प्रश्न केवळ सैद्धांतिक नाही — तो एक प्रत्यक्ष कार्यात्मक धोका आहे. प्रवाशांचा एक मोठा भाग SSID सत्यापित न करता सार्वजनिक नेटवर्कशी कनेक्ट होत असल्याने, प्रमुख वाहतूक केंद्रांवरील धोक्याची पृष्ठभाग खूप मोठी आहे आणि ती मोठ्या प्रमाणात कमी केलेली नाही. हे मार्गदर्शक विमानतळावरील WiFi मधील असुरक्षितता — Evil Twin ॲक्सेस पॉईंट्स आणि रोग DHCP सर्व्हरपासून ते अनएन्क्रिप्टेड Captive Portal पर्यंत — यांचे तांत्रिक विश्लेषण प्रदान करते आणि या उच्च-घनतेच्या वातावरणांना सुरक्षित करण्यासाठी आवश्यक असलेल्या मजबूत आर्किटेक्चरल आवश्यकतांची रूपरेषा देते. IEEE 802.1X, WPA3 आणि योग्य VLAN सेगमेंटेशन यांसारख्या मानकांची अंमलबजावणी करून, Purple च्या Guest WiFi आणि WiFi Analytics सोल्यूशन्ससह, ठिकाण संचालक धोका कमी करू शकतात, PCI DSS आणि GDPR चे पालन सुनिश्चित करू शकतात आणि सुरक्षित, उच्च-कार्यक्षमतेचा कनेक्टिव्हिटी अनुभव प्रदान करू शकतात जो व्यावसायिक मूल्य देखील वाढवतो. हा दस्तऐवज Transport , Hospitality आणि Retail क्षेत्रांमध्ये कार्यरत CTOs आणि नेटवर्क आर्किटेक्टसाठी एक व्यावहारिक डिप्लॉयमेंट आणि धोका कमी करण्याचे फ्रेमवर्क आहे.

तांत्रिक सखोल विश्लेषण

विमानतळासारख्या उच्च-घनतेच्या वातावरणात सुरक्षित सार्वजनिक WiFi नेटवर्कच्या आर्किटेक्चरला संरक्षणाचे अनेक, एकमेकांवर आच्छादित स्तर आवश्यक असतात. ओपन सार्वजनिक WiFi ची प्राथमिक असुरक्षितता म्हणजे प्रति-क्लायंट ओव्हर-द-एअर एन्क्रिप्शनचा अभाव. एका मानक ओपन नेटवर्कमध्ये, सर्व ट्रॅफिक रेडिओ लेयरवर प्लेनटेक्स्टमध्ये प्रसारित केले जाते, याचा अर्थ रेंजमधील कोणतेही डिव्हाइस इतर डिव्हाइसेसद्वारे प्रसारित केलेले पॅकेट्स कॅप्चर आणि डीकोड करू शकते. हा मूलभूत धोका आहे ज्यातून बहुतेक विमानतळावरील WiFi धोके उद्भवतात.

धोक्याचे स्वरूप

विमानतळावरील WiFi वातावरणातील सहा प्राथमिक धोक्याचे घटक खालीलप्रमाणे आहेत.

Evil Twin Access Points सर्वात प्रचलित आणि धोकादायक धोका दर्शवतात. एक हल्लेखोर एक रोग ॲक्सेस पॉईंट तैनात करतो जो कायदेशीर वाटणारा SSID प्रसारित करतो — उदाहरणार्थ, "AirportFreeWiFi" किंवा अधिकृत नेटवर्क नावाचा जवळचा प्रकार. ज्ञात नेटवर्कशी आपोआप कनेक्ट होण्यासाठी कॉन्फिगर केलेली क्लायंट डिव्हाइसेस, किंवा जे वापरकर्ते फक्त सर्वात प्रमुख SSID निवडतात, ते पडताळणीशिवाय कनेक्ट होतात. हल्लेखोर आता Man-in-the-Middle (MitM) म्हणून स्थित आहे, जो क्रेडेन्शियल्स इंटरसेप्ट करण्यास, HTTP प्रतिसादांमध्ये दुर्भावनापूर्ण सामग्री इंजेक्ट करण्यास किंवा वापरकर्त्यांना फिशिंग पृष्ठांवर पुनर्निर्देशित करण्यास सक्षम आहे.

Man-in-the-Middle Attacks Evil Twin परिस्थितीच्या पलीकडे जातात. एका ओपन, अनएन्क्रिप्टेड नेटवर्कवर, त्याच सबनेटवरील हल्लेखोर क्लायंट आणि कायदेशीर गेटवे दरम्यानचा ट्रॅफिक इंटरसेप्ट करण्यासाठी ARP पॉयझनिंग वापरू शकतो, अगदी रोग AP तैनात न करताही.

Packet Sniffing हा सर्वात निष्क्रिय आणि त्यामुळे शोधण्यास सर्वात कठीण धोका आहे. मुक्तपणे उपलब्ध साधने वापरून, हल्लेखोर नेटवर्कवरील सर्व अनएन्क्रिप्टेड ट्रॅफिक कॅप्चर करू शकतो. TLS द्वारे संरक्षित नसलेला कोणताही ॲप्लिकेशन-लेयर डेटा — ज्यात लेगसी HTTP ट्रॅफिक, काही DNS क्वेरीज आणि विशिष्ट ॲप्लिकेशन प्रोटोकॉल समाविष्ट आहेत — उघड होतो.

Rogue DHCP Servers हल्लेखोराला कनेक्टिंग क्लायंट्सना दुर्भावनापूर्ण नेटवर्क कॉन्फिगरेशन नियुक्त करण्याची परवानगी देतात, ज्यात एक रोग DNS सर्व्हर समाविष्ट आहे जो कायदेशीर डोमेन नावांना हल्लेखोर-नियंत्रित IP ॲड्रेसमध्ये रूपांतरित करतो.

Session Hijacking वैध सेशन कुकीज किंवा ऑथेंटिकेशन टोकन्सच्या चोरीचा फायदा घेते. जरी प्रारंभिक लॉगिन HTTPS द्वारे संरक्षित असले तरी, जर सेशन कुकी नंतर HTTP वरून प्रसारित केली गेली (एक सामान्य चुकीची कॉन्फिगरेशन), तर हल्लेखोर ती चोरू शकतो आणि प्रमाणित वापरकर्त्याची नक्कल करू शकतो.

Unencrypted Captive Portals अनेक लेगसी डिप्लॉयमेंट्समध्ये एक प्रणालीगत असुरक्षितता दर्शवतात. जर Captive Portal HTTPS ऐवजी HTTP वरून सर्व्ह केले गेले, तर वापरकर्त्याने सबमिट केलेले कोणतेही क्रेडेन्शियल्स, वैयक्तिक डेटा किंवा संमती सिग्नल प्लेनटेक्स्टमध्ये प्रसारित केले जातात — हा थेट GDPR चा भंग आणि एक सामान्य हल्ला वेक्टर आहे.

प्रमाणीकरण आणि एन्क्रिप्शन मानके

आधुनिक डिप्लॉयमेंट्सने ओपन SSIDs पासून WPA3-Enterprise किंवा Passpoint (Hotspot 2.0) कडे वळले पाहिजे. WPA3 Simultaneous Authentication of Equals (SAE) सादर करते, जे WPA2 च्या Pre-Shared Key (PSK) हँडशेकची जागा घेते आणि ऑफलाइन डिक्शनरी हल्ल्यांपासून संरक्षण प्रदान करते. महत्त्वाचे म्हणजे, WPA3 ओपन नेटवर्कसाठी Opportunistic Wireless Encryption (OWE) देखील प्रदान करते, जे पासवर्डची आवश्यकता नसताना प्रत्येक क्लायंट आणि AP दरम्यान ट्रॅफिक एन्क्रिप्ट करते — ओपन नेटवर्कवरील पॅकेट स्निफिंगच्या धोक्याला थेट संबोधित करते.

Passpoint (IEEE 802.11u) 802.1X आणि Extensible Authentication Protocol (EAP) चा लाभ घेऊन एंटरप्राइझ-ग्रेड प्रमाणीकरण प्रदान करते. क्लायंट डिव्हाइस नेटवर्कला एक क्रेडेन्शियल (प्रमाणपत्र किंवा SIM) सादर करते आणि नेटवर्क क्लायंटला एक प्रमाणपत्र सादर करते. हे परस्पर प्रमाणीकरण Evil Twin धोक्याला क्रिप्टोग्राफिकरित्या दूर करते. Purple Connect परवान्याअंतर्गत OpenRoaming साठी एक विनामूल्य ओळख प्रदाता म्हणून कार्य करते, ज्यामुळे ठिकाणांना स्वतःचे RADIUS इन्फ्रास्ट्रक्चर न बांधता मोठ्या प्रमाणावर प्रोफाइल-आधारित, अखंड प्रमाणीकरण तैनात करता येते.

अंमलबजावणी मार्गदर्शक

खालील फ्रेमवर्क सुरक्षित विमानतळ गेस्ट WiFi वातावरणासाठी विक्रेता-निरपेक्ष डिप्लॉयमेंट क्रम प्रदान करते.

टप्पा 1: नेटवर्क सेगमेंटेशन

नेटवर्क सेगमेंटेशन हे उच्च-घनतेच्या सार्वजनिक वातावरणातील सर्वात प्रभावी नियंत्रण आहे. अतिथी नेटवर्कवरील तडजोड कार्यात्मक किंवा कॉर्पोरेट सिस्टममध्ये पसरू शकत नाही याची खात्री करणे हा उद्देश आहे.

| VLAN | उद्देश | सबनेट उदाहरण | इंटर-VLAN राउटिंग |

|---|---|---|---|

| VLAN 10 | कॉर्पोरेट ऑपरेशन्स | 10.10.0.0/24 | VLAN 20, 30 मधून सर्व नाकारा |

| VLAN 20 | IoT उपकरणे (HVAC, CCTV) | 10.20.0.0/24 | VLAN 10, 30 मधून सर्व नाकारा |

| VLAN 30 | Guest WiFi | 10.30.0.0/23 | फक्त इंटरनेट, RFC1918 नाकारा |

फायरवॉल नियमांनी गेस्ट VLAN आणि सर्व अंतर्गत VLANs दरम्यानचे सर्व इंटर-VLAN राउटिंग स्पष्टपणे नाकारले पाहिजे. गेस्ट VLAN ला फक्त इंटरनेटचा प्रवेश असावा आणि सर्व RFC 1918 ॲड्रेस स्पेस गेटवेवर ब्लॉक केलेला असावा.

टप्पा 2: क्लायंट आयसोलेशन

सर्व गेस्ट SSIDs वर AP-स्तरीय क्लायंट आयसोलेशन (लेअर 2 आयसोलेशन) सक्षम करा. यामुळे एकाच AP वरील उपकरणे एकमेकांशी थेट संवाद साधू शकत नाहीत, ज्यामुळे ARP पॉयझनिंग आणि असुरक्षित गेस्ट उपकरणांचे थेट शोषण यासह पीअर-टू-पीअर हल्ल्याचे मार्ग नाहीसे होतात.

टप्पा 3: Captive Portal डिप्लॉयमेंट

GDPR-अनुरूप, HTTPS-सक्तीचे Captive Portal डिप्लॉय करा. Purple चे प्लॅटफॉर्म पूर्णपणे व्यवस्थापित Captive Portal प्रदान करते जे एन्क्रिप्टेड डेटा कॅप्चर, स्पष्ट संमती व्यवस्थापन आणि GDPR-अनुरूप डेटा स्टोरेज हाताळते. स्प्लॅश पेज सुरक्षा नियंत्रण आणि व्यावसायिक मालमत्ता दोन्ही म्हणून कार्य करते, ज्यामुळे लक्ष्यित रिटेल मीडिया आणि वैयक्तिकृत मार्केटिंग शक्य होते.

टप्पा 4: Rogue AP शोध आणि प्रतिबंध

वायरलेस लॅन कंट्रोलर (WLC) ला हायब्रिड मोडमध्ये कार्य करण्यासाठी कॉन्फिगर करा, ज्यामध्ये ॲक्सेस पॉइंट्सचा एक उपसंच सतत RF स्कॅनिंगसाठी मॉनिटर मोडला समर्पित असेल. शोधलेल्या rogue APs साठी स्वयंचलित प्रतिबंध कॉन्फिगर करा. हल्लेखोरांना वैध APs विरुद्ध डीऑथेंटिकेशन फ्रेम्स स्पूफ करण्यापासून रोखण्यासाठी 802.11w मॅनेजमेंट फ्रेम प्रोटेक्शन (MFP) लागू करा.

टप्पा 5: DNS फिल्टरिंग आणि ट्रॅफिक तपासणी

ज्ञात दुर्भावनापूर्ण डोमेन ब्लॉक करण्यासाठी आणि मालवेअर कमांड-अँड-कंट्रोल (C2) संप्रेषण रोखण्यासाठी DNS-स्तरीय फिल्टरिंग डिप्लॉय करा. ॲप्लिकेशन-लेअर दृश्यमानतेसाठी नेक्स्ट-जनरेशन फायरवॉल (NGFW) सह एकत्रित करा, ज्यामुळे असामान्य ट्रॅफिक पॅटर्न आणि प्रोटोकॉल उल्लंघनांचा शोध घेणे शक्य होते.

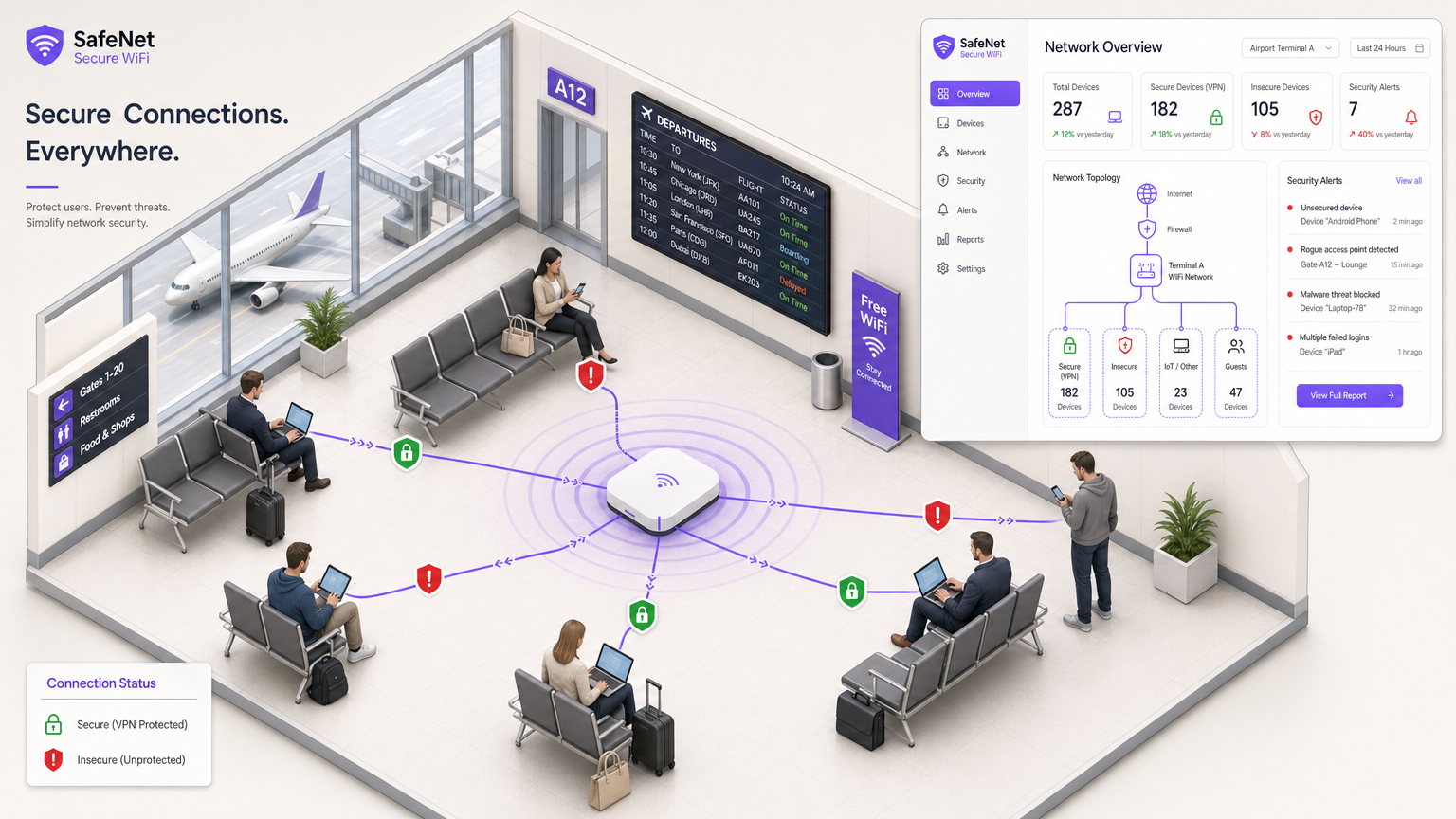

टप्पा 6: मॉनिटरिंग आणि ॲनालिटिक्स

कनेक्टेड उपकरणांची संख्या, धोक्याची सूचना, बँडविड्थ वापर आणि कॉन्फिगरेशन ड्रिफ्टमध्ये रिअल-टाइम दृश्यमानता प्रदान करणारे केंद्रीकृत मॉनिटरिंग प्लॅटफॉर्म डिप्लॉय करा. Purple चे WiFi Analytics प्लॅटफॉर्म व्यावसायिक ॲनालिटिक्ससह ही ऑपरेशनल दृश्यमानता प्रदान करते, ज्यामध्ये ड्वेल टाइम, पुन्हा भेट देणाऱ्यांचे दर आणि फुटफॉल हीटमॅप्स यांचा समावेश आहे — IT आणि मार्केटिंग टीम्ससाठी दुहेरी मूल्य प्रदान करते.

सर्वोत्तम पद्धती

खालील शिफारसी IEEE, PCI DSS आणि GDPR आवश्यकतांशी जुळतात आणि सुरक्षित सार्वजनिक WiFi डिप्लॉयमेंट्ससाठी सध्याच्या उद्योगातील सहमतीचे प्रतिनिधित्व करतात.

सर्व नवीन डिप्लॉयमेंट्सवर WPA3 लागू करा. WPA3-SAE फॉरवर्ड सिक्रेसी प्रदान करते, याचा अर्थ असा की जरी सेशन कीशी तडजोड झाली तरी, मागील सेशन्स डिक्रिप्ट करता येत नाहीत. WPA2-PSK च्या तुलनेत ही एक मूलभूत सुधारणा आहे.

लेगसी ओपन SSIDs साठी OWE लागू करा. जिथे Passpoint चा अवलंब अजून शक्य नाही, तिथे OWE वापरकर्त्यांना कोणतीही अडचण न येता ओपन नेटवर्क्ससाठी संधीसाधू एन्क्रिप्शन प्रदान करते, ज्यामुळे पॅकेट स्निफिंग थेट कमी होते.

त्रैमासिक वायरलेस पेनिट्रेशन चाचण्या करा. OWASP वायरलेस सिक्युरिटी टेस्टिंग गाईड आणि PCI DSS आवश्यकता 11.3 विरुद्ध नियमित चाचणी केल्याने कॉन्फिगरेशन ड्रिफ्ट आणि नवीन असुरक्षितता त्यांचा गैरवापर होण्यापूर्वीच ओळखल्या जातात याची खात्री होते.

SSID इन्व्हेंटरी ठेवा. सर्व अधिकृत SSIDs आणि त्यांचे संबंधित VLANs, सुरक्षा प्रोफाइल आणि ॲक्सेस पॉलिसीज दस्तऐवजीकृत करा. इन्व्हेंटरीमध्ये नसलेल्या कोणत्याही SSID मुळे त्वरित सुरक्षा अलर्ट ट्रिगर झाला पाहिजे.

प्रत्येक क्लायंटसाठी दर मर्यादा लागू करा. वैयक्तिक उपकरणांना असमान बँडविड्थ वापरण्यापासून प्रतिबंधित करा, ज्यामुळे सर्व वापरकर्त्यांसाठी सेवेची गुणवत्ता कमी होऊ शकते आणि डिनायल-ऑफ-सर्व्हिस हल्ले लपवले जाऊ शकतात.

लगतच्या वातावरणात सुरक्षित नेटवर्क डिप्लॉयमेंटबद्दल अधिक वाचण्यासाठी, WiFi in Hospitals: A Guide to Secure Clinical Networks आणि Your Guide to a Wireless Access Point Ruckus वरील मार्गदर्शक संबंधित आर्किटेक्चरल संदर्भ प्रदान करतात. Is Hotel WiFi Safe? What Every Traveller Needs to Know हे मार्गदर्शक हॉस्पिटॅलिटी संदर्भात समान धोक्याचे लँडस्केप कव्हर करते.

समस्यानिवारण आणि जोखीम कमी करणे

अपयश मोड: पीक अवर्समध्ये उच्च विलंबता. हे सामान्यतः मोठ्या, असंविभाजित सबनेटवरील ब्रॉडकास्ट स्टॉर्म्समुळे किंवा उच्च-घनतेच्या वातावरणात जास्त व्यवस्थापन फ्रेम ओव्हरहेडमुळे होते. शमन: सबनेट आकार कमी करा (/16 ऐवजी /23 किंवा /24 वापरा), AP आणि स्विच स्तरावर ब्रॉडकास्ट आणि मल्टीकास्ट सप्रेशन सक्षम करा आणि को-चॅनेल हस्तक्षेप कमी करण्यासाठी BSS कलरिंग (802.11ax) लागू करा.

अपयश मोड: MAC स्पूफिंगद्वारे Captive Portal बायपास. प्रगत वापरकर्ते पूर्वी प्रमाणित केलेल्या उपकरणांचे रूप धारण करण्यासाठी MAC ॲड्रेस स्पूफ करू शकतात, ज्यामुळे वेळेच्या मर्यादा किंवा ॲक्सेस कंट्रोल्स बायपास होतात. शमन: केवळ MAC ॲड्रेसवर अवलंबून न राहता, अनेक उपकरण ओळखकर्त्यांशी जोडलेले मजबूत सेशन व्यवस्थापन लागू करा. ॲप्लिकेशन-लेअर सेशन ट्रॅकिंगसाठी NGFW सह एकत्रित करा.

अपयश मोड: rogue AP प्रतिबंधामुळे कायदेशीर समस्या. काही अधिकारक्षेत्रात, rogue APs ला प्रतिबंधित करण्यासाठी डीऑथेंटिकेशन फ्रेम्स सक्रियपणे प्रसारित केल्याने कायदेशीर परिणाम होऊ शकतात. शमन: सक्रिय प्रतिबंध सक्षम करण्यापूर्वी कायदेशीर सल्लागाराचा सल्ला घ्या. एक पर्याय म्हणून, rogue APs ला सक्रियपणे प्रतिबंधित करण्याऐवजी त्यांना निरुपयोगी करण्यासाठी Passpoint लागू करा.

अपयश मोड: Captive Portal वर GDPR चे पालन न करणे. जर Captive Portal ने स्पष्ट, माहितीपूर्ण संमतीशिवाय वैयक्तिक डेटा (ईमेल, नाव, सोशल लॉगिन) गोळा केला, तर हे GDPR चे उल्लंघन आहे. शमन: Purple चे प्लॅटफॉर्म डिप्लॉय करा, जे GDPR पालनासाठी सुरुवातीपासून डिझाइन केलेले आहे, ज्यामध्ये ग्रॅन्युलर संमती व्यवस्थापन आणि डेटा विषय ॲक्सेस रिक्वेस्ट (DSAR) हाताळणे समाविष्ट आहे.

ROI आणि व्यावसायिक परिणाम

सुरक्षित पायाभूत सुविधा हे खर्च केंद्र नाही — ते एक व्यावसायिक सक्षमकर्ता आहे. एंटरप्राइझ-ग्रेड एअरपोर्ट WiFi सुरक्षिततेमध्ये गुंतवणूक करण्यामागील व्यावसायिक कारण दोन आयामांवर आधारित आहे: जोखीम टाळणे आणि महसूल निर्मिती.

जोखीम टाळण्याच्या बाजूने, गेस्ट WiFi शी संबंधित एकाच डेटा उल्लंघनामुळे GDPR अंतर्गत जागतिक वार्षिक उलाढालीच्या 4% पर्यंत ICO दंड होऊ शकतो, ज्यामुळे प्रतिष्ठेला हानी पोहोचते.आणि कार्यात्मक व्यत्यय. योग्य विभाजन, WPA3 आणि अनुरूप Captive Portal तैनात करण्याचा खर्च संभाव्य दायित्वाच्या तुलनेत खूपच कमी आहे.

महसूल निर्मितीच्या बाजूने, Purple चे प्लॅटफॉर्म Captive Portal ला केवळ अनुपालनाचे साधन न ठेवता व्यावसायिक मालमत्तेत रूपांतरित करते. GDPR-अनुरूप संमती प्रवाहाद्वारे फर्स्ट-पार्टी डेटा मिळवून, स्थळ ऑपरेटर तपशीलवार प्रवासी प्रोफाइल तयार करू शकतात, ज्यामुळे लक्ष्यित किरकोळ मीडिया, वैयक्तिकृत ऑफर आणि लॉयल्टी प्रोग्राम एकत्रीकरण शक्य होते. हे मॉडेल प्रमुख किरकोळ विक्रेत्यांद्वारे तैनात केलेल्या किरकोळ मीडिया मुद्रीकरण धोरणांसारखेच आहे — आणि Retail , Hospitality आणि Healthcare वातावरणातही तेच तत्त्वे लागू होतात.

WiFi Analytics प्लॅटफॉर्ममध्ये वास्तव-जगातील वर्तणूक डेटावर आधारित राहण्याचा वेळ विश्लेषण, पुन्हा भेट देणाऱ्यांचे प्रमाण आणि फूटफॉल हीटमॅप्स यासह मोजता येण्याजोगे परिणाम मिळतात, ज्यामुळे स्थळ ऑपरेटर किरकोळ मांडणी, कर्मचाऱ्यांची संख्या आणि विपणन खर्च अनुकूलित करू शकतात.

टर्मिनलच्या पलीकडे इन-ट्रान्झिट कनेक्टिव्हिटीचा विचार करणाऱ्या ऑपरेटरसाठी, In-Car Wi-Fi Solutions वरील मार्गदर्शक ही तत्त्वे वाहन-आधारित उपयोजनांपर्यंत वाढवते.

महत्त्वाच्या संज्ञा आणि व्याख्या

Evil Twin

A malicious wireless access point that broadcasts the same SSID as a legitimate network in order to intercept client connections and execute Man-in-the-Middle attacks.

The most prevalent threat in airport environments. Mitigated by Passpoint/802.1X, which provides cryptographic network authentication.

Client Isolation

An access point configuration that prevents devices connected to the same AP or SSID from communicating directly with each other at Layer 2.

Essential for all guest networks. Eliminates ARP poisoning, peer-to-peer exploitation, and lateral movement between guest devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

A Wi-Fi Alliance standard that enables seamless, secure roaming between WiFi networks using 802.1X authentication and mutual certificate-based verification.

The modern replacement for open captive portals. Provides cellular-like roaming and eliminates the Evil Twin attack vector.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism in WPA3 that replaces the WPA2 Pre-Shared Key handshake, providing forward secrecy and resistance to offline dictionary attacks.

Mandatory for all new enterprise deployments. Ensures that past sessions cannot be decrypted even if a session key is later compromised.

OWE (Opportunistic Wireless Encryption)

A WPA3 feature that provides per-client encryption on open networks without requiring a password or authentication, using a Diffie-Hellman key exchange.

A transitional control for venues that cannot yet deploy Passpoint. Directly mitigates packet sniffing on open SSIDs.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN.

The underlying authentication mechanism for enterprise-grade WiFi and Passpoint. Requires a RADIUS server or a managed identity provider such as Purple.

VLAN (Virtual Local Area Network)

A logical network partition that segments traffic on the same physical infrastructure, enforcing isolation between different classes of devices and users.

The foundational control for network segmentation. Separates guest, corporate, and IoT traffic to contain the blast radius of any compromise.

Captive Portal

A web page that intercepts a connecting device's HTTP traffic and requires the user to authenticate or accept terms before granting network access.

The primary mechanism for GDPR-compliant data capture on guest networks. Must be served over HTTPS to avoid transmitting user data in plaintext.

Rogue AP

An unauthorised wireless access point connected to or operating within a network environment, whether deployed maliciously or inadvertently.

Detected via WLC-based RF scanning and monitor-mode APs. Mitigated long-term by transitioning to Passpoint, which renders rogue APs ineffective.

Management Frame Protection (802.11w)

An IEEE standard that provides cryptographic protection for 802.11 management frames, preventing attackers from spoofing deauthentication or disassociation frames.

Prevents deauthentication attacks that force clients to disconnect from legitimate APs and reconnect to rogue ones.

केस स्टडीज

A major international airport is experiencing intermittent connectivity issues and suspects rogue access points are spoofing their official 'Airport_Free_WiFi' SSID in Terminal B. The security team has received reports from passengers of being redirected to unfamiliar login pages. How should the network architect respond, and what long-term architectural change should be prioritised?

Immediate response: 1) Activate Rogue AP containment on the WLC, which will transmit deauthentication frames to clients connected to the rogue APs. 2) Deploy a temporary monitor-mode AP in Terminal B to improve RF visibility and accelerate rogue AP identification. 3) Issue a passenger advisory via the airport app and departure boards specifying the exact official SSID and warning against connecting to variants. Long-term architecture: 1) Implement 802.11w Management Frame Protection (MFP) to prevent attackers from spoofing deauthentication frames against legitimate APs. 2) Transition the network to support Passpoint (Hotspot 2.0) with 802.1X authentication, providing cryptographic proof of network identity to client devices. 3) Integrate Purple's identity provider capability for OpenRoaming to enable seamless, secure profile-based authentication without a captive portal.

A retail chain operating concession stands across three terminals of a major airport wants to offer free WiFi to customers. Their existing POS systems are connected to the same network infrastructure. The IT manager needs to ensure PCI DSS compliance while also enabling a GDPR-compliant data capture mechanism for marketing purposes. What is the recommended architecture?

- Implement strict VLAN segmentation: POS systems on a dedicated, isolated VLAN (e.g., VLAN 10) with no routing to any other VLAN. Guest WiFi on a separate VLAN (e.g., VLAN 30) with internet-only access. 2) Enable client isolation on the guest SSID to prevent peer-to-peer attacks. 3) Deploy Purple's Guest WiFi platform to manage the captive portal, ensuring HTTPS enforcement, explicit GDPR consent capture, and first-party data collection. 4) Apply firewall rules at the gateway explicitly denying all traffic from VLAN 30 to VLAN 10. 5) Conduct a PCI DSS scoping exercise to confirm that the guest VLAN is out of scope for PCI DSS, reducing compliance overhead. 6) Configure the Purple analytics platform to capture dwell time and repeat visit data, enabling targeted marketing to loyalty programme members.

परिस्थिती विश्लेषण

Q1. A venue operator at a major airport wants to monetise their free guest WiFi through targeted advertising but is concerned about GDPR compliance and the security of the data capture mechanism. The current captive portal is served over HTTP and collects email addresses. What are the immediate risks, and what is the recommended remediation?

💡 संकेत:Consider both the data transmission security and the legal basis for data processing under GDPR Article 6.

शिफारस केलेला दृष्टिकोन दाखवा

Immediate risks: 1) The HTTP captive portal transmits user credentials and personal data in plaintext, exposing them to packet sniffing — a direct GDPR Article 32 violation (failure to implement appropriate technical security measures). 2) Without explicit, informed consent, the collection of email addresses for marketing purposes lacks a valid legal basis under GDPR Article 6. Remediation: 1) Immediately migrate the captive portal to HTTPS with a valid TLS certificate. 2) Deploy Purple's Guest WiFi platform to manage the captive portal, which provides GDPR-compliant consent flows, encrypted data capture, and first-party data management. 3) Implement granular consent options allowing users to opt in to marketing communications separately from network access. 4) Ensure data retention policies are documented and enforced.

Q2. During a security audit of an airport's wireless infrastructure, it is discovered that the guest WiFi, the baggage handling IoT network, and the airline operations workstations are all on the same /16 subnet with no VLAN segmentation. What is the severity of this finding, and what is the remediation priority order?

💡 संकेत:Consider the potential impact of a compromised guest device on critical operational infrastructure.

शिफारस केलेला दृष्टिकोन दाखवा

Severity: Critical. A compromised guest device on the same subnet as baggage handling IoT systems and airline operations workstations can execute ARP poisoning, scan for and exploit vulnerable IoT devices, and potentially disrupt critical airport operations. This is also a likely PCI DSS violation if any payment processing occurs on the operations network. Remediation priority: 1) Immediately implement VLAN segmentation to isolate the three traffic classes. 2) Apply strict firewall rules denying all inter-VLAN routing between the guest VLAN and the operational VLANs. 3) Enable client isolation on the guest SSID. 4) Conduct a threat assessment to determine whether any lateral movement has already occurred. 5) Reduce subnet sizes to /23 or /24 to limit broadcast domain scope.

Q3. An IT manager at an airport has been tasked with eliminating Evil Twin attacks in the departures lounge. The current network uses WPA2-Personal with a shared passphrase displayed on signage. What is the most effective long-term technical control, and what interim measures can be deployed immediately?

💡 संकेत:Consider the difference between SSID-based and cryptographic network identity verification.

शिफारस केलेला दृष्टिकोन दाखवा

Long-term control: Transition to Passpoint (Hotspot 2.0) with 802.1X authentication. Passpoint provides mutual certificate-based authentication, meaning the client device cryptographically verifies the network's identity before connecting. An Evil Twin AP cannot present a valid certificate, so client devices will not connect to it — regardless of the SSID. Purple's OpenRoaming identity provider capability can accelerate this deployment. Interim measures: 1) Activate Rogue AP detection and containment on the WLC. 2) Implement 802.11w Management Frame Protection to prevent deauthentication spoofing. 3) Issue clear passenger communications specifying the exact official SSID and warning against connecting to variants. 4) Transition from WPA2-Personal to WPA3-SAE to improve over-the-air encryption quality while Passpoint is being deployed.