¿Es segura la WiFi del aeropuerto? Una guía de seguridad para viajeros

Esta guía proporciona una referencia técnica autorizada para gerentes de TI, arquitectos de red y directores de operaciones de recintos sobre los riesgos de seguridad de la WiFi del aeropuerto y cómo mitigarlos. Cubre todo el panorama de amenazas —desde puntos de acceso Evil Twin hasta servidores DHCP maliciosos— y ofrece un marco de implementación práctico basado en estándares que utiliza IEEE 802.1X, WPA3 y segmentación de red. También relaciona la plataforma de Guest WiFi y análisis de Purple con cada vector de riesgo, proporcionando puntos de integración concretos para operadores que buscan implementar una WiFi pública segura, compatible con GDPR y comercialmente viable.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- El Panorama de Amenazas

- Estándares de Autenticación y Cifrado

- Guía de Implementación

- Fase 1: Segmentación de Red

- Fase 2: Aislamiento de Clientes

- Fase 3: Implementación de Captive Portal

- Fase 4: Detección y Contención de APs Maliciosos

- Fase 5: Filtrado DNS e Inspección de Tráfico

- Fase 6: Monitorización y Análisis

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

Para los líderes de TI empresariales y los directores de operaciones de recintos, la pregunta de si la WiFi del aeropuerto es segura no es meramente teórica, sino un riesgo operativo real. Con una proporción significativa de viajeros que se conectan a redes públicas sin verificar el SSID, la superficie de amenaza en los principales centros de transporte es vasta y en gran parte no mitigada. Esta guía proporciona un análisis técnico de las vulnerabilidades de la WiFi del aeropuerto —desde puntos de acceso Evil Twin y servidores DHCP maliciosos hasta portales cautivos no cifrados— y describe los requisitos arquitectónicos robustos necesarios para asegurar estos entornos de alta densidad. Al implementar estándares como IEEE 802.1X, WPA3 y una segmentación VLAN adecuada, junto con las soluciones de Guest WiFi y WiFi Analytics de Purple, los operadores de recintos pueden mitigar el riesgo, garantizar el cumplimiento con PCI DSS y GDPR, y ofrecer una experiencia de conectividad segura y de alto rendimiento que también genere valor comercial. Este documento es un marco práctico de implementación y mitigación de riesgos para CTOs y arquitectos de red que operan en los sectores de Transporte , Hostelería y Retail .

Análisis Técnico Detallado

La arquitectura de una red WiFi pública segura en un entorno de alta densidad como un aeropuerto requiere múltiples capas de defensa superpuestas. La vulnerabilidad principal de la WiFi pública abierta es la ausencia de cifrado inalámbrico por cliente. En una red abierta estándar, todo el tráfico se transmite en texto plano en la capa de radio, lo que significa que cualquier dispositivo dentro del alcance puede capturar y decodificar los paquetes transmitidos por otros dispositivos. Este es el riesgo fundamental del que se derivan la mayoría de las amenazas de la WiFi del aeropuerto.

El Panorama de Amenazas

Los seis vectores de amenaza principales en un entorno WiFi de aeropuerto son los siguientes.

Los Puntos de Acceso Evil Twin representan la amenaza más prevalente y peligrosa. Un atacante despliega un punto de acceso malicioso que emite un SSID con un nombre que suena legítimo —por ejemplo, "AirportFreeWiFi" o una variante cercana del nombre de la red oficial. Los dispositivos cliente configurados para conectarse automáticamente a redes conocidas, o los usuarios que simplemente seleccionan el SSID más prominente, se conectan sin verificación. El atacante se posiciona entonces como un Man-in-the-Middle (MitM), capaz de interceptar credenciales, inyectar contenido malicioso en las respuestas HTTP o redirigir a los usuarios a páginas de phishing.

Los Ataques Man-in-the-Middle se extienden más allá del escenario Evil Twin. En una red abierta y no cifrada, un atacante en la misma subred puede usar el envenenamiento ARP para interceptar el tráfico entre un cliente y la puerta de enlace legítima, incluso sin desplegar un AP malicioso.

El Packet Sniffing es la amenaza más pasiva y, por lo tanto, más difícil de detectar. Utilizando herramientas disponibles gratuitamente, un atacante puede capturar todo el tráfico no cifrado en la red. Cualquier dato de la capa de aplicación no protegido por TLS —incluido el tráfico HTTP heredado, algunas consultas DNS y ciertos protocolos de aplicación— queda expuesto.

Los Servidores DHCP Maliciosos permiten a un atacante asignar configuraciones de red maliciosas a los clientes que se conectan, incluyendo un servidor DNS malicioso que resuelve nombres de dominio legítimos a direcciones IP controladas por el atacante.

El Secuestro de Sesiones explota el robo de cookies de sesión válidas o tokens de autenticación. Incluso cuando el inicio de sesión inicial está protegido por HTTPS, si la cookie de sesión se transmite posteriormente a través de HTTP (una configuración errónea común), un atacante puede robarla e impersonar al usuario autenticado.

Los Captive Portals no Cifrados representan una vulnerabilidad sistémica en muchas implementaciones heredadas. Si el Captive Portal se sirve a través de HTTP en lugar de HTTPS, cualquier credencial, dato personal o señal de consentimiento enviada por el usuario se transmite en texto plano —una violación directa del GDPR y un vector de ataque trivial.

Estándares de Autenticación y Cifrado

Las implementaciones modernas deben pasar de los SSIDs abiertos a WPA3-Enterprise o Passpoint (Hotspot 2.0). WPA3 introduce la Autenticación Simultánea de Iguales (SAE), reemplazando el handshake de Clave Precompartida (PSK) de WPA2 y proporcionando protección contra ataques de diccionario offline. Críticamente, WPA3 también proporciona Cifrado Inalámbrico Oportunista (OWE) para redes abiertas, que cifra el tráfico entre cada cliente y el AP sin requerir una contraseña —abordando directamente el riesgo de packet sniffing en redes abiertas.

Passpoint (IEEE 802.11u) va más allá al aprovechar 802.1X y el Protocolo de Autenticación Extensible (EAP) para proporcionar autenticación de grado empresarial. El dispositivo cliente presenta una credencial (certificado o SIM) a la red, y la red presenta un certificado al cliente. Esta autenticación mutua elimina criptográficamente la amenaza Evil Twin. Purple opera como un proveedor de identidad gratuito para OpenRoaming bajo la licencia Connect, permitiendo a los recintos implementar autenticación basada en perfiles y sin interrupciones a escala sin construir su propia infraestructura RADIUS.

Guía de Implementación

El siguiente marco proporciona una secuencia de implementación independiente del proveedor para un entorno seguro de WiFi para invitados en aeropuertos.

Fase 1: Segmentación de Red

La segmentación de red es el control más impactante en un entorno público de alta densidad. El objetivo es asegurar que un compromiso en la red de invitados no pueda propagarse a los sistemas operativos o corporativos.

| VLAN | Propósito | Ejemplo de Subred | Enrutamiento Inter-VLAN |

|---|---|---|---|

| VLAN 10 | Operaciones Corporativas | 10.10.0.0/24 | Denegar todo de VLAN 20, 30 |

| VLAN 20 | Dispositivos IoT (HVAC, CCTV) | 10.20.0.0/24 | Denegar todo de VLAN 10, 30 |

| VLAN 30 | Guest WiFi | 10.30.0.0/23 | Solo Internet, denegar RFC1918 |

Las reglas del firewall deben denegar explícitamente todo el enrutamiento entre VLANs entre la VLAN de invitados y todas las VLANs internas. La VLAN de invitados solo debe tener acceso a Internet, con todo el espacio de direcciones RFC 1918 bloqueado en la puerta de enlace.

Fase 2: Aislamiento de Clientes

Habilite el aislamiento de clientes a nivel de AP (aislamiento de Capa 2) en todos los SSIDs de invitados. Esto evita que los dispositivos en el mismo AP se comuniquen directamente entre sí, eliminando vectores de ataque peer-to-peer, incluyendo el envenenamiento ARP y la explotación directa de dispositivos de invitados vulnerables.

Fase 3: Implementación de Captive Portal

Implemente un Captive Portal compatible con GDPR y con HTTPS forzado. La plataforma de Purple proporciona un Captive Portal totalmente gestionado que maneja la captura de datos cifrados, la gestión de consentimiento explícito y el almacenamiento de datos compatible con GDPR. La página de bienvenida sirve tanto como control de seguridad como activo comercial, permitiendo medios minoristas dirigidos y marketing personalizado.

Fase 4: Detección y Contención de APs Maliciosos

Configure el Wireless LAN Controller (WLC) para operar en modo híbrido, con un subconjunto de puntos de acceso dedicados al modo de monitoreo para un escaneo RF continuo. Configure la contención automática para los APs maliciosos detectados. Implemente la Protección de Tramas de Gestión (MFP) 802.11w para evitar que los atacantes falsifiquen tramas de desautenticación contra APs legítimos.

Fase 5: Filtrado DNS e Inspección de Tráfico

Implemente filtrado a nivel de DNS para bloquear dominios maliciosos conocidos y prevenir la comunicación de comando y control (C2) de malware. Intégrese con un Firewall de Próxima Generación (NGFW) para visibilidad a nivel de aplicación, permitiendo la detección de patrones de tráfico anómalos y violaciones de protocolo.

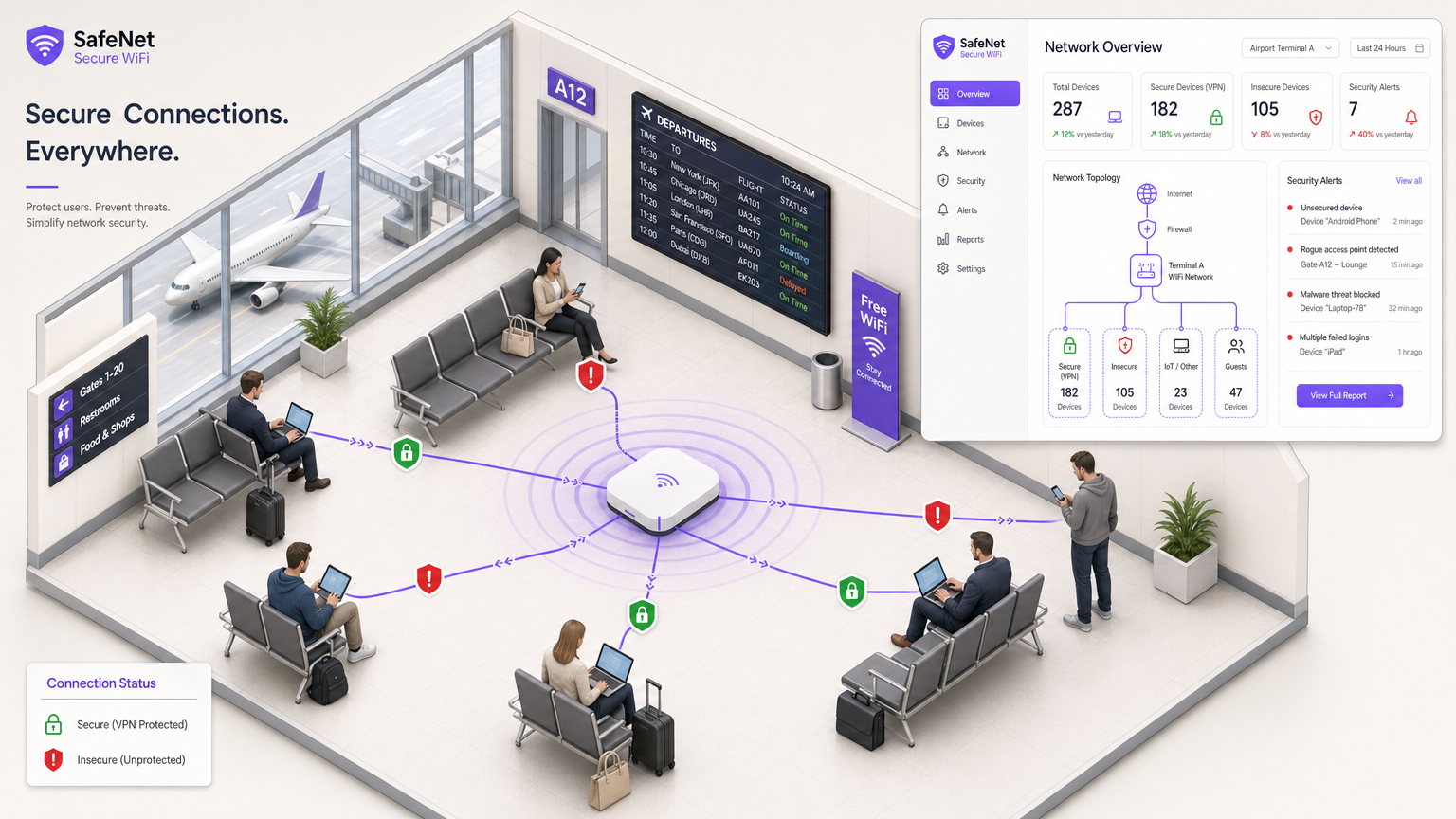

Fase 6: Monitorización y Análisis

Implemente una plataforma de monitorización centralizada que proporcione visibilidad en tiempo real sobre el número de dispositivos conectados, alertas de amenazas, utilización del ancho de banda y desviación de la configuración. La plataforma WiFi Analytics de Purple proporciona esta visibilidad operativa junto con análisis comerciales, incluyendo el tiempo de permanencia, las tasas de visitantes recurrentes y los mapas de calor de afluencia, lo que ofrece un doble valor para los equipos de TI y marketing.

Mejores Prácticas

Las siguientes recomendaciones se alinean con los requisitos de IEEE, PCI DSS y GDPR y representan el consenso actual de la industria para implementaciones seguras de WiFi público.

Aplique WPA3 en todas las nuevas implementaciones. WPA3-SAE proporciona secreto hacia adelante, lo que significa que incluso si una clave de sesión se ve comprometida, las sesiones pasadas no pueden ser descifradas. Esta es una mejora fundamental sobre WPA2-PSK.

Implemente OWE para SSIDs abiertos heredados. Donde la adopción de Passpoint aún no sea factible, OWE proporciona cifrado oportunista para redes abiertas sin fricción para el usuario, mitigando directamente el rastreo de paquetes.

Realice pruebas de penetración inalámbricas trimestrales. Las pruebas regulares contra la Guía de Pruebas de Seguridad Inalámbrica de OWASP y el Requisito 11.3 de PCI DSS aseguran que la desviación de la configuración y las nuevas vulnerabilidades se identifiquen antes de que sean explotadas.

Mantenga un inventario de SSIDs. Documente todos los SSIDs autorizados y sus VLANs asociadas, perfiles de seguridad y políticas de acceso. Cualquier SSID que no esté en el inventario debe activar una alerta de seguridad inmediata.

Aplique limitación de velocidad por cliente. Evite que los dispositivos individuales consuman un ancho de banda desproporcionado, lo que puede degradar la calidad del servicio para todos los usuarios y enmascarar ataques de denegación de servicio.

Para más información sobre la implementación segura de redes en entornos adyacentes, las guías sobre WiFi en Hospitales: Una Guía para Redes Clínicas Seguras y Su Guía para un Punto de Acceso Inalámbrico Ruckus proporcionan un contexto arquitectónico relevante. La guía ¿Es seguro el WiFi de los hoteles? Lo que todo viajero necesita saber cubre el mismo panorama de amenazas en un contexto de hostelería.

Resolución de Problemas y Mitigación de Riesgos

Modo de Fallo: Alta Latencia Durante Horas Punta. Esto es típicamente causado por tormentas de difusión en subredes grandes y no segmentadas o por una sobrecarga excesiva de tramas de gestión en entornos de alta densidad. Mitigación: Reduzca los tamaños de subred (use /23 o /24 en lugar de /16), habilite la supresión de difusión y multidifusión a nivel de AP y switch, e implemente BSS Colouring (802.11ax) para reducir la interferencia de co-canal.

Modo de Fallo: Bypass de Captive Portal mediante Suplantación de MAC. Los usuarios avanzados pueden suplantar direcciones MAC para hacerse pasar por dispositivos previamente autenticados, eludiendo límites de tiempo o controles de acceso. Mitigación: Implemente una gestión de sesiones robusta vinculada a múltiples identificadores de dispositivo, no solo a la dirección MAC. Intégrese con un NGFW para el seguimiento de sesiones a nivel de aplicación.

Modo de Fallo: Contención de APs Maliciosos que Causa Problemas Legales. En algunas jurisdicciones, la transmisión activa de tramas de desautenticación para contener APs maliciosos puede tener implicaciones legales. Mitigación: Consulte a un asesor legal antes de habilitar la contención activa. Como alternativa, implemente Passpoint para hacer que los APs maliciosos sean ineficaces en lugar de contenerlos activamente.

Modo de Fallo: Incumplimiento de GDPR en el Captive Portal. Si el Captive Portal recopila datos personales (correo electrónico, nombre, inicio de sesión social) sin consentimiento explícito e informado, esto constituye una violación de GDPR. Mitigación: Implemente la plataforma de Purple, que está diseñada desde cero para el cumplimiento de GDPR, incluyendo la gestión granular del consentimiento y el manejo de solicitudes de acceso de interesados (DSAR).

ROI e Impacto Comercial

Una infraestructura segura no es un centro de costes, es un facilitador comercial. El caso de negocio para invertir en seguridad WiFi de aeropuerto de nivel empresarial opera en dos dimensiones: evitación de riesgos y generación de ingresos.e, y la interrupción operativa. El coste de implementar una segmentación adecuada, WPA3 y un Captive Portal conforme a la normativa es una fracción de la responsabilidad potencial.

En el lado de la generación de ingresos, la plataforma de Purple transforma el Captive Portal de una casilla de verificación de cumplimiento en un activo comercial. Al capturar datos de origen a través de un flujo de consentimiento conforme a GDPR, los operadores de recintos pueden crear perfiles detallados de los pasajeros, lo que permite medios de comunicación minoristas dirigidos, ofertas personalizadas e integración de programas de fidelización. Este modelo es directamente análogo a las estrategias de monetización de medios minoristas implementadas por los principales minoristas, y los mismos principios se aplican en entornos de Comercio minorista , Hostelería y Sanidad .

La plataforma WiFi Analytics proporciona resultados medibles que incluyen análisis del tiempo de permanencia, tasas de visitantes recurrentes y mapas de calor de afluencia, lo que permite a los operadores de recintos optimizar la distribución de las tiendas, los niveles de personal y el gasto en marketing basándose en datos de comportamiento del mundo real.

Para los operadores que consideran la conectividad en tránsito más allá de la terminal, la guía sobre Soluciones Wi-Fi en el coche extiende estos principios a las implementaciones basadas en vehículos.

Términos clave y definiciones

Evil Twin

A malicious wireless access point that broadcasts the same SSID as a legitimate network in order to intercept client connections and execute Man-in-the-Middle attacks.

The most prevalent threat in airport environments. Mitigated by Passpoint/802.1X, which provides cryptographic network authentication.

Client Isolation

An access point configuration that prevents devices connected to the same AP or SSID from communicating directly with each other at Layer 2.

Essential for all guest networks. Eliminates ARP poisoning, peer-to-peer exploitation, and lateral movement between guest devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

A Wi-Fi Alliance standard that enables seamless, secure roaming between WiFi networks using 802.1X authentication and mutual certificate-based verification.

The modern replacement for open captive portals. Provides cellular-like roaming and eliminates the Evil Twin attack vector.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism in WPA3 that replaces the WPA2 Pre-Shared Key handshake, providing forward secrecy and resistance to offline dictionary attacks.

Mandatory for all new enterprise deployments. Ensures that past sessions cannot be decrypted even if a session key is later compromised.

OWE (Opportunistic Wireless Encryption)

A WPA3 feature that provides per-client encryption on open networks without requiring a password or authentication, using a Diffie-Hellman key exchange.

A transitional control for venues that cannot yet deploy Passpoint. Directly mitigates packet sniffing on open SSIDs.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN.

The underlying authentication mechanism for enterprise-grade WiFi and Passpoint. Requires a RADIUS server or a managed identity provider such as Purple.

VLAN (Virtual Local Area Network)

A logical network partition that segments traffic on the same physical infrastructure, enforcing isolation between different classes of devices and users.

The foundational control for network segmentation. Separates guest, corporate, and IoT traffic to contain the blast radius of any compromise.

Captive Portal

A web page that intercepts a connecting device's HTTP traffic and requires the user to authenticate or accept terms before granting network access.

The primary mechanism for GDPR-compliant data capture on guest networks. Must be served over HTTPS to avoid transmitting user data in plaintext.

Rogue AP

An unauthorised wireless access point connected to or operating within a network environment, whether deployed maliciously or inadvertently.

Detected via WLC-based RF scanning and monitor-mode APs. Mitigated long-term by transitioning to Passpoint, which renders rogue APs ineffective.

Management Frame Protection (802.11w)

An IEEE standard that provides cryptographic protection for 802.11 management frames, preventing attackers from spoofing deauthentication or disassociation frames.

Prevents deauthentication attacks that force clients to disconnect from legitimate APs and reconnect to rogue ones.

Casos de éxito

A major international airport is experiencing intermittent connectivity issues and suspects rogue access points are spoofing their official 'Airport_Free_WiFi' SSID in Terminal B. The security team has received reports from passengers of being redirected to unfamiliar login pages. How should the network architect respond, and what long-term architectural change should be prioritised?

Immediate response: 1) Activate Rogue AP containment on the WLC, which will transmit deauthentication frames to clients connected to the rogue APs. 2) Deploy a temporary monitor-mode AP in Terminal B to improve RF visibility and accelerate rogue AP identification. 3) Issue a passenger advisory via the airport app and departure boards specifying the exact official SSID and warning against connecting to variants. Long-term architecture: 1) Implement 802.11w Management Frame Protection (MFP) to prevent attackers from spoofing deauthentication frames against legitimate APs. 2) Transition the network to support Passpoint (Hotspot 2.0) with 802.1X authentication, providing cryptographic proof of network identity to client devices. 3) Integrate Purple's identity provider capability for OpenRoaming to enable seamless, secure profile-based authentication without a captive portal.

A retail chain operating concession stands across three terminals of a major airport wants to offer free WiFi to customers. Their existing POS systems are connected to the same network infrastructure. The IT manager needs to ensure PCI DSS compliance while also enabling a GDPR-compliant data capture mechanism for marketing purposes. What is the recommended architecture?

- Implement strict VLAN segmentation: POS systems on a dedicated, isolated VLAN (e.g., VLAN 10) with no routing to any other VLAN. Guest WiFi on a separate VLAN (e.g., VLAN 30) with internet-only access. 2) Enable client isolation on the guest SSID to prevent peer-to-peer attacks. 3) Deploy Purple's Guest WiFi platform to manage the captive portal, ensuring HTTPS enforcement, explicit GDPR consent capture, and first-party data collection. 4) Apply firewall rules at the gateway explicitly denying all traffic from VLAN 30 to VLAN 10. 5) Conduct a PCI DSS scoping exercise to confirm that the guest VLAN is out of scope for PCI DSS, reducing compliance overhead. 6) Configure the Purple analytics platform to capture dwell time and repeat visit data, enabling targeted marketing to loyalty programme members.

Análisis de escenarios

Q1. A venue operator at a major airport wants to monetise their free guest WiFi through targeted advertising but is concerned about GDPR compliance and the security of the data capture mechanism. The current captive portal is served over HTTP and collects email addresses. What are the immediate risks, and what is the recommended remediation?

💡 Sugerencia:Consider both the data transmission security and the legal basis for data processing under GDPR Article 6.

Mostrar enfoque recomendado

Immediate risks: 1) The HTTP captive portal transmits user credentials and personal data in plaintext, exposing them to packet sniffing — a direct GDPR Article 32 violation (failure to implement appropriate technical security measures). 2) Without explicit, informed consent, the collection of email addresses for marketing purposes lacks a valid legal basis under GDPR Article 6. Remediation: 1) Immediately migrate the captive portal to HTTPS with a valid TLS certificate. 2) Deploy Purple's Guest WiFi platform to manage the captive portal, which provides GDPR-compliant consent flows, encrypted data capture, and first-party data management. 3) Implement granular consent options allowing users to opt in to marketing communications separately from network access. 4) Ensure data retention policies are documented and enforced.

Q2. During a security audit of an airport's wireless infrastructure, it is discovered that the guest WiFi, the baggage handling IoT network, and the airline operations workstations are all on the same /16 subnet with no VLAN segmentation. What is the severity of this finding, and what is the remediation priority order?

💡 Sugerencia:Consider the potential impact of a compromised guest device on critical operational infrastructure.

Mostrar enfoque recomendado

Severity: Critical. A compromised guest device on the same subnet as baggage handling IoT systems and airline operations workstations can execute ARP poisoning, scan for and exploit vulnerable IoT devices, and potentially disrupt critical airport operations. This is also a likely PCI DSS violation if any payment processing occurs on the operations network. Remediation priority: 1) Immediately implement VLAN segmentation to isolate the three traffic classes. 2) Apply strict firewall rules denying all inter-VLAN routing between the guest VLAN and the operational VLANs. 3) Enable client isolation on the guest SSID. 4) Conduct a threat assessment to determine whether any lateral movement has already occurred. 5) Reduce subnet sizes to /23 or /24 to limit broadcast domain scope.

Q3. An IT manager at an airport has been tasked with eliminating Evil Twin attacks in the departures lounge. The current network uses WPA2-Personal with a shared passphrase displayed on signage. What is the most effective long-term technical control, and what interim measures can be deployed immediately?

💡 Sugerencia:Consider the difference between SSID-based and cryptographic network identity verification.

Mostrar enfoque recomendado

Long-term control: Transition to Passpoint (Hotspot 2.0) with 802.1X authentication. Passpoint provides mutual certificate-based authentication, meaning the client device cryptographically verifies the network's identity before connecting. An Evil Twin AP cannot present a valid certificate, so client devices will not connect to it — regardless of the SSID. Purple's OpenRoaming identity provider capability can accelerate this deployment. Interim measures: 1) Activate Rogue AP detection and containment on the WLC. 2) Implement 802.11w Management Frame Protection to prevent deauthentication spoofing. 3) Issue clear passenger communications specifying the exact official SSID and warning against connecting to variants. 4) Transition from WPA2-Personal to WPA3-SAE to improve over-the-air encryption quality while Passpoint is being deployed.