Ist Flughafen-WiFi sicher? Ein Sicherheitsleitfaden für Reisende

Dieser Leitfaden bietet eine maßgebliche technische Referenz für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten zu den Sicherheitsrisiken von Flughafen-WiFi und deren Minderung. Er deckt die gesamte Bedrohungslandschaft ab – von Evil Twin Access Points bis hin zu bösartigen DHCP-Servern – und liefert ein praktisches, standardbasiertes Bereitstellungs-Framework unter Verwendung von IEEE 802.1X, WPA3 und Netzwerksegmentierung. Er ordnet auch die Guest WiFi- und Analyseplattform von Purple jedem Risikovektor zu und bietet konkrete Integrationspunkte für Betreiber, die ein sicheres, GDPR-konformes und kommerziell tragfähiges öffentliches WiFi bereitstellen möchten.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Tiefgang

- Die Bedrohungslandschaft

- Authentifizierungs- und Verschlüsselungsstandards

- Implementierungsleitfaden

- Phase 1: Netzwerksegmentierung

- Phase 2: Client-Isolation

- Phase 3: Captive Portal Bereitstellung

- Phase 4: Erkennung und Eindämmung von Rogue APs

- Phase 5: DNS-Filterung und Traffic-Inspektion

- Phase 6: Überwachung und Analysen

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für IT-Führungskräfte von Unternehmen und Betriebsleiter von Veranstaltungsorten ist die Frage, ob Flughafen-WiFi sicher ist, nicht nur theoretisch – sie stellt ein reales Betriebsrisiko dar. Da ein erheblicher Teil der Reisenden sich mit öffentlichen Netzwerken verbindet, ohne die SSID zu überprüfen, ist die Angriffsfläche an großen Verkehrsknotenpunkten riesig und weitgehend ungeschützt. Dieser Leitfaden bietet eine technische Analyse der Flughafen-WiFi-Schwachstellen – von Evil Twin Access Points und bösartigen DHCP-Servern bis hin zu unverschlüsselten Captive Portals – und skizziert die robusten architektonischen Anforderungen, die zur Sicherung dieser Umgebungen mit hoher Dichte erforderlich sind. Durch die Implementierung von Standards wie IEEE 802.1X, WPA3 und einer ordnungsgemäßen VLAN-Segmentierung, zusammen mit den Guest WiFi - und WiFi Analytics -Lösungen von Purple, können Betreiber von Veranstaltungsorten Risiken mindern, die Einhaltung von PCI DSS und GDPR gewährleisten und ein sicheres, leistungsstarkes Konnektivitätserlebnis bieten, das auch kommerziellen Wert schafft. Dieses Dokument ist ein praktisches Bereitstellungs- und Risikominderungs-Framework für CTOs und Netzwerkarchitekten, die in den Sektoren Transport , Gastgewerbe und Einzelhandel tätig sind.

Technischer Tiefgang

Die Architektur eines sicheren öffentlichen WiFi-Netzwerks in einer Umgebung mit hoher Dichte wie einem Flughafen erfordert mehrere, sich überlappende Verteidigungsschichten. Die primäre Schwachstelle von offenem öffentlichem WiFi ist das Fehlen einer clientseitigen Over-the-Air-Verschlüsselung. In einem standardmäßigen offenen Netzwerk wird der gesamte Datenverkehr auf der Funkschicht im Klartext übertragen, was bedeutet, dass jedes Gerät in Reichweite Pakete, die von anderen Geräten übertragen werden, erfassen und dekodieren kann. Dies ist das grundlegende Risiko, aus dem die meisten Flughafen-WiFi-Bedrohungen entstehen.

Die Bedrohungslandschaft

Die sechs primären Bedrohungsvektoren in einer Flughafen-WiFi-Umgebung sind die folgenden.

Evil Twin Access Points stellen die häufigste und gefährlichste Bedrohung dar. Ein Angreifer setzt einen bösartigen Access Point ein, der eine legitim klingende SSID sendet – zum Beispiel „AirportFreeWiFi“ oder eine ähnliche Variante des offiziellen Netzwerknamens. Client-Geräte, die für die automatische Verbindung mit bekannten Netzwerken konfiguriert sind, oder Benutzer, die einfach die prominenteste SSID auswählen, verbinden sich ohne Überprüfung. Der Angreifer ist nun als Man-in-the-Middle (MitM) positioniert und kann Anmeldeinformationen abfangen, bösartige Inhalte in HTTP-Antworten einschleusen oder Benutzer auf Phishing-Seiten umleiten.

Man-in-the-Middle-Angriffe gehen über das Evil Twin-Szenario hinaus. In einem offenen, unverschlüsselten Netzwerk kann ein Angreifer im selben Subnetz ARP-Spoofing verwenden, um den Datenverkehr zwischen einem Client und dem legitimen Gateway abzufangen, selbst ohne einen bösartigen AP einzusetzen.

Packet Sniffing ist die passivste und daher am schwierigsten zu erkennende Bedrohung. Mit frei verfügbaren Tools kann ein Angreifer den gesamten unverschlüsselten Datenverkehr im Netzwerk erfassen. Alle Anwendungsdaten, die nicht durch TLS geschützt sind – einschließlich älterem HTTP-Verkehr, einigen DNS-Abfragen und bestimmten Anwendungsprotokollen – sind exponiert.

Bösartige DHCP-Server ermöglichen es einem Angreifer, verbindenden Clients bösartige Netzwerkkonfigurationen zuzuweisen, einschließlich eines bösartigen DNS-Servers, der legitime Domainnamen in vom Angreifer kontrollierte IP-Adressen auflöst.

Session Hijacking nutzt den Diebstahl gültiger Session-Cookies oder Authentifizierungs-Tokens aus. Selbst wenn die anfängliche Anmeldung durch HTTPS geschützt ist, kann ein Angreifer das Session-Cookie stehlen und den authentifizierten Benutzer imitieren, wenn es anschließend über HTTP übertragen wird (eine häufige Fehlkonfiguration).

Unverschlüsselte Captive Portals stellen eine systemische Schwachstelle in vielen älteren Implementierungen dar. Wird das Captive Portal über HTTP statt HTTPS bereitgestellt, werden alle vom Benutzer übermittelten Anmeldeinformationen, persönlichen Daten oder Zustimmungssignale im Klartext übertragen – ein direkter GDPR-Verstoß und ein trivialer Angriffsvektor.

Authentifizierungs- und Verschlüsselungsstandards

Moderne Implementierungen müssen von offenen SSIDs auf WPA3-Enterprise oder Passpoint (Hotspot 2.0) umstellen. WPA3 führt Simultaneous Authentication of Equals (SAE) ein, das den Pre-Shared Key (PSK)-Handshake von WPA2 ersetzt und Schutz vor Offline-Wörterbuchangriffen bietet. Entscheidend ist, dass WPA3 auch Opportunistic Wireless Encryption (OWE) für offene Netzwerke bietet, das den Datenverkehr zwischen jedem Client und dem AP ohne Passwort verschlüsselt – und damit das Risiko des Packet Sniffing in offenen Netzwerken direkt adressiert.

Passpoint (IEEE 802.11u) geht noch weiter, indem es 802.1X und das Extensible Authentication Protocol (EAP) nutzt, um eine Authentifizierung auf Unternehmensniveau zu ermöglichen. Das Client-Gerät präsentiert dem Netzwerk eine Anmeldeinformation (Zertifikat oder SIM), und das Netzwerk präsentiert dem Client ein Zertifikat. Diese gegenseitige Authentifizierung eliminiert die Evil Twin-Bedrohung kryptografisch. Purple fungiert als kostenloser Identitätsanbieter für OpenRoaming unter der Connect-Lizenz und ermöglicht es Veranstaltungsorten, eine profilbasierte, nahtlose Authentifizierung in großem Maßstab bereitzustellen, ohne eine eigene RADIUS-Infrastruktur aufbauen zu müssen.

Implementierungsleitfaden

Das folgende Framework bietet eine herstellerneutrale Bereitstellungssequenz für eine sichere Flughafen-Guest WiFi-Umgebung.

Phase 1: Netzwerksegmentierung

Netzwerksegmentierung ist die wirkungsvollste Kontrolle in einer öffentlichen Umgebung mit hoher Dichte. Ziel ist es, sicherzustellen, dass eine Kompromittierung des Gastnetzwerks nicht auf Betriebs- oder Unternehmenssysteme übergreifen kann.

| VLAN | Zweck | Subnetz-Beispiel | Inter-VLAN-Routing |

|---|---|---|---|

| VLAN 10 | Unternehmensbetrieb | 10.10.0.0/24 | Alle von VLAN 20, 30 verweigern |

| VLAN 20 | IoT-Geräte (HLK, CCTV) | 10.20.0.0/24 | Alle von VLAN 10, 30 verweigern |

| VLAN 30 | Gast-WiFi | 10.30.0.0/23 | Nur Internet, RFC1918 verweigern |

Firewall-Regeln müssen das gesamte Inter-VLAN-Routing zwischen dem Gast-VLAN und allen internen VLANs explizit verweigern. Das Gast-VLAN sollte nur Zugang zum Internet haben, wobei der gesamte RFC 1918 Adressraum am Gateway blockiert ist.

Phase 2: Client-Isolation

Aktivieren Sie die Client-Isolation auf AP-Ebene (Layer-2-Isolation) für alle Gast-SSIDs. Dies verhindert, dass Geräte auf demselben AP direkt miteinander kommunizieren, wodurch Peer-to-Peer-Angriffsvektoren wie ARP-Spoofing und die direkte Ausnutzung anfälliger Gastgeräte eliminiert werden.

Phase 3: Captive Portal Bereitstellung

Stellen Sie ein GDPR-konformes, HTTPS-erzwungenes Captive Portal bereit. Die Plattform von Purple bietet ein vollständig verwaltetes Captive Portal, das verschlüsselte Datenerfassung, explizites Einwilligungsmanagement und GDPR-konforme Datenspeicherung handhabt. Die Splash-Seite dient sowohl als Sicherheitskontrolle als auch als kommerzielles Asset, das gezielte Retail Media und personalisiertes Marketing ermöglicht.

Phase 4: Erkennung und Eindämmung von Rogue APs

Konfigurieren Sie den Wireless LAN Controller (WLC) für den Hybridmodus, wobei eine Untergruppe von Access Points dem Überwachungsmodus für kontinuierliches RF-Scanning gewidmet ist. Konfigurieren Sie die automatische Eindämmung für erkannte Rogue APs. Implementieren Sie 802.11w Management Frame Protection (MFP), um Angreifer daran zu hindern, Deauthentifizierungs-Frames gegen legitime APs zu spoofen.

Phase 5: DNS-Filterung und Traffic-Inspektion

Implementieren Sie DNS-Filterung, um bekannte bösartige Domains zu blockieren und Malware-Command-and-Control (C2)-Kommunikation zu verhindern. Integrieren Sie eine Next-Generation Firewall (NGFW) für Sichtbarkeit auf Anwendungsebene, um die Erkennung anomaler Traffic-Muster und Protokollverletzungen zu ermöglichen.

Phase 6: Überwachung und Analysen

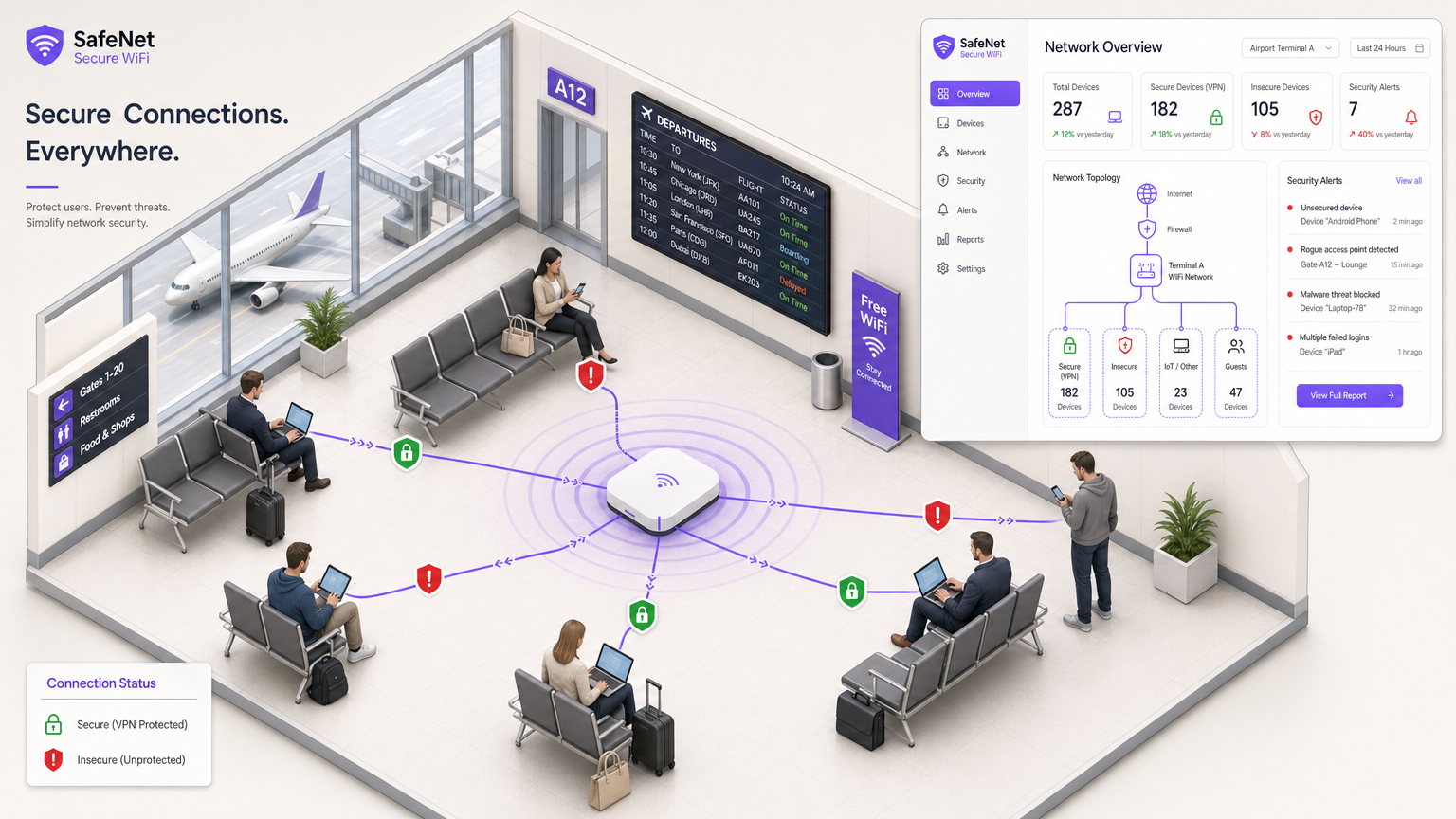

Stellen Sie eine zentralisierte Überwachungsplattform bereit, die Echtzeit-Sichtbarkeit über die Anzahl der verbundenen Geräte, Bedrohungsalarme, Bandbreitennutzung und Konfigurationsabweichungen bietet. Die WiFi Analytics -Plattform von Purple bietet diese operative Sichtbarkeit zusammen mit kommerziellen Analysen, einschließlich Verweildauer, Wiederholungsbesucherquoten und Heatmaps der Besucherströme – und liefert so doppelten Wert für IT- und Marketingteams.

Best Practices

Die folgenden Empfehlungen entsprechen den Anforderungen von IEEE, PCI DSS und GDPR und repräsentieren den aktuellen Branchenkonsens für sichere öffentliche WiFi-Bereitstellungen.

WPA3 bei allen neuen Bereitstellungen erzwingen. WPA3-SAE bietet Vorwärtsgeheimnis, was bedeutet, dass selbst wenn ein Sitzungsschlüssel kompromittiert wird, vergangene Sitzungen nicht entschlüsselt werden können. Dies ist eine grundlegende Verbesserung gegenüber WPA2-PSK.

OWE für ältere offene SSIDs implementieren. Wo die Einführung von Passpoint noch nicht praktikabel ist, bietet OWE opportunistische Verschlüsselung für offene Netzwerke ohne Benutzerreibung, wodurch Packet Sniffing direkt gemindert wird.

Vierteljährliche Wireless-Penetrationstests durchführen. Regelmäßige Tests gemäß dem OWASP Wireless Security Testing Guide und PCI DSS Anforderung 11.3 stellen sicher, dass Konfigurationsabweichungen und neue Schwachstellen identifiziert werden, bevor sie ausgenutzt werden.

Ein SSID-Inventar pflegen. Dokumentieren Sie alle autorisierten SSIDs und ihre zugehörigen VLANs, Sicherheitsprofile und Zugriffsrichtlinien. Jede SSID, die nicht im Inventar aufgeführt ist, sollte einen sofortigen Sicherheitsalarm auslösen.

Ratenbegrenzung pro Client anwenden. Verhindern Sie, dass einzelne Geräte unverhältnismäßig viel Bandbreite verbrauchen, was die Dienstqualität für alle Benutzer beeinträchtigen und Denial-of-Service-Angriffe verschleiern kann.

Für weitere Informationen zur sicheren Netzwerkbereitstellung in angrenzenden Umgebungen bieten die Leitfäden zu WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke und Ihr Leitfaden zu einem Wireless Access Point Ruckus relevanten architektonischen Kontext. Der Leitfaden Ist Hotel WiFi sicher? Was jeder Reisende wissen muss behandelt dieselbe Bedrohungslandschaft im Gastgewerbe.

Fehlerbehebung & Risikominderung

Fehlermodus: Hohe Latenz während der Spitzenzeiten. Dies wird typischerweise durch Broadcast-Stürme in großen, unsegmentierten Subnetzen oder durch übermäßigen Management-Frame-Overhead in Umgebungen mit hoher Dichte verursacht. Abhilfe: Reduzieren Sie die Subnetzgrößen (verwenden Sie /23 oder /24 anstelle von /16), aktivieren Sie die Broadcast- und Multicast-Unterdrückung auf AP- und Switch-Ebene und implementieren Sie BSS Colouring (802.11ax), um Gleichkanalinterferenzen zu reduzieren.

Fehlermodus: Captive Portal Umgehung durch MAC-Spoofing. Fortgeschrittene Benutzer können MAC-Adressen spoofen, um sich als zuvor authentifizierte Geräte auszugeben und Zeitlimits oder Zugangskontrollen zu umgehen. Abhilfe: Implementieren Sie ein robustes Sitzungsmanagement, das an mehrere Gerätekennungen gebunden ist, nicht ausschließlich an die MAC-Adresse. Integrieren Sie eine NGFW für die Sitzungsverfolgung auf Anwendungsebene.

Fehlermodus: Eindämmung von Rogue APs führt zu rechtlichen Problemen. In einigen Gerichtsbarkeiten kann das aktive Senden von Deauthentifizierungs-Frames zur Eindämmung von Rogue APs rechtliche Auswirkungen haben. Abhilfe: Konsultieren Sie Rechtsbeistand, bevor Sie die aktive Eindämmung aktivieren. Alternativ implementieren Sie Passpoint, um Rogue APs unwirksam zu machen, anstatt sie aktiv einzudämmen.

Fehlermodus: GDPR-Nichteinhaltung am Captive Portal. Wenn das Captive Portal personenbezogene Daten (E-Mail, Name, Social Login) ohne explizite, informierte Einwilligung sammelt, stellt dies einen GDPR-Verstoß dar. Abhilfe: Stellen Sie die Plattform von Purple bereit, die von Grund auf für die GDPR-Konformität konzipiert ist, einschließlich granularer Einwilligungsverwaltung und der Bearbeitung von Anfragen betroffener Personen (DSAR).

ROI & Geschäftsauswirkungen

Sichere Infrastruktur ist kein Kostenfaktor – sie ist ein kommerzieller Wegbereiter. Das Geschäftsmodell für Investitionen in die Sicherheit von Flughafen-WiFi auf Unternehmensebene basiert auf zwei Dimensionen: Risikovermeidung und Umsatzgenerierung.

Auf der Seite der Risikovermeidung kann eine einzige Datenpanne, die Gast-WiFi betrifft, zu ICO-Bußgeldern von bis zu 4 % des weltweiten Jahresumsatzes gemäß GDPR führen, sowie zu Reputationsschädenund Betriebsunterbrechungen. Die Kosten für die Implementierung einer ordnungsgemäßen Segmentierung, WPA3 und eines konformen Captive Portal sind ein Bruchteil der potenziellen Haftung.

Auf der Einnahmenseite verwandelt die Plattform von Purple das Captive Portal von einem Compliance-Kontrollkästchen in ein kommerzielles Asset. Durch die Erfassung von Erstanbieterdaten über einen GDPR-konformen Zustimmungsfluss können Betreiber detaillierte Passagierprofile erstellen, die gezielte Retail Media, personalisierte Angebote und die Integration von Treueprogrammen ermöglichen. Dieses Modell ist direkt analog zu den Retail Media Monetarisierungsstrategien großer Einzelhändler – und dieselben Prinzipien gelten in den Bereichen Retail , Hospitality und Healthcare .

Die WiFi Analytics -Plattform liefert messbare Ergebnisse, darunter Verweildaueranalysen, Wiederholungsbesuchsraten und Besucherfrequenz-Heatmaps, die es den Betreibern ermöglichen, Ladenlayouts, Personalbestände und Marketingausgaben auf der Grundlage realer Verhaltensdaten zu optimieren.

Für Betreiber, die Konnektivität während der Fahrt über das Terminal hinaus in Betracht ziehen, erweitert der Leitfaden zu In-Car Wi-Fi Solutions diese Prinzipien auf fahrzeugbasierte Implementierungen.

Schlüsselbegriffe & Definitionen

Evil Twin

A malicious wireless access point that broadcasts the same SSID as a legitimate network in order to intercept client connections and execute Man-in-the-Middle attacks.

The most prevalent threat in airport environments. Mitigated by Passpoint/802.1X, which provides cryptographic network authentication.

Client Isolation

An access point configuration that prevents devices connected to the same AP or SSID from communicating directly with each other at Layer 2.

Essential for all guest networks. Eliminates ARP poisoning, peer-to-peer exploitation, and lateral movement between guest devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

A Wi-Fi Alliance standard that enables seamless, secure roaming between WiFi networks using 802.1X authentication and mutual certificate-based verification.

The modern replacement for open captive portals. Provides cellular-like roaming and eliminates the Evil Twin attack vector.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism in WPA3 that replaces the WPA2 Pre-Shared Key handshake, providing forward secrecy and resistance to offline dictionary attacks.

Mandatory for all new enterprise deployments. Ensures that past sessions cannot be decrypted even if a session key is later compromised.

OWE (Opportunistic Wireless Encryption)

A WPA3 feature that provides per-client encryption on open networks without requiring a password or authentication, using a Diffie-Hellman key exchange.

A transitional control for venues that cannot yet deploy Passpoint. Directly mitigates packet sniffing on open SSIDs.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN.

The underlying authentication mechanism for enterprise-grade WiFi and Passpoint. Requires a RADIUS server or a managed identity provider such as Purple.

VLAN (Virtual Local Area Network)

A logical network partition that segments traffic on the same physical infrastructure, enforcing isolation between different classes of devices and users.

The foundational control for network segmentation. Separates guest, corporate, and IoT traffic to contain the blast radius of any compromise.

Captive Portal

A web page that intercepts a connecting device's HTTP traffic and requires the user to authenticate or accept terms before granting network access.

The primary mechanism for GDPR-compliant data capture on guest networks. Must be served over HTTPS to avoid transmitting user data in plaintext.

Rogue AP

An unauthorised wireless access point connected to or operating within a network environment, whether deployed maliciously or inadvertently.

Detected via WLC-based RF scanning and monitor-mode APs. Mitigated long-term by transitioning to Passpoint, which renders rogue APs ineffective.

Management Frame Protection (802.11w)

An IEEE standard that provides cryptographic protection for 802.11 management frames, preventing attackers from spoofing deauthentication or disassociation frames.

Prevents deauthentication attacks that force clients to disconnect from legitimate APs and reconnect to rogue ones.

Fallstudien

A major international airport is experiencing intermittent connectivity issues and suspects rogue access points are spoofing their official 'Airport_Free_WiFi' SSID in Terminal B. The security team has received reports from passengers of being redirected to unfamiliar login pages. How should the network architect respond, and what long-term architectural change should be prioritised?

Immediate response: 1) Activate Rogue AP containment on the WLC, which will transmit deauthentication frames to clients connected to the rogue APs. 2) Deploy a temporary monitor-mode AP in Terminal B to improve RF visibility and accelerate rogue AP identification. 3) Issue a passenger advisory via the airport app and departure boards specifying the exact official SSID and warning against connecting to variants. Long-term architecture: 1) Implement 802.11w Management Frame Protection (MFP) to prevent attackers from spoofing deauthentication frames against legitimate APs. 2) Transition the network to support Passpoint (Hotspot 2.0) with 802.1X authentication, providing cryptographic proof of network identity to client devices. 3) Integrate Purple's identity provider capability for OpenRoaming to enable seamless, secure profile-based authentication without a captive portal.

A retail chain operating concession stands across three terminals of a major airport wants to offer free WiFi to customers. Their existing POS systems are connected to the same network infrastructure. The IT manager needs to ensure PCI DSS compliance while also enabling a GDPR-compliant data capture mechanism for marketing purposes. What is the recommended architecture?

- Implement strict VLAN segmentation: POS systems on a dedicated, isolated VLAN (e.g., VLAN 10) with no routing to any other VLAN. Guest WiFi on a separate VLAN (e.g., VLAN 30) with internet-only access. 2) Enable client isolation on the guest SSID to prevent peer-to-peer attacks. 3) Deploy Purple's Guest WiFi platform to manage the captive portal, ensuring HTTPS enforcement, explicit GDPR consent capture, and first-party data collection. 4) Apply firewall rules at the gateway explicitly denying all traffic from VLAN 30 to VLAN 10. 5) Conduct a PCI DSS scoping exercise to confirm that the guest VLAN is out of scope for PCI DSS, reducing compliance overhead. 6) Configure the Purple analytics platform to capture dwell time and repeat visit data, enabling targeted marketing to loyalty programme members.

Szenarioanalyse

Q1. A venue operator at a major airport wants to monetise their free guest WiFi through targeted advertising but is concerned about GDPR compliance and the security of the data capture mechanism. The current captive portal is served over HTTP and collects email addresses. What are the immediate risks, and what is the recommended remediation?

💡 Hinweis:Consider both the data transmission security and the legal basis for data processing under GDPR Article 6.

Empfohlenen Ansatz anzeigen

Immediate risks: 1) The HTTP captive portal transmits user credentials and personal data in plaintext, exposing them to packet sniffing — a direct GDPR Article 32 violation (failure to implement appropriate technical security measures). 2) Without explicit, informed consent, the collection of email addresses for marketing purposes lacks a valid legal basis under GDPR Article 6. Remediation: 1) Immediately migrate the captive portal to HTTPS with a valid TLS certificate. 2) Deploy Purple's Guest WiFi platform to manage the captive portal, which provides GDPR-compliant consent flows, encrypted data capture, and first-party data management. 3) Implement granular consent options allowing users to opt in to marketing communications separately from network access. 4) Ensure data retention policies are documented and enforced.

Q2. During a security audit of an airport's wireless infrastructure, it is discovered that the guest WiFi, the baggage handling IoT network, and the airline operations workstations are all on the same /16 subnet with no VLAN segmentation. What is the severity of this finding, and what is the remediation priority order?

💡 Hinweis:Consider the potential impact of a compromised guest device on critical operational infrastructure.

Empfohlenen Ansatz anzeigen

Severity: Critical. A compromised guest device on the same subnet as baggage handling IoT systems and airline operations workstations can execute ARP poisoning, scan for and exploit vulnerable IoT devices, and potentially disrupt critical airport operations. This is also a likely PCI DSS violation if any payment processing occurs on the operations network. Remediation priority: 1) Immediately implement VLAN segmentation to isolate the three traffic classes. 2) Apply strict firewall rules denying all inter-VLAN routing between the guest VLAN and the operational VLANs. 3) Enable client isolation on the guest SSID. 4) Conduct a threat assessment to determine whether any lateral movement has already occurred. 5) Reduce subnet sizes to /23 or /24 to limit broadcast domain scope.

Q3. An IT manager at an airport has been tasked with eliminating Evil Twin attacks in the departures lounge. The current network uses WPA2-Personal with a shared passphrase displayed on signage. What is the most effective long-term technical control, and what interim measures can be deployed immediately?

💡 Hinweis:Consider the difference between SSID-based and cryptographic network identity verification.

Empfohlenen Ansatz anzeigen

Long-term control: Transition to Passpoint (Hotspot 2.0) with 802.1X authentication. Passpoint provides mutual certificate-based authentication, meaning the client device cryptographically verifies the network's identity before connecting. An Evil Twin AP cannot present a valid certificate, so client devices will not connect to it — regardless of the SSID. Purple's OpenRoaming identity provider capability can accelerate this deployment. Interim measures: 1) Activate Rogue AP detection and containment on the WLC. 2) Implement 802.11w Management Frame Protection to prevent deauthentication spoofing. 3) Issue clear passenger communications specifying the exact official SSID and warning against connecting to variants. 4) Transition from WPA2-Personal to WPA3-SAE to improve over-the-air encryption quality while Passpoint is being deployed.