Il WiFi dell'aeroporto è sicuro? Una guida alla sicurezza per i viaggiatori

Questa guida fornisce un riferimento tecnico autorevole per i responsabili IT, gli architetti di rete e i direttori delle operazioni delle sedi sui rischi per la sicurezza del WiFi aeroportuale e su come mitigarli. Copre l'intero panorama delle minacce — dagli access point Evil Twin ai server DHCP non autorizzati — e offre un framework di implementazione pratico e basato su standard che utilizza IEEE 802.1X, WPA3 e la segmentazione della rete. Mappa inoltre la piattaforma Guest WiFi e di analytics di Purple a ciascun vettore di rischio, fornendo punti di integrazione concreti per gli operatori che desiderano implementare un WiFi pubblico sicuro, conforme al GDPR e commercialmente valido.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi Esecutiva

- Approfondimento Tecnico

- Il Panorama delle Minacce

- Standard di Autenticazione e Crittografia

- Guida all'Implementazione

- Fase 1: Segmentazione della Rete

- Fase 2: Isolamento del client

- Fase 3: Implementazione del Captive Portal

- Fase 4: Rilevamento e contenimento di AP non autorizzati

- Fase 5: Filtro DNS e ispezione del traffico

- Fase 6: Monitoraggio e analisi

- Best Practices

- Risoluzione dei problemi e mitigazione dei rischi

- ROI e impatto aziendale

Sintesi Esecutiva

Per i leader IT aziendali e i direttori delle operazioni delle sedi, la questione se il WiFi dell'aeroporto sia sicuro non è meramente teorica, ma un rischio operativo concreto. Con una percentuale significativa di viaggiatori che si connettono a reti pubbliche senza verificare l'SSID, la superficie di attacco nei principali hub di trasporto è vasta e in gran parte non mitigata. Questa guida fornisce un'analisi tecnica delle vulnerabilità del WiFi aeroportuale — dagli access point Evil Twin e server DHCP non autorizzati ai Captive Portal non crittografati — e delinea i robusti requisiti architetturali necessari per proteggere questi ambienti ad alta densità. Implementando standard come IEEE 802.1X, WPA3 e un'adeguata segmentazione VLAN, insieme alle soluzioni Guest WiFi e WiFi Analytics di Purple, gli operatori delle sedi possono mitigare i rischi, garantire la conformità con PCI DSS e GDPR e offrire un'esperienza di connettività sicura e ad alte prestazioni che genera anche valore commerciale. Questo documento è un framework pratico per l'implementazione e la mitigazione dei rischi per CTO e architetti di rete che operano nei settori Trasporti , Ospitalità e Vendita al dettaglio .

Approfondimento Tecnico

L'architettura di una rete WiFi pubblica sicura in un ambiente ad alta densità come un aeroporto richiede più livelli di difesa sovrapposti. La vulnerabilità principale del WiFi pubblico aperto è l'assenza di crittografia over-the-air per client. In una rete aperta standard, tutto il traffico viene trasmesso in chiaro a livello radio, il che significa che qualsiasi dispositivo nel raggio d'azione può catturare e decodificare i pacchetti trasmessi da altri dispositivi. Questo è il rischio fondamentale da cui derivano la maggior parte delle minacce WiFi aeroportuali.

Il Panorama delle Minacce

I sei principali vettori di minaccia in un ambiente WiFi aeroportuale sono i seguenti.

Gli Evil Twin Access Points rappresentano la minaccia più diffusa e pericolosa. Un attaccante implementa un access point non autorizzato che trasmette un SSID dal nome legittimo — ad esempio, "AirportFreeWiFi" o una variante simile del nome della rete ufficiale. I dispositivi client configurati per la connessione automatica a reti note, o gli utenti che semplicemente selezionano l'SSID più prominente, si connettono senza verifica. L'attaccante si posiziona ora come Man-in-the-Middle (MitM), capace di intercettare credenziali, iniettare contenuti malevoli nelle risposte HTTP o reindirizzare gli utenti a pagine di phishing.

Gli attacchi Man-in-the-Middle si estendono oltre lo scenario Evil Twin. Su una rete aperta e non crittografata, un attaccante sulla stessa sottorete può utilizzare l'ARP poisoning per intercettare il traffico tra un client e il gateway legittimo, anche senza implementare un AP non autorizzato.

Lo Sniffing di pacchetti è la minaccia più passiva e quindi più difficile da rilevare. Utilizzando strumenti liberamente disponibili, un attaccante può catturare tutto il traffico non crittografato sulla rete. Qualsiasi dato a livello applicativo non protetto da TLS — incluso il traffico HTTP legacy, alcune query DNS e certi protocolli applicativi — è esposto.

I Rogue DHCP Servers consentono a un attaccante di assegnare configurazioni di rete malevole ai client che si connettono, incluso un server DNS non autorizzato che risolve nomi di dominio legittimi in indirizzi IP controllati dall'attaccante.

L'Hijacking di sessione sfrutta il furto di cookie di sessione validi o token di autenticazione. Anche se il login iniziale è protetto da HTTPS, se il cookie di sessione viene successivamente trasmesso tramite HTTP (una comune errata configurazione), un attaccante può rubarlo e impersonare l'utente autenticato.

I Captive Portal non crittografati rappresentano una vulnerabilità sistemica in molte implementazioni legacy. Se il Captive Portal viene servito tramite HTTP anziché HTTPS, qualsiasi credenziale, dato personale o segnale di consenso inviato dall'utente viene trasmesso in chiaro — una violazione diretta del GDPR e un banale vettore di attacco.

Standard di Autenticazione e Crittografia

Le implementazioni moderne devono passare dagli SSIDs aperti a WPA3-Enterprise o Passpoint (Hotspot 2.0). WPA3 introduce la Simultaneous Authentication of Equals (SAE), che sostituisce l'handshake Pre-Shared Key (PSK) di WPA2 e fornisce protezione contro gli attacchi a dizionario offline. Fondamentalmente, WPA3 fornisce anche l'Opportunistic Wireless Encryption (OWE) per le reti aperte, che crittografa il traffico tra ciascun client e l'AP senza richiedere una password — affrontando direttamente il rischio di sniffing di pacchetti sulle reti aperte.

Passpoint (IEEE 802.11u) va oltre, sfruttando 802.1X e l'Extensible Authentication Protocol (EAP) per fornire un'autenticazione di livello enterprise. Il dispositivo client presenta una credenziale (certificato o SIM) alla rete, e la rete presenta un certificato al client. Questa autenticazione reciproca elimina crittograficamente la minaccia Evil Twin. Purple opera come fornitore di identità gratuito per OpenRoaming sotto la licenza Connect, consentendo alle sedi di implementare un'autenticazione basata su profilo e senza interruzioni su larga scala senza costruire la propria infrastruttura RADIUS.

Guida all'Implementazione

Il seguente framework fornisce una sequenza di implementazione indipendente dal fornitore per un ambiente WiFi per ospiti aeroportuale sicuro.

Fase 1: Segmentazione della Rete

La segmentazione della rete è il controllo più efficace in un ambiente pubblico ad alta densità. L'obiettivo è garantire che una compromissione sulla rete guest non possa propagarsi ai sistemi operativi o aziendali.

| VLAN | Scopo | Esempio di Sottorete | Routing Inter-VLAN |

|---|---|---|---|

| VLAN 10 | Operazioni aziendali | 10.10.0.0/24 | Nega tutto da VLAN 20, 30 |

| VLAN 20 | Dispositivi IoT (HVAC, CCTV) | 10.20.0.0/24 | Nega tutto da VLAN 10, 30 |

| VLAN 30 | Guest WiFi | 10.30.0.0/23 | Solo Internet, nega RFC1918 |

Le regole del firewall devono negare esplicitamente tutto il routing inter-VLAN tra la VLAN guest e tutte le VLAN interne. La VLAN guest dovrebbe avere accesso solo a Internet, con tutto lo spazio di indirizzi RFC 1918 bloccato al gateway.

Fase 2: Isolamento del client

Abilitare l'isolamento del client a livello di AP (isolamento Layer 2) su tutti gli SSIDs guest. Questo impedisce ai dispositivi sullo stesso AP di comunicare direttamente tra loro, eliminando i vettori di attacco peer-to-peer, inclusi l'ARP poisoning e lo sfruttamento diretto di dispositivi guest vulnerabili.

Fase 3: Implementazione del Captive Portal

Implementare un Captive Portal conforme al GDPR e con HTTPS forzato. La piattaforma Purple fornisce un Captive Portal completamente gestito che si occupa dell'acquisizione crittografata dei dati, della gestione esplicita del consenso e dell'archiviazione dei dati conforme al GDPR. La splash page funge sia da controllo di sicurezza che da risorsa commerciale, consentendo media retail mirati e marketing personalizzato.

Fase 4: Rilevamento e contenimento di AP non autorizzati

Configurare il Wireless LAN Controller (WLC) per operare in modalità ibrida, con un sottoinsieme di access point dedicati alla modalità di monitoraggio per la scansione RF continua. Configurare il contenimento automatico per gli AP non autorizzati rilevati. Implementare la protezione dei frame di gestione 802.11w (MFP) per impedire agli aggressori di falsificare i frame di deautenticazione contro AP legittimi.

Fase 5: Filtro DNS e ispezione del traffico

Implementare il filtro a livello DNS per bloccare i domini malevoli noti e prevenire la comunicazione di comando e controllo (C2) del malware. Integrare con un Next-Generation Firewall (NGFW) per la visibilità a livello di applicazione, consentendo il rilevamento di modelli di traffico anomali e violazioni di protocollo.

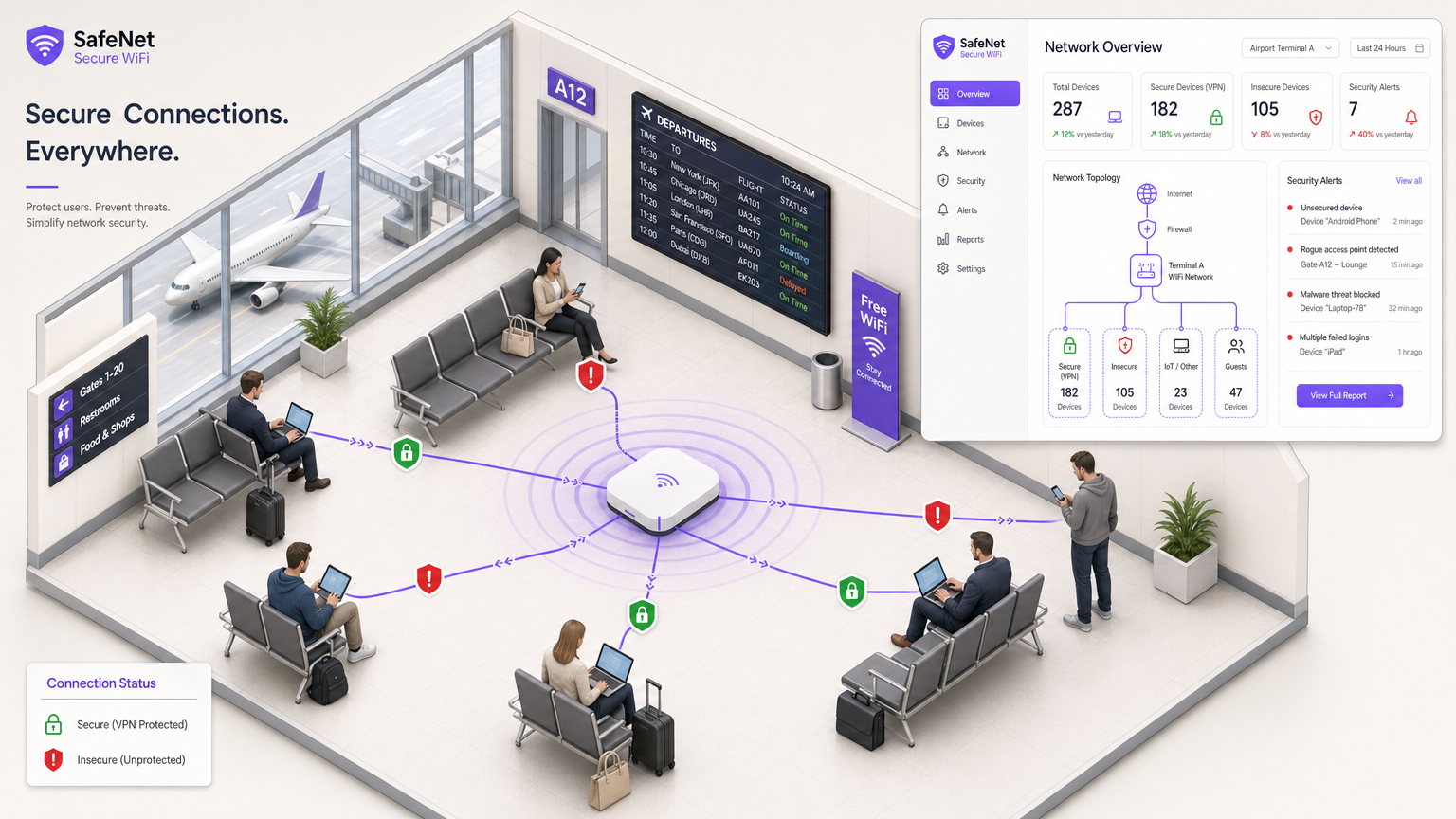

Fase 6: Monitoraggio e analisi

Implementare una piattaforma di monitoraggio centralizzata che fornisca visibilità in tempo reale sul numero di dispositivi connessi, avvisi di minaccia, utilizzo della larghezza di banda e deriva della configurazione. La piattaforma WiFi Analytics di Purple fornisce questa visibilità operativa insieme ad analisi commerciali, inclusi il tempo di permanenza, i tassi di visitatori ricorrenti e le mappe di calore del flusso di persone, offrendo un doppio valore per i team IT e marketing.

Best Practices

Le seguenti raccomandazioni si allineano ai requisiti IEEE, PCI DSS e GDPR e rappresentano il consenso attuale del settore per implementazioni sicure di WiFi pubblico.

Imporre WPA3 su tutte le nuove implementazioni. WPA3-SAE fornisce la forward secrecy, il che significa che anche se una chiave di sessione viene compromessa, le sessioni passate non possono essere decifrate. Questo è un miglioramento fondamentale rispetto a WPA2-PSK.

Implementare OWE per SSIDs aperti legacy. Laddove l'adozione di Passpoint non sia ancora fattibile, OWE fornisce crittografia opportunistica per le reti aperte senza attrito per l'utente, mitigando direttamente lo sniffing dei pacchetti.

Condurre test di penetrazione wireless trimestrali. Test regolari rispetto alla OWASP Wireless Security Testing Guide e al requisito PCI DSS 11.3 assicurano che la deriva della configurazione e le nuove vulnerabilità siano identificate prima che vengano sfruttate.

Mantenere un inventario degli SSID. Documentare tutti gli SSIDs autorizzati e le relative VLAN, profili di sicurezza e politiche di accesso. Qualsiasi SSID non presente nell'inventario dovrebbe attivare un allarme di sicurezza immediato.

Applicare il rate limiting per client. Impedire ai singoli dispositivi di consumare una larghezza di banda sproporzionata, il che può degradare la qualità del servizio per tutti gli utenti e mascherare attacchi denial-of-service.

Per ulteriori letture sull'implementazione sicura della rete in ambienti adiacenti, le guide su WiFi negli ospedali: una guida alle reti cliniche sicure e La tua guida a un Wireless Access Point Ruckus forniscono un contesto architettonico rilevante. La guida Il WiFi dell'hotel è sicuro? Cosa ogni viaggiatore deve sapere copre lo stesso panorama delle minacce in un contesto di ospitalità.

Risoluzione dei problemi e mitigazione dei rischi

Modalità di guasto: Latenza elevata durante le ore di punta. Questo è tipicamente causato da broadcast storm su sottoreti grandi e non segmentate o da un eccessivo overhead dei frame di gestione in ambienti ad alta densità. Mitigazione: Ridurre le dimensioni delle sottoreti (usare /23 o /24 anziché /16), abilitare la soppressione di broadcast e multicast a livello di AP e switch, e implementare BSS Colouring (802.11ax) per ridurre l'interferenza co-canale.

Modalità di guasto: Bypass del Captive Portal tramite MAC Spoofing. Gli utenti avanzati possono falsificare gli indirizzi MAC per impersonare dispositivi precedentemente autenticati, bypassando limiti di tempo o controlli di accesso. Mitigazione: Implementare una robusta gestione delle sessioni legata a più identificatori di dispositivo, non solo all'indirizzo MAC. Integrare con un NGFW per il tracciamento delle sessioni a livello di applicazione.

Modalità di guasto: Contenimento di AP non autorizzati che causa problemi legali. In alcune giurisdizioni, la trasmissione attiva di frame di deautenticazione per contenere AP non autorizzati può avere implicazioni legali. Mitigazione: Consultare un consulente legale prima di abilitare il contenimento attivo. In alternativa, implementare Passpoint per rendere inefficaci gli AP non autorizzati anziché contenerli attivamente.

Modalità di guasto: Non conformità al GDPR nel Captive Portal. Se il Captive Portal raccoglie dati personali (email, nome, social login) senza un consenso esplicito e informato, ciò costituisce una violazione del GDPR. Mitigazione: Implementare la piattaforma Purple, progettata fin dall'inizio per la conformità al GDPR, inclusa la gestione granulare del consenso e la gestione delle richieste di accesso dei soggetti interessati (DSAR).

ROI e impatto aziendale

Un'infrastruttura sicura non è un centro di costo, ma un abilitatore commerciale. Il business case per investire nella sicurezza WiFi aeroportuale di livello enterprise opera su due dimensioni: prevenzione del rischio e generazione di entrate.

Sul fronte della prevenzione del rischio, una singola violazione dei dati che coinvolge il WiFi guest può comportare multe ICO fino al 4% del fatturato annuo globale ai sensi del GDPR, danni alla reputazione, e interruzioni operative. Il costo dell'implementazione di una segmentazione adeguata, WPA3 e un Captive Portal conforme è una frazione della potenziale responsabilità.

Sul fronte della generazione di entrate, la piattaforma di Purple trasforma il Captive Portal da un requisito di conformità a una risorsa commerciale. Acquisendo dati di prima parte tramite un flusso di consenso conforme al GDPR, gli operatori delle sedi possono creare profili dettagliati dei passeggeri, consentendo media retail mirati, offerte personalizzate e integrazione di programmi fedeltà. Questo modello è direttamente analogo alle strategie di monetizzazione dei media retail adottate dai principali rivenditori — e gli stessi principi si applicano negli ambienti Retail , Hospitality e Healthcare .

La piattaforma WiFi Analytics fornisce risultati misurabili, tra cui l'analisi del tempo di permanenza, i tassi di visitatori ricorrenti e le mappe di calore del flusso pedonale, consentendo agli operatori delle sedi di ottimizzare la disposizione dei negozi, i livelli di personale e la spesa di marketing basandosi su dati comportamentali reali.

Per gli operatori che considerano la connettività in transito oltre il terminal, la guida sulle Soluzioni Wi-Fi in auto estende questi principi alle implementazioni basate su veicoli.

Termini chiave e definizioni

Evil Twin

A malicious wireless access point that broadcasts the same SSID as a legitimate network in order to intercept client connections and execute Man-in-the-Middle attacks.

The most prevalent threat in airport environments. Mitigated by Passpoint/802.1X, which provides cryptographic network authentication.

Client Isolation

An access point configuration that prevents devices connected to the same AP or SSID from communicating directly with each other at Layer 2.

Essential for all guest networks. Eliminates ARP poisoning, peer-to-peer exploitation, and lateral movement between guest devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

A Wi-Fi Alliance standard that enables seamless, secure roaming between WiFi networks using 802.1X authentication and mutual certificate-based verification.

The modern replacement for open captive portals. Provides cellular-like roaming and eliminates the Evil Twin attack vector.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism in WPA3 that replaces the WPA2 Pre-Shared Key handshake, providing forward secrecy and resistance to offline dictionary attacks.

Mandatory for all new enterprise deployments. Ensures that past sessions cannot be decrypted even if a session key is later compromised.

OWE (Opportunistic Wireless Encryption)

A WPA3 feature that provides per-client encryption on open networks without requiring a password or authentication, using a Diffie-Hellman key exchange.

A transitional control for venues that cannot yet deploy Passpoint. Directly mitigates packet sniffing on open SSIDs.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN.

The underlying authentication mechanism for enterprise-grade WiFi and Passpoint. Requires a RADIUS server or a managed identity provider such as Purple.

VLAN (Virtual Local Area Network)

A logical network partition that segments traffic on the same physical infrastructure, enforcing isolation between different classes of devices and users.

The foundational control for network segmentation. Separates guest, corporate, and IoT traffic to contain the blast radius of any compromise.

Captive Portal

A web page that intercepts a connecting device's HTTP traffic and requires the user to authenticate or accept terms before granting network access.

The primary mechanism for GDPR-compliant data capture on guest networks. Must be served over HTTPS to avoid transmitting user data in plaintext.

Rogue AP

An unauthorised wireless access point connected to or operating within a network environment, whether deployed maliciously or inadvertently.

Detected via WLC-based RF scanning and monitor-mode APs. Mitigated long-term by transitioning to Passpoint, which renders rogue APs ineffective.

Management Frame Protection (802.11w)

An IEEE standard that provides cryptographic protection for 802.11 management frames, preventing attackers from spoofing deauthentication or disassociation frames.

Prevents deauthentication attacks that force clients to disconnect from legitimate APs and reconnect to rogue ones.

Casi di studio

A major international airport is experiencing intermittent connectivity issues and suspects rogue access points are spoofing their official 'Airport_Free_WiFi' SSID in Terminal B. The security team has received reports from passengers of being redirected to unfamiliar login pages. How should the network architect respond, and what long-term architectural change should be prioritised?

Immediate response: 1) Activate Rogue AP containment on the WLC, which will transmit deauthentication frames to clients connected to the rogue APs. 2) Deploy a temporary monitor-mode AP in Terminal B to improve RF visibility and accelerate rogue AP identification. 3) Issue a passenger advisory via the airport app and departure boards specifying the exact official SSID and warning against connecting to variants. Long-term architecture: 1) Implement 802.11w Management Frame Protection (MFP) to prevent attackers from spoofing deauthentication frames against legitimate APs. 2) Transition the network to support Passpoint (Hotspot 2.0) with 802.1X authentication, providing cryptographic proof of network identity to client devices. 3) Integrate Purple's identity provider capability for OpenRoaming to enable seamless, secure profile-based authentication without a captive portal.

A retail chain operating concession stands across three terminals of a major airport wants to offer free WiFi to customers. Their existing POS systems are connected to the same network infrastructure. The IT manager needs to ensure PCI DSS compliance while also enabling a GDPR-compliant data capture mechanism for marketing purposes. What is the recommended architecture?

- Implement strict VLAN segmentation: POS systems on a dedicated, isolated VLAN (e.g., VLAN 10) with no routing to any other VLAN. Guest WiFi on a separate VLAN (e.g., VLAN 30) with internet-only access. 2) Enable client isolation on the guest SSID to prevent peer-to-peer attacks. 3) Deploy Purple's Guest WiFi platform to manage the captive portal, ensuring HTTPS enforcement, explicit GDPR consent capture, and first-party data collection. 4) Apply firewall rules at the gateway explicitly denying all traffic from VLAN 30 to VLAN 10. 5) Conduct a PCI DSS scoping exercise to confirm that the guest VLAN is out of scope for PCI DSS, reducing compliance overhead. 6) Configure the Purple analytics platform to capture dwell time and repeat visit data, enabling targeted marketing to loyalty programme members.

Analisi degli scenari

Q1. A venue operator at a major airport wants to monetise their free guest WiFi through targeted advertising but is concerned about GDPR compliance and the security of the data capture mechanism. The current captive portal is served over HTTP and collects email addresses. What are the immediate risks, and what is the recommended remediation?

💡 Suggerimento:Consider both the data transmission security and the legal basis for data processing under GDPR Article 6.

Mostra l'approccio consigliato

Immediate risks: 1) The HTTP captive portal transmits user credentials and personal data in plaintext, exposing them to packet sniffing — a direct GDPR Article 32 violation (failure to implement appropriate technical security measures). 2) Without explicit, informed consent, the collection of email addresses for marketing purposes lacks a valid legal basis under GDPR Article 6. Remediation: 1) Immediately migrate the captive portal to HTTPS with a valid TLS certificate. 2) Deploy Purple's Guest WiFi platform to manage the captive portal, which provides GDPR-compliant consent flows, encrypted data capture, and first-party data management. 3) Implement granular consent options allowing users to opt in to marketing communications separately from network access. 4) Ensure data retention policies are documented and enforced.

Q2. During a security audit of an airport's wireless infrastructure, it is discovered that the guest WiFi, the baggage handling IoT network, and the airline operations workstations are all on the same /16 subnet with no VLAN segmentation. What is the severity of this finding, and what is the remediation priority order?

💡 Suggerimento:Consider the potential impact of a compromised guest device on critical operational infrastructure.

Mostra l'approccio consigliato

Severity: Critical. A compromised guest device on the same subnet as baggage handling IoT systems and airline operations workstations can execute ARP poisoning, scan for and exploit vulnerable IoT devices, and potentially disrupt critical airport operations. This is also a likely PCI DSS violation if any payment processing occurs on the operations network. Remediation priority: 1) Immediately implement VLAN segmentation to isolate the three traffic classes. 2) Apply strict firewall rules denying all inter-VLAN routing between the guest VLAN and the operational VLANs. 3) Enable client isolation on the guest SSID. 4) Conduct a threat assessment to determine whether any lateral movement has already occurred. 5) Reduce subnet sizes to /23 or /24 to limit broadcast domain scope.

Q3. An IT manager at an airport has been tasked with eliminating Evil Twin attacks in the departures lounge. The current network uses WPA2-Personal with a shared passphrase displayed on signage. What is the most effective long-term technical control, and what interim measures can be deployed immediately?

💡 Suggerimento:Consider the difference between SSID-based and cryptographic network identity verification.

Mostra l'approccio consigliato

Long-term control: Transition to Passpoint (Hotspot 2.0) with 802.1X authentication. Passpoint provides mutual certificate-based authentication, meaning the client device cryptographically verifies the network's identity before connecting. An Evil Twin AP cannot present a valid certificate, so client devices will not connect to it — regardless of the SSID. Purple's OpenRoaming identity provider capability can accelerate this deployment. Interim measures: 1) Activate Rogue AP detection and containment on the WLC. 2) Implement 802.11w Management Frame Protection to prevent deauthentication spoofing. 3) Issue clear passenger communications specifying the exact official SSID and warning against connecting to variants. 4) Transition from WPA2-Personal to WPA3-SAE to improve over-the-air encryption quality while Passpoint is being deployed.