Le WiFi d'aéroport est-il sûr ? Un guide de sécurité pour les voyageurs

Ce guide fournit une référence technique faisant autorité pour les responsables informatiques, les architectes réseau et les directeurs des opérations de sites sur les risques de sécurité du WiFi d'aéroport et comment les atténuer. Il couvre l'ensemble du paysage des menaces — des points d'accès Evil Twin aux serveurs DHCP malveillants — et propose un cadre de déploiement pratique basé sur des normes utilisant IEEE 802.1X, WPA3 et la segmentation réseau. Il associe également la plateforme Guest WiFi et d'analyse de Purple à chaque vecteur de risque, offrant des points d'intégration concrets pour les opérateurs souhaitant déployer un WiFi public sécurisé, conforme au GDPR et commercialement viable.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Analyse Technique Détaillée

- Le Paysage des Menaces

- Normes d'Authentification et de Chiffrement

- Guide d'Implémentation

- Phase 1 : Segmentation Réseau

- Phase 2 : Isolation des clients

- Phase 3 : Déploiement du Captive Portal

- Phase 4 : Détection et confinement des APs non autorisés

- Phase 5 : Filtrage DNS et inspection du trafic

- Phase 6 : Surveillance et analyse

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les dirigeants informatiques d'entreprise et les directeurs des opérations de sites, la question de savoir si le WiFi d'aéroport est sûr n'est pas purement théorique — c'est un risque opérationnel réel. Avec une proportion significative de voyageurs se connectant aux réseaux publics sans vérifier le SSID, la surface de menace dans les grands hubs de transport est vaste et largement non atténuée. Ce guide propose une analyse technique des vulnérabilités du WiFi d'aéroport — des points d'accès Evil Twin et des serveurs DHCP malveillants aux Captive Portals non chiffrés — et décrit les exigences architecturales robustes nécessaires pour sécuriser ces environnements à haute densité. En mettant en œuvre des normes telles que IEEE 802.1X, WPA3 et une segmentation VLAN appropriée, parallèlement aux solutions Guest WiFi et WiFi Analytics de Purple, les opérateurs de sites peuvent atténuer les risques, assurer la conformité avec PCI DSS et GDPR, et offrir une expérience de connectivité sécurisée et haute performance qui génère également de la valeur commerciale. Ce document est un cadre pratique de déploiement et d'atténuation des risques pour les CTO et les architectes réseau opérant dans les secteurs du Transport , de l' Hôtellerie et du Commerce de détail .

Analyse Technique Détaillée

L'architecture d'un réseau WiFi public sécurisé dans un environnement à haute densité comme un aéroport nécessite plusieurs couches de défense superposées. La principale vulnérabilité du WiFi public ouvert est l'absence de chiffrement par client en direct. Dans un réseau ouvert standard, tout le trafic est diffusé en clair au niveau de la couche radio, ce qui signifie que tout appareil à portée peut capturer et décoder les paquets transmis par d'autres appareils. C'est le risque fondamental dont découlent la plupart des menaces WiFi d'aéroport.

Le Paysage des Menaces

Les six principaux vecteurs de menace dans un environnement WiFi d'aéroport sont les suivants.

Les points d'accès Evil Twin représentent la menace la plus répandue et la plus dangereuse. Un attaquant déploie un point d'accès malveillant diffusant un SSID d'apparence légitime — par exemple, « AirportFreeWiFi » ou une variante proche du nom officiel du réseau. Les appareils clients configurés pour se connecter automatiquement aux réseaux connus, ou les utilisateurs qui sélectionnent simplement le SSID le plus visible, se connectent sans vérification. L'attaquant est alors positionné en tant qu'intercepteur (Man-in-the-Middle - MitM), capable d'intercepter les identifiants, d'injecter du contenu malveillant dans les réponses HTTP ou de rediriger les utilisateurs vers des pages de phishing.

Les attaques de l'homme du milieu (Man-in-the-Middle) vont au-delà du scénario Evil Twin. Sur un réseau ouvert et non chiffré, un attaquant sur le même sous-réseau peut utiliser l'empoisonnement ARP pour intercepter le trafic entre un client et la passerelle légitime, même sans déployer un point d'accès malveillant.

L'interception de paquets (Packet Sniffing) est la menace la plus passive et donc la plus difficile à détecter. En utilisant des outils disponibles gratuitement, un attaquant peut capturer tout le trafic non chiffré sur le réseau. Toutes les données de la couche application non protégées par TLS — y compris le trafic HTTP hérité, certaines requêtes DNS et certains protocoles d'application — sont exposées.

Les serveurs DHCP malveillants permettent à un attaquant d'attribuer des configurations réseau malveillantes aux clients se connectant, y compris un serveur DNS malveillant qui résout les noms de domaine légitimes vers des adresses IP contrôlées par l'attaquant.

Le détournement de session (Session Hijacking) exploite le vol de cookies de session valides ou de jetons d'authentification. Même lorsque la connexion initiale est protégée par HTTPS, si le cookie de session est ensuite transmis via HTTP (une mauvaise configuration courante), un attaquant peut le voler et usurper l'identité de l'utilisateur authentifié.

Les Captive Portals non chiffrés représentent une vulnérabilité systémique dans de nombreux déploiements hérités. Si le Captive Portal est servi via HTTP plutôt que HTTPS, tous les identifiants, données personnelles ou signaux de consentement soumis par l'utilisateur sont transmis en clair — une violation directe du GDPR et un vecteur d'attaque trivial.

Normes d'Authentification et de Chiffrement

Les déploiements modernes doivent passer des SSIDs ouverts à WPA3-Enterprise ou Passpoint (Hotspot 2.0). WPA3 introduit l'Authentification Simultanée des Égaux (SAE), remplaçant l'échange de clés pré-partagées (PSK) de WPA2 et offrant une protection contre les attaques par dictionnaire hors ligne. De manière critique, WPA3 fournit également l'Opportunistic Wireless Encryption (OWE) pour les réseaux ouverts, qui chiffre le trafic entre chaque client et le point d'accès sans nécessiter de mot de passe — répondant directement au risque d'interception de paquets sur les réseaux ouverts.

Passpoint (IEEE 802.11u) va plus loin en tirant parti de 802.1X et du Protocole d'Authentification Extensible (EAP) pour fournir une authentification de niveau entreprise. L'appareil client présente un identifiant (certificat ou SIM) au réseau, et le réseau présente un certificat au client. Cette authentification mutuelle élimine cryptographiquement la menace Evil Twin. Purple fonctionne comme un fournisseur d'identité gratuit pour OpenRoaming sous la licence Connect, permettant aux sites de déployer une authentification transparente basée sur des profils à grande échelle sans construire leur propre infrastructure RADIUS.

Guide d'Implémentation

Le cadre suivant fournit une séquence de déploiement neutre vis-à-vis des fournisseurs pour un environnement WiFi invité d'aéroport sécurisé.

Phase 1 : Segmentation Réseau

La segmentation réseau est le contrôle le plus impactant dans un environnement public à haute densité. L'objectif est de s'assurer qu'une compromission sur le réseau invité ne puisse pas se propager aux systèmes opérationnels ou d'entreprise.

| VLAN | Objectif | Exemple de sous-réseau | Routage Inter-VLAN |

|---|---|---|---|

| VLAN 10 | Opérations d'entreprise | 10.10.0.0/24 | Refuser tout de VLAN 20, 30 |

| VLAN 20 | Appareils IoT (CVC, vidéosurveillance) | 10.20.0.0/24 | Refuser tout de VLAN 10, 30 |

| VLAN 30 | Guest WiFi | 10.30.0.0/23 | Internet uniquement, refuser RFC1918 |

Les règles de pare-feu doivent explicitement refuser tout routage inter-VLAN entre le VLAN invité et tous les VLAN internes. Le VLAN invité ne doit avoir accès qu'à Internet, avec tout l'espace d'adressage RFC 1918 bloqué au niveau de la passerelle.

Phase 2 : Isolation des clients

Activer l'isolation des clients au niveau de l'AP (isolation de couche 2) sur tous les SSIDs invités. Cela empêche les appareils sur le même AP de communiquer directement entre eux, éliminant les vecteurs d'attaque peer-to-peer, y compris l'empoisonnement ARP et l'exploitation directe des appareils invités vulnérables.

Phase 3 : Déploiement du Captive Portal

Déployer un Captive Portal conforme au GDPR et imposant le HTTPS. La plateforme de Purple fournit un Captive Portal entièrement géré qui prend en charge la capture de données chiffrées, la gestion du consentement explicite et le stockage de données conforme au GDPR. La page d'accueil sert à la fois de contrôle de sécurité et d'actif commercial, permettant des médias de vente au détail ciblés et un marketing personnalisé.

Phase 4 : Détection et confinement des APs non autorisés

Configurer le contrôleur de réseau local sans fil (WLC) pour fonctionner en mode hybride, avec un sous-ensemble de points d'accès dédiés au mode de surveillance pour un balayage RF continu. Configurer le confinement automatique pour les APs non autorisés détectés. Mettre en œuvre la protection des trames de gestion 802.11w (MFP) pour empêcher les attaquants d'usurper des trames de désauthentification contre les APs légitimes.

Phase 5 : Filtrage DNS et inspection du trafic

Déployer un filtrage au niveau DNS pour bloquer les domaines malveillants connus et empêcher la communication de commande et de contrôle (C2) des malwares. Intégrer avec un pare-feu de nouvelle génération (NGFW) pour une visibilité au niveau de la couche application, permettant la détection de modèles de trafic anormaux et de violations de protocole.

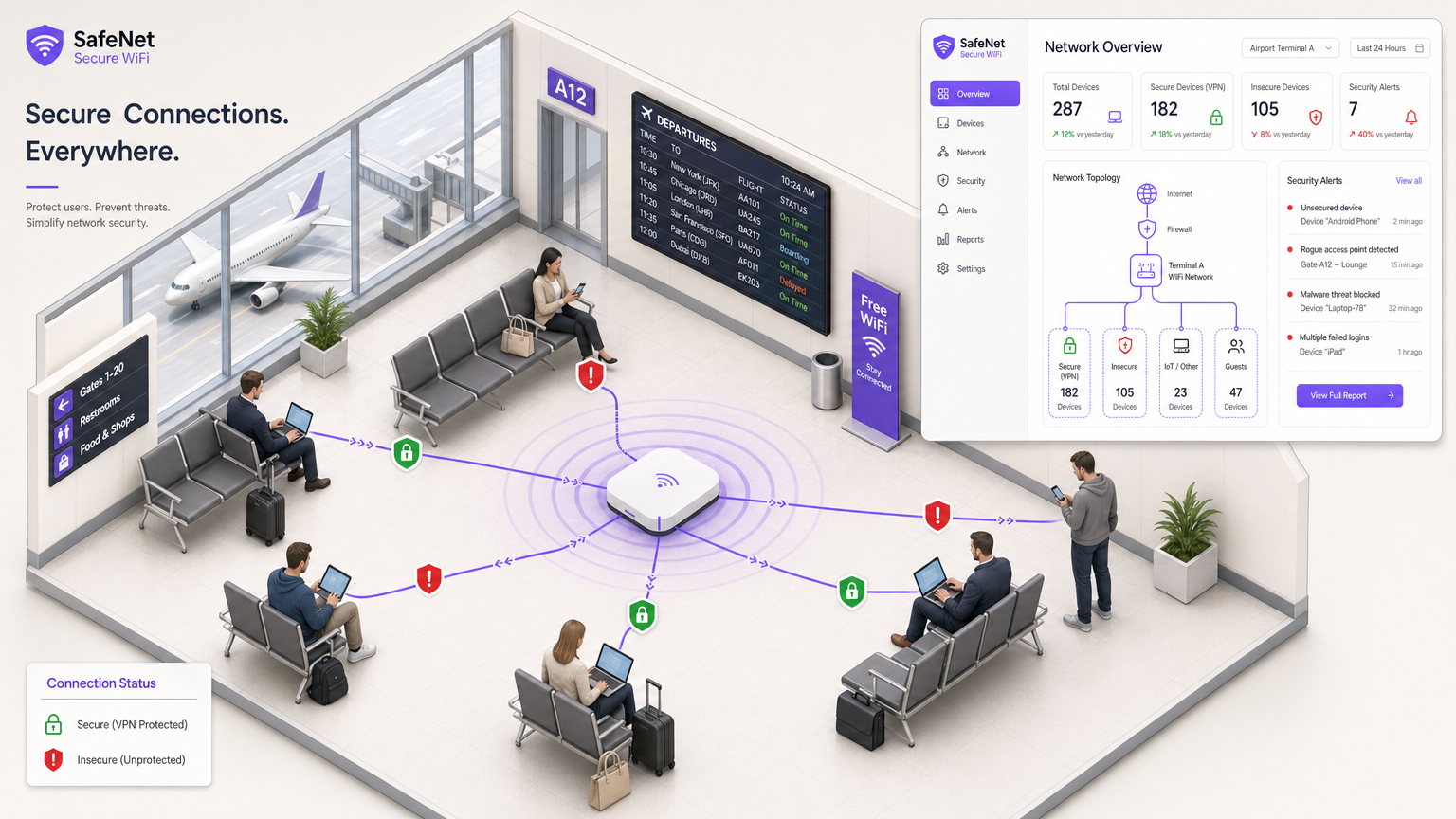

Phase 6 : Surveillance et analyse

Déployer une plateforme de surveillance centralisée qui offre une visibilité en temps réel sur le nombre d'appareils connectés, les alertes de menaces, l'utilisation de la bande passante et la dérive de configuration. La plateforme WiFi Analytics de Purple offre cette visibilité opérationnelle ainsi que des analyses commerciales, y compris le temps de présence, les taux de visiteurs récurrents et les cartes de chaleur de fréquentation — offrant une double valeur pour les équipes IT et marketing.

Bonnes pratiques

Les recommandations suivantes sont conformes aux exigences IEEE, PCI DSS et GDPR et représentent le consensus actuel de l'industrie pour les déploiements sécurisés de WiFi public.

Appliquer WPA3 sur tous les nouveaux déploiements. WPA3-SAE offre une confidentialité persistante, ce qui signifie que même si une clé de session est compromise, les sessions passées ne peuvent pas être déchiffrées. Il s'agit d'une amélioration fondamentale par rapport au WPA2-PSK.

Mettre en œuvre OWE pour les SSIDs ouverts hérités. Lorsque l'adoption de Passpoint n'est pas encore réalisable, OWE offre un chiffrement opportuniste pour les réseaux ouverts sans friction pour l'utilisateur, atténuant directement l'interception de paquets.

Effectuer des tests d'intrusion sans fil trimestriels. Des tests réguliers par rapport au guide de test de sécurité sans fil OWASP et à l'exigence PCI DSS 11.3 garantissent que la dérive de configuration et les nouvelles vulnérabilités sont identifiées avant d'être exploitées.

Maintenir un inventaire des SSIDs. Documenter tous les SSIDs autorisés et leurs VLANs associés, profils de sécurité et politiques d'accès. Tout SSID ne figurant pas dans l'inventaire doit déclencher une alerte de sécurité immédiate.

Appliquer une limitation de débit par client. Empêcher les appareils individuels de consommer une bande passante disproportionnée, ce qui peut dégrader la qualité du service pour tous les utilisateurs et masquer les attaques par déni de service.

Pour en savoir plus sur le déploiement de réseaux sécurisés dans des environnements adjacents, les guides sur le WiFi in Hospitals: A Guide to Secure Clinical Networks et Your Guide to a Wireless Access Point Ruckus fournissent un contexte architectural pertinent. Le guide Is Hotel WiFi Safe? What Every Traveller Needs to Know couvre le même paysage de menaces dans un contexte hôtelier.

Dépannage et atténuation des risques

Mode de défaillance : Latence élevée pendant les heures de pointe. Cela est généralement causé par des tempêtes de diffusion sur de grands sous-réseaux non segmentés ou par une surcharge excessive de trames de gestion dans des environnements à haute densité. Atténuation : Réduire la taille des sous-réseaux (utiliser /23 ou /24 plutôt que /16), activer la suppression de diffusion et de multidiffusion au niveau de l'AP et du commutateur, et mettre en œuvre le BSS Colouring (802.11ax) pour réduire les interférences de co-canal.

Mode de défaillance : Contournement du Captive Portal via l'usurpation d'adresse MAC. Les utilisateurs avancés peuvent usurper des adresses MAC pour se faire passer pour des appareils précédemment authentifiés, contournant ainsi les limites de temps ou les contrôles d'accès. Atténuation : Mettre en œuvre une gestion de session robuste liée à plusieurs identifiants d'appareil, et pas uniquement à l'adresse MAC. Intégrer avec un NGFW pour le suivi de session au niveau de la couche application.

Mode de défaillance : Confinement des APs non autorisés entraînant des problèmes juridiques. Dans certaines juridictions, la transmission active de trames de désauthentification pour contenir les APs non autorisés peut avoir des implications légales. Atténuation : Consulter un conseiller juridique avant d'activer le confinement actif. Comme alternative, mettre en œuvre Passpoint pour rendre les APs non autorisés inefficaces plutôt que de les contenir activement.

Mode de défaillance : Non-conformité GDPR au niveau du Captive Portal. Si le Captive Portal collecte des données personnelles (e-mail, nom, connexion sociale) sans consentement explicite et éclairé, cela constitue une violation du GDPR. Atténuation : Déployer la plateforme de Purple, qui est conçue dès le départ pour la conformité GDPR, y compris la gestion granulaire du consentement et le traitement des demandes d'accès des personnes concernées (DSAR).

ROI et impact commercial

Une infrastructure sécurisée n'est pas un centre de coûts — c'est un catalyseur commercial. L'analyse de rentabilité de l'investissement dans la sécurité WiFi d'aéroport de niveau entreprise repose sur deux dimensions : l'évitement des risques et la génération de revenus.

Du côté de l'évitement des risques, une seule violation de données impliquant le Guest WiFi peut entraîner des amendes de l'ICO allant jusqu'à 4 % du chiffre d'affaires annuel mondial en vertu du GDPR, des dommages à la réputatione, et les perturbations opérationnelles. Le coût du déploiement d'une segmentation appropriée, du WPA3 et d'un Captive Portal conforme est une fraction de la responsabilité potentielle.

Du côté de la génération de revenus, la plateforme de Purple transforme le Captive Portal d'une simple case à cocher de conformité en un atout commercial. En capturant des données de première partie via un flux de consentement conforme au GDPR, les opérateurs de sites peuvent créer des profils de passagers détaillés, permettant des médias de vente ciblés, des offres personnalisées et l'intégration de programmes de fidélité. Ce modèle est directement analogue aux stratégies de monétisation des médias de vente déployées par les grands détaillants — et les mêmes principes s'appliquent dans les environnements Commerce de détail , Hôtellerie et Santé .

La plateforme Analyse WiFi fournit des résultats mesurables, notamment l'analyse du temps de présence, les taux de visiteurs récurrents et les cartes thermiques de fréquentation, permettant aux opérateurs de sites d'optimiser l'agencement des magasins, les niveaux de personnel et les dépenses marketing en fonction de données comportementales réelles.

Pour les opérateurs envisageant une connectivité en transit au-delà du terminal, le guide sur les Solutions Wi-Fi embarquées étend ces principes aux déploiements basés sur des véhicules.

Termes clés et définitions

Evil Twin

A malicious wireless access point that broadcasts the same SSID as a legitimate network in order to intercept client connections and execute Man-in-the-Middle attacks.

The most prevalent threat in airport environments. Mitigated by Passpoint/802.1X, which provides cryptographic network authentication.

Client Isolation

An access point configuration that prevents devices connected to the same AP or SSID from communicating directly with each other at Layer 2.

Essential for all guest networks. Eliminates ARP poisoning, peer-to-peer exploitation, and lateral movement between guest devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

A Wi-Fi Alliance standard that enables seamless, secure roaming between WiFi networks using 802.1X authentication and mutual certificate-based verification.

The modern replacement for open captive portals. Provides cellular-like roaming and eliminates the Evil Twin attack vector.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism in WPA3 that replaces the WPA2 Pre-Shared Key handshake, providing forward secrecy and resistance to offline dictionary attacks.

Mandatory for all new enterprise deployments. Ensures that past sessions cannot be decrypted even if a session key is later compromised.

OWE (Opportunistic Wireless Encryption)

A WPA3 feature that provides per-client encryption on open networks without requiring a password or authentication, using a Diffie-Hellman key exchange.

A transitional control for venues that cannot yet deploy Passpoint. Directly mitigates packet sniffing on open SSIDs.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN.

The underlying authentication mechanism for enterprise-grade WiFi and Passpoint. Requires a RADIUS server or a managed identity provider such as Purple.

VLAN (Virtual Local Area Network)

A logical network partition that segments traffic on the same physical infrastructure, enforcing isolation between different classes of devices and users.

The foundational control for network segmentation. Separates guest, corporate, and IoT traffic to contain the blast radius of any compromise.

Captive Portal

A web page that intercepts a connecting device's HTTP traffic and requires the user to authenticate or accept terms before granting network access.

The primary mechanism for GDPR-compliant data capture on guest networks. Must be served over HTTPS to avoid transmitting user data in plaintext.

Rogue AP

An unauthorised wireless access point connected to or operating within a network environment, whether deployed maliciously or inadvertently.

Detected via WLC-based RF scanning and monitor-mode APs. Mitigated long-term by transitioning to Passpoint, which renders rogue APs ineffective.

Management Frame Protection (802.11w)

An IEEE standard that provides cryptographic protection for 802.11 management frames, preventing attackers from spoofing deauthentication or disassociation frames.

Prevents deauthentication attacks that force clients to disconnect from legitimate APs and reconnect to rogue ones.

Études de cas

A major international airport is experiencing intermittent connectivity issues and suspects rogue access points are spoofing their official 'Airport_Free_WiFi' SSID in Terminal B. The security team has received reports from passengers of being redirected to unfamiliar login pages. How should the network architect respond, and what long-term architectural change should be prioritised?

Immediate response: 1) Activate Rogue AP containment on the WLC, which will transmit deauthentication frames to clients connected to the rogue APs. 2) Deploy a temporary monitor-mode AP in Terminal B to improve RF visibility and accelerate rogue AP identification. 3) Issue a passenger advisory via the airport app and departure boards specifying the exact official SSID and warning against connecting to variants. Long-term architecture: 1) Implement 802.11w Management Frame Protection (MFP) to prevent attackers from spoofing deauthentication frames against legitimate APs. 2) Transition the network to support Passpoint (Hotspot 2.0) with 802.1X authentication, providing cryptographic proof of network identity to client devices. 3) Integrate Purple's identity provider capability for OpenRoaming to enable seamless, secure profile-based authentication without a captive portal.

A retail chain operating concession stands across three terminals of a major airport wants to offer free WiFi to customers. Their existing POS systems are connected to the same network infrastructure. The IT manager needs to ensure PCI DSS compliance while also enabling a GDPR-compliant data capture mechanism for marketing purposes. What is the recommended architecture?

- Implement strict VLAN segmentation: POS systems on a dedicated, isolated VLAN (e.g., VLAN 10) with no routing to any other VLAN. Guest WiFi on a separate VLAN (e.g., VLAN 30) with internet-only access. 2) Enable client isolation on the guest SSID to prevent peer-to-peer attacks. 3) Deploy Purple's Guest WiFi platform to manage the captive portal, ensuring HTTPS enforcement, explicit GDPR consent capture, and first-party data collection. 4) Apply firewall rules at the gateway explicitly denying all traffic from VLAN 30 to VLAN 10. 5) Conduct a PCI DSS scoping exercise to confirm that the guest VLAN is out of scope for PCI DSS, reducing compliance overhead. 6) Configure the Purple analytics platform to capture dwell time and repeat visit data, enabling targeted marketing to loyalty programme members.

Analyse de scénario

Q1. A venue operator at a major airport wants to monetise their free guest WiFi through targeted advertising but is concerned about GDPR compliance and the security of the data capture mechanism. The current captive portal is served over HTTP and collects email addresses. What are the immediate risks, and what is the recommended remediation?

💡 Astuce :Consider both the data transmission security and the legal basis for data processing under GDPR Article 6.

Afficher l'approche recommandée

Immediate risks: 1) The HTTP captive portal transmits user credentials and personal data in plaintext, exposing them to packet sniffing — a direct GDPR Article 32 violation (failure to implement appropriate technical security measures). 2) Without explicit, informed consent, the collection of email addresses for marketing purposes lacks a valid legal basis under GDPR Article 6. Remediation: 1) Immediately migrate the captive portal to HTTPS with a valid TLS certificate. 2) Deploy Purple's Guest WiFi platform to manage the captive portal, which provides GDPR-compliant consent flows, encrypted data capture, and first-party data management. 3) Implement granular consent options allowing users to opt in to marketing communications separately from network access. 4) Ensure data retention policies are documented and enforced.

Q2. During a security audit of an airport's wireless infrastructure, it is discovered that the guest WiFi, the baggage handling IoT network, and the airline operations workstations are all on the same /16 subnet with no VLAN segmentation. What is the severity of this finding, and what is the remediation priority order?

💡 Astuce :Consider the potential impact of a compromised guest device on critical operational infrastructure.

Afficher l'approche recommandée

Severity: Critical. A compromised guest device on the same subnet as baggage handling IoT systems and airline operations workstations can execute ARP poisoning, scan for and exploit vulnerable IoT devices, and potentially disrupt critical airport operations. This is also a likely PCI DSS violation if any payment processing occurs on the operations network. Remediation priority: 1) Immediately implement VLAN segmentation to isolate the three traffic classes. 2) Apply strict firewall rules denying all inter-VLAN routing between the guest VLAN and the operational VLANs. 3) Enable client isolation on the guest SSID. 4) Conduct a threat assessment to determine whether any lateral movement has already occurred. 5) Reduce subnet sizes to /23 or /24 to limit broadcast domain scope.

Q3. An IT manager at an airport has been tasked with eliminating Evil Twin attacks in the departures lounge. The current network uses WPA2-Personal with a shared passphrase displayed on signage. What is the most effective long-term technical control, and what interim measures can be deployed immediately?

💡 Astuce :Consider the difference between SSID-based and cryptographic network identity verification.

Afficher l'approche recommandée

Long-term control: Transition to Passpoint (Hotspot 2.0) with 802.1X authentication. Passpoint provides mutual certificate-based authentication, meaning the client device cryptographically verifies the network's identity before connecting. An Evil Twin AP cannot present a valid certificate, so client devices will not connect to it — regardless of the SSID. Purple's OpenRoaming identity provider capability can accelerate this deployment. Interim measures: 1) Activate Rogue AP detection and containment on the WLC. 2) Implement 802.11w Management Frame Protection to prevent deauthentication spoofing. 3) Issue clear passenger communications specifying the exact official SSID and warning against connecting to variants. 4) Transition from WPA2-Personal to WPA3-SAE to improve over-the-air encryption quality while Passpoint is being deployed.