O WiFi de Aeroporto é Seguro? Um Guia de Segurança para Viajantes

Este guia fornece uma referência técnica autoritária para gerentes de TI, arquitetos de rede e diretores de operações de locais sobre os riscos de segurança do WiFi de aeroporto e como mitigá-los. Ele abrange todo o cenário de ameaças — desde pontos de acesso Evil Twin até servidores DHCP desonestos — e oferece uma estrutura de implantação prática e baseada em padrões usando IEEE 802.1X, WPA3 e segmentação de rede. Ele também mapeia a plataforma de Guest WiFi e análise da Purple para cada vetor de risco, fornecendo pontos de integração concretos para operadores que buscam implantar WiFi público seguro, compatível com GDPR e comercialmente viável.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- O Cenário de Ameaças

- Padrões de Autenticação e Criptografia

- Guia de Implementação

- Fase 1: Segmentação de Rede

- Fase 2: Isolamento de Cliente

- Fase 3: Implantação de Captive Portal

- Fase 4: Detecção e Contenção de APs Maliciosos

- Fase 5: Filtragem de DNS e Inspeção de Tráfego

- Fase 6: Monitoramento e Análise

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

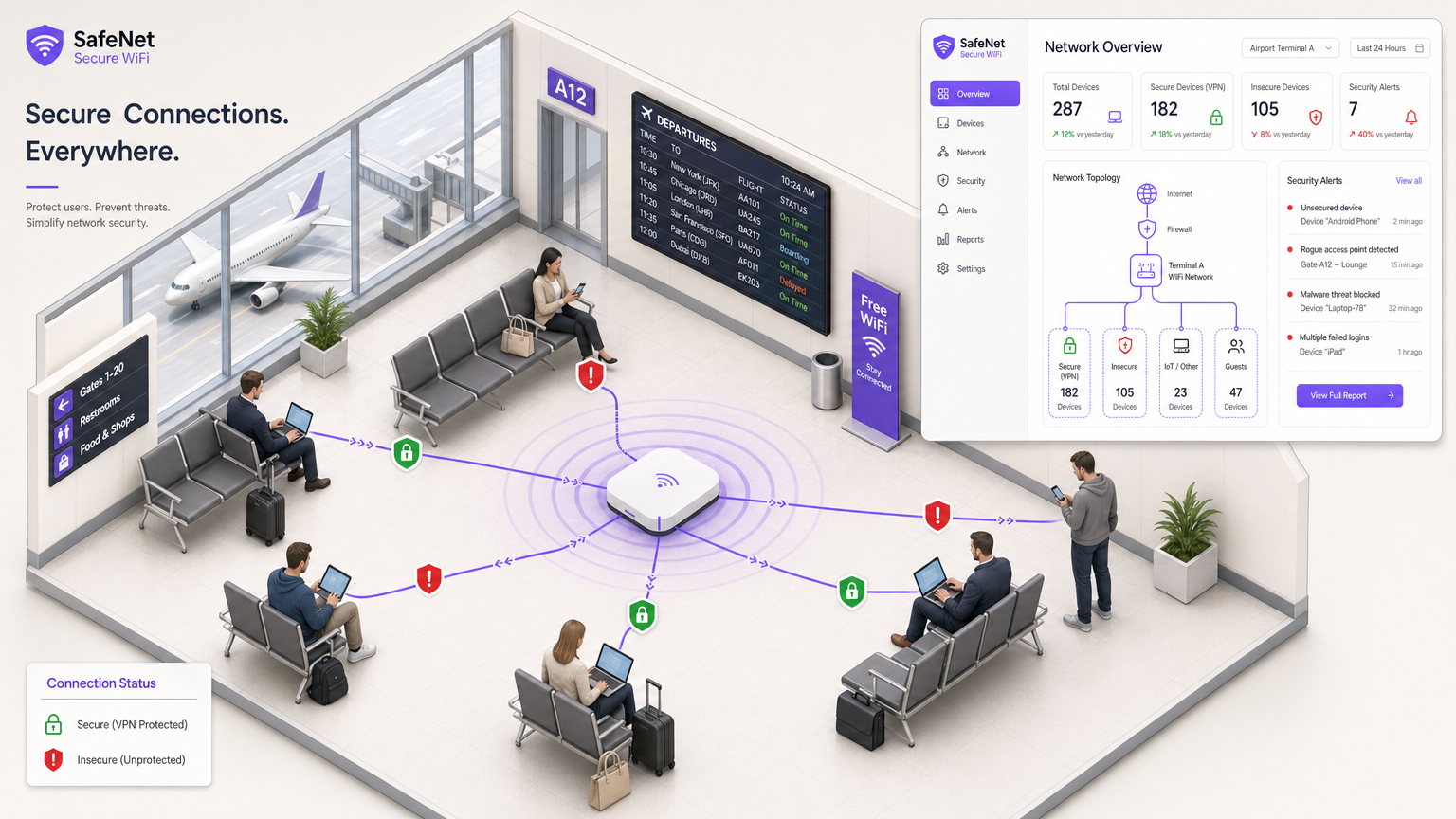

Para líderes de TI corporativos e diretores de operações de locais, a questão de saber se o WiFi de aeroporto é seguro não é meramente teórica — é um risco operacional real. Com uma proporção significativa de viajantes conectando-se a redes públicas sem verificar o SSID, a superfície de ameaça em grandes centros de transporte é vasta e em grande parte não mitigada. Este guia fornece uma análise técnica das vulnerabilidades do WiFi de aeroporto — desde pontos de acesso Evil Twin e servidores DHCP desonestos até captive portals não criptografados — e descreve os requisitos arquitetônicos robustos necessários para proteger esses ambientes de alta densidade. Ao implementar padrões como IEEE 802.1X, WPA3 e segmentação VLAN adequada, juntamente com as soluções de Guest WiFi e WiFi Analytics da Purple, os operadores de locais podem mitigar riscos, garantir a conformidade com PCI DSS e GDPR, e oferecer uma experiência de conectividade segura e de alto desempenho que também gera valor comercial. Este documento é uma estrutura prática de implantação e mitigação de riscos para CTOs e arquitetos de rede que operam nos setores de Transporte , Hotelaria e Varejo .

Análise Técnica Detalhada

A arquitetura de uma rede WiFi pública segura em um ambiente de alta densidade como um aeroporto requer múltiplas camadas de defesa sobrepostas. A principal vulnerabilidade do WiFi público aberto é a ausência de criptografia over-the-air por cliente. Em uma rede aberta padrão, todo o tráfego é transmitido em texto simples na camada de rádio, o que significa que qualquer dispositivo dentro do alcance pode capturar e decodificar pacotes transmitidos por outros dispositivos. Este é o risco fundamental do qual a maioria das ameaças de WiFi de aeroporto derivam.

O Cenário de Ameaças

Os seis principais vetores de ameaça em um ambiente WiFi de aeroporto são os seguintes.

Pontos de Acesso Evil Twin representam a ameaça mais prevalente e perigosa. Um invasor implanta um ponto de acesso desonesto transmitindo um SSID com nome que soa legítimo — por exemplo, "AirportFreeWiFi" ou uma variante próxima do nome oficial da rede. Dispositivos clientes configurados para se conectar automaticamente a redes conhecidas, ou usuários que simplesmente selecionam o SSID mais proeminente, conectam-se sem verificação. O invasor agora está posicionado como um Man-in-the-Middle (MitM), capaz de interceptar credenciais, injetar conteúdo malicioso em respostas HTTP ou redirecionar usuários para páginas de phishing.

Ataques Man-in-the-Middle estendem-se além do cenário Evil Twin. Em uma rede aberta e não criptografada, um invasor na mesma sub-rede pode usar envenenamento de ARP para interceptar o tráfego entre um cliente e o gateway legítimo, mesmo sem implantar um AP desonesto.

Packet Sniffing é a ameaça mais passiva e, portanto, mais difícil de detectar. Usando ferramentas disponíveis gratuitamente, um invasor pode capturar todo o tráfego não criptografado na rede. Quaisquer dados da camada de aplicação não protegidos por TLS — incluindo tráfego HTTP legado, algumas consultas DNS e certos protocolos de aplicação — são expostos.

Servidores DHCP Desonestos permitem que um invasor atribua configurações de rede maliciosas a clientes que se conectam, incluindo um servidor DNS desonesto que resolve nomes de domínio legítimos para endereços IP controlados pelo invasor.

Sequestro de Sessão explora o roubo de cookies de sessão válidos ou tokens de autenticação. Mesmo onde o login inicial é protegido por HTTPS, se o cookie de sessão for subsequentemente transmitido via HTTP (uma configuração incorreta comum), um invasor pode roubá-lo e se passar pelo usuário autenticado.

Captive Portals Não Criptografados representam uma vulnerabilidade sistêmica em muitas implantações legadas. Se o captive portal for servido via HTTP em vez de HTTPS, quaisquer credenciais, dados pessoais ou sinais de consentimento enviados pelo usuário são transmitidos em texto simples — uma violação direta do GDPR e um vetor de ataque trivial.

Padrões de Autenticação e Criptografia

Implantações modernas devem fazer a transição de SSIDs abertos para WPA3-Enterprise ou Passpoint (Hotspot 2.0). O WPA3 introduz a Autenticação Simultânea de Iguais (SAE), substituindo o handshake de Chave Pré-Compartilhada (PSK) do WPA2 e fornecendo proteção contra ataques de dicionário offline. Criticamente, o WPA3 também oferece Criptografia Sem Fio Oportunista (OWE) para redes abertas, que criptografa o tráfego entre cada cliente e o AP sem exigir uma senha — abordando diretamente o risco de packet sniffing em redes abertas.

O Passpoint (IEEE 802.11u) vai além, aproveitando o 802.1X e o Protocolo de Autenticação Extensível (EAP) para fornecer autenticação de nível empresarial. O dispositivo cliente apresenta uma credencial (certificado ou SIM) à rede, e a rede apresenta um certificado ao cliente. Esta autenticação mútua elimina criptograficamente a ameaça Evil Twin. A Purple opera como um provedor de identidade gratuito para OpenRoaming sob a licença Connect, permitindo que os locais implantem autenticação contínua baseada em perfil em escala sem construir sua própria infraestrutura RADIUS.

Guia de Implementação

A estrutura a seguir fornece uma sequência de implantação neutra em relação ao fornecedor para um ambiente seguro de WiFi para convidados em aeroportos.

Fase 1: Segmentação de Rede

A segmentação de rede é o controle mais impactante em um ambiente público de alta densidade. O objetivo é garantir que uma violação na rede de convidados não possa se propagar para sistemas operacionais ou corporativos.

| VLAN | Finalidade | Exemplo de Sub-rede | Roteamento Inter-VLAN |

|---|---|---|---|

| VLAN 10 | Operações Corporativas | 10.10.0.0/24 | Negar tudo de VLAN 20, 30 |

| VLAN 20 | Dispositivos IoT (HVAC, CCTV) | 10.20.0.0/24 | Negar tudo de VLAN 10, 30 |

| VLAN 30 | Guest WiFi | 10.30.0.0/23 | Somente Internet, negar RFC1918 |

As regras do firewall devem negar explicitamente todo o roteamento inter-VLAN entre a VLAN de convidado e todas as VLANs internas. A VLAN de convidado deve ter acesso apenas à internet, com todo o espaço de endereço RFC 1918 bloqueado no gateway.

Fase 2: Isolamento de Cliente

Habilite o isolamento de cliente em nível de AP (isolamento de Camada 2) em todos os SSIDs de convidado. Isso impede que dispositivos no mesmo AP se comuniquem diretamente entre si, eliminando vetores de ataque peer-to-peer, incluindo envenenamento de ARP e exploração direta de dispositivos de convidado vulneráveis.

Fase 3: Implantação de Captive Portal

Implante um Captive Portal compatível com GDPR e com HTTPS obrigatório. A plataforma Purple fornece um Captive Portal totalmente gerenciado que lida com a captura de dados criptografados, gerenciamento de consentimento explícito e armazenamento de dados compatível com GDPR. A página de splash serve tanto como controle de segurança quanto como ativo comercial, permitindo mídia de varejo direcionada e marketing personalizado.

Fase 4: Detecção e Contenção de APs Maliciosos

Configure o Wireless LAN Controller (WLC) para operar em modo híbrido, com um subconjunto de pontos de acesso dedicados ao modo de monitoramento para varredura contínua de RF. Configure a contenção automática para APs maliciosos detectados. Implemente a Proteção de Quadros de Gerenciamento (MFP) 802.11w para evitar que invasores falsifiquem quadros de desautenticação contra APs legítimos.

Fase 5: Filtragem de DNS e Inspeção de Tráfego

Implante filtragem em nível de DNS para bloquear domínios maliciosos conhecidos e prevenir a comunicação de comando e controle (C2) de malware. Integre com um Firewall de Próxima Geração (NGFW) para visibilidade da camada de aplicação, permitindo a detecção de padrões de tráfego anômalos e violações de protocolo.

Fase 6: Monitoramento e Análise

Implante uma plataforma de monitoramento centralizada que fornece visibilidade em tempo real sobre a contagem de dispositivos conectados, alertas de ameaças, utilização de largura de banda e desvio de configuração. A plataforma WiFi Analytics da Purple oferece essa visibilidade operacional juntamente com análises comerciais, incluindo tempo de permanência, taxas de visitantes recorrentes e mapas de calor de fluxo de pessoas — entregando valor duplo para equipes de TI e marketing.

Melhores Práticas

As seguintes recomendações se alinham com os requisitos IEEE, PCI DSS e GDPR e representam o consenso atual da indústria para implantações seguras de WiFi público.

Imponha WPA3 em todas as novas implantações. O WPA3-SAE oferece sigilo de encaminhamento, o que significa que, mesmo que uma chave de sessão seja comprometida, sessões passadas não podem ser descriptografadas. Esta é uma melhoria fundamental em relação ao WPA2-PSK.

Implemente OWE para SSIDs abertos legados. Onde a adoção do Passpoint ainda não é viável, o OWE fornece criptografia oportunista para redes abertas sem atrito para o usuário, mitigando diretamente a captura de pacotes.

Realize testes de penetração sem fio trimestrais. Testes regulares contra o Guia de Teste de Segurança Sem Fio OWASP e o Requisito 11.3 do PCI DSS garantem que o desvio de configuração e novas vulnerabilidades sejam identificados antes que sejam explorados.

Mantenha um inventário de SSIDs. Documente todos os SSIDs autorizados e suas VLANs associadas, perfis de segurança e políticas de acesso. Qualquer SSID que não esteja no inventário deve acionar um alerta de segurança imediato.

Aplique limitação de taxa por cliente. Evite que dispositivos individuais consumam largura de banda desproporcional, o que pode degradar a qualidade do serviço para todos os usuários e mascarar ataques de negação de serviço.

Para leitura adicional sobre implantação de rede segura em ambientes adjacentes, os guias sobre WiFi em Hospitais: Um Guia para Redes Clínicas Seguras e Seu Guia para um Ponto de Acesso Sem Fio Ruckus fornecem contexto arquitetônico relevante. O guia O WiFi de Hotel é Seguro? O Que Todo Viajante Precisa Saber aborda o mesmo cenário de ameaças em um contexto de hospitalidade.

Solução de Problemas e Mitigação de Riscos

Modo de Falha: Alta Latência Durante Horários de Pico. Isso é tipicamente causado por broadcast storms em sub-redes grandes e não segmentadas ou por sobrecarga excessiva de quadros de gerenciamento em ambientes de alta densidade. Mitigação: Reduza os tamanhos das sub-redes (use /23 ou /24 em vez de /16), habilite a supressão de broadcast e multicast no nível do AP e do switch, e implemente BSS Colouring (802.11ax) para reduzir a interferência de co-canal.

Modo de Falha: Captive Portal Bypass via MAC Spoofing. Usuários avançados podem falsificar endereços MAC para se passar por dispositivos previamente autenticados, ignorando limites de tempo ou controles de acesso. Mitigação: Implemente gerenciamento de sessão robusto vinculado a múltiplos identificadores de dispositivo, não apenas ao endereço MAC. Integre com um NGFW para rastreamento de sessão na camada de aplicação.

Modo de Falha: Contenção de AP Malicioso Causando Problemas Legais. Em algumas jurisdições, a transmissão ativa de quadros de desautenticação para conter APs maliciosos pode ter implicações legais. Mitigação: Consulte um advogado antes de habilitar a contenção ativa. Como alternativa, implemente Passpoint para tornar os APs maliciosos ineficazes em vez de contê-los ativamente.

Modo de Falha: Não Conformidade com GDPR no Captive Portal. Se o Captive Portal coletar dados pessoais (e-mail, nome, login social) sem consentimento explícito e informado, isso constitui uma violação do GDPR. Mitigação: Implante a plataforma da Purple, que é projetada desde o início para conformidade com GDPR, incluindo gerenciamento granular de consentimento e tratamento de solicitações de acesso de titulares de dados (DSAR).

ROI e Impacto nos Negócios

A infraestrutura segura não é um centro de custo — é um facilitador comercial. O caso de negócios para investir em segurança WiFi de nível empresarial para aeroportos opera em duas dimensões: prevenção de riscos e geração de receita.

No lado da prevenção de riscos, uma única violação de dados envolvendo Guest WiFi pode resultar em multas da ICO de até 4% do faturamento anual global sob o GDPR, danos à reputaçãoe, e interrupção operacional. O custo de implementar segmentação adequada, WPA3 e um Captive Portal em conformidade é uma fração da responsabilidade potencial.

No lado da geração de receita, a plataforma da Purple transforma o Captive Portal de uma caixa de seleção de conformidade em um ativo comercial. Ao capturar dados primários através de um fluxo de consentimento em conformidade com o GDPR, os operadores de locais podem construir perfis detalhados de passageiros, permitindo mídia de varejo direcionada, ofertas personalizadas e integração de programas de fidelidade. Este modelo é diretamente análogo às estratégias de monetização de mídia de varejo implementadas por grandes varejistas — e os mesmos princípios se aplicam em ambientes de Varejo , Hotelaria e Saúde .

A plataforma WiFi Analytics oferece resultados mensuráveis, incluindo análise de tempo de permanência, taxas de visitantes recorrentes e mapas de calor de fluxo de pessoas, permitindo que os operadores de locais otimizem layouts de varejo, níveis de pessoal e gastos com marketing com base em dados comportamentais do mundo real.

Para operadores que consideram conectividade em trânsito além do terminal, o guia sobre Soluções de Wi-Fi em Carros estende esses princípios para implantações baseadas em veículos.

Termos-Chave e Definições

Evil Twin

A malicious wireless access point that broadcasts the same SSID as a legitimate network in order to intercept client connections and execute Man-in-the-Middle attacks.

The most prevalent threat in airport environments. Mitigated by Passpoint/802.1X, which provides cryptographic network authentication.

Client Isolation

An access point configuration that prevents devices connected to the same AP or SSID from communicating directly with each other at Layer 2.

Essential for all guest networks. Eliminates ARP poisoning, peer-to-peer exploitation, and lateral movement between guest devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

A Wi-Fi Alliance standard that enables seamless, secure roaming between WiFi networks using 802.1X authentication and mutual certificate-based verification.

The modern replacement for open captive portals. Provides cellular-like roaming and eliminates the Evil Twin attack vector.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism in WPA3 that replaces the WPA2 Pre-Shared Key handshake, providing forward secrecy and resistance to offline dictionary attacks.

Mandatory for all new enterprise deployments. Ensures that past sessions cannot be decrypted even if a session key is later compromised.

OWE (Opportunistic Wireless Encryption)

A WPA3 feature that provides per-client encryption on open networks without requiring a password or authentication, using a Diffie-Hellman key exchange.

A transitional control for venues that cannot yet deploy Passpoint. Directly mitigates packet sniffing on open SSIDs.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN.

The underlying authentication mechanism for enterprise-grade WiFi and Passpoint. Requires a RADIUS server or a managed identity provider such as Purple.

VLAN (Virtual Local Area Network)

A logical network partition that segments traffic on the same physical infrastructure, enforcing isolation between different classes of devices and users.

The foundational control for network segmentation. Separates guest, corporate, and IoT traffic to contain the blast radius of any compromise.

Captive Portal

A web page that intercepts a connecting device's HTTP traffic and requires the user to authenticate or accept terms before granting network access.

The primary mechanism for GDPR-compliant data capture on guest networks. Must be served over HTTPS to avoid transmitting user data in plaintext.

Rogue AP

An unauthorised wireless access point connected to or operating within a network environment, whether deployed maliciously or inadvertently.

Detected via WLC-based RF scanning and monitor-mode APs. Mitigated long-term by transitioning to Passpoint, which renders rogue APs ineffective.

Management Frame Protection (802.11w)

An IEEE standard that provides cryptographic protection for 802.11 management frames, preventing attackers from spoofing deauthentication or disassociation frames.

Prevents deauthentication attacks that force clients to disconnect from legitimate APs and reconnect to rogue ones.

Estudos de Caso

A major international airport is experiencing intermittent connectivity issues and suspects rogue access points are spoofing their official 'Airport_Free_WiFi' SSID in Terminal B. The security team has received reports from passengers of being redirected to unfamiliar login pages. How should the network architect respond, and what long-term architectural change should be prioritised?

Immediate response: 1) Activate Rogue AP containment on the WLC, which will transmit deauthentication frames to clients connected to the rogue APs. 2) Deploy a temporary monitor-mode AP in Terminal B to improve RF visibility and accelerate rogue AP identification. 3) Issue a passenger advisory via the airport app and departure boards specifying the exact official SSID and warning against connecting to variants. Long-term architecture: 1) Implement 802.11w Management Frame Protection (MFP) to prevent attackers from spoofing deauthentication frames against legitimate APs. 2) Transition the network to support Passpoint (Hotspot 2.0) with 802.1X authentication, providing cryptographic proof of network identity to client devices. 3) Integrate Purple's identity provider capability for OpenRoaming to enable seamless, secure profile-based authentication without a captive portal.

A retail chain operating concession stands across three terminals of a major airport wants to offer free WiFi to customers. Their existing POS systems are connected to the same network infrastructure. The IT manager needs to ensure PCI DSS compliance while also enabling a GDPR-compliant data capture mechanism for marketing purposes. What is the recommended architecture?

- Implement strict VLAN segmentation: POS systems on a dedicated, isolated VLAN (e.g., VLAN 10) with no routing to any other VLAN. Guest WiFi on a separate VLAN (e.g., VLAN 30) with internet-only access. 2) Enable client isolation on the guest SSID to prevent peer-to-peer attacks. 3) Deploy Purple's Guest WiFi platform to manage the captive portal, ensuring HTTPS enforcement, explicit GDPR consent capture, and first-party data collection. 4) Apply firewall rules at the gateway explicitly denying all traffic from VLAN 30 to VLAN 10. 5) Conduct a PCI DSS scoping exercise to confirm that the guest VLAN is out of scope for PCI DSS, reducing compliance overhead. 6) Configure the Purple analytics platform to capture dwell time and repeat visit data, enabling targeted marketing to loyalty programme members.

Análise de Cenário

Q1. A venue operator at a major airport wants to monetise their free guest WiFi through targeted advertising but is concerned about GDPR compliance and the security of the data capture mechanism. The current captive portal is served over HTTP and collects email addresses. What are the immediate risks, and what is the recommended remediation?

💡 Dica:Consider both the data transmission security and the legal basis for data processing under GDPR Article 6.

Mostrar Abordagem Recomendada

Immediate risks: 1) The HTTP captive portal transmits user credentials and personal data in plaintext, exposing them to packet sniffing — a direct GDPR Article 32 violation (failure to implement appropriate technical security measures). 2) Without explicit, informed consent, the collection of email addresses for marketing purposes lacks a valid legal basis under GDPR Article 6. Remediation: 1) Immediately migrate the captive portal to HTTPS with a valid TLS certificate. 2) Deploy Purple's Guest WiFi platform to manage the captive portal, which provides GDPR-compliant consent flows, encrypted data capture, and first-party data management. 3) Implement granular consent options allowing users to opt in to marketing communications separately from network access. 4) Ensure data retention policies are documented and enforced.

Q2. During a security audit of an airport's wireless infrastructure, it is discovered that the guest WiFi, the baggage handling IoT network, and the airline operations workstations are all on the same /16 subnet with no VLAN segmentation. What is the severity of this finding, and what is the remediation priority order?

💡 Dica:Consider the potential impact of a compromised guest device on critical operational infrastructure.

Mostrar Abordagem Recomendada

Severity: Critical. A compromised guest device on the same subnet as baggage handling IoT systems and airline operations workstations can execute ARP poisoning, scan for and exploit vulnerable IoT devices, and potentially disrupt critical airport operations. This is also a likely PCI DSS violation if any payment processing occurs on the operations network. Remediation priority: 1) Immediately implement VLAN segmentation to isolate the three traffic classes. 2) Apply strict firewall rules denying all inter-VLAN routing between the guest VLAN and the operational VLANs. 3) Enable client isolation on the guest SSID. 4) Conduct a threat assessment to determine whether any lateral movement has already occurred. 5) Reduce subnet sizes to /23 or /24 to limit broadcast domain scope.

Q3. An IT manager at an airport has been tasked with eliminating Evil Twin attacks in the departures lounge. The current network uses WPA2-Personal with a shared passphrase displayed on signage. What is the most effective long-term technical control, and what interim measures can be deployed immediately?

💡 Dica:Consider the difference between SSID-based and cryptographic network identity verification.

Mostrar Abordagem Recomendada

Long-term control: Transition to Passpoint (Hotspot 2.0) with 802.1X authentication. Passpoint provides mutual certificate-based authentication, meaning the client device cryptographically verifies the network's identity before connecting. An Evil Twin AP cannot present a valid certificate, so client devices will not connect to it — regardless of the SSID. Purple's OpenRoaming identity provider capability can accelerate this deployment. Interim measures: 1) Activate Rogue AP detection and containment on the WLC. 2) Implement 802.11w Management Frame Protection to prevent deauthentication spoofing. 3) Issue clear passenger communications specifying the exact official SSID and warning against connecting to variants. 4) Transition from WPA2-Personal to WPA3-SAE to improve over-the-air encryption quality while Passpoint is being deployed.