WiFi कोणत्या प्रकारचा ग्राहक डेटा कॅप्चर करू शकते?

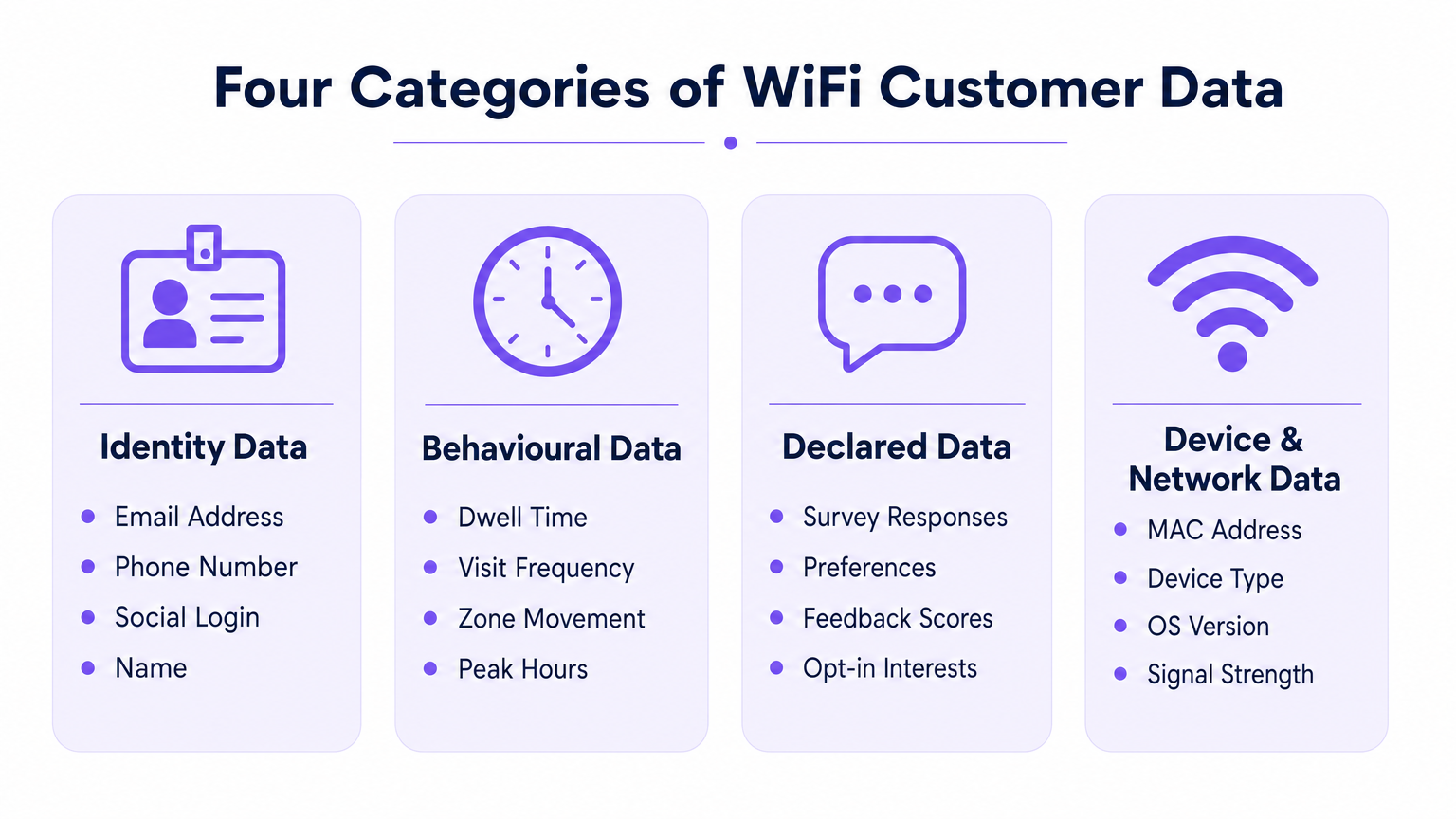

हे अधिकृत मार्गदर्शक एंटरप्राइझ WiFi प्लॅटफॉर्मद्वारे कॅप्चर केलेल्या ग्राहक डेटाच्या चार मुख्य श्रेणींचे तपशीलवार वर्णन करते: ओळख, वर्तणूक, घोषित आणि डिव्हाइस मेटाडेटा. हे IT नेत्यांना अतिथी नेटवर्क इन्फ्रास्ट्रक्चरला सुरक्षित, फर्स्ट-पार्टी डेटा मालमत्तेमध्ये रूपांतरित करण्यासाठी कृतीयोग्य आर्किटेक्चर, अनुपालन आणि उपयोजन मार्गदर्शन प्रदान करते.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल अभ्यास: WiFi डेटाच्या चार श्रेणी

- 1. ओळख डेटा (घोषित ओळखकर्ते)

- 2. वर्तणूक डेटा (नेटवर्क ॲनालिटिक्स)

- 3. घोषित डेटा (प्रोग्रेसिव्ह प्रोफाइलिंग)

- 4. डिव्हाइस आणि नेटवर्क मेटाडेटा

- अंमलबजावणी मार्गदर्शक: डेटा कॅप्चरसाठी आर्किटेक्चर

- MAC रँडमायझेशनवर मात करणे

- प्रोग्रेसिव्ह प्रोफाइलिंग वि. घर्षण

- सर्वोत्तम पद्धती आणि अनुपालन

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

एंटरप्राइझ ठिकाणांसाठी— Retail इस्टेट्सपासून ते Hospitality समूहांपर्यंत—अतिथी WiFi हे मूलभूत सुविधेपासून एक महत्त्वपूर्ण डेटा संपादन चॅनेलमध्ये विकसित झाले आहे. तथापि, अनेक संस्था अजूनही वायरलेस नेटवर्क केवळ IT इन्फ्रास्ट्रक्चर म्हणून तैनात करतात, ज्यामुळे उच्च-सिग्नल, फर्स्ट-पार्टी ग्राहक बुद्धिमत्ता कॅप्चर करण्याची संधी गमावतात. हे मार्गदर्शक एंटरप्राइझ Guest WiFi प्लॅटफॉर्म कोणत्या प्रकारचे ग्राहक डेटा कॅप्चर करू शकते, ते सुरक्षितपणे करण्यासाठी आवश्यक असलेले तांत्रिक आर्किटेक्चर आणि त्याचे संरक्षण करण्यासाठी आवश्यक असलेले अनुपालन फ्रेमवर्क तपशीलवार सांगते. आम्ही चार प्राथमिक डेटा श्रेणींचा शोध घेतो: ओळख, वर्तणूक, घोषित आणि डिव्हाइस मेटाडेटा. CTO आणि नेटवर्क आर्किटेक्टसाठी, उद्दिष्ट स्पष्ट आहे: डेटा कमी करण्याच्या आणि GDPR तत्त्वांचे काटेकोरपणे पालन करताना, CRM समृद्धीद्वारे मोजता येण्याजोगा ROI देणारा एक मजबूत WiFi Analytics स्तर लागू करा.

तांत्रिक सखोल अभ्यास: WiFi डेटाच्या चार श्रेणी

जेव्हा एखादा वापरकर्ता एंटरप्राइझ वायरलेस नेटवर्कशी जोडला जातो, तेव्हा प्लॅटफॉर्म चार भिन्न श्रेणींमध्ये डेटा कॅप्चर करू शकते. प्रभावी उपयोजनासाठी प्रत्येक श्रेणीच्या तांत्रिक यंत्रणा आणि मर्यादा समजून घेणे आवश्यक आहे.

1. ओळख डेटा (घोषित ओळखकर्ते)

ओळख डेटा वापरकर्त्याद्वारे Captive Portal (स्प्लॅश पेज) वरील प्रमाणीकरण प्रक्रियेदरम्यान स्पष्टपणे प्रदान केला जातो. हा तुमच्या फर्स्ट-पार्टी डेटा धोरणाचा आधार आहे.

- ईमेल पत्ता आणि फोन नंबर: मानक फॉर्म फील्डद्वारे कॅप्चर केले जातात. हे CRM एकत्रीकरणासाठी प्राथमिक स्थायी ओळखकर्ते म्हणून काम करतात.

- सोशल लॉगिन प्रोफाइल: OAuth एकत्रीकरणाद्वारे (उदा. Facebook, Google, Apple) कॅप्चर केले जाते. वापरकर्त्याच्या संमतीनुसार, यातून नाव, वयोगट आणि सत्यापित ईमेलसह समृद्ध प्रोफाइल डेटा मिळू शकते.

तांत्रिक आर्किटेक्चर टीप: ओळख डेटाचे कॅप्चर करण्यासोबत ऑडिट करण्यायोग्य संमती लॉग असणे आवश्यक आहे. प्लॅटफॉर्मने टाइमस्टॅम्प, IP पत्ता, MAC पत्ता आणि वापरकर्त्याला सादर केलेल्या विशिष्ट अटी व शर्ती रेकॉर्ड करणे आवश्यक आहे. Purple चे आर्किटेक्चर कलम 7 GDPR अनुपालन सुनिश्चित करण्यासाठी हे लॉगिंग स्वयंचलित करते.

2. वर्तणूक डेटा (नेटवर्क ॲनालिटिक्स)

वर्तणूक डेटा डिव्हाइसच्या नेटवर्क इन्फ्रास्ट्रक्चरशी असलेल्या परस्परसंवादातून निष्क्रियपणे प्राप्त होतो. याला कनेक्शन राखण्याव्यतिरिक्त सक्रिय वापरकर्ता इनपुटची आवश्यकता नसते.

- उपस्थिती आणि थांबण्याचा वेळ: डिव्हाइस नेटवर्कशी किती वेळ जोडलेले राहते. विशिष्ट झोनमध्ये (उदा. हॉटेल बार किंवा रिटेल डिस्प्ले) जास्त थांबण्याचा वेळ रूपांतरण हेतूशी जोरदारपणे संबंधित असतो.

- भेट वारंवारता आणि अलीकडीलपणा: पहिल्यांदा भेट देणाऱ्यांना निष्ठावान परत येणाऱ्यांपासून वेगळे करण्यासाठी भेटींमधील फरक ट्रॅक करणे.

- झोन-स्तरीय हालचाल: अनेक ॲक्सेस पॉइंट्सवरील Received Signal Strength Indicator (RSSI) डेटाचे त्रिकोणीकरण करून, प्लॅटफॉर्म भौतिक जागेतून वापरकर्त्यांच्या प्रवासाचे मॅपिंग करू शकतात. अंतर्निहित तंत्रज्ञानाबद्दल अधिक सखोल माहितीसाठी, Indoor Positioning System: UWB, BLE, & WiFi Guide वरील आमचे मार्गदर्शक पहा.

3. घोषित डेटा (प्रोग्रेसिव्ह प्रोफाइलिंग)

घोषित डेटा मूलभूत ओळखीच्या पलीकडे जातो, वापरकर्त्याकडून थेट स्पष्ट प्राधान्ये कॅप्चर करतो. या डेटाची सिग्नल गुणवत्ता सर्वाधिक असते कारण तो अनुमानाऐवजी थेट इनपुटवर अवलंबून असतो.

- सर्वेक्षण प्रतिसाद: प्रमाणीकरणानंतर किंवा भेटीनंतरची सर्वेक्षणे (उदा. नेट प्रमोटर स्कोअर, सुविधा अभिप्राय).

- प्राधान्य कॅप्चर: सत्रादरम्यान विशिष्ट आवडी गोळा करणारे प्रॉम्प्ट्स (उदा. Healthcare मधील आहाराच्या गरजा किंवा रिटेलमधील उत्पादनांचे स्वारस्य).

4. डिव्हाइस आणि नेटवर्क मेटाडेटा

हा डेटा 802.11 असोसिएशन प्रक्रियेदरम्यान डिव्हाइस हार्डवेअर आणि ऑपरेटिंग सिस्टमद्वारे तयार केला जातो.

- MAC Address: हार्डवेअर ओळखकर्ता. महत्त्वाची मर्यादा: iOS 14 आणि Android 10 पासून, प्रति-नेटवर्क MAC रँडमायझेशन हे डीफॉल्ट आहे. प्रमाणीकृत वापरकर्ता रेकॉर्डशिवाय MAC पत्ते यापुढे भेटींमधील स्थायी ओळखकर्ता म्हणून विश्वसनीयपणे वापरले जाऊ शकत नाहीत.

- डिव्हाइस प्रकार आणि OS आवृत्ती: पोर्टल रेंडरिंग दरम्यान HTTP User-Agent स्ट्रिंगमधून किंवा DHCP फिंगरप्रिंटिंगद्वारे काढले जाते.

- डेटा वापर: थ्रूपुट मेट्रिक्स (अपलोड/डाउनलोड व्हॉल्यूम), जे क्षमता नियोजन आणि जास्त बँडविड्थ वापरणाऱ्या वापरकर्त्यांना ओळखण्यास मदत करतात.

अंमलबजावणी मार्गदर्शक: डेटा कॅप्चरसाठी आर्किटेक्चर

डेटा-केंद्रित WiFi नेटवर्क तैनात करण्यासाठी आर्किटेक्चरल निर्णयांची आवश्यकता असते जे वापरकर्त्याचा अनुभव आणि डेटा उत्पादन यांच्यात संतुलन साधतात.

MAC रँडमायझेशनवर मात करणे

अलीकडील वर्षांमधील सर्वात महत्त्वपूर्ण आर्किटेक्चरल बदल म्हणजे MAC पत्त्याला स्थायी ओळखकर्ता म्हणून रद्द करणे. वारंवार भेटी अचूकपणे ट्रॅक करण्यासाठी, आर्किटेक्चरने वापरकर्त्याचे प्रोफाइल डिव्हाइस हार्डवेअरऐवजी प्रमाणीकृत क्रेडेन्शियल (ईमेल/फोन) शी जोडले पाहिजे.

- सत्र सुरू करणे: डिव्हाइस रँडमाइज्ड MAC सह कनेक्ट होते.

- प्रमाणीकरण: वापरकर्ता Captive Portal द्वारे ईमेल प्रदान करतो.

- प्रोफाइल बाइंडिंग: प्लॅटफॉर्म सध्याचे रँडमाइज्ड MAC सत्र स्थायी ईमेल प्रोफाइलशी जोडते.

- पुढील भेटी: जर डिव्हाइसने नवीन रँडमाइज्ड MAC सादर केले, तर वापरकर्त्याला सत्र त्यांच्या प्रोफाइलशी पुन्हा जोडण्यासाठी पुन्हा प्रमाणीकरण करावे लागेल (अनेकदा परत येणाऱ्या वापरकर्त्याच्या प्रवाहाद्वारे किंवा OpenRoaming सारख्या प्रोफाइल-आधारित प्रमाणीकरणाद्वारे अखंडपणे).

प्रोग्रेसिव्ह प्रोफाइलिंग वि. घर्षण

पहिल्या कनेक्शनवर प्रत्येक डेटा पॉइंट विचारू नका. जास्त घर्षण असलेल्या Captive Portal मध्ये उच्च त्याग दर असतो. प्रोग्रेसिव्ह प्रोफाइलिंग लागू करा: जसेपहिल्या भेटीत ईमेल पत्त्यासाठी, तिसऱ्या भेटीत फोन नंबरसाठी आणि पाचव्या भेटीत प्राधान्य सर्वेक्षणासाठी.

एकदा संकलित केलेला हा डेटा सुरक्षित करण्याबाबत विशिष्ट मार्गदर्शनासाठी, वायफायद्वारे संकलित केलेल्या ग्राहकांच्या डेटाचे संरक्षण कसे करावे याचा संदर्भ घ्या.

सर्वोत्तम पद्धती आणि अनुपालन

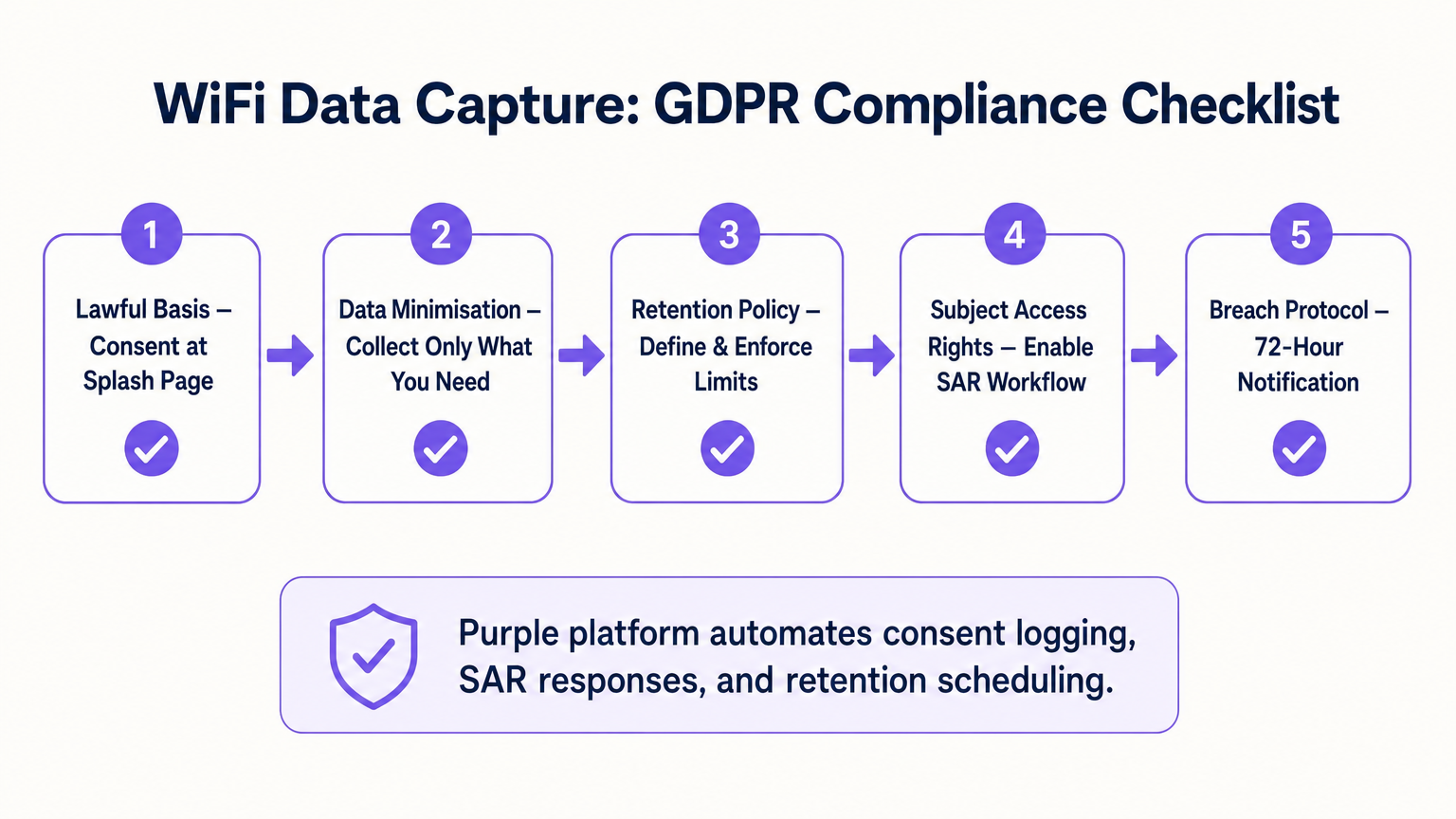

गेस्ट WiFi ला केवळ IT उपयोजन न मानता डेटा धोरण प्रकल्प म्हणून हाताळा. अनुपालन पहिल्या दिवसापासून आर्किटेक्चरमध्ये समाविष्ट केले पाहिजे.

- कायदेशीर आधार आणि संमती: Captive Portal ने सेवा अटींच्या स्वीकृतीला मार्केटिंग संमतीपासून स्पष्टपणे वेगळे केले आहे याची खात्री करा. पूर्व-टिक केलेले बॉक्स GDPR अंतर्गत गैर-अनुपालक आहेत.

- डेटा कमी करणे: ज्या डेटासाठी तुमच्याकडे व्यावसायिक वापर प्रकरण आहे तोच डेटा गोळा करा. तुमच्याकडे SMS मार्केटिंग धोरण नसल्यास, फोन नंबर गोळा करणे अनिवार्य करू नका.

- स्वयंचलित धारणा: स्टोरेज मर्यादा तत्त्वांचे पालन करण्यासाठी, निष्क्रिय प्रोफाईल्सना परिभाषित कालावधीनंतर (उदा. 24 महिने) आपोआप हटवण्यासाठी प्लॅटफॉर्म कॉन्फिगर करा.

- विषय प्रवेश विनंत्या (SAR): विनंती केल्यावर वापरकर्त्याचा डेटा वैधानिक 30 दिवसांच्या आत निर्यात किंवा हटवण्यासाठी तुमच्या प्लॅटफॉर्ममध्ये स्वयंचलित कार्यप्रवाह असल्याची खात्री करा.

ROI आणि व्यावसायिक परिणाम

WiFi ॲनालिटिक्स प्लॅटफॉर्मचा ROI त्याच्या व्यापक मार्टेक स्टॅकसह एकत्रीकरणाद्वारे मोजला जातो. Salesforce किंवा HubSpot सारख्या प्लॅटफॉर्ममध्ये API द्वारे ओळख, वर्तणूक आणि घोषित डेटा पाठवून, ठिकाणे स्वयंचलित कार्यप्रवाह सुरू करू शकतात. उदाहरणार्थ, एक वाहतूक केंद्र 45 मिनिटांपेक्षा जास्त वेळ थांबलेल्या प्रवाशाला लाउंज सवलतीचा ईमेल आपोआप पाठवू शकते. अंतिम व्यावसायिक परिणाम म्हणजे अज्ञात पादचारी रहदारीचे विपणन करण्यायोग्य, विभागलेल्या डेटाबेसमध्ये रूपांतरण.

महत्त्वाच्या संज्ञा आणि व्याख्या

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before access is granted. It is the primary mechanism for capturing identity data and consent.

IT teams configure this to balance security, branding, and data capture requirements.

MAC Randomisation

A privacy feature in modern OSs (iOS, Android) where the device generates a temporary, random MAC address for each specific WiFi network it joins, preventing cross-network tracking.

This forces network architects to rely on authenticated user profiles rather than hardware identifiers for repeat visit tracking.

Dwell Time

The total duration a device remains continuously associated with the WiFi network or a specific zone within the network.

Used by operations and marketing to gauge engagement, queue lengths, or intent to purchase.

Progressive Profiling

The practice of collecting user data incrementally over multiple sessions rather than demanding all information during the initial interaction.

Crucial for maintaining high WiFi connection rates while still building rich customer profiles over time.

First-Party Data

Information a company collects directly from its customers and owns entirely, typically gathered via direct interactions like WiFi authentication.

Highly valuable as third-party cookies deprecate; it provides the most accurate and compliant foundation for marketing.

Received Signal Strength Indicator (RSSI)

A measurement of the power present in a received radio signal. Used in WiFi analytics to estimate the distance between a device and an access point.

The technical metric underlying zone-level movement tracking and indoor positioning.

Subject Access Request (SAR)

A mechanism under GDPR allowing individuals to request a copy of their personal data, or request its deletion.

IT must ensure the WiFi platform can easily query and export or purge specific user records to meet the 30-day compliance window.

Data Minimisation

The principle that a data controller should limit the collection of personal information to what is directly relevant and necessary to accomplish a specified purpose.

A core compliance requirement; prevents venues from hoarding unnecessary data that increases breach liability.

केस स्टडीज

A 200-room hotel needs to increase direct bookings and reduce OTA (Online Travel Agency) commissions. They currently offer open, unauthenticated WiFi.

The hotel deploys a captive portal requiring email or social authentication. They implement progressive profiling: on the first connection, they capture email and marketing consent. On the third connection during the stay, a micro-survey captures the reason for travel (Business/Leisure). Post-checkout, the CRM uses the WiFi identity data to send a targeted 'Book Direct' offer for their next stay, bypassing the OTA.

A large retail chain wants to measure the impact of a new store layout on customer engagement, but their current WiFi only tracks total daily connections.

The IT team upgrades the network to support zone-level analytics by calibrating multiple access points. They define virtual zones within the analytics platform corresponding to key departments. They can now measure not just presence, but 'Zone Dwell Time'. By comparing dwell times in the newly laid-out zones against historical benchmarks, they quantify the layout's impact on engagement.

परिस्थिती विश्लेषण

Q1. Your marketing team wants to track how often specific customers return to your stadium over a season. The current network uses open access (no portal) and tracks MAC addresses. Why will this fail, and what must you change?

💡 संकेत:Consider recent changes in mobile operating system privacy features.

शिफारस केलेला दृष्टिकोन दाखवा

It will fail due to MAC randomisation; modern devices present a different MAC address on subsequent visits, breaking the tracking. You must implement a captive portal to force authentication (e.g., via email or ticketing integration) and anchor the repeat visit tracking to that persistent user credential rather than the hardware MAC.

Q2. A venue director requests that the new WiFi splash page collects Name, Email, Phone, Date of Birth, Postcode, and Dietary Preferences to build a comprehensive CRM database immediately. How should the IT architect respond?

💡 संकेत:Balance data yield against the user experience and connection drop-off rates.

शिफारस केलेला दृष्टिकोन दाखवा

The architect should advise against this due to the Friction vs. Yield trade-off. A 6-field form will cause massive connection abandonment. Instead, recommend progressive profiling: capture Name and Email on the first visit, and use subsequent visits to prompt for Phone or Dietary Preferences. Furthermore, under data minimisation principles, Date of Birth should not be collected unless there is a strict legal requirement (e.g., age-gated venues).

Q3. During a security audit, the compliance team asks how the WiFi platform proves that a user opted into marketing communications. What specific data points must the system be able to produce?

💡 संकेत:Think about the requirements of GDPR Article 7 regarding the demonstration of consent.

शिफारस केलेला दृष्टिकोन दाखवा

The system must produce a definitive audit trail for that specific user. This includes the timestamp of the consent action, the IP address and MAC address used during the session, the exact version of the Terms & Conditions/Privacy Policy presented at that time, and the specific checkbox (which must have been actively opted-in, not pre-ticked) that the user interacted with.