¿Qué tipos de datos de clientes puede capturar el WiFi?

Esta guía autorizada detalla las cuatro categorías principales de datos de clientes capturados por las plataformas empresariales de WiFi: identidad, comportamiento, declarados y metadatos del dispositivo. Proporciona orientación práctica sobre arquitectura, cumplimiento y despliegue para que los líderes de TI transformen la infraestructura de red de invitados en un activo de datos seguro y de primera mano.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: Las Cuatro Categorías de Datos WiFi

- 1. Datos de Identidad (Identificadores Declarados)

- 2. Datos de Comportamiento (Análisis de Red)

- 3. Datos Declarados (Perfilado Progresivo)

- 4. Metadatos del Dispositivo y la Red

- Guía de Implementación: Arquitectura para la Captura de Datos

- Superando la Aleatorización de MAC

- Perfilado Progresivo vs. Fricción

- Mejores prácticas y cumplimiento

- ROI e impacto comercial

Resumen Ejecutivo

Para los recintos empresariales —desde propiedades Minoristas hasta grupos Hoteleros — el WiFi para invitados ha evolucionado de una comodidad básica a un canal crítico de adquisición de datos. Sin embargo, muchas organizaciones aún implementan redes inalámbricas como pura infraestructura de TI, perdiendo la oportunidad de capturar inteligencia de clientes de primera mano y de alta señal. Esta guía detalla los tipos exactos de datos de clientes que una plataforma empresarial de WiFi para Invitados puede capturar, la arquitectura técnica requerida para hacerlo de forma segura y los marcos de cumplimiento necesarios para protegerlos. Exploramos las cuatro categorías principales de datos: identidad, comportamiento, declarados y metadatos del dispositivo. Para los CTOs y arquitectos de red, el objetivo es claro: implementar una capa robusta de Análisis de WiFi que ofrezca un ROI medible a través del enriquecimiento del CRM, mientras se adhiere estrictamente a los principios de minimización de datos y GDPR.

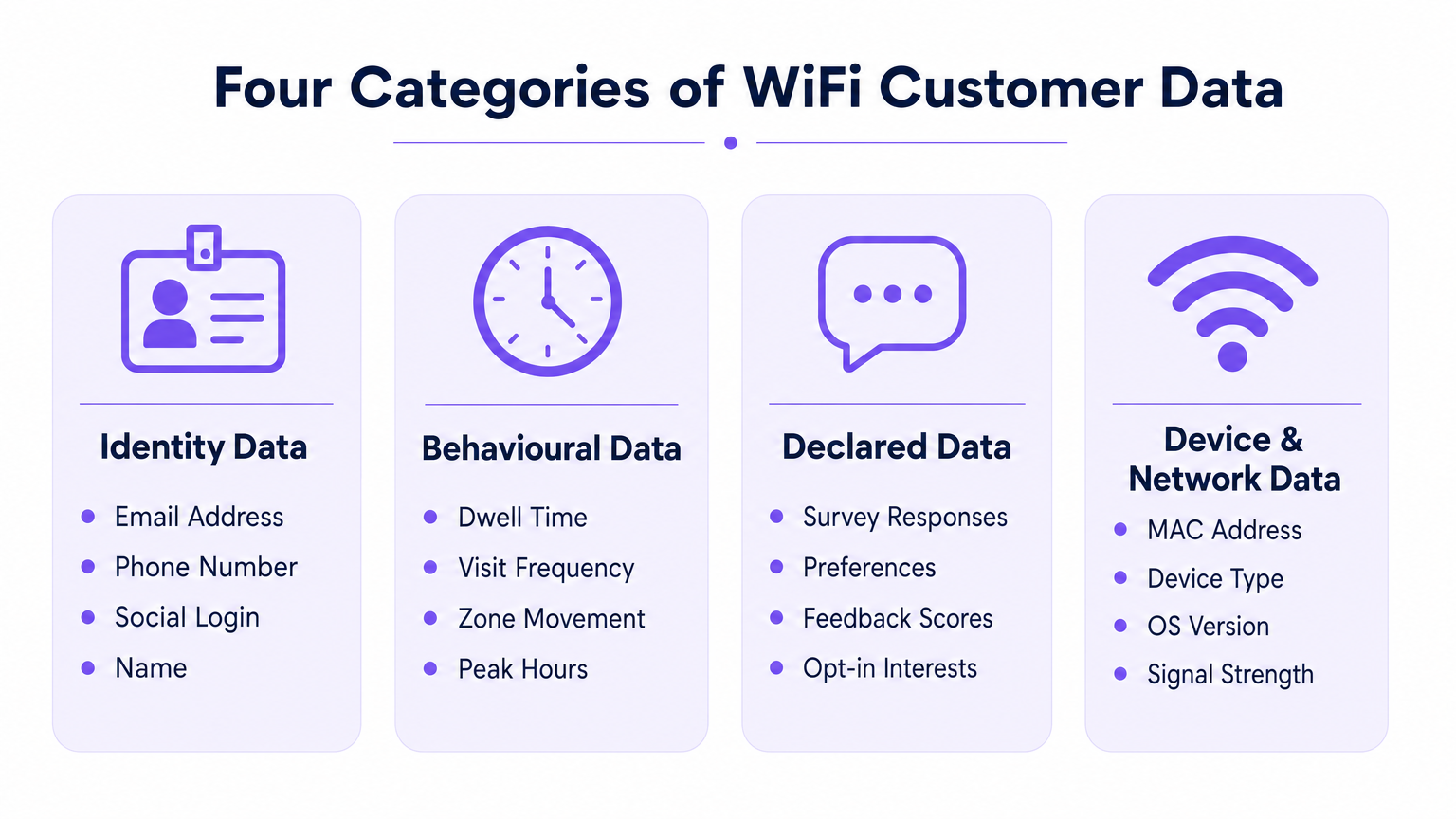

Análisis Técnico Detallado: Las Cuatro Categorías de Datos WiFi

Cuando un usuario se asocia con una red inalámbrica empresarial, la plataforma puede capturar datos en cuatro categorías distintas. Comprender los mecanismos técnicos y las limitaciones de cada una es esencial para una implementación efectiva.

1. Datos de Identidad (Identificadores Declarados)

Los datos de identidad son proporcionados explícitamente por el usuario durante el proceso de autenticación en el captive portal (página de bienvenida). Esta es la base de su estrategia de datos de primera mano.

- Dirección de Correo Electrónico y Número de Teléfono: Capturados a través de campos de formulario estándar. Estos sirven como los identificadores persistentes principales para la integración con el CRM.

- Perfil de Inicio de Sesión Social: Capturado a través de la integración OAuth (por ejemplo, Facebook, Google, Apple). Dependiendo del consentimiento del usuario, esto puede generar datos de perfil enriquecidos, incluyendo nombre, rango de edad y correo electrónico verificado.

Nota de Arquitectura Técnica: La captura de datos de identidad debe ir acompañada de un registro de consentimiento auditable. La plataforma debe registrar la marca de tiempo, la dirección IP, la dirección MAC y los Términos y Condiciones específicos presentados al usuario. La arquitectura de Purple automatiza este registro para garantizar el cumplimiento del Artículo 7 del GDPR.

2. Datos de Comportamiento (Análisis de Red)

Los datos de comportamiento se derivan pasivamente de la interacción del dispositivo con la infraestructura de red. No requieren una entrada activa del usuario más allá de mantener una conexión.

- Presencia y Tiempo de Permanencia: La duración en que un dispositivo permanece asociado a la red. Los tiempos de permanencia altos en zonas específicas (por ejemplo, un bar de hotel o un expositor minorista) se correlacionan fuertemente con la intención de conversión.

- Frecuencia y Recencia de Visitas: Seguimiento de la diferencia entre visitas para distinguir a los visitantes primerizos de los clientes leales que regresan.

- Movimiento a Nivel de Zona: Al triangular los datos del Indicador de Fuerza de Señal Recibida (RSSI) a través de múltiples puntos de acceso, las plataformas pueden mapear los recorridos de los usuarios a través de un espacio físico. Para una inmersión más profunda en la tecnología subyacente, consulte nuestra guía sobre Sistema de Posicionamiento Interior: UWB, BLE y WiFi .

3. Datos Declarados (Perfilado Progresivo)

Los datos declarados van más allá de la identidad básica, capturando preferencias explícitas directamente del usuario. Estos datos tienen la más alta calidad de señal porque se basan en la entrada directa en lugar de la inferencia.

- Respuestas a Encuestas: Encuestas post-autenticación o post-visita (por ejemplo, Net Promoter Score, comentarios sobre las instalaciones).

- Captura de Preferencias: Solicitudes durante la sesión que recopilan intereses específicos (por ejemplo, requisitos dietéticos en Salud o intereses de productos en el comercio minorista).

4. Metadatos del Dispositivo y la Red

Estos datos son generados por el hardware y el sistema operativo del dispositivo durante el proceso de asociación 802.11.

- Dirección MAC: El identificador de hardware. Restricción crucial: Desde iOS 14 y Android 10, la aleatorización de MAC por red es el valor predeterminado. Las direcciones MAC ya no pueden utilizarse de forma fiable como identificadores persistentes entre visitas sin un registro de usuario autenticado.

- Tipo de Dispositivo y Versión del SO: Extraídos de la cadena HTTP User-Agent durante la renderización del portal o mediante la huella digital DHCP.

- Uso de Datos: Métricas de rendimiento (volumen de carga/descarga), que ayudan en la planificación de capacidad e identificación de usuarios con alto consumo de ancho de banda.

Guía de Implementación: Arquitectura para la Captura de Datos

Implementar una red WiFi centrada en datos requiere decisiones arquitectónicas que equilibren la experiencia del usuario con el rendimiento de los datos.

Superando la Aleatorización de MAC

El cambio arquitectónico más significativo en los últimos años es la deprecación de la dirección MAC como identificador persistente. Para rastrear visitas repetidas con precisión, la arquitectura debe anclar el perfil del usuario a la credencial autenticada (correo electrónico/teléfono) en lugar del hardware del dispositivo.

- Inicio de Sesión: El dispositivo se conecta con una MAC aleatorizada.

- Autenticación: El usuario proporciona su correo electrónico a través del captive portal.

- Vinculación de Perfil: La plataforma vincula la sesión MAC aleatorizada actual al perfil de correo electrónico persistente.

- Visitas Posteriores: Si el dispositivo presenta una nueva MAC aleatorizada, el usuario debe volver a autenticarse (a menudo de forma transparente a través de un flujo de usuario recurrente o autenticación basada en perfil como OpenRoaming) para volver a vincular la sesión a su perfil.

Perfilado Progresivo vs. Fricción

No solicite todos los puntos de datos en la primera conexión. Los captive portals de alta fricción sufren de altas tasas de abandono. Implemente el perfilado progresivo: a medida quek para una dirección de correo electrónico en la primera visita, un número de teléfono en la tercera visita y una encuesta de preferencias en la quinta visita.

Para obtener orientación específica sobre cómo proteger estos datos una vez capturados, consulte Cómo proteger los datos de clientes recopilados a través de WiFi .

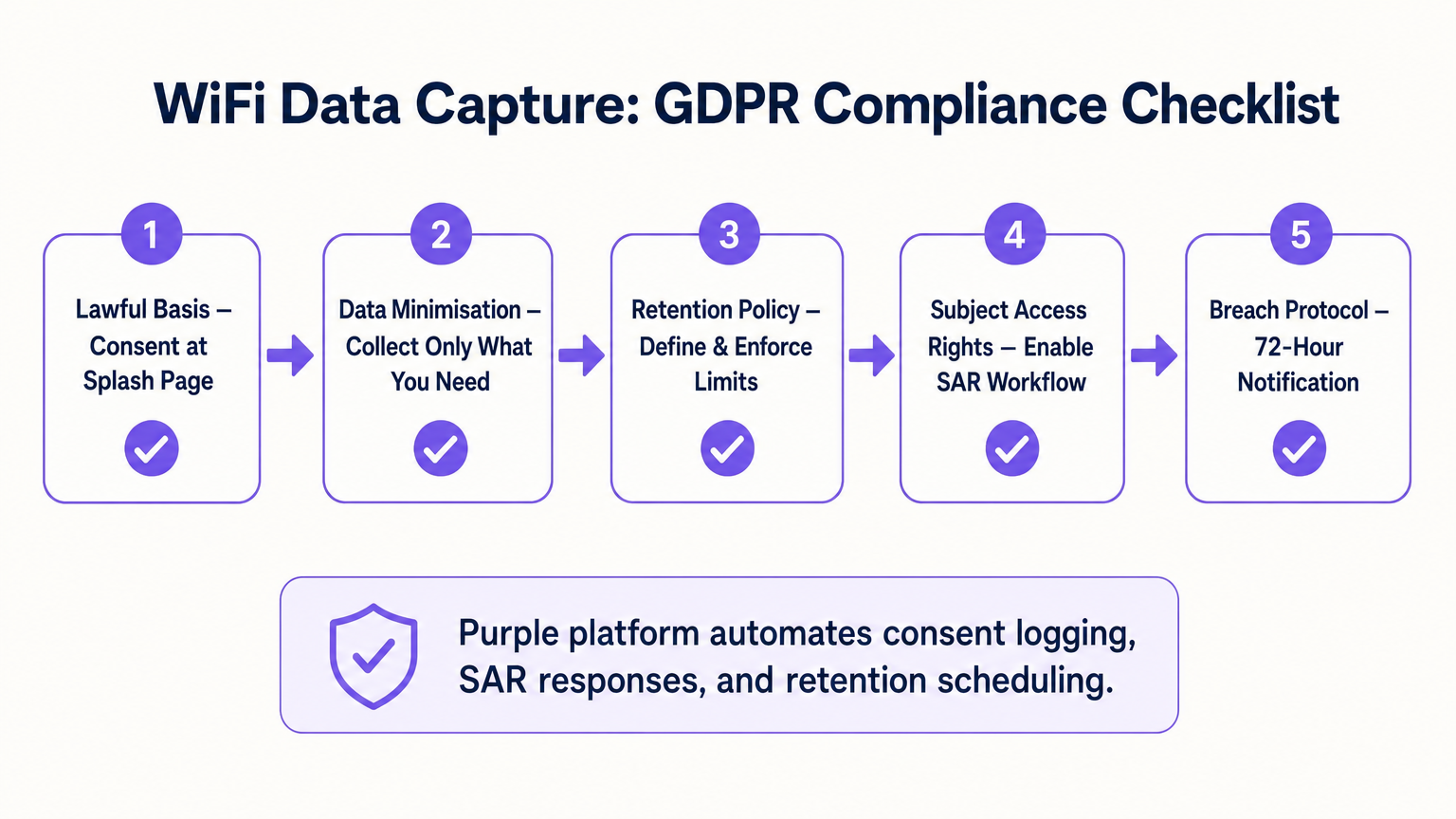

Mejores prácticas y cumplimiento

Trate el WiFi para invitados como un proyecto de estrategia de datos, no solo como una implementación de TI. El cumplimiento debe integrarse en la arquitectura desde el primer día.

- Base legal y consentimiento: Asegúrese de que el captive portal separe explícitamente la aceptación de los Términos de Servicio del Consentimiento de Marketing. Las casillas premarcadas no cumplen con el GDPR.

- Minimización de datos: Recopile solo los datos para los que tenga un caso de uso comercial. Si no tiene una estrategia de marketing por SMS, no exija la recopilación de números de teléfono.

- Retención automatizada: Configure la plataforma para purgar automáticamente los perfiles inactivos después de un período definido (por ejemplo, 24 meses) para cumplir con los principios de limitación de almacenamiento.

- Solicitudes de acceso del interesado (SAR): Asegúrese de que su plataforma tenga un flujo de trabajo automatizado para exportar o eliminar los datos de un usuario dentro del plazo legal de 30 días previa solicitud.

ROI e impacto comercial

El ROI de una plataforma de análisis de WiFi se mide por su integración con el stack de martech más amplio. Al enviar datos de identidad, comportamiento y declarados a través de la API a plataformas como Salesforce o HubSpot, los establecimientos pueden activar flujos de trabajo automatizados. Por ejemplo, un centro de Transporte puede enviar automáticamente por correo electrónico un descuento para la sala VIP a un pasajero cuyo tiempo de permanencia exceda los 45 minutos. El impacto comercial final es la conversión del tráfico peatonal anónimo en una base de datos segmentada y comercializable.

Términos clave y definiciones

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before access is granted. It is the primary mechanism for capturing identity data and consent.

IT teams configure this to balance security, branding, and data capture requirements.

MAC Randomisation

A privacy feature in modern OSs (iOS, Android) where the device generates a temporary, random MAC address for each specific WiFi network it joins, preventing cross-network tracking.

This forces network architects to rely on authenticated user profiles rather than hardware identifiers for repeat visit tracking.

Dwell Time

The total duration a device remains continuously associated with the WiFi network or a specific zone within the network.

Used by operations and marketing to gauge engagement, queue lengths, or intent to purchase.

Progressive Profiling

The practice of collecting user data incrementally over multiple sessions rather than demanding all information during the initial interaction.

Crucial for maintaining high WiFi connection rates while still building rich customer profiles over time.

First-Party Data

Information a company collects directly from its customers and owns entirely, typically gathered via direct interactions like WiFi authentication.

Highly valuable as third-party cookies deprecate; it provides the most accurate and compliant foundation for marketing.

Received Signal Strength Indicator (RSSI)

A measurement of the power present in a received radio signal. Used in WiFi analytics to estimate the distance between a device and an access point.

The technical metric underlying zone-level movement tracking and indoor positioning.

Subject Access Request (SAR)

A mechanism under GDPR allowing individuals to request a copy of their personal data, or request its deletion.

IT must ensure the WiFi platform can easily query and export or purge specific user records to meet the 30-day compliance window.

Data Minimisation

The principle that a data controller should limit the collection of personal information to what is directly relevant and necessary to accomplish a specified purpose.

A core compliance requirement; prevents venues from hoarding unnecessary data that increases breach liability.

Casos de éxito

A 200-room hotel needs to increase direct bookings and reduce OTA (Online Travel Agency) commissions. They currently offer open, unauthenticated WiFi.

The hotel deploys a captive portal requiring email or social authentication. They implement progressive profiling: on the first connection, they capture email and marketing consent. On the third connection during the stay, a micro-survey captures the reason for travel (Business/Leisure). Post-checkout, the CRM uses the WiFi identity data to send a targeted 'Book Direct' offer for their next stay, bypassing the OTA.

A large retail chain wants to measure the impact of a new store layout on customer engagement, but their current WiFi only tracks total daily connections.

The IT team upgrades the network to support zone-level analytics by calibrating multiple access points. They define virtual zones within the analytics platform corresponding to key departments. They can now measure not just presence, but 'Zone Dwell Time'. By comparing dwell times in the newly laid-out zones against historical benchmarks, they quantify the layout's impact on engagement.

Análisis de escenarios

Q1. Your marketing team wants to track how often specific customers return to your stadium over a season. The current network uses open access (no portal) and tracks MAC addresses. Why will this fail, and what must you change?

💡 Sugerencia:Consider recent changes in mobile operating system privacy features.

Mostrar enfoque recomendado

It will fail due to MAC randomisation; modern devices present a different MAC address on subsequent visits, breaking the tracking. You must implement a captive portal to force authentication (e.g., via email or ticketing integration) and anchor the repeat visit tracking to that persistent user credential rather than the hardware MAC.

Q2. A venue director requests that the new WiFi splash page collects Name, Email, Phone, Date of Birth, Postcode, and Dietary Preferences to build a comprehensive CRM database immediately. How should the IT architect respond?

💡 Sugerencia:Balance data yield against the user experience and connection drop-off rates.

Mostrar enfoque recomendado

The architect should advise against this due to the Friction vs. Yield trade-off. A 6-field form will cause massive connection abandonment. Instead, recommend progressive profiling: capture Name and Email on the first visit, and use subsequent visits to prompt for Phone or Dietary Preferences. Furthermore, under data minimisation principles, Date of Birth should not be collected unless there is a strict legal requirement (e.g., age-gated venues).

Q3. During a security audit, the compliance team asks how the WiFi platform proves that a user opted into marketing communications. What specific data points must the system be able to produce?

💡 Sugerencia:Think about the requirements of GDPR Article 7 regarding the demonstration of consent.

Mostrar enfoque recomendado

The system must produce a definitive audit trail for that specific user. This includes the timestamp of the consent action, the IP address and MAC address used during the session, the exact version of the Terms & Conditions/Privacy Policy presented at that time, and the specific checkbox (which must have been actively opted-in, not pre-ticked) that the user interacted with.