মোবাইল ডিভাইসে 802.1X অথেনটিকেশন ইমপ্লিমেন্ট করা

এই বিস্তৃত গাইডটি আইটি লিডারদের iOS এবং Android ডিভাইসে 802.1X অথেনটিকেশন ইমপ্লিমেন্ট করার জন্য একটি প্রযুক্তিগত ব্লুপ্রিন্ট প্রদান করে। এটি নিরাপদ, স্কেলেবল মোবাইল নেটওয়ার্ক অ্যাক্সেস নিশ্চিত করতে আর্কিটেকচার, EAP মেথড নির্বাচন, MDM প্রভিশনিং এবং ট্রাবলশুটিং কভার করে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

এক্সিকিউটিভ সামারি

এন্টারপ্রাইজ পরিবেশের জন্য মোবাইল ডিভাইসে 802.1X অথেনটিকেশন ইমপ্লিমেন্ট করা এখন আর ঐচ্ছিক নয়। কর্পোরেট অফিস, ৫০০-রুমের হোটেল বা স্টেডিয়াম পরিচালনা করা হোক না কেন, প্রি-শেয়ার্ড কি (PSKs)-এর উপর নির্ভরতা একটি অগ্রহণযোগ্য নিরাপত্তা ঝুঁকি তৈরি করে। এই গাইডটি iOS এবং Android এস্টেট জুড়ে 802.1X ডিপ্লয় করার জন্য একটি ব্যাপক প্রযুক্তিগত ব্লুপ্রিন্ট প্রদান করে। আমরা আর্কিটেকচারাল প্রয়োজনীয়তা, এক্সটেনসিবল অথেনটিকেশন প্রোটোকল (EAP) মেথড নির্বাচন, মোবাইল ডিভাইস ম্যানেজমেন্ট (MDM) প্রভিশনিং এবং সাধারণ ব্যর্থতার ধরনগুলো কভার করব।

802.1X-এ ট্রানজিশন করার মাধ্যমে, প্রতিষ্ঠানগুলো গ্র্যানুলার নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল, উন্নত Guest WiFi নিরাপত্তা এবং PCI DSS ও GDPR-এর মতো ফ্রেমওয়ার্কগুলোর সাথে কমপ্লায়েন্স অর্জন করে। এই ট্রানজিশনের জন্য ওয়্যারলেস ইনফ্রাস্ট্রাকচার, RADIUS সার্ভার এবং মোবাইল এন্ডপয়েন্টগুলোর মধ্যে সতর্ক অর্কেস্ট্রেশন প্রয়োজন।

টেকনিক্যাল ডিপ-ডাইভ: আর্কিটেকচার এবং EAP মেথড

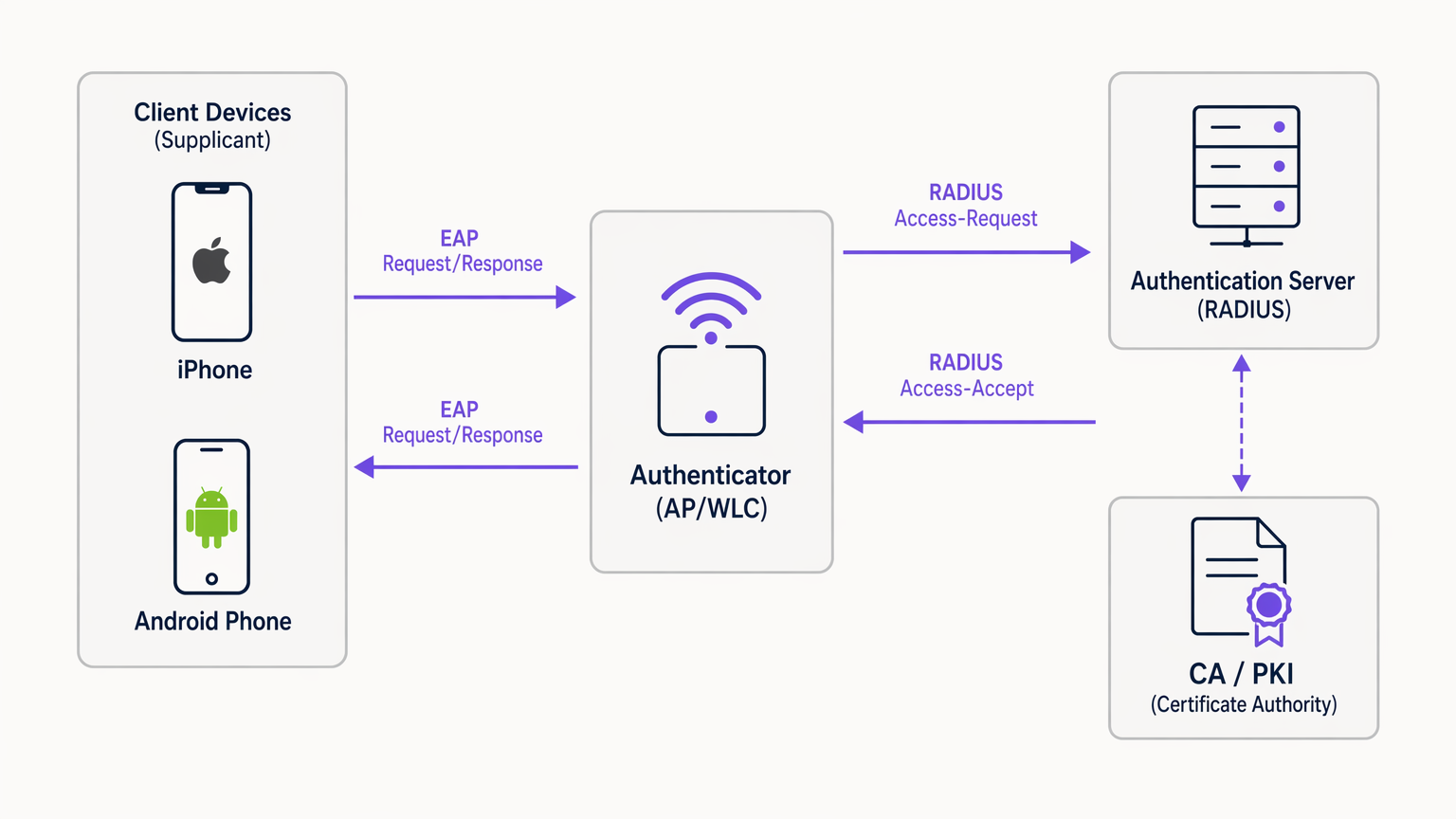

IEEE 802.1X স্ট্যান্ডার্ড পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সংজ্ঞায়িত করে, যা তিনটি প্রাথমিক উপাদান নিয়ে গঠিত: সাপ্লিক্যান্ট (মোবাইল ডিভাইস), অথেনটিকেটর (ওয়্যারলেস অ্যাক্সেস পয়েন্ট বা কন্ট্রোলার) এবং অথেনটিকেশন সার্ভার (RADIUS)।

যখন কোনো মোবাইল ডিভাইস কানেক্ট করার চেষ্টা করে, তখন অথেনটিকেটর EAP over LAN (EAPoL) প্যাকেট ছাড়া বাকি সব ট্রাফিক ব্লক করে দেয়, যতক্ষণ না RADIUS সার্ভার সফলভাবে ক্রেডেনশিয়ালগুলো যাচাই করে। EAP মেথড নির্বাচন নিরাপত্তা ব্যবস্থা এবং ডিপ্লয়মেন্টের জটিলতা নির্ধারণ করে।

মোবাইলের জন্য EAP মেথড নির্বাচন

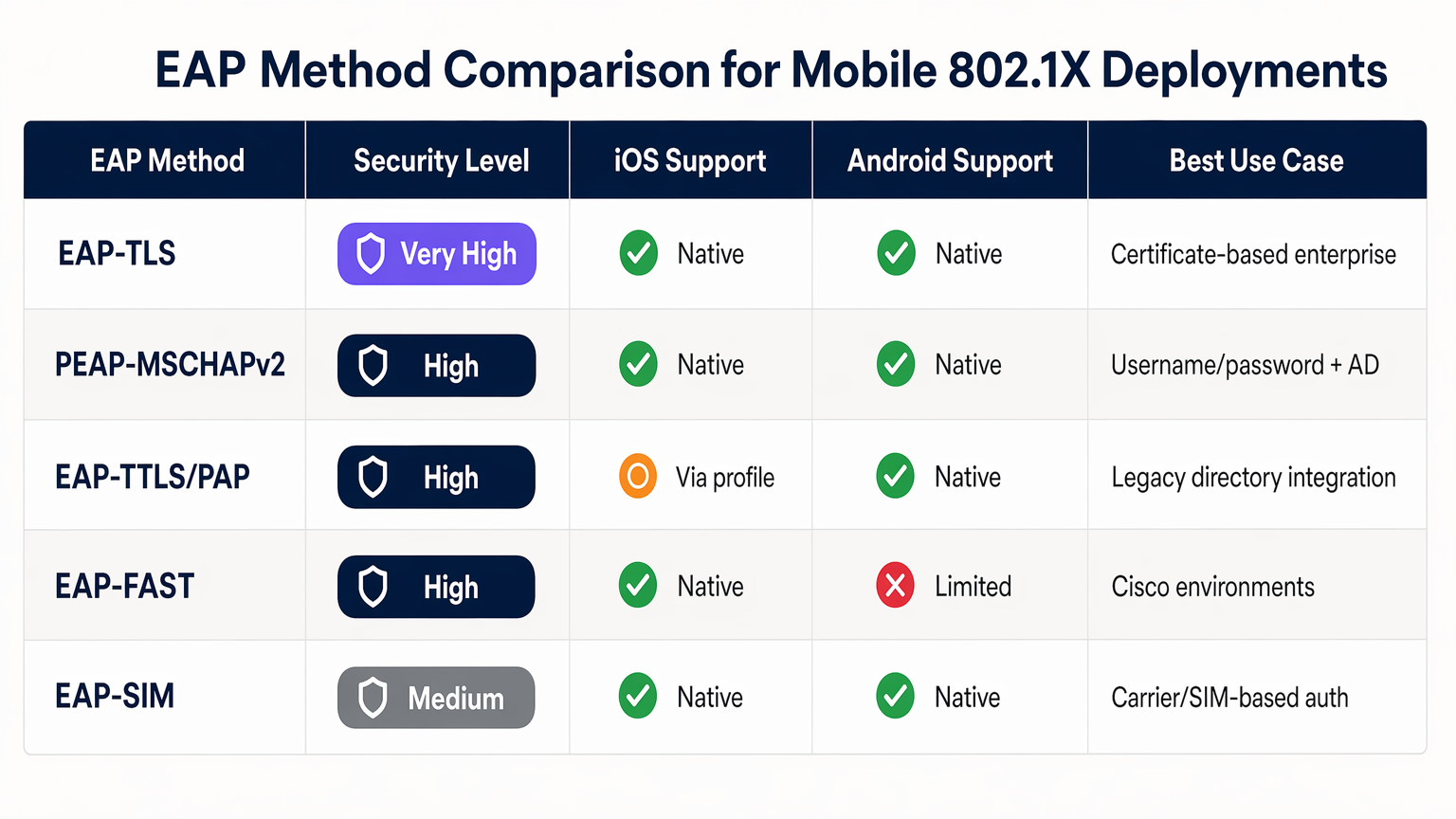

মোবাইল অপারেটিং সিস্টেমগুলোতে EAP মেথডগুলোর জন্য বিভিন্ন স্তরের নেটিভ সাপোর্ট রয়েছে। এন্টারপ্রাইজ ডিপ্লয়মেন্টের জন্য দুটি প্রধান স্ট্যান্ডার্ড হলো EAP-TLS এবং PEAP-MSCHAPv2।

EAP-TLS হলো সবচেয়ে সুরক্ষিত মেথড, যা মিউচুয়াল সার্টিফিকেট-ভিত্তিক অথেনটিকেশনের উপর নির্ভর করে। এটি ক্রেডেনশিয়াল চুরির ঝুঁকি দূর করে কিন্তু সার্টিফিকেট ডিস্ট্রিবিউশনের জন্য একটি শক্তিশালী পাবলিক কি ইনফ্রাস্ট্রাকচার (PKI) এবং MDM প্রয়োজন। iOS এবং Android উভয়ই নেটিভভাবে EAP-TLS সাপোর্ট করে।

PEAP-MSCHAPv2 একটি TLS টানেলের মধ্যে অথেনটিকেশন এক্সচেঞ্জকে এনক্যাপসুলেট করে, যা অ্যাক্টিভ ডিরেক্টরি ক্রেডেনশিয়াল ব্যবহারের অনুমতি দেয়। যদিও PKI ছাড়া এটি ডিপ্লয় করা সহজ, তবে ক্লায়েন্ট ডিভাইসটি সার্ভার সার্টিফিকেট যাচাই করার জন্য কঠোরভাবে কনফিগার করা না থাকলে এটি ক্রেডেনশিয়াল হারভেস্টিংয়ের জন্য ঝুঁকিপূর্ণ।

ইমপ্লিমেন্টেশন গাইড

802.1X ডিপ্লয় করার জন্য নেটওয়ার্ক ইনফ্রাস্ট্রাকচার এবং মোবাইল ফ্লিট জুড়ে সমন্বিত কনফিগারেশন প্রয়োজন।

১. RADIUS সার্ভার কনফিগারেশন

নির্বাচিত EAP মেথড সাপোর্ট করার জন্য RADIUS সার্ভার (যেমন, Microsoft NPS, Cisco ISE, বা JumpCloud-এর মতো ক্লাউড বিকল্প) কনফিগার করা আবশ্যক। PEAP-এর জন্য, একটি বিশ্বস্ত সার্টিফিকেট অথরিটি (CA) দ্বারা ইস্যু করা সার্ভার সার্টিফিকেট ইনস্টল করুন। EAP-TLS-এর জন্য, ক্লায়েন্ট সার্টিফিকেট ইস্যুকারী CA-কে বিশ্বাস করার জন্য সার্ভার কনফিগার করুন। নিশ্চিত করুন যে RADIUS সার্ভারটি আপনার ডিরেক্টরি সার্ভিস (AD, LDAP) বা আইডেন্টিটি প্রোভাইডারের সাথে ইন্টিগ্রেট করা আছে।

২. ওয়্যারলেস ইনফ্রাস্ট্রাকচার কনফিগারেশন

WPA2-Enterprise বা WPA3-Enterprise সিকিউরিটি সহ একটি SSID ব্রডকাস্ট করার জন্য আপনার অ্যাক্সেস পয়েন্ট (APs) বা ওয়্যারলেস ল্যান কন্ট্রোলার (WLC) কনফিগার করুন। RADIUS সার্ভারের IP অ্যাড্রেস এবং শেয়ার্ড সিক্রেট নির্দিষ্ট করুন। ইউজার সেশন ট্র্যাক করতে RADIUS অ্যাকাউন্টিং চালু করুন, যা WiFi Analytics এবং ট্রাবলশুটিংয়ের জন্য অত্যন্ত গুরুত্বপূর্ণ।

অ্যাডভান্সড ডিপ্লয়মেন্টের জন্য, Implementing WPA3-Enterprise for Enhanced Wireless Security -এর উপর আমাদের গাইডটি পর্যালোচনা করার কথা বিবেচনা করুন।

৩. মোবাইল ডিভাইস প্রভিশনিং (MDM)

ইউজার এরর এবং নিরাপত্তা ঝুঁকির (যেমন, ইউজারদের রোগ সার্ভার সার্টিফিকেট গ্রহণ করা) কারণে মোবাইল ডিভাইসে 802.1X-এর ম্যানুয়াল কনফিগারেশনকে নিরুৎসাহিত করা হয়। একটি WiFi কনফিগারেশন প্রোফাইল পুশ করতে একটি MDM সলিউশন (Jamf, Intune, Workspace ONE) ব্যবহার করুন।

- iOS: SSID, EAP মেথড এবং বিশ্বস্ত সার্ভার সার্টিফিকেট চেইন ধারণকারী একটি প্রোফাইল পুশ করতে Apple Configurator বা MDM ব্যবহার করুন। EAP-TLS-এর জন্য, প্রোফাইলটিকে অবশ্যই ক্লায়েন্ট সার্টিফিকেটও ডিপ্লয় করতে হবে।

- Android: Android 11+ এ সার্ভার সার্টিফিকেট ভ্যালিডেশন কঠোরভাবে প্রয়োজন। MDM-কে অবশ্যই WiFi প্রোফাইলের পাশাপাশি ডিভাইস ট্রাস্ট স্টোরে CA সার্টিফিকেট পুশ করতে হবে।

বেস্ট প্র্যাকটিস

১. সার্ভার সার্টিফিকেট ভ্যালিডেশন বাধ্যতামূলক করুন: RADIUS সার্ভার সার্টিফিকেট যাচাই করা ছাড়া ডিভাইসগুলোকে কখনোই কানেক্ট করার অনুমতি দেবেন না। এটি ম্যান-ইন-দ্য-মিডল অ্যাটাক প্রতিরোধ করে। ২. প্রভিশনিংয়ের জন্য MDM ব্যবহার করুন: 802.1X সেটিংস ম্যানুয়ালি কনফিগার করার জন্য ইউজারদের উপর নির্ভর করলে সাপোর্ট ওভারহেড এবং সিকিউরিটি ভালনারেবিলিটি তৈরি হয়। ৩. ট্রাফিক সেগমেন্ট করুন: 802.1X অথেনটিকেটেড ইউজারদের গেস্ট ট্রাফিক বা IoT ডিভাইস থেকে আলাদা VLAN-এ রাখুন। ৪. ক্লাউড RADIUS ইমপ্লিমেন্ট করুন: Retail চেইন বা Hospitality ভেন্যুগুলোর মতো ডিস্ট্রিবিউটেড পরিবেশের জন্য, ক্লাউড RADIUS অন-প্রিমিসেস ইনফ্রাস্ট্রাকচারের উপর নির্ভরতা কমায়।

ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

মোবাইল 802.1X ডিপ্লয়মেন্টে সবচেয়ে সাধারণ ব্যর্থতার ধরনগুলো সার্টিফিকেট এবং টাইমআউটকে কেন্দ্র করে ঘটে।

- সার্টিফিকেট ট্রাস্ট এরর: যদি iOS ডিভাইসগুলো ইউজারদের কোনো সার্টিফিকেট বিশ্বাস করার জন্য প্রম্পট করে, বা Android ডিভাইসগুলো কানেক্ট হতে অস্বীকার করে, তবে সম্ভবত MDM প্রোফাইল থেকে সম্পূর্ণ সার্টিফিকেট চেইন (রুট এবং ইন্টারমিডিয়েট CAs) অনুপস্থিত।

- RADIUS ল্যাটেন্সি: RADIUS সার্ভার রেসপন্স করতে ২-৩ সেকেন্ডের বেশি সময় নিলে মোবাইল ডিভাইসগুলো কানেকশন ড্রপ করবে। নিশ্চিত করুন যে আপনার RADIUS ইনফ্রাস্ট্রাকচার সঠিকভাবে স্কেল করা হয়েছে, বিশেষ করে হাই-ডেনসিটি পরিবেশে।

- EAP মিসম্যাচ: নিশ্চিত করুন যে WLC-তে কনফিগার করা EAP মেথডটি RADIUS সার্ভার এবং ক্লায়েন্ট প্রোফাইলের সাথে মেলে।

ROI এবং বিজনেস ইমপ্যাক্ট

802.1X ইমপ্লিমেন্ট করা অননুমোদিত নেটওয়ার্ক অ্যাক্সেস এবং ল্যাটারাল মুভমেন্টের ঝুঁকি উল্লেখযোগ্যভাবে হ্রাস করে। ১০,০০০-কর্মীর একটি এন্টারপ্রাইজের জন্য, MDM এবং 802.1X-এর মাধ্যমে WiFi অনবোর্ডিং অটোমেট করা PSK রোটেশন পরিচালনার তুলনায় বার্ষিক শত শত আইটি সাপোর্ট ঘন্টা বাঁচাতে পারে। উপরন্তু, RADIUS অ্যাকাউন্টিং দ্বারা প্রদত্ত গ্র্যানুলার ভিজিবিলিটি কমপ্লায়েন্স ম্যান্ডেটগুলোকে সাপোর্ট করে এবং ক্যাপাসিটি প্ল্যানিংয়ে সহায়তা করে।

আরও ইনসাইটের জন্য আমাদের সম্পূর্ণ পডকাস্ট ব্রিফিং শুনুন:

মূল সংজ্ঞাসমূহ

802.1X

পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোলের জন্য একটি IEEE স্ট্যান্ডার্ড যা LAN বা WLAN-এর সাথে যুক্ত হতে ইচ্ছুক ডিভাইসগুলোকে একটি অথেনটিকেশন মেকানিজম প্রদান করে।

এন্টারপ্রাইজ পরিবেশে অনিরাপদ শেয়ার্ড পাসওয়ার্ড (PSKs) প্রতিস্থাপনকারী মৌলিক স্ট্যান্ডার্ড।

সাপ্লিক্যান্ট

মোবাইল ডিভাইসের সফটওয়্যার ক্লায়েন্ট যা নেটওয়ার্ক অ্যাক্সেসের অনুরোধ করে এবং EAP এক্সচেঞ্জ পরিচালনা করে।

iOS বা Android-এর নেটিভ WiFi সেটিংস সাপ্লিক্যান্ট হিসেবে কাজ করে।

অথেনটিকেটর

নেটওয়ার্ক ডিভাইস (AP বা WLC) যা সাপ্লিক্যান্ট এবং RADIUS সার্ভারের মধ্যে অথেনটিকেশন প্রক্রিয়া সহজতর করে।

অথেনটিকেশন সফল না হওয়া পর্যন্ত AP ট্রাফিক ব্লক করে।

RADIUS সার্ভার

রিমোট অথেনটিকেশন ডায়াল-ইন ইউজার সার্ভিস; একটি নেটওয়ার্কিং প্রোটোকল যা সেন্ট্রালাইজড অথেনটিকেশন, অথরাইজেশন এবং অ্যাকাউন্টিং (AAA) ম্যানেজমেন্ট প্রদান করে।

ডিসিশন ইঞ্জিন যা একটি ডিরেক্টরির (যেমন, অ্যাক্টিভ ডিরেক্টরি) বিপরীতে ক্রেডেনশিয়াল যাচাই করে।

EAP (এক্সটেনসিবল অথেনটিকেশন প্রোটোকল)

একটি অথেনটিকেশন ফ্রেমওয়ার্ক যা প্রায়শই ওয়্যারলেস নেটওয়ার্ক এবং পয়েন্ট-টু-পয়েন্ট কানেকশনে ব্যবহৃত হয়।

মোবাইল ডিভাইস এবং RADIUS সার্ভারের মধ্যে অথেনটিকেশন ডেটা বহনকারী প্রোটোকল।

EAP-TLS

একটি EAP মেথড যা মিউচুয়াল অথেনটিকেশনের জন্য ক্লায়েন্ট এবং সার্ভার উভয়কেই সার্টিফিকেট উপস্থাপন করতে বাধ্য করার জন্য পাবলিক কি ইনফ্রাস্ট্রাকচার (PKI) ব্যবহার করে।

সবচেয়ে সুরক্ষিত মেথড, যা সম্পূর্ণ পরিচালিত কর্পোরেট ডিভাইসের জন্য আদর্শ।

PEAP-MSCHAPv2

প্রোটেক্টেড EAP; একটি এনক্রিপ্টেড TLS টানেল তৈরি করে যার মধ্যে ক্লায়েন্ট ইউজারনেম এবং পাসওয়ার্ড ব্যবহার করে অথেনটিকেট করে।

সবচেয়ে সাধারণ মেথড, যা PKI বিহীন পরিবেশের জন্য ডিপ্লয়মেন্টের সহজতার সাথে নিরাপত্তার ভারসাম্য বজায় রাখে।

MDM (মোবাইল ডিভাইস ম্যানেজমেন্ট)

কর্মীদের মোবাইল ডিভাইসগুলো মনিটর, ম্যানেজ এবং সুরক্ষিত করতে আইটি বিভাগ দ্বারা ব্যবহৃত সফটওয়্যার।

ইউজারের হস্তক্ষেপ ছাড়াই 802.1X সেটিংস সাইলেন্টলি কনফিগার করতে এবং সার্টিফিকেট ডিস্ট্রিবিউট করার জন্য অপরিহার্য।

সমাধানকৃত উদাহরণসমূহ

একটি ৫০০-রুমের হোটেলের স্টাফদের মোবাইল ডিভাইসের (কর্পোরেট-মালিকানাধীন iOS এবং BYOD Android-এর মিশ্রণ) জন্য সুরক্ষিত WiFi ডিপ্লয় করা প্রয়োজন। তারা বর্তমানে একটি শেয়ার্ড WPA2-PSK ব্যবহার করে।

PEAP-MSCHAPv2 ব্যবহার করে একটি 802.1X SSID ডিপ্লয় করুন। হোটেলের Azure AD-এর সাথে একটি ক্লাউড RADIUS সার্ভার ইন্টিগ্রেট করুন। কর্পোরেট iOS ডিভাইসের জন্য, WiFi প্রোফাইল এবং বিশ্বস্ত CA সার্টিফিকেট পুশ করতে একটি MDM ব্যবহার করুন। BYOD Android-এর জন্য, ম্যানুয়াল কনফিগারেশন এরর এড়াতে স্বয়ংক্রিয়ভাবে ডিভাইস সাপ্লিক্যান্ট কনফিগার করতে এবং CA সার্টিফিকেট ইনস্টল করতে একটি অনবোর্ডিং পোর্টাল (যেমন SecureW2) প্রদান করুন।

একটি বড় পাবলিক-সেক্টর প্রতিষ্ঠান ফিল্ড ওয়ার্কারদের জন্য ৫,০০০ কর্পোরেট-মালিকানাধীন Android ট্যাবলেট রোল আউট করছে এবং তাদের সর্বোচ্চ স্তরের নেটওয়ার্ক নিরাপত্তা প্রয়োজন।

EAP-TLS ইমপ্লিমেন্ট করুন। একটি ইন্টারনাল PKI বা ক্লাউড CA ডিপ্লয় করুন। WiFi কনফিগারেশন প্রোফাইল এবং রুট CA সার্টিফিকেটের সাথে প্রতিটি Android ট্যাবলেটে ইউনিক ক্লায়েন্ট সার্টিফিকেট জেনারেট এবং পুশ করতে প্রতিষ্ঠানের MDM (যেমন, VMware Workspace ONE) ব্যবহার করুন। শুধুমাত্র EAP-TLS কানেকশন গ্রহণ করার জন্য RADIUS সার্ভার কনফিগার করুন।

অনুশীলনী প্রশ্নসমূহ

Q1. আপনার প্রতিষ্ঠান BYOD Android ডিভাইসের একটি ফ্লিটের জন্য 802.1X ডিপ্লয় করছে। আপনার কোনো MDM সলিউশন নেই। ইউজাররা অভিযোগ করছে যে তারা নতুন SSID-এর সাথে কানেক্ট করতে পারছে না এবং তারা 'Must specify a domain' বা 'CA certificate required' এরর দেখতে পাচ্ছে।

ইঙ্গিত: বিবেচনা করুন কীভাবে আধুনিক Android সংস্করণগুলো পুরানো সংস্করণগুলোর তুলনায় সার্ভার সার্টিফিকেট ভ্যালিডেশন পরিচালনা করে।

মডেল উত্তর দেখুন

আধুনিক Android সংস্করণগুলো (11+) আর ইউজারদের সার্ভার সার্টিফিকেট ভ্যালিডেশন বাইপাস করার ('Do not validate') অনুমতি দেয় না। CA সার্টিফিকেট পুশ করার জন্য একটি MDM ছাড়া, ইউজারদের অবশ্যই ম্যানুয়ালি CA সার্টিফিকেট ডাউনলোড করে তাদের ডিভাইসের ট্রাস্ট স্টোরে ইনস্টল করতে হবে এবং তারপর সেই নির্দিষ্ট সার্টিফিকেট ব্যবহার করার জন্য ম্যানুয়ালি WiFi প্রোফাইল কনফিগার করতে হবে। একটি ভালো দীর্ঘমেয়াদী সমাধান হলো এই প্রক্রিয়াটি অটোমেট করার জন্য একটি অনবোর্ডিং পোর্টাল ইমপ্লিমেন্ট করা।

Q2. আপনি একটি ইন্টারনাল Microsoft ADCS PKI ব্যবহার করে EAP-TLS ডিপ্লয় করেছেন। Windows ল্যাপটপগুলো নির্বিঘ্নে কানেক্ট হচ্ছে, কিন্তু Jamf MDM-এর মাধ্যমে ডিপ্লয় করা iOS ডিভাইসগুলো সাইলেন্টলি অথেনটিকেশনে ব্যর্থ হচ্ছে।

ইঙ্গিত: সম্পূর্ণ সার্টিফিকেট চেইন এবং সার্ভারকে বিশ্বাস করার জন্য iOS ডিভাইসের কী প্রয়োজন সে সম্পর্কে চিন্তা করুন।

মডেল উত্তর দেখুন

iOS ডিভাইসগুলোতে সম্ভবত ইন্টারনাল PKI-এর রুট CA সার্টিফিকেট (এবং যেকোনো ইন্টারমিডিয়েট CAs) নেই। Windows ল্যাপটপগুলো গ্রুপ পলিসির মাধ্যমে স্বয়ংক্রিয়ভাবে ADCS রুট CA-কে বিশ্বাস করে। Jamf MDM WiFi প্রোফাইলটি অবশ্যই রুট CA সার্টিফিকেট পেলোড স্পষ্টভাবে অন্তর্ভুক্ত করার জন্য আপডেট করতে হবে যাতে iOS ডিভাইসটি TLS হ্যান্ডশেকের সময় RADIUS সার্ভারের সার্টিফিকেট যাচাই করতে পারে।

Q3. স্টেডিয়ামে একটি হাই-ট্রাফিক ইভেন্টের সময়, অনেক মোবাইল ডিভাইস 802.1X নেটওয়ার্কে কানেক্ট হতে ব্যর্থ হচ্ছে, যেখানে অন্যগুলো ঠিকঠাক কানেক্ট হচ্ছে। প্যাকেট ক্যাপচার দেখায় যে AP-গুলো RADIUS Access-Requests পাঠাচ্ছে, কিন্তু RADIUS সার্ভার কয়েক সেকেন্ড পরে Access-Rejects দিয়ে রেসপন্স করছে, বা একেবারেই রেসপন্স করছে না।

ইঙ্গিত: মোবাইল ডিভাইস এবং RADIUS পারফরম্যান্সের জন্য '৩-সেকেন্ড রুল' বিবেচনা করুন।

মডেল উত্তর দেখুন

RADIUS সার্ভারটি সম্ভবত একযোগে আসা অথেনটিকেশন রিকোয়েস্টের ভলিউমের কারণে ওভারহোয়েলমড হয়ে গেছে, যার ফলে হাই ল্যাটেন্সি দেখা দিচ্ছে। মোবাইল ডিভাইসগুলোর শর্ট টাইমআউট থ্রেশহোল্ড (প্রায়শই ৩ সেকেন্ড) থাকে এবং এগুলো কানেকশন বাতিল করবে বা পুনরায় চেষ্টা করবে, যা লোডকে আরও বাড়িয়ে তোলে। এর সমাধান হলো RADIUS ইনফ্রাস্ট্রাকচার স্কেল করা (যেমন, আরও নোড যোগ করা বা রিজিওনাল প্রক্সি ডিপ্লয় করা) এবং WLC টাইমআউট/রিট্রাই সেটিংস টিউন করা।

এই সিরিজে পড়া চালিয়ে যান

ভেন্ডর অনুযায়ী প্রতি-ডিভাইস PSK: iPSK, DPSK, MPSK এবং PPSK-এর তুলনা (এবং WPA3 সাপোর্ট)

Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet এবং Ubiquiti UniFi-এর প্রতি-ডিভাইস PSK ইমপ্লিমেন্টেশনের একটি বিস্তারিত তুলনা। জানুন কীভাবে WPA3-SAE প্রতি-ডিভাইস কী (key) কৌশলগুলোকে প্রভাবিত করে এবং কখন ট্রানজিশন মোড স্থাপন করতে হবে বনাম 802.1X-এ স্থানান্তরিত হতে হবে।

MAC Address Authentication কী? কখন এটি ব্যবহার করবেন এবং কখন এড়িয়ে চলবেন

এই অথরিটেটিভ টেকনিক্যাল রেফারেন্স গাইডটি এন্টারপ্রাইজ WiFi এনভায়রনমেন্টে MAC অ্যাড্রেস অথেনটিকেশন কভার করে — কীভাবে RADIUS-ভিত্তিক MAC অথেনটিকেশন Layer 2-তে কাজ করে, এর অন্তর্নিহিত সিকিউরিটি দুর্বলতাগুলো (যার মধ্যে MAC স্পুফিং এবং OS-লেভেল MAC র্যান্ডমাইজেশনের প্রভাব অন্তর্ভুক্ত) এবং সুনির্দিষ্ট অপারেশনাল কনটেক্সট যেখানে এটি IoT এবং হেডলেস ডিভাইসগুলো ম্যানেজ করার জন্য একটি বৈধ টুল হিসেবে রয়ে গেছে। এটি হসপিটালিটি, রিটেইল, হেলথকেয়ার এবং পাবলিক-সেক্টর ভেন্যুগুলোর আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য রিয়েল-ওয়ার্ল্ড ওয়ার্কড এক্সাম্পল, ডিসিশন ফ্রেমওয়ার্ক এবং Purple-এর গেস্ট WiFi ও অ্যানালিটিক্স প্ল্যাটফর্মের ইন্টিগ্রেশন কনটেক্সটসহ অ্যাকশনেবল ডিপ্লয়মেন্ট গাইডেন্স প্রদান করে।

কীভাবে 802.1X এর মাধ্যমে iOS এবং macOS-এ এন্টারপ্রাইজ WiFi সেট আপ করবেন

এই প্রামাণিক গাইডটি সিনিয়র IT লিডারদের iOS এবং macOS ডিভাইসে 802.1X এন্টারপ্রাইজ WiFi ডিপ্লয় করার জন্য কার্যকর পদক্ষেপ প্রদান করে। এটি BYOD উদ্যোগগুলোকে সমর্থন করার পাশাপাশি কর্পোরেট নেটওয়ার্ক সুরক্ষিত করতে সার্টিফিকেট-ভিত্তিক অথেন্টিকেশন (EAP-TLS), MDM কনফিগারেশন প্রোফাইল এবং আর্কিটেকচার ইন্টিগ্রেশন কভার করে।