मोबाईल उपकरणांवर 802.1X ऑथेंटिकेशन लागू करणे

हे सर्वसमावेशक मार्गदर्शक IT लीडर्सना iOS आणि Android उपकरणांवर 802.1X ऑथेंटिकेशन लागू करण्यासाठी एक तांत्रिक ब्ल्यूप्रिंट प्रदान करते. सुरक्षित, स्केलेबल मोबाईल नेटवर्क ॲक्सेस सुनिश्चित करण्यासाठी यामध्ये आर्किटेक्चर, EAP पद्धतीची निवड, MDM प्रोव्हिजनिंग आणि ट्रबलशूटिंग समाविष्ट आहे.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

कार्यकारी सारांश

एंटरप्राइझ वातावरणासाठी मोबाईल उपकरणांवर 802.1X ऑथेंटिकेशन लागू करणे आता ऐच्छिक राहिलेले नाही. कॉर्पोरेट ऑफिस, 500 खोल्यांचे हॉटेल किंवा स्टेडियम व्यवस्थापित करत असलात तरी, प्री-शेअर्ड कीज (PSKs) वरील अवलंबित्व एक अस्वीकार्य सुरक्षा धोका निर्माण करते. हे मार्गदर्शक iOS आणि Android इस्टेट्सवर 802.1X तैनात करण्यासाठी एक सर्वसमावेशक तांत्रिक ब्ल्यूप्रिंट प्रदान करते. आम्ही आर्किटेक्चरल आवश्यकता, एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) पद्धतीची निवड, मोबाईल डिव्हाइस मॅनेजमेंट (MDM) प्रोव्हिजनिंग आणि सामान्य बिघाडाच्या पद्धती कव्हर करू.

802.1X वर संक्रमण करून, संस्था ग्रॅन्युलर नेटवर्क ॲक्सेस कंट्रोल, वर्धित Guest WiFi सुरक्षा आणि PCI DSS आणि GDPR सारख्या फ्रेमवर्कचे अनुपालन साध्य करतात. या संक्रमणासाठी वायरलेस इन्फ्रास्ट्रक्चर, RADIUS सर्व्हर आणि मोबाईल एंडपॉइंट्स यांच्यात काळजीपूर्वक समन्वय आवश्यक आहे.

तांत्रिक सखोल माहिती: आर्किटेक्चर आणि EAP पद्धती

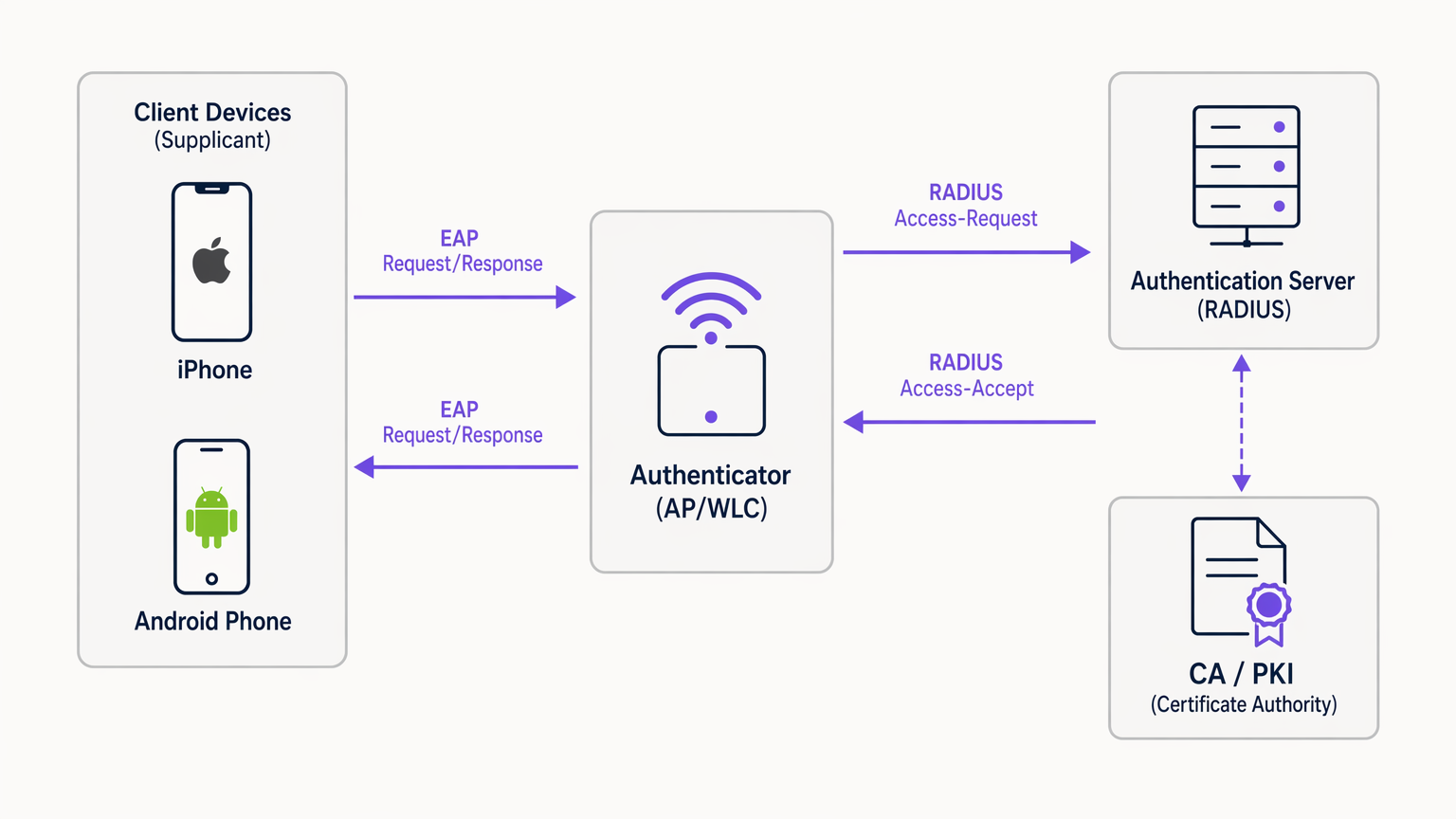

IEEE 802.1X मानक पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोल परिभाषित करते, ज्यामध्ये तीन प्राथमिक घटक असतात: सप्लिकंट (supplicant) (मोबाईल उपकरण), ऑथेंटिकेटर (authenticator) (वायरलेस ॲक्सेस पॉईंट किंवा कंट्रोलर), आणि ऑथेंटिकेशन सर्व्हर (authentication server) (RADIUS).

जेव्हा एखादे मोबाईल उपकरण कनेक्ट करण्याचा प्रयत्न करते, तेव्हा RADIUS सर्व्हर क्रेडेन्शियल्स यशस्वीरित्या प्रमाणित करेपर्यंत ऑथेंटिकेटर EAP ओव्हर LAN (EAPoL) पॅकेट्स वगळता सर्व ट्रॅफिक ब्लॉक करतो. EAP पद्धतीची निवड सुरक्षा स्थिती आणि डिप्लॉयमेंटची गुंतागुंत ठरवते.

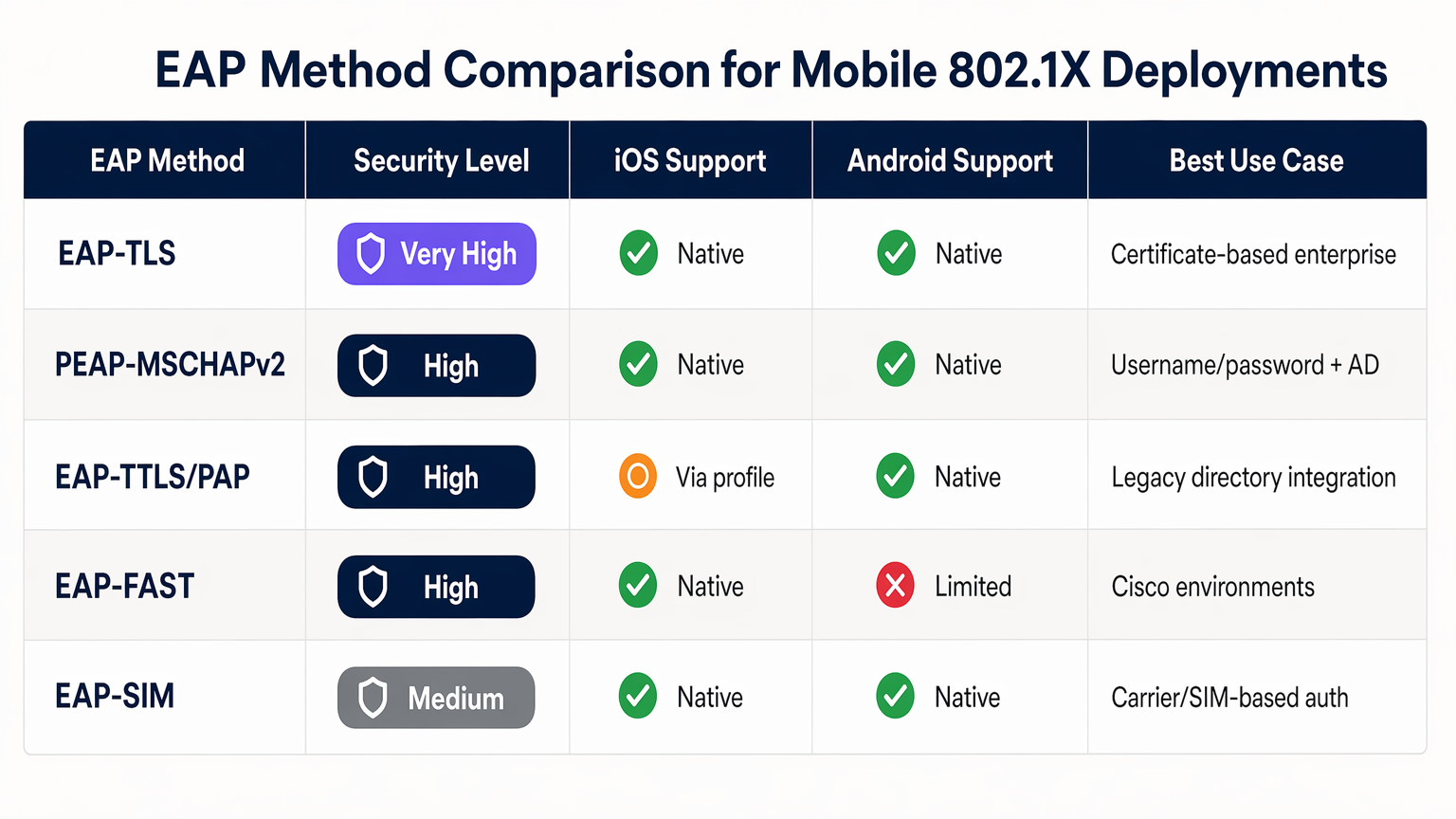

मोबाईलसाठी EAP पद्धतीची निवड

मोबाईल ऑपरेटिंग सिस्टीम्समध्ये EAP पद्धतींसाठी नेटिव्ह सपोर्टचे वेगवेगळे स्तर असतात. एंटरप्राइझ डिप्लॉयमेंटसाठी EAP-TLS आणि PEAP-MSCHAPv2 हे दोन प्रमुख मानके आहेत.

EAP-TLS ही सर्वात सुरक्षित पद्धत आहे, जी म्युच्युअल सर्टिफिकेट-आधारित ऑथेंटिकेशनवर अवलंबून असते. हे क्रेडेन्शियल चोरीचे धोके दूर करते परंतु सर्टिफिकेट वितरणासाठी मजबूत पब्लिक की इन्फ्रास्ट्रक्चर (PKI) आणि MDM आवश्यक आहे. iOS आणि Android दोन्ही EAP-TLS ला नेटिव्ह सपोर्ट करतात.

PEAP-MSCHAPv2 TLS टनेलमध्ये ऑथेंटिकेशन एक्सचेंज एन्कॅप्स्युलेट करते, ज्यामुळे ॲक्टिव्ह डिरेक्टरी क्रेडेन्शियल्स वापरता येतात. PKI शिवाय डिप्लॉय करणे सोपे असले तरी, जर क्लायंट डिव्हाइस सर्व्हर सर्टिफिकेट प्रमाणित करण्यासाठी काटेकोरपणे कॉन्फिगर केलेले नसेल तर ते क्रेडेन्शियल हार्वेस्टिंगसाठी असुरक्षित असते.

अंमलबजावणी मार्गदर्शक

802.1X तैनात करण्यासाठी नेटवर्क इन्फ्रास्ट्रक्चर आणि मोबाईल फ्लीटमध्ये समन्वित कॉन्फिगरेशन आवश्यक आहे.

1. RADIUS सर्व्हर कॉन्फिगरेशन

RADIUS सर्व्हर (उदा. Microsoft NPS, Cisco ISE, किंवा JumpCloud सारखे क्लाउड पर्याय) निवडलेल्या EAP पद्धतीला सपोर्ट करण्यासाठी कॉन्फिगर केलेले असणे आवश्यक आहे. PEAP साठी, विश्वसनीय सर्टिफिकेट ऑथॉरिटी (CA) द्वारे जारी केलेले सर्व्हर सर्टिफिकेट इन्स्टॉल करा. EAP-TLS साठी, क्लायंट सर्टिफिकेट्स जारी करणाऱ्या CA वर विश्वास ठेवण्यासाठी सर्व्हर कॉन्फिगर करा. RADIUS सर्व्हर तुमच्या डिरेक्टरी सर्व्हिस (AD, LDAP) किंवा आयडेंटिटी प्रोव्हायडरसोबत इंटिग्रेट केलेला असल्याची खात्री करा.

2. वायरलेस इन्फ्रास्ट्रक्चर कॉन्फिगरेशन

WPA2-Enterprise किंवा WPA3-Enterprise सुरक्षेसह SSID ब्रॉडकास्ट करण्यासाठी तुमचे ॲक्सेस पॉईंट्स (APs) किंवा वायरलेस LAN कंट्रोलर (WLC) कॉन्फिगर करा. RADIUS सर्व्हरचा IP ॲड्रेस आणि शेअर्ड सिक्रेट नमूद करा. युझर सेशन्स ट्रॅक करण्यासाठी RADIUS अकाउंटिंग सक्षम करा, जे WiFi Analytics आणि ट्रबलशूटिंगसाठी महत्त्वपूर्ण आहे.

प्रगत डिप्लॉयमेंटसाठी, Implementing WPA3-Enterprise for Enhanced Wireless Security वरील आमच्या मार्गदर्शकाचे पुनरावलोकन करण्याचा विचार करा.

3. मोबाईल डिव्हाइस प्रोव्हिजनिंग (MDM)

युझरच्या चुका आणि सुरक्षेच्या धोक्यांमुळे (उदा. युझर्सनी बनावट सर्व्हर सर्टिफिकेट्स स्वीकारणे) मोबाईल उपकरणांवर 802.1X चे मॅन्युअल कॉन्फिगरेशन अत्यंत परावृत्त केले जाते. WiFi कॉन्फिगरेशन प्रोफाईल पुश करण्यासाठी MDM सोल्यूशन (Jamf, Intune, Workspace ONE) वापरा.

- iOS: SSID, EAP पद्धत आणि विश्वसनीय सर्व्हर सर्टिफिकेट चेन असलेले प्रोफाईल पुश करण्यासाठी Apple Configurator किंवा MDM वापरा. EAP-TLS साठी, प्रोफाईलने क्लायंट सर्टिफिकेट देखील डिप्लॉय करणे आवश्यक आहे.

- Android: Android 11+ ला सर्व्हर सर्टिफिकेट व्हॅलिडेशनची काटेकोरपणे आवश्यकता असते. MDM ने WiFi प्रोफाईलसोबत CA सर्टिफिकेट डिव्हाइस ट्रस्ट स्टोअरमध्ये पुश करणे आवश्यक आहे.

सर्वोत्तम पद्धती

- सर्व्हर सर्टिफिकेट व्हॅलिडेशन अनिवार्य करा: RADIUS सर्व्हर सर्टिफिकेट प्रमाणित केल्याशिवाय उपकरणांना कधीही कनेक्ट होऊ देऊ नका. हे मॅन-इन-द-मिडल हल्ल्यांना प्रतिबंधित करते.

- प्रोव्हिजनिंगसाठी MDM वापरा: 802.1X सेटिंग्ज मॅन्युअली कॉन्फिगर करण्यासाठी युझर्सवर अवलंबून राहिल्याने सपोर्ट ओव्हरहेड आणि सुरक्षा असुरक्षा निर्माण होतात.

- ट्रॅफिकचे विभाजन करा: 802.1X ऑथेंटिकेटेड युझर्सना गेस्ट ट्रॅफिक किंवा IoT उपकरणांपासून वेगळ्या VLAN वर ठेवा.

- क्लाउड RADIUS लागू करा: Retail चेन्स किंवा Hospitality ठिकाणांसारख्या वितरित वातावरणासाठी, क्लाउड RADIUS ऑन-प्रिमाइसेस इन्फ्रास्ट्रक्चरवरील अवलंबित्व कमी करते.

ट्रबलशूटिंग आणि जोखीम निवारण

मोबाईल 802.1X डिप्लॉयमेंटमधील सर्वात सामान्य बिघाड सर्टिफिकेट्स आणि टाइमआउट्सभोवती फिरतात.

- सर्टिफिकेट ट्रस्ट एरर्स: जर iOS उपकरणे युझर्सना सर्टिफिकेटवर विश्वास ठेवण्यास सांगत असतील, किंवा Android उपकरणे कनेक्ट होण्यास नकार देत असतील, तर MDM प्रोफाईलमधून संपूर्ण सर्टिफिकेट चेन (रूट आणि इंटरमीडिएट CAs) गहाळ असण्याची शक्यता आहे.

- RADIUS लेटन्सी: जर RADIUS सर्व्हरला प्रतिसाद देण्यासाठी 2-3 सेकंदांपेक्षा जास्त वेळ लागला तर मोबाईल उपकरणे कनेक्शन ड्रॉप करतील. तुमचे RADIUS इन्फ्रास्ट्रक्चर योग्यरित्या स्केल केलेले असल्याची खात्री करा, विशेषतः उच्च-घनतेच्या वातावरणात.

- EAP मिसमॅच: WLC वर कॉन्फिगर केलेली EAP पद्धत RADIUS सर्व्हर आणि क्लायंट प्रोफाईलशी जुळत असल्याची खात्री करा.

ROI आणि व्यावसायिक प्रभाव

802.1X लागू केल्याने अनधिकृत नेटवर्क ॲक्सेस आणि लॅटरल मूव्हमेंटचा धोका लक्षणीयरीत्या कमी होतो. 10,000-कर्मचाऱ्यांच्या एंटरप्राइझसाठी, MDM आणि 802.1X द्वारे WiFi ऑनबोर्डिंग स्वयंचलित केल्याने PSK रोटेशन्स व्यवस्थापित करण्याच्या तुलनेत दरवर्षी शेकडो IT सपोर्ट तास वाचू शकतात. शिवाय, RADIUS अकाउंटिंगद्वारे प्रदान केलेली ग्रॅन्युलर व्हिजिबिलिटी अनुपालन आदेशांना समर्थन देते आणि क्षमता नियोजनात मदत करते.

अधिक माहितीसाठी आमचे संपूर्ण पॉडकास्ट ब्रीफिंग ऐका:

महत्वाच्या व्याख्या

802.1X

पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोलसाठी एक IEEE मानक जे LAN किंवा WLAN शी कनेक्ट होऊ इच्छिणाऱ्या उपकरणांना ऑथेंटिकेशन यंत्रणा प्रदान करते.

एंटरप्राइझ वातावरणात असुरक्षित शेअर्ड पासवर्ड्स (PSKs) बदलणारे मूलभूत मानक.

सप्लिकंट (Supplicant)

मोबाईल उपकरणावरील सॉफ्टवेअर क्लायंट जे नेटवर्क ॲक्सेसची विनंती करते आणि EAP एक्सचेंज हाताळते.

iOS किंवा Android वरील नेटिव्ह WiFi सेटिंग्ज सप्लिकंट म्हणून काम करतात.

ऑथेंटिकेटर (Authenticator)

नेटवर्क उपकरण (AP किंवा WLC) जे सप्लिकंट आणि RADIUS सर्व्हरमधील ऑथेंटिकेशन प्रक्रिया सुलभ करते.

ऑथेंटिकेशन यशस्वी होईपर्यंत AP ट्रॅफिक ब्लॉक करतो.

RADIUS सर्व्हर

रिमोट ऑथेंटिकेशन डायल-इन युझर सर्व्हिस; एक नेटवर्किंग प्रोटोकॉल जो केंद्रीकृत ऑथेंटिकेशन, ऑथोरायझेशन आणि अकाउंटिंग (AAA) व्यवस्थापन प्रदान करतो.

निर्णय इंजिन जे डिरेक्टरीच्या (उदा. ॲक्टिव्ह डिरेक्टरी) विरुद्ध क्रेडेन्शियल्स प्रमाणित करते.

EAP (एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल)

वायरलेस नेटवर्क्स आणि पॉईंट-टू-पॉईंट कनेक्शन्समध्ये वारंवार वापरले जाणारे ऑथेंटिकेशन फ्रेमवर्क.

मोबाईल उपकरण आणि RADIUS सर्व्हर दरम्यान ऑथेंटिकेशन डेटा वाहून नेणारा प्रोटोकॉल.

EAP-TLS

एक EAP पद्धत जी म्युच्युअल ऑथेंटिकेशनसाठी क्लायंट आणि सर्व्हर दोघांनाही सर्टिफिकेट्स सादर करणे आवश्यक करण्यासाठी पब्लिक की इन्फ्रास्ट्रक्चर (PKI) वापरते.

सर्वात सुरक्षित पद्धत, पूर्णपणे व्यवस्थापित कॉर्पोरेट उपकरणांसाठी आदर्श.

PEAP-MSCHAPv2

प्रोटेक्टेड EAP; एक एन्क्रिप्टेड TLS टनेल तयार करते ज्यामध्ये क्लायंट युझरनेम आणि पासवर्ड वापरून ऑथेंटिकेट करतो.

सर्वात सामान्य पद्धत, PKI नसलेल्या वातावरणासाठी डिप्लॉयमेंटच्या सुलभतेसह सुरक्षेचा समतोल राखते.

MDM (मोबाईल डिव्हाइस मॅनेजमेंट)

कर्मचाऱ्यांच्या मोबाईल उपकरणांचे निरीक्षण, व्यवस्थापन आणि सुरक्षितता करण्यासाठी IT विभागांद्वारे वापरले जाणारे सॉफ्टवेअर.

युझरच्या हस्तक्षेपाशिवाय 802.1X सेटिंग्ज सायलेंटली कॉन्फिगर करण्यासाठी आणि सर्टिफिकेट्स वितरित करण्यासाठी आवश्यक.

सोडवलेली उदाहरणे

एका 500 खोल्यांच्या हॉटेलला कर्मचाऱ्यांच्या मोबाईल उपकरणांसाठी (कॉर्पोरेट-मालकीचे iOS आणि BYOD Android यांचे मिश्रण) सुरक्षित WiFi तैनात करण्याची आवश्यकता आहे. ते सध्या शेअर्ड WPA2-PSK वापरतात.

PEAP-MSCHAPv2 वापरून 802.1X SSID तैनात करा. हॉटेलच्या Azure AD सोबत क्लाउड RADIUS सर्व्हर इंटिग्रेट करा. कॉर्पोरेट iOS उपकरणांसाठी, WiFi प्रोफाईल आणि विश्वसनीय CA सर्टिफिकेट पुश करण्यासाठी MDM वापरा. BYOD Android साठी, मॅन्युअल कॉन्फिगरेशनच्या चुका टाळून, डिव्हाइस सप्लिकंट स्वयंचलितपणे कॉन्फिगर करण्यासाठी आणि CA सर्टिफिकेट इन्स्टॉल करण्यासाठी ऑनबोर्डिंग पोर्टल (जसे की SecureW2) प्रदान करा.

एक मोठी सार्वजनिक क्षेत्रातील संस्था फील्ड वर्कर्ससाठी 5,000 कॉर्पोरेट-मालकीचे Android टॅब्लेट आणत आहे आणि त्यांना सर्वोच्च स्तरावरील नेटवर्क सुरक्षेची आवश्यकता आहे.

EAP-TLS लागू करा. अंतर्गत PKI किंवा क्लाउड CA तैनात करा. WiFi कॉन्फिगरेशन प्रोफाईल आणि रूट CA सर्टिफिकेटसह प्रत्येक Android टॅब्लेटवर युनिक क्लायंट सर्टिफिकेट्स जनरेट आणि पुश करण्यासाठी संस्थेचे MDM (उदा. VMware Workspace ONE) वापरा. केवळ EAP-TLS कनेक्शन्स स्वीकारण्यासाठी RADIUS सर्व्हर कॉन्फिगर करा.

सराव प्रश्न

Q1. तुमची संस्था BYOD Android उपकरणांच्या फ्लीटसाठी 802.1X तैनात करत आहे. तुमच्याकडे MDM सोल्यूशन नाही. युझर्स तक्रार करत आहेत की ते नवीन SSID शी कनेक्ट होऊ शकत नाहीत, आणि त्यांना 'Must specify a domain' किंवा 'CA certificate required' अशी एरर दिसत आहे.

टीप: जुन्या आवृत्त्यांच्या तुलनेत आधुनिक Android आवृत्त्या सर्व्हर सर्टिफिकेट व्हॅलिडेशन कसे हाताळतात याचा विचार करा.

नमुना उत्तर पहा

आधुनिक Android आवृत्त्या (11+) आता युझर्सना सर्व्हर सर्टिफिकेट व्हॅलिडेशन बायपास करण्याची ('Do not validate') परवानगी देत नाहीत. CA सर्टिफिकेट पुश करण्यासाठी MDM नसल्यास, युझर्सनी त्यांच्या डिव्हाइसच्या ट्रस्ट स्टोअरमध्ये CA सर्टिफिकेट मॅन्युअली डाउनलोड आणि इन्स्टॉल करणे आवश्यक आहे, आणि नंतर ते विशिष्ट सर्टिफिकेट वापरण्यासाठी WiFi प्रोफाईल मॅन्युअली कॉन्फिगर करणे आवश्यक आहे. ही प्रक्रिया स्वयंचलित करण्यासाठी ऑनबोर्डिंग पोर्टल लागू करणे हा एक चांगला दीर्घकालीन उपाय आहे.

Q2. तुम्ही अंतर्गत Microsoft ADCS PKI वापरून EAP-TLS तैनात केले आहे. Windows लॅपटॉप्स विनाअडथळा कनेक्ट होतात, परंतु Jamf MDM द्वारे तैनात केलेली iOS उपकरणे सायलेंटली ऑथेंटिकेशनमध्ये अपयशी ठरत आहेत.

टीप: संपूर्ण सर्टिफिकेट चेन आणि सर्व्हरवर विश्वास ठेवण्यासाठी iOS उपकरणाला कशाची आवश्यकता आहे याचा विचार करा.

नमुना उत्तर पहा

iOS उपकरणांमध्ये बहुधा अंतर्गत PKI चे रूट CA सर्टिफिकेट (आणि कोणतेही इंटरमीडिएट CAs) नसतात. Windows लॅपटॉप्स ग्रुप पॉलिसीद्वारे ADCS रूट CA वर स्वयंचलितपणे विश्वास ठेवतात. Jamf MDM WiFi प्रोफाईल अपडेट केले जाणे आवश्यक आहे जेणेकरून त्यात रूट CA सर्टिफिकेट पेलोड स्पष्टपणे समाविष्ट असेल जेणेकरून TLS हँडशेक दरम्यान iOS उपकरण RADIUS सर्व्हरचे सर्टिफिकेट प्रमाणित करू शकेल.

Q3. स्टेडियममधील उच्च-ट्रॅफिक इव्हेंट दरम्यान, अनेक मोबाईल उपकरणे 802.1X नेटवर्कशी कनेक्ट होण्यात अपयशी ठरत आहेत, तर इतर व्यवस्थित कनेक्ट होत आहेत. पॅकेट कॅप्चर्स दर्शवतात की APs RADIUS ॲक्सेस-रिक्वेस्ट्स पाठवत आहेत, परंतु RADIUS सर्व्हर काही सेकंदांनंतर ॲक्सेस-रिजेक्ट्ससह प्रतिसाद देत आहे, किंवा अजिबात प्रतिसाद देत नाही.

टीप: मोबाईल उपकरणे आणि RADIUS कामगिरीसाठी '3-सेकंद नियम' विचारात घ्या.

नमुना उत्तर पहा

एकाच वेळी येणाऱ्या ऑथेंटिकेशन विनंत्यांच्या प्रमाणामुळे RADIUS सर्व्हर बहुधा ओव्हरलोड झाला आहे, ज्यामुळे उच्च लेटन्सी निर्माण होते. मोबाईल उपकरणांमध्ये शॉर्ट टाइमआउट थ्रेशोल्ड्स (बहुतेकदा 3 सेकंद) असतात आणि ते कनेक्शन रद्द करतील किंवा पुन्हा प्रयत्न करतील, ज्यामुळे लोड आणखी वाढेल. RADIUS इन्फ्रास्ट्रक्चर स्केल करणे (उदा. अधिक नोड्स जोडणे किंवा प्रादेशिक प्रॉक्सी तैनात करणे) आणि WLC टाइमआउट/रिट्राय सेटिंग्ज ट्यून करणे हा यावरील उपाय आहे.

या मालिकेमध्ये पुढे वाचा

विक्रेत्यानुसार प्रति-डिव्हाइस PSK: iPSK, DPSK, MPSK आणि PPSK ची तुलना (आणि WPA3 सपोर्ट)

Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet आणि Ubiquiti UniFi मधील प्रति-डिव्हाइस PSK अंमलबजावणीची सर्वसमावेशक तुलना. WPA3-SAE चा प्रति-डिव्हाइस की (key) धोरणांवर कसा परिणाम होतो आणि ट्रान्झिशन मोड कधी लागू करायचे विरुद्ध 802.1X कडे कधी वळायचे ते जाणून घ्या.

MAC Address Authentication म्हणजे काय? ते कधी वापरावे आणि कधी टाळावे

हे अधिकृत तांत्रिक संदर्भ मार्गदर्शक एंटरप्राइझ WiFi वातावरणातील MAC ऍड्रेस ऑथेंटिकेशन कव्हर करते — RADIUS-आधारित MAC ऑथेंटिकेशन लेयर 2 वर कसे काम करते, त्याच्या अंगभूत सुरक्षा भेद्यता (MAC स्पूफिंग आणि OS-स्तरीय MAC रँडमायझेशनच्या प्रभावासह), आणि अचूक ऑपरेशनल संदर्भ जिथे ते IoT आणि हेडलेस उपकरणांचे व्यवस्थापन करण्यासाठी एक वैध साधन राहते. हे हॉस्पिटॅलिटी, रिटेल, हेल्थकेअर आणि सार्वजनिक क्षेत्रातील व्हेन्यूजमधील IT मॅनेजर्स आणि नेटवर्क आर्किटेक्ट्ससाठी रिअल-वर्ल्ड उदाहरणे, निर्णय फ्रेमवर्क्स आणि Purple च्या अतिथी WiFi आणि ॲनालिटिक्स प्लॅटफॉर्मसाठी इंटिग्रेशन संदर्भासह कृतीयोग्य डिप्लॉयमेंट मार्गदर्शन प्रदान करते.

iOS आणि macOS वर 802.1X सह एंटरप्राइझ WiFi कसे सेट करावे

हे अधिकृत मार्गदर्शक वरिष्ठ IT लीडर्सना iOS आणि macOS डिव्हाइसेसवर 802.1X एंटरप्राइझ WiFi डिप्लॉय करण्यासाठी कृती करण्यायोग्य पायऱ्या प्रदान करते. हे BYOD उपक्रमांना सपोर्ट करताना कॉर्पोरेट नेटवर्क्स सुरक्षित करण्यासाठी सर्टिफिकेट-आधारित ऑथेंटिकेशन (EAP-TLS), MDM कॉन्फिगरेशन प्रोफाइल्स आणि आर्किटेक्चर इंटिग्रेशन कव्हर करते.