Implementierung der 802.1X-Authentifizierung auf Mobilgeräten

Dieser umfassende Leitfaden bietet IT-Verantwortlichen einen technischen Bauplan für die Implementierung der 802.1X-Authentifizierung auf iOS- und Android-Geräten. Er behandelt Architektur, Auswahl der EAP-Methode, MDM-Bereitstellung und Fehlerbehebung, um einen sicheren, skalierbaren mobilen Netzwerkzugriff zu gewährleisten.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: Architektur und EAP-Methoden

- Auswahl der EAP-Methode für Mobilgeräte

- Implementierungsleitfaden

- 1. RADIUS-Server-Konfiguration

- 2. Konfiguration der drahtlosen Infrastruktur

- 3. Bereitstellung von Mobilgeräten (MDM)

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Die Implementierung der 802.1X-Authentifizierung auf Mobilgeräten ist für Unternehmensumgebungen nicht länger optional. Ob bei der Verwaltung eines Unternehmensbüros, eines Hotels mit 500 Zimmern oder eines Stadions – die Abhängigkeit von Pre-Shared Keys (PSKs) stellt ein inakzeptables Sicherheitsrisiko dar. Dieser Leitfaden bietet einen umfassenden technischen Bauplan für die Bereitstellung von 802.1X in iOS- und Android-Umgebungen. Wir behandeln die architektonischen Anforderungen, die Auswahl der Extensible Authentication Protocol (EAP)-Methode, die Mobile Device Management (MDM)-Bereitstellung und häufige Fehlerursachen.

Durch den Übergang zu 802.1X erreichen Unternehmen eine granulare Netzwerkzugriffskontrolle, verbesserte Guest WiFi -Sicherheit und die Einhaltung von Rahmenwerken wie PCI DSS und GDPR. Dieser Übergang erfordert eine sorgfältige Koordination zwischen der drahtlosen Infrastruktur, dem RADIUS-Server und den mobilen Endpunkten.

Technischer Deep-Dive: Architektur und EAP-Methoden

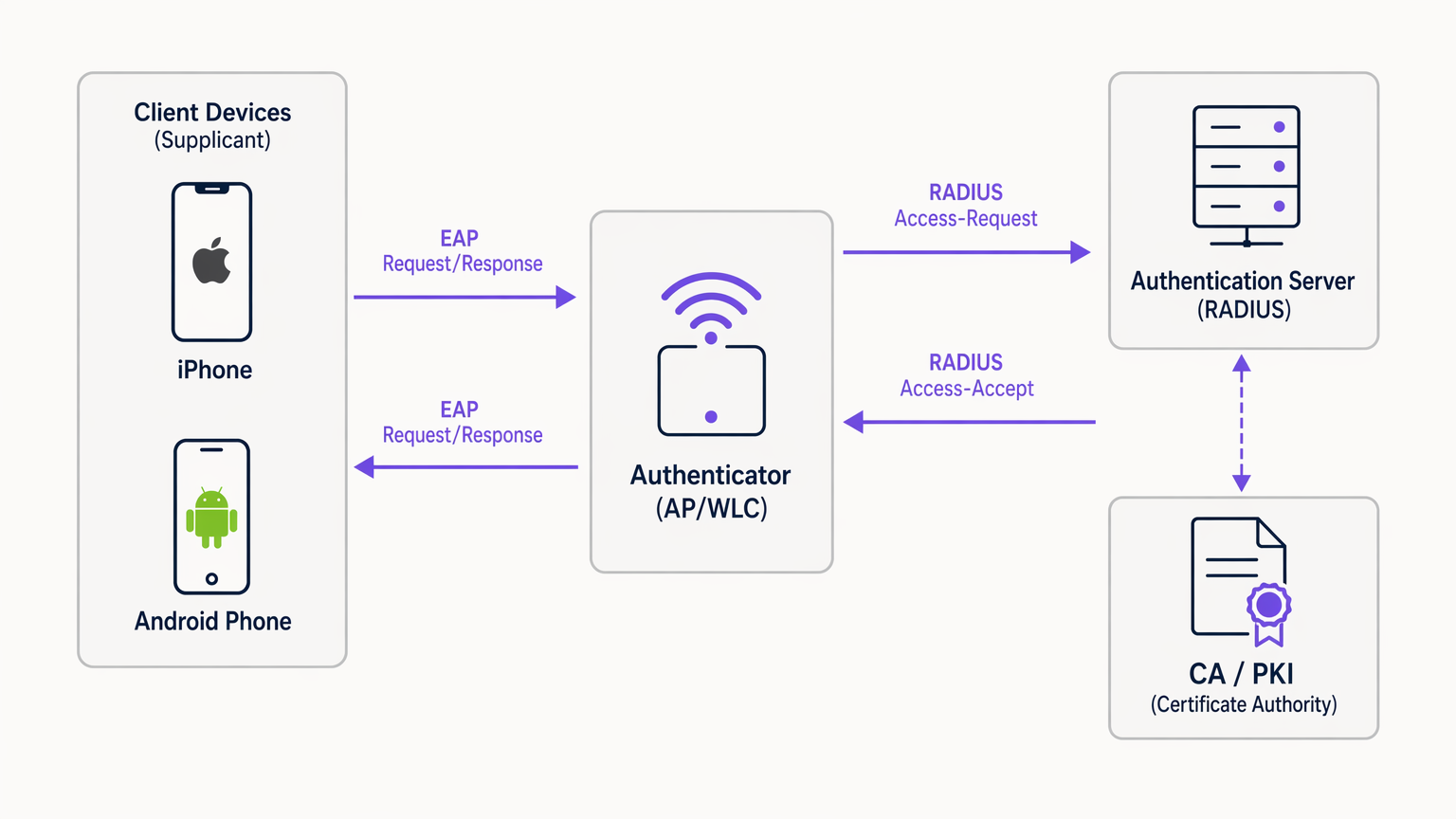

Der IEEE 802.1X-Standard definiert die portbasierte Netzwerkzugriffskontrolle, bestehend aus drei Hauptkomponenten: dem Supplicant (Mobilgerät), dem Authenticator (drahtloser Access Point oder Controller) und dem Authentifizierungsserver (RADIUS).

Wenn ein Mobilgerät versucht, sich zu verbinden, blockiert der Authenticator den gesamten Datenverkehr außer EAP over LAN (EAPoL)-Paketen, bis der RADIUS-Server die Anmeldeinformationen erfolgreich validiert hat. Die Wahl der EAP-Methode bestimmt die Sicherheitsposition und die Komplexität der Bereitstellung.

Auswahl der EAP-Methode für Mobilgeräte

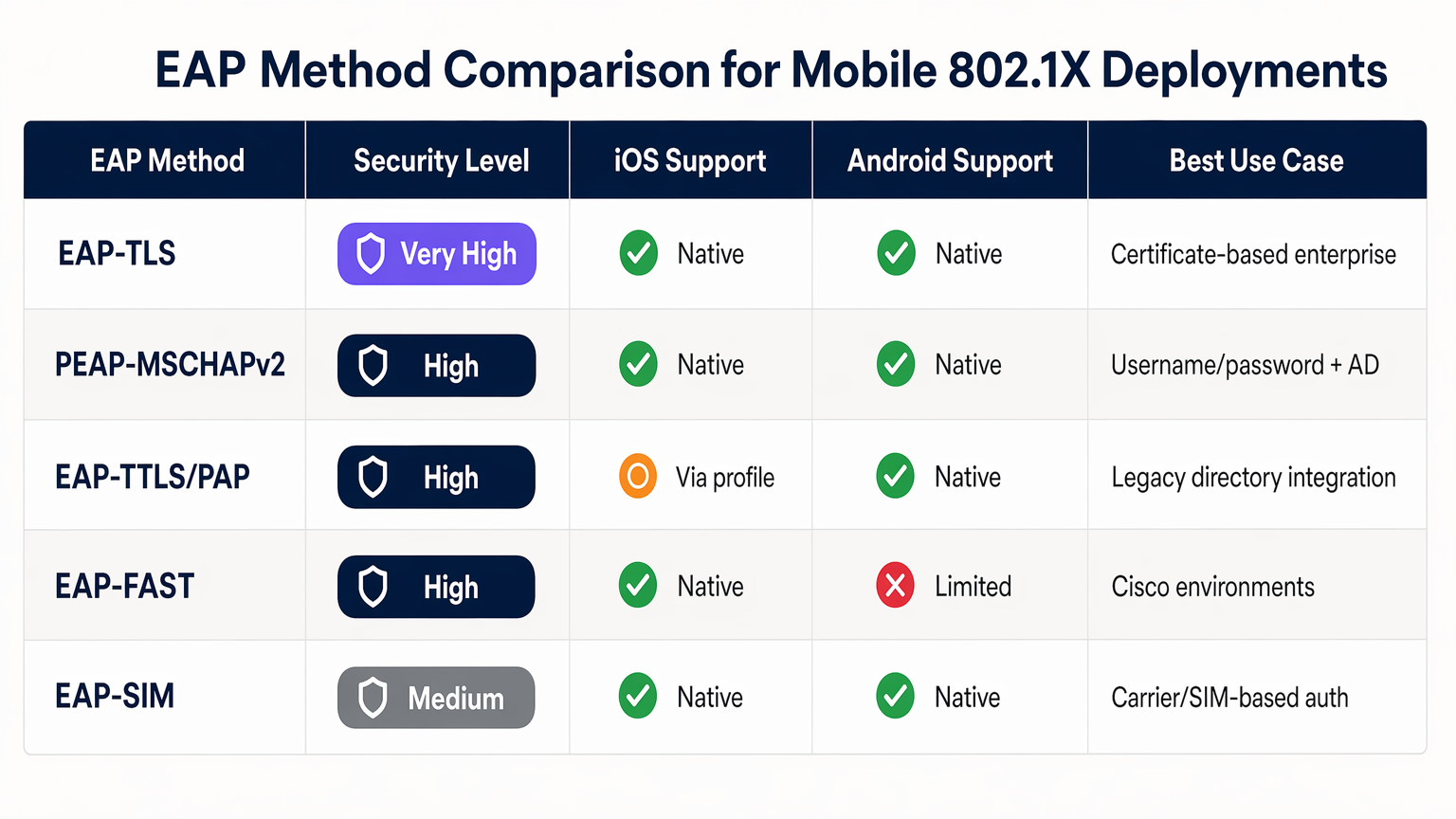

Mobile Betriebssysteme bieten unterschiedliche Grade der nativen Unterstützung für EAP-Methoden. Die beiden dominierenden Standards für Unternehmensbereitstellungen sind EAP-TLS und PEAP-MSCHAPv2.

EAP-TLS ist die sicherste Methode, die auf gegenseitiger zertifikatbasierter Authentifizierung beruht. Sie eliminiert Risiken des Diebstahls von Anmeldeinformationen, erfordert jedoch eine robuste Public Key Infrastructure (PKI) und MDM für die Zertifikatsverteilung. Sowohl iOS als auch Android unterstützen EAP-TLS nativ.

PEAP-MSCHAPv2 kapselt den Authentifizierungsaustausch in einem TLS-Tunnel und ermöglicht die Verwendung von Active Directory-Anmeldeinformationen. Obwohl die Bereitstellung ohne PKI einfacher ist, ist es anfällig für das Abgreifen von Anmeldeinformationen, wenn das Client-Gerät nicht streng zur Validierung des Serverzertifikats konfiguriert ist.

Implementierungsleitfaden

Die Bereitstellung von 802.1X erfordert eine koordinierte Konfiguration der Netzwerkinfrastruktur und der mobilen Geräteflotte.

1. RADIUS-Server-Konfiguration

Der RADIUS-Server (z. B. Microsoft NPS, Cisco ISE oder Cloud-Alternativen wie JumpCloud) muss so konfiguriert werden, dass er die gewählte EAP-Methode unterstützt. Für PEAP installieren Sie ein Serverzertifikat, das von einer vertrauenswürdigen Zertifizierungsstelle (CA) ausgestellt wurde. Für EAP-TLS konfigurieren Sie den Server so, dass er der CA vertraut, die die Client-Zertifikate ausstellt. Stellen Sie sicher, dass der RADIUS-Server in Ihren Verzeichnisdienst (AD, LDAP) oder Identitätsanbieter integriert ist.

2. Konfiguration der drahtlosen Infrastruktur

Konfigurieren Sie Ihre Access Points (APs) oder Wireless LAN Controller (WLC) so, dass sie eine SSID mit WPA2-Enterprise- oder WPA3-Enterprise-Sicherheit ausstrahlen. Geben Sie die IP-Adresse und das Shared Secret des RADIUS-Servers an. Aktivieren Sie RADIUS-Accounting, um Benutzersitzungen zu verfolgen, was für WiFi Analytics und die Fehlerbehebung entscheidend ist.

Für fortgeschrittene Bereitstellungen empfehlen wir unseren Leitfaden zur Implementierung von WPA3-Enterprise für verbesserte drahtlose Sicherheit .

3. Bereitstellung von Mobilgeräten (MDM)

Die manuelle Konfiguration von 802.1X auf Mobilgeräten wird aufgrund von Benutzerfehlern und Sicherheitsrisiken (z. B. Benutzer, die gefälschte Serverzertifikate akzeptieren) dringend abgeraten. Verwenden Sie eine MDM-Lösung (Jamf, Intune, Workspace ONE), um ein WiFi-Konfigurationsprofil zu pushen.

- iOS: Verwenden Sie Apple Configurator oder MDM, um ein Profil zu pushen, das die SSID, die EAP-Methode und die vertrauenswürdige Serverzertifikatskette enthält. Für EAP-TLS muss das Profil auch das Client-Zertifikat bereitstellen.

- Android: Android 11+ erfordert strikt die Validierung des Serverzertifikats. Das MDM muss das CA-Zertifikat zusammen mit dem WiFi-Profil in den Vertrauensspeicher des Geräts pushen.

Best Practices

- Serverzertifikatsvalidierung vorschreiben: Erlauben Sie niemals Geräten, sich zu verbinden, ohne das RADIUS-Serverzertifikat zu validieren. Dies verhindert Man-in-the-Middle-Angriffe.

- MDM für die Bereitstellung verwenden: Sich darauf zu verlassen, dass Benutzer 802.1X-Einstellungen manuell konfigurieren, führt zu Support-Aufwand und Sicherheitslücken.

- Datenverkehr segmentieren: Platzieren Sie 802.1X-authentifizierte Benutzer in einem separaten VLAN, getrennt vom Gastdatenverkehr oder IoT-Geräten.

- Cloud RADIUS implementieren: Für verteilte Umgebungen wie Einzelhandelsketten oder Gastgewerbebetriebe reduziert Cloud RADIUS die Abhängigkeiten von der lokalen Infrastruktur.

Fehlerbehebung & Risikominderung

Die häufigsten Fehlerursachen bei mobilen 802.1X-Bereitstellungen drehen sich um Zertifikate und Timeouts.

- Zertifikatsvertrauensfehler: Wenn iOS-Geräte Benutzer auffordern, einem Zertifikat zu vertrauen, oder Android-Geräte die Verbindung verweigern, fehlt wahrscheinlich die vollständige Zertifikatskette (Root- und Intermediate-CAs) im MDM-Profil.

- RADIUS-Latenz: Mobilgeräte trennen die Verbindung, wenn der RADIUS-Server länger als 2-3 Sekunden zur Antwort benötigt. Stellen Sie sicher, dass Ihre RADIUS-Infrastruktur korrekt skaliert ist, insbesondere in Umgebungen mit hoher Dichte.

- EAP-Fehlübereinstimmung: Stellen Sie sicher, dass die auf dem WLC konfigurierte EAP-Methode mit dem RADIUS-Server und dem Client-Profil übereinstimmt.

ROI & Geschäftsauswirkungen

Implementierung "802.1X reduziert das Risiko von unbefugtem Netzwerkzugriff und lateraler Bewegung erheblich. Für ein Unternehmen mit 10.000 Mitarbeitern kann die Automatisierung des WiFi-Onboardings über MDM und 802.1X jährlich Hunderte von IT-Supportstunden einsparen, verglichen mit der Verwaltung von PSK-Rotationen. Darüber hinaus unterstützt die detaillierte Transparenz, die durch RADIUS-Accounting bereitgestellt wird, Compliance-Vorgaben und hilft bei der Kapazitätsplanung.

Hören Sie unser vollständiges Podcast-Briefing für weitere Einblicke:

Schlüsseldefinitionen

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational standard replacing insecure shared passwords (PSKs) in enterprise environments.

Supplicant

The software client on the mobile device that requests network access and handles the EAP exchange.

The native WiFi settings on iOS or Android act as the supplicant.

Authenticator

The network device (AP or WLC) that facilitates the authentication process between the supplicant and the RADIUS server.

The AP blocks traffic until authentication succeeds.

RADIUS Server

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The decision engine that validates credentials against a directory (e.g., Active Directory).

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections.

The protocol carrying the authentication data between the mobile device and the RADIUS server.

EAP-TLS

An EAP method that uses Public Key Infrastructure (PKI) to require both the client and server to present certificates for mutual authentication.

The most secure method, ideal for fully managed corporate devices.

PEAP-MSCHAPv2

Protected EAP; creates an encrypted TLS tunnel within which the client authenticates using a username and password.

The most common method, balancing security with ease of deployment for environments without a PKI.

MDM (Mobile Device Management)

Software used by IT departments to monitor, manage, and secure employees' mobile devices.

Essential for silently configuring 802.1X settings and distributing certificates without user intervention.

Ausgearbeitete Beispiele

A 500-room hotel needs to deploy secure WiFi for staff mobile devices (a mix of corporate-owned iOS and BYOD Android). They currently use a shared WPA2-PSK.

Deploy an 802.1X SSID using PEAP-MSCHAPv2. Integrate a cloud RADIUS server with the hotel's Azure AD. For corporate iOS devices, use an MDM to push the WiFi profile and the trusted CA certificate. For BYOD Android, provide an onboarding portal (like SecureW2) to automatically configure the device supplicant and install the CA certificate, avoiding manual configuration errors.

A large public-sector organisation is rolling out 5,000 corporate-owned Android tablets for field workers and requires the highest level of network security.

Implement EAP-TLS. Deploy an internal PKI or cloud CA. Use the organisation's MDM (e.g., VMware Workspace ONE) to generate and push unique client certificates to each Android tablet, along with the WiFi configuration profile and the Root CA certificate. Configure the RADIUS server to only accept EAP-TLS connections.

Übungsfragen

Q1. Your organisation is deploying 802.1X for a fleet of BYOD Android devices. You do not have an MDM solution. Users are complaining that they cannot connect to the new SSID, and they see a 'Must specify a domain' or 'CA certificate required' error.

Hinweis: Consider how modern Android versions handle server certificate validation compared to older versions.

Musterlösung anzeigen

Modern Android versions (11+) no longer allow users to bypass server certificate validation ('Do not validate'). Without an MDM to push the CA certificate, users must manually download and install the CA certificate into their device's trust store, and then manually configure the WiFi profile to use that specific certificate. A better long-term solution is implementing an onboarding portal to automate this process.

Q2. You have deployed EAP-TLS using an internal Microsoft ADCS PKI. Windows laptops connect flawlessly, but iOS devices deployed via Jamf MDM are failing authentication silently.

Hinweis: Think about the full certificate chain and what the iOS device needs to trust the server.

Musterlösung anzeigen

The iOS devices likely lack the Root CA certificate (and any Intermediate CAs) of the internal PKI. Windows laptops automatically trust the ADCS Root CA via Group Policy. The Jamf MDM WiFi profile must be updated to explicitly include the Root CA certificate payload so the iOS device can validate the RADIUS server's certificate during the TLS handshake.

Q3. During a high-traffic event at a stadium, many mobile devices are failing to connect to the 802.1X network, while others connect fine. Packet captures show the APs sending RADIUS Access-Requests, but the RADIUS server is responding with Access-Rejects after several seconds, or not responding at all.

Hinweis: Consider the '3-Second Rule' for mobile devices and RADIUS performance.

Musterlösung anzeigen

The RADIUS server is likely overwhelmed by the volume of simultaneous authentication requests, leading to high latency. Mobile devices have short timeout thresholds (often 3 seconds) and will abort the connection or retry, further exacerbating the load. The solution is to scale the RADIUS infrastructure (e.g., adding more nodes or deploying regional proxies) and tuning the WLC timeout/retry settings.

Weiterlesen in dieser Reihe

Per-Device PSK nach Anbieter: iPSK, DPSK, MPSK und PPSK im Vergleich (und WPA3-Unterstützung)

Ein umfassender Vergleich von Per-Device-PSK-Implementierungen bei Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet und Ubiquiti UniFi. Erfahren Sie, wie sich WPA3-SAE auf Per-Device-Key-Strategien auswirkt und wann Sie Übergangsmodi implementieren sollten, anstatt auf 802.1X umzusteigen.

Was ist MAC-Adressauthentifizierung? Wann man sie nutzen und wann man sie vermeiden sollte

Dieser maßgebliche technische Leitfaden behandelt die MAC-Adressauthentifizierung in Unternehmens-WiFi-Umgebungen – wie RADIUS-basierte MAC-Authentifizierung auf Layer 2 funktioniert, ihre inhärenten Sicherheitslücken (einschließlich MAC-Spoofing und die Auswirkungen der MAC-Randomisierung auf OS-Ebene) und die genauen operativen Kontexte, in denen sie ein gültiges Werkzeug zur Verwaltung von IoT- und kopflosen Geräten bleibt. Er bietet umsetzbare Bereitstellungsanleitungen für IT-Manager und Netzwerkarchitekten in den Bereichen Gastgewerbe, Einzelhandel, Gesundheitswesen und öffentlicher Sektor, mit realen Fallbeispielen, Entscheidungsrahmen und Integrationskontext für die Gast-WiFi- und Analyseplattform von Purple.

Einrichtung von Enterprise WiFi auf iOS und macOS mit 802.1X

Dieser maßgebliche Leitfaden bietet leitenden IT-Führungskräften umsetzbare Schritte für die Bereitstellung von 802.1X Enterprise WiFi auf iOS- und macOS-Geräten. Er behandelt die zertifikatbasierte Authentifizierung (EAP-TLS), MDM-Konfigurationsprofile und die Architekturintegration zur Sicherung von Unternehmensnetzwerken bei gleichzeitiger Unterstützung von BYOD-Initiativen.