Implementando Autenticação 802.1X em Dispositivos Móveis

Este guia abrangente oferece aos líderes de TI um plano técnico para implementar a autenticação 802.1X em dispositivos iOS e Android. Ele aborda arquitetura, seleção de método EAP, provisionamento MDM e solução de problemas para garantir acesso seguro e escalável à rede móvel.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura e Métodos EAP

- Seleção do Método EAP para Dispositivos Móveis

- Guia de Implementação

- 1. Configuração do Servidor RADIUS

- 2. Configuração da Infraestrutura Sem Fio

- 3. Provisionamento de Dispositivos Móveis (MDM)

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

A implementação da autenticação 802.1X em dispositivos móveis não é mais opcional para ambientes corporativos. Seja gerenciando um escritório corporativo, um hotel de 500 quartos ou um estádio, a dependência de chaves pré-compartilhadas (PSKs) representa um risco de segurança inaceitável. Este guia fornece um plano técnico abrangente para a implantação de 802.1X em todos os dispositivos iOS e Android. Abordaremos os requisitos arquitetônicos, a seleção do método do Protocolo de Autenticação Extensível (EAP), o provisionamento de Gerenciamento de Dispositivos Móveis (MDM) e os modos de falha comuns.

Ao fazer a transição para 802.1X, as organizações alcançam controle de acesso à rede granular, segurança aprimorada para Guest WiFi e conformidade com estruturas como PCI DSS e GDPR. Essa transição requer uma orquestração cuidadosa entre a infraestrutura sem fio, o servidor RADIUS e os endpoints móveis.

Análise Técnica Aprofundada: Arquitetura e Métodos EAP

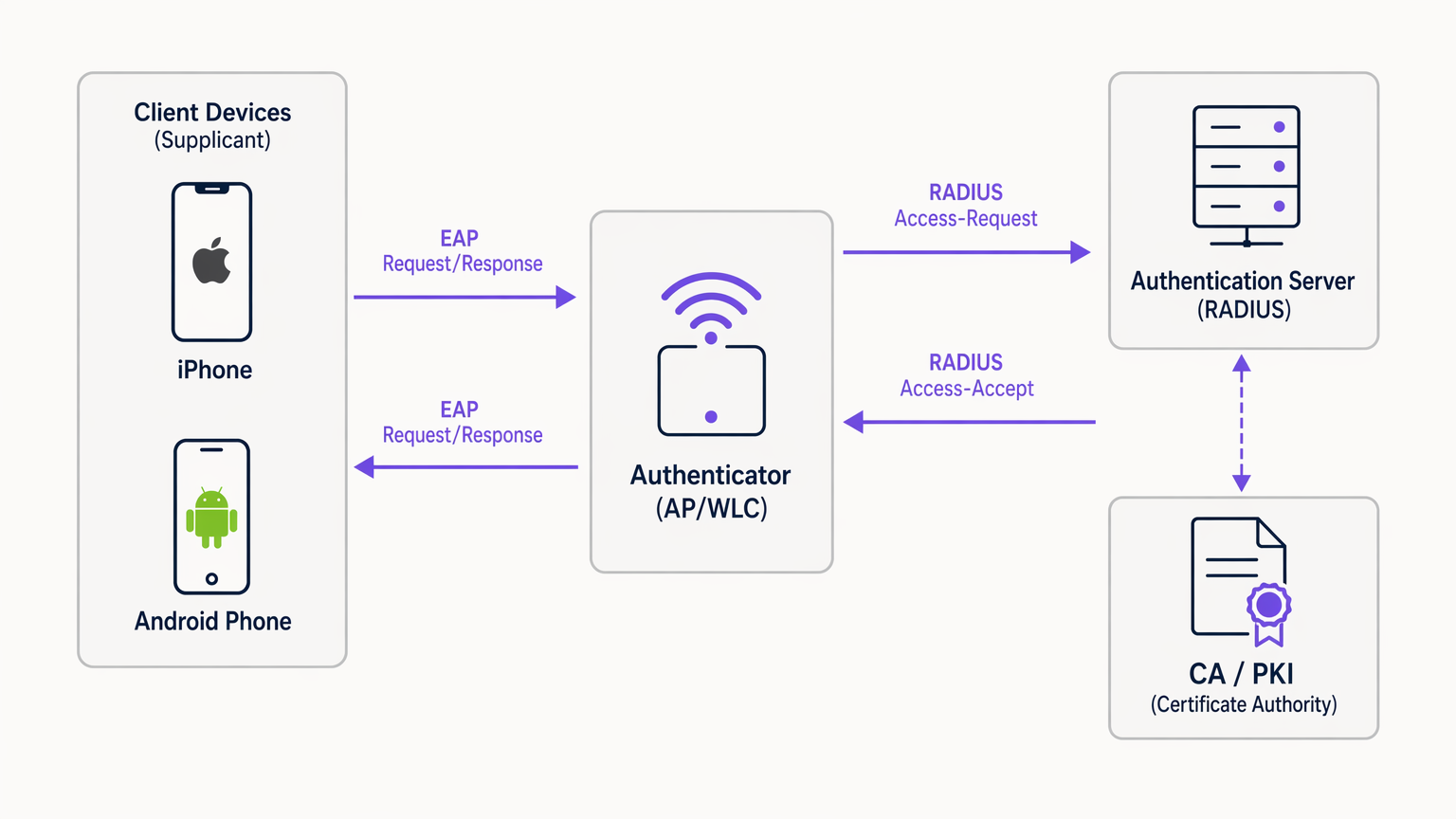

O padrão IEEE 802.1X define o controle de acesso à rede baseado em porta, consistindo em três componentes principais: o suplicante (dispositivo móvel), o autenticador (ponto de acesso sem fio ou controlador) e o servidor de autenticação (RADIUS).

Quando um dispositivo móvel tenta se conectar, o autenticador bloqueia todo o tráfego, exceto os pacotes EAP over LAN (EAPoL), até que o servidor RADIUS valide com sucesso as credenciais. A escolha do método EAP dita a postura de segurança e a complexidade da implantação.

Seleção do Método EAP para Dispositivos Móveis

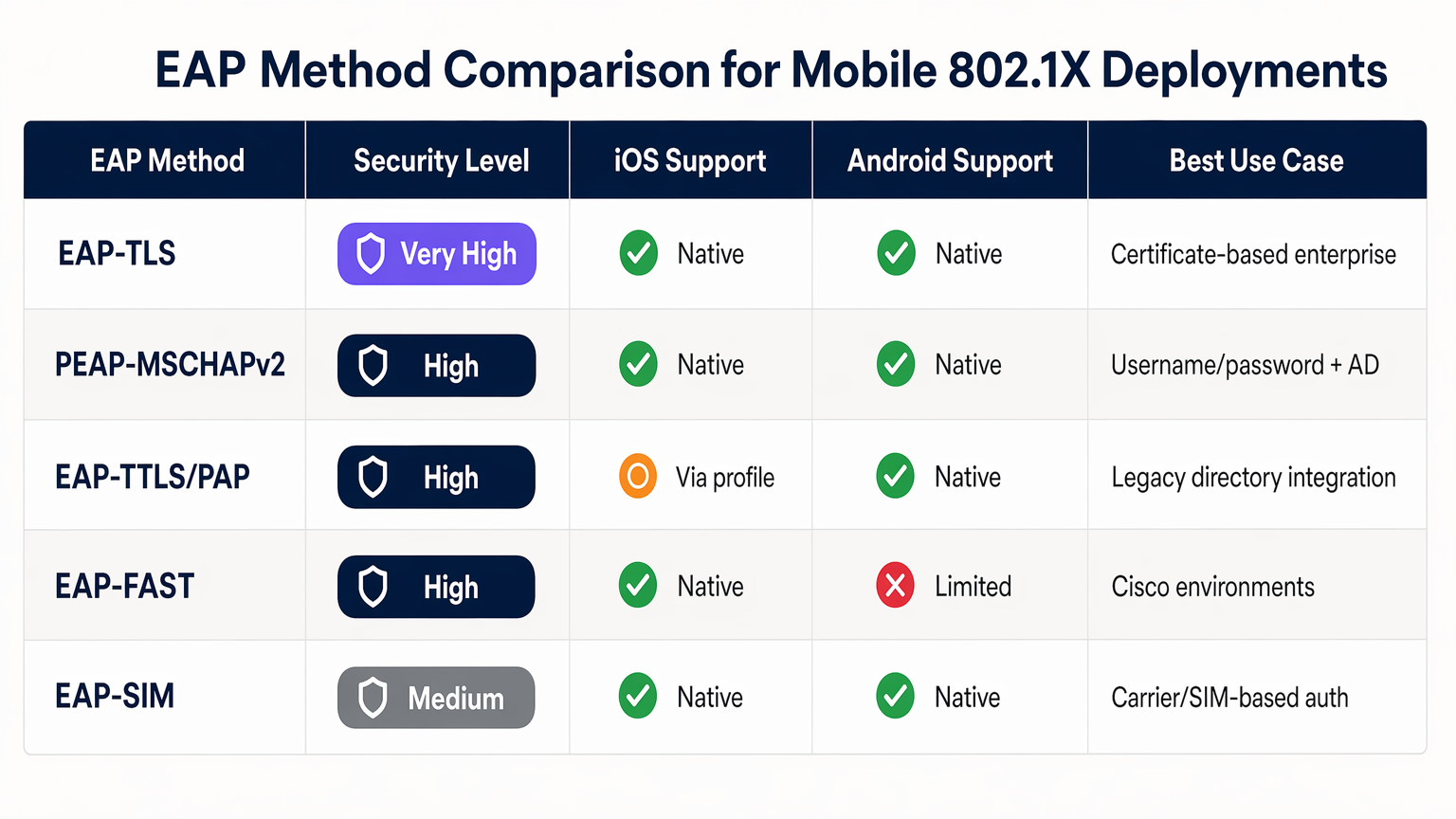

Sistemas operacionais móveis têm níveis variados de suporte nativo para métodos EAP. Os dois padrões dominantes para implantações corporativas são EAP-TLS e PEAP-MSCHAPv2.

EAP-TLS é o método mais seguro, baseado em autenticação mútua por certificado. Ele elimina os riscos de roubo de credenciais, mas requer uma Infraestrutura de Chave Pública (PKI) robusta e MDM para distribuição de certificados. Tanto iOS quanto Android suportam EAP-TLS nativamente.

PEAP-MSCHAPv2 encapsula a troca de autenticação dentro de um túnel TLS, permitindo o uso de credenciais do Active Directory. Embora seja mais fácil de implantar sem uma PKI, é vulnerável à coleta de credenciais se o dispositivo cliente não for estritamente configurado para validar o certificado do servidor.

Guia de Implementação

A implantação de 802.1X requer configuração coordenada em toda a infraestrutura de rede e na frota móvel.

1. Configuração do Servidor RADIUS

O servidor RADIUS (por exemplo, Microsoft NPS, Cisco ISE ou alternativas em nuvem como JumpCloud) deve ser configurado para suportar o método EAP escolhido. Para PEAP, instale um certificado de servidor emitido por uma Autoridade Certificadora (CA) confiável. Para EAP-TLS, configure o servidor para confiar na CA que emite os certificados do cliente. Certifique-se de que o servidor RADIUS esteja integrado ao seu serviço de diretório (AD, LDAP) ou provedor de identidade.

2. Configuração da Infraestrutura Sem Fio

Configure seus pontos de acesso (APs) ou Controlador de LAN Sem Fio (WLC) para transmitir um SSID com segurança WPA2-Enterprise ou WPA3-Enterprise. Especifique o endereço IP e o segredo compartilhado do servidor RADIUS. Habilite a contabilidade RADIUS para rastrear sessões de usuário, o que é crucial para WiFi Analytics e solução de problemas.

Para implantações avançadas, considere revisar nosso guia sobre Implementando WPA3-Enterprise para Segurança Sem Fio Aprimorada .

3. Provisionamento de Dispositivos Móveis (MDM)

A configuração manual de 802.1X em dispositivos móveis é altamente desencorajada devido a erros do usuário e riscos de segurança (por exemplo, usuários aceitando certificados de servidor não autorizados). Use uma solução MDM (Jamf, Intune, Workspace ONE) para enviar um perfil de configuração de WiFi.

- iOS: Use o Apple Configurator ou MDM para enviar um perfil contendo o SSID, o método EAP e a cadeia de certificados do servidor confiável. Para EAP-TLS, o perfil também deve implantar o certificado do cliente.

- Android: Android 11+ exige estritamente a validação do certificado do servidor. O MDM deve enviar o certificado da CA para o armazenamento de confiança do dispositivo junto com o perfil de WiFi.

Melhores Práticas

- Exija a Validação do Certificado do Servidor: Nunca permita que dispositivos se conectem sem validar o certificado do servidor RADIUS. Isso previne ataques man-in-the-middle.

- Use MDM para Provisionamento: Contar com usuários para configurar manualmente as configurações 802.1X leva a sobrecarga de suporte e vulnerabilidades de segurança.

- Segmente o Tráfego: Coloque usuários autenticados por 802.1X em uma VLAN separada do tráfego de convidados ou dispositivos IoT.

- Implemente RADIUS em Nuvem: Para ambientes distribuídos como cadeias de Varejo ou locais de Hotelaria , o RADIUS em nuvem reduz as dependências de infraestrutura local.

Solução de Problemas e Mitigação de Riscos

Os modos de falha mais comuns em implantações 802.1X móveis giram em torno de certificados e tempos limite.

- Erros de Confiança de Certificado: Se dispositivos iOS solicitarem aos usuários que confiem em um certificado, ou dispositivos Android se recusarem a conectar, a cadeia completa de certificados (CAs Raiz e Intermediárias) provavelmente está faltando no perfil MDM.

- Latência do RADIUS: Dispositivos móveis derrubarão a conexão se o servidor RADIUS demorar mais de 2-3 segundos para responder. Garanta que sua infraestrutura RADIUS esteja dimensionada corretamente, especialmente em ambientes de alta densidade.

- Incompatibilidade de EAP: Certifique-se de que o método EAP configurado no WLC corresponda ao servidor RADIUS e ao perfil do cliente.

ROI e Impacto nos Negócios

A implementação 802.1X reduz significativamente o risco de acesso não autorizado à rede e movimento lateral. Para uma empresa com 10.000 funcionários, automatizar o onboarding de WiFi via MDM e 802.1X pode economizar centenas de horas de suporte de TI anualmente em comparação com o gerenciamento de rotações de PSK. Além disso, a visibilidade granular fornecida pela contabilidade RADIUS suporta mandatos de conformidade e auxilia no planejamento de capacidade.

Ouça nosso briefing completo do podcast para mais insights:

Definições principais

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational standard replacing insecure shared passwords (PSKs) in enterprise environments.

Supplicant

The software client on the mobile device that requests network access and handles the EAP exchange.

The native WiFi settings on iOS or Android act as the supplicant.

Authenticator

The network device (AP or WLC) that facilitates the authentication process between the supplicant and the RADIUS server.

The AP blocks traffic until authentication succeeds.

RADIUS Server

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The decision engine that validates credentials against a directory (e.g., Active Directory).

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections.

The protocol carrying the authentication data between the mobile device and the RADIUS server.

EAP-TLS

An EAP method that uses Public Key Infrastructure (PKI) to require both the client and server to present certificates for mutual authentication.

The most secure method, ideal for fully managed corporate devices.

PEAP-MSCHAPv2

Protected EAP; creates an encrypted TLS tunnel within which the client authenticates using a username and password.

The most common method, balancing security with ease of deployment for environments without a PKI.

MDM (Mobile Device Management)

Software used by IT departments to monitor, manage, and secure employees' mobile devices.

Essential for silently configuring 802.1X settings and distributing certificates without user intervention.

Exemplos práticos

A 500-room hotel needs to deploy secure WiFi for staff mobile devices (a mix of corporate-owned iOS and BYOD Android). They currently use a shared WPA2-PSK.

Deploy an 802.1X SSID using PEAP-MSCHAPv2. Integrate a cloud RADIUS server with the hotel's Azure AD. For corporate iOS devices, use an MDM to push the WiFi profile and the trusted CA certificate. For BYOD Android, provide an onboarding portal (like SecureW2) to automatically configure the device supplicant and install the CA certificate, avoiding manual configuration errors.

A large public-sector organisation is rolling out 5,000 corporate-owned Android tablets for field workers and requires the highest level of network security.

Implement EAP-TLS. Deploy an internal PKI or cloud CA. Use the organisation's MDM (e.g., VMware Workspace ONE) to generate and push unique client certificates to each Android tablet, along with the WiFi configuration profile and the Root CA certificate. Configure the RADIUS server to only accept EAP-TLS connections.

Questões práticas

Q1. Your organisation is deploying 802.1X for a fleet of BYOD Android devices. You do not have an MDM solution. Users are complaining that they cannot connect to the new SSID, and they see a 'Must specify a domain' or 'CA certificate required' error.

Dica: Consider how modern Android versions handle server certificate validation compared to older versions.

Ver resposta modelo

Modern Android versions (11+) no longer allow users to bypass server certificate validation ('Do not validate'). Without an MDM to push the CA certificate, users must manually download and install the CA certificate into their device's trust store, and then manually configure the WiFi profile to use that specific certificate. A better long-term solution is implementing an onboarding portal to automate this process.

Q2. You have deployed EAP-TLS using an internal Microsoft ADCS PKI. Windows laptops connect flawlessly, but iOS devices deployed via Jamf MDM are failing authentication silently.

Dica: Think about the full certificate chain and what the iOS device needs to trust the server.

Ver resposta modelo

The iOS devices likely lack the Root CA certificate (and any Intermediate CAs) of the internal PKI. Windows laptops automatically trust the ADCS Root CA via Group Policy. The Jamf MDM WiFi profile must be updated to explicitly include the Root CA certificate payload so the iOS device can validate the RADIUS server's certificate during the TLS handshake.

Q3. During a high-traffic event at a stadium, many mobile devices are failing to connect to the 802.1X network, while others connect fine. Packet captures show the APs sending RADIUS Access-Requests, but the RADIUS server is responding with Access-Rejects after several seconds, or not responding at all.

Dica: Consider the '3-Second Rule' for mobile devices and RADIUS performance.

Ver resposta modelo

The RADIUS server is likely overwhelmed by the volume of simultaneous authentication requests, leading to high latency. Mobile devices have short timeout thresholds (often 3 seconds) and will abort the connection or retry, further exacerbating the load. The solution is to scale the RADIUS infrastructure (e.g., adding more nodes or deploying regional proxies) and tuning the WLC timeout/retry settings.

Continue a ler esta série

PSK por Dispositivo por Fabricante: Comparativo entre iPSK, DPSK, MPSK e PPSK (e Suporte a WPA3)

Uma comparação abrangente das implementações de PSK por dispositivo no Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet e Ubiquiti UniFi. Saiba como o WPA3-SAE impacta as estratégias de chaves por dispositivo e quando implantar modos de transição em vez de migrar para o 802.1X.

O Que É Autenticação por Endereço MAC? Quando Usar e Quando Evitar

Este guia de referência técnica abrangente aborda a autenticação por endereço MAC em ambientes de WiFi corporativos — como a autenticação MAC baseada em RADIUS funciona na Camada 2, suas vulnerabilidades de segurança inerentes (incluindo spoofing de MAC e o impacto da randomização de MAC em nível de OS), e os contextos operacionais precisos onde ela permanece uma ferramenta válida para gerenciar dispositivos IoT e sem interface. Ele fornece orientação de implantação acionável para gerentes de TI e arquitetos de rede em locais de hotelaria, varejo, saúde e setor público, com exemplos práticos do mundo real, estruturas de decisão e contexto de integração para a plataforma de guest WiFi e análise da Purple.

Como Configurar WiFi Corporativo em iOS e macOS com 802.1X

Este guia autorizado fornece aos líderes de TI sêniores passos acionáveis para implantar WiFi corporativo 802.1X em dispositivos iOS e macOS. Ele aborda autenticação baseada em certificado (EAP-TLS), perfis de configuração MDM e integração de arquitetura para proteger redes corporativas, ao mesmo tempo que suporta iniciativas BYOD.