Implementación de la autenticación 802.1X en dispositivos móviles

Esta guía completa proporciona a los líderes de TI un plan técnico para implementar la autenticación 802.1X en dispositivos iOS y Android. Cubre la arquitectura, la selección del método EAP, el aprovisionamiento de MDM y la resolución de problemas para garantizar un acceso seguro y escalable a la red móvil.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura y Métodos EAP

- Selección del Método EAP para Móviles

- Guía de Implementación

- 1. Configuración del Servidor RADIUS

- 2. Configuración de la Infraestructura Inalámbrica

- 3. Aprovisionamiento de Dispositivos Móviles (MDM)

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- ROI e Impacto Empresarial

Resumen Ejecutivo

La implementación de la autenticación 802.1X en dispositivos móviles ya no es opcional para entornos empresariales. Ya sea que se gestione una oficina corporativa, un hotel de 500 habitaciones o un estadio, la dependencia de claves precompartidas (PSK) presenta un riesgo de seguridad inaceptable. Esta guía proporciona un plan técnico completo para implementar 802.1X en entornos iOS y Android. Cubriremos los requisitos arquitectónicos, la selección del método del Protocolo de Autenticación Extensible (EAP), el aprovisionamiento de la Gestión de Dispositivos Móviles (MDM) y los modos de fallo comunes.

Al hacer la transición a 802.1X, las organizaciones logran un control de acceso a la red granular, seguridad mejorada para WiFi de Invitados y cumplimiento con marcos como PCI DSS y GDPR. Esta transición requiere una orquestación cuidadosa entre la infraestructura inalámbrica, el servidor RADIUS y los puntos finales móviles.

Análisis Técnico Detallado: Arquitectura y Métodos EAP

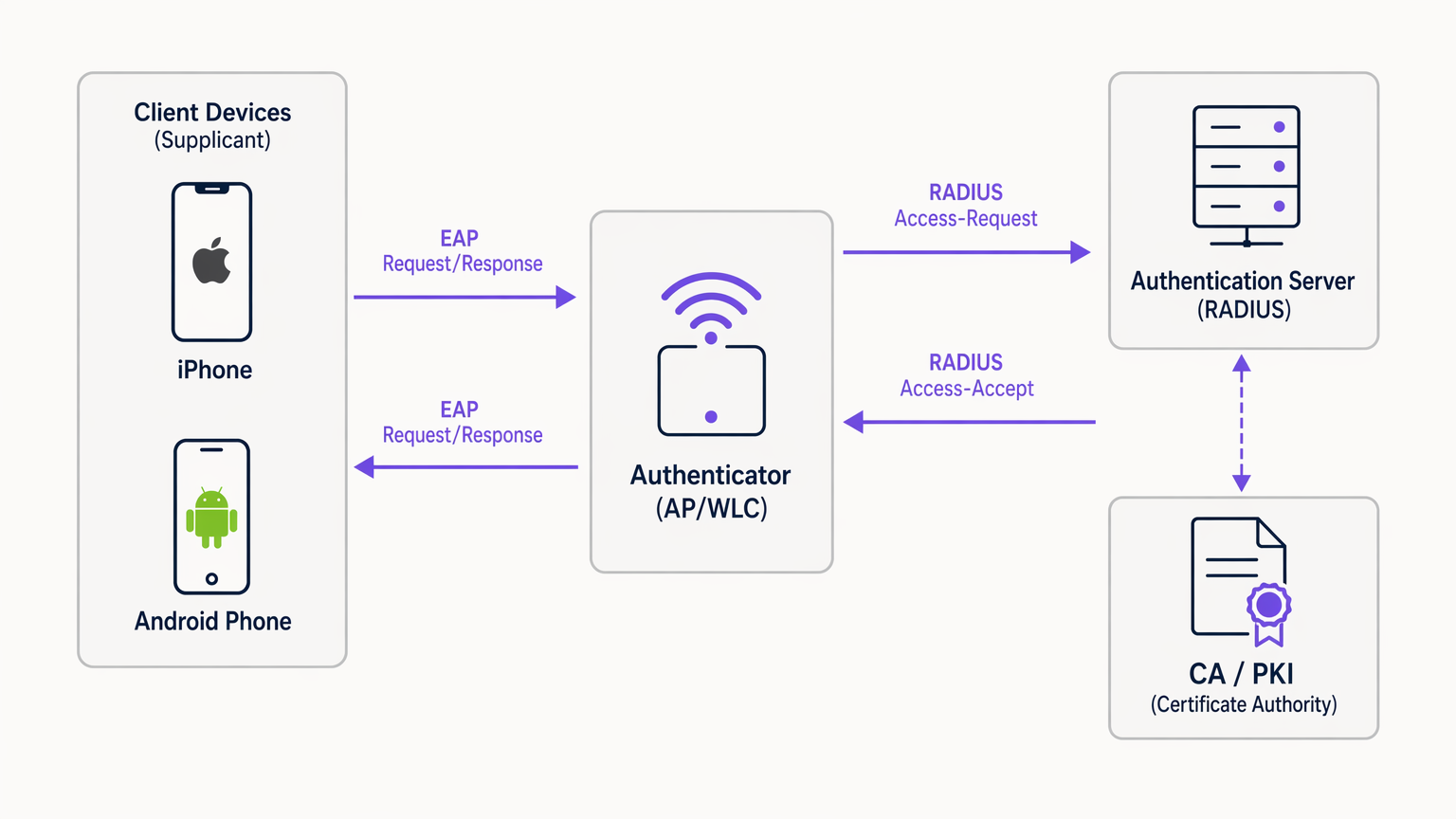

El estándar IEEE 802.1X define el control de acceso a la red basado en puertos, que consta de tres componentes principales: el solicitante (dispositivo móvil), el autenticador (punto de acceso inalámbrico o controlador) y el servidor de autenticación (RADIUS).

Cuando un dispositivo móvil intenta conectarse, el autenticador bloquea todo el tráfico excepto los paquetes EAP over LAN (EAPoL) hasta que el servidor RADIUS valida correctamente las credenciales. La elección del método EAP determina la postura de seguridad y la complejidad de la implementación.

Selección del Método EAP para Móviles

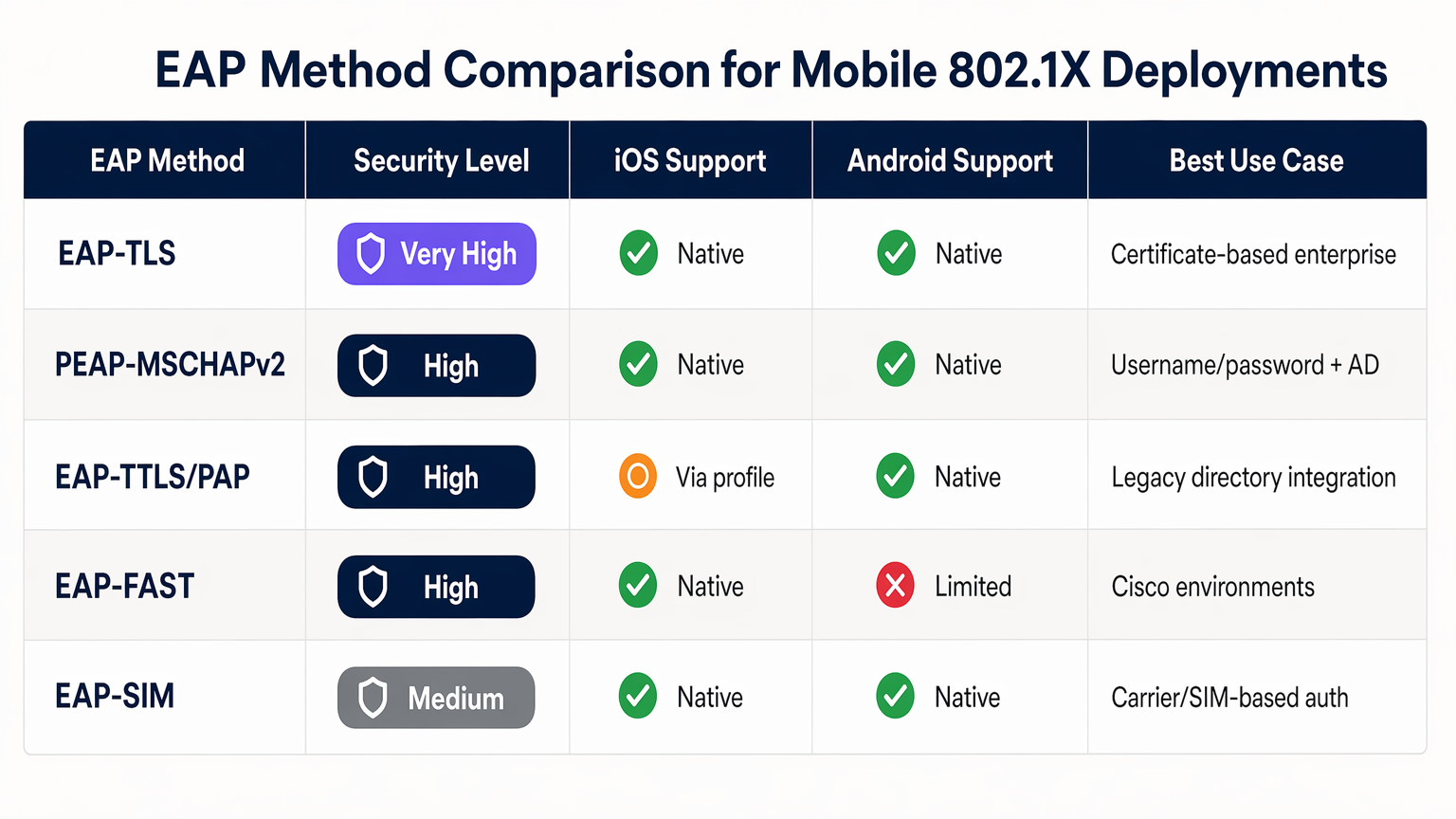

Los sistemas operativos móviles tienen diferentes niveles de soporte nativo para los métodos EAP. Los dos estándares dominantes para implementaciones empresariales son EAP-TLS y PEAP-MSCHAPv2.

EAP-TLS es el método más seguro, basado en la autenticación mutua por certificados. Elimina los riesgos de robo de credenciales, pero requiere una Infraestructura de Clave Pública (PKI) robusta y MDM para la distribución de certificados. Tanto iOS como Android son compatibles con EAP-TLS de forma nativa.

PEAP-MSCHAPv2 encapsula el intercambio de autenticación dentro de un túnel TLS, permitiendo el uso de credenciales de Active Directory. Aunque es más fácil de implementar sin una PKI, es vulnerable a la recolección de credenciales si el dispositivo cliente no está estrictamente configurado para validar el certificado del servidor.

Guía de Implementación

La implementación de 802.1X requiere una configuración coordinada en toda la infraestructura de red y la flota móvil.

1. Configuración del Servidor RADIUS

El servidor RADIUS (por ejemplo, Microsoft NPS, Cisco ISE o alternativas en la nube como JumpCloud) debe configurarse para admitir el método EAP elegido. Para PEAP, instale un certificado de servidor emitido por una Autoridad de Certificación (CA) de confianza. Para EAP-TLS, configure el servidor para que confíe en la CA que emite los certificados de cliente. Asegúrese de que el servidor RADIUS esté integrado con su servicio de directorio (AD, LDAP) o proveedor de identidad.

2. Configuración de la Infraestructura Inalámbrica

Configure sus puntos de acceso (AP) o Controlador de LAN Inalámbrica (WLC) para difundir un SSID con seguridad WPA2-Enterprise o WPA3-Enterprise. Especifique la dirección IP y el secreto compartido del servidor RADIUS. Habilite la contabilidad RADIUS para rastrear las sesiones de usuario, lo cual es crucial para Análisis de WiFi y la resolución de problemas.

Para implementaciones avanzadas, considere revisar nuestra guía sobre Implementación de WPA3-Enterprise para una Seguridad Inalámbrica Mejorada .

3. Aprovisionamiento de Dispositivos Móviles (MDM)

La configuración manual de 802.1X en dispositivos móviles está altamente desaconsejada debido a errores de usuario y riesgos de seguridad (por ejemplo, usuarios que aceptan certificados de servidor no autorizados). Utilice una solución MDM (Jamf, Intune, Workspace ONE) para enviar un perfil de configuración de WiFi.

- iOS: Utilice Apple Configurator o MDM para enviar un perfil que contenga el SSID, el método EAP y la cadena de certificados de servidor de confianza. Para EAP-TLS, el perfil también debe implementar el certificado de cliente.

- Android: Android 11+ requiere estrictamente la validación del certificado del servidor. El MDM debe enviar el certificado de CA al almacén de confianza del dispositivo junto con el perfil de WiFi.

Mejores Prácticas

- Exija la Validación del Certificado del Servidor: Nunca permita que los dispositivos se conecten sin validar el certificado del servidor RADIUS. Esto previene ataques de intermediario.

- Utilice MDM para el Aprovisionamiento: Depender de los usuarios para configurar manualmente los ajustes de 802.1X genera una sobrecarga de soporte y vulnerabilidades de seguridad.

- Segmente el Tráfico: Coloque a los usuarios autenticados con 802.1X en una VLAN separada del tráfico de invitados o dispositivos IoT.

- Implemente RADIUS en la Nube: Para entornos distribuidos como cadenas de Retail o establecimientos de Hospitalidad , RADIUS en la nube reduce las dependencias de infraestructura local.

Resolución de Problemas y Mitigación de Riesgos

Los modos de fallo más comunes en las implementaciones móviles de 802.1X giran en torno a los certificados y los tiempos de espera.

- Errores de Confianza de Certificados: Si los dispositivos iOS solicitan a los usuarios que confíen en un certificado, o los dispositivos Android se niegan a conectarse, es probable que falte la cadena completa de certificados (CA Raíz e Intermedias) en el perfil de MDM.

- Latencia de RADIUS: Los dispositivos móviles desconectarán la conexión si el servidor RADIUS tarda más de 2-3 segundos en responder. Asegúrese de que su infraestructura RADIUS esté escalada correctamente, especialmente en entornos de alta densidad.

- Desajuste de EAP: Asegúrese de que el método EAP configurado en el WLC coincida con el servidor RADIUS y el perfil del cliente.

ROI e Impacto Empresarial

Implementar "802.1X reduce significativamente el riesgo de acceso no autorizado a la red y movimiento lateral. Para una empresa de 10,000 empleados, automatizar la incorporación de WiFi a través de MDM y 802.1X puede ahorrar cientos de horas de soporte de TI anualmente en comparación con la gestión de rotaciones de PSK. Además, la visibilidad granular proporcionada por la contabilidad RADIUS respalda los mandatos de cumplimiento y ayuda en la planificación de capacidad.

Escuche nuestro informe completo del podcast para obtener más información:

Definiciones clave

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational standard replacing insecure shared passwords (PSKs) in enterprise environments.

Supplicant

The software client on the mobile device that requests network access and handles the EAP exchange.

The native WiFi settings on iOS or Android act as the supplicant.

Authenticator

The network device (AP or WLC) that facilitates the authentication process between the supplicant and the RADIUS server.

The AP blocks traffic until authentication succeeds.

RADIUS Server

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The decision engine that validates credentials against a directory (e.g., Active Directory).

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections.

The protocol carrying the authentication data between the mobile device and the RADIUS server.

EAP-TLS

An EAP method that uses Public Key Infrastructure (PKI) to require both the client and server to present certificates for mutual authentication.

The most secure method, ideal for fully managed corporate devices.

PEAP-MSCHAPv2

Protected EAP; creates an encrypted TLS tunnel within which the client authenticates using a username and password.

The most common method, balancing security with ease of deployment for environments without a PKI.

MDM (Mobile Device Management)

Software used by IT departments to monitor, manage, and secure employees' mobile devices.

Essential for silently configuring 802.1X settings and distributing certificates without user intervention.

Ejemplos resueltos

A 500-room hotel needs to deploy secure WiFi for staff mobile devices (a mix of corporate-owned iOS and BYOD Android). They currently use a shared WPA2-PSK.

Deploy an 802.1X SSID using PEAP-MSCHAPv2. Integrate a cloud RADIUS server with the hotel's Azure AD. For corporate iOS devices, use an MDM to push the WiFi profile and the trusted CA certificate. For BYOD Android, provide an onboarding portal (like SecureW2) to automatically configure the device supplicant and install the CA certificate, avoiding manual configuration errors.

A large public-sector organisation is rolling out 5,000 corporate-owned Android tablets for field workers and requires the highest level of network security.

Implement EAP-TLS. Deploy an internal PKI or cloud CA. Use the organisation's MDM (e.g., VMware Workspace ONE) to generate and push unique client certificates to each Android tablet, along with the WiFi configuration profile and the Root CA certificate. Configure the RADIUS server to only accept EAP-TLS connections.

Preguntas de práctica

Q1. Your organisation is deploying 802.1X for a fleet of BYOD Android devices. You do not have an MDM solution. Users are complaining that they cannot connect to the new SSID, and they see a 'Must specify a domain' or 'CA certificate required' error.

Sugerencia: Consider how modern Android versions handle server certificate validation compared to older versions.

Ver respuesta modelo

Modern Android versions (11+) no longer allow users to bypass server certificate validation ('Do not validate'). Without an MDM to push the CA certificate, users must manually download and install the CA certificate into their device's trust store, and then manually configure the WiFi profile to use that specific certificate. A better long-term solution is implementing an onboarding portal to automate this process.

Q2. You have deployed EAP-TLS using an internal Microsoft ADCS PKI. Windows laptops connect flawlessly, but iOS devices deployed via Jamf MDM are failing authentication silently.

Sugerencia: Think about the full certificate chain and what the iOS device needs to trust the server.

Ver respuesta modelo

The iOS devices likely lack the Root CA certificate (and any Intermediate CAs) of the internal PKI. Windows laptops automatically trust the ADCS Root CA via Group Policy. The Jamf MDM WiFi profile must be updated to explicitly include the Root CA certificate payload so the iOS device can validate the RADIUS server's certificate during the TLS handshake.

Q3. During a high-traffic event at a stadium, many mobile devices are failing to connect to the 802.1X network, while others connect fine. Packet captures show the APs sending RADIUS Access-Requests, but the RADIUS server is responding with Access-Rejects after several seconds, or not responding at all.

Sugerencia: Consider the '3-Second Rule' for mobile devices and RADIUS performance.

Ver respuesta modelo

The RADIUS server is likely overwhelmed by the volume of simultaneous authentication requests, leading to high latency. Mobile devices have short timeout thresholds (often 3 seconds) and will abort the connection or retry, further exacerbating the load. The solution is to scale the RADIUS infrastructure (e.g., adding more nodes or deploying regional proxies) and tuning the WLC timeout/retry settings.

Continúe leyendo esta serie

PSK por dispositivo por proveedor: comparación de iPSK, DPSK, MPSK y PPSK (y soporte de WPA3)

Una comparación exhaustiva de las implementaciones de PSK por dispositivo en Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet y Ubiquiti UniFi. Conozca cómo WPA3-SAE afecta las estrategias de claves por dispositivo y cuándo implementar modos de transición en lugar de migrar a 802.1X.

¿Qué es la autenticación por dirección MAC? Cuándo usarla y cuándo evitarla

Esta guía técnica de referencia autorizada cubre la autenticación por dirección MAC en entornos WiFi empresariales: cómo funciona la autenticación MAC basada en RADIUS en la Capa 2, sus vulnerabilidades de seguridad inherentes (incluyendo la suplantación de MAC y el impacto de la aleatorización de MAC a nivel de sistema operativo), y los contextos operativos precisos donde sigue siendo una herramienta válida para gestionar dispositivos IoT y sin interfaz. Proporciona una guía de implementación práctica para gerentes de TI y arquitectos de red en hostelería, comercio minorista, atención médica y recintos del sector público, con ejemplos prácticos del mundo real, marcos de decisión y contexto de integración para la plataforma de WiFi para invitados y análisis de Purple.

Cómo Configurar WiFi Empresarial en iOS y macOS con 802.1X

Esta guía autorizada proporciona a los líderes de TI senior pasos prácticos para implementar WiFi empresarial 802.1X en dispositivos iOS y macOS. Cubre la autenticación basada en certificados (EAP-TLS), perfiles de configuración MDM y la integración de arquitectura para asegurar las redes corporativas mientras se apoyan las iniciativas BYOD.