Implementazione dell'autenticazione 802.1X sui dispositivi mobili

Questa guida completa fornisce ai responsabili IT un progetto tecnico per l'implementazione dell'autenticazione 802.1X su dispositivi iOS e Android. Copre architettura, selezione del metodo EAP, provisioning MDM e risoluzione dei problemi per garantire un accesso alla rete mobile sicuro e scalabile.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura e Metodi EAP

- Selezione del Metodo EAP per Mobile

- Guida all'Implementazione

- 1. Configurazione del Server RADIUS

- 2. Configurazione dell'Infrastruttura Wireless

- 3. Provisioning dei Dispositivi Mobili (MDM)

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione dei Rischi

- ROI e Impatto Commerciale

Riepilogo Esecutivo

L'implementazione dell'autenticazione 802.1X sui dispositivi mobili non è più facoltativa per gli ambienti aziendali. Che si tratti di gestire un ufficio aziendale, un hotel di 500 camere o uno stadio, l'affidamento a chiavi pre-condivise (PSK) presenta un rischio di sicurezza inaccettabile. Questa guida fornisce un progetto tecnico completo per la distribuzione di 802.1X su parchi dispositivi iOS e Android. Tratteremo i requisiti architetturali, la selezione del metodo Extensible Authentication Protocol (EAP), il provisioning di Mobile Device Management (MDM) e le modalità di errore comuni.

Passando a 802.1X, le organizzazioni ottengono un controllo granulare dell'accesso alla rete, una maggiore sicurezza del Guest WiFi e la conformità con framework come PCI DSS e GDPR. Questa transizione richiede un'attenta orchestrazione tra l'infrastruttura wireless, il server RADIUS e gli endpoint mobili.

Approfondimento Tecnico: Architettura e Metodi EAP

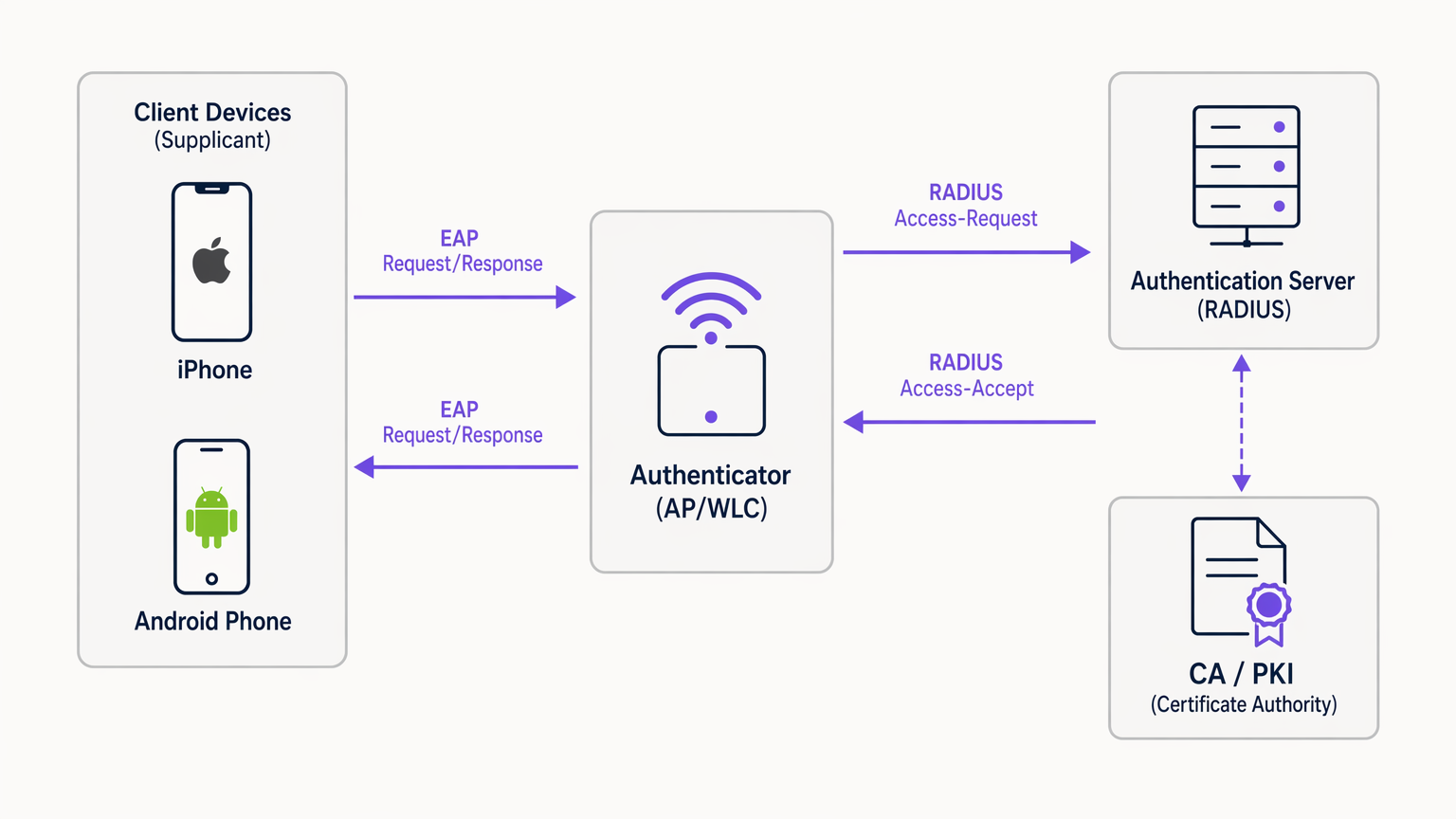

Lo standard IEEE 802.1X definisce il controllo dell'accesso alla rete basato su porta, composto da tre componenti principali: il supplicante (dispositivo mobile), l'autenticatore (access point wireless o controller) e il server di autenticazione (RADIUS).

Quando un dispositivo mobile tenta di connettersi, l'autenticatore blocca tutto il traffico eccetto i pacchetti EAP over LAN (EAPoL) finché il server RADIUS non convalida con successo le credenziali. La scelta del metodo EAP determina la postura di sicurezza e la complessità di distribuzione.

Selezione del Metodo EAP per Mobile

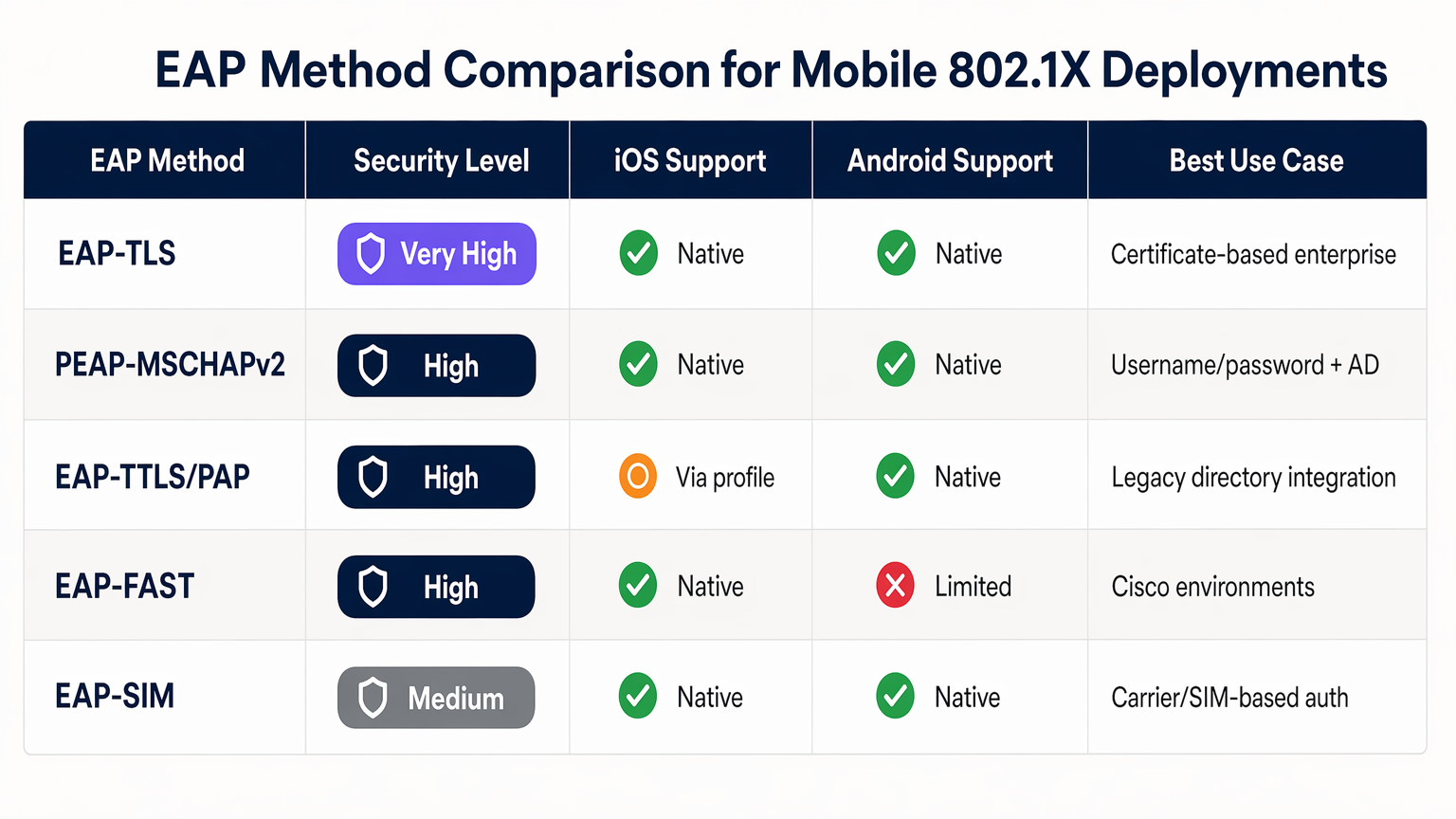

I sistemi operativi mobili hanno diversi livelli di supporto nativo per i metodi EAP. I due standard dominanti per le distribuzioni aziendali sono EAP-TLS e PEAP-MSCHAPv2.

EAP-TLS è il metodo più sicuro, basato sull'autenticazione reciproca tramite certificati. Elimina i rischi di furto di credenziali ma richiede una robusta Public Key Infrastructure (PKI) e MDM per la distribuzione dei certificati. Sia iOS che Android supportano EAP-TLS nativamente.

PEAP-MSCHAPv2 incapsula lo scambio di autenticazione all'interno di un tunnel TLS, consentendo l'uso di credenziali di Active Directory. Sebbene più facile da implementare senza una PKI, è vulnerabile alla raccolta di credenziali se il dispositivo client non è strettamente configurato per convalidare il certificato del server.

Guida all'Implementazione

La distribuzione di 802.1X richiede una configurazione coordinata tra l'infrastruttura di rete e la flotta mobile.

1. Configurazione del Server RADIUS

Il server RADIUS (ad esempio, Microsoft NPS, Cisco ISE o alternative cloud come JumpCloud) deve essere configurato per supportare il metodo EAP scelto. Per PEAP, installare un certificato server rilasciato da un'Autorità di Certificazione (CA) fidata. Per EAP-TLS, configurare il server per fidarsi della CA che rilascia i certificati client. Assicurarsi che il server RADIUS sia integrato con il servizio di directory (AD, LDAP) o il provider di identità.

2. Configurazione dell'Infrastruttura Wireless

Configurare gli access point (AP) o il Wireless LAN Controller (WLC) per trasmettere un SSID con sicurezza WPA2-Enterprise o WPA3-Enterprise. Specificare l'indirizzo IP e il segreto condiviso del server RADIUS. Abilitare la contabilità RADIUS per tracciare le sessioni utente, fondamentale per WiFi Analytics e la risoluzione dei problemi.

Per distribuzioni avanzate, considerare la nostra guida su Implementazione di WPA3-Enterprise per una Sicurezza Wireless Migliorata .

3. Provisioning dei Dispositivi Mobili (MDM)

La configurazione manuale di 802.1X sui dispositivi mobili è fortemente sconsigliata a causa di errori utente e rischi per la sicurezza (ad esempio, utenti che accettano certificati server non autorizzati). Utilizzare una soluzione MDM (Jamf, Intune, Workspace ONE) per distribuire un profilo di configurazione WiFi.

- iOS: Utilizzare Apple Configurator o MDM per distribuire un profilo contenente l'SSID, il metodo EAP e la catena di certificati server fidata. Per EAP-TLS, il profilo deve anche distribuire il certificato client.

- Android: Android 11+ richiede rigorosamente la convalida del certificato server. L'MDM deve distribuire il certificato CA all'archivio di fiducia del dispositivo insieme al profilo WiFi.

Migliori Pratiche

- Imporre la Convalida del Certificato Server: Non consentire mai ai dispositivi di connettersi senza convalidare il certificato del server RADIUS. Ciò previene attacchi man-in-the-middle.

- Utilizzare MDM per il Provisioning: Affidarsi agli utenti per configurare manualmente le impostazioni 802.1X comporta un sovraccarico di supporto e vulnerabilità di sicurezza.

- Segmentare il Traffico: Posizionare gli utenti autenticati 802.1X su una VLAN separata dal traffico guest o dai dispositivi IoT.

- Implementare Cloud RADIUS: Per ambienti distribuiti come le catene di Retail o le strutture di Hospitality , il cloud RADIUS riduce le dipendenze dall'infrastruttura on-premises.

Risoluzione dei Problemi e Mitigazione dei Rischi

Le modalità di errore più comuni nelle distribuzioni 802.1X mobili ruotano attorno a certificati e timeout.

- Errori di Fiducia del Certificato: Se i dispositivi iOS chiedono agli utenti di fidarsi di un certificato, o i dispositivi Android si rifiutano di connettersi, è probabile che la catena completa di certificati (CA Root e Intermedie) manchi dal profilo MDM.

- Latenza RADIUS: I dispositivi mobili interromperanno la connessione se il server RADIUS impiega più di 2-3 secondi per rispondere. Assicurarsi che l'infrastruttura RADIUS sia dimensionata correttamente, specialmente in ambienti ad alta densità.

- Disallineamento EAP: Assicurarsi che il metodo EAP configurato sul WLC corrisponda al server RADIUS e al profilo client.

ROI e Impatto Commerciale

Implementare 802.1X riduce significativamente il rischio di accesso non autorizzato alla rete e di movimento laterale. Per un'azienda con 10.000 dipendenti, l'automazione dell'onboarding WiFi tramite MDM e 802.1X può far risparmiare centinaia di ore di supporto IT all'anno rispetto alla gestione delle rotazioni PSK. Inoltre, la visibilità granulare fornita dalla contabilità RADIUS supporta i requisiti di conformità e aiuta nella pianificazione della capacità.

Ascolta il nostro podcast completo per maggiori approfondimenti:

Definizioni chiave

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational standard replacing insecure shared passwords (PSKs) in enterprise environments.

Supplicant

The software client on the mobile device that requests network access and handles the EAP exchange.

The native WiFi settings on iOS or Android act as the supplicant.

Authenticator

The network device (AP or WLC) that facilitates the authentication process between the supplicant and the RADIUS server.

The AP blocks traffic until authentication succeeds.

RADIUS Server

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The decision engine that validates credentials against a directory (e.g., Active Directory).

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections.

The protocol carrying the authentication data between the mobile device and the RADIUS server.

EAP-TLS

An EAP method that uses Public Key Infrastructure (PKI) to require both the client and server to present certificates for mutual authentication.

The most secure method, ideal for fully managed corporate devices.

PEAP-MSCHAPv2

Protected EAP; creates an encrypted TLS tunnel within which the client authenticates using a username and password.

The most common method, balancing security with ease of deployment for environments without a PKI.

MDM (Mobile Device Management)

Software used by IT departments to monitor, manage, and secure employees' mobile devices.

Essential for silently configuring 802.1X settings and distributing certificates without user intervention.

Esempi pratici

A 500-room hotel needs to deploy secure WiFi for staff mobile devices (a mix of corporate-owned iOS and BYOD Android). They currently use a shared WPA2-PSK.

Deploy an 802.1X SSID using PEAP-MSCHAPv2. Integrate a cloud RADIUS server with the hotel's Azure AD. For corporate iOS devices, use an MDM to push the WiFi profile and the trusted CA certificate. For BYOD Android, provide an onboarding portal (like SecureW2) to automatically configure the device supplicant and install the CA certificate, avoiding manual configuration errors.

A large public-sector organisation is rolling out 5,000 corporate-owned Android tablets for field workers and requires the highest level of network security.

Implement EAP-TLS. Deploy an internal PKI or cloud CA. Use the organisation's MDM (e.g., VMware Workspace ONE) to generate and push unique client certificates to each Android tablet, along with the WiFi configuration profile and the Root CA certificate. Configure the RADIUS server to only accept EAP-TLS connections.

Domande di esercitazione

Q1. Your organisation is deploying 802.1X for a fleet of BYOD Android devices. You do not have an MDM solution. Users are complaining that they cannot connect to the new SSID, and they see a 'Must specify a domain' or 'CA certificate required' error.

Suggerimento: Consider how modern Android versions handle server certificate validation compared to older versions.

Visualizza risposta modello

Modern Android versions (11+) no longer allow users to bypass server certificate validation ('Do not validate'). Without an MDM to push the CA certificate, users must manually download and install the CA certificate into their device's trust store, and then manually configure the WiFi profile to use that specific certificate. A better long-term solution is implementing an onboarding portal to automate this process.

Q2. You have deployed EAP-TLS using an internal Microsoft ADCS PKI. Windows laptops connect flawlessly, but iOS devices deployed via Jamf MDM are failing authentication silently.

Suggerimento: Think about the full certificate chain and what the iOS device needs to trust the server.

Visualizza risposta modello

The iOS devices likely lack the Root CA certificate (and any Intermediate CAs) of the internal PKI. Windows laptops automatically trust the ADCS Root CA via Group Policy. The Jamf MDM WiFi profile must be updated to explicitly include the Root CA certificate payload so the iOS device can validate the RADIUS server's certificate during the TLS handshake.

Q3. During a high-traffic event at a stadium, many mobile devices are failing to connect to the 802.1X network, while others connect fine. Packet captures show the APs sending RADIUS Access-Requests, but the RADIUS server is responding with Access-Rejects after several seconds, or not responding at all.

Suggerimento: Consider the '3-Second Rule' for mobile devices and RADIUS performance.

Visualizza risposta modello

The RADIUS server is likely overwhelmed by the volume of simultaneous authentication requests, leading to high latency. Mobile devices have short timeout thresholds (often 3 seconds) and will abort the connection or retry, further exacerbating the load. The solution is to scale the RADIUS infrastructure (e.g., adding more nodes or deploying regional proxies) and tuning the WLC timeout/retry settings.

Continua a leggere questa serie

Cos'è l'autenticazione tramite indirizzo MAC? Quando usarla e quando evitarla

Questa guida tecnica di riferimento autorevole copre l'autenticazione tramite indirizzo MAC negli ambienti WiFi aziendali — come funziona l'autenticazione MAC basata su RADIUS al Livello 2, le sue vulnerabilità di sicurezza intrinseche (inclusi lo spoofing MAC e l'impatto della randomizzazione MAC a livello di OS), e i precisi contesti operativi in cui rimane uno strumento valido per la gestione di dispositivi IoT e headless. Fornisce indicazioni pratiche per l'implementazione a responsabili IT e architetti di rete in strutture ricettive, retail, sanitarie e del settore pubblico, con esempi pratici, framework decisionali e contesto di integrazione per la piattaforma di guest WiFi e analisi di Purple.

Come configurare il WiFi aziendale su iOS e macOS con 802.1X

Questa guida autorevole fornisce ai leader IT senior passaggi pratici per l'implementazione del WiFi aziendale 802.1X su dispositivi iOS e macOS. Copre l'autenticazione basata su certificati (EAP-TLS), i profili di configurazione MDM e l'integrazione dell'architettura per proteggere le reti aziendali supportando al contempo le iniziative BYOD.

Come configurare il WiFi aziendale sui dispositivi Android con EAP-TLS

Questa guida di riferimento tecnico fornisce ai leader IT senior un progetto completo per la distribuzione dell'autenticazione 802.1X EAP-TLS sui dispositivi Android. Copre i meccanismi architetturali, le strategie di implementazione manuale e basate su MDM e le metodologie di risoluzione dei problemi necessarie per proteggere le reti wireless aziendali.