Cómo Mejorar el ROI de Marketing Usando Datos de WiFi

Una guía práctica y táctica para gerentes de TI y especialistas en marketing sobre cómo integrar el análisis de WiFi en la pila de marketing existente. Detalla cómo aprovechar los datos de primera mano del lugar para reducir el CPA, mejorar el ROAS e impulsar ingresos medibles a través de la atribución de ciclo cerrado.

🎧 Escucha esta guía

Ver transcripción

Resumen Ejecutivo

Para los establecimientos empresariales —ya sea en Retail , Hospitality , Healthcare o Transport — el espacio físico es el activo de datos sin explotar más grande. Si bien los equipos de marketing digital optimizan campañas utilizando datos de cookies y seguimiento en línea, a menudo carecen de visibilidad sobre el comportamiento real del cliente. Esta guía detalla cómo cerrar esa brecha convirtiendo su infraestructura de red existente en un motor de datos de primera mano. Al implementar una solución robusta de WiFi Analytics sobre su red Guest WiFi , los equipos de TI pueden proporcionar al marketing los datos determinísticos y conformes con el consentimiento necesarios para reducir el Costo por Adquisición (CPA), aumentar el Retorno de la Inversión Publicitaria (ROAS) e implementar una verdadera atribución de ciclo cerrado. Esto no se trata de desmantelar y reemplazar infraestructura; se trata de activar los datos que sus puntos de acceso ya están generando.

Análisis Técnico Detallado

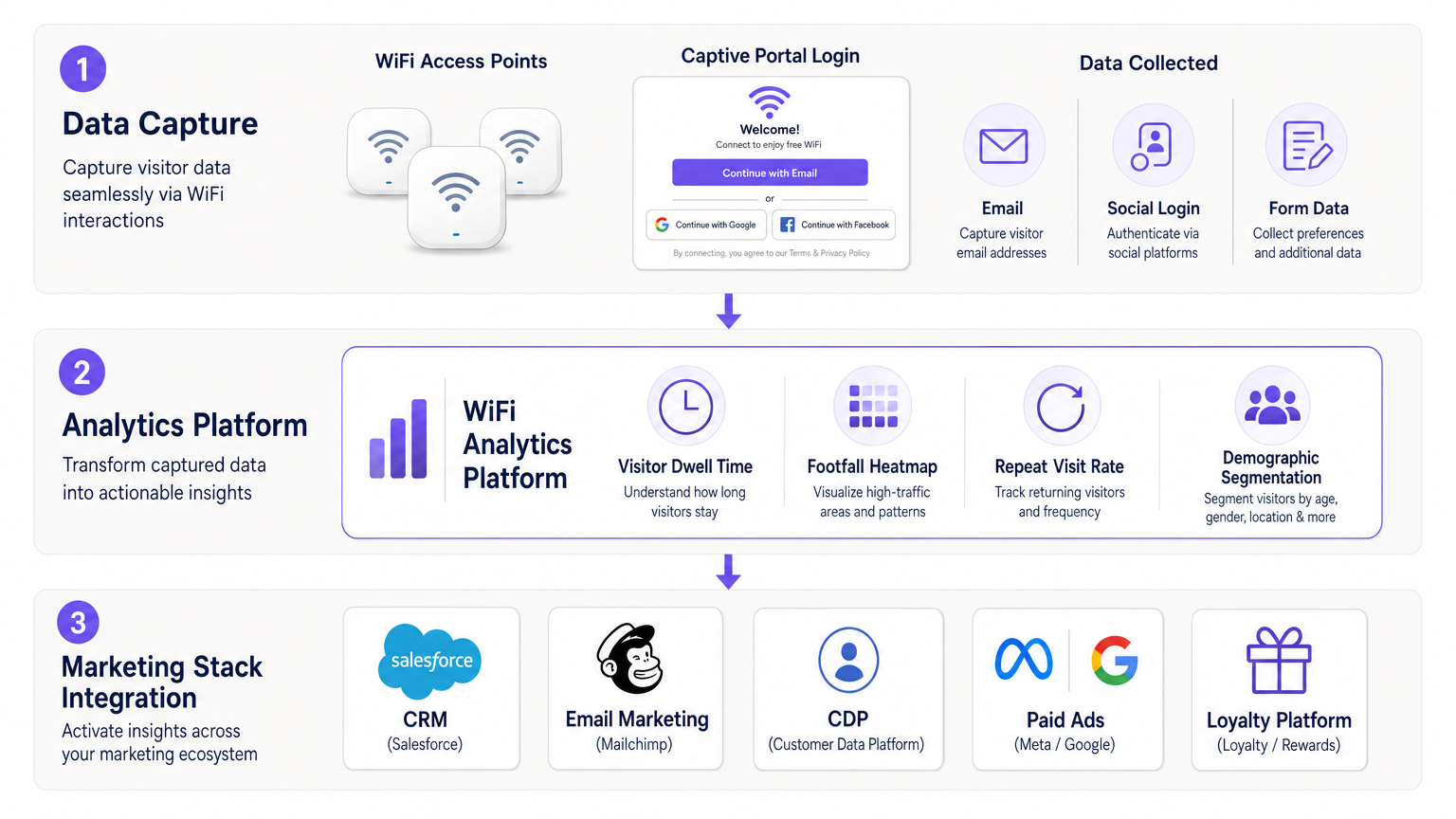

La arquitectura requerida para mejorar el ROI de marketing utilizando datos de WiFi se basa en tres capas distintas: captura pasiva, autenticación activa y sindicación de datos.

1. La Capa de Captura

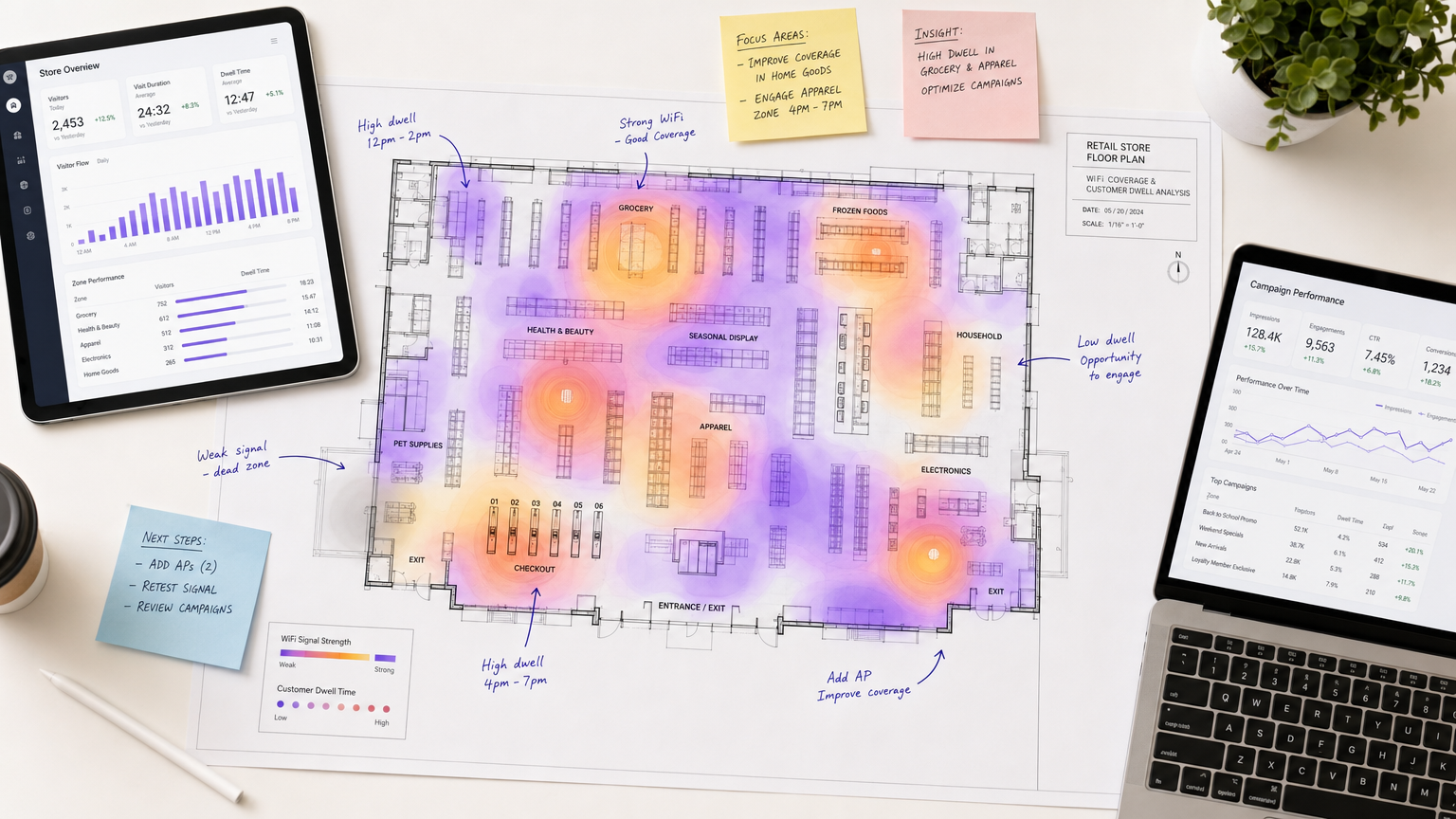

Los puntos de acceso (APs) empresariales modernos monitorean continuamente las solicitudes de sondeo 802.11. Esto permite a la red rastrear pasivamente las direcciones MAC de los dispositivos (a menudo aleatorizadas por las implementaciones modernas de sistemas operativos, pero aún útiles para análisis a nivel de sesión), la intensidad de la señal (RSSI) y los datos de marca de tiempo. Estos datos pasivos proporcionan métricas de referencia: afluencia total, tiempos de permanencia a nivel de zona y mapeo de trayectos físicos. Para una inmersión más profunda en el seguimiento espacial, consulte nuestra Guía del Sistema de Posicionamiento Interior: UWB, BLE y WiFi .

2. La Capa de Autenticación

La transición de la afluencia anónima a datos de marketing accionables ocurre en el Captive Portal. Cuando un usuario se autentica a través del Guest WiFi, proporciona consentimiento explícito (cumpliendo con GDPR/CCPA) junto con datos de identidad —típicamente una dirección de correo electrónico, número de teléfono o perfil de inicio de sesión social. En esta etapa, la plataforma asocia la sesión de la dirección MAC física con una identidad de usuario conocida. Aquí es donde la autenticación basada en perfiles, como OpenRoaming, se convierte en una ventaja significativa, reduciendo la fricción para los visitantes recurrentes.

3. La Capa de Sindicación

Los datos que residen únicamente en la plataforma WiFi tienen un ROI limitado. El requisito técnico para TI es construir integraciones de API o webhooks sin interrupciones desde la plataforma WiFi hacia la pila de marketing (CRM, CDP, ESP). Por ejemplo, al evaluar plataformas como Purple vs Cisco Spaces (DNA Spaces): Cuándo Elegir Cada Una , una consideración clave es la facilidad con la que la plataforma sindica datos limpios y estructurados a sistemas posteriores como Salesforce o Mailchimp.

Guía de Implementación

La implementación de una arquitectura WiFi centrada en el marketing requiere una estrecha alineación entre Operaciones de Red y Marketing. Siga estas fases de implementación:

Fase 1: Optimización de la Red para la Precisión de la Ubicación Asegúrese de que la densidad y la ubicación de sus APs soporten análisis de ubicación precisos. Si bien los análisis básicos de presencia requieren solo unos pocos APs, el tiempo de permanencia a nivel de zona requiere una implementación de mayor densidad y una calibración adecuada de los umbrales RSSI. (Consulte Wi Fi en Automóviles: La Guía Empresarial Completa 2026 para escenarios de implementación avanzados).

Fase 2: Configuración y Cumplimiento del Captive Portal Diseñe el Captive Portal para maximizar la captura de datos sin degradar la experiencia del usuario. Implemente APIs de validación de correo electrónico en tiempo real para evitar que datos incorrectos ingresen al CRM. Asegúrese de que la política de privacidad cubra explícitamente el intercambio de datos con plataformas publicitarias de terceros (Meta, Google) a través de la coincidencia de correos electrónicos con hash.

Fase 3: Integración de la Pila

No construya integraciones punto a punto si es evitable. Dirija los datos de WiFi (identidad + eventos de comportamiento como zone_entered o dwell_exceeded) a una Plataforma de Datos del Cliente (CDP) central o a un almacén de datos. La CDP luego maneja la lógica de actualizar los registros del CRM y activar flujos de trabajo de correo electrónico.

Mejores Prácticas

- Intercambio de Valor: Ofrezca valor tangible por la autenticación. Un código de descuento del 10% entregado inmediatamente al iniciar sesión impulsa tasas de conversión significativamente más altas que el acceso gratuito estándar.

- Activadores en Tiempo Real: El valor de los datos de WiFi decae rápidamente. Active encuestas post-visita u ofertas personalizadas dentro de las 2 horas de que un cliente abandone el lugar.

- Audiencias con Hash: Para medios pagados, use correos electrónicos con hash SHA-256 para construir audiencias personalizadas en Meta y Google. Esto le permite reorientar a los visitantes físicos sin exponer PII sin procesar.

Solución de Problemas y Mitigación de Riesgos

Riesgo: Aleatorización de MAC Los dispositivos modernos iOS y Android aleatorizan las direcciones MAC para evitar el seguimiento. Mitigación: Confíe en la autenticación activa (inicios de sesión en el Captive Portal) en lugar del seguimiento pasivo de MAC para la identificación de clientes a largo plazo. Una vez autenticada, la sesión se vincula a la identidad, evitando el problema de la aleatorización de MAC.

Riesgo: Contaminación de Datos del CRM

Los usuarios que ingresan correos electrónicos falsos (por ejemplo, test@test.com) degradarán su puntuación de entregabilidad de correo electrónico.

Mitigación: Implemente la verificación de correo electrónico en línea en el Captive Portal. Rechace dominios inválidos o errores de sintaxis antes de que se conceda la sesión.

ROI e Impacto Comercial

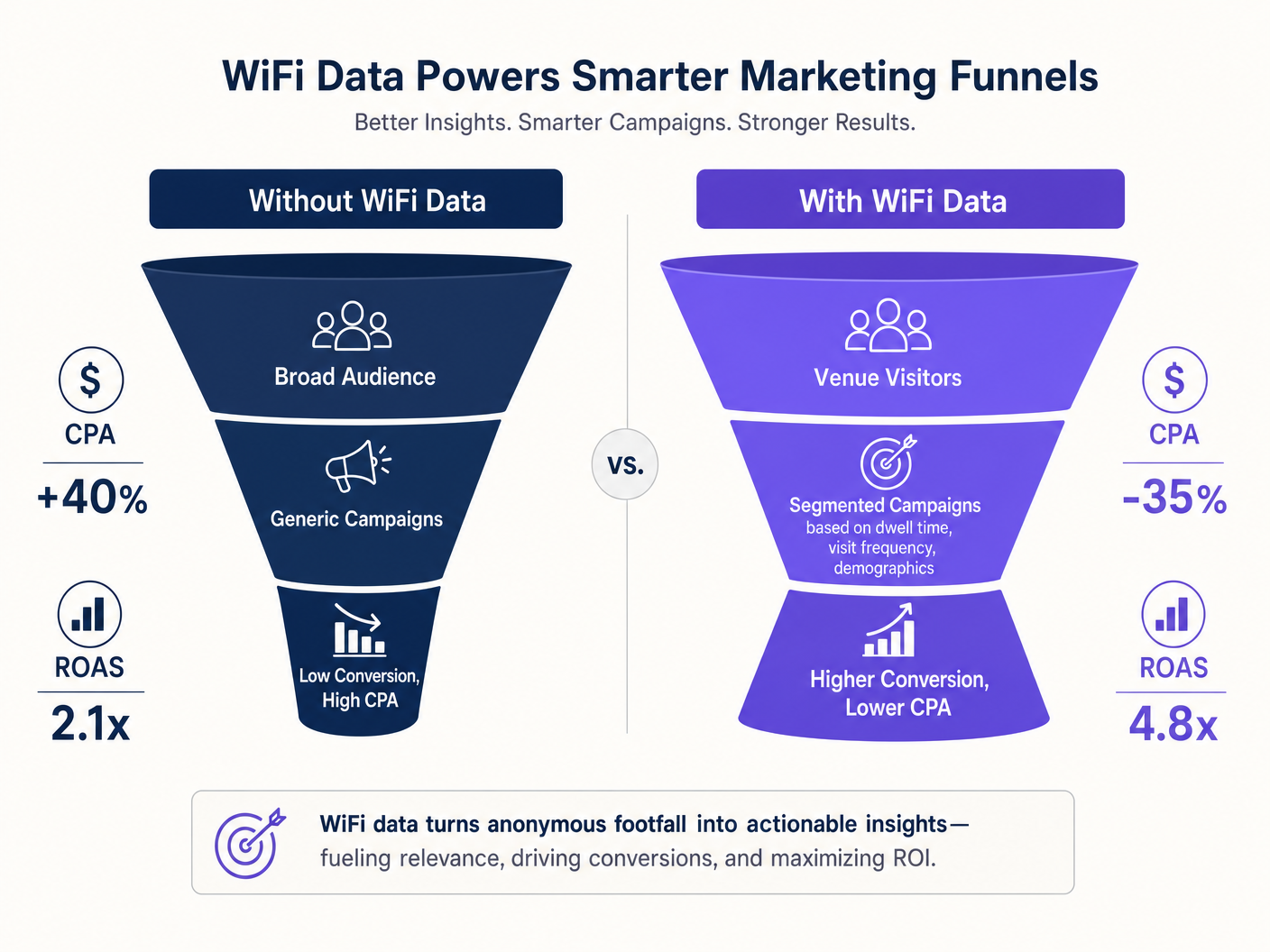

El objetivo final es cambiar el marketing de la segmentación probabilística a la segmentación determinística. Al utilizar datos de WiFi, los establecimientos pueden construir segmentos de audiencia altamente específicos (por ejemplo, "Clientes que visitaron la sección de ropa por >15 minutos pero no han regresado en 30 días").

upabase.co/storage/v1/object/public/guide-assets/guides/improve-marketing-roi-wifi-data/roi_improvement_funnel.png)

upabase.co/storage/v1/object/public/guide-assets/guides/improve-marketing-roi-wifi-data/roi_improvement_funnel.png)

Cuando se integra correctamente, normalmente observamos:

- Reducción del CPA: 30-40% menos de Costo por Adquisición en redes sociales pagadas, impulsado por tasas de coincidencia más altas y segmentación basada en la intención.

- Mejora del ROAS: 2x a 4x mayor Retorno de la Inversión Publicitaria para campañas de retargeting.

- Atribución de Ciclo Cerrado: La capacidad de demostrar que una campaña de correo electrónico específica resultó en una visita a un lugar físico dentro de un período de 7 días.

Escuche nuestro informe detallado sobre este tema:

Términos clave y definiciones

Captive Portal

A web page that users must view and interact with before access is granted to a public WiFi network. It is the primary mechanism for capturing first-party identity data and consent.

IT teams configure this to ensure legal compliance and data capture, while marketing teams design the UX to maximize conversion rates.

MAC Randomization

A privacy feature in modern mobile operating systems that periodically changes the device's MAC address to prevent long-term passive tracking.

This requires venues to rely on active authentication (logins) rather than passive tracking to build long-term customer profiles.

Dwell Time

The duration a connected device remains within the coverage area of a specific access point or zone.

Marketing uses this metric to segment audiences—for example, targeting users with high dwell times in specific retail departments.

Closed-Loop Attribution

A measurement model that tracks a customer's journey from an initial marketing touchpoint (e.g., an email) to a final physical action (e.g., a venue visit).

WiFi data provides the 'physical visit' data point required to close the loop and prove campaign ROI to the business.

First-Party Data

Information a company collects directly from its customers with their consent, rather than purchasing it from data brokers.

Guest WiFi is one of the most scalable methods for brick-and-mortar venues to acquire high-quality first-party data.

Hashed Audience

A list of customer identifiers (usually emails) that have been cryptographically scrambled (e.g., using SHA-256) before being uploaded to an ad platform.

This allows IT to securely share customer lists with Meta or Google for retargeting without exposing raw Personally Identifiable Information (PII).

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal. Used to estimate the distance between a device and an access point.

IT uses RSSI thresholds to define physical 'zones' within a venue for location-based marketing triggers.

Data Syndication

The automated process of pushing structured data from one platform (e.g., WiFi Analytics) to downstream systems (e.g., CRM, CDP).

Without syndication, WiFi data remains siloed and cannot generate marketing ROI.

Casos de éxito

A 200-location retail chain wants to reduce their Facebook Ads CPA. Currently, they target broad demographic lookalike audiences, resulting in a high CPA and low conversion rate. How should the IT and Marketing teams collaborate to solve this using existing network infrastructure?

- IT configures the Guest WiFi captive portal across all 200 locations to require an email address for access, incorporating real-time validation and GDPR-compliant consent for marketing.

- IT sets up an API integration to push authenticated user emails and their associated 'Last Visit Date' to the company's CDP.

- The CDP automatically hashes the emails (SHA-256) and syncs them to Meta Ads Manager as a Custom Audience.

- Marketing runs a targeted 'Welcome Back' campaign specifically to users who visited a physical store in the last 90 days but haven't purchased online.

A large stadium operator needs to increase food and beverage (F&B) revenue during the 45 minutes before kickoff. How can WiFi analytics drive this?

- IT calibrates the APs in the concourse zones to accurately measure dwell time.

- The WiFi Analytics platform is configured with a webhook that triggers when a known (authenticated) user dwells in a specific concourse zone for more than 10 minutes.

- The webhook payload (User ID, Zone ID) is sent to the stadium's marketing automation platform.

- The platform instantly triggers an SMS or push notification to the user with a time-limited 15% discount for the nearest F&B concession stand.

Análisis de escenarios

Q1. A hospitality group wants to retarget past guests on Facebook. They export a CSV of emails from the WiFi platform and upload it manually to Meta Ads Manager every month. What are the two primary technical and business risks with this approach?

💡 Sugerencia:Consider data security (PII) and the timeliness of the data.

Mostrar enfoque recomendado

- Security/Compliance Risk: Uploading raw, unhashed CSVs of PII manually exposes the data to interception or mishandling, violating best practices and potentially GDPR/CCPA. 2. Business Risk: A monthly manual sync means the data is stale. A guest who visited on day 1 won't be retargeted until day 30, missing the critical post-visit engagement window. The solution is an automated API integration that syncs hashed emails in real-time.

Q2. During a network audit, the IT manager notices that while total connection counts are high, the marketing team is reporting very low CRM match rates. What is the most likely configuration issue at the capture layer?

💡 Sugerencia:Think about what happens between the device connecting to the AP and the data entering the CRM.

Mostrar enfoque recomendado

The captive portal is likely lacking real-time validation, allowing users to input fake or malformed email addresses (e.g., ' a@a.com ') to bypass the login screen. IT needs to implement an inline email verification API to ensure only valid data passes through to the CRM.

Q3. A retail venue has dense AP coverage but the marketing team reports that 'zone dwell time' metrics are inaccurate, showing users jumping between opposite ends of the store instantly. How should the network architect address this?

💡 Sugerencia:Consider how APs determine device location and what physical factors affect this.

Mostrar enfoque recomendado

The architect needs to recalibrate the RSSI (Received Signal Strength Indicator) thresholds and review the AP placement. The 'jumping' indicates that devices are associating with APs further away due to line-of-sight propagation or signal reflection, rather than the closest AP. Tuning the transmit power and adjusting the location analytics algorithm to require multiple AP triangulations will stabilize the zone data.