Comment améliorer le ROI marketing grâce aux données WiFi

Un guide pratique et tactique pour les responsables informatiques et les marketeurs sur l'intégration de l'analyse WiFi dans la pile marketing existante. Il détaille comment exploiter les données de première partie des lieux pour réduire le CPA, améliorer le ROAS et générer des revenus mesurables grâce à l'attribution en boucle fermée.

🎧 Écouter ce guide

Voir la transcription

Résumé Exécutif

Pour les lieux d'entreprise—que ce soit dans le Commerce de détail , l' Hôtellerie , la Santé ou le Transport —l'espace physique est le plus grand actif de données inexploité. Alors que les équipes de marketing numérique optimisent les campagnes à l'aide de données de cookies et de suivi en ligne, elles manquent souvent de visibilité sur le comportement réel des clients. Ce guide détaille comment combler cette lacune en transformant votre infrastructure réseau existante en un moteur de données de première partie. En déployant une solution WiFi Analytics robuste sur votre réseau Guest WiFi , les équipes informatiques peuvent fournir au marketing les données déterministes et conformes au consentement nécessaires pour réduire le coût par acquisition (CPA), augmenter le retour sur les dépenses publicitaires (ROAS) et mettre en œuvre une véritable attribution en boucle fermée. Il ne s'agit pas de démanteler et de remplacer l'infrastructure ; il s'agit d'activer les données que vos points d'accès génèrent déjà.

Approfondissement Technique

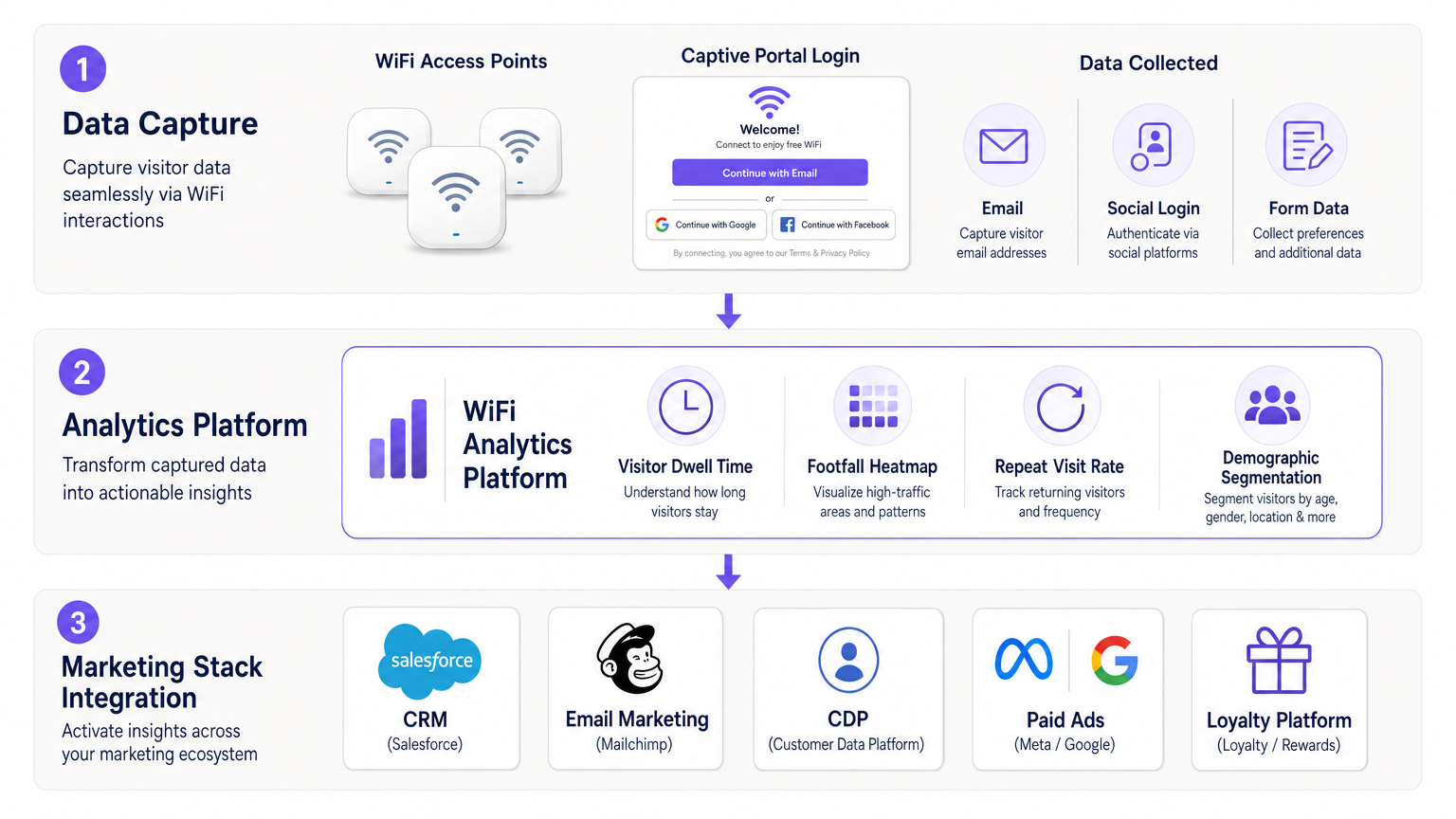

L'architecture requise pour améliorer le ROI marketing à l'aide des données WiFi repose sur trois couches distinctes : la capture passive, l'authentification active et la syndication des données.

1. La Couche de Capture

Les points d'accès (AP) d'entreprise modernes surveillent en permanence les requêtes de sondage 802.11. Cela permet au réseau de suivre passivement les adresses MAC des appareils (souvent randomisées par les implémentations OS modernes, mais toujours utiles pour l'analyse au niveau de la session), la force du signal (RSSI) et les données d'horodatage. Ces données passives fournissent des métriques de base : fréquentation totale, temps de présence par zone et cartographie des parcours physiques. Pour une exploration plus approfondie du suivi spatial, consultez notre Guide du Système de Positionnement Intérieur : UWB, BLE & WiFi .

2. La Couche d'Authentification

La transition de la fréquentation anonyme aux données marketing exploitables se produit au niveau du captive portal. Lorsqu'un utilisateur s'authentifie via le Guest WiFi, il fournit un consentement explicite (conforme au GDPR/CCPA) ainsi que des données d'identité—généralement une adresse e-mail, un numéro de téléphone ou un profil de connexion sociale. À ce stade, la plateforme associe la session d'adresse MAC physique à une identité d'utilisateur connue. C'est là que l'authentification basée sur le profil, telle qu'OpenRoaming, devient un avantage significatif, réduisant les frictions pour les visiteurs récurrents.

3. La Couche de Syndication

Les données résidant uniquement dans la plateforme WiFi ont un ROI limité. L'exigence technique pour l'IT est de construire des intégrations API ou des webhooks transparents de la plateforme WiFi vers la pile marketing (CRM, CDP, ESP). Par exemple, lors de l'évaluation de plateformes comme Purple vs Cisco Spaces (DNA Spaces) : Quand choisir chacune , une considération clé est la facilité avec laquelle la plateforme syndique des données propres et structurées vers des systèmes en aval comme Salesforce ou Mailchimp.

Guide d'Implémentation

Le déploiement d'une architecture WiFi axée sur le marketing nécessite un alignement étroit entre les opérations réseau et le marketing. Suivez ces phases de déploiement :

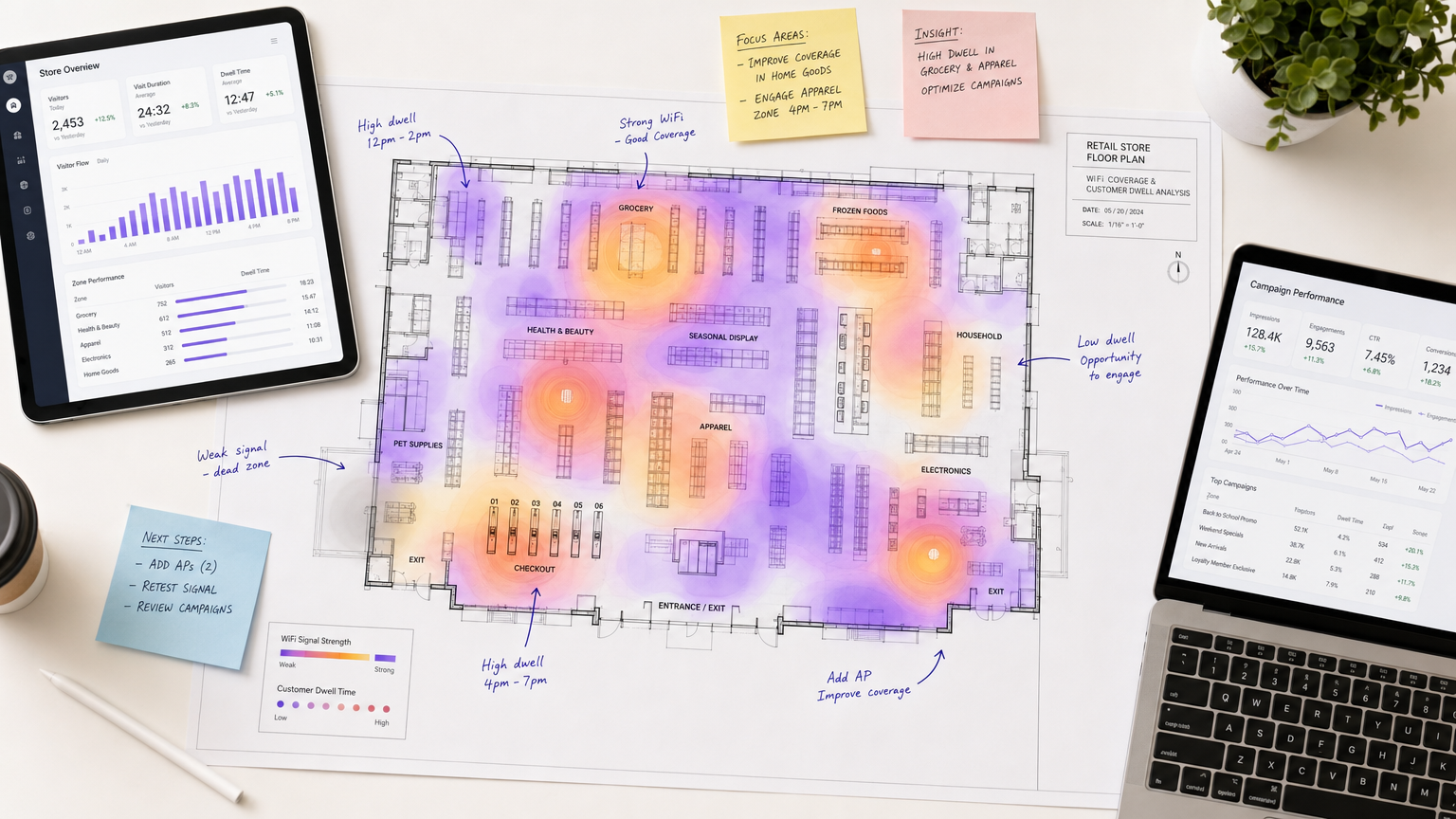

Phase 1 : Optimisation du Réseau pour la Précision de la Localisation Assurez-vous que la densité et le placement de vos APs prennent en charge une analyse de localisation précise. Alors que l'analyse de présence de base ne nécessite que quelques APs, le temps de présence par zone exige un déploiement à plus haute densité et un étalonnage approprié des seuils RSSI. (Voir Wi Fi in Auto : Le Guide Complet de l'Entreprise 2026 pour les scénarios de déploiement avancés).

Phase 2 : Configuration et Conformité du Captive Portal Concevez le captive portal pour maximiser la capture de données sans dégrader l'expérience utilisateur. Implémentez des API de validation d'e-mail en temps réel pour empêcher les données erronées d'entrer dans le CRM. Assurez-vous que la politique de confidentialité couvre explicitement le partage de données avec des plateformes publicitaires tierces (Meta, Google) via la correspondance d'e-mails hachés.

Phase 3 : Intégration de la Pile

Ne construisez pas d'intégrations point à point si cela peut être évité. Acheminer les données WiFi (identité + événements comportementaux comme zone_entered ou dwell_exceeded) vers une plateforme de données client (CDP) centrale ou un entrepôt de données. Le CDP gère ensuite la logique de mise à jour des enregistrements CRM et de déclenchement des flux de travail d'e-mails.

Bonnes Pratiques

- Échange de Valeur : Offrez une valeur tangible pour l'authentification. Un code de réduction de 10 % livré immédiatement après la connexion génère des taux de conversion significativement plus élevés qu'un accès gratuit standard.

- Déclencheurs en Temps Réel : La valeur des données WiFi diminue rapidement. Déclenchez des enquêtes post-visite ou des offres personnalisées dans les 2 heures suivant le départ d'un client du lieu.

- Audiences Hachées : Pour les médias payants, utilisez des e-mails hachés SHA-256 pour créer des audiences personnalisées dans Meta et Google. Cela vous permet de recibler les visiteurs physiques sans exposer d'informations personnelles identifiables brutes.

Dépannage et Atténuation des Risques

Risque : Randomisation des Adresses MAC Les appareils iOS et Android modernes randomisent les adresses MAC pour empêcher le suivi. Atténuation : Fiez-vous à l'authentification active (connexions au captive portal) plutôt qu'au suivi MAC passif pour l'identification client à long terme. Une fois authentifiée, la session est liée à l'identité, contournant ainsi le problème de randomisation des adresses MAC.

Risque : Pollution des Données CRM

Les utilisateurs saisissant de faux e-mails (par exemple, test@test.com) dégraderont votre score de délivrabilité d'e-mails.

Atténuation : Implémentez une vérification d'e-mail en ligne au niveau du captive portal. Rejetez les domaines invalides ou les erreurs de syntaxe avant que la session ne soit accordée.

ROI et Impact Commercial

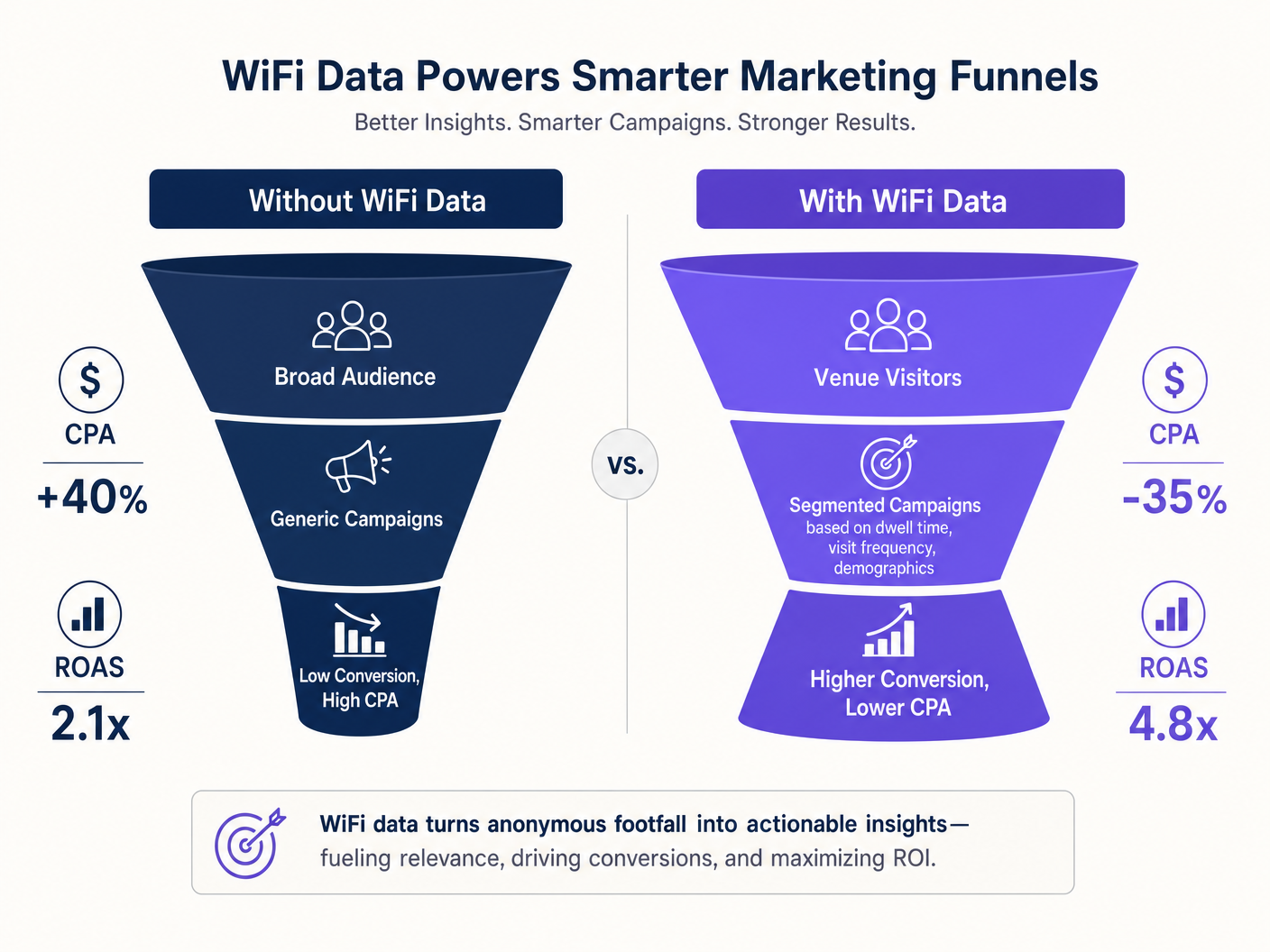

L'objectif ultime est de passer d'un ciblage marketing probabiliste à un ciblage déterministe. En utilisant les données WiFi, les lieux peuvent construire des segments d'audience très spécifiques (par exemple, « Clients ayant visité la section vêtements pendant >15 minutes mais n'étant pas revenus depuis 30 jours »).

Lorsqu'il est correctement intégré, nous observons généralement :

- Réduction du CPA : 30-40% de réduction du coût par acquisition sur les réseaux sociaux payants, grâce à des taux de correspondance plus élevés et un ciblage basé sur l'intention.

- Amélioration du ROAS : 2x à 4x plus élevé pour le retour sur les dépenses publicitaires des campagnes de reciblage.

- Attribution en boucle fermée : La capacité de prouver qu'une campagne d'email spécifique a entraîné une visite physique sur le site dans un délai de 7 jours.

Écoutez notre exposé approfondi sur ce sujet :

Termes clés et définitions

Captive Portal

A web page that users must view and interact with before access is granted to a public WiFi network. It is the primary mechanism for capturing first-party identity data and consent.

IT teams configure this to ensure legal compliance and data capture, while marketing teams design the UX to maximize conversion rates.

MAC Randomization

A privacy feature in modern mobile operating systems that periodically changes the device's MAC address to prevent long-term passive tracking.

This requires venues to rely on active authentication (logins) rather than passive tracking to build long-term customer profiles.

Dwell Time

The duration a connected device remains within the coverage area of a specific access point or zone.

Marketing uses this metric to segment audiences—for example, targeting users with high dwell times in specific retail departments.

Closed-Loop Attribution

A measurement model that tracks a customer's journey from an initial marketing touchpoint (e.g., an email) to a final physical action (e.g., a venue visit).

WiFi data provides the 'physical visit' data point required to close the loop and prove campaign ROI to the business.

First-Party Data

Information a company collects directly from its customers with their consent, rather than purchasing it from data brokers.

Guest WiFi is one of the most scalable methods for brick-and-mortar venues to acquire high-quality first-party data.

Hashed Audience

A list of customer identifiers (usually emails) that have been cryptographically scrambled (e.g., using SHA-256) before being uploaded to an ad platform.

This allows IT to securely share customer lists with Meta or Google for retargeting without exposing raw Personally Identifiable Information (PII).

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal. Used to estimate the distance between a device and an access point.

IT uses RSSI thresholds to define physical 'zones' within a venue for location-based marketing triggers.

Data Syndication

The automated process of pushing structured data from one platform (e.g., WiFi Analytics) to downstream systems (e.g., CRM, CDP).

Without syndication, WiFi data remains siloed and cannot generate marketing ROI.

Études de cas

A 200-location retail chain wants to reduce their Facebook Ads CPA. Currently, they target broad demographic lookalike audiences, resulting in a high CPA and low conversion rate. How should the IT and Marketing teams collaborate to solve this using existing network infrastructure?

- IT configures the Guest WiFi captive portal across all 200 locations to require an email address for access, incorporating real-time validation and GDPR-compliant consent for marketing.

- IT sets up an API integration to push authenticated user emails and their associated 'Last Visit Date' to the company's CDP.

- The CDP automatically hashes the emails (SHA-256) and syncs them to Meta Ads Manager as a Custom Audience.

- Marketing runs a targeted 'Welcome Back' campaign specifically to users who visited a physical store in the last 90 days but haven't purchased online.

A large stadium operator needs to increase food and beverage (F&B) revenue during the 45 minutes before kickoff. How can WiFi analytics drive this?

- IT calibrates the APs in the concourse zones to accurately measure dwell time.

- The WiFi Analytics platform is configured with a webhook that triggers when a known (authenticated) user dwells in a specific concourse zone for more than 10 minutes.

- The webhook payload (User ID, Zone ID) is sent to the stadium's marketing automation platform.

- The platform instantly triggers an SMS or push notification to the user with a time-limited 15% discount for the nearest F&B concession stand.

Analyse de scénario

Q1. A hospitality group wants to retarget past guests on Facebook. They export a CSV of emails from the WiFi platform and upload it manually to Meta Ads Manager every month. What are the two primary technical and business risks with this approach?

💡 Astuce :Consider data security (PII) and the timeliness of the data.

Afficher l'approche recommandée

- Security/Compliance Risk: Uploading raw, unhashed CSVs of PII manually exposes the data to interception or mishandling, violating best practices and potentially GDPR/CCPA. 2. Business Risk: A monthly manual sync means the data is stale. A guest who visited on day 1 won't be retargeted until day 30, missing the critical post-visit engagement window. The solution is an automated API integration that syncs hashed emails in real-time.

Q2. During a network audit, the IT manager notices that while total connection counts are high, the marketing team is reporting very low CRM match rates. What is the most likely configuration issue at the capture layer?

💡 Astuce :Think about what happens between the device connecting to the AP and the data entering the CRM.

Afficher l'approche recommandée

The captive portal is likely lacking real-time validation, allowing users to input fake or malformed email addresses (e.g., ' a@a.com ') to bypass the login screen. IT needs to implement an inline email verification API to ensure only valid data passes through to the CRM.

Q3. A retail venue has dense AP coverage but the marketing team reports that 'zone dwell time' metrics are inaccurate, showing users jumping between opposite ends of the store instantly. How should the network architect address this?

💡 Astuce :Consider how APs determine device location and what physical factors affect this.

Afficher l'approche recommandée

The architect needs to recalibrate the RSSI (Received Signal Strength Indicator) thresholds and review the AP placement. The 'jumping' indicates that devices are associating with APs further away due to line-of-sight propagation or signal reflection, rather than the closest AP. Tuning the transmit power and adjusting the location analytics algorithm to require multiple AP triangulations will stabilize the zone data.