एयरपोर्ट WiFi सुरक्षा: सार्वजनिक नेटवर्क पर यात्रियों को कैसे सुरक्षित रखें

यह तकनीकी संदर्भ मार्गदर्शिका एयरपोर्ट WiFi के विशिष्ट खतरे के परिदृश्य का विवरण देती है, जिसमें ईविल ट्विन एक्सेस पॉइंट, रोग हार्डवेयर और Man-in-the-Middle हमले शामिल हैं। यह IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेशंस निदेशकों को कार्रवाई योग्य वास्तुशिल्प रणनीतियाँ प्रदान करता है — जिसमें WPA3 कार्यान्वयन, VLAN सेगमेंटेशन, WIPS परिनियोजन और GDPR-अनुरूप Captive Portal डिज़ाइन शामिल हैं — ताकि बड़े पैमाने पर यात्रियों और एंटरप्राइज़ इन्फ्रास्ट्रक्चर की सुरक्षा की जा सके। Purple का गेस्ट WiFi और एनालिटिक्स प्लेटफॉर्म पूरे दस्तावेज़ में प्रत्येक समस्या क्षेत्र से ठोस रूप से जुड़ा हुआ है।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: एयरपोर्ट WiFi खतरे का परिदृश्य

- ईविल ट्विन एक्सेस पॉइंट

- रोग एक्सेस पॉइंट

- मैन-इन-द-मिडल हमले

- कार्यान्वयन मार्गदर्शिका: सुरक्षित वास्तुकला

- परत 1: एन्क्रिप्शन और प्रमाणीकरण मानक

- परत 2: नेटवर्क सेगमेंटेशन और क्लाइंट आइसोलेशन

- परत 3: वायरलेस घुसपैठ का पता लगाना और रोकथाम (WIDS/WIPS)

- परत 4: DNS फ़िल्टरिंग और सुरक्षित Captive Portal डिज़ाइन

- लेयर 5: एनालिटिक्स, मॉनिटरिंग और निरंतर सुधार

- सर्वोत्तम अभ्यास और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

उच्च-घनत्व वाले सार्वजनिक वातावरण का प्रबंधन करने वाले CTOs और IT निदेशकों के लिए, यह प्रश्न कि "क्या एयरपोर्ट WiFi सुरक्षित है" एक उपभोक्ता प्रश्न नहीं है — यह प्रत्यक्ष देयता निहितार्थों के साथ एक अनुपालन और बुनियादी ढाँचा चुनौती है। एयरपोर्ट नेटवर्क एक विशिष्ट रूप से अस्थिर हमले की सतह प्रस्तुत करते हैं: प्रति घंटे हजारों क्षणिक कनेक्शन, उपभोक्ता मोबाइल से लेकर एंटरप्राइज़ लैपटॉप तक फैले विविध डिवाइस प्रकार, और अतिथि, कर्मचारी, खुदरा किरायेदार और परिचालन प्रौद्योगिकी ट्रैफ़िक का एक साथ मिश्रण ऐसे बुनियादी ढांचे पर होता है जो अक्सर वर्तमान सुरक्षा मानक से कई साल पीछे होता है।

प्राथमिक खतरे — ईविल ट्विन एक्सेस पॉइंट (APs) और रोग हार्डवेयर इंस्टॉलेशन — कम लागत वाले, उच्च-प्रभाव वाले हमले हैं जिन्हें निष्पादित करने के लिए न्यूनतम तकनीकी परिष्कार की आवश्यकता होती है। यदि इन पर ध्यान न दिया जाए, तो वे यात्रियों को क्रेडेंशियल चोरी और वित्तीय धोखाधड़ी के संपर्क में लाते हैं, और एयरपोर्ट ऑपरेटर को GDPR प्रवर्तन कार्रवाई और प्रतिष्ठा को नुकसान पहुंचाते हैं। अवसरवादी वायरलेस एन्क्रिप्शन के साथ WPA3 को लागू करके, सख्त VLAN सेगमेंटेशन को लागू करके, वायरलेस इंट्रूज़न प्रिवेंशन सिस्टम (WIPS) को तैनात करके, और एक सुरक्षित, GDPR-अनुरूप Guest WiFi प्लेटफॉर्म को एकीकृत करके, वेन्यू ऑपरेटर सहज कनेक्टिविटी बनाए रखते हुए यात्री डेटा को सुरक्षित कर सकते हैं। Purple की WiFi Analytics परत इस सुरक्षा नींव के ऊपर परिचालन बुद्धिमत्ता जोड़ती है, सुरक्षित ऑनबोर्डिंग को मापने योग्य व्यावसायिक ROI में परिवर्तित करती है।

तकनीकी गहन-विश्लेषण: एयरपोर्ट WiFi खतरे का परिदृश्य

एयरपोर्ट वातावरण वायरलेस हमलों के लिए सबसे अधिक लक्षित सार्वजनिक स्थानों में से हैं। उच्च यात्री संख्या, एक क्षणिक उपयोगकर्ता आधार जिसके मुद्दों की रिपोर्ट करने की संभावना कम है, और संवेदनशील डेटा प्रसारित करने वाले कॉर्पोरेट यात्रियों की उपस्थिति का संयोजन दुर्भावनापूर्ण अभिनेताओं के लिए एक आदर्श वातावरण बनाता है। विशिष्ट खतरे वाले वैक्टर को समझना एक प्रभावी प्रतिउपाय वास्तुकला को डिजाइन करने के लिए एक पूर्व शर्त है।

ईविल ट्विन एक्सेस पॉइंट

एक ईविल ट्विन एक दुर्भावनापूर्ण AP है जिसे वैध एयरपोर्ट नेटवर्क के सटीक सर्विस सेट आइडेंटिफ़ायर (SSID) को प्रसारित करने के लिए कॉन्फ़िगर किया गया है — उदाहरण के लिए, "Airport Free WiFi" या "LHR_Passenger_WiFi"। क्योंकि मानक क्लाइंट डिवाइस SSID मिलान और सिग्नल शक्ति के आधार पर स्वचालित नेटवर्क चयन लागू करते हैं, यदि ईविल ट्विन वैध बुनियादी ढांचे की तुलना में एक मजबूत सिग्नल प्रस्तुत करता है, तो यात्री का डिवाइस प्राथमिकता से उससे कनेक्ट होगा। यह आसानी से प्राप्त किया जा सकता है: पास की सीट से अधिकतम शक्ति पर प्रसारित होने वाला एक पोर्टेबल राउटर विनियमित शक्ति स्तरों पर संचालित होने वाले छत पर लगे एंटरप्राइज़ AP को मात देगा।

एक बार जब कोई क्लाइंट ईविल ट्विन से कनेक्ट हो जाता है, तो हमलावर कई प्रकार के हमले कर सकता है। निष्क्रिय अवरोधन अनएन्क्रिप्टेड HTTP ट्रैफ़िक, DNS क्वेरी और सत्र कुकीज़ को कैप्चर करता है। SSL स्ट्रिपिंग HTTPS कनेक्शन को वास्तविक समय में HTTP में डाउनग्रेड करती है, उन साइटों पर क्रेडेंशियल उजागर करती है जो HTTP स्ट्रिक्ट ट्रांसपोर्ट सिक्योरिटी (HSTS) को लागू नहीं करती हैं। DNS स्पूफिंग उपयोगकर्ताओं को फ़िशिंग पृष्ठों पर पुनर्निर्देशित करती है जो बैंकिंग पोर्टल या एयरलाइन बुकिंग सिस्टम की नकल करते हैं। यात्री को बिना किसी चेतावनी संकेतक के एक सामान्य दिखने वाला कनेक्शन दिखाई देता है, क्योंकि ईविल ट्विन अपने स्वयं के अपस्ट्रीम कनेक्शन के माध्यम से वास्तविक इंटरनेट एक्सेस प्रदान कर रहा है — हमला अंतिम उपयोगकर्ता के लिए पूरी तरह से पारदर्शी होता है।

एक हमलावर के लिए परिचालन लागत न्यूनतम है: एक उपभोक्ता-ग्रेड ट्रैवल राउटर, ओपन-सोर्स टूल चलाने वाला एक लैपटॉप, और डिपार्चर लाउंज में एक सीट। हमले के लिए एयरपोर्ट के बुनियादी ढांचे तक किसी भौतिक पहुंच की आवश्यकता नहीं होती है।

रोग एक्सेस पॉइंट

रोग APs अनधिकृत डिवाइस हैं जो एयरपोर्ट के वायर्ड नेटवर्क इन्फ्रास्ट्रक्चर से भौतिक रूप से जुड़े होते हैं। ईविल ट्विन के विपरीत, जो पूरी तरह से हवा में संचालित होते हैं, रोग APs एक अंदरूनी खतरे का वेक्टर प्रस्तुत करते हैं — उन्हें नेटवर्क पोर्ट तक भौतिक पहुंच की आवश्यकता होती है। हालांकि, सैकड़ों खुदरा रियायतों, सेवा ठेकेदारों और सफाई कर्मचारियों वाले एक बड़े एयरपोर्ट वातावरण में, नेटवर्क पोर्ट तक भौतिक पहुंच प्राप्त करना मुश्किल नहीं है।

रोग APs का सबसे आम स्रोत दुर्भावनापूर्ण अभिनेता नहीं बल्कि नेक इरादे वाले कर्मचारी होते हैं। टर्मिनल 3 में एक खुदरा रियायतकर्ता खराब WiFi कवरेज का अनुभव कर रहा है, वह एक उपभोक्ता-ग्रेड राउटर खरीदता है और उसे अपने काउंटर के पीछे ईथरनेट पोर्ट में प्लग करता है। राउटर अपना स्वयं का SSID प्रसारित करता है, एंटरप्राइज़ फ़ायरवॉल, नेटवर्क एक्सेस कंट्रोल (NAC) नीतियों और WPA3 एंटरप्राइज़ कॉन्फ़िगरेशन को बायपास करता है, और सार्वजनिक इंटरनेट से एयरपोर्ट के आंतरिक नेटवर्क में एक सीधा, अप्रबंधित मार्ग बनाता है। उस बिंदु से, रोग AP से जुड़ा कोई भी डिवाइस — चाहे वह रियायतकर्ता का POS टर्मिनल हो या कोई यात्री जो कनेक्ट हो जाता है — उन प्रणालियों तक संभावित नेटवर्क-स्तरीय पहुंच रखता है जिन्हें पूरी तरह से अलग किया जाना चाहिए।

Transport ऑपरेटरों और एयरपोर्ट IT टीमों के लिए, रोग AP की समस्या पर्यावरण के पैमाने से और भी बढ़ जाती है। एक प्रमुख अंतरराष्ट्रीय एयरपोर्ट में टर्मिनलों, खुदरा इकाइयों, लाउंज और बैक-ऑफ-हाउस क्षेत्रों में सैकड़ों नेटवर्क पोर्ट वितरित हो सकते हैं। स्वचालित पहचान उपकरण के बिना मैन्युअल ऑडिटिंग अव्यावहारिक है।

मैन-इन-द-मिडल हमले

ईविल ट्विन और रोग AP दोनों परिदृश्य Man-in-the-Middle (MitM) हमलों को सक्षम करते हैं, जहाँ हमलावर क्लाइंट डिवाइस और वैध नेटवर्क के बीच खुद को स्थापित करता है। MitM परिदृश्य में, हमलावर दोनों दिशाओं में ट्रैफ़िक को इंटरसेप्ट, पढ़ और संशोधित कर सकता है। आधुनिक TLS एन्क्रिप्शन HTTPS ट्रैफ़िक पर MitM हमलों के प्रभाव को काफी कम कर देता है, लेकिन हमले की सतह महत्वपूर्ण बनी हुई है: अनएन्क्रिप्टेड प्रोटोकॉल, गलत कॉन्फ़िगर किए गए TLS कार्यान्वयन, और विरासत अनुप्रयोगों का उपयोग जो प्रमाणपत्र सत्यापन को लागू नहीं करते हैं, सभी शोषण योग्य अंतराल बनाते हैं।

कॉर्पोरेट यात्रियों के लिए — एक महत्वपूर्ण अनुपात हवाई अड्डे के WiFi उपयोगकर्ता — VPN क्रेडेंशियल कैप्चर या कॉर्पोरेट ईमेल सत्र हाइजैकिंग को लक्षित करने वाले MitM हमले एक उच्च-मूल्य वाले हमले के वेक्टर का प्रतिनिधित्व करते हैं जो व्यक्तिगत यात्री से कहीं आगे तक के प्रभाव क्षेत्र का विस्तार करता है।

कार्यान्वयन मार्गदर्शिका: सुरक्षित वास्तुकला

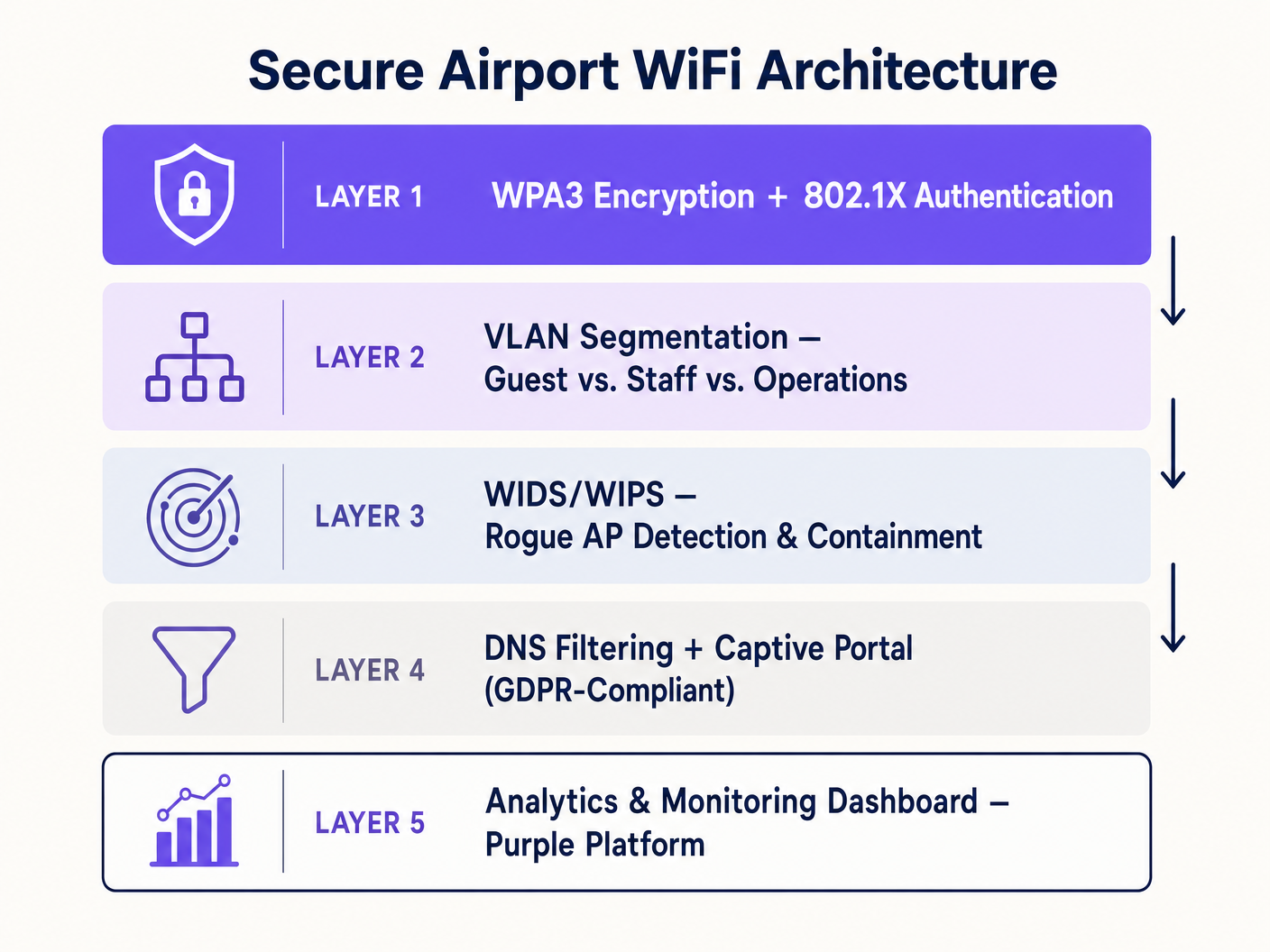

हवाई अड्डे के WiFi खतरे के परिदृश्य को संबोधित करने के लिए एक स्तरित, गहन-रक्षा वास्तुकला की आवश्यकता है। कोई भी एक नियंत्रण पर्याप्त नहीं है; लक्ष्य यह है कि हमले के प्रत्येक क्रमिक स्तर को उत्तरोत्तर अधिक कठिन और पता लगाने योग्य बनाया जाए।

परत 1: एन्क्रिप्शन और प्रमाणीकरण मानक

WPA3 में संक्रमण मूलभूत आवश्यकता है। खुले सार्वजनिक नेटवर्क के लिए, WPA3 अवसरवादी वायरलेस एन्क्रिप्शन (OWE) प्रस्तुत करता है, जिसे IEEE 802.11-2020 में परिभाषित किया गया है। OWE प्रत्येक क्लाइंट सत्र के लिए व्यक्तिगत एन्क्रिप्शन प्रदान करता है, जिसमें साझा पासवर्ड या पूर्व-साझा कुंजी की आवश्यकता नहीं होती है। प्रत्येक क्लाइंट-AP एसोसिएशन एक अद्वितीय डिफी-हेलमैन कुंजी विनिमय पर बातचीत करता है, जिसका अर्थ है कि यदि कोई हमलावर पूरे टर्मिनल के लिए कच्चे रेडियो आवृत्ति ट्रैफ़िक को कैप्चर करता है, तब भी वे किसी भी व्यक्तिगत सत्र को डिक्रिप्ट नहीं कर सकते। यह सीधे निष्क्रिय छिपकर सुनने को कम करता है और खुले नेटवर्क अवरोधन के प्राथमिक हमले के वेक्टर को समाप्त करता है।

प्रमाणित नेटवर्क सेगमेंट — कर्मचारी, संचालन, खुदरा किरायेदार — के लिए RADIUS प्रमाणीकरण के साथ IEEE 802.1X सही मानक है। 802.1X नेटवर्क एक्सेस दिए जाने से पहले प्रति-डिवाइस प्रमाणीकरण लागू करता है, जिसमें प्रत्येक प्रमाणीकरण घटना को अनुपालन और ऑडिट उद्देश्यों के लिए लॉग किया जाता है। प्रमाणपत्र-आधारित एक्स्टेंसिबल प्रमाणीकरण प्रोटोकॉल (EAP-TLS) के साथ संयुक्त, यह कर्मचारी नेटवर्क के खिलाफ क्रेडेंशियल-आधारित हमलों को पूरी तरह से समाप्त करता है।

निर्बाध यात्री ऑनबोर्डिंग की तलाश करने वाले स्थानों के लिए, OpenRoaming — वायरलेस ब्रॉडबैंड एलायंस का फेडरेटेड पहचान मानक — प्रोफ़ाइल-आधारित प्रमाणीकरण प्रदान करता है जो यात्रियों को मैन्युअल SSID चयन के बिना स्वचालित रूप से सत्यापित नेटवर्क से जोड़ता है। Purple अपने कनेक्ट लाइसेंस के तहत OpenRoaming इकोसिस्टम के भीतर एक मुफ्त पहचान प्रदाता के रूप में काम करता है, जिससे हवाई अड्डे निर्बाध, सुरक्षित कनेक्टिविटी प्रदान कर सकते हैं जो नेटवर्क चयन के मानवीय त्रुटि तत्व को हटाता है। यह सीधे Evil Twin खतरे से संबंधित है: यदि किसी यात्री का डिवाइस एक सत्यापित प्रोफ़ाइल के माध्यम से स्वचालित रूप से कनेक्ट होता है, तो वह उसी SSID को प्रसारित करने वाले Evil Twin से कनेक्ट नहीं होगा।

परत 2: नेटवर्क सेगमेंटेशन और क्लाइंट आइसोलेशन

अतिथि ट्रैफ़िक को ऑपरेशनल टेक्नोलॉजी (OT), स्टाफ नेटवर्क और रिटेल पॉइंट-ऑफ-सेल (POS) सिस्टम से AP स्तर पर सख्त VLAN टैगिंग का उपयोग करके पूरी तरह से अलग किया जाना चाहिए। हवाई अड्डे के वातावरण के लिए एक न्यूनतम सेगमेंटेशन मॉडल में शामिल होना चाहिए: एक पब्लिक गेस्ट VLAN (केवल इंटरनेट एक्सेस, कोई आंतरिक रूटिंग नहीं), एक स्टाफ VLAN (802.1X के माध्यम से प्रमाणित, आंतरिक सिस्टम तक पहुंच), एक रिटेल टेनेंट VLAN (अतिथि और स्टाफ दोनों से अलग, POS सिस्टम के लिए इंटरनेट एक्सेस), और एक ऑपरेशंस VLAN (डिजिटल साइनेज, बिल्डिंग प्रबंधन और एयरसाइड सिस्टम के लिए एयर-गैप्ड या सख्ती से फ़ायरवॉल किया गया)।

क्लाइंट आइसोलेशन — एक ही VLAN पर उपकरणों के बीच परत 2 आइसोलेशन — गेस्ट VLAN पर सक्षम होना चाहिए। क्लाइंट आइसोलेशन के बिना, एक ही गेस्ट नेटवर्क से जुड़े दो यात्री सीधे IP परत पर संवाद कर सकते हैं, जिससे डिवाइस-टू-डिवाइस हमलों को सक्षम किया जा सकता है। यह वायरलेस कंट्रोलर पर एक कॉन्फ़िगरेशन सेटिंग है जिसे पुराने डिप्लॉयमेंट में अक्सर अनदेखा कर दिया जाता है।

हवाई अड्डे के टर्मिनलों के भीतर संचालित होने वाले हॉस्पिटैलिटी और रिटेल वातावरण के लिए, वही सेगमेंटेशन सिद्धांत लागू होते हैं। एक होटल एयरसाइड लाउंज या एक रिटेल रियायत को हवाई अड्डे के ऑपरेटर के साथ वाणिज्यिक संबंध की परवाह किए बिना एक अविश्वसनीय नेटवर्क सेगमेंट के रूप में माना जाना चाहिए।

परत 3: वायरलेस घुसपैठ का पता लगाना और रोकथाम (WIDS/WIPS)

एक वायरलेस घुसपैठ रोकथाम प्रणाली Evil Twin और दुष्ट AP दोनों खतरों के खिलाफ प्राथमिक स्वचालित रक्षा है। WIPS को अनधिकृत SSIDs, MAC एड्रेस स्पूफिंग और डीऑथेंटिकेशन फ्लड हमलों के लिए सभी चैनलों और बैंडों (Wi-Fi 6E डिप्लॉयमेंट के लिए 2.4 GHz, 5 GHz और 6 GHz) में रेडियो आवृत्ति वातावरण को लगातार स्कैन करने के लिए कॉन्फ़िगर किया जाना चाहिए।

Evil Twin का पता लगने पर — एक SSID मैच के साथ एक BSSID के संयोजन से पहचाना जाता है जो प्रबंधित इन्फ्रास्ट्रक्चर में किसी भी अधिकृत AP से मेल नहीं खाता है — WIPS को स्वचालित रूप से रोकथाम तैनात करनी चाहिए। रोकथाम में दुर्भावनापूर्ण AP से जुड़ने का प्रयास कर रहे क्लाइंट्स को लक्षित IEEE 802.11 डी-प्रमाणीकरण फ़्रेमों को प्रसारित करना शामिल है, जिससे सफल कनेक्शन को रोका जा सके। यह मशीन की गति से स्वचालित प्रतिक्रिया है, जो किसी भी मानव ऑपरेटर के हस्तक्षेप करने से कहीं अधिक तेज़ है।

दुष्ट AP का पता लगाने के लिए, WIPS ओवर-द-एयर अवलोकनों को वायर्ड नेटवर्क टोपोलॉजी के साथ सहसंबंधित करता है। हवा में प्रसारित होने वाला एक AP जिसका पता चला है और जो वायर्ड नेटवर्क पर एक कनेक्टेड डिवाइस के रूप में भी दिखाई देता है — लेकिन अधिकृत AP इन्वेंट्री में नहीं है — उसे दुष्ट के रूप में चिह्नित किया जाता है। सिस्टम तब डिवाइस को भौतिक रूप से डिस्कनेक्ट करने के लिए प्रबंधित स्विच पर स्वचालित पोर्ट शटडाउन को ट्रिगर कर सकता है।

परत 4: DNS फ़िल्टरिंग और सुरक्षित Captive Portal डिज़ाइन

DNS-स्तर की फ़िल्टरिंग उपयोगकर्ताओं को दुर्भावनापूर्ण डोमेन से बचाने के लिए एक महत्वपूर्ण नियंत्रण प्रदान करती है, डिवाइस की अपनी सुरक्षा स्थिति की परवाह किए बिना। सभी DNS प्रश्नों को एक फ़िल्टरिंग रिसॉल्वर के माध्यम से रूट करके, नेटवर्क ज्ञात फ़िशिंग डोमेन, कमांड-एंड-कंट्रोल इन्फ्रास्ट्रक्चर और मैलवेयर वितरण साइटों के रिज़ॉल्यूशन को ब्लॉक कर सकता है। यह हवाई अड्डे के संदर्भ में विशेष रूप से मूल्यवान है जहाँ यात्री ऐसे समझौता किए गए डिवाइस कनेक्ट कर सकते हैं जो आगमन से पहले संक्रमित हो गए थे।

हमारी मार्गदर्शिका मजबूत DNS और सुरक्षा के साथ अपने नेटवर्क को सुरक्षित रखें में विस्तृत रूप से बताया गया है, रिसॉल्वर कनेक्शन के लिए DNS over HTTPS (DoH) या DNS over TLS (DoT) को लागू करना DNS प्रश्नों को ट्रांज़िट में इंटरसेप्ट या स्पूफ होने से रोकता है — एक प्रासंगिक विचार जब WIPS रोकथाम पकड़ नहीं सकती है हर Evil Twin को तुरंत।

captive portal यात्री का प्राथमिक ऑनबोर्डिंग टचपॉइंट है और इसे सुरक्षा को पहली आवश्यकता के रूप में डिज़ाइन किया जाना चाहिए, न कि बाद में सोचने वाली बात। पोर्टल को HTTPS पर एक विश्वसनीय Certificate Authority से वैध प्रमाणपत्र के साथ परोसा जाना चाहिए। ऑनबोर्डिंग फॉर्म को केवल बताए गए उद्देश्य के लिए आवश्यक डेटा (GDPR Article 5 data minimisation principle) एकत्र करना चाहिए, जिसमें किसी भी मार्केटिंग उपयोग के लिए स्पष्ट, विस्तृत सहमति तंत्र शामिल हों। Purple का captive portal प्लेटफॉर्म इस अनुपालन आवश्यकता के लिए विशेष रूप से बनाया गया है, जो GDPR-अनुरूप डेटा कैप्चर, सहमति प्रबंधन और एनालिटिक्स लेयर के साथ सहज एकीकरण प्रदान करता है। यह मल्टी-टर्मिनल हवाई अड्डे के वातावरण में कैसे काम करता है, इसके संदर्भ के लिए, देखें Airport WiFi: How Operators Deliver Connectivity Across Terminals और इतालवी-भाषा में इसका समकक्ष WiFi Aeroportuale पर।

लेयर 5: एनालिटिक्स, मॉनिटरिंग और निरंतर सुधार

सुरक्षा एक बार का परिनियोजन नहीं है; इसके लिए निरंतर मॉनिटरिंग और पुनरावृत्तीय सुधार की आवश्यकता होती है। Purple का WiFi Analytics प्लेटफॉर्म एक परिचालन दृश्यता लेयर प्रदान करता है जो कच्चे कनेक्शन डेटा को कार्रवाई योग्य बुद्धिमत्ता में बदल देता है। डिवाइस कनेक्शन पैटर्न, ठहरने के समय और सत्र की असामान्यताओं की निगरानी करके, नेटवर्क संचालन टीमें समझौता के संकेतकों की पहचान कर सकती हैं — असामान्य कनेक्शन स्पाइक्स, अप्रत्याशित भौतिक स्थानों से कनेक्ट होने वाले डिवाइस, या प्रमाणीकरण विफलता पैटर्न जो स्कैनिंग हमले का सुझाव देते हैं।

एनालिटिक्स लेयर सुरक्षा निवेश के लिए व्यावसायिक औचित्य भी प्रदान करती है। उच्च यात्री ऑप्ट-इन दरें — एक विश्वसनीय, सुरक्षित ऑनबोर्डिंग अनुभव द्वारा संचालित — समृद्ध फर्स्ट-पार्टी डेटा सेट उत्पन्न करती हैं। यह डेटा लक्षित मार्केटिंग, खुदरा फुटफॉल विश्लेषण और टर्मिनल लेआउट अनुकूलन को सक्षम बनाता है, जिससे बुनियादी ढांचे के निवेश पर मापने योग्य ROI मिलता है। हवाई अड्डे की चिकित्सा सुविधाओं में WiFi संचालित करने वाले Healthcare वातावरण के लिए, अतिरिक्त GDPR विशेष श्रेणी डेटा नियंत्रणों के साथ वही एनालिटिक्स फ्रेमवर्क लागू होता है।

सर्वोत्तम अभ्यास और जोखिम न्यूनीकरण

तकनीकी स्तर पर खुदरा किरायेदार नेटवर्क नीतियों को लागू करें। नीति दस्तावेज अपर्याप्त हैं। खुदरा रियायतों को प्रबंधित, खंडित नेटवर्क एक्सेस प्रदान किया जाना चाहिए — इंटरनेट एक्सेस के साथ एक समर्पित VLAN और कोई आंतरिक रूटिंग नहीं — और उनकी इकाइयों में भौतिक नेटवर्क पोर्ट को 802.1X पोर्ट प्रमाणीकरण या MAC एड्रेस अलावलिस्टिंग के माध्यम से अनधिकृत हार्डवेयर को अस्वीकार करने के लिए कॉन्फ़िगर किया जाना चाहिए। पर्याप्त, प्रबंधित कनेक्टिविटी प्रदान करके दुष्ट AP परिनियोजन के लिए प्रोत्साहन को हटा दें।

नियमित RF साइट सर्वेक्षण करें। त्रैमासिक भौतिक और RF साइट सर्वेक्षण अनधिकृत हार्डवेयर की पहचान करते हैं जिसे WIPS सिग्नल क्षीणन, भौतिक बाधा, या जानबूझकर RF शील्डिंग के कारण चूक गया हो सकता है। एक सर्वेक्षण में सभी टर्मिनलों, लाउंजों, खुदरा इकाइयों और बैक-ऑफ-हाउस क्षेत्रों को शामिल करना चाहिए। अधिकृत AP इन्वेंट्री का दस्तावेजीकरण करें और सर्वेक्षण निष्कर्षों से तुलना करें।

महत्वपूर्ण बुनियादी ढांचे के लिए एक लीज्ड लाइन या समर्पित व्यावसायिक इंटरनेट कनेक्शन लागू करें। जैसा कि हमारी गाइड What Is a Leased Line? Dedicated Business Internet में चर्चा की गई है, महत्वपूर्ण परिचालन ट्रैफिक को एक समर्पित, अप्रतिबंधित कनेक्शन पर अलग करना यह सुनिश्चित करता है कि गेस्ट नेटवर्क पर DDoS हमला या बैंडविड्थ की कमी की घटना एयरसाइड संचालन प्रणालियों को प्रभावित नहीं कर सकती है।

घटना प्रतिक्रिया प्रक्रियाओं का परीक्षण करें। Evil Twin पहचान घटना का अनुकरण करते हुए टेबलटॉप अभ्यास करें। सत्यापित करें कि WIPS रोकथाम कार्य कर रहा है, कि NOC टीम को एस्केलेशन प्रक्रिया पता है, और यात्री-सामना करने वाले संचार एक ऐसे परिदृश्य के लिए तैयार हैं जहां गेस्ट नेटवर्क को अस्थायी रूप से निलंबित किया जाना चाहिए।

ROI और व्यावसायिक प्रभाव

नेटवर्क को सुरक्षित करना व्यावसायिक मूल्य का आधार है, न कि अकेले एक लागत केंद्र। एक सुरक्षित, विश्वसनीय और विश्वसनीय गेस्ट WiFi नेटवर्क सीधे captive portal पर यात्री ऑप्ट-इन दरों को बढ़ाता है। उच्च ऑप्ट-इन दरें बड़े, उच्च-गुणवत्ता वाले फर्स्ट-पार्टी डेटा सेट उत्पन्न करती हैं। यह डेटा हवाई अड्डे के ऑपरेटर को व्यक्तिगत खुदरा प्रचार प्रदान करने, वास्तविक फुटफॉल डेटा के आधार पर टर्मिनल लेआउट को अनुकूलित करने और वफादारी कार्यक्रम बनाने में सक्षम बनाता है जो बार-बार जुड़ाव को बढ़ावा देते हैं।

एक सुरक्षा घटना की लागत — GDPR प्रवर्तन कार्रवाई, प्रतिष्ठा को नुकसान, और घटना प्रतिक्रिया की परिचालन लागत — इस गाइड में वर्णित सुरक्षा नियंत्रणों को तैनात करने की लागत से कहीं अधिक है। यूके सूचना आयुक्त कार्यालय ने डेटा सुरक्षा विफलताओं के लिए यूके GDPR के तहत £17.5 मिलियन तक का जुर्माना लगाया है। सालाना लाखों यात्री कनेक्शन संसाधित करने वाले एक प्रमुख अंतरराष्ट्रीय हवाई अड्डे के लिए, जोखिम जोखिम महत्वपूर्ण है।

Purple का प्लेटफॉर्म सुरक्षा निवेश को व्यावसायिक परिणामों के साथ संरेखित करने के लिए डिज़ाइन किया गया है। सुरक्षित captive portal, GDPR-अनुरूप डेटा कैप्चर, और एनालिटिक्स लेयर एक एकल एकीकृत परिनियोजन हैं — न कि तीन अलग-अलग खरीद अभ्यास। यह स्वामित्व की कुल लागत को कम करता है और IT और मार्केटिंग टीमों के लिए एक साथ समय-से-मूल्य को गति देता है।

मुख्य शब्द और परिभाषाएं

Evil Twin Access Point

A malicious wireless access point that masquerades as a legitimate network by broadcasting the same SSID, designed to intercept user data via Man-in-the-Middle attacks.

Common in airport terminals where attackers exploit devices auto-connecting to known SSIDs based on signal strength. Mitigated by OWE encryption and WIPS containment.

Rogue Access Point

An unauthorized wireless access point physically connected to the enterprise wired network, bypassing security controls including firewalls, NAC policies, and enterprise WiFi configurations.

Often installed by retail tenants or staff seeking better coverage. Addressed by 802.1X port authentication on all ethernet ports and automated WIPS detection.

Opportunistic Wireless Encryption (OWE)

A WPA3 feature defined in IEEE 802.11-2020 that provides individualized, session-unique encryption for open networks without requiring a shared password, using Diffie-Hellman key exchange.

The correct encryption standard for public airport guest networks. Eliminates passive eavesdropping without adding authentication friction for passengers.

Wireless Intrusion Prevention System (WIPS)

Network infrastructure that continuously monitors the radio frequency spectrum for unauthorized access points, Evil Twins, and attack signatures, and automatically deploys countermeasures including de-authentication frames.

The primary automated defense against Evil Twin and rogue AP threats in high-density environments. Must be configured to cover all frequency bands including 6 GHz for Wi-Fi 6E deployments.

Client Isolation

A wireless network configuration that prevents devices connected to the same SSID from communicating directly with each other at Layer 2, restricting all traffic to the gateway.

Mandatory on Guest VLANs to prevent device-to-device attacks. A simple configuration setting that is frequently absent in legacy deployments.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks using IEEE 802.1Q VLAN tags to isolate traffic types and enforce access control boundaries.

Used to separate untrusted guest traffic from secure airport operations, staff systems, and retail POS infrastructure. Eliminates lateral movement risk from compromised guest devices.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access, typically via a RADIUS server.

The authentication standard for staff and operations VLANs, and for port-level enforcement on retail ethernet ports to prevent rogue AP deployment.

OpenRoaming

A Wireless Broadband Alliance federation standard that enables automatic, seamless WiFi authentication across participating networks using pre-provisioned device profiles, without manual SSID selection.

Directly mitigates Evil Twin attacks by removing the manual network selection step. Purple operates as a free identity provider within the OpenRoaming ecosystem under its Connect licence.

Man-in-the-Middle (MitM) Attack

An attack where the perpetrator secretly intercepts, relays, and potentially modifies communications between two parties who believe they are communicating directly.

The primary goal of Evil Twin deployments. Mitigated by OWE encryption at the radio layer and HSTS enforcement at the application layer.

Captive Portal

A web page presented to new users of a public network before they are granted internet access, used for authentication, terms acceptance, and data collection.

The primary passenger onboarding touchpoint. Must be served over HTTPS with a valid certificate and designed for GDPR compliance including explicit consent mechanisms.

केस स्टडीज

A major international airport is upgrading Terminal 3. The current network is flat — all devices, including retail POS systems, digital signage, and passenger devices, share the same broadcast domain. Retail vendors frequently complain about poor connectivity, leading them to install their own consumer-grade routers. The IT director needs a redesign that addresses security without disrupting commercial operations during a phased rollout.

Phase 1 — VLAN Architecture: Design four VLANs: Public Guest (internet-only, client isolation enabled), Staff (802.1X authenticated, internal access), Retail Tenant (internet-only, isolated from guest and staff, 802.1X port authentication on all retail ethernet ports), and Operations (air-gapped, for signage and building management). Phase 2 — Rogue AP Elimination: Enable 802.1X port authentication on all retail ethernet ports. Any device without a valid certificate is denied network access, eliminating the ability to plug in unauthorized routers. Simultaneously, provide retail tenants with a managed Retail Tenant SSID with adequate signal coverage, removing the incentive for rogue hardware. Phase 3 — WIPS Deployment: Configure the wireless controller to scan for unauthorized SSIDs and automatically contain Evil Twins. Set up alerting to the NOC for any rogue AP detection events. Phase 4 — Captive Portal and Analytics: Deploy Purple's captive portal on the Guest VLAN with GDPR-compliant onboarding, OWE encryption, and analytics integration.

Passengers at a regional airport are receiving browser warnings when connecting to the guest WiFi captive portal, and the marketing team reports that opt-in rates have dropped by 40% over the past six months. The IT team suspects the SSL certificate on the captive portal has expired. How should this be resolved, and what broader improvements should be made to the onboarding architecture?

Immediate remediation: Renew the SSL certificate on the captive portal server and implement automated certificate renewal (e.g., via Let's Encrypt with auto-renewal scripting) to prevent recurrence. Broader improvements: 1) Upgrade the guest SSID to WPA3 with OWE to provide encryption at the radio layer, which modern mobile operating systems surface as a positive trust signal. 2) Implement HSTS on the captive portal domain to prevent SSL stripping attacks. 3) Integrate Purple's captive portal platform, which manages certificate lifecycle, GDPR consent flows, and analytics as a managed service, removing the operational burden from the in-house team. 4) Consider OpenRoaming profile-based authentication for returning passengers, eliminating the portal interaction entirely for opted-in users.

परिदृश्य विश्लेषण

Q1. Your WIPS dashboard alerts you to a new AP broadcasting the airport's official guest SSID from within a retail coffee shop in Terminal 2. The AP's BSSID does not appear in your authorized AP inventory, and it is not connected to your wired network. What type of threat is this, what is the automated WIPS response, and what follow-up action should the NOC team take?

💡 संकेत:Consider whether the device is physically attached to your wired infrastructure or operating entirely over the air. The distinction determines both the threat classification and the remediation pathway.

अनुशंसित दृष्टिकोण दिखाएं

This is an Evil Twin AP. Because it is not connected to the wired network, it is attempting to hijack client connections over the air by mimicking the legitimate SSID. The automated WIPS response should be to transmit de-authentication frames to clients attempting to associate with that specific BSSID, preventing successful connection. The NOC team should dispatch physical security to the coffee shop location to identify and remove the device, document the incident for the security log, and review whether any clients successfully connected to the Evil Twin before containment was activated — those sessions should be treated as potentially compromised.

Q2. A new terminal is opening in six months. The operations director wants a completely open network with no captive portal to maximise passenger convenience. The marketing director wants maximum opt-in data collection. The CISO wants GDPR compliance and encryption. How do you satisfy all three stakeholders in a single architecture?

💡 संकेत:Consider WPA3 OWE for the encryption requirement, OpenRoaming for the seamless authentication requirement, and Purple's platform for the data collection and compliance requirement. These are not mutually exclusive.

अनुशंसित दृष्टिकोण दिखाएं

Deploy WPA3 with OWE on the public SSID — this provides encryption without requiring a password, satisfying the CISO's encryption requirement while maintaining the open, frictionless experience the operations director wants. Implement OpenRoaming via Purple's identity provider capability, so returning passengers with existing profiles connect automatically and securely without any manual interaction. For new passengers, present a lightweight, GDPR-compliant captive portal that collects consent and profile data — this satisfies the marketing director's requirement. The net result is a network that is encrypted by default, seamless for returning users, and data-capturing for new users, with full GDPR compliance.

Q3. During a quarterly RF site survey, your team discovers an AP in a back-of-house service corridor that is connected to the wired network but does not appear in the authorized AP inventory. It is broadcasting a hidden SSID and has been active for approximately three months based on switch port logs. What is the threat classification, what is the immediate containment action, and what does the three-month window imply for your incident response process?

💡 संकेत:This device has wired network access, making it a different threat class from an Evil Twin. The three-month window has specific implications for data breach notification obligations under GDPR.

अनुशंसित दृष्टिकोण दिखाएं

This is a Rogue AP with wired network access — a high-severity incident. Immediate containment: shut down the switch port to which the device is connected, physically remove the device, and preserve it as evidence. The three-month active window implies that an unknown actor has had persistent network access for approximately 90 days. Under UK GDPR Article 33, a personal data breach must be reported to the ICO within 72 hours of becoming aware of it, if it is likely to result in a risk to individuals' rights and freedoms. The incident response team must immediately assess what data was accessible from that network segment, whether any exfiltration occurred (review NetFlow/IPFIX logs for the switch port), and prepare a breach notification if the assessment indicates risk. This incident also indicates a gap in the WIPS configuration — the system should have detected the rogue AP's wired presence and over-the-air broadcast within hours of installation, not three months later.