WiFi प्रमाणीकरण के लिए Azure Entra ID (Azure AD) कैसे सेट करें

यह आधिकारिक मार्गदर्शिका एंटरप्राइज़ WiFi प्रमाणीकरण के लिए Azure Entra ID को 802.1X के साथ एकीकृत करने की वास्तुकला, कार्यान्वयन चरणों और व्यावसायिक प्रभाव की विस्तृत जानकारी देती है। यह नेटवर्क आर्किटेक्ट्स और IT प्रबंधकों को व्यावहारिक परिनियोजन रणनीतियाँ प्रदान करती है, जिसमें विरासत PSK को ज़ीरो-ट्रस्ट, प्रमाणपत्र-आधारित नेटवर्क एक्सेस से बदला जाता है।

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- क्रेडेंशियल से प्रमाणपत्रों की ओर बदलाव

- वास्तुशिल्प सेतु: RADIUS और Entra ID

- कार्यान्वयन मार्गदर्शिका

- चरण 1: पब्लिक की इन्फ्रास्ट्रक्चर (PKI) स्थापित करें

- चरण 2: RADIUS सर्वर कॉन्फ़िगर करें

- चरण 3: इंट्यून के माध्यम से MDM प्रोफाइल तैनात करें

- चरण 4: वायरलेस LAN कंट्रोलर (WLC) कॉन्फ़िगर करें

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

- संदर्भ

कार्यकारी सारांश

CTOs और नेटवर्क आर्किटेक्ट्स के लिए जो जटिल वातावरण का प्रबंधन करते हैं—बड़े पैमाने पर Hospitality स्थानों से लेकर गतिशील Retail स्थानों तक—कॉर्पोरेट नेटवर्क को सुरक्षित करना अब केवल मजबूत पासवर्ड के बारे में नहीं है। विरासत प्री-शेयर्ड कीज़ (PSKs) और बुनियादी क्रेडेंशियल प्रमाणीकरण आधुनिक ज़ीरो-ट्रस्ट आर्किटेक्चर के साथ मौलिक रूप से असंगत हैं।

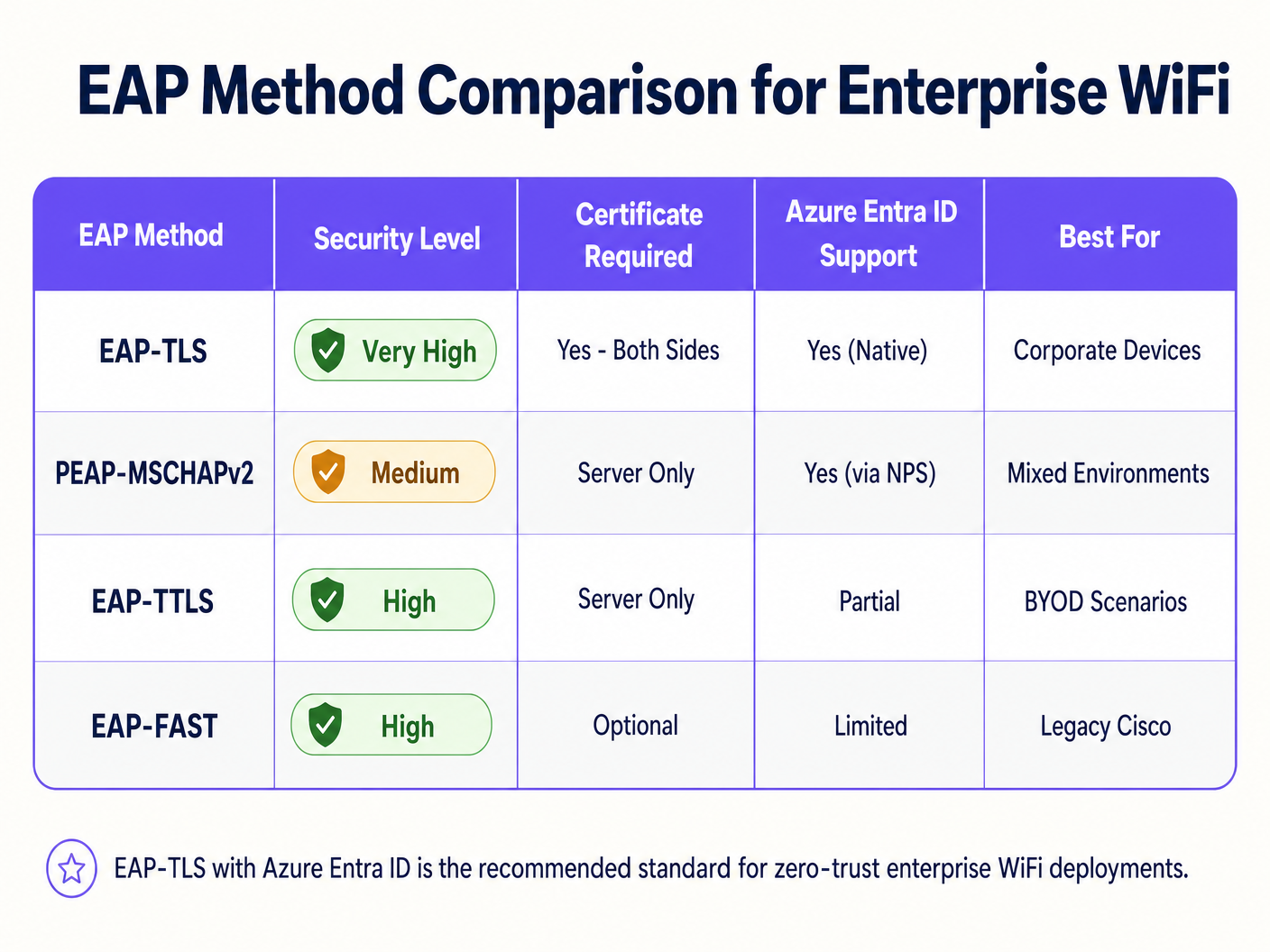

यह मार्गदर्शिका 802.1X प्रमाणपत्र-आधारित WiFi प्रमाणीकरण के संक्रमण का विवरण देती है, जो सीधे Azure Entra ID (पूर्व में Azure AD) के साथ एकीकृत है। EAP-TLS (एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल विद ट्रांसपोर्ट लेयर सिक्योरिटी) पर स्विच करके, संगठन क्रेडेंशियल चोरी से जुड़े जोखिमों को खत्म कर सकते हैं, मोबाइल डिवाइस मैनेजमेंट (MDM) के माध्यम से डिवाइस ऑनबोर्डिंग को स्वचालित कर सकते हैं, और यह सुनिश्चित कर सकते हैं कि केवल अनुपालन करने वाले, प्रबंधित डिवाइस ही संवेदनशील कॉर्पोरेट VLANs तक पहुंच सकें। हम तकनीकी वास्तुकला, परिनियोजन चरणों का पता लगाएंगे, और यह कॉर्पोरेट सुरक्षा मुद्रा Purple जैसे प्लेटफॉर्म द्वारा प्रबंधित अतिथि नेटवर्क रणनीतियों के समानांतर कैसे चलती है।

तकनीकी गहन-विश्लेषण

क्रेडेंशियल से प्रमाणपत्रों की ओर बदलाव

ऐतिहासिक रूप से, एंटरप्राइज़ WiFi PEAP-MSCHAPv2 पर निर्भर करता था, जिसमें उपयोगकर्ताओं को अपने डोमेन क्रेडेंशियल दर्ज करने की आवश्यकता होती थी। हालांकि, माइक्रोसॉफ्ट क्रेडेंशियल-आधारित प्रमाणीकरण को सक्रिय रूप से हटा रहा है क्योंकि यह एडवर्सरी-इन-द-मिडिल (AiTM) हमलों के प्रति संवेदनशील है। उद्योग मानक अब EAP-TLS है, जो पारस्परिक प्रमाणपत्र प्रमाणीकरण का उपयोग करता है।

EAP-TLS परिनियोजन में, RADIUS सर्वर और क्लाइंट डिवाइस दोनों डिजिटल प्रमाणपत्र प्रस्तुत करते हैं। यदि किसी डिवाइस में आपके विश्वसनीय प्रमाणपत्र प्राधिकरण (CA) द्वारा जारी वैध प्रमाणपत्र नहीं है, तो RADIUS सर्वर कनेक्शन को अस्वीकार कर देता है, इससे पहले कि डिवाइस को IP पता भी प्राप्त हो।

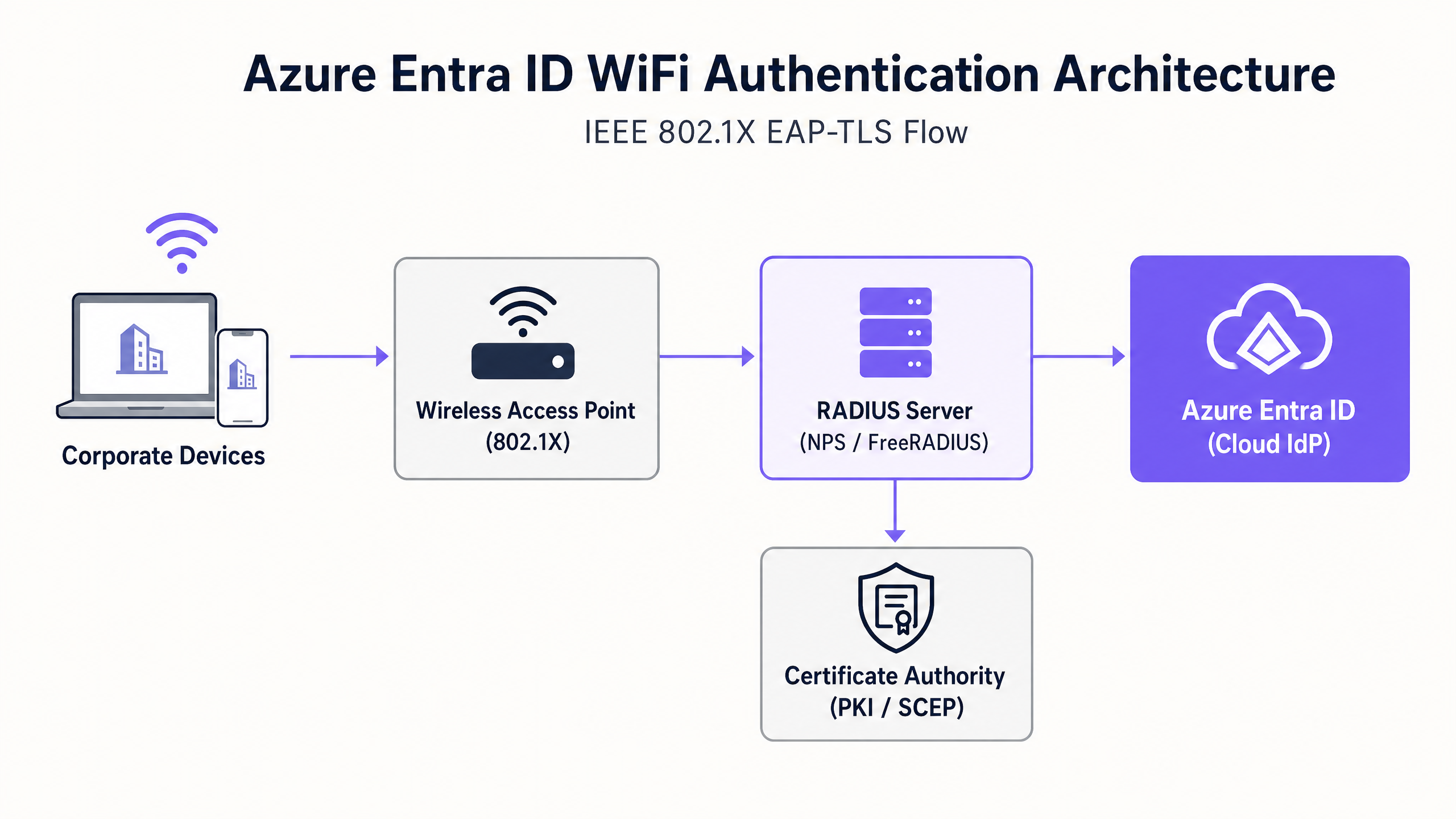

वास्तुशिल्प सेतु: RADIUS और Entra ID

Azure Entra ID एक क्लाउड आइडेंटिटी प्रोवाइडर (IdP) है जो SAML और OIDC जैसे आधुनिक प्रोटोकॉल का उपयोग करता है; यह मूल रूप से RADIUS नहीं बोलता है, जो वायरलेस एक्सेस पॉइंट्स (WAPs) द्वारा उपयोग किया जाने वाला प्रोटोकॉल है। इस अंतर को पाटने के लिए, नेटवर्क आर्किटेक्ट्स को एक RADIUS सर्वर तैनात करना होगा जो Entra ID के साथ संवाद कर सके। यह आमतौर पर इसके माध्यम से प्राप्त किया जाता है:

- क्लाउड RADIUS समाधान: विशेष रूप से निर्मित प्लेटफॉर्म (जैसे, SecureW2, SCEPman, या Portnox) जो API के माध्यम से सीधे Entra ID और Intune के साथ एकीकृत होते हैं।

- ऑन-प्रिमाइसेस नेटवर्क पॉलिसी सर्वर (NPS): Azure MFA एक्सटेंशन का उपयोग करके, हालांकि क्लाउड-नेटिव RADIUS की तुलना में इसे तेजी से एक विरासत दृष्टिकोण के रूप में देखा जा रहा है।

कार्यान्वयन मार्गदर्शिका

WiFi प्रमाणीकरण के लिए Azure Entra ID को तैनात करने के लिए पहचान, डिवाइस प्रबंधन और नेटवर्क इन्फ्रास्ट्रक्चर टीमों के बीच समन्वय की आवश्यकता होती है।

चरण 1: पब्लिक की इन्फ्रास्ट्रक्चर (PKI) स्थापित करें

आपको क्लाइंट और सर्वर प्रमाणपत्र जारी करने के लिए एक CA स्थापित करना होगा। क्लाउड-फर्स्ट वातावरण में, यह अक्सर एक क्लाउड PKI होता है जो सिंपल सर्टिफिकेट एनरोलमेंट प्रोटोकॉल (SCEP) के माध्यम से माइक्रोसॉफ्ट इंट्यून के साथ एकीकृत होता है।

चरण 2: RADIUS सर्वर कॉन्फ़िगर करें

अपनी RADIUS इन्फ्रास्ट्रक्चर तैनात करें और इसे अपने Entra ID टेनेंट से बांधें। RADIUS सर्वर को अपना स्वयं का सर्वर प्रमाणपत्र चाहिए, जो आपके क्लाइंट डिवाइस द्वारा विश्वसनीय हो, ताकि EAP हैंडशेक के दौरान अपनी पहचान साबित कर सके।

चरण 3: इंट्यून के माध्यम से MDM प्रोफाइल तैनात करें

अपनी WiFi सेटिंग्स को मैन्युअल रूप से कॉन्फ़िगर करने के लिए उपयोगकर्ताओं पर निर्भर न रहें। इंट्यून का उपयोग करके एक व्यापक WiFi प्रोफाइल पुश करें जिसमें शामिल हैं:

- विश्वसनीय रूट CA प्रमाणपत्र।

- क्लाइंट प्रमाणपत्र का अनुरोध करने के लिए SCEP प्रोफाइल।

- WiFi कॉन्फ़िगरेशन स्वयं, स्पष्ट रूप से SSID और आपके RADIUS इन्फ्रास्ट्रक्चर के सटीक सर्वर नामों को परिभाषित करते हुए Evil Twin हमलों को रोकने के लिए।

चरण 4: वायरलेस LAN कंट्रोलर (WLC) कॉन्फ़िगर करें

अपने एक्सेस पॉइंट या WLC को WPA2/WPA3-एंटरप्राइज़ (802.1X) का उपयोग करने के लिए कॉन्फ़िगर करें। प्रमाणीकरण और लेखांकन ट्रैफ़िक को अपने नए RADIUS सर्वर IP पतों पर इंगित करें और साझा RADIUS रहस्यों को कॉन्फ़िगर करें।

> "802.1X कॉन्फ़िगर करते समय, सुनिश्चित करें कि WLC पर आपके RADIUS टाइमआउट मान क्लाउड-आधारित प्रमाणपत्र सत्यापन की विलंबता को संभालने के लिए पर्याप्त हैं, आमतौर पर 2 सेकंड से 5 सेकंड तक बढ़ते हुए।" [1]

सर्वोत्तम अभ्यास

- कॉर्पोरेट और अतिथि ट्रैफ़िक को अलग करें: कॉर्पोरेट डिवाइस को Entra ID से जुड़े 802.1X का उपयोग करना चाहिए। अतिथि डिवाइस को Captive Portal के साथ एक खुले SSID का उपयोग करना चाहिए। मजबूत अतिथि पहुंच और विश्लेषण के लिए, Guest WiFi समाधानों का लाभ उठाएं। यह अविश्वसनीय ट्रैफ़िक के पूर्ण अलगाव को सुनिश्चित करता है।

- MAC प्रमाणीकरण बाईपास (MAB) को सावधानी से लागू करें: IoT डिवाइस और विरासत हार्डवेयर (जैसे, Transport हब में पुराने स्कैनर) अक्सर 802.1X का समर्थन नहीं कर सकते। इन्हें MAB या एक समर्पित PSK का उपयोग करके एक अलग SSID पर रखें, और सख्त ACLs के माध्यम से उनकी नेटवर्क पहुंच को प्रतिबंधित करें।

- प्रमाणपत्र निरस्तीकरण को प्राथमिकता दें: सुनिश्चित करें कि आपकी प्रमाणपत्र निरस्तीकरण सूची (CRL) या ऑनलाइन प्रमाणपत्र स्थिति प्रोटोकॉल (OCSP) एंडपॉइंट अत्यधिक उपलब्ध हैं। यदि RADIUS सर्वर निरस्तीकरण स्थिति को सत्यापित नहीं कर सकता है, तो प्रमाणीकरण विफल हो जाएगा।

समस्या निवारण और जोखिम न्यूनीकरण

जब परिनियोजन विफल होते हैं, तो गलती शायद ही कभी क्लाउड IdP की होती है। सामान्य विफलता मोड में शामिल हैं:

- क्लॉक स्क्यू: EAP-TLS समय के प्रति अत्यधिक संवेदनशील है। सुनिश्चित करें कि सभी इन्फ्रास्ट्रक्चर घटक, विशेष रूप से WLC और RADIUS सर्वर, NTP के माध्यम से सिंक्रनाइज़ किए गए हैं।

- इंट्यून सिंक में देरी: जब कोई नया डिवाइस नामांकित होता है, तो SCEP प्रमाणपत्र जारी होने और डिवाइस को कनेक्शन का प्रयास करने में समय लग सकता है। ऑनबोर्डिंग के दौरान इस विलंबता के लिए योजना बनाएं।

- RADIUS सर्वर नाम बेमेल: यदि इंट्यून WiFi प्रोफाइल में परिभाषित सर्वर नाम कॉमन नेम (CN) या सब्जेक्ट अल्टरनेटिव नेम (SA)RADIUS सर्वर के प्रमाणपत्र पर N) होने पर, क्लाइंट दुष्ट APs से सुरक्षा के लिए कनेक्शन को चुपचाप छोड़ देगा।

अपने इंफ्रास्ट्रक्चर को सुरक्षित करने के बारे में अधिक जानकारी के लिए, हमारे गाइड को देखें कि मजबूत DNS और सुरक्षा के साथ अपने नेटवर्क को कैसे सुरक्षित करें ।

ROI और व्यावसायिक प्रभाव

Azure Entra ID WiFi प्रमाणीकरण पर स्विच करने से मापने योग्य लाभ मिलते हैं:

- कम हुआ हेल्पडेस्क ओवरहेड: पासवर्ड-आधारित प्रमाणीकरण को खत्म करने से पासवर्ड लॉकआउट और WiFi क्रेडेंशियल अपडेट से संबंधित टिकटों में भारी कमी आती है।

- अनुपालन में तेजी: EAP-TLS PCI DSS और ISO 27001 जैसे फ्रेमवर्क द्वारा आवश्यक पहचान का क्रिप्टोग्राफिक प्रमाण प्रदान करता है, जो स्वास्थ्य सेवा और खुदरा वातावरण के लिए महत्वपूर्ण है।

- स्वचालित ऑफबोर्डिंग: जब कोई कर्मचारी छोड़ता है, तो Entra ID में उनके खाते को अक्षम करने से सभी स्थानों पर उनकी नेटवर्क पहुंच तुरंत रद्द हो जाती है, जिससे अंदरूनी खतरों को कम किया जा सकता है।

कॉर्पोरेट रीढ़ को सुरक्षित करके, IT टीमें राजस्व-उत्पादक पहलों पर ध्यान केंद्रित कर सकती हैं, जैसे आगंतुक व्यवहार को समझने और जुड़ाव बढ़ाने के लिए WiFi Analytics का लाभ उठाना।

संदर्भ

[1] Microsoft Learn. (2023). Intune और EAP-TLS के साथ सुरक्षित Wi-Fi पहुंच।

GuidesSlugPage.keyDefinitionsTitle

802.1X

An IEEE standard for port-based network access control, requiring devices to authenticate before gaining access to the LAN or WLAN.

This is the underlying protocol that makes enterprise WiFi secure, moving beyond simple shared passwords.

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. An authentication method requiring digital certificates on both the client and the server.

Considered the most secure method for WiFi authentication, preventing credential theft and AiTM attacks.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA).

The protocol your Access Points use to ask the authentication server, 'Should I let this device on the network?'

SCEP

Simple Certificate Enrollment Protocol. A protocol used to securely issue certificates to network devices.

Used by MDM platforms like Intune to silently request and install client certificates onto corporate laptops and phones.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username or certificate.

Used as a fallback for legacy devices (like old printers or IoT sensors) that lack the software to perform an 802.1X handshake.

Evil Twin Attack

A rogue access point masquerading as a legitimate corporate SSID to intercept traffic or steal credentials.

EAP-TLS mitigates this because the client device is configured to only trust the specific certificate of the legitimate corporate RADIUS server.

Supplicant

The software client on the endpoint device (e.g., the Windows WiFi manager) that handles the 802.1X authentication process.

IT teams must configure the supplicant via MDM to ensure it behaves securely and doesn't prompt users to accept untrusted server certificates.

Conditional Access

Azure Entra ID policies that evaluate signals (user, location, device compliance) to make access decisions.

Modern Cloud RADIUS solutions can check Conditional Access during the WiFi handshake, denying network access if Intune flags the device as non-compliant.

GuidesSlugPage.workedExamplesTitle

A 500-site retail chain needs to secure back-of-house iPads used for inventory management. Currently, they use a single shared PSK across all stores. How should they migrate to Azure Entra ID authentication?

- Enroll all iPads into Microsoft Intune.

- Deploy a Cloud RADIUS solution integrated with the corporate Entra ID tenant.

- Configure Intune to deploy a SCEP certificate to each iPad.

- Push a WiFi profile via Intune that configures the iPads to connect to the 'Corporate-BOH' SSID using EAP-TLS, validating the Cloud RADIUS server's certificate.

- Update the Meraki/Aruba access points in all 500 stores to point to the Cloud RADIUS IP addresses for the 'Corporate-BOH' SSID.

- Phased rollout: Enable the new SSID, verify iPad connectivity via Intune reporting, then decommission the legacy PSK SSID.

A university campus is migrating from on-prem Active Directory to Azure Entra ID. They have thousands of BYOD (Bring Your Own Device) student laptops that currently connect using PEAP-MSCHAPv2 (username and password). How do they handle BYOD in a cloud-first Entra ID environment?

- Deploy an onboarding portal (e.g., SecureW2 JoinNow or similar BYOD onboarding tool).

- Students connect to an open 'Onboarding' SSID, which redirects them to the portal.

- The portal prompts the student to authenticate against Azure Entra ID (using their university email and MFA).

- Upon successful authentication, the portal generates a unique client certificate and automatically configures the student's device for EAP-TLS.

- The device automatically connects to the secure 'Edu-Secure' SSID using the new certificate.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating to Azure Entra ID and Intune. You currently use PEAP-MSCHAPv2 for WiFi. The security team mandates that WiFi authentication must be resistant to credential theft. Which EAP method should you deploy?

GuidesSlugPage.hintPrefixWhich method relies entirely on certificates rather than passwords?

GuidesSlugPage.viewModelAnswer

You should deploy EAP-TLS. EAP-TLS uses mutual certificate authentication, meaning the client device must present a valid certificate issued by your PKI. Because it does not use passwords, it is highly resistant to credential theft and adversary-in-the-middle attacks.

Q2. After deploying EAP-TLS via Intune, users report they cannot connect to the WiFi. Looking at the RADIUS logs, you see 'Certificate Revocation Check Failed'. What is the most likely cause?

GuidesSlugPage.hintPrefixWhat infrastructure must the RADIUS server communicate with to verify a certificate hasn't been compromised?

GuidesSlugPage.viewModelAnswer

The RADIUS server is unable to reach the Certificate Revocation List (CRL) or OCSP endpoint of your Certificate Authority. Ensure that the firewalls allow the RADIUS server outbound access to the HTTP URLs specified in the client certificates.

Q3. A hospital needs to connect 50 legacy heart-rate monitors to the network. These devices only support WPA2-Personal (Pre-Shared Key) and cannot be enrolled in Intune. How should you secure them while maintaining your Entra ID 802.1X deployment for corporate laptops?

GuidesSlugPage.hintPrefixDo not mix authentication types on the same SSID.

GuidesSlugPage.viewModelAnswer

Create a dedicated, separate SSID specifically for the medical IoT devices. Use a strong, unique Pre-Shared Key (or Identity PSK/iPSK if supported by your network vendor) or MAC Authentication Bypass (MAB). Crucially, place this SSID on a highly restricted VLAN with strict Access Control Lists (ACLs) that only allow the monitors to communicate with their specific medical server, blocking all other lateral network access.