DNS फ़िल्टरिंग नेटवर्क बैंडविड्थ की खपत को कैसे कम करता है

यह मार्गदर्शिका बताती है कि एंटरप्राइज़ WiFi नेटवर्क पर DNS फ़िल्टरिंग लागू करने से विज्ञापन, ट्रैकिंग और टेलीमेट्री ट्रैफ़िक को बैंडविड्थ खपत करने से पहले ही ब्लॉक कर दिया जाता है। IT प्रबंधकों और स्थल संचालकों के लिए, इसका अर्थ है ISP लागतों में तत्काल कमी, बेहतर नेटवर्क प्रदर्शन और उन्नत सुरक्षा स्थिति।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- DNS रिज़ॉल्यूशन और बैंडविड्थ की बर्बादी की कार्यप्रणाली

- DNS फ़िल्टरिंग बैंडविड्थ को कैसे पुनः प्राप्त करता है

- परिनियोजन वास्तुकला

- कार्यान्वयन मार्गदर्शिका

- चरण 1: एक आधार रेखा स्थापित करें

- चरण 2: नेटवर्क सेगमेंट द्वारा फ़िल्टरिंग नीतियां परिभाषित करें

- चरण 3: ब्लॉकलिस्ट का चयन और परीक्षण करें

- चरण 4: DNS over HTTPS (DoH) को संबोधित करें

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम शमन

- सामान्य विफलता मोड

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

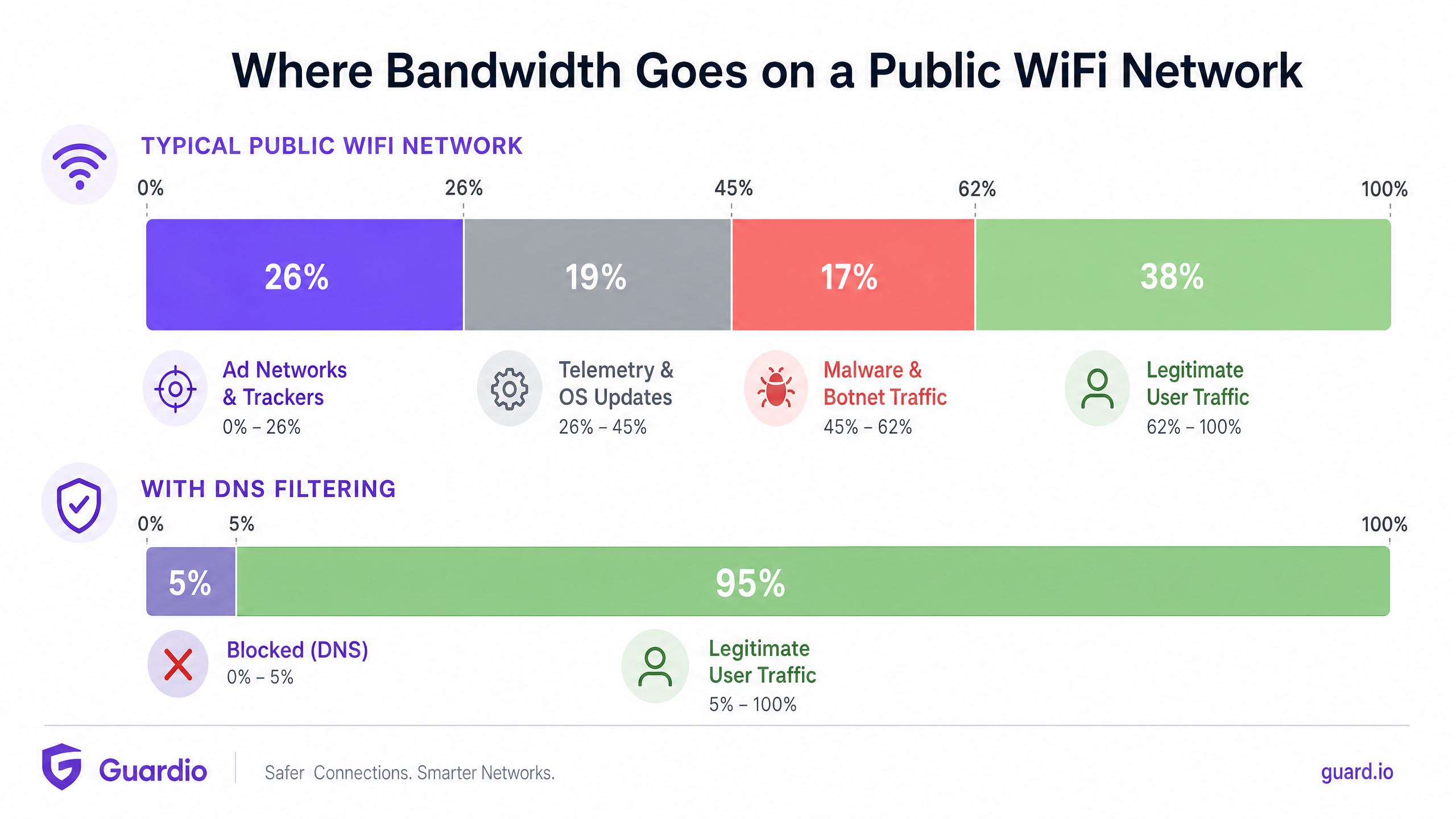

उच्च-घनत्व वाले वातावरणों की देखरेख करने वाले एंटरप्राइज़ IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए—जैसे कि Hospitality , Retail , Transport , और बड़े पैमाने के स्थल—बैंडविड्थ प्रबंधन एक लगातार परिचालन चुनौती है। ISP कनेक्शन और एक्सेस पॉइंट घनत्व में लगातार अपग्रेड के बावजूद, उपलब्ध थ्रूपुट का एक महत्वपूर्ण प्रतिशत अक्सर गैर-उपयोगकर्ता-आरंभिक ट्रैफ़िक द्वारा खपत किया जाता है। विज्ञापन नेटवर्क, टेलीमेट्री बीकन, ट्रैकिंग पिक्सेल और पृष्ठभूमि OS अपडेट चुपचाप नेटवर्क प्रदर्शन को खराब करते हैं और कृत्रिम रूप से बुनियादी ढांचे की लागत को बढ़ाते हैं।

यह तकनीकी संदर्भ मार्गदर्शिका बताती है कि नेटवर्क एज पर DNS फ़िल्टरिंग लागू करने से इस अक्षमता को सीधे कैसे संबोधित किया जाता है। ज्ञात विज्ञापन, ट्रैकिंग और दुर्भावनापूर्ण डोमेन के लिए रिज़ॉल्यूशन अनुरोधों को रोककर और ब्लॉक करके, नेटवर्क ऑपरेटर अनावश्यक TCP कनेक्शनों की स्थापना को रोक सकते हैं। यह दृष्टिकोण सघन वातावरण में नेटवर्क बैंडविड्थ की खपत को 35% तक कम करता है, अंतिम-उपयोगकर्ता अनुभव में सुधार करता है और सुरक्षा जोखिमों को कम करता है। हम DNS फ़िल्टरिंग की तकनीकी वास्तुकला, परिनियोजन मॉडल और मापने योग्य ROI का पता लगाएंगे, वरिष्ठ IT पेशेवरों के लिए कार्रवाई योग्य मार्गदर्शन प्रदान करेंगे।

तकनीकी गहन-विश्लेषण

DNS रिज़ॉल्यूशन और बैंडविड्थ की बर्बादी की कार्यप्रणाली

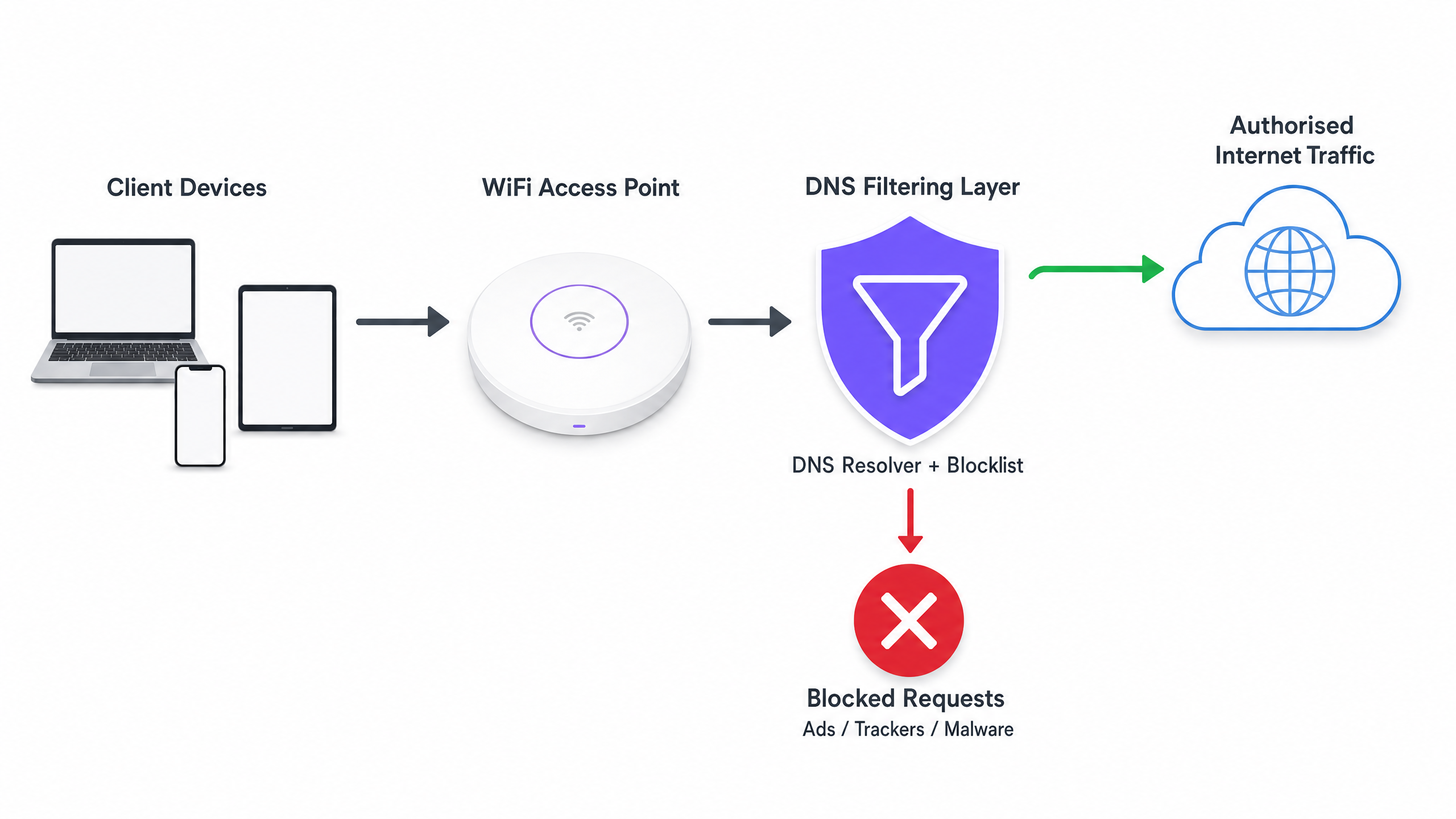

डोमेन नेम सिस्टम (DNS) सभी इंटरनेट ट्रैफ़िक के लिए मूलभूत रूटिंग परत के रूप में कार्य करता है। जब कोई क्लाइंट डिवाइस Guest WiFi नेटवर्क से जुड़ता है, तो किसी भी HTTP/HTTPS कनेक्शन को स्थापित करने से पहले यह जो पहली कार्रवाई करता है, वह होस्टनाम को IP पते पर हल करने के लिए एक DNS क्वेरी है।

आधुनिक वेब और मोबाइल अनुप्रयोगों में, एक एकल उपयोगकर्ता कार्रवाई (उदाहरण के लिए, एक समाचार वेबसाइट लोड करना या एक सोशल मीडिया ऐप खोलना) द्वितीयक और तृतीयक DNS क्वेरी की एक श्रृंखला को ट्रिगर करती है। ये क्वेरी विज्ञापन सर्वर, एनालिटिक्स प्लेटफ़ॉर्म और टेलीमेट्री एंडपॉइंट्स की ओर निर्देशित होती हैं।

जब ये क्वेरी सफलतापूर्वक हल हो जाती हैं, तो डिवाइस एक कनेक्शन स्थापित करता है और पेलोड डाउनलोड करता है—अक्सर विज्ञापनों के लिए भारी मीडिया फ़ाइलें या टेलीमेट्री के लिए निरंतर डेटा स्ट्रीम। यह ट्रैफ़िक मूल्यवान बैंडविड्थ, एक्सेस पॉइंट (AP) पर रेडियो एयरटाइम और गेटवे राउटर पर समवर्ती कनेक्शन सीमाओं का उपभोग करता है।

DNS फ़िल्टरिंग बैंडविड्थ को कैसे पुनः प्राप्त करता है

DNS फ़िल्टरिंग इस प्रक्रिया को रिज़ॉल्यूशन चरण में रोकता है। जब कोई डिवाइस किसी डोमेन को क्वेरी करता है, तो DNS रिज़ॉल्वर होस्टनाम को एक अनुरक्षित ब्लॉकलिस्ट (या थ्रेट इंटेलिजेंस फ़ीड) के विरुद्ध जांचता है। यदि डोमेन को एक विज्ञापन नेटवर्क, ट्रैकर, या ज्ञात दुर्भावनापूर्ण इकाई के रूप में फ़्लैग किया जाता है, तो रिज़ॉल्वर वास्तविक IP पते के बजाय एक शून्य प्रतिक्रिया (उदाहरण के लिए, 0.0.0.0 या NXDOMAIN) लौटाता है।

यहां महत्वपूर्ण दक्षता लाभ यह है कि TCP हैंडशेक होने से पहले ही लेनदेन समाप्त हो जाता है। कोई TLS वार्तालाप नहीं होता है, और कोई पेलोड डाउनलोड नहीं होता है। विज्ञापन या ट्रैकिंग स्क्रिप्ट द्वारा खपत की जाने वाली बैंडविड्थ पूरी तरह से संरक्षित रहती है।

परिनियोजन वास्तुकला

एक एंटरप्राइज़ वातावरण में DNS फ़िल्टरिंग को परिनियोजित करने के लिए तीन प्राथमिक वास्तुशिल्प मॉडल हैं:

- क्लाउड-आधारित रिज़ॉल्वर: स्थानीय DHCP सर्वर को क्लाइंट डिवाइसों को क्लाउड-आधारित DNS फ़िल्टरिंग सेवा (उदाहरण के लिए, Cisco Umbrella, Cloudflare Gateway) के IP पते असाइन करने के लिए कॉन्फ़िगर किया जाता है। यह सबसे कम घर्षण वाला परिनियोजन है, जिसमें ऑन-प्रिमाइसेस हार्डवेयर परिवर्तनों की आवश्यकता नहीं होती है। हालांकि, यह पूरी तरह से क्लाउड प्रदाता की विलंबता पर निर्भर करता है।

- ऑन-प्रिमाइसेस उपकरण: एक समर्पित DNS रिज़ॉल्वर (भौतिक या वर्चुअल उपकरण) को स्थानीय नेटवर्क बुनियादी ढांचे के भीतर परिनियोजित किया जाता है। यह DNS रिज़ॉल्यूशन के लिए सबसे कम विलंबता प्रदान करता है और सुनिश्चित करता है कि सभी DNS क्वेरी लॉग ऑन-साइट रहें, जिससे डेटा संप्रभुता नियमों का अनुपालन सरल हो सकता है।

- एकीकृत WiFi प्रबंधन प्लेटफ़ॉर्म: बहु-स्थल संचालकों के लिए सबसे कुशल मॉडल DNS फ़िल्टरिंग को सीधे नेटवर्क प्रबंधन या कैप्टिव पोर्टल परत में एकीकृत करना है। व्यापक WiFi Analytics प्रदान करने वाले प्लेटफ़ॉर्म में अक्सर नीति-आधारित DNS फ़िल्टरिंग शामिल होती है जिसे प्रति-SSID, प्रति-स्थल, या प्रति-उपयोगकर्ता समूह पर लागू किया जा सकता है।

कार्यान्वयन मार्गदर्शिका

DNS फ़िल्टरिंग को परिनियोजित करने के लिए वैध उपयोगकर्ता ट्रैफ़िक को बाधित करने या आवश्यक सेवाओं को तोड़ने से बचने के लिए एक संरचित दृष्टिकोण की आवश्यकता होती है।

चरण 1: एक आधार रेखा स्थापित करें

किसी भी अवरोधक नियम को लागू करने से पहले, अपने वर्तमान DNS रिज़ॉल्वर को सभी क्वेरी लॉग करने के लिए कॉन्फ़िगर करें। सभी स्थलों पर ट्रैफ़िक का एक प्रतिनिधि नमूना कैप्चर करने के लिए इसे कम से कम 14 दिनों के लिए ऑडिट मोड में चलाएं। शीर्ष क्वेरी किए गए डोमेन की पहचान करने और ज्ञात विज्ञापन नेटवर्क और ट्रैकर्स की ओर निर्देशित क्वेरी के प्रतिशत की गणना करने के लिए इन लॉग का विश्लेषण करें। यह आधार रेखा परिनियोजन के बाद ROI को मापने के लिए आवश्यक है।

चरण 2: नेटवर्क सेगमेंट द्वारा फ़िल्टरिंग नीतियां परिभाषित करें

एक एंटरप्राइज़ वातावरण में एक अखंड फ़िल्टरिंग नीति शायद ही कभी प्रभावी होती है। आपको नेटवर्क के उद्देश्य के आधार पर अपनी नीतियों को खंडित करना होगा:

- Guest WiFi: बैंडविड्थ बचत को अधिकतम करने और स्थल की प्रतिष्ठा की रक्षा के लिए विज्ञापन नेटवर्क, ट्रैकर्स, वयस्क सामग्री और ज्ञात मैलवेयर डोमेन को आक्रामक रूप से ब्लॉक करें।

- कर्मचारी/कॉर्पोरेट नेटवर्क: मध्यम फ़िल्टरिंग लागू करें। जबकि मैलवेयर और फ़िशिंग डोमेन को ब्लॉक किया जाना चाहिए, अत्यधिक आक्रामक विज्ञापन अवरोधन मार्केटिंग टीमों या विशिष्ट SaaS अनुप्रयोगों में हस्तक्षेप कर सकता है। संतुलन पर मार्गदर्शन के लिए कर्मचारी WiFi नेटवर्क के लिए सुरक्षित BYOD नीतियां की समीक्षा करेंसुरक्षा और पहुँच सुनिश्चित करना।

- IoT/Operational Networks: सख्त अनुमति-सूची (डिफ़ॉल्ट रूप से अस्वीकार) लागू करें। IoT डिवाइस (जैसे स्मार्ट थर्मोस्टेट, पॉइंट-ऑफ़-सेल टर्मिनल) केवल उन विशिष्ट डोमेन को ही हल करने में सक्षम होने चाहिए जो उनके संचालन के लिए आवश्यक हैं।

चरण 3: ब्लॉकलिस्ट का चयन और परीक्षण करें

आपके DNS फ़िल्टरिंग की प्रभावकारिता पूरी तरह से आपकी ब्लॉकलिस्ट की गुणवत्ता पर निर्भर करती है। एकल स्रोत पर निर्भर रहना जोखिम भरा है। वाणिज्यिक खतरे की खुफिया जानकारी को प्रतिष्ठित समुदाय-रखरखाव वाली सूचियों (जैसे OISD) के साथ मिलाएं।

महत्वपूर्ण रूप से, चयनित ब्लॉकलिस्ट को पहले 'ड्राई-रन' या निगरानी मोड में चलाएं। किसी भी गलत सकारात्मक—वैध डोमेन जो अवरुद्ध हो जाएंगे—की पहचान करने के लिए लॉग का विश्लेषण करें। उदाहरण के लिए, एक प्रमुख CDN को ब्लॉक करने से महत्वपूर्ण व्यावसायिक अनुप्रयोगों का रेंडरिंग अनजाने में बाधित हो सकता है।

चरण 4: DNS over HTTPS (DoH) को संबोधित करें

आधुनिक ब्राउज़र (Chrome, Firefox, Edge) तेजी से DNS over HTTPS (DoH) को डिफ़ॉल्ट करते हैं, जो DNS प्रश्नों को एन्क्रिप्ट करता है और उन्हें सीधे क्लाउड रिजॉल्वर (जैसे Google या Cloudflare) पर भेजता है, जिससे आपके स्थानीय नेटवर्क के DHCP-निर्धारित DNS सर्वर को बायपास किया जाता है। यदि DoH सक्रिय है, तो आपकी DNS फ़िल्टरिंग बायपास हो जाती है।

इसे कम करने के लिए, आपको अपने एज फ़ायरवॉल को पोर्ट 443 पर ज्ञात DoH प्रदाताओं के लिए आउटबाउंड ट्रैफ़िक को ब्लॉक करने के लिए कॉन्फ़िगर करना होगा, जिससे ब्राउज़र को स्थानीय, अनएन्क्रिप्टेड DNS रिजॉल्वर पर वापस जाने के लिए मजबूर किया जा सके जहाँ आपकी फ़िल्टरिंग नीतियां लागू होती हैं।

सर्वोत्तम अभ्यास

- Automate Blocklist Updates: खतरे के परिदृश्य और विज्ञापन-सेवा डोमेन दैनिक बदलते रहते हैं। सुनिश्चित करें कि आपका DNS फ़िल्टरिंग समाधान आपके चुने हुए खतरे की खुफिया जानकारी से कम से कम हर 24 घंटे में स्वचालित रूप से अपडेट खींचता है।

- Implement a Local Cache: विलंबता को कम करने के लिए, सुनिश्चित करें कि आपका स्थानीय DNS रिजॉल्वर बार-बार के प्रश्नों को कैश करता है। भले ही आप क्लाउड-आधारित फ़िल्टरिंग सेवा का उपयोग करते हों, एक स्थानीय कैशिंग फॉरवर्डर सामान्य अनुरोधों के लिए राउंड-ट्रिप समय को कम करता है।

- Maintain an Accessible Allow-List: गलत सकारात्मक होंगे। IT सहायता टीमों के लिए एक स्पष्ट, तीव्र प्रक्रिया स्थापित करें ताकि जब कोई वैध सेवा अनजाने में अवरुद्ध हो जाए तो विशिष्ट डोमेन को अनुमति-सूची में जोड़ा जा सके।

- Ensure Compliance: DNS क्वेरी लॉग में उपयोगकर्ता के ब्राउज़िंग व्यवहार के बारे में जानकारी होती है, जो GDPR या CCPA जैसे विनियमों के अधीन हो सकती है। सुनिश्चित करें कि आपकी लॉगिंग प्रथाएं आपके संगठन की गोपनीयता नीतियों के अनुरूप हों। सुरक्षित रिकॉर्ड बनाए रखने के बारे में अधिक जानकारी के लिए, देखें Explain what is audit trail for IT Security in 2026 ।

समस्या निवारण और जोखिम शमन

सामान्य विफलता मोड

- Captive Portal Breakage: आक्रामक DNS फ़िल्टरिंग कभी-कभी डिवाइस OS Captive Portal डिटेक्शन (जैसे

captive.apple.com) के लिए आवश्यक डोमेन को ब्लॉक कर सकती है। सुनिश्चित करें कि इन आवश्यक डोमेन को स्पष्ट रूप से अनुमति-सूची में रखा गया है। - Application Malfunction: कुछ मोबाइल एप्लिकेशन लोड होने में विफल हो जाएंगे या क्रैश हो जाएंगे यदि उनके टेलीमेट्री या विज्ञापन-सेवा डोमेन पहुंच योग्य नहीं हैं। यदि आपके कर्मचारियों या मेहमानों द्वारा उपयोग किया जाने वाला कोई महत्वपूर्ण ऐप विफल हो रहा है, तो उन उपकरणों से उत्पन्न अवरुद्ध प्रश्नों के लिए DNS लॉग की समीक्षा करें और तदनुसार अनुमति-सूची को समायोजित करें।

- Performance Bottlenecks: यदि ऑन-प्रिमाइसेस उपकरण तैनात कर रहे हैं, तो सुनिश्चित करें कि यह आपके नेटवर्क के प्रति सेकंड अधिकतम प्रश्नों (QPS) को संभालने के लिए पर्याप्त रूप से प्रावधानित है। एक कम-संसाधित DNS रिजॉल्वर महत्वपूर्ण विलंबता पेश करेगा, जिससे उपयोगकर्ता अनुभव विज्ञापनों की तुलना में कहीं अधिक खराब हो जाएगा।

ROI और व्यावसायिक प्रभाव

DNS फ़िल्टरिंग लागू करने से तीन प्रमुख क्षेत्रों में मापने योग्य रिटर्न मिलता है:

- Bandwidth Cost Reduction: 15% से 35% गैर-आवश्यक ट्रैफ़िक को समाप्त करके, संगठन अक्सर महंगी ISP सर्किट अपग्रेड को टाल सकते हैं। मीटर वाले कनेक्शन या सैटेलाइट बैकहॉल वाले वातावरण में, लागत बचत तत्काल और पर्याप्त होती है।

- Improved Network Performance: समवर्ती कनेक्शन की मात्रा और पृष्ठभूमि ट्रैफ़िक द्वारा खपत किए गए रेडियो एयरटाइम को कम करने से वैध उपयोगकर्ता गतिविधियों के लिए थ्रूपुट और विलंबता में सीधे सुधार होता है। इसका अर्थ है 'धीमी WiFi' के संबंध में कम हेल्पडेस्क टिकट और उच्च उपयोगकर्ता संतुष्टि स्कोर।

- Enhanced Security Posture: DNS परत पर मैलवेयर कमांड-एंड-कंट्रोल (C2) डोमेन और फ़िशिंग साइटों को ब्लॉक करने से अतिथि या कर्मचारी नेटवर्क पर एक समझौता किए गए डिवाइस से उत्पन्न होने वाले सफल उल्लंघन का जोखिम काफी कम हो जाता है।

जैसे-जैसे सार्वजनिक क्षेत्र और स्मार्ट सिटी पहल का विस्तार होता है—जैसे कि हमारी हालिया घोषणा में समर्थित, Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation —कुशल बैंडविड्थ उपयोग बड़े पैमाने पर न्यायसंगत, उच्च-प्रदर्शन कनेक्टिविटी प्रदान करने के लिए महत्वपूर्ण हो जाता है। इसके अलावा, Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots जैसी सुविधाएँ दर्शाती हैं कि नेटवर्क संसाधनों को अनुकूलित करके समग्र उपयोगकर्ता यात्रा को कैसे बढ़ाया जा सकता है।

मुख्य परिभाषाएं

DNS Resolution

The process of translating a human-readable domain name (e.g., example.com) into a machine-readable IP address.

This is the prerequisite step for almost all network traffic; intercepting it here is the most efficient way to block unwanted connections.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the query.

DoH prevents local network administrators from seeing or filtering DNS requests, requiring specific firewall rules to mitigate.

Telemetry Traffic

Automated communications sent by operating systems or applications to their vendors, reporting usage data, diagnostics, or status.

While individually small, the aggregate telemetry traffic from hundreds of devices on a public WiFi network consumes significant bandwidth.

NXDOMAIN

A DNS response indicating that the requested domain name does not exist.

DNS filters often return an NXDOMAIN response for blocked domains, immediately terminating the client's connection attempt.

Threat Intelligence Feed

A continuously updated stream of data providing information on known malicious domains, IPs, and URLs.

Used to dynamically update DNS blocklists to protect networks from newly identified malware and phishing infrastructure.

False Positive

In DNS filtering, when a legitimate, necessary domain is incorrectly categorized and blocked.

False positives cause application breakage and require a rapid allow-listing process to resolve user complaints.

Allow-List (Default Deny)

A security posture where all traffic is blocked by default, and only explicitly approved domains are permitted to resolve.

Best practice for highly secure or operational networks (like IoT or POS systems) where the required domains are known and finite.

Captive Portal Detection

The mechanism by which an OS determines if it is behind a captive portal, usually by attempting to reach a specific vendor domain.

If DNS filtering blocks these specific domains, devices will fail to display the WiFi login page, preventing users from connecting.

हल किए गए उदाहरण

A 400-room hotel is experiencing severe network congestion during the evening peak (7 PM - 10 PM). The 1Gbps ISP connection is saturated, and guests are complaining about slow video streaming. Upgrading the circuit to 2Gbps will cost an additional £1,500 per month. How can the IT Director use DNS filtering to address this?

- Deploy a cloud-based DNS filtering solution and configure the core router's DHCP scope to assign the new resolvers to the Guest VLAN.

- Enable a comprehensive blocklist targeting ad networks, tracking pixels, and known bandwidth-heavy telemetry endpoints.

- Configure the edge firewall to block outbound DoH (DNS over HTTPS) traffic to ensure all guest devices use the filtered resolvers.

- Monitor the bandwidth utilization during the next evening peak.

A large retail chain offers free Guest WiFi across 50 locations. They have noticed a high volume of background traffic originating from Android devices, primarily Google Play Services telemetry, which is degrading the performance of the in-store point-of-sale (POS) tablets sharing the same WAN link.

- Implement policy-based DNS filtering via the central WiFi management platform.

- Create two distinct policies: one for the Guest SSID and one for the POS SSID.

- On the Guest SSID policy, apply standard ad and malware blocking, plus specific rules to rate-limit or block non-essential OS telemetry domains.

- On the POS SSID policy, implement a strict allow-list, only permitting DNS resolution for the payment gateway, inventory management system, and essential MDM (Mobile Device Management) endpoints.

अभ्यास प्रश्न

Q1. You are deploying DNS filtering across a university campus network. During the pilot phase, students report that they cannot access the login page for the campus WiFi. What is the most likely cause, and how do you resolve it?

संकेत: Think about how operating systems determine if they need to display a login screen.

मॉडल उत्तर देखें

The DNS filter is likely blocking the specific domains used by Apple, Android, and Windows for Captive Portal Detection (e.g., captive.apple.com, connectivitycheck.gstatic.com). The resolution is to immediately add these vendor-specific captive portal domains to the global allow-list.

Q2. A stadium IT director wants to implement DNS filtering to save bandwidth during game days. However, they are concerned about the latency introduced by routing all DNS queries to a cloud provider. What architectural approach should you recommend?

संकेत: Consider where the DNS resolution process physically takes place.

मॉडल उत्तर देखें

Recommend deploying an On-Premises DNS Appliance or a local caching forwarder. This keeps the initial DNS resolution local to the stadium infrastructure, providing sub-millisecond response times, while still utilizing cloud-based threat intelligence feeds to update the local blocklists asynchronously.

Q3. After implementing DNS filtering, the dashboard shows a 25% reduction in DNS queries, but the overall WAN bandwidth utilization has only dropped by 5%. What is the most likely reason for this discrepancy?

संकेत: What protocol bypasses local DNS resolvers entirely?

मॉडल उत्तर देखें

Client devices (specifically modern browsers) are likely using DNS over HTTPS (DoH) to bypass the local DNS resolvers. While some background OS traffic is being caught by the local filter (the 25% query reduction), the heavy browser traffic is encrypted and bypassing the filter. The firewall must be configured to block outbound DoH traffic to force browsers to fall back to the local resolver.