iOS और macOS पर 802.1X के साथ एंटरप्राइज़ WiFi कैसे सेट करें

यह आधिकारिक मार्गदर्शिका वरिष्ठ IT लीडरों को iOS और macOS डिवाइस पर 802.1X एंटरप्राइज़ WiFi तैनात करने के लिए कार्रवाई योग्य कदम प्रदान करती है। इसमें प्रमाणपत्र-आधारित प्रमाणीकरण (EAP-TLS), MDM कॉन्फ़िगरेशन प्रोफ़ाइल और आर्किटेक्चर एकीकरण शामिल है, ताकि कॉर्पोरेट नेटवर्क को सुरक्षित किया जा सके और BYOD पहलों का समर्थन किया जा सके।

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- 802.1X आर्किटेक्चर

- Apple के कॉन्फ़िगरेशन प्रोफ़ाइल

- कार्यान्वयन मार्गदर्शिका

- चरण 1: PKI और RADIUS तैयारी

- चरण 2: MDM पेलोड कॉन्फ़िगरेशन (Jamf / Intune)

- चरण 3: नेटवर्क पृथक्करण

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- 'साइलेंट फेलियर' परिदृश्य

- SCEP नामांकन टाइमआउट

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

बड़े पैमाने के स्थानों का प्रबंधन करने वाले CTOs और नेटवर्क आर्किटेक्ट्स के लिए— हॉस्पिटैलिटी और रिटेल से लेकर ट्रांसपोर्ट हब तक—कॉर्पोरेट वायरलेस एज को सुरक्षित करना सर्वोपरि है। कर्मचारी और कॉर्पोरेट डिवाइस एक्सेस के लिए Pre-Shared Keys (PSKs) या पुराने Captive Portal पर निर्भर रहने से नेटवर्क क्रेडेंशियल चोरी और अनुपालन विफलताओं के प्रति संवेदनशील हो जाता है।

यह तकनीकी संदर्भ Apple डिवाइस (iOS और macOS) के लिए EAP-TLS (Extensible Authentication Protocol-Transport Layer Security) का उपयोग करके 802.1X के कार्यान्वयन का विवरण देता है। प्रमाणपत्र-आधारित प्रमाणीकरण लागू करके, संगठन पासवर्ड-संबंधी कमजोरियों को खत्म करते हैं, Jamf और Intune जैसे MDM प्लेटफॉर्म के माध्यम से डिवाइस ऑनबोर्डिंग को सुव्यवस्थित करते हैं, और मजबूत नेटवर्क पृथक्करण सुनिश्चित करते हैं। जबकि Guest WiFi समाधान सार्वजनिक पहुंच और डेटा कैप्चर को संभालते हैं, एक ठीक से आर्किटेक्टेड 802.1X परिनियोजन आंतरिक संसाधनों की सुरक्षा करता है, PCI DSS और GDPR अधिदेशों का अनुपालन सुनिश्चित करता है।

आर्किटेक्चर और सामान्य कमियों के त्वरित अवलोकन के लिए नीचे हमारा 10 मिनट का तकनीकी ब्रीफिंग पॉडकास्ट सुनें।

तकनीकी गहन-विश्लेषण

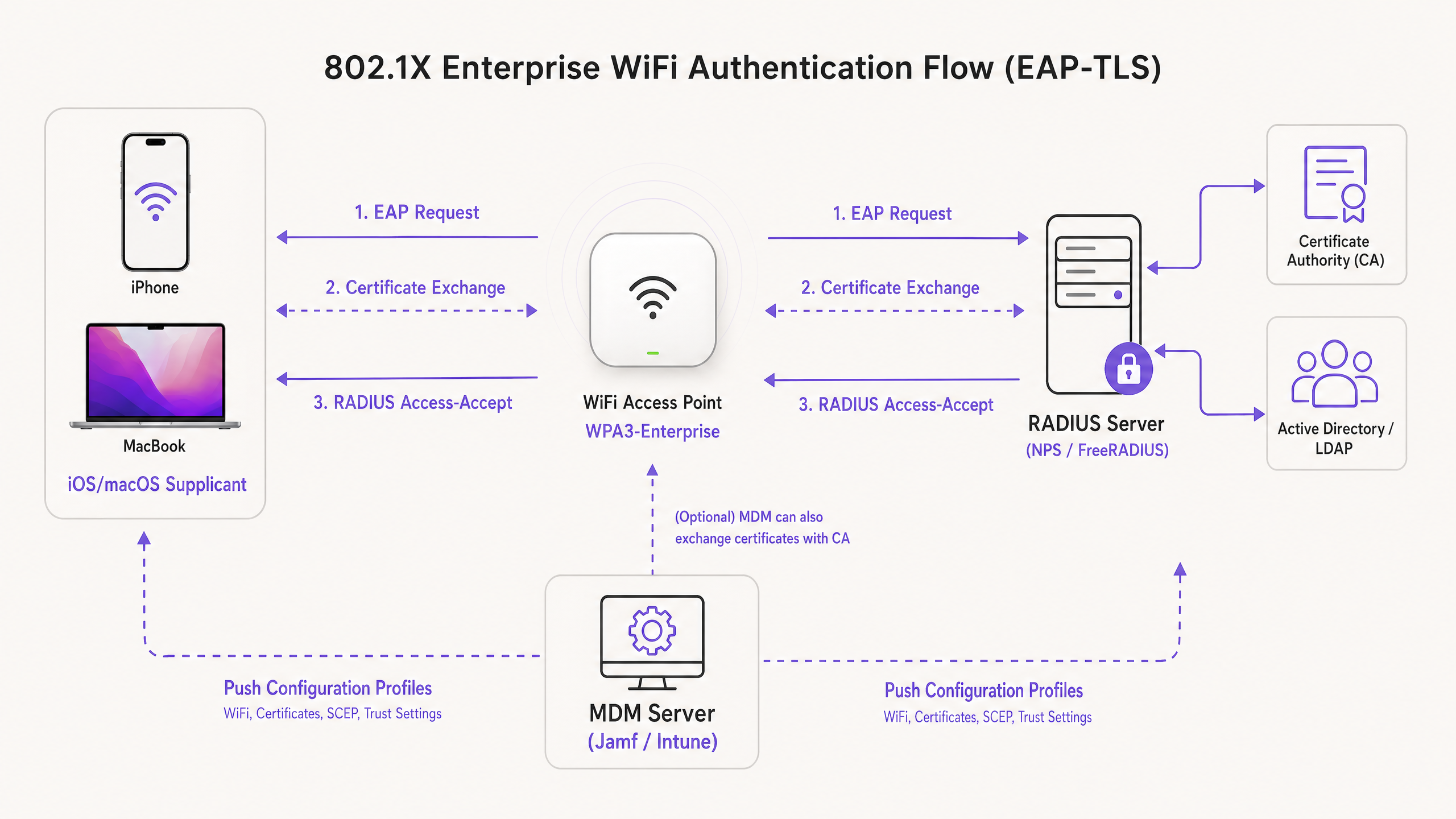

802.1X आर्किटेक्चर

IEEE 802.1X मानक पोर्ट-आधारित Network Access Control (PNAC) को परिभाषित करता है। वायरलेस संदर्भ में, यह एक क्लाइंट (सप्लिकेंट) को Access Point (ऑथेंटिकेटर) के माध्यम से ट्रैफ़िक पास करने से रोकता है जब तक कि RADIUS सर्वर (प्रमाणीकरण सर्वर) उसकी पहचान सत्यापित नहीं कर देता।

Apple इकोसिस्टम के लिए परिनियोजन करते समय, EAP-TLS उद्योग मानक है। PEAP या TTLS के विपरीत, जो उपयोगकर्ता क्रेडेंशियल्स पर निर्भर करते हैं जिन्हें समझौता किया जा सकता है, EAP-TLS को RADIUS सर्वर और क्लाइंट डिवाइस दोनों को डिजिटल प्रमाणपत्र प्रस्तुत करने की आवश्यकता होती है। यह पारस्परिक प्रमाणीकरण प्रक्रिया गारंटी देती है कि डिवाइस अधिकृत है और जिस नेटवर्क से वह कनेक्ट होता है वह वैध है, जिससे दुष्ट AP हमलों को रोका जा सकता है।

Apple के कॉन्फ़िगरेशन प्रोफ़ाइल

Apple डिवाइस बाहरी प्रबंधन के बिना स्वचालित प्रमाणपत्र नामांकन का मूल रूप से समर्थन नहीं करते हैं। बड़े पैमाने पर EAP-TLS तैनात करने के लिए, IT टीमों को कॉन्फ़िगरेशन प्रोफ़ाइल (.mobileconfig फ़ाइलों) का उपयोग करना चाहिए। इन XML फ़ाइलों में विशिष्ट पेलोड होते हैं:

- WiFi पेलोड: SSID, सुरक्षा प्रकार (WPA3-Enterprise), और समर्थित EAP प्रकारों को परिभाषित करता है।

- प्रमाणपत्र पेलोड: RADIUS सर्वर पर भरोसा करने के लिए आवश्यक रूट CA और किसी भी मध्यवर्ती CA को वितरित करता है।

- SCEP/ACME पेलोड: सर्टिफिकेट अथॉरिटी (CA) से एक अद्वितीय क्लाइंट प्रमाणपत्र का अनुरोध करने के लिए उपयोग किए जाने वाले प्रोटोकॉल को कॉन्फ़िगर करता है।

अपने AP इंफ्रास्ट्रक्चर को सुरक्षित करने के बारे में अधिक जानकारी के लिए, हमारी मार्गदर्शिका देखें Access Point सुरक्षा: आपकी 2026 एंटरप्राइज़ मार्गदर्शिका ।

कार्यान्वयन मार्गदर्शिका

चरण 1: PKI और RADIUS तैयारी

MDM को छूने से पहले, आपके पब्लिक की इंफ्रास्ट्रक्चर (PKI) और RADIUS सर्वर (जैसे Cisco ISE, Aruba ClearPass, या FreeRADIUS) को प्रमाणपत्र जारी करने और मान्य करने के लिए कॉन्फ़िगर किया जाना चाहिए। सुनिश्चित करें कि आपका RADIUS सर्वर प्रमाणपत्र एक विश्वसनीय आंतरिक CA या सार्वजनिक CA द्वारा हस्ताक्षरित है, और SAN (Subject Alternative Name) सर्वर के FQDN से मेल खाता है।

चरण 2: MDM पेलोड कॉन्फ़िगरेशन (Jamf / Intune)

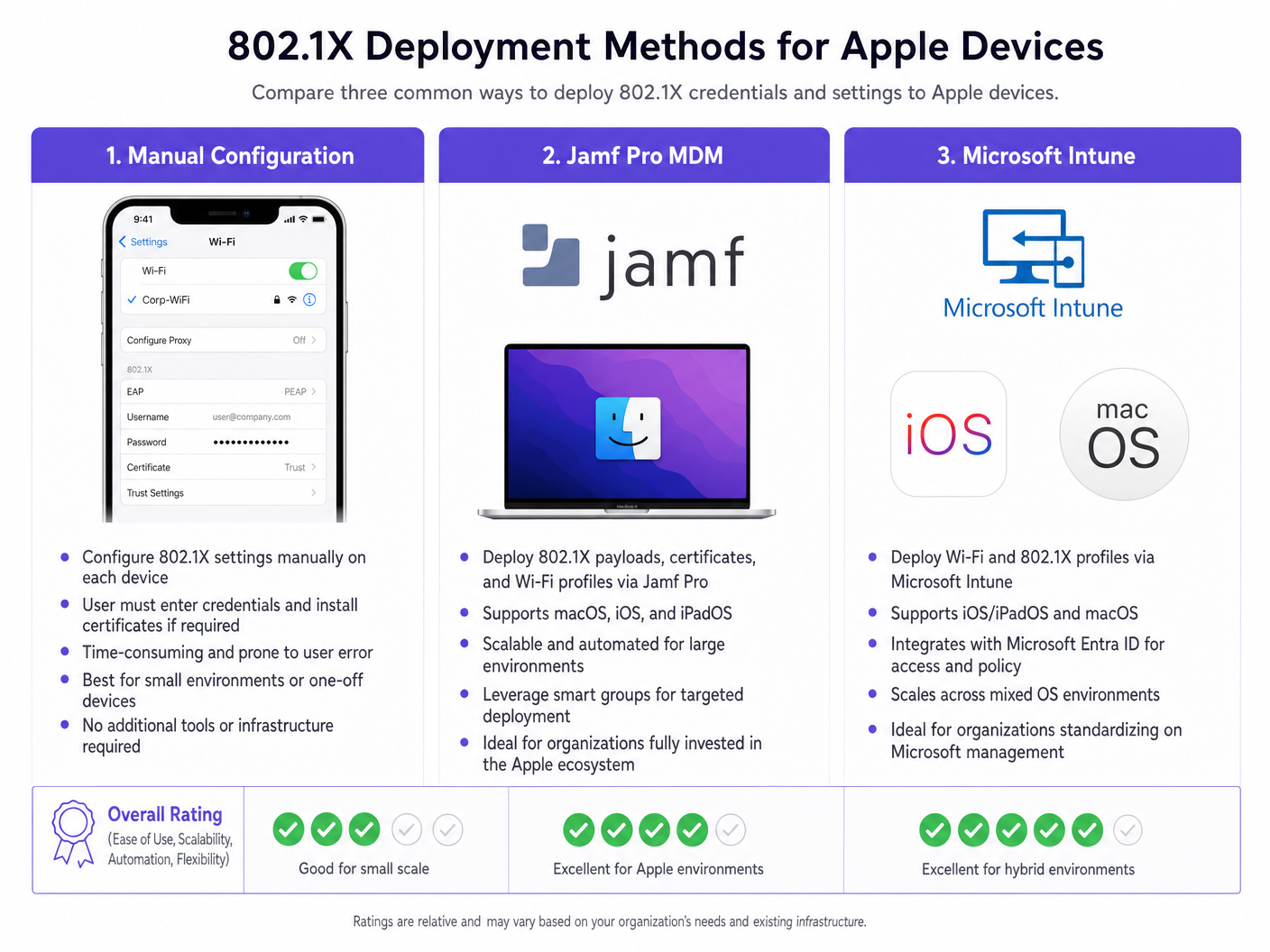

स्केलेबल एंटरप्राइज़ रोलआउट के लिए MDM के माध्यम से परिनियोजन अनिवार्य है।

प्रोफ़ाइल बनाना:

- ट्रस्ट सेटिंग्स: यह महत्वपूर्ण है। WiFi पेलोड में, आपको RADIUS सर्वर के लिए एक विश्वसनीय एंकर के रूप में रूट CA प्रमाणपत्र (उसी प्रोफ़ाइल के भीतर एक अलग पेलोड में तैनात) को स्पष्ट रूप से चुनना होगा। इसके अलावा, 'Trusted Server Certificate Names' फ़ील्ड में RADIUS सर्वर का सटीक Common Name (CN) या SAN निर्दिष्ट करें। ऐसा करने में विफलता के परिणामस्वरूप iOS/macOS उपयोगकर्ता को मैन्युअल रूप से प्रमाणपत्र पर भरोसा करने के लिए प्रेरित करेगा, जिससे ज़ीरो-टच परिनियोजन मॉडल टूट जाएगा।

- पहचान प्रमाणपत्र: WiFi पेलोड को SCEP या ACME पेलोड से लिंक करें ताकि डिवाइस को पता चले कि EAP-TLS हैंडशेक के दौरान कौन सा प्रमाणपत्र प्रस्तुत करना है।

चरण 3: नेटवर्क पृथक्करण

802.1X के माध्यम से प्रमाणित होने वाले कॉर्पोरेट डिवाइस को एक समर्पित VLAN पर रखा जाना चाहिए, जो सार्वजनिक एक्सेस नेटवर्क से पूरी तरह से अलग हो। Purple के WiFi Analytics का उपयोग करने वाले स्थानों के लिए, गेस्ट SSIDs समानांतर में चलते हैं, यह सुनिश्चित करते हुए कि कॉर्पोरेट ट्रैफ़िक और गेस्ट एनालिटिक्स डेटा कभी भी प्रतिच्छेद न करें।

मिश्रित डिवाइस फ्लीट वाले वातावरण के लिए, आपको EAP-TLS के साथ Android डिवाइस पर एंटरप्राइज़ WiFi कैसे सेट करें की समीक्षा करने की भी आवश्यकता हो सकती है।

सर्वोत्तम अभ्यास

- WPA3-Enterprise लागू करें: 192-bit क्रिप्टोग्राफिक शक्ति का लाभ उठाने के लिए सभी नए परिनियोजनों के लिए WPA3 अनिवार्य करें। व्यावसायिक संचालन के लिए कड़ाई से आवश्यक होने पर ही लेगेसी डिवाइस संगतता सुनिश्चित करें।

- प्रमाणपत्र नवीनीकरण स्वचालित करें: समाप्ति से कम से कम 14 दिन पहले क्लाइंट प्रमाणपत्रों को स्वचालित रूप से नवीनीकृत करने के लिए SCEP पेलोड कॉन्फ़िगर करें।

- MAC रैंडमाइजेशन अक्षम करें: MDM के माध्यम से पुश किए गए कॉर्पोरेट SSIDs के लिए, अपने नेटवर्क प्रबंधन टूल के भीतर लगातार ट्रैकिंग और नीति प्रवर्तन सुनिश्चित करने के लिए 'Private Wi-Fi Address' (iOS) को अक्षम करें।

- DNS सुरक्षा का लाभ उठाएं: समझौता किए गए कॉर्पोरेट डिवाइसों को कमांड-एंड-कंट्रोल सर्वर तक पहुंचने से रोकने के लिए 802.1X को मजबूत DNS फ़िल्टरिंग के साथ मिलाएं। मजबूत DNS और सुरक्षा के साथ अपने नेटवर्क को सुरक्षित रखें देखें कार्यान्वयन विवरण।

समस्या निवारण और जोखिम न्यूनीकरण

'साइलेंट फेलियर' परिदृश्य

iOS/macOS 802.1X परिनियोजन में सबसे आम समस्या एक साइलेंट फेलियर है जहाँ डिवाइस उपयोगकर्ता को संकेत दिए बिना कनेक्ट होने से इनकार कर देता है। यह लगभग हमेशा एक ट्रस्ट चेन समस्या की ओर इशारा करता है। यदि RADIUS सर्वर का प्रमाणपत्र नवीनीकृत किया जाता है, और कटओवर से पहले नए रूट/इंटरमीडिएट CAs को डिवाइस पर पुश नहीं किया जाता है, तो Apple डिवाइस मैन-इन-द-मिडिल हमलों से बचाने के लिए EAP हैंडशेक को छोड़ देंगे।

शमन: RADIUS प्रमाणपत्रों के लिए एक सख्त परिवर्तन प्रबंधन प्रक्रिया लागू करें। RADIUS सर्वर को अपडेट करने से कम से कम एक सप्ताह पहले MDM के माध्यम से हमेशा नई CA चेन तैनात करें।

SCEP नामांकन टाइमआउट

यदि डिवाइस अपना क्लाइंट प्रमाणपत्र प्राप्त करने में विफल रहते हैं, तो SCEP चुनौती पासवर्ड सत्यापित करें और सुनिश्चित करें कि MDM सर्वर आवश्यक पोर्ट पर NDES/CA सर्वर के साथ संचार कर सकता है।

ROI और व्यावसायिक प्रभाव

EAP-TLS के साथ 802.1X को तैनात करने के लिए PKI और MDM आर्किटेक्चर में प्रारंभिक निवेश की आवश्यकता होती है, लेकिन ROI जोखिम शमन और परिचालन दक्षता के माध्यम से प्राप्त होता है। पासवर्ड रीसेट को समाप्त करके और डिवाइस ऑनबोर्डिंग को स्वचालित करके, WiFi एक्सेस से संबंधित IT हेल्पडेस्क टिकट आमतौर पर 60-80% तक कम हो जाते हैं। इसके अलावा, सख्त नेटवर्क सेगमेंटेशन प्राप्त करना अक्सर साइबर बीमा पॉलिसियों और PCI DSS अनुपालन के लिए एक अनिवार्य आवश्यकता होती है, जो उल्लंघन की स्थिति में संगठन को विनाशकारी वित्तीय दंड से बचाता है।

Key Definitions

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication framework requiring digital certificates on both the client and the authentication server.

Considered the most secure 802.1X method, eliminating the need for passwords and protecting against credential theft.

Supplicant

The end-user device (e.g., iPhone, MacBook) requesting access to the network.

The supplicant must be configured via MDM to present the correct certificate and trust the correct server during the 802.1X handshake.

Authenticator

The network device, typically a WiFi Access Point or switch, that blocks traffic until the supplicant is authenticated.

The AP acts as a middleman, passing EAP messages between the supplicant and the RADIUS server.

RADIUS Server

Remote Authentication Dial-In User Service. The server that verifies the supplicant's credentials (certificates) and authorizes access.

The core decision engine for enterprise network access, often integrated with Active Directory and PKI.

MDM Configuration Profile

An XML file (.mobileconfig) pushed to Apple devices to enforce settings, deploy certificates, and configure network access.

The essential delivery mechanism for achieving zero-touch 802.1X deployments on iOS and macOS.

SCEP

Simple Certificate Enrollment Protocol. A protocol used by MDM systems to automatically request and install certificates on devices.

Crucial for automating the lifecycle of the client certificates required for EAP-TLS.

SAN (Subject Alternative Name)

An extension to an X.509 certificate that allows multiple values (like FQDNs or IP addresses) to be associated with the certificate.

Apple devices strictly check the SAN of the RADIUS server certificate against the trusted names defined in their configuration profile.

WPA3-Enterprise

The latest Wi-Fi security certification requiring 192-bit cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for new enterprise deployments, offering significant protection against eavesdropping.

Worked Examples

A global retail chain is deploying corporate iPads to 500 store managers. They currently use a hidden SSID with a PSK, which has been leaked. They need to secure the network using Microsoft Intune without requiring managers to manually enter credentials.

- Deploy an Enterprise CA and configure NDES/SCEP integration with Intune.

- Create a Trusted Certificate profile in Intune containing the Root CA for the RADIUS server.

- Create a SCEP Certificate profile targeting the iPads to issue unique client certificates.

- Create a Wi-Fi profile in Intune. Set the security type to WPA2/WPA3-Enterprise, EAP type to EAP-TLS. Link the SCEP profile as the client certificate and the Trusted Certificate profile for server validation. Specify the RADIUS server names.

- Push the profiles to a test group, verify connectivity, then roll out to all 500 devices.

A university is updating its network infrastructure and needs to ensure that faculty MacBooks managed by Jamf Pro transition seamlessly to a new RADIUS server cluster.

- Export the Root and Intermediate certificates of the new RADIUS server cluster.

- In Jamf Pro, update the existing Configuration Profile (or create a transition profile) to include the new CA certificates alongside the old ones.

- Update the 'Trusted Server Certificate Names' in the WiFi payload to include the FQDNs of the new RADIUS servers.

- Push the updated profile to all MacBooks.

- Once the profile is confirmed installed across the fleet, cut over the network infrastructure to the new RADIUS servers.

Practice Questions

Q1. Your organization is rolling out WPA3-Enterprise to all corporate MacBooks. During testing, users report that their devices are repeatedly prompting them to 'Verify Certificate' for the RADIUS server, even though the profile was pushed via Jamf. What is the most likely configuration error?

Hint: Consider what specific information the Apple device needs to trust the server silently.

View model answer

The Configuration Profile is missing the explicit trust mapping. While the Root CA might be installed on the device, the WiFi payload must explicitly list the RADIUS server's FQDN in the 'Trusted Server Certificate Names' field, and the Root CA must be selected as the trusted anchor for that specific WiFi network. Without this, macOS will prompt the user to manually verify and trust the certificate.

Q2. A hotel chain wants to secure its back-of-house operations (staff iPads) using 802.1X, while continuing to offer public access via a captive portal. How should the network architecture be designed to support both requirements securely?

Hint: Think about logical separation at the access point and switch level.

View model answer

The architecture should utilize two distinct SSIDs broadcast from the same Access Points. The back-of-house SSID will be configured for WPA3-Enterprise (802.1X), authenticating staff iPads via EAP-TLS and placing them on a secure, internal VLAN. The public SSID will be open, redirecting users to the Purple Guest WiFi captive portal, and dropping authenticated guests onto a heavily restricted, internet-only VLAN. This ensures complete segregation of corporate and guest traffic.

Q3. You are migrating your RADIUS infrastructure from an on-premise Cisco ISE deployment to a cloud-based RADIUS provider. The new provider uses a different public Certificate Authority. What is the critical first step before changing the RADIUS configuration on the Access Points?

Hint: Consider the order of operations to prevent a complete loss of connectivity for the client devices.

View model answer

The critical first step is to push an updated MDM Configuration Profile to all Apple devices that includes the Root and Intermediate certificates of the new public CA used by the cloud RADIUS provider. This trust chain must be established on the supplicants before the APs are cut over to the new RADIUS servers; otherwise, the devices will reject the new server certificates and fail to connect.