EAP-TLS क्या है? प्रमाणपत्र-आधारित WiFi प्रमाणीकरण की व्याख्या

यह मार्गदर्शिका EAP-TLS (एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल विद ट्रांसपोर्ट लेयर सिक्योरिटी) पर एक व्यापक तकनीकी संदर्भ प्रदान करती है, जो एंटरप्राइज़ WiFi के लिए उपलब्ध सबसे सुरक्षित 802.1X प्रमाणीकरण विधि है। इसमें आवश्यक X.509 प्रमाणपत्र इन्फ्रास्ट्रक्चर, आपसी प्रमाणीकरण हैंडशेक, और आतिथ्य, खुदरा, स्वास्थ्य सेवा और सार्वजनिक क्षेत्र के वातावरण के लिए व्यावहारिक परिनियोजन पैटर्न शामिल हैं। IT प्रबंधक, नेटवर्क आर्किटेक्ट और CTOs को PKI डिज़ाइन, MDM-एकीकृत प्रमाणपत्र प्रावधान, RADIUS कॉन्फ़िगरेशन और PCI DSS और GDPR के साथ अनुपालन संरेखण पर कार्रवाई योग्य मार्गदर्शन मिलेगा।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- EAP-TLS वास्तव में क्या करता है

- X.509 प्रमाणपत्र और PKI वास्तुकला

- EAP-TLS बनाम अन्य 802.1X विधियाँ

- WPA2 Enterprise और WPA3 Enterprise

- कार्यान्वयन मार्गदर्शिका

- चरण 1: PKI डिज़ाइन और डिप्लॉयमेंट

- चरण 2: RADIUS सर्वर कॉन्फ़िगरेशन

- चरण 3: MDM/SCEP के माध्यम से प्रमाणपत्र वितरण

- चरण 4: एक्सेस पॉइंट और SSID कॉन्फ़िगरेशन

- चरण 5: क्लाइंट सप्लीकेंट कॉन्फ़िगरेशन

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- सामान्य विफलता मोड

- बड़े पैमाने पर परिनियोजन के लिए जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

- सुरक्षा निवेश का परिमाणीकरण

- परिचालन दक्षता लाभ

- सुरक्षित एंटरप्राइज़ WiFi में Purple की भूमिका

कार्यकारी सारांश

EAP-TLS (एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल – ट्रांसपोर्ट लेयर सिक्योरिटी) IEEE 802.1X प्रमाणीकरण विधि है जो आपकी वायरलेस प्रमाणीकरण श्रृंखला से साझा क्रेडेंशियल को पूरी तरह से हटा देती है। जहाँ PEAP और EAP-TTLS एक एन्क्रिप्टेड टनल के माध्यम से प्रेषित उपयोगकर्ता नाम और पासवर्ड पर निर्भर करते हैं, वहीं EAP-TLS के लिए क्लाइंट डिवाइस और RADIUS सर्वर दोनों को एक विश्वसनीय सर्टिफिकेट अथॉरिटी (CA) द्वारा जारी वैध X.509 प्रमाणपत्र प्रस्तुत करने की आवश्यकता होती है। इस आपसी प्रमाणीकरण मॉडल का मतलब है कि चोरी हुआ पासवर्ड अप्रासंगिक है — एक वैध, गैर-रद्द किए गए प्रमाणपत्र के बिना, कोई डिवाइस नेटवर्क से जुड़ नहीं सकता है।

होटलों, खुदरा संपत्तियों या सम्मेलन केंद्रों में Guest WiFi चलाने वाले स्थल संचालकों के लिए, और कर्मचारियों और IoT डिवाइस नेटवर्क के लिए जिम्मेदार IT टीमों के लिए, EAP-TLS वायरलेस प्रमाणीकरण सुरक्षा की वर्तमान सीमा का प्रतिनिधित्व करता है। यह कार्डधारक डेटा वातावरण के लिए PCI DSS 4.0 द्वारा अनिवार्य या दृढ़ता से अनुशंसित है, स्वास्थ्य सेवा वायरलेस नेटवर्क के लिए HIPAA द्वारा, और WPA3 Enterprise 192-बिट (Suite B) परिनियोजन के लिए आवश्यक विधि है।

परिनियोजन का अतिरिक्त कार्य वास्तविक है — प्रमाणपत्र जीवनचक्र प्रबंधन, PKI इन्फ्रास्ट्रक्चर और MDM एकीकरण तुच्छ नहीं हैं — लेकिन सुरक्षा ROI पर्याप्त है। यह मार्गदर्शिका वास्तुकला, हैंडशेक, परिनियोजन पैटर्न और परिचालन प्रथाओं के माध्यम से बताती है जो यह निर्धारित करती हैं कि EAP-TLS का रोलआउट सफल होता है या रुक जाता है।

तकनीकी गहन-विश्लेषण

EAP-TLS वास्तव में क्या करता है

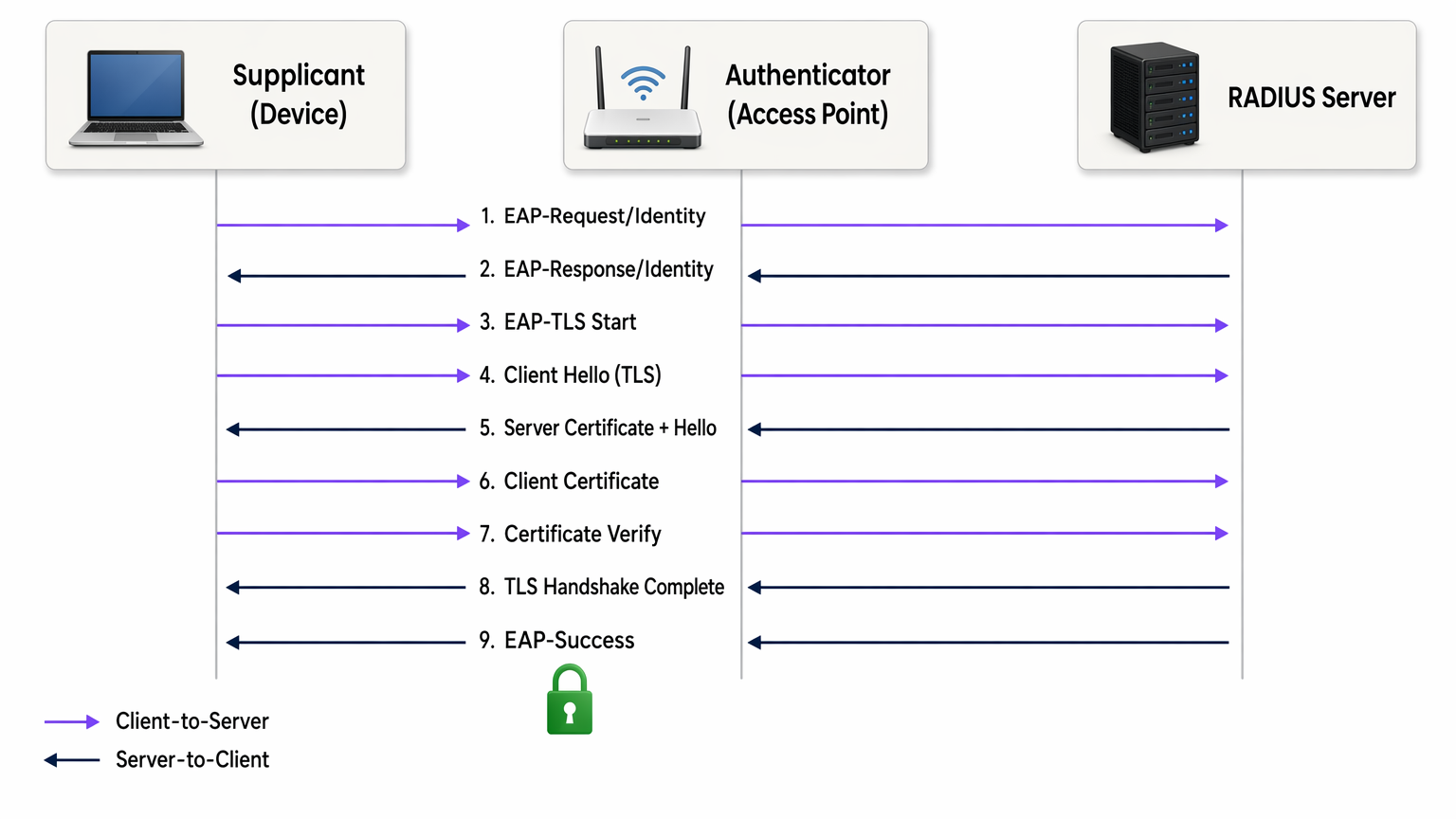

EAP-TLS 802.1X पोर्ट-आधारित एक्सेस कंट्रोल फ्रेमवर्क के भीतर संचालित होता है। प्रत्येक प्रमाणीकरण विनिमय में तीन अभिनेता होते हैं: निवेदक (क्लाइंट डिवाइस), प्रमाणक (वायरलेस एक्सेस पॉइंट या प्रबंधित स्विच), और प्रमाणीकरण सर्वर (आमतौर पर FreeRADIUS, Microsoft NPS, या Cisco ISE जैसा एक RADIUS सर्वर)। एक्सेस पॉइंट स्वयं प्रमाणीकरण निर्णय नहीं लेता है — यह एक पारदर्शी रिले के रूप में कार्य करता है, EAP संदेशों को RADIUS पैकेट में एन्कैप्सुलेट करता है और उन्हें प्रमाणीकरण सर्वर पर अग्रेषित करता है।

RADIUS इस वास्तुकला को कैसे आधार बनाता है, इसकी गहरी समझ के लिए, देखें RADIUS क्या है? RADIUS सर्वर WiFi नेटवर्क को कैसे सुरक्षित करते हैं ।

EAP-TLS हैंडशेक इस प्रकार आगे बढ़ता है:

- एक्सेस पॉइंट कनेक्टिंग डिवाइस को एक EAP-Request/Identity भेजता है।

- डिवाइस अपनी पहचान के साथ प्रतिक्रिया करता है (आमतौर पर उपयोगकर्ता नाम को छिपकर सुनने से बचाने के लिए एक अनाम बाहरी पहचान)।

- RADIUS सर्वर एक EAP-TLS/Start संदेश के साथ TLS हैंडशेक शुरू करता है।

- क्लाइंट एक ClientHello भेजता है, जो अपने समर्थित TLS सिफर सूट का विज्ञापन करता है।

- RADIUS सर्वर ServerHello, अपना X.509 सर्वर प्रमाणपत्र, और एक प्रमाणपत्र अनुरोध के साथ प्रतिक्रिया करता है।

- क्लाइंट अपने विश्वसनीय रूट CA स्टोर के विरुद्ध सर्वर प्रमाणपत्र को मान्य करता है। यदि सत्यापन विफल हो जाता है, तो हैंडशेक समाप्त हो जाता है — जो दुष्ट एक्सेस पॉइंट से बचाता है।

- क्लाइंट अपना स्वयं का X.509 क्लाइंट प्रमाणपत्र प्रस्तुत करता है।

- RADIUS सर्वर क्लाइंट प्रमाणपत्र को मान्य करता है: यह विश्वसनीय रूट CA तक हस्ताक्षर श्रृंखला की जाँच करता है, सत्यापित करता है कि प्रमाणपत्र समाप्त नहीं हुआ है, और प्रमाणपत्र निरस्तीकरण सूची (CRL) की जाँच करता है या OCSP प्रतिसादक से यह पुष्टि करने के लिए क्वेरी करता है कि प्रमाणपत्र रद्द नहीं किया गया है।

- दोनों पक्ष TLS मास्टर सीक्रेट से सत्र कुंजियाँ प्राप्त करते हैं। RADIUS सर्वर एक EAP-Success भेजता है और एक्सेस पॉइंट नियंत्रित पोर्ट खोलता है।

पूरा विनिमय डिवाइस को कोई भी नेटवर्क एक्सेस दिए जाने से पहले होता है। किसी भी बिंदु पर कोई पासवर्ड प्रसारित नहीं होता है। व्युत्पन्न सत्र कुंजियाँ प्रति-सत्र अद्वितीय होती हैं, जो ECDHE सिफर सूट का उपयोग करते समय परफेक्ट फॉरवर्ड सीक्रेसी प्रदान करती हैं — जिसका अर्थ है कि यदि कोई प्रमाणपत्र बाद में समझौता किया जाता है तो भी ऐतिहासिक ट्रैफ़िक को डिक्रिप्ट नहीं किया जा सकता है।

X.509 प्रमाणपत्र और PKI वास्तुकला

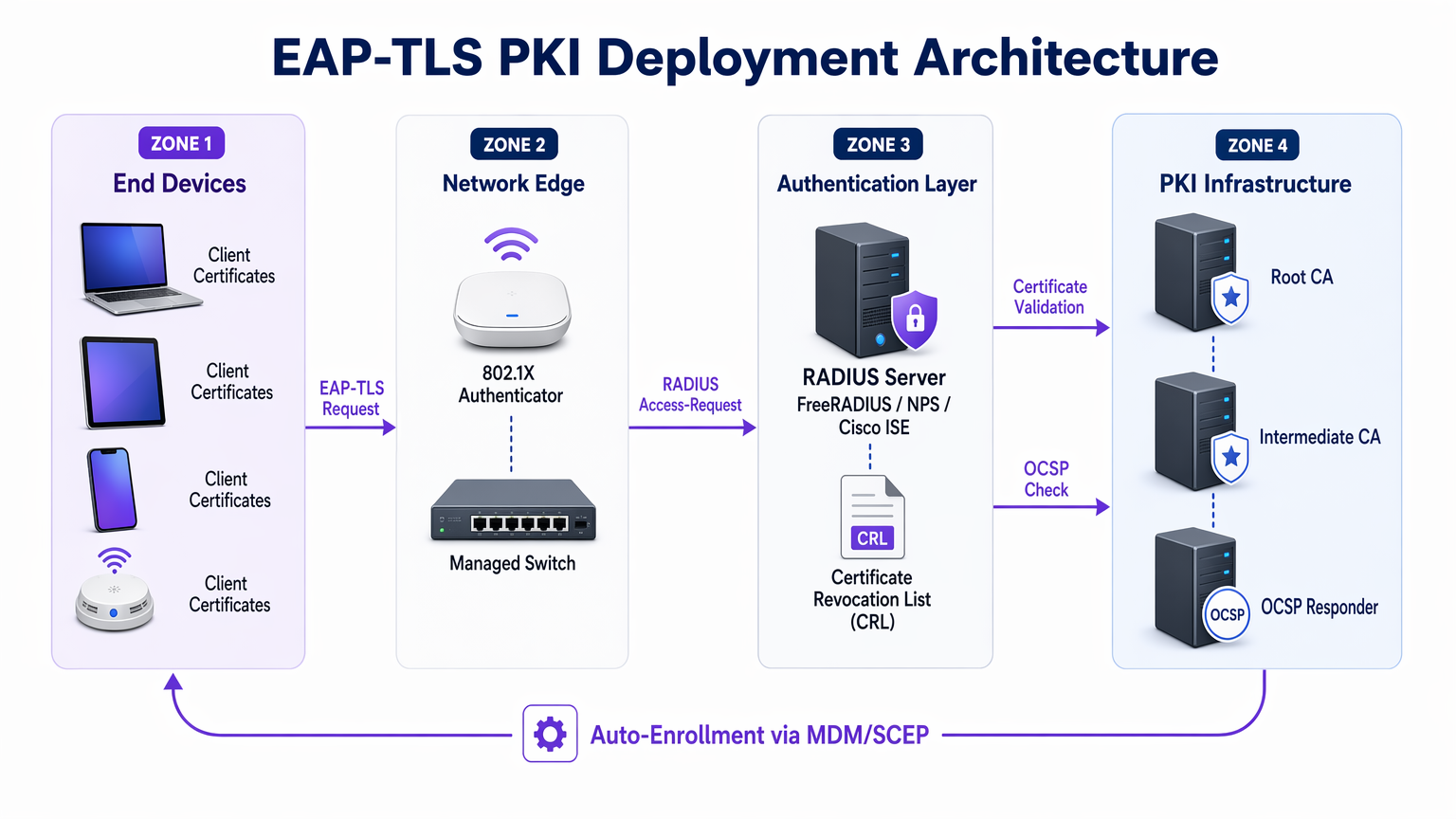

EAP-TLS की सुरक्षा पूरी तरह से अंतर्निहित PKI की अखंडता पर निर्भर करती है। EAP-TLS के लिए एक विशिष्ट एंटरप्राइज़ PKI में तीन स्तर होते हैं:

| Tier | Component | Role |

|---|---|---|

| रूट CA | ऑफ़लाइन रूट प्रमाणपत्र प्राधिकरण | मध्यवर्ती CA प्रमाणपत्रों पर हस्ताक्षर करता है; एयर-गैप्ड रखा जाता है |

| मध्यवर्ती CA | ऑनलाइन जारी करने वाला CA | सर्वर और क्लाइंट प्रमाणपत्र जारी करता है; CRL प्रकाशन को संभालता है |

| अंतिम इकाइयाँ | RADIUS सर्वर प्रमाणपत्र + क्लाइंट प्रमाणपत्र | लाइव प्रमाणीकरण हैंडशेक में उपयोग किया जाता है |

रूट CA को ऑफ़लाइन और एयर-गैप्ड रखा जाना चाहिए। इसकी निजी कुंजी, यदि समझौता की जाती है, तो आपकी पूरी प्रमाणपत्र पदानुक्रम को अमान्य कर देती है। मध्यवर्ती CA दिन-प्रतिदिन के जारी करने को संभालता है और CRL प्रकाशित करता है। क्लाइंट प्रमाणपत्र व्यक्तिगत डिवाइसों (उपयोगकर्ताओं को नहीं) को जारी किए जाते हैं, आमतौर पर एक सब्जेक्ट अल्टरनेटिव नेम (SAN) के साथ जिसमें डिवाइस का MAC पता या आपके MDM से एक डिवाइस पहचानकर्ता होता है।

EAP-TLS बनाम अन्य 802.1X विधियाँ

उपरोक्त तालिका बताती है कि EAP-TLS विनियमित वातावरण के लिए अनुशंसित विकल्प क्यों है। PEAP-MSCHAPv2, जो अभी भी सबसे व्यापक रूप से तैनात 802.1X विधि है, में ज्ञात कमजोरियाँ हैं: सर्वर प्रमाणपत्र अक्सर क्लाइंट द्वारा मान्य नहीं किया जाता है (एक गलत कॉन्फ़िगरेशन जो दुष्ट AP हमलों को सक्षम बनाता है), और MSCHAPv2 स्वयं 2012 से क्रिप्टोग्राफिक रूप से टूट गया है। EAP-TLS दोनों हमला सतहों को समाप्त करता है।

WPA2 Enterprise और WPA3 Enterprise

EAP-TLS WPA2 Enterprise (IEEE 802.11i) और WPA3 Enterprise (IEEE 802.11ax) दोनों पर समान रूप से संचालित होता है। अंतर नेगोशिएटेड सिफर सूट में है वायरलेस डेटा एन्क्रिप्शन लेयर के लिए। WPA3 Enterprise प्रोटेक्टेड मैनेजमेंट फ्रेम्स (PMF) को अनिवार्य करता है और एक वैकल्पिक 192-बिट सुरक्षा मोड (Suite B) प्रदान करता है जिसके लिए विशिष्ट इलिप्टिक कर्व सिफर सुइट्स (ECDHE + ECDSA या RSA-3072) के साथ EAP-TLS की आवश्यकता होती है। अधिकांश एंटरप्राइज़ डिप्लॉयमेंट के लिए, EAP-TLS और मानक AES-256 सिफर सुइट्स के साथ WPA3 Enterprise उपयुक्त लक्ष्य स्थिति है।

कार्यान्वयन मार्गदर्शिका

चरण 1: PKI डिज़ाइन और डिप्लॉयमेंट

एक भी एक्सेस पॉइंट को कॉन्फ़िगर करने से पहले, PKI स्थापित होना चाहिए। जिन संगठनों के पास मौजूदा आंतरिक CA नहीं है, उनके लिए Windows वातावरण में Microsoft Active Directory Certificate Services (AD CS) सबसे आम विकल्प है। क्रॉस-प्लेटफ़ॉर्म या क्लाउड-नेटिव डिप्लॉयमेंट के लिए, HashiCorp Vault PKI, EJBCA, या AWS Private CA जैसी प्रबंधित PKI सेवाएँ व्यवहार्य विकल्प हैं।

इस चरण में मुख्य निर्णय:

- प्रमाणपत्र की वैधता अवधि: 1-2 साल के क्लाइंट प्रमाणपत्र सुरक्षा और परिचालन ओवरहेड के बीच संतुलन बनाते हैं। छोटी अवधि निरस्तीकरण घटनाओं को बढ़ाती है; लंबी अवधि एक समझौता किए गए प्रमाणपत्र के लिए जोखिम की अवधि बढ़ाती है।

- कुंजी एल्गोरिथम: RSA-2048 व्यापक रूप से समर्थित है। ECDSA P-256 छोटे प्रमाणपत्र आकार और तेज़ हैंडशेक के साथ समान सुरक्षा प्रदान करता है — नए डिप्लॉयमेंट के लिए अनुशंसित।

- CRL बनाम OCSP: CRL वितरण लागू करना सरल है लेकिन विलंबता और कैशिंग समस्याएँ पैदा करता है। OCSP वास्तविक समय निरस्तीकरण स्थिति प्रदान करता है। उच्च-सुरक्षा वाले वातावरण के लिए, RADIUS सर्वर पर OCSP स्टेपलिंग पसंदीदा तरीका है।

चरण 2: RADIUS सर्वर कॉन्फ़िगरेशन

आपके RADIUS सर्वर को इस प्रकार कॉन्फ़िगर किया जाना चाहिए:

- कनेक्ट होने वाले क्लाइंट्स को अपना सर्वर प्रमाणपत्र (आपके आंतरिक CA द्वारा जारी) प्रस्तुत करें।

- क्लाइंट प्रमाणपत्र सत्यापन के लिए केवल अपने आंतरिक रूट और इंटरमीडिएट CA पर भरोसा करें — क्लाइंट प्रमाणीकरण के लिए सार्वजनिक CA पर भरोसा न करें।

- प्रस्तुत किए गए प्रत्येक क्लाइंट प्रमाणपत्र पर CRL या OCSP जाँच करें।

- प्रमाणपत्र विशेषताओं (Common Name, SAN, या OID एक्सटेंशन) को नेटवर्क नीति नियमों से मैप करें — उदाहरण के लिए, प्रमाणपत्र विशेषताओं के आधार पर उपकरणों को विशिष्ट VLANs में असाइन करना।

RADIUS सर्वर आर्किटेक्चर और कॉन्फ़िगरेशन की विस्तृत जानकारी के लिए, What Is RADIUS? How RADIUS Servers Secure WiFi Networks देखें।

चरण 3: MDM/SCEP के माध्यम से प्रमाणपत्र वितरण

मैनुअल प्रमाणपत्र इंस्टॉलेशन स्केलेबल नहीं है। मुट्ठी भर उपकरणों से परे किसी भी डिप्लॉयमेंट के लिए, प्रमाणपत्र प्रावधान को स्वचालित किया जाना चाहिए। मानक तरीका है:

- प्रबंधित कॉर्पोरेट डिवाइस: अपने PKI को अपने MDM प्लेटफ़ॉर्म (Microsoft Intune, Jamf, VMware Workspace ONE) के साथ एकीकृत करें। एक SCEP या EST प्रोफ़ाइल कॉन्फ़िगर करें जो डिवाइस के नामांकित होने पर स्वचालित रूप से एक क्लाइंट प्रमाणपत्र का अनुरोध और इंस्टॉल करती है। प्रमाणपत्र डिवाइस के TPM या Secure Enclave से बंधा होता है जहाँ समर्थित हो, प्रमाणपत्र निर्यात को रोकता है।

- BYOD और ठेकेदार डिवाइस: एक ऑनबोर्डिंग पोर्टल (जैसे Cisco ISE का गेस्ट पोर्टल या एक समर्पित BYOD समाधान) डिप्लॉय करें जो उपयोगकर्ता को एक बार के प्रमाणपत्र इंस्टॉलेशन प्रक्रिया के माध्यम से मार्गदर्शन करता है। छोटी वैधता अवधि वाले प्रमाणपत्र जारी करें और VLAN नीति के माध्यम से नेटवर्क एक्सेस को प्रतिबंधित करें।

- IoT और हेडलेस डिवाइस: प्री-शेयर्ड चैलेंज पासवर्ड के साथ SCEP या बूटस्ट्रैप क्रेडेंशियल के साथ EST का उपयोग करें। प्रमाणपत्र नवीनीकरण समाप्ति से पहले उसी प्रोटोकॉल के माध्यम से स्वचालित होना चाहिए।

चरण 4: एक्सेस पॉइंट और SSID कॉन्फ़िगरेशन

कॉर्पोरेट SSID को इस प्रकार कॉन्फ़िगर करें:

- सुरक्षा: WPA2 Enterprise या WPA3 Enterprise (802.1X)

- EAP प्रकार: EAP-TLS

- RADIUS सर्वर: साझा रहस्य के साथ अपने प्रमाणीकरण सर्वर को इंगित करें

- VLAN असाइनमेंट: RADIUS विशेषताओं (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) के माध्यम से डायनामिक VLAN असाइनमेंट सक्षम करें

- PMF: WPA3 के लिए अनिवार्य; WPA2 के लिए दृढ़ता से अनुशंसित

चरण 5: क्लाइंट सप्लीकेंट कॉन्फ़िगरेशन

ग्रुप पॉलिसी या Intune के माध्यम से प्रबंधित Windows उपकरणों के लिए, एक वायर्ड/वायरलेस नेटवर्क नीति डिप्लॉय करें जो EAP-TLS, विश्वसनीय रूट CA, और प्रमाणपत्र चयन मानदंड निर्दिष्ट करती है। macOS और iOS पर, एक कॉन्फ़िगरेशन प्रोफ़ाइल डिप्लॉय करें। Android पर, MDM-प्रबंधित WiFi प्रोफ़ाइल का उपयोग करें। महत्वपूर्ण रूप से, सर्वर प्रमाणपत्र सत्यापन लागू करें — सटीक CA और सर्वर नाम निर्दिष्ट करें। इसे अनचेक छोड़ना 802.1X डिप्लॉयमेंट में सबसे आम गलत कॉन्फ़िगरेशन है।

सर्वोत्तम अभ्यास

सभी सप्लीकेंट्स पर सर्वर प्रमाणपत्र सत्यापन लागू करें। 802.1X डिप्लॉयमेंट में सबसे अधिक शोषण योग्य गलत कॉन्फ़िगरेशन वे क्लाइंट हैं जो किसी भी सर्वर प्रमाणपत्र को स्वीकार करते हैं, जिससे दुष्ट एक्सेस पॉइंट हमलों को सक्षम किया जा सकता है। प्रत्येक MDM-डिप्लॉयड WiFi प्रोफ़ाइल को विश्वसनीय CA और अपेक्षित सर्वर नाम (CN या SAN) निर्दिष्ट करना चाहिए।

समाप्ति से पहले प्रमाणपत्र नवीनीकरण को स्वचालित करें। प्रमाणपत्रों के 30 दिनों के भीतर समाप्त होने पर अलर्ट करने के लिए निगरानी स्थापित करें। SCEP या EST ऑटो-नवीनीकरण कॉन्फ़िगर करें ताकि डिवाइस उपयोगकर्ता के हस्तक्षेप के बिना प्रमाणपत्रों का नवीनीकरण करें। एक बड़े पैमाने पर प्रमाणपत्र समाप्ति घटना उन सबसे विघटनकारी घटनाओं में से एक है जिसका सामना एक एंटरप्राइज़ नेटवर्क टीम कर सकती है।

जहाँ संभव हो, CRL के बजाय OCSP लागू करें। CRL फ़ाइलें बड़ी हो सकती हैं और क्लाइंट्स द्वारा कैश की जाती हैं, जिसका अर्थ है कि हाल ही में निरस्त किया गया प्रमाणपत्र कैश समाप्त होने तक भी स्वीकार किया जा सकता है। OCSP वास्तविक समय की स्थिति प्रदान करता है और उच्च-सुरक्षा वाले वातावरण के लिए पसंदीदा निरस्तीकरण तंत्र है।

अपने PKI को खंडित करें। विभिन्न प्रमाणपत्र वर्गों के लिए अलग-अलग इंटरमीडिएट CA का उपयोग करें: एक RADIUS सर्वर प्रमाणपत्रों के लिए, एक क्लाइंट डिवाइस प्रमाणपत्रों के लिए, एक उपयोगकर्ता प्रमाणपत्रों के लिए। यह CA समझौते के प्रभाव क्षेत्र को सीमित करता है और निरस्तीकरण नीति को सरल बनाता है।

प्रमाणीकरण घटनाओं को लॉग और मॉनिटर करें। आपका RADIUS सर्वर प्रत्येक कनेक्शन प्रयास के लिए एक प्रमाणीकरण लॉग उत्पन्न करता है। इन लॉग्स को अपने SIEM में फ़ीड करें। बार-बार प्रमाणीकरण विफलताएँ, प्रमाणपत्र सत्यापन त्रुटियाँ, या अप्रत्याशित MAC पतों से कनेक्शन जैसे पैटर्न गलत कॉन्फ़िगरेशन या हमले के शुरुआती संकेतक हैं।

PCI DSS 4.0 के साथ संरेखित करें। आवश्यकता 8.6 सिस्टम घटकों के लिए मजबूत प्रमाणीकरण अनिवार्य करती है। PCI DSS के दायरे में आने वाले वायरलेस नेटवर्क के लिए, प्रमाणपत्र-आधारित प्रमाणीकरण के साथ EAP-TLStication नेटवर्क परत पर बहु-कारक प्रमाणीकरण की आवश्यकता को पूरा करता है, क्योंकि प्रमाणपत्र (जो आपके पास है) डिवाइस की TPM-बाउंड निजी कुंजी (जो आप हैं) के साथ मिलकर दो कारक बनाता है।

समस्या निवारण और जोखिम न्यूनीकरण

सामान्य विफलता मोड

| विफलता मोड | लक्षण | मूल कारण | समाधान |

|---|---|---|---|

| प्रमाणपत्र श्रृंखला सत्यापन विफलता | सर्वर प्रमाणपत्र विनिमय के बाद EAP-विफलता | क्लाइंट RADIUS सर्वर के CA पर भरोसा नहीं करता | MDM के माध्यम से रूट CA प्रमाणपत्र को डिवाइस ट्रस्ट स्टोर में पुश करें |

| क्लाइंट प्रमाणपत्र प्रस्तुत नहीं किया गया | सर्वर प्रमाणपत्र के बाद प्रमाणीकरण रुक जाता है | कोई क्लाइंट प्रमाणपत्र स्थापित नहीं है या गलत प्रमाणपत्र चुना गया है | SCEP नामांकन पूरा होने की पुष्टि करें; MDM प्रोफ़ाइल जांचें |

| OCSP/CRL अप्राप्य | रुक-रुक कर प्रमाणीकरण विफलताएँ | RADIUS सर्वर निरस्तीकरण एंडपॉइंट तक नहीं पहुँच सकता | सुनिश्चित करें कि OCSP/CRL URL RADIUS सर्वर से सुलभ हैं; स्थानीय CRL कैशिंग लागू करें |

| प्रमाणपत्र समाप्त | सभी डिवाइस एक साथ प्रमाणीकरण में विफल | नवीनीकरण स्वचालन कॉन्फ़िगर नहीं किया गया | 30-दिवसीय समाप्ति अलर्ट लागू करें; SCEP स्वतः-नवीनीकरण कॉन्फ़िगर करें |

| रोग AP हमला | उपयोगकर्ता दुर्भावनापूर्ण AP से कनेक्ट होते हैं | सप्लीकेंट पर सर्वर प्रमाणपत्र सत्यापन अक्षम | सभी MDM WiFi प्रोफाइल में सर्वर प्रमाणपत्र सत्यापन लागू करें |

| VLAN असाइनमेंट विफलता | डिवाइस कनेक्ट होता है लेकिन गलत नेटवर्क सेगमेंट प्राप्त करता है | RADIUS विशेषताएँ गलत कॉन्फ़िगर की गई हैं | टनल-टाइप (13=VLAN), टनल-मीडियम-टाइप (6=802), टनल-प्राइवेट-ग्रुप-आईडी (VLAN ID) सत्यापित करें |

बड़े पैमाने पर परिनियोजन के लिए जोखिम न्यूनीकरण

हॉस्पिटैलिटी वातावरण के लिए, जिसमें कई संपत्तियों में सैकड़ों एक्सेस पॉइंट हैं, और वितरित साइटों वाली रिटेल श्रृंखलाओं के लिए, प्राथमिक परिचालन जोखिम एक सिंक्रनाइज़्ड प्रमाणपत्र समाप्ति घटना है। डिवाइस समूहों में प्रमाणपत्र जारी करने की तारीखों को अलग-अलग करें ताकि नवीनीकरण एक साथ होने के बजाय समय के साथ वितरित हों। अपने MDM में एक प्रमाणपत्र इन्वेंट्री बनाए रखें और 60 दिनों के भीतर समाप्त होने वाले प्रमाणपत्रों पर साप्ताहिक रिपोर्ट चलाएं।

हेल्थकेयर वातावरण के लिए, अतिरिक्त जोखिम प्रमाणीकरण विलंबता है जो नैदानिक कार्यप्रवाहों को प्रभावित करती है। राउंड-ट्रिप समय को कम करने के लिए अपने RADIUS सर्वर प्लेसमेंट को अनुकूलित करें। प्रमाणीकरण के लिए WAN निर्भरता को कम करने के लिए प्रत्येक साइट पर RADIUS प्रॉक्सी सर्वर तैनात करने पर विचार करें।

ROI और व्यावसायिक प्रभाव

सुरक्षा निवेश का परिमाणीकरण

पासवर्ड-आधारित 802.1X पर EAP-TLS के लिए व्यावसायिक मामला उल्लंघन लागतों के मुकाबले सीधा है। 2024 में यूके में डेटा उल्लंघन की औसत लागत £3.58 मिलियन थी (IBM कॉस्ट ऑफ ए डेटा ब्रीच रिपोर्ट)। उद्यम उल्लंघनों का एक महत्वपूर्ण अनुपात समझौता किए गए क्रेडेंशियल्स से उत्पन्न होता है। EAP-TLS नेटवर्क एक्सेस के लिए क्रेडेंशियल चोरी वेक्टर को पूरी तरह से समाप्त कर देता है।

PCI DSS के अधीन संगठनों के लिए, कार्डधारक डेटा के अनावरण के परिणामस्वरूप वायरलेस नेटवर्क उल्लंघन पर जुर्माना, फोरेंसिक जांच लागत और संभावित कार्ड योजना दंड लगते हैं जो PKI परिनियोजन की लागत को बौना कर देते हैं। केवल अनुपालन संरेखण ही वायरलेस इन्फ्रास्ट्रक्चर पर कार्ड भुगतान संसाधित करने वाले किसी भी संगठन के लिए निवेश को उचित ठहराता है।

परिचालन दक्षता लाभ

अप्रत्याशित रूप से, MDM-एकीकृत प्रमाणपत्र प्रावधान के साथ एक अच्छी तरह से लागू EAP-TLS परिनियोजन पासवर्ड-आधारित 802.1X की तुलना में हेल्पडेस्क लोड को कम कर सकता है। पासवर्ड रीसेट, साझा क्रेडेंशियल प्रबंधन, और "मैं WiFi से क्यों नहीं जुड़ सकता" टिकट समाप्त हो जाते हैं। प्रारंभिक परिनियोजन प्रयास सामने से भरा होता है, लेकिन स्थिर-राज्य संचालन कम-स्पर्श वाले होते हैं।

सुरक्षित स्टाफ नेटवर्क के साथ WiFi Analytics तैनात करने वाले स्थल ऑपरेटरों के लिए, EAP-TLS और डायनामिक VLAN असाइनमेंट द्वारा सक्षम विभाजन का मतलब है कि अतिथि ट्रैफ़िक, स्टाफ ट्रैफ़िक और IoT डिवाइस ट्रैफ़िक को एक ही भौतिक इन्फ्रास्ट्रक्चर पर स्पष्ट रूप से अलग किया जा सकता है — हार्डवेयर लागत को कम करते हुए सुरक्षा स्थिति में सुधार होता है।

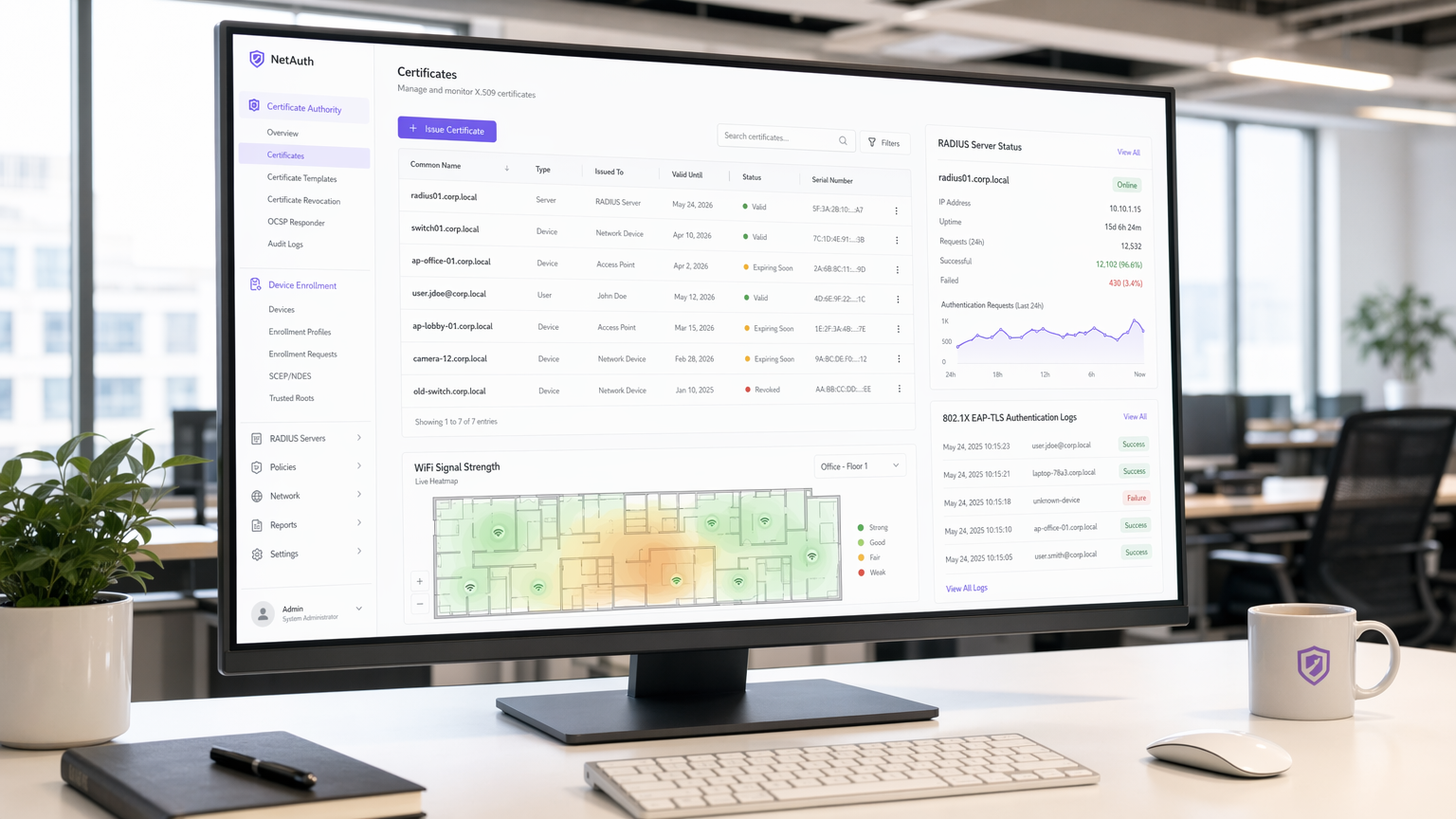

सुरक्षित एंटरप्राइज़ WiFi में Purple की भूमिका

Purple का प्लेटफ़ॉर्म Guest WiFi और एंटरप्राइज़ नेटवर्क इंटेलिजेंस के प्रतिच्छेदन पर संचालित होता है। स्टाफ और कॉर्पोरेट डिवाइस नेटवर्क के लिए, EAP-TLS प्रमाणीकरण परत प्रदान करता है। Purple का WiFi Analytics प्लेटफ़ॉर्म इसके ऊपर स्थित है, जो नेटवर्क उपयोग पैटर्न, डिवाइस ठहरने के समय और स्थल पर आने वाले लोगों की संख्या में दृश्यता प्रदान करता है — यह डेटा तभी सार्थक होता है जब अंतर्निहित नेटवर्क को ठीक से खंडित और प्रमाणित किया जाता है।

स्थलों पर OpenRoaming और Passpoint-आधारित सहज कनेक्टिविटी की खोज करने वाले संगठनों के लिए, Purple कनेक्ट लाइसेंस के तहत एक मुफ्त पहचान प्रदाता के रूप में कार्य करता है, जो उन्हीं 802.1X और प्रमाणपत्र-आधारित पहचान फ़्रेमवर्क का लाभ उठाता है जो EAP-TLS को रेखांकित करते हैं। यह EAP-TLS को केवल एक सुरक्षा नियंत्रण के रूप में नहीं, बल्कि परिवहन हब, खुदरा संपदा और हॉस्पिटैलिटी स्थलों में उन्नत कनेक्टिविटी सेवाओं के लिए आधार के रूप में स्थापित करता है।

नेटवर्क आर्किटेक्ट्स के लिए जो यह मूल्यांकन कर रहे हैं कि SD-WAN और एंटरप्राइज़ WiFi सुरक्षा कैसे प्रतिच्छेद करती है, आधुनिक व्यवसायों के लिए कोर SD-WAN लाभ यह समझने के लिए पूरक संदर्भ प्रदान करता है कि सुरक्षित प्रमाणीकरण आधुनिक WAN आर्किटेक्चर के साथ कैसे एकीकृत होता है।

मुख्य शब्द और परिभाषाएं

EAP-TLS (Extensible Authentication Protocol – Transport Layer Security)

An 802.1X authentication method defined in RFC 5216 that uses mutual X.509 certificate authentication between the client device and the RADIUS server. Neither side gains network access without presenting a valid, non-revoked certificate signed by a trusted Certificate Authority.

IT teams encounter EAP-TLS when evaluating 802.1X authentication methods for WPA2 Enterprise or WPA3 Enterprise deployments. It is the recommended method for regulated environments (PCI DSS, HIPAA, ISO 27001) and the required method for WPA3 Enterprise 192-bit (Suite B).

X.509 Certificate

A digital certificate standard (defined in ITU-T X.509 and RFC 5280) that binds a public key to an identity (device, server, or user). It contains the subject's identity, the public key, the issuing CA's digital signature, and validity dates. In EAP-TLS, both the RADIUS server and the client device present X.509 certificates during the authentication handshake.

IT teams encounter X.509 certificates when configuring RADIUS servers (server certificate), enrolling devices via MDM (client certificate), and managing PKI infrastructure. Certificate expiry and revocation are the primary operational concerns.

PKI (Public Key Infrastructure)

The combination of hardware, software, policies, and procedures required to create, manage, distribute, store, and revoke digital certificates. In an EAP-TLS deployment, the PKI consists of at minimum a root CA and an issuing CA, plus the CRL/OCSP infrastructure for revocation.

PKI is the foundational dependency for any EAP-TLS deployment. IT teams must design and operate a PKI before EAP-TLS can be deployed. Common PKI platforms include Microsoft AD CS, EJBCA, HashiCorp Vault PKI, and managed services such as AWS Private CA.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) providing centralised authentication, authorisation, and accounting (AAA) for network access. In 802.1X/EAP-TLS deployments, the RADIUS server validates client certificates, enforces network policy, and returns VLAN assignment attributes to the access point.

RADIUS is the authentication server component in every 802.1X deployment. Common implementations include Microsoft NPS, FreeRADIUS, Cisco ISE, and Aruba ClearPass. The RADIUS server must be configured to trust the internal CA and perform certificate revocation checks.

Mutual Authentication

An authentication process in which both communicating parties verify each other's identity before establishing a connection. In EAP-TLS, the client validates the RADIUS server's certificate (protecting against rogue APs) and the RADIUS server validates the client's certificate (protecting against unauthorised device access).

Mutual authentication is the key differentiator of EAP-TLS over PEAP and EAP-TTLS. IT teams should emphasise mutual authentication when justifying EAP-TLS to security auditors and compliance teams, as it directly addresses the rogue AP and credential theft threat vectors.

SCEP (Simple Certificate Enrollment Protocol)

A protocol (originally defined by Cisco, standardised in RFC 8894) that enables automated certificate requests and issuance between a client device and a Certificate Authority. In EAP-TLS deployments, SCEP is used by MDM platforms to automatically provision client certificates to managed devices without user intervention.

SCEP is the standard mechanism for zero-touch certificate provisioning in enterprise MDM environments. IT teams configure SCEP profiles in Intune, Jamf, or Workspace ONE to automate client certificate deployment and renewal.

CRL (Certificate Revocation List)

A periodically published list of certificate serial numbers that have been revoked by the issuing CA before their expiry date. RADIUS servers check the CRL to ensure a client certificate presented during EAP-TLS authentication has not been revoked (e.g., due to device theft or employee departure).

CRL management is a critical operational consideration in EAP-TLS deployments. IT teams must ensure the CRL distribution point is accessible from RADIUS servers, that CRLs are published frequently enough to reflect recent revocations, and that RADIUS servers are configured to reject authentication if the CRL cannot be retrieved.

OCSP (Online Certificate Status Protocol)

A real-time certificate revocation checking protocol (RFC 6960) that allows a RADIUS server to query the CA's OCSP responder for the current status of a specific certificate, rather than downloading and parsing a full CRL. OCSP provides lower latency and more current revocation information than CRL-based checking.

IT teams should prefer OCSP over CRL for high-security environments where real-time revocation is important (e.g., immediately revoking a certificate when a device is reported stolen). OCSP stapling, where the RADIUS server caches and presents the OCSP response, reduces latency and eliminates dependency on the OCSP responder being reachable during every authentication.

802.1X (Port-Based Network Access Control)

An IEEE standard that provides an authentication framework for devices attempting to connect to a LAN or WLAN. It defines three roles: supplicant (the connecting device), authenticator (the access point or switch), and authentication server (RADIUS). EAP-TLS is one of several EAP methods that can be used within the 802.1X framework.

802.1X is the overarching framework within which EAP-TLS operates. IT teams encounter 802.1X when configuring WPA2 Enterprise or WPA3 Enterprise SSIDs, and when configuring wired port authentication on managed switches. Understanding 802.1X is a prerequisite for deploying EAP-TLS.

Perfect Forward Secrecy (PFS)

A cryptographic property of key exchange protocols that ensures session keys cannot be derived from the long-term private key. In EAP-TLS with ECDHE cipher suites, each session generates a unique ephemeral key pair, meaning that compromise of the certificate's private key does not expose historical session traffic.

IT teams should specify ECDHE-based cipher suites when configuring EAP-TLS to ensure PFS. This is particularly important in environments where network traffic is recorded and could be subject to future decryption attempts (a 'harvest now, decrypt later' attack scenario).

केस स्टडीज

A 450-room hotel group with 12 properties needs to migrate its staff WiFi from PEAP-MSCHAPv2 to EAP-TLS. The group runs Windows 10/11 laptops managed via Microsoft Intune, plus approximately 200 Android tablets used by housekeeping staff. The IT team has no existing internal PKI. What is the recommended deployment approach?

Step 1 — PKI Deployment (Weeks 1–3): Deploy Microsoft AD CS with a two-tier hierarchy. Stand up an offline root CA on a dedicated server that will be powered down after initial setup. Deploy an online issuing CA (intermediate CA) on a Windows Server VM. Configure the issuing CA to publish CRLs to an internal web server accessible from all RADIUS servers across the 12 properties. Enable the OCSP responder role on the issuing CA server.

Step 2 — RADIUS Infrastructure (Weeks 2–4): Deploy Microsoft NPS (Network Policy Server) at each property, or centralise with NPS proxy servers at each site pointing to a central NPS cluster. Issue a RADIUS server certificate from the internal CA to each NPS instance. Configure NPS network policy: authentication method = EAP-TLS, trusted root CA = internal root CA, certificate validation = enabled, VLAN assignment via RADIUS attributes.

Step 3 — Intune Certificate Profiles (Weeks 3–5): In Microsoft Intune, create a Trusted Certificate profile to push the root CA certificate to all managed devices. Create a SCEP Certificate profile targeting the issuing CA, with subject name format CN={{DeviceId}}, key usage = Digital Signature, extended key usage = Client Authentication. Create a WiFi profile specifying EAP-TLS, the SCEP certificate profile as the client certificate, and the root CA as the trusted server certificate authority.

Step 4 — Android Tablet Enrolment (Weeks 4–6): Enrol Android tablets into Intune via Android Enterprise (Dedicated Device mode). Deploy equivalent Trusted Certificate, SCEP Certificate, and WiFi configuration profiles. Verify certificate installation on a pilot group of 10 tablets before full rollout.

Step 5 — Pilot and Cutover (Weeks 6–8): Run EAP-TLS in parallel with PEAP on a separate SSID at one pilot property. Validate authentication success rates, VLAN assignment, and certificate renewal behaviour. Roll out property by property. Decommission PEAP SSID after 30-day parallel run at each site.

A national retail chain with 280 stores needs to secure its point-of-sale WiFi network to meet PCI DSS 4.0 requirements. Each store has 8–15 Windows-based POS terminals, a mix of managed and unmanaged devices, and a single IT administrator who manages all stores remotely. The chain currently uses a shared WPA2-PSK password across all stores. What is the migration path to EAP-TLS?

Assessment and Scoping: First, define the PCI DSS cardholder data environment (CDE) scope. POS terminals processing card data are in scope; staff break-room devices are not. Segment the network so that only POS terminals are on the EAP-TLS secured SSID. This limits the certificate deployment scope to a known, managed device population.

Centralised PKI and RADIUS: Deploy a cloud-hosted RADIUS service (e.g., Cisco ISE in the cloud, or JumpCloud RADIUS) to eliminate the need for on-premise RADIUS hardware at each store. This is critical for a distributed retail estate where local server management is not feasible. The cloud RADIUS service connects to the internal PKI via a secure tunnel.

MDM-Driven Certificate Deployment: All POS terminals must be enrolled in an MDM (Microsoft Intune or equivalent). Deploy the root CA trust anchor and SCEP certificate profile via MDM policy. The certificate subject should include the store number and terminal ID (e.g., CN=POS-STORE042-TERM003) to enable granular RADIUS policy and audit logging.

SSID Configuration: Configure a dedicated POS SSID at each store access point with WPA2 Enterprise / EAP-TLS. Use dynamic VLAN assignment to place authenticated POS terminals on the CDE VLAN. Implement a separate guest SSID on a completely isolated VLAN for customer WiFi.

Monitoring and Compliance Evidence: Configure RADIUS authentication logs to be forwarded to a central SIEM. Generate monthly reports showing authentication success rates, certificate validity status, and any revocation events. This log data constitutes audit evidence for PCI DSS Requirement 10 (logging and monitoring) and Requirement 8.6 (authentication management).

परिदृश्य विश्लेषण

Q1. Your organisation runs a 600-bed hospital with 1,200 managed Windows laptops and 400 shared Android tablets used by nursing staff. The current WiFi uses PEAP-MSCHAPv2 with Active Directory credentials. A recent penetration test identified that none of the client devices validate the RADIUS server certificate, and the tester successfully performed a rogue AP attack capturing AD credentials. You have been asked to remediate this within 90 days. What is your prioritised remediation plan?

💡 संकेत:Consider what can be fixed immediately (configuration change) versus what requires infrastructure work (PKI deployment). Not all remediation steps require EAP-TLS — some can be applied to the existing PEAP deployment while the longer-term migration is planned.

अनुशंसित दृष्टिकोण दिखाएं

Immediate (Week 1–2): Fix server certificate validation on existing PEAP deployment. Push a GPO/Intune WiFi profile update to all managed Windows devices that specifies the trusted root CA and the RADIUS server's expected CN/SAN. This immediately closes the rogue AP vulnerability without requiring PKI changes. For Android tablets, push an updated MDM WiFi profile. This addresses the critical finding within days.

Short-term (Weeks 2–8): Deploy internal PKI. Stand up a two-tier AD CS PKI (offline root CA + online issuing CA). Issue a new RADIUS server certificate from the internal CA. Update the NPS configuration. Push the new root CA trust anchor to all devices via MDM.

Medium-term (Weeks 6–12): Migrate to EAP-TLS for managed devices. Configure SCEP profiles in Intune for Windows laptops. Deploy client certificate profiles. Create a new EAP-TLS SSID in parallel with the existing PEAP SSID. Pilot with 50 laptops, validate, then roll out in waves. Shared Android tablets are more complex — evaluate whether Android Enterprise Dedicated Device enrolment is feasible, or whether a certificate-based onboarding portal is more appropriate for shared-use devices.

Key consideration: HIPAA requires appropriate safeguards for wireless networks carrying ePHI. The rogue AP vulnerability is a reportable risk. Document the remediation timeline and interim controls for your compliance officer.

Q2. A conference centre is deploying a new WiFi infrastructure to support both a secure staff network (EAP-TLS) and a guest WiFi network. The venue hosts events for up to 5,000 attendees. The IT manager wants to use the same physical access point infrastructure for both networks. How should the network be architected to achieve this, and what are the key configuration decisions?

💡 संकेत:Consider SSID segmentation, VLAN design, and the different authentication requirements for staff (certificate-based) versus guests (captive portal or social login). Think about how Purple's guest WiFi platform integrates with this architecture.

अनुशंसित दृष्टिकोण दिखाएं

SSID and VLAN Design: Deploy two SSIDs on the same physical access point infrastructure. SSID 1 (Staff): WPA3 Enterprise / EAP-TLS, broadcasting on 5GHz and 6GHz bands, mapped to Staff VLAN (e.g., VLAN 10). SSID 2 (Guest): WPA3 Personal or Open with OWE (Opportunistic Wireless Encryption), mapped to Guest VLAN (e.g., VLAN 20). The Guest VLAN should have no access to the Staff VLAN or internal infrastructure — only internet access.

Staff Network: Configure RADIUS server with EAP-TLS policy. Issue client certificates to all staff devices via MDM. Use dynamic VLAN assignment to place authenticated staff devices on VLAN 10. Consider deploying a separate SSID for AV/event management equipment on VLAN 30 with EAP-TLS and a separate certificate policy.

Guest Network: Integrate with Purple's Guest WiFi platform for captive portal authentication, social login, or email capture. The guest network operates entirely independently of the EAP-TLS infrastructure. Purple's WiFi Analytics platform provides dwell time, footfall, and engagement data from the guest network.

Capacity Planning: For 5,000 concurrent guests, ensure the guest VLAN's DHCP scope, internet uplink, and access point density are sized appropriately. EAP-TLS authentication adds negligible overhead per-connection but RADIUS server capacity should be validated for peak event load.

Q3. A retail CTO is evaluating whether to deploy EAP-TLS for 350 stores or to continue with WPA2-PSK with a rotated shared key. The IT team is small (3 people) and has no PKI experience. The CTO's primary concern is PCI DSS compliance for the POS network. What is your recommendation, and how do you frame the business case?

💡 संकेत:Consider the PCI DSS requirements, the operational capacity of a small IT team, and whether there are managed service options that reduce the PKI burden. The answer is not necessarily 'deploy full EAP-TLS immediately' — a phased or managed approach may be more appropriate.

अनुशंसित दृष्टिकोण दिखाएं

Recommendation: EAP-TLS via a managed RADIUS and PKI service, phased over 6 months.

WPA2-PSK is not acceptable for a PCI DSS cardholder data environment. PCI DSS Requirement 8 mandates individual authentication for system components, and a shared PSK does not satisfy this. A breach of the PSK exposes all 350 stores simultaneously. The risk is not theoretical — POS network breaches via compromised WiFi credentials are a documented attack vector in retail.

Managed Service Approach: Rather than building internal PKI expertise, engage a managed RADIUS and PKI provider (e.g., Foxpass, JumpCloud, or SecureW2). These services provide a hosted RADIUS server, a managed CA, and MDM integration out of the box. The IT team configures MDM certificate profiles and access point RADIUS settings — no PKI expertise required. Cost is typically $3–8 per device per month, which is trivial against the cost of a PCI DSS breach.

Business Case: Frame the investment against three cost categories: (1) PCI DSS non-compliance fines and forensic investigation costs following a breach — typically £50k–£500k for a mid-size retailer; (2) card scheme penalties for a cardholder data breach — potentially millions; (3) reputational damage and customer churn. The managed service cost for 350 stores with 15 POS terminals each (5,250 devices) at $5/device/month is approximately $26,250/month — less than the daily cost of a breach investigation.