Non molto tempo fa, 'connettersi al WiFi' significava semplicemente chiedere una password condivisa scarabocchiata su un pezzo di carta. Per qualsiasi azienda moderna, oggi è un gioco completamente diverso, che modella direttamente l'esperienza degli ospiti, rafforza la sicurezza e può persino generare entrate. Questa guida spiega come allontanarsi da quegli obsoleti Captive Portal per abbracciare un approccio al networking più fluido e basato sull'identità.

Ripensare il modo in cui ci connettiamo al WiFi

Siamo onesti, i vecchi metodi per connettersi al WiFi non sono più sufficienti. Le aspettative degli utenti sono altissime e le minacce alla sicurezza sono più sofisticate che mai. Questo è particolarmente vero negli ambienti aziendali e dell'ospitalità più affollati, dove la gestione dell'accesso alla rete è un compito complesso e ad alto rischio.

I Captive Portal obsoleti creano una pessima prima impressione per gli ospiti, e le password condivise rappresentano un enorme rischio per la sicurezza del personale e dei sistemi interni. Gli amministratori IT si trovano nel mezzo, cercando di integrare agevolmente gli ospiti, proteggere le connessioni dei dipendenti e gestire un numero crescente di dispositivi IoT, il tutto su larga scala.

È qui che entrano in gioco le moderne soluzioni senza password. L'obiettivo è trasformare il tuo WiFi da una semplice utility a un potente strumento di business.

La sfida della connettività moderna

Oggi le persone si aspettano una connettività istantanea e sicura ovunque vadano. Questo cambiamento è in parte dovuto al miglioramento delle reti domestiche. Nel Regno Unito, ad esempio, il boom della banda larga in fibra ottica ha cambiato completamente le aspettative degli utenti, con un numero di abbonati in aumento del 45,39% fino a 11,5 milioni. Questa tendenza evidenzia la crescente domanda di un'autenticazione WiFi senza attriti rispetto alle obsolete password condivise.

Questa aspettativa non scompare quando le persone entrano in uno spazio commerciale. Un ospite che effettua il check-in in un hotel o un nuovo dipendente al suo primo giorno non dovrebbero dover lottare con una schermata di login. L'esperienza deve essere automatica e sicura. Nel ripensare l'approccio della tua organizzazione, un primo passo fondamentale è migliorare la copertura WiFi per garantire che un accesso affidabile sia disponibile per tutti, ovunque all'interno della struttura.

La vera sfida non è solo fornire un segnale; si tratta di gestire l'identità. L'obiettivo è sapere chi si sta connettendo (che si tratti di un ospite, un dipendente o un dispositivo attendibile) e fornirgli il giusto livello di accesso senza complicazioni o passaggi manuali.

Da centro di costo a risorsa aziendale

Considerare il WiFi solo come un altro costo operativo è un'enorme occasione persa. Un approccio modernizzato fa molto di più che risolvere i problemi di sicurezza e di esperienza utente. Può diventare una preziosa fonte di dati di prima parte, aiutandoti a comprendere il comportamento dei visitatori, personalizzare il marketing e, in ultima analisi, incrementare le entrate.

Passando a un modello basato sull'identità, le aziende possono:

- Migliorare la sicurezza: Eliminare i rischi delle password condivise e adottare un modello zero-trust per ogni connessione.

- Ottimizzare l'esperienza utente: Offrire connessioni automatiche e senza attriti sia per gli ospiti che per il personale, aumentando soddisfazione e produttività.

- Raccogliere insight azionabili: Trasformare le connessioni anonime in visitatori noti, sbloccando dati su quanto tempo si fermano, con quale frequenza visitano la struttura e sulla loro fedeltà.

Questa transizione è un passaggio cruciale dal semplice reagire ai problemi di rete al coinvolgere proattivamente gli utenti in modo basato sui dati.

Creare un onboarding WiFi per gli ospiti senza sforzo

Per qualsiasi struttura moderna, il WiFi per gli ospiti è una delle primissime interazioni che un visitatore ha con il tuo brand. Un processo di login macchinoso e in più fasi crea un attrito immediato. Suggerisce sottilmente che il resto della loro esperienza potrebbe essere altrettanto difficile.

Se fatto bene, però, è vero il contrario. Una connessione senza sforzo stabilisce un tono positivo e professionale dal momento in cui arrivano. L'obiettivo è rendere l'accesso a Internet così fluido che gli ospiti quasi non se ne accorgano.

È qui che una semplice autenticazione una tantum cambia completamente le regole del gioco. Invece di armeggiare con moduli complessi o chiedere al personale una password condivisa, un visitatore inserisce semplicemente il proprio indirizzo email. Una volta sola. Questo è tutto. Sono online, in modo sicuro, e tu hai appena acquisito preziosi dati di prima parte senza essere invadente.

Il potere del WiFi "Connect-and-Forget"

Il vero standard di eccellenza per l'accesso degli ospiti è un sistema in cui i visitatori si connettono una volta e non devono più pensarci. Questa esperienza "connect-and-forget" è resa possibile da tecnologie moderne come Passpoint (noto anche come Hotspot 2.0) e federazioni globali come OpenRoaming.

Pensa a questo scenario reale:

Un ospite effettua il check-in in un hotel che utilizza un WiFi abilitato per Passpoint. Si connette in pochi secondi usando solo la sua email. La mattina successiva, va in una caffetteria partner in fondo alla strada. Non appena entra, il suo telefono si connette automaticamente e in modo sicuro al WiFi del locale senza muovere un dito. Nessuna schermata di login, nessuna nuova password, nessun attrito.

Questo roaming continuo è incredibilmente potente. Crea un'esperienza unificata e di alta qualità in più sedi, facendo sentire gli ospiti apprezzati. Per l'azienda, estende l'impronta digitale del brand e fornisce un ambiente di rete coerente e sicuro ovunque.

OpenRoaming porta questo concetto a livello globale. Una singola autenticazione una tantum può garantire a un utente l'accesso a una rete WiFi sicura attraverso milioni di hotspot in tutto il mondo, inclusi aeroporti, stadi e luoghi pubblici. Trasforma quelle che un tempo erano migliaia di reti separate in un unico sistema coeso e affidabile.

Confronto tra i metodi di autenticazione WiFi per gli ospiti

Per comprendere il cambiamento, è utile vedere come i metodi moderni si confrontano con gli approcci legacy che molte strutture utilizzano ancora. Ognuno ha il suo posto, ma le differenze in termini di sicurezza, esperienza utente e potenziale dei dati sono nette.

| Metodo | Esperienza utente | Livello di sicurezza | Potenziale dati e marketing | Ideale per |

|---|---|---|---|---|

| Email/Autenticazione una tantum | Molto alta: Login semplice, veloce e una tantum. | Medio: Connessione sicura post-login. | Alto: Acquisisce dati di prima parte per marketing e analisi. | La maggior parte delle strutture ricettive, retail e luoghi pubblici che desiderano insight sugli ospiti. |

| OpenRoaming/Passpoint | Massima: "Connect-and-forget". Automatica e continua dopo la prima configurazione. | Alto: Crittografia WPA2/ WPA3-Enterprise fin dall'inizio. | Alto: Traccia modelli di roaming e affluenza anonimizzati. | Strutture in aree ad alto traffico, brand multi-sede e smart city. |

| Social Login | Media: Veloce per gli utenti, ma le preoccupazioni sulla privacy sono in crescita. | Medio: Sicuro post-login. | Medio: Si affida a dati di terze parti; meno affidabile dell'email. | Retail a servizio rapido e strutture focalizzate sull'engagement sui social media. |

| Password aperta/condivisa | Bassa: Insicura, facilmente condivisibile, richiede l'inserimento manuale per tutti. | Molto basso: Soggetta ad attacchi man-in-the-middle. | Nessuno: Nessun dato utente viene acquisito. | Piccoli uffici o eventi temporanei in cui la sicurezza non è una priorità. |

| Sistema a voucher/codice | Bassa: Richiede la generazione e distribuzione di codici; macchinoso per gli ospiti. | Medio: I codici individuali offrono una certa sicurezza. | Basso: Dati limitati, traccia solo l'utilizzo del codice. | Hotel o centri congressi che necessitano di limitare l'accesso in base al tempo. |

In definitiva, passare a metodi come l'autenticazione email una tantum e Passpoint non è solo un aggiornamento tecnico; è una decisione strategica per dare priorità all'esperienza degli ospiti e alle operazioni basate sui dati.

Perché l'onboarding moderno è importante

Abbandonare i vecchi Captive Portal a favore di sistemi moderni ti offre un serio vantaggio competitivo. I vantaggi vanno ben oltre la semplice fornitura di una connessione Internet.

Per i tuoi ospiti, i vantaggi sono chiari:

- Massima comodità: Si autenticano una volta e godono di connettività automatica in tutte le visite future.

- Sicurezza rigorosa: Le connessioni sono crittografate con sicurezza WPA2/WPA3-Enterprise fin dal primissimo pacchetto, proteggendoli dalle minacce comuni presenti sulle reti pubbliche aperte.

- Un'esperienza coerente: Ottengono la stessa connessione continua e di alta qualità, che si trovino nella tua hall, nel ristorante o in una struttura partner dall'altra parte della città.

Per la tua azienda, i vantaggi sono strategici:

- Dati e insight più ricchi: La semplice autenticazione via email è la porta d'accesso a potenti dati di prima parte. Puoi scoprire la frequenza dei visitatori, i tempi di permanenza e la fedeltà senza un tracciamento invasivo.

- Maggiore soddisfazione degli ospiti: Un'esperienza senza attriti si traduce direttamente in punteggi di soddisfazione più alti e recensioni positive. Dimostra che apprezzi il tempo e la sicurezza digitale dei tuoi visitatori.

- Nuove opportunità di engagement: Con una connessione diretta, puoi fornire marketing mirato, offerte personalizzate e sondaggi di soddisfazione che costruiscono una vera fedeltà. Puoi scoprire di più su come le soluzioni sicure per connettersi al WiFi per gli ospiti rendano tutto questo possibile.

Un processo di onboarding moderno trasforma un'utility di base in una risorsa strategica. È il fondamento per un percorso dell'ospite più intelligente e personalizzato che genera risultati di business tangibili. Il primo passo è smettere di pensare al WiFi solo come a un tubo per Internet e iniziare a vederlo come il tappetino di benvenuto digitale per la tua struttura.

Implementare un WiFi Zero Trust per il personale

Per il tuo personale, connettersi al WiFi aziendale dovrebbe essere due cose: completamente sicuro e totalmente invisibile. Tutti abbiamo visto la password di rete condivisa scarabocchiata su una lavagna, una pratica che è un enorme problema di sicurezza in attesa di esplodere. La via moderna da seguire è una rete zero-trust, un modello che funziona su un principio semplice: non fidarsi di nessuno per impostazione predefinita. L'accesso viene concesso solo dopo che l'identità di una persona è stata rigorosamente verificata.

Questo approccio stravolge completamente le regole sull'accesso alla rete dei dipendenti. Invece di una singola password facilmente condivisibile per tutti, la sicurezza è legata direttamente all'identità digitale unica di ciascun dipendente. Questo viene solitamente fatto con l'autenticazione basata su certificati, che è molto più sicura ed elimina i problemi di password causati dall'errore umano.

Collegandosi direttamente all'identity provider (IdP) della tua organizzazione (che si tratti di Entra ID , Google Workspace o Okta ), la rete diventa semplicemente un'altra parte della tua strategia di gestione delle identità esistente. Questo crea un sistema automatizzato e continuo per controllare chi accede alla tua rete aziendale.

Il potere dell'accesso basato sull'identità

Immagina un nuovo assunto al suo primo giorno. Con un sistema basato sull'identità, metterlo online è un non-evento. Nel momento in cui il suo account viene creato nella directory aziendale, al suo laptop aziendale viene assegnato automaticamente un certificato digitale univoco.

Quando accende il dispositivo, questo si autentica silenziosamente con la rete utilizzando quel certificato. Non ci sono password da digitare, nessun Captive Portal da cliccare e nessun ticket di supporto IT da aprire. È semplicemente online e al sicuro fin dall'inizio. È una brillante esperienza di onboarding che libera anche molto tempo per l'IT.

La stessa magia funziona al contrario quando un dipendente se ne va. Nel momento in cui il suo account viene disattivato nella directory, il suo certificato di rete viene immediatamente revocato. Il suo accesso al WiFi aziendale viene interrotto all'istante, chiudendo una comune falla di sicurezza senza che nessuno debba muovere un dito.

Questo livello di automazione garantisce che i diritti di accesso alla rete siano sempre perfettamente sincronizzati con lo stato attuale di un dipendente. È un elemento centrale di un vero modello di sicurezza zero-trust, in cui l'accesso viene concesso solo quando necessario e rimosso nell'istante in cui non lo è più.

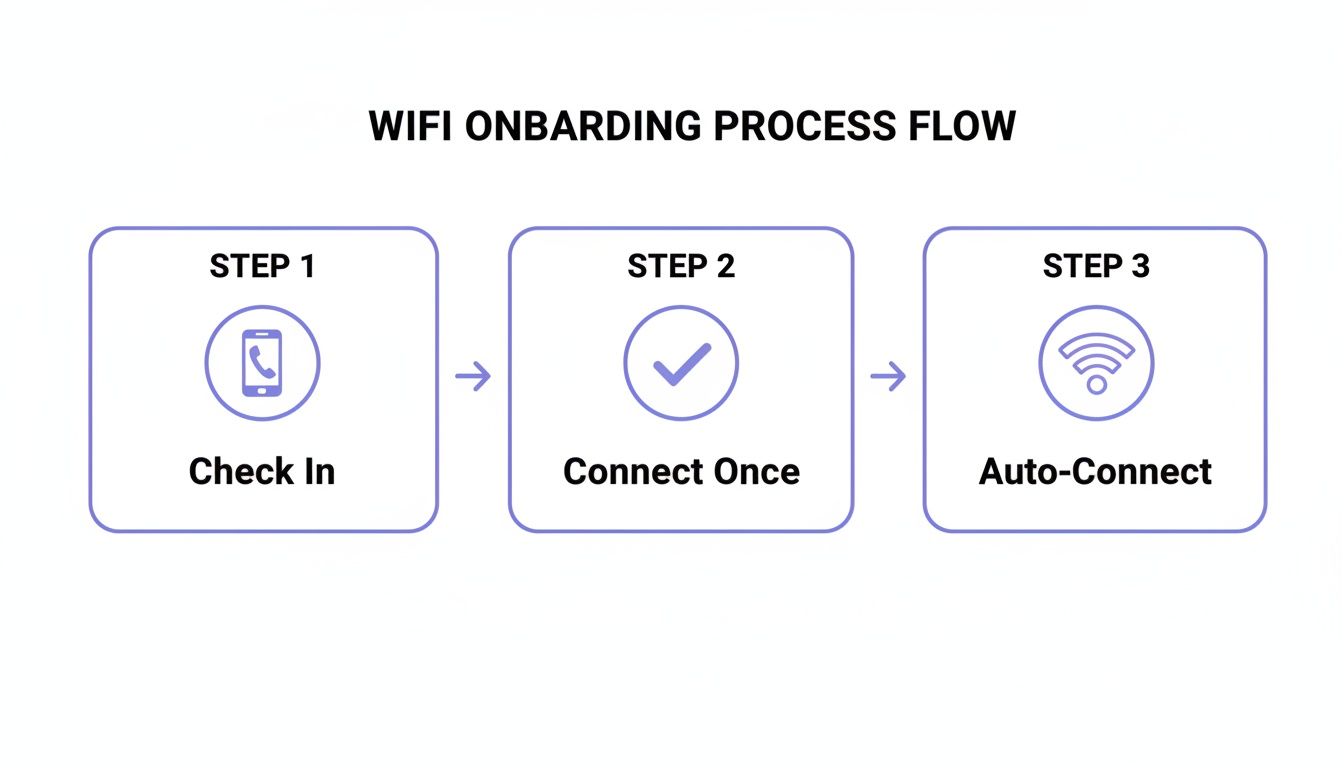

Questo processo semplifica l'esperienza utente all'essenziale, passando da una connessione iniziale all'accesso automatico in tutte le visite successive.

Questo percorso mostra quanto possa diventare semplice e fluido l'onboarding WiFi per ogni utente.

Andare oltre i server RADIUS legacy

Tradizionalmente, gestire l'accesso alla rete su questa scala significava lottare con complessi server RADIUS on-premise. Questi sistemi erano spesso un incubo da configurare e mantenere, il che metteva questo livello di sicurezza fuori dalla portata di molte organizzazioni. Puoi approfondire cos'è un server RADIUS nella nostra guida dettagliata .

Fortunatamente, le moderne piattaforme basate su cloud hanno reso obsoleto questo vecchio modo di fare le cose. Gestiscono l'intero processo di autenticazione nel cloud, fungendo da intermediario tra il tuo identity provider e l'hardware di rete esistente. Questo modello " RADIUS-as-a-Service " ti offre una sicurezza di livello enterprise senza la fatica di gestire infrastrutture vecchie e goffe.

Questo cambiamento è più importante che mai. Con il lavoro ibrido e l'uso dei dati mobili alle stelle, i confini tra le reti si stanno sfumando. Nel Regno Unito, il traffico mobile 5G è balzato di un incredibile 53% a 348 petabyte all'anno, spingendo sempre più persone a scaricare i dati sul WiFi ovunque possibile. Una connessione WiFi continua e sicura non è più solo un vantaggio: è un requisito aziendale fondamentale.

Passare a un modello zero-trust basato su certificati porta alcuni grandi vantaggi:

- Sicurezza drasticamente migliorata: I certificati univoci eliminano i rischi delle password condivise e aiutano a proteggere dagli attacchi man-in-the-middle.

- Un'esperienza utente senza attriti: Il personale si connette automaticamente senza pensarci, il che aumenta la produttività e riduce la frustrazione.

- Gestione IT semplificata: Automatizzare l'accesso in base alla directory del personale esistente riduce enormemente il carico di lavoro amministrativo per i team IT.

- Visibilità e controllo potenziati: Ottieni un controllo granulare su chi è sulla tua rete, con un chiaro audit trail di ogni connessione.

In definitiva, integrare il tuo WiFi con il tuo identity provider crea una rete intelligente, agile e sicura by design. Trasforma il semplice atto di andare online in una funzione di sicurezza strategica che protegge la tua azienda dall'interno verso l'esterno.

Connettere dispositivi legacy e IoT in modo sicuro

La moderna autenticazione basata su certificati è brillante per i laptop e gli smartphone che fanno funzionare le nostre aziende, ma lascia un enorme punto cieco nella maggior parte delle reti. E tutto il resto? Parliamo di stampanti, smart TV nelle camere d'albergo, apparecchiature mediche vitali negli ospedali e le migliaia di sensori IoT "headless" che semplicemente non possono gestire quel tipo di login complesso.

Per anni, la soluzione di riferimento è stata una singola password condivisa: una chiave pre-condivisa (PSK) trasmessa per l'utilizzo da parte di tutti questi dispositivi eterogenei. È una soluzione facile, ma è anche un enorme incubo per la sicurezza. Se un solo dispositivo viene compromesso o quella singola password trapela, l'intera flotta di dispositivi legacy e IoT rimane completamente esposta.

Il problema delle password condivise

Una password condivisa crea una rete piatta e insicura. Ogni dispositivo, da una stampante che contiene documenti sensibili a un semplice termostato intelligente, si trova sullo stesso livello di fiducia. Non c'è modo di distinguerli, controllarne l'accesso o isolare una potenziale minaccia.

Questo diventa particolarmente rischioso in ambienti multi-tenant come alloggi per studenti o edifici residenziali. Immagina uno scenario in cui gli smart speaker, le console di gioco e le TV di ogni residente si trovano tutti sulla stessa rete WiFi condivisa. È la ricetta per il caos, con dispositivi che interferiscono tra loro e creano gravi problemi di privacy. Non vorresti davvero che il tuo vicino trasmettesse accidentalmente la sua musica all'altoparlante del tuo salotto.

Un modo migliore: Identity Pre-Shared Keys

È qui che entrano in gioco le Identity Pre-Shared Keys ( iPSK ), offrendo una soluzione potente e pratica. Invece di una password per tutto, la tecnologia iPSK ti consente di generare una password univoca per ogni singolo dispositivo o gruppo di utenti. È come dare a ogni dispositivo la propria chiave privata per la rete.

Questo semplice cambiamento ha un impatto enorme sulla sicurezza e sulla gestibilità. Ottieni la semplicità di una connessione basata su password ma con il tipo di controllo che ti aspetteresti da un sistema di livello enterprise.

Con un modello iPSK, puoi:

- Isolare i dispositivi: Ogni dispositivo si connette con le proprie credenziali, impedendo loro di vedersi o interagire tra loro a meno che tu non lo consenta specificamente.

- Ottenere un controllo granulare: Puoi facilmente revocare l'accesso per un singolo dispositivo smarrito o compromesso senza dover interrompere centinaia di altri.

- Semplificare la gestione: Queste chiavi univoche possono essere gestite da una dashboard cloud centrale, semplificando l'onboarding di nuovi dispositivi e la gestione del loro intero ciclo di vita.

Assegnando un'identità univoca a ciascun dispositivo, trasformi una collezione caotica e vulnerabile di gadget in un ecosistema gestito in modo sicuro. È la chiave per rendere i dispositivi IoT e legacy cittadini di prima classe su una rete moderna e sicura.

iPSK in un edificio multi-tenant

Rendiamo la cosa reale. Considera un moderno complesso di appartamenti Build-to-Rent (BTR). Il gestore della proprietà deve fornire Internet affidabile a centinaia di residenti, ciascuno con un numero crescente di dispositivi smart personali. Una singola password condivisa sarebbe completamente ingestibile e insicura.

Utilizzando iPSK, il gestore della proprietà può creare una password di rete univoca per ogni appartamento. Quando un nuovo residente si trasferisce, riceve la sua chiave privata. Può quindi facilmente connettersi al WiFi con tutti i suoi dispositivi (termostati, smart speaker, TV e console di gioco) utilizzando quella singola password univoca.

I loro dispositivi si trovano ora su un segmento di rete privato e sicuro, completamente isolato dai gadget dei vicini. Questo offre la semplice esperienza "come a casa" che i residenti si aspettano, fornendo al contempo all'operatore dell'edificio la sicurezza e il controllo di livello enterprise di cui ha bisogno. Quando un residente si trasferisce, il suo iPSK viene semplicemente revocato e ne viene generato uno nuovo per l'inquilino successivo.

Questo approccio è essenziale poiché le aspettative degli utenti per una connettività costante continuano a crescere. Con la penetrazione di Internet nel Regno Unito ora al 97,8%, i residenti si aspettano un WiFi impeccabile come utility standard, e l'iPSK lo fornisce in modo sicuro. Puoi esplorare ulteriori statistiche sulla fibra e sulla connettività nel Regno Unito per vedere come queste tendenze stanno plasmando ciò che le persone richiedono dalle loro case.

È un perfetto esempio di come risolvere una complessa sfida di connettività con una soluzione sorprendentemente semplice. Ottieni il meglio di entrambi i mondi: accesso user-friendly e sicurezza robusta e centralizzata.

Integrare la tua nuova soluzione WiFi

L'implementazione di un nuovo sistema WiFi basato sull'identità non deve essere il progetto complesso e prolungato di una volta. Le moderne piattaforme cloud-first sono progettate da zero per funzionare con l'hardware di rete che già possiedi di fornitori leader come Mist, Ruckus, Aruba e UniFi. Questo singolo fatto cambia completamente le regole del gioco, trasformando un mal di testa lungo mesi in un progetto che può essere operativo nel giro di poche settimane.

Il segreto è che queste piattaforme funzionano come un overlay intelligente. Non è necessario smantellare e sostituire tutti gli access point esistenti. Invece, la soluzione si integra direttamente con il tuo hardware e il tuo identity provider (come Entra ID o Google Workspace), gestendo l'intero processo di autenticazione dal cloud. Questo approccio fa risparmiare un'enorme quantità di tempo e denaro ed evita i rischi che derivano da una revisione completa dell'infrastruttura.

Come si presenta un'implementazione tipica

L'intero processo è costruito per la velocità. Un rollout tipico segue un percorso chiaro dalla pianificazione al lancio, e spesso viene completato in meno di un mese.

- Settimana 1: Discovery e pianificazione: Iniziamo analizzando le tue esigenze specifiche per ospiti, personale e qualsiasi altro dispositivo. È qui che mappiamo chi ha bisogno di accedere a cosa e decidiamo i migliori metodi di autenticazione per ciascun gruppo (ad es., una semplice acquisizione di email per gli ospiti, certificati sicuri per il personale aziendale).

- Settimane 2-3: Configurazione e integrazione: Successivamente, colleghiamo la piattaforma cloud al tuo hardware di rete e all'identity provider. Questa è la parte pratica in cui vengono configurati i nuovi SSID e creiamo le policy di accesso per i diversi ruoli utente.

- Settimana 4: Test e Go-Live: Faremo testare il nuovo sistema a un gruppo pilota per assicurarci che tutto funzioni perfettamente. Una volta che tutti danno il via libera, la soluzione viene implementata in tutta l'organizzazione.

Naturalmente, affinché tutto questo funzioni senza intoppi, tutto dipende dall'avere già in atto una solida infrastruttura di rete . Una base solida è ciò che previene i colli di bottiglia e garantisce un'ottima esperienza utente fin dal primo giorno.

L'obiettivo è un rollout agile e graduale piuttosto che un dirompente lancio "big bang". Iniziare con una singola sede o gruppo di utenti consente di mettere a punto il sistema e acquisire sicurezza prima di espandersi a livello aziendale.

Risoluzione dei problemi essenziale e best practice

Una volta che il tuo nuovo sistema è live, mantenerlo in funzione senza intoppi è piuttosto semplice. Detto questo, alcune best practice ti aiuteranno ad anticipare i problemi comuni e ad assicurarti che gli utenti possano sempre connettersi al WiFi senza problemi.

Il primo passo è un'adeguata segmentazione della rete. Questo non è negoziabile. Le reti per ospiti, personale e IoT devono assolutamente essere separate utilizzando le VLAN. Pensalo come costruire muri digitali tra di loro: è una pietra miliare della buona sicurezza che impedisce a un potenziale problema su una rete meno sicura (come il WiFi per gli ospiti) di toccare mai i tuoi sistemi aziendali critici.

Un'altra insidia comune che vediamo riguarda i conflitti con le funzionalità di rete integrate, specialmente su hardware di livello consumer o "prosumer". Ad esempio, molti router hanno la propria funzione "Rete Ospiti" che può interferire con i dispositivi che cercano di comunicare correttamente, causando disconnessioni casuali anche quando tutto sembra essere sull'SSID corretto. Se noti disconnessioni impreviste, disabilitare queste modalità ospite secondarie sul tuo router è spesso una soluzione rapida.

Infine, tieni d'occhio le cose in modo proattivo. La dashboard di analisi nella tua piattaforma è la tua migliore amica in questo caso.

- Connessioni riuscite: Traccia il rapporto tra autenticazioni riuscite e fallite. È un ottimo sistema di allerta precoce per potenziali problemi.

- Tipi di dispositivi: Tieni sotto controllo quali tipi di dispositivi si stanno connettendo. Questo ti aiuta a pianificare la capacità futura e a perfezionare le policy di sicurezza.

- Tempi di permanenza e frequenza delle visite: Per le reti degli ospiti, questi numeri ti offrono fantastici insight sul comportamento e sull'engagement dei visitatori.

Seguendo queste semplici pratiche, puoi fornire al tuo team IT gli strumenti e la sicurezza per gestire la rete in modo efficace, garantendo una connessione continua e sicura per tutti.

Trasformare la connettività WiFi in Business Intelligence

Mettere online i tuoi ospiti e il personale è davvero solo l'inizio. Il vero potere di una moderna rete WiFi entra in gioco una volta che tutti sono connessi. Si tratta di cambiare mentalità, passando dal vedere il WiFi come una semplice utility (un centro di costo) al riconoscerlo come una potente risorsa strategica.

Questa trasformazione avviene quando inizi a comprendere le persone dietro le connessioni. La chiave sono i dati di prima parte che puoi acquisire durante il processo di login. Quando un ospite fornisce un'email per connettersi al WiFi, ti sta dando una linea di comunicazione diretta. Improvvisamente, l'affluenza anonima diventa visitatori identificabili e abituali, aprendo una miniera d'oro di business intelligence.

Sbloccare insight azionabili dalla tua rete

È qui che entrano in gioco le piattaforme di analisi integrate. Prendono quei dati grezzi e li trasformano in qualcosa di genuinamente utile, rivelando modelli nel comportamento dei visitatori che prima erano completamente invisibili. Puoi finalmente rispondere a domande critiche sulla tua struttura con dati solidi, non solo con supposizioni.

- Tempi di permanenza: Quanto tempo trascorrono effettivamente le persone in determinate aree? Questo insight può modellare tutto, dal layout del tuo negozio ai turni del personale.

- Frequenza delle visite: I tuoi visitatori sono solo di passaggio o sono clienti abituali fedeli? Sapere chi sono i tuoi visitatori più frequenti significa poter iniziare a premiarli.

- Ore di punta: Individua esattamente quando la tua struttura è più affollata per ottimizzare le operazioni, le spinte di marketing e l'esperienza complessiva del cliente.

Questi dati costruiscono un quadro dettagliato di come le persone si muovono e interagiscono con il tuo spazio fisico. Puoi esplorare il potere della guest WiFi analytics per vedere come queste metriche si traducono in valore nel mondo reale.

Analizzando come le persone si muovono e utilizzano uno spazio fisico, le aziende possono prendere decisioni più intelligenti e basate sui dati che incidono direttamente sui loro profitti. Si tratta di vedere la storia che i dati di affluenza stanno raccontando.

Dimostrare il ROI del marketing nel mondo reale

Forse l'applicazione più potente di questa intelligence è la sua capacità di collegare finalmente i punti tra il marketing digitale e ciò che accade nella tua struttura fisica. Pensa a un grande centro commerciale che lancia una campagna email mirata per un nuovo rivenditore. Come fanno a sapere se ha funzionato davvero?

Con la WiFi analytics, è sorprendentemente semplice. Il team di marketing può inviare un'offerta promozionale a un segmento specifico del proprio database clienti. Il sistema traccia poi con precisione quanti di quei destinatari di email sono successivamente entrati nel centro commerciale. Collegando una campagna digitale direttamente all'affluenza fisica, i team di marketing possono calcolare un chiaro ritorno sull'investimento.

Questo potente ciclo di feedback chiude il cerchio del marketing. Dimostra che il futuro di come ci connettiamo al WiFi non riguarda solo la tecnologia in sé; si tratta di comprendere, coinvolgere e costruire relazioni migliori con le persone che varcano le tue porte.

Hai domande? Abbiamo le risposte

Passare a un moderno sistema WiFi basato sull'identità è un grande passo, ed è naturale avere qualche domanda. Sentiamo spesso amministratori IT, operatori di strutture e team di marketing che stanno affrontando questo cambiamento, quindi abbiamo raccolto alcune delle domande più comuni per darti risposte chiare e dirette.

In che modo OpenRoaming rende le cose più sicure?

OpenRoaming è un importante aggiornamento di sicurezza rispetto ai portali per gli ospiti standard a cui sei abituato. Blocca tutto con una robusta crittografia WPA2/WPA3-Enterprise fin dal primissimo pacchetto di dati inviato. I Captive Portal tradizionali possono lasciare il traffico di un utente esposto e non crittografato fino a dopo che ha effettuato il login, il che crea una vera e propria finestra di vulnerabilità.

Questa tecnologia protegge l'intera connessione, automaticamente. Poiché funziona su un sistema di identità federata, gli utenti vengono autenticati da un provider attendibile (come il loro operatore di telefonia mobile o Google) utilizzando certificati digitali. Questo rimuove completamente il rischio di attacchi "evil twin", in cui qualcuno crea un hotspot falso per indurre le persone a rivelare i propri dati di login. Per te, significa una rete sicura e conforme senza dover mai gestire una singola password.

Posso ottenere un WiFi Zero Trust senza sostituire tutto il mio hardware?

Sì, assolutamente. Le moderne piattaforme di networking basate sull'identità sono costruite per funzionare come un livello intelligente basato su cloud sopra l'infrastruttura che già possiedi. Si collegano direttamente ai tuoi attuali access point di nomi leader come Cisco Meraki , Aruba e Ruckus .

La piattaforma stessa fa tutto il lavoro pesante, comunicando con il tuo identity provider (come Entra ID , Okta o Google Workspace ) e il tuo hardware di rete per gestire l'autenticazione. Questa configurazione ti consente di ottenere una sicurezza zero-trust di livello certificato senza un costoso e dirompente "rip and replace" di tutta la tua attrezzatura. È un modo molto più veloce ed efficiente per arrivarci.

Il vero vantaggio qui è sfruttare l'investimento che hai già fatto nella tua rete. L'attenzione si sposta dalla sostituzione dell'hardware a un approccio più intelligente e software-defined all'accesso e alla sicurezza della rete.

Perché l'iPSK è migliore di una password standard per i dispositivi IoT?

Pensa a un iPSK, o Identity Pre-Shared Key, come a una password univoca assegnata a un singolo dispositivo o a un gruppo di dispositivi molto piccolo e specifico. Questo è un mondo a parte rispetto a una PSK standard, in cui una password viene condivisa tra ogni singolo dispositivo sulla rete.

Se quell'unica password condivisa viene mai compromessa, l'intera rete IoT è completamente esposta. Con l'iPSK, una violazione è contenuta solo al singolo dispositivo la cui chiave è stata rubata. Questo controllo granulare significa che puoi revocare istantaneamente l'accesso per un dispositivo problematico (come una stampante compromessa o una smart TV) senza interrompere nient'altro. È la soluzione perfetta per gestire in modo sicuro come i tuoi dispositivi legacy si connettono al WiFi.

Pronto a trasformare il modo in cui i tuoi ospiti e il personale si connettono? Purple offre un'esperienza WiFi sicura e senza password che si integra perfettamente con la tua rete esistente. Richiedi una demo oggi stesso!