Per progettare correttamente una rete, devi iniziare collegando la tecnologia direttamente agli obiettivi aziendali reali. Non si tratta di inseguire l'hardware più recente; si tratta di costruire un'infrastruttura che risolva problemi specifici e offra risultati misurabili per la tua sede. Questo significa che devi capire il perché prima ancora di pensare al cosa e al come.

La progettazione di una rete inizia dagli obiettivi aziendali

Molto prima che venga montato un singolo access point o posato un cavo, un progetto di rete di successo inizia con una domanda cruciale: quali obiettivi aziendali deve raggiungere questa rete?

Se pensi a una rete solo in termini di connettività, ti stai preparando a un asset costoso e poco performante. Le reti più affidabili e a prova di futuro sono sempre quelle costruite su solide fondamenta di requisiti aziendali chiari e ben documentati.

Per un grande hotel, ad esempio, l'obiettivo principale potrebbe essere aumentare i punteggi di fedeltà degli ospiti del 20%. La progettazione della rete, pertanto, deve offrire uno streaming fluido e ad alte prestazioni, processi di check-in senza intoppi e magari anche messaggi di benvenuto personalizzati tramite un'app mobile, il tutto su un WiFi affidabile.

D'altra parte, un centro commerciale multimarca potrebbe voler attirare più visitatori nelle sue zone più tranquille. In questo caso, la rete deve supportare l'analisi della posizione, fornendo ai professionisti del marketing i dati per comprendere i percorsi degli acquirenti e inviare promozioni mirate per attirarli in determinati negozi.

Scoprire i veri requisiti

Raccogliere questi requisiti significa uscire dal dipartimento IT. Devi parlare con i principali stakeholder di tutta l'organizzazione per avere un quadro completo di ciò di cui hanno bisogno e che si aspettano.

- Responsabili operativi: Quali sistemi critici dipendono dal funzionamento della rete? Pensa ai terminali punto vendita (POS), agli scanner per l'inventario o alle telecamere di sicurezza.

- Team di marketing: In che modo la rete può aiutare a coinvolgere i clienti? Potrebbero volere dati per campagne personalizzate o un modo per raccogliere il feedback degli ospiti.

- Servizi per gli ospiti: Quali sono le lamentele più comuni sulla rete attuale? Velocità ridotte, pagine di login complicate e zone morte sono di solito in cima alla lista.

Questo processo non riguarda solo l'aggiunta di nuove funzionalità; si tratta anche di esaminare attentamente la configurazione attuale. Un audit approfondito spesso scopre dipendenze nascoste e singoli punti di vulnerabilità che dovrai risolvere nel nuovo design. Ti fornisce inoltre una base di prestazioni per misurare il tuo successo in seguito.

Il principale punto di fallimento nei progetti di rete è lo scollamento tra le capacità IT e le aspettative aziendali. Creare un documento di requisiti dettagliato, approvato da tutti gli stakeholder, è la tua polizza assicurativa contro costose riprogettazioni.

Mappare le user personas in base alle esigenze della rete

Una volta definiti gli obiettivi aziendali, il passo successivo è identificare ogni singolo tipo di utente e dispositivo che si connetterà alla rete. Questo va ben oltre i semplici "ospiti" e "personale". Devi creare user personas dettagliate per comprendere realmente le loro esigenze specifiche.

Pensa a un ambiente ospedaliero moderno:

- Chirurghi: Avranno bisogno di una latenza bassissima per i sistemi di chirurgia robotica e di un accesso immediato a immagini mediche ad alta risoluzione.

- Pazienti in visita: Hanno bisogno di un accesso semplice e sicuro per l'intrattenimento e per tenersi in contatto, completamente separato da qualsiasi sistema clinico.

- Dispositivi IoT medici: Strumenti come pompe di infusione e monitor cardiaci richiedono un segmento di rete dedicato e altamente sicuro con prestazioni prevedibili.

- Personale amministrativo: Hanno bisogno di un accesso solido come la roccia alle cartelle cliniche elettroniche (EHR) basate su cloud e agli strumenti di comunicazione interna.

Ognuna di queste personas ha un profilo unico per aspetti come larghezza di banda, latenza, sicurezza e modalità di accesso. Documentare tutto questo ti aiuta a progettare una rete segmentata e multilivello in grado di gestire tutti in modo sicuro ed efficiente.

Collegando queste specifiche tecniche ai tuoi obiettivi aziendali iniziali, crei una linea diretta tra ciò che stai spendendo e il ritorno finanziario che puoi aspettarti. Questo passaggio cruciale ti aiuta anche a pianificare il futuro, assicurandoti che la rete che costruisci oggi sia pronta per qualsiasi cosa accada in seguito. Per vedere come queste considerazioni si traducono in vantaggi finanziari, puoi calcolare il potenziale ritorno sull'investimento per la tua sede specifica .

Pianificazione della capacità e copertura senza interruzioni

Bene, hai definito i tuoi obiettivi aziendali. Ora arriva la parte divertente: tradurre quegli obiettivi in un progetto fisico e tecnico. È qui che passiamo dal 'perché' della progettazione della tua rete al 'quanti' e 'dove'. Si tratta di analizzare i numeri sulla capacità e pianificare meticolosamente una copertura perfetta in tutta la tua sede.

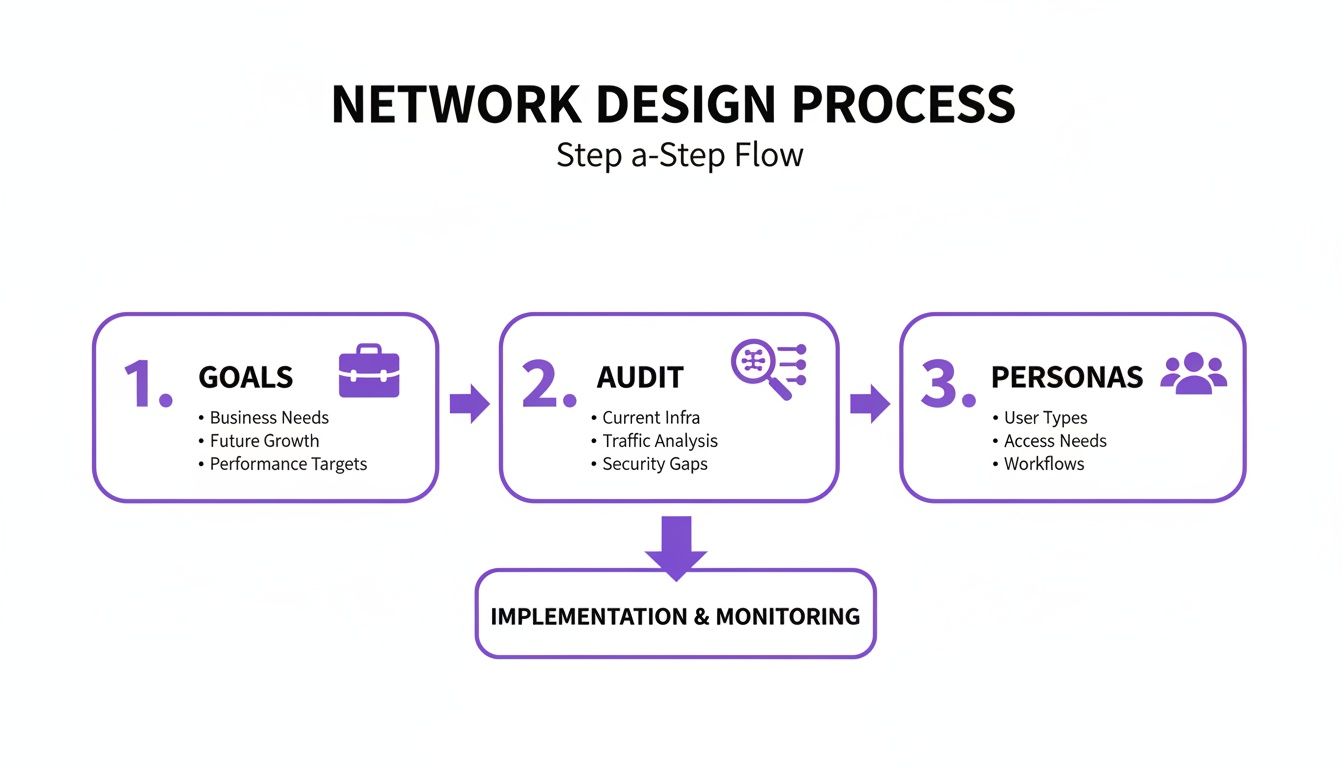

Avere queste basi corrette non è negoziabile. È ciò che garantisce che la tua rete possa effettivamente gestire le richieste del mondo reale fin dal primo giorno, e non solo sembrare valida sulla carta. Il processo seguente mostra come un progetto di successo fluisca da quegli obiettivi di alto livello fino ai dettagli pratici dell'audit di ciò che hai e della comprensione di chi utilizzerà la rete.

Come puoi vedere, prima ancora di prendere in considerazione un singolo componente hardware, hai bisogno di una profonda comprensione dei tuoi obiettivi, della tua configurazione attuale e dei tuoi utenti. Centra questo punto e sei sulla strada giusta.

Esecuzione di site survey RF predittivi

Per favore, non tirare a indovinare dove posizionare i tuoi Access Point (AP). Lo standard professionale è un site survey RF (Radiofrequenza) predittivo. Questo comporta l'utilizzo di software specializzati in cui carichi le planimetrie della tua sede. Da lì, modelli l'ambiente RF definendo i materiali delle pareti, le altezze dei soffitti e i potenziali elementi di disturbo come ascensori o microonde.

Questo modello virtuale ti consente di posizionare strategicamente gli AP digitali e vedere la copertura Wi-Fi risultante, la potenza del segnale (RSSI) e il rapporto segnale-rumore (SNR) prima di aver speso un centesimo in hardware. È un vero salvavita per individuare potenziali zone morte e aree di interferenza di canale prima che diventino un vero grattacapo per i tuoi utenti.

Ad esempio, la planimetria di un hotel comporterebbe la modellazione di spessi muri di cemento tra le stanze. Un ufficio moderno open space, d'altra parte, è tutto vetro e acciaio. Ogni materiale interferisce con le onde radio in modo diverso e un survey predittivo tiene conto di tutto questo.

Stima della densità dei dispositivi e della larghezza di banda

Ecco un errore classico che vedo continuamente: pianificare la copertura ma dimenticarsi completamente della capacità. Una cosa è avere un segnale ovunque, ma un'altra cosa è che quel segnale regga quando centinaia di dispositivi cercano di connettersi contemporaneamente.

Per fare le cose per bene, devi suddividere la tua sede in diverse zone di capacità e ottenere una stima solida della densità dei dispositivi e delle esigenze applicative per ciascuna di esse.

- Zone ad alta densità: Immagina la sala conferenze di un hotel o gli spalti di uno stadio. Potresti avere centinaia di persone ammassate, ognuna con un telefono e un laptop, tutte che cercano di guardare video in streaming o accedere ai social media. Il numero di AP sarà elevato qui e saranno configurati per la pura capacità, non solo per la semplice distanza di copertura.

- Zone a media densità: Pensa a un ristorante, a un'area commerciale o a un piano di uffici affollato. Il numero di dispositivi è ancora alto, ma sono più distribuiti.

- Zone a bassa densità: Corridoi, magazzini e piani tranquilli per gli ospiti dell'hotel rientrano in questa categoria. Qui, l'obiettivo è semplicemente una copertura affidabile, che puoi ottenere con un numero inferiore di AP posizionati in modo più strategico.

Quando pensi alla larghezza di banda, non contare solo i dispositivi. Pensa a cosa faranno. Un paio di utenti che guardano video in streaming in 4K possono consumare più larghezza di banda di una dozzina di persone che controllano semplicemente le e-mail. Progetta sempre, sempre per l'utilizzo di picco, non per la media.

Questa checklist aiuta a scomporre il processo di pensiero per le diverse aree della tua sede.

Checklist per la pianificazione della capacità di rete

Ricorda, questi sono solo punti di partenza. La tua analisi ti fornirà i numeri specifici di cui hai bisogno per costruire una rete robusta.

Come la fibra ottica pura cambia tutto

Il tuo piano di rete interna è valido tanto quanto la connessione Internet che lo alimenta. Qui nel Regno Unito, il panorama della banda larga aziendale è stato completamente trasformato. Analisi recenti mostrano che ben il 63% delle PMI può ora ottenere la banda larga in fibra ottica pura e la copertura nazionale con capacità gigabit ha raggiunto l'83% degli edifici. Avere questo tipo di connessione Internet ad alta velocità e affidabile è un punto di svolta per la progettazione di rete.

Questo cambiamento significa che più organizzazioni possono adottare con sicurezza un'architettura cloud-first. Se lavori con infrastrutture cloud, è fondamentale comprendere piattaforme specifiche come quelle trattate nella guida Microsoft Azure Networking Solutions . Con una connessione Internet solida e a velocità gigabit, puoi fare affidamento su soluzioni di rete gestite nel cloud e applicazioni SaaS, il che semplifica drasticamente le tue apparecchiature in loco.

Per avere un'idea di massima delle tue esigenze hardware, il nostro pratico strumento di calcolo degli Access Point è un ottimo punto di partenza per la tua pianificazione.

Progettare un'architettura per il Zero-Trust e un accesso scalabile

Una volta che il tuo progetto fisico prende forma, la tua attenzione deve rivolgersi all'architettura che proteggerà e gestirà ogni singola connessione. Il vecchio modello di sicurezza di rete (un guscio duro e croccante con un interno morbido e fidato) è completamente obsoleto. Nell'ambiente odierno, devi presumere che le minacce possano provenire da qualsiasi luogo. Ciò significa che ogni tentativo di connessione deve essere verificato, indipendentemente dalla sua provenienza. Questo è il cuore di un modello di sicurezza Zero-Trust.

Quando si progetta una rete con questa mentalità, si abbandona l'idea di una rete singola e piatta in cui una violazione potrebbe compromettere tutto. Invece, si costruisce un sistema di zone sicure e isolate e ci si assicura che utenti e dispositivi abbiano accesso solo alle risorse specifiche di cui hanno assolutamente bisogno.

Creare corsie sicure con le VLAN

Il tuo strumento fondamentale per farlo correttamente è la segmentazione della rete utilizzando le Virtual Local Area Network, o VLAN. Il modo più semplice per pensare alle VLAN è come ad autostrade digitali separate costruite sulla stessa rete stradale fisica. Il traffico in una corsia è completamente invisibile e isolato dal traffico in un'altra.

Questo ti consente di ritagliare reti dedicate per diversi gruppi di utenti e tipi di dispositivi, il che limita drasticamente il potenziale raggio d'azione di qualsiasi incidente di sicurezza. Una rete ben segmentata per uno spazio retail potrebbe avere questo aspetto:

- VLAN Ospiti: Per l'accesso WiFi pubblico. Questa deve essere completamente isolata da tutti i sistemi interni.

- VLAN Aziendale: Per i laptop e i dispositivi mobili del personale, offrendo loro accesso alle risorse aziendali ma non alla tecnologia operativa.

- VLAN Operativa: Una rete altamente limitata per sistemi critici per il business come terminali punto vendita, gateway di pagamento e dispositivi per la gestione dell'inventario.

- VLAN IoT: Per tutti i tuoi dispositivi "smart" come telecamere a circuito chiuso, digital signage o sensori HVAC, che spesso hanno una sicurezza integrata scarsa o nulla.

Se il dispositivo di un ospite dovesse essere compromesso, la VLAN garantisce che la minaccia sia contenuta. Non ha alcun percorso per attraversare e infettare i tuoi terminali di pagamento o accedere a dati aziendali sensibili. Questo tipo di segmentazione è un primo passo non negoziabile nella costruzione di una rete sicura e scalabile.

Andare oltre le password condivise

La segmentazione è fondamentale, ma è solo metà della storia. Il pezzo successivo del puzzle è modernizzare il modo in cui utenti e dispositivi dimostrano la propria identità. Le password statiche e condivise per il WiFi sono un incubo per la sicurezza e un grattacapo operativo. Vengono condivise, cambiate raramente e sono un bersaglio primario per gli aggressori.

Per l'accesso degli ospiti, il futuro è senza password. Tecnologie come OpenRoaming e Passpoint, che sono parte integrante di piattaforme come Purple, offrono un'esperienza molto più sicura e fluida. Una volta che un ospite si autentica per la prima volta (magari tramite una semplice verifica e-mail una tantum), il suo dispositivo ottiene un profilo sicuro.

Da quel momento in poi, il loro dispositivo si connetterà automaticamente e in modo sicuro ogni volta che si troveranno nel raggio d'azione della tua rete o di una delle oltre 80.000 altre sedi abilitate a OpenRoaming in tutto il mondo. La connessione è crittografata fin dal primo pacchetto, eliminando i rischi derivanti dal WiFi pubblico aperto e non crittografato.

Questo non solo aumenta la sicurezza; elimina anche l'attrito causato da Captive Portal macchinosi e password dimenticate, migliorando enormemente l'esperienza degli ospiti. Per un approfondimento su questo tema, vale la pena esplorare come implementare un sistema WiFi completamente sicuro .

Accesso basato sull'identità per gli utenti aziendali

Per il personale interno, Zero Trust significa legare l'accesso alla rete direttamente alla loro identità digitale. È qui che l'integrazione con un Identity Provider (IdP) come Microsoft Entra ID (in precedenza Azure AD), Google Workspace o Okta diventa un punto di svolta.

Invece di gestire credenziali WiFi separate, puoi utilizzare la directory aziendale esistente per emettere certificati specifici per il dispositivo. Quando un dipendente tenta di connettersi, la rete verifica la validità del suo certificato rispetto al tuo IdP.

Questo approccio porta alcuni enormi vantaggi:

- Onboarding senza attriti: I nuovi dipendenti ottengono automaticamente l'accesso alla rete non appena vengono aggiunti alla directory.

- Revoca istantanea: Se un dipendente se ne va, la semplice disabilitazione del suo account nell'IdP revoca istantaneamente il suo accesso alla rete. Niente più corse per cambiare le password condivise in tutta l'azienda.

- Sicurezza superiore: L'autenticazione basata su certificati è molto più forte delle password e protegge da un'intera serie di attacchi comuni.

Proteggere i tuoi dispositivi IoT e legacy

E per quanto riguarda tutti quei dispositivi che non supportano l'autenticazione moderna, come vecchie stampanti, sensori IoT o hardware operativo specializzato? Lasciarli su una rete non sicura è un rischio enorme, ma spesso sono essenziali per le operazioni aziendali.

È qui che entrano in gioco soluzioni come Isolated PSK ( iPSK ). L'iPSK ti consente di assegnare una chiave precondivisa univoca a ogni singolo dispositivo o a un piccolo gruppo di essi. Ogni chiave è quindi legata al proprio micro-segmento, il che significa che i dispositivi che utilizzano una chiave non possono vedere o interagire con i dispositivi che ne utilizzano un'altra, anche se si trovano sulla stessa VLAN.

Questo approccio garantisce che anche i tuoi dispositivi "non intelligenti" siano protetti e contenuti, colmando una lacuna di sicurezza comune ma spesso trascurata. Combinando una segmentazione robusta con una moderna autenticazione basata sull'identità per ogni tipo di utente e dispositivo, puoi costruire una rete che è al contempo incredibilmente sicura e semplice da gestire.

Da centro di costo a risorsa aziendale

Finora, abbiamo esaminato i passaggi pratici per progettare la rete fisica e blindarne la sicurezza. Ora è il momento della parte entusiasmante: trasformare la tua rete da una semplice utility a un potente motore di business intelligence.

Una rete moderna fa molto di più che connettere le persone a Internet. È qui che il tuo investimento inizia a dimostrare attivamente il proprio valore. La chiave è integrare la tua piattaforma di autenticazione WiFi con gli strumenti aziendali e di marketing su cui fai affidamento ogni giorno.

Trasformare le connessioni anonime in insight sui clienti

Ogni singola volta che un ospite accede al tuo WiFi, si verifica un'interazione potenzialmente preziosa. Di per sé, un log di connessione è solo un segnale anonimo su un server, non particolarmente utile. Ma quando utilizzi una piattaforma come Purple per l'autenticazione, quel login diventa un'opportunità per raccogliere dati di prima parte ricchi e basati sul consenso.

Il processo è sorprendentemente semplice. Quando un ospite si connette (magari tramite un rapido login social o un modulo e-mail una tantum), il sistema acquisisce quei dettagli. Questi vengono poi inviati automaticamente al tuo sistema di Customer Relationship Management (CRM), come Salesforce o HubSpot, o alla tua piattaforma di marketing automation.

Quello che un tempo era un indirizzo MAC anonimo di un dispositivo si trasforma improvvisamente in un ricco profilo cliente, completo di dettagli di contatto, cronologia delle visite e persino dati demografici. È così che inizi a costruire relazioni autentiche e basate sui dati con i tuoi visitatori.

Questa semplice integrazione trasforma la tua rete in una fonte primaria di dati di prima parte. Con la graduale eliminazione dei cookie di terze parti, questo sta diventando assolutamente critico. Sei tu il proprietario di questi dati, il che ti offre una visione diretta di chi sono i tuoi clienti e di come si comportano effettivamente all'interno della tua sede.

Dai dati alle decisioni attuabili

Raccogliere i dati è solo il primo passo. La vera magia avviene quando li utilizzi per comprendere il comportamento e guidare azioni aziendali significative. Una rete adeguatamente integrata fornisce gli strumenti per analizzare l'affluenza, i tempi di permanenza e la frequenza delle visite in tutta la tua struttura.

Pensa a questi scenari del mondo reale:

- Un centro commerciale: Le analisi WiFi rivelano che una particolare ala ha un'affluenza significativamente inferiore. La direzione può quindi collaborare con gli affittuari di quella zona per lanciare promozioni mirate, inviando notifiche push ai telefoni degli acquirenti mentre passano, o persino utilizzare le tendenze a lungo termine per adeguare il mix di affittuari.

- Una catena alberghiera: Un ospite che ha già soggiornato si connette al WiFi nella hall. La rete lo riconosce all'istante, controlla il suo profilo nel CRM e avvisa discretamente la reception. Quell'ospite può quindi essere salutato per nome e gli può essere offerto un drink in omaggio come ringraziamento per la sua fedeltà: un piccolo tocco che ha un impatto enorme.

- Uno stadio: Durante una partita, le analisi mostrano lunghe code che si formano in determinati stand di cibo e bevande. Le operazioni possono reindirizzare immediatamente il personale per alleviare il collo di bottiglia o inviare un'offerta "salta la coda" per una concessione vicina e meno affollata. Questo non solo migliora l'esperienza dei tifosi, ma cattura anche vendite che altrimenti sarebbero andate perse.

In ogni caso, la rete non è solo un'utility passiva. Fornisce attivamente la business intelligence necessaria per prendere decisioni più intelligenti e rapide.

Dimostrare il ROI della tua rete

Per troppo tempo, il WiFi è stato visto come un male necessario: una voce di bilancio che deve semplicemente essere pagata. Quando si progetta una rete con l'integrazione aziendale integrata fin dall'inizio, l'intera narrativa si capovolge. Puoi tracciare una linea retta dal tuo investimento di rete ai risultati aziendali tangibili.

- Maggiore fedeltà: L'invio di un'offerta personalizzata di "bentornato" ai visitatori abituali aumenta la loro spesa media? Ora puoi misurarlo.

- Aumento dell'affluenza: Quella campagna digitale mirata per attirare le persone in una parte più tranquilla della tua sede ha funzionato davvero? Le analisi della tua rete ti daranno la risposta.

- Efficienza operativa: Il reindirizzamento del personale in base ai dati sulla folla in tempo reale ha ridotto i tempi di attesa e migliorato i punteggi di soddisfazione? Puoi monitorarne l'impatto direttamente.

Collegando l'attività di rete ai dati di vendita, alle iscrizioni ai programmi fedeltà e al feedback dei clienti, costruisci un caso innegabile per il valore della rete. Questo ti consente di dimostrare un chiaro ROI, giustificando la spesa iniziale e garantendo il budget per futuri aggiornamenti. L'obiettivo finale è una rete che non si limiti a funzionare, ma che funzioni per la tua azienda.

Convalida, implementazione e gestione della tua rete

Dare vita al design della tua rete non è il traguardo; è l'inizio di una nuova fase cruciale. Il viaggio da un modello predittivo su uno schermo a una rete reale e ad alte prestazioni richiede una convalida meticolosa, un rollout strategico e un impegno per l'eccellenza operativa continua. È qui che confermi le tue ipotesi e ti assicuri che la rete mantenga effettivamente le sue promesse.

La prima cosa da fare dopo l'installazione fisica è convalidare le prestazioni. I tuoi survey predittivi ti hanno fornito un brillante punto di partenza, ma ora devi misurare cosa sta realmente accadendo sul campo.

Convalida e test post-installazione

La convalida non riguarda solo il controllo del segnale; si tratta di confermare che la rete soddisfi le metriche specifiche di capacità e prestazioni che hai definito fin dall'inizio. Ciò comporta un paio di tipi chiave di survey.

Survey passivi: Un tecnico percorrerà il sito con uno strumento specializzato (come un Ekahau Sidekick ) per ascoltare tutta l'energia RF nell'ambiente. Questo misura la reale potenza del segnale (RSSI), il rapporto segnale-rumore (SNR) e qualsiasi interferenza di canale dai tuoi nuovi AP e dalle reti vicine. L'obiettivo è confrontare questi dati del mondo reale direttamente con le mappe di calore del tuo modello predittivo.

Survey attivi: Questo fa un passo avanti. Lo strumento di survey si connette attivamente alla tua rete per misurare ciò che un utente sperimenterebbe effettivamente: aspetti come throughput (velocità di upload/download), latenza e perdita di pacchetti. Questo è il test definitivo, che conferma che un dispositivo in una posizione specifica può raggiungere le prestazioni che avevi pianificato.

Se riscontri discrepanze (magari un punto morto inaspettato in un ufficio d'angolo o velocità inferiori al previsto in un'area ad alta densità), ora è il momento di apportare piccole modifiche. Questo potrebbe essere semplice come riposizionare un AP o regolarne i livelli di potenza.

Esecuzione di un rollout graduale

Una volta convalidata una sezione della rete, resisti alla tentazione di far passare tutti contemporaneamente. Un'implementazione "big bang" è una ricetta per il caos. Un rollout graduale è un approccio molto più sicuro e professionale che riduce al minimo le interruzioni per l'azienda.

Inizia con una zona pilota, forse un singolo piano o un'area meno critica della tua sede. Consenti a un piccolo gruppo di utenti di accedere alla nuova rete e raccogli feedback diretti. Questo test controllato ti consente di individuare eventuali problemi imprevisti, dai problemi dei driver specifici del dispositivo alle stranezze nel tuo flusso di autenticazione, prima che colpiscano l'intera organizzazione.

Implementando la tua rete in fasi gestibili (dalle zone pilota all'implementazione completa) riduci i rischi dell'intero progetto. Questo approccio controllato garantisce che eventuali problemi siano piccoli e contenuti, impedendo che un singolo problema causi interruzioni operative diffuse.

Dopo un progetto pilota di successo, puoi procedere con una migrazione programmata, procedendo edificio per edificio o dipartimento per dipartimento fino a quando l'intera sede non sarà attiva sulla nuova infrastruttura.

Gestione continua e monitoraggio proattivo

Una rete ben progettata non dovrebbe richiedere continui interventi di emergenza. Le moderne piattaforme di gestione della rete cloud di fornitori come Meraki , Mist e UniFi ti offrono gli strumenti necessari per un'eccellenza operativa proattiva. L'obiettivo è allontanarsi da un modello reattivo "break-fix" e concentrarsi invece sull'individuazione e la risoluzione dei problemi prima ancora che gli utenti se ne accorgano.

Alcuni Key Performance Indicator (KPI) da tenere d'occhio includono:

- Integrità del client: Tieni traccia di metriche come tentativi di connessione falliti, tassi di successo del roaming e potenza media del segnale per client. Un tasso di fallimento elevato potrebbe indicare una policy di autenticazione configurata in modo errato o una lacuna nella copertura.

- Prestazioni delle applicazioni: Monitora la latenza e il throughput per le applicazioni critiche per il business. Se il tuo sistema POS basato su cloud registra improvvisamente un'elevata latenza, puoi indagare prima che inizi a colpire le transazioni.

- Eventi di sicurezza: Tieni d'occhio gli avvisi per AP non autorizzati, tentativi di autenticazione falliti e altre potenziali minacce alla sicurezza.

Questa posizione proattiva è fortemente supportata dall'incredibile infrastruttura a banda larga del Regno Unito. Entro il terzo trimestre del 2025, la banda larga Ultrafast coprirà il 90% degli edifici del Regno Unito e, con l'84-86% dei siti che ha già raggiunto la capacità gigabit, le aziende dispongono della dorsale ad alta velocità necessaria per una gestione cloud affidabile. Ciò consente ai team di rete che utilizzano piattaforme come Purple di implementare sofisticate soluzioni iPSK e SSO in settimane, non in mesi, creando un vero vantaggio strategico. Per saperne di più su come si sta sviluppando questo cambiamento digitale, puoi esplorare le ultime scoperte sull'adozione della banda larga gigabit nel Regno Unito .

La tua rete è un sistema vivente. Gestirla in modo efficace garantisce che continui a fornire valore molto tempo dopo il taglio del nastro.

Domande frequenti sulla progettazione di rete

Anche con il piano più dettagliato, sei destinato a imbatterti in domande e in qualche ostacolo. È solo una parte normale di qualsiasi grande progetto IT. Quando si tratta di progettare una rete, vediamo le stesse sfide e domande ripresentarsi di volta in volta. Ecco le risposte ad alcune delle più comuni che sentiamo da amministratori e operatori delle sedi.

Qual è l'errore più grande da evitare quando si progetta una rete?

Il singolo errore più grande che vediamo è sottovalutare le esigenze di capacità e non riuscire a pianificare la crescita futura. Molti progetti si concentrano sulla copertura (assicurandosi che un segnale sia disponibile ovunque) ma trascurano completamente la capacità della rete di gestire molti utenti e dispositivi contemporaneamente.

Questa svista è una ricetta per il disastro. Porta a prestazioni lente, connessioni interrotte e un'esperienza utente davvero scadente, specialmente durante le ore di punta. Una rete potrebbe sembrare perfettamente a posto con dieci persone connesse, ma può diventare completamente inutilizzabile con cento. Progetta sempre, sempre per la densità di utenti di picco e per le app che utilizzeranno, non solo per la media. Prevedi un margine per più dispositivi e app più affamate di larghezza di banda in futuro.

Un piano di capacità lungimirante ti fa risparmiare un mondo di costi e interruzioni in seguito. È molto più economico fare le cose per bene la prima volta che cercare di sistemare una rete sottodimensionata sotto pressione.

Come posso proteggere una rete WiFi pubblica per gli ospiti?

Proteggere il WiFi pubblico oggi va ben oltre una semplice password condivisa. Lo standard moderno si basa su una segmentazione robusta e su un'autenticazione basata sull'identità.

Prima di tutto, usa le VLAN. Questo crea una rete completamente separata e isolata per gli ospiti, isolando tutto il loro traffico dai tuoi sistemi aziendali o operativi interni. È una base di sicurezza non negoziabile.

Successivamente, è il momento di abbandonare le password condivise non sicure e i Captive Portal macchinosi. Una soluzione sicura e moderna come Purple utilizza tecnologie come OpenRoaming e Passpoint. Questo approccio consente agli ospiti di autenticarsi in modo fluido utilizzando credenziali che già possiedono (come il loro piano tariffario mobile o l'account e-mail). La loro connessione è crittografata fin dal primo pacchetto, il che elimina completamente i rischi derivanti da reti pubbliche aperte e non crittografate e offre ai tuoi visitatori un'esperienza molto più sicura e fluida.

Posso integrare la mia rete con altri sistemi aziendali come un CRM?

Assolutamente sì, e dovresti decisamente farlo. Le moderne piattaforme di autenticazione WiFi sono costruite specificamente per questo tipo di integrazione. Utilizzando una soluzione come Purple , puoi connettere la tua rete direttamente al tuo CRM (pensa a Salesforce o HubSpot) e ai tuoi strumenti di marketing automation.

Quando un ospite si autentica sul tuo WiFi, la piattaforma acquisisce preziosi dati di prima parte basati sul consenso, come il suo nome, l'e-mail e la frequenza delle sue visite. Questi dati possono quindi essere inviati automaticamente al tuo CRM per arricchire i profili dei tuoi clienti. Da lì, puoi alimentare campagne di marketing altamente personalizzate, premi fedeltà e comunicazioni molto più mirate.

Questa integrazione trasforma la tua rete WiFi da una semplice utility Internet a un potente strumento per raccogliere dati e guidare la business intelligence.

Una volta che la tua rete è convalidata e implementata, una gestione continua ed efficace è cruciale. Per una guida completa, esplora queste best practice di IT Asset Management per ottimizzare l'infrastruttura e il ciclo di vita della tua rete.

Pronto a trasformare la tua rete da un centro di costo a una risorsa aziendale? Purple fornisce una piattaforma di rete sicura e basata sull'identità che sostituisce le password obsolete con un accesso fluido e senza password per gli ospiti e il personale. Scopri di più su Purple e prenota una demo oggi stesso .