Pensa all'enorme numero di dispositivi con WiFi che cercano di connettersi alla tua rete ogni singolo giorno. È come gestire un incrocio cittadino trafficato, dove ogni persona, veicolo e drone per le consegne ha bisogno del proprio percorso veloce, sicuro e unico per arrivare a destinazione. Questa è la realtà della tua rete oggi.

La moderna esplosione dei dispositivi WiFi

I giorni in cui ci si affidava a una semplice password per l'accesso alla rete sono ormai lontani. Questo approccio non riesce a tenere il passo con la complessità e la portata della moderna connettività dei dispositivi. Il numero di dispositivi che si connettono a Internet sta crescendo a un ritmo fenomenale e avere il controllo di questo panorama di dispositivi è il primo passo verso una gestione più intelligente.

Questo è particolarmente vero qui nel Regno Unito, dove si prevede che la penetrazione di Internet raggiungerà il 97,8% entro il 2026. Ciò significa che quasi tutti si affidano a una serie di gadget connessi al WiFi, moltiplicando la domanda su ogni rete.

Categorizzare i dispositivi nel tuo ambiente

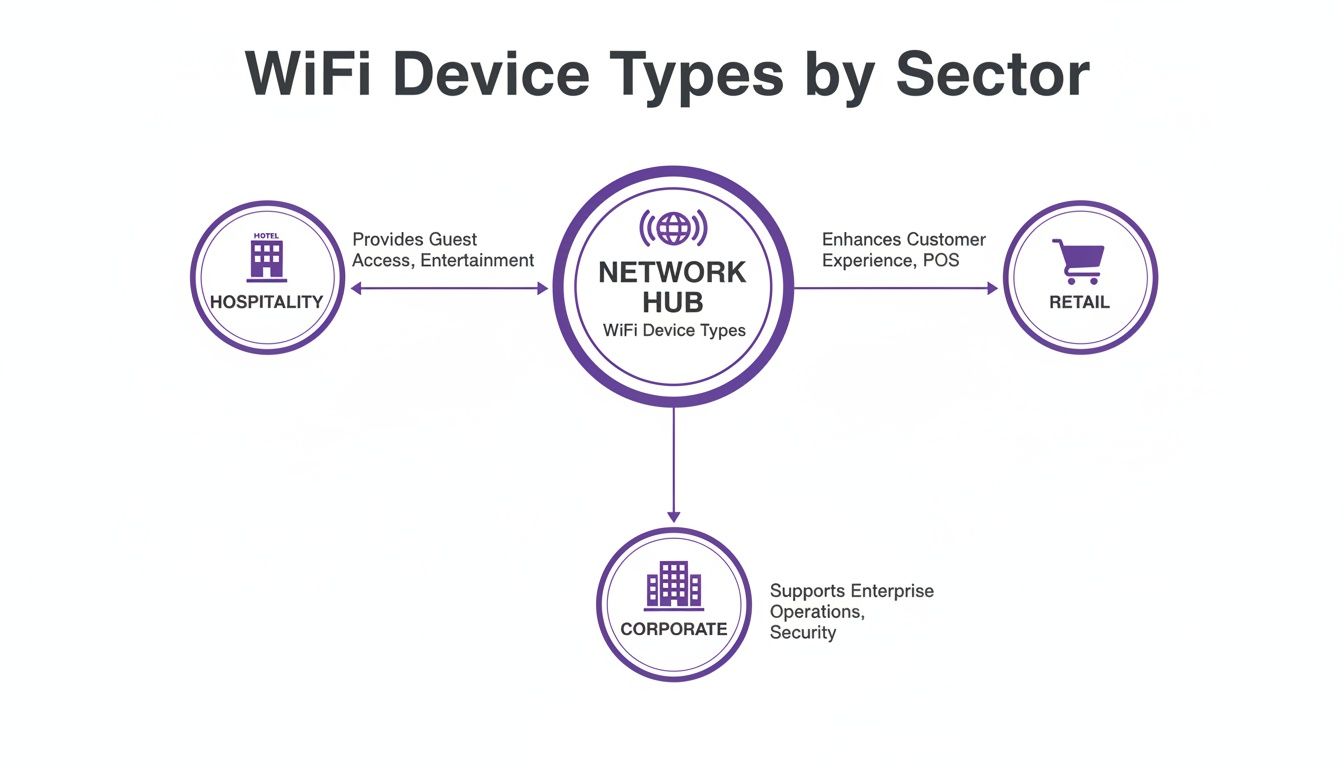

I dispositivi che si connettono al tuo WiFi non sono tutti uguali; variano enormemente da un settore all'altro, ognuno con le proprie esigenze e i propri rischi per la sicurezza. Una rete unica per tutti semplicemente non è più sufficiente.

Per comprendere la sfida, è utile osservare come il panorama dei dispositivi differisca nei vari ambienti aziendali. Ogni settore presenta un mix unico di dispositivi per ospiti, clienti e operazioni, tutti in competizione per la larghezza di banda e che richiedono livelli di sicurezza diversi.

Il panorama dei dispositivi WiFi nei settori chiave

Questa tabella mostra quanto possa essere diversificato l'ecosistema. Uno smartphone compromesso di un ospite in un hotel non dovrebbe mai trovarsi sulla stessa rete virtuale del sistema di pagamento back-of-house.

L'obiettivo deve cambiare. Invece di fornire semplicemente una connessione, è necessario creare una rete sicura, segmentata e intelligente in grado di gestire il carico senza frustrare gli utenti o creare falle nella sicurezza.

Man mano che sempre più dispositivi si uniscono alla tua rete, garantire che tutti abbiano una connessione stabile è fondamentale. Sebbene hardware avanzati come un sistema mesh Linksys Velop possano fornire una copertura più solida, è la strategia di gestione e sicurezza sottostante a fare davvero la differenza.

Senza un'adeguata segmentazione, quel dispositivo compromesso dell'ospite potrebbe potenzialmente trovare un modo per accedere a dati aziendali sensibili. Ecco perché è così importante capire non solo quanti dispositivi sono presenti sulla tua rete, ma cosa sono e di quale livello di accesso hanno realmente bisogno. Se ti interessa la crescita esplosiva dei dispositivi connessi, puoi scoprire di più su quanti dispositivi sono connessi a Internet nella nostra guida dettagliata.

Esplorare i moderni metodi di autenticazione WiFi

Il modo in cui gestiamo l'accesso per i dispositivi dotati di WiFi è cambiato molto nel corso degli anni. Puoi pensarlo come all'evoluzione della sicurezza di un edificio. All'inizio c'era una politica delle porte aperte (pensa a reti aperte e non sicure), che poi è passata a una singola chiave passepartout che tutti dovevano condividere (una password comune). Ora siamo arrivati a qualcosa di molto più sofisticato, come dare a ogni individuo il proprio badge unico.

Questo approccio moderno ci porta ben oltre la password condivisa, che rappresenta ancora un enorme punto debole per innumerevoli aziende. Quando viene utilizzata una sola password per ogni dispositivo e ospite, una singola violazione può mettere a rischio l'intera rete. Fortunatamente, i metodi più recenti offrono un'alternativa molto più sicura e user-friendly.

Il diagramma seguente mostra quanto le reti odierne debbano destreggiarsi. Che si tratti di ospitalità, retail o di un ufficio aziendale, c'è sempre un mix diversificato di dispositivi che necessitano di un accesso su misura.

Come puoi vedere, non importa che si tratti di un hotel, di un negozio o di un ufficio: la rete deve supportare un mix di dispositivi pubblici, del personale e operativi, ognuno con i propri requisiti di sicurezza.

L'ascesa di Passpoint e OpenRoaming

Immagina di avere un passaporto digitale solo per il WiFi. Questa è l'idea di base di Passpoint e OpenRoaming. Invece di dover cercare manualmente una rete e digitare una password, queste tecnologie consentono al tuo dispositivo di connettersi in modo automatico e sicuro a qualsiasi rete WiFi partecipante.

Per un cliente, questo significa che il suo smartphone si connette in modo fluido e sicuro nel momento in cui entra in un nuovo negozio, hotel o aeroporto che fa parte della rete. Niente più perdite di tempo con pagine di login macchinose o richieste della password del WiFi. La connessione è crittografata fin dall'inizio, offrendo un'esperienza molto più sicura rispetto alla tipica rete aperta per gli ospiti.

Passpoint è la tecnologia sottostante che consente questo handshake automatico e sicuro tra un dispositivo e la rete. OpenRoaming è la federazione che unisce tutte queste reti a livello globale, creando un unico, enorme sistema unificato di hotspot WiFi affidabili.

I vantaggi dell'adozione di un'autenticazione moderna

Passare a questi metodi più recenti porta chiari vantaggi sia per l'azienda che per l'utente finale. I miglioramenti vanno ben oltre la semplice comodità.

I vantaggi principali includono:

- Sicurezza avanzata: Eliminando le password condivise, si elimina uno dei modi più comuni in cui le reti vengono attaccate. Ogni connessione è crittografata individualmente.

- Migliore esperienza utente: Clienti e ospiti ottengono una connettività istantanea e senza problemi, che aumenta la soddisfazione e li incoraggia a tornare.

- Efficienza operativa: I team IT sono liberati dal costante grattacapo di gestire i ticket di supporto relativi alle password e possono concentrarsi su compiti più importanti.

La rivoluzione dei dispositivi WiFi nel Regno Unito ha rimodellato interi settori. Con il 98% della popolazione che utilizza Internet all'inizio del 2024, l'aspettativa di una connettività affidabile negli alloggi build-to-rent e nelle grandi strutture è enorme. Man mano che la banda larga con capacità gigabit raggiunge più aree, le reti devono semplicemente supportare questi densi ecosistemi di dispositivi senza alcun attrito. Puoi approfondire ulteriori dati sull'utilizzo e sulle tendenze di Internet nel Regno Unito su Statista.com .

In definitiva, queste tecnologie trasformano il WiFi da una semplice utility di base a un servizio fluido e sicuro. Costruiscono una base in cui ogni singolo dispositivo, dal telefono di un ospite al tablet del personale, si connette con il giusto livello di accesso e sicurezza, in modo del tutto automatico.

Risolvere le sfide di sicurezza e segmentazione della rete

Quando hai un mix diversificato di dispositivi che si connettono tutti alla stessa rete Wi-Fi, stai creando seri rischi per la sicurezza. È un po' come gestire un hotel. Non daresti mai a un ospite una chiave passepartout che apre ogni singola stanza, dai ripostigli alla suite presidenziale. La stessa logica si applica alla tua rete.

Questo è esattamente il motivo per cui la segmentazione della rete è così critica. È la pratica di dividere la rete in sezioni più piccole e completamente isolate. Nella nostra analogia con l'hotel, è come creare piani separati e sicuri con badge diversi: uno per il personale aziendale, un altro per gli ospiti pubblici e un terzo per la tecnologia operativa come termostati intelligenti o telecamere di sicurezza.

Il vantaggio è ovvio: anche se un'area viene compromessa, la violazione non può diffondersi alle parti più sensibili dell'edificio.

Isolare il traffico degli ospiti e quello aziendale

Il passo più fondamentale che qualsiasi azienda deve compiere è separare il traffico degli ospiti dalle proprie risorse aziendali interne. Un visitatore che utilizza il tuo Wi-Fi pubblico per controllare le e-mail non dovrebbe avere assolutamente alcun percorso di rete verso i server finanziari o i database dei dipendenti della tua azienda.

Questo isolamento è una misura di sicurezza non negoziabile. Senza di esso, un malintenzionato, o anche solo il laptop accidentalmente compromesso di un ospite, potrebbe iniziare a curiosare nella tua rete, scoprendo sistemi interni sensibili e cercando di sfruttarli. È un rischio enorme e inutile.

Una corretta segmentazione non è solo una best practice; è una difesa critica. Creando muri digitali tra diversi gruppi di utenti, riduci drasticamente la tua superficie di attacco e contieni le potenziali minacce prima che possano causare danni diffusi.

Proteggere i dispositivi legacy e IoT con iPSK

Ma che dire di tutti gli altri dispositivi che devono connettersi? Pensa a tutte le stampanti, le smart TV, il digital signage o i vecchi sensori IoT che non supportano metodi di autenticazione avanzati come Passpoint o i certificati. Questi dispositivi si affidano spesso a un'unica password condivisa, rendendoli un evidente punto debole.

È qui che entra in gioco una soluzione come le Individual Private Shared Keys ( iPSK ). Invece di una sola password per tutti i tuoi gadget, l'iPSK genera una password unica e individuale per ogni singolo dispositivo. Ti offre una sicurezza di livello enterprise, ma con la semplice esperienza utente della password di una rete domestica.

Ecco come fa la differenza:

- Chiavi uniche: Ogni dispositivo ottiene la propria chiave unica, gestita da una dashboard centrale.

- Onboarding semplice: Il dispositivo si connette utilizzando la sua chiave unica, proprio come farebbe su una rete Wi-Fi domestica. Non è necessaria alcuna configurazione complessa sul dispositivo stesso.

- Sicurezza chirurgica: Se un dispositivo viene compromesso o deve essere messo offline, è sufficiente revocare la sua chiave specifica senza influire su nessun altro dispositivo sulla rete.

Questo approccio fornisce di fatto a ogni dispositivo legacy o IoT la propria 'chiave della porta d'ingresso' privata. Ciò significa che puoi integrare in modo sicuro migliaia di dispositivi con WiFi diversi, assicurandoti che anche le tue apparecchiature più vecchie o più semplici non diventino l'anello debole della tua catena di sicurezza.

Semplificare l'onboarding sicuro dei dispositivi

Connettere in modo sicuro un numero crescente di dispositivi Wi-Fi, senza trasformarlo in un incubo amministrativo, è una delle sfide più grandi per qualsiasi gestore di rete. Il vecchio modo di fare le cose, basato su processi lenti e manuali e password condivise, non era solo un problema da gestire, ma anche un enorme rischio per la sicurezza. Fortunatamente, i moderni approcci automatizzati hanno completamente cambiato le regole del gioco.

Questi sistemi spostano l'attenzione dai segreti condivisi all'accesso basato sull'identità. L'obiettivo è rendere la connessione al Wi-Fi fluida e sicura quanto l'utilizzo di un badge per entrare in ufficio.

Adottare l'accesso basato su certificati e SSO

Due degli strumenti più efficaci per questo scopo sono l'accesso basato su certificati e il Single Sign-On (SSO). Puoi pensare all'SSO come a un badge digitale universale. Un dipendente utilizza semplicemente le proprie credenziali di lavoro esistenti, come l'account Entra ID o Google Workspace, e ottiene un accesso Wi-Fi istantaneo e sicuro su tutti i suoi dispositivi. Senza complicazioni.

Alla base di questo processo ci sono i certificati digitali. Invece di una password, ogni dispositivo riceve un certificato crittografato unico che funge da ID digitale. È così che dimostra alla rete di essere un dispositivo affidabile e autorizzato.

La vera svolta è il modo in cui piattaforme moderne come Purple automatizzano tutto questo. Possono emettere certificati sicuri per ogni singolo utente e dispositivo senza bisogno di un complesso server RADIUS on-premise, che in passato rappresentava un enorme ostacolo per molte organizzazioni.

Questa automazione è una rivoluzione. Quando inizia un nuovo membro del team, il suo account aziendale gli fornisce automaticamente l'accesso Wi-Fi. Ancora meglio, quando un dipendente se ne va e il suo account viene disattivato, il suo accesso Wi-Fi viene revocato istantaneamente e automaticamente. Questo chiude una comune falla di sicurezza in cui gli ex dipendenti possono mantenere l'accesso alla rete molto tempo dopo aver lasciato l'edificio.

Soddisfare le moderne aspettative degli utenti

Questo livello di connettività sicura e fluida non è più solo un optional; è ciò che le persone si aspettano. Gli amministratori di rete nel retail e nella sanità del Regno Unito stanno affrontando un'ondata di dispositivi Wi-Fi, mentre le velocità di Internet fisso sono aumentate di oltre il 30% solo nell'ultimo anno. Con la banda ultralarga che ora raggiunge il 96,9% delle famiglie, gli utenti si aspettano connessioni veloci e sicure ovunque, dagli eventi agli snodi di trasporto.

Per gli operatori dell'ospitalità, questo significa che è tempo di abbandonare le password condivise e passare a soluzioni moderne che forniscono connettività crittografata fin dal primo pacchetto. Puoi dare un'occhiata più approfondita a queste tendenze nel rapporto Digital 2026 UK .

Confronto tra gli approcci di onboarding

La differenza tra il vecchio e il nuovo modo di effettuare l'onboarding dei dispositivi è come il giorno e la notte. Analizziamola:

- Onboarding manuale tradizionale: È quando si condivide una singola password WPA/WPA2 con tutti. È facile da configurare inizialmente, ma è un campo minato per la sicurezza e un grattacapo per la gestione. Ogni volta che è necessario cambiare la password, bisogna aggiornarla su ogni singolo dispositivo.

- Onboarding automatizzato basato sull'identità: Questo approccio collega l'accesso Wi-Fi direttamente all'identità di un utente. Utilizza SSO e certificati per offrire agli utenti un'esperienza senza attriti, garantendo al contempo ai team IT un controllo rigoroso e una sicurezza solida come una roccia.

Questo metodo automatizzato non si limita a rafforzare la sicurezza; semplifica anche il modo in cui gestisci i dispositivi headless e legacy. Anche i gadget che non possono utilizzare i certificati, come stampanti o smart TV, possono essere gestiti in modo sicuro. Se vuoi approfondire la sicurezza di questi tipi di dispositivi, puoi consultare la nostra guida su cos'è l'iPSK e come fornisce una sicurezza basata sull'identità .

In definitiva, semplificare l'onboarding dei dispositivi significa rendere la sicurezza invisibile per l'utente e priva di sforzo per l'amministratore.

Integrare il WiFi avanzato con la tua rete esistente

Modernizzare il modo in cui gestisci gli innumerevoli dispositivi con WiFi che si connettono alla tua rete non dovrebbe significare partire da zero. Molti amministratori IT rimandano aggiornamenti cruciali per la sicurezza perché temono i costi e i disagi di una revisione completa dell'hardware. Fortunatamente, questo modo di pensare appartiene ormai al passato.

Puoi aggiungere un'autenticazione avanzata e un'esperienza utente di gran lunga migliore direttamente sulla tua infrastruttura esistente. Questo avviene tramite piattaforme progettate come un aggiornamento software 'plug-and-play', che potenziano istantaneamente le capacità dell'hardware che già possiedi e di cui ti fidi.

Ciò significa che puoi ottenere una sicurezza di livello enterprise e un percorso utente fluido senza le lunghe tempistiche e le spese in conto capitale di un grande progetto IT. Si tratta di lavorare in modo più intelligente, non solo di acquistare hardware più nuovo e costoso.

Integrazione senza attriti con i principali vendor

Una parte enorme di questo approccio moderno è l'ampia compatibilità. Le piattaforme di rete basate sull'identità come Purple sono agnostiche rispetto ai vendor, integrandosi perfettamente con i più grandi nomi del settore del networking.

Questo garantisce un'implementazione rapida e indolore, indipendentemente dal fatto che il tuo ambiente sia basato su:

- Cisco Meraki

- HPE Aruba

- Ruckus

- Juniper Mist

- Ubiquiti UniFi

Poiché queste integrazioni sono basate su API e cloud, non c'è bisogno di complessi server on-premise o di macchinose configurazioni personalizzate. L'intero sistema può essere implementato e reso operativo in poche settimane, non mesi. Questo ti consente di risolvere rapidamente le sfide di autenticazione, proteggere la tua rete e iniziare a offrire un'esperienza migliore a ogni utente e dispositivo.

Capire quale metodo di autenticazione si adatta a quale dispositivo è fondamentale. La seguente guida analizza quali metodi moderni funzionano meglio per i diversi tipi di dispositivi che si connettono alla tua rete, tutti gestibili tramite un'unica piattaforma integrata.

Guida alla compatibilità dei metodi di autenticazione

Abbinando la giusta autenticazione al giusto dispositivo, puoi risolvere sfide specifiche di sicurezza e usabilità senza creare grattacapi gestionali. Questo approccio su misura è il fondamento di una rete veramente moderna e sicura.

Trasformare la connettività WiFi in Business Intelligence

Una moderna rete WiFi offre molto di più di una semplice connessione Internet per i vari dispositivi con WiFi nella tua sede. Se gestita correttamente, quella rete diventa un potente asset aziendale. Non è più solo un'utility; è uno strumento che raccoglie preziosi dati di prima parte, alimentando la crescita e aiutandoti a creare esperienze migliori per i clienti.

Pensa a ogni dispositivo che si connette come a un nuovo touchpoint. Ognuno ti dà la possibilità di comprendere il comportamento, personalizzare le interazioni e, in ultima analisi, incrementare le entrate. Questa non è solo teoria: si ottiene utilizzando analytics integrati, connettori CRM e strumenti di marketing automation che lavorano di pari passo con la tua infrastruttura di rete esistente.

Sbloccare applicazioni pratiche

Il vero potere diventa chiaro quando vedi come questo si traduce in diversi settori. Gli insight che raccogli dall'utilizzo del WiFi possono essere direttamente collegati ai profitti della tua organizzazione.

Ecco solo alcuni esempi pratici:

- Centri commerciali: Un centro commerciale può analizzare i modelli di affluenza per vedere esattamente come i visitatori si muovono nello spazio. Questi dati aiutano a ottimizzare il layout dei negozi, ad adeguare i canoni di affitto in base al traffico e a misurare correttamente l'impatto delle campagne di marketing.

- Strutture ricettive: Un hotel può identificare istantaneamente un ospite di ritorno nel momento in cui si connette al WiFi. Questo apre le porte a un'offerta di bentornato personalizzata inviata direttamente al suo dispositivo, fidelizzandolo e incoraggiando la ripetizione del business.

- Strutture sanitarie: Un ospedale può utilizzare la connessione WiFi per inviare automaticamente un sondaggio di soddisfazione al telefono di un paziente poco dopo la sua visita. Questo crea un flusso costante di feedback preziosi per migliorare l'assistenza ai pazienti e l'efficienza operativa.

Acquisendo dati di prima parte direttamente dai dispositivi degli utenti, costruisci un quadro ricco e accurato del tuo pubblico. Questo ti consente di andare oltre il marketing generico e creare customer journey veramente personalizzati che aumentano le visite e incrementano le entrate.

Questo approccio collega la soluzione tecnica, ovvero fornire il WiFi, direttamente a risultati di business misurabili. Per chi vuole approfondire l'argomento, è possibile scoprire di più sul perché i WiFi analytics sono importanti per la tua azienda nel nostro articolo dedicato. Mostra come ogni singolo dispositivo connesso possa contribuire a una strategia più intelligente e basata sui dati.

Risposte alle tue domande sui dispositivi WiFi

Man mano che gli amministratori di rete e gli operatori aziendali iniziano a esplorare la moderna autenticazione WiFi, emergono sempre alcune domande chiave. Affrontiamo alcune delle più comuni.

In che modo OpenRoaming rende effettivamente le cose più sicure?

Il più grande vantaggio in termini di sicurezza con OpenRoaming è che elimina completamente le password condivise. Una singola password condivisa è un'enorme falla di sicurezza che aspetta solo di essere sfruttata: una volta trapelata o rubata, l'intera rete è vulnerabile.

OpenRoaming sostituisce quel modello obsoleto con credenziali uniche e crittografate per ogni singolo dispositivo. Ciò significa che ogni connessione è sicura fin dal primo pacchetto di dati, chiudendo di fatto la porta a molti attacchi di rete comuni e mantenendo al sicuro tutti i tuoi dispositivi con WiFi.

Pensala in questo modo: una password condivisa equivale a lasciare la chiave sotto lo zerbino. OpenRoaming fornisce a ogni utente autorizzato il proprio badge digitale unico che non può essere copiato o condiviso.

E i nostri vecchi dispositivi WiFi? Possiamo ancora supportarli?

Assolutamente. Sarebbe irrealistico aspettarsi che ogni componente hardware supporti i più recenti standard di autenticazione. Una soluzione adeguata e completa deve tenerne conto, ed è esattamente per questo che sono progettate tecnologie come l'Individual PSK (iPSK).

Con l'iPSK, puoi generare una password unica per ciascuno dei tuoi dispositivi legacy, come:

- Stampanti e scanner

- Smart TV e digital signage

- Sensori IoT e controlli degli edifici

Questo li porta in un ambiente gestito e sicuro senza costringerti a rottamare apparecchiature più vecchie che sono ancora perfettamente funzionanti.

Passare da un Captive Portal è un progetto complicato?

Niente affatto. In effetti, la transizione è progettata per essere notevolmente fluida. Le moderne piattaforme basate su cloud sono costruite per integrarsi direttamente con l'hardware di rete che già possiedi dai principali vendor come Meraki, Aruba e UniFi.

Poiché non ci sono complessi server on-premise da installare o mantenere, l'intero processo di implementazione è incredibilmente veloce. Parliamo di essere operativi in poche settimane, non nei progetti lunghi mesi a cui potresti essere abituato.

Pronto a sostituire i tuoi macchinosi Captive Portal e le password condivise con un'autenticazione sicura e fluida? Scopri come Purple può modernizzare la tua rete visitando https://www.purple.ai .