Cisco Meraki vs. Aruba: Un Confronto Tecnico per il WiFi Ospite

Un confronto tecnico autorevole tra Cisco Meraki e HPE Aruba per le implementazioni WiFi per ospiti aziendali. Questa guida fornisce approfondimenti pratici per i responsabili IT e gli architetti su architettura, autenticazione, segmentazione della rete e integrazione di analisi indipendente dall'hardware.

Ascolta questa guida

Visualizza trascrizione del podcast

- Sintesi Esecutiva

- Approfondimento Tecnico: Architettura e Autenticazione

- Architettura del Piano di Gestione

- Autenticazione Ospiti e Controllo dell'Accesso alla Rete

- Guida all'Implementazione: Best Practice per le Implementazioni Aziendali

- 1. Segmentazione della Rete e Progettazione VLAN

- 2. Progettazione RF ad Alta Densità

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- ROI e Impatto sul Business

- Ascolta il Briefing Tecnico

Sintesi Esecutiva

Per i CTO e gli architetti di rete in ambienti di ospitalità, retail e del settore pubblico, la selezione della giusta infrastruttura wireless aziendale è una decisione critica che determina il carico operativo e l'esperienza degli ospiti per il prossimo ciclo di aggiornamento. Questa guida tecnica confronta i due leader di mercato: Cisco Meraki e HPE Aruba.

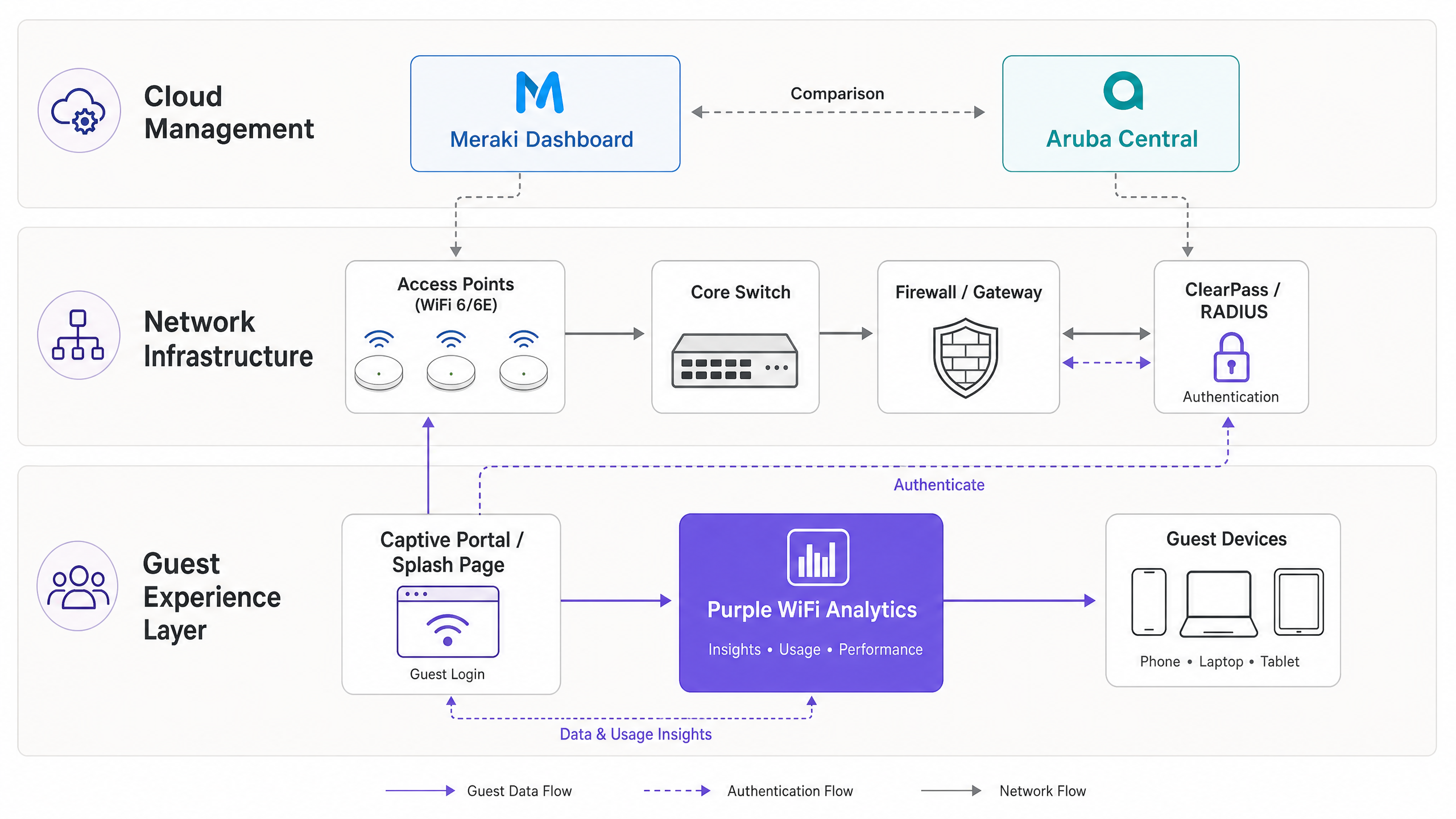

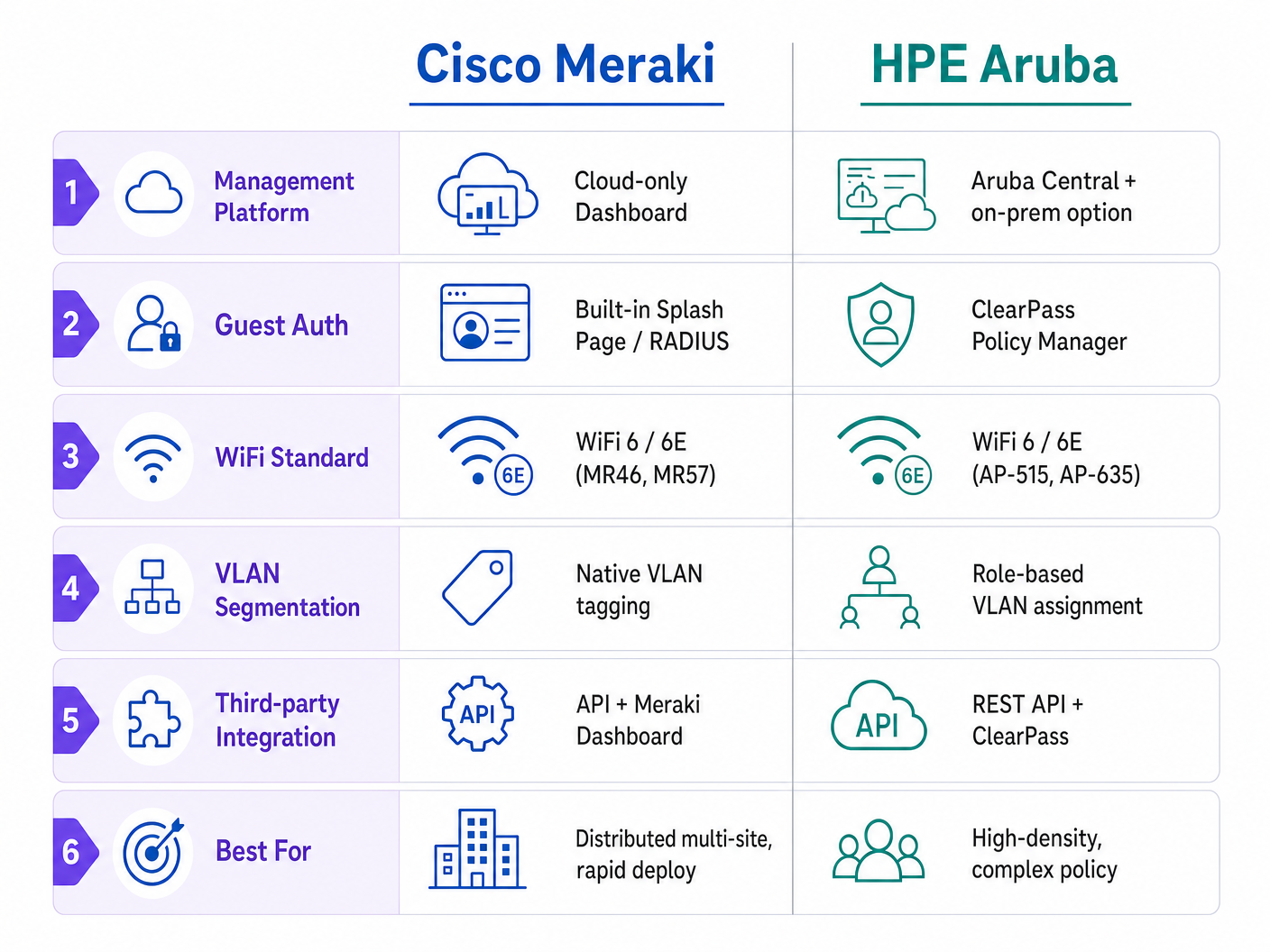

Sebbene entrambe le piattaforme offrano prestazioni robuste del WiFi 6/6E, esse divergono fondamentalmente nella loro architettura di gestione e nell'approccio al controllo dell'accesso alla rete. Cisco Meraki si basa su un modello di provisioning cloud-first, zero-touch che eccelle nelle implementazioni multi-sito distribuite. HPE Aruba offre flessibilità di implementazione ibrida e una sofisticata applicazione delle policy basata sui ruoli tramite ClearPass, rendendola lo standard per ambienti RF complessi e ad alta densità.

Indipendentemente dall'hardware sottostante scelto, gli operatori aziendali devono astrarre il loro livello di intelligence per gli ospiti. Integrando una piattaforma indipendente dall'hardware come Purple , le organizzazioni garantiscono la conformità, preservano la continuità delle loro WiFi Analytics e abilitano il provisioning avanzato delle identità attraverso qualsiasi ciclo di aggiornamento hardware.

Approfondimento Tecnico: Architettura e Autenticazione

Architettura del Piano di Gestione

La divergenza architettonica più significativa tra i due fornitori risiede nei loro piani di gestione.

Cisco Meraki impiega un'architettura strettamente gestita dal cloud. La Dashboard Meraki funge da unico pannello di controllo per tutte le configurazioni, il monitoraggio e la gestione del firmware. Gli access point (AP) sono "headless" e richiedono connettività al cloud Meraki per ricevere gli aggiornamenti delle policy. Questo modello abilita un vero provisioning zero-touch: gli AP possono essere spediti a filiali Retail remote, collegati a switch PoE e recupereranno automaticamente i loro modelli di configurazione.

HPE Aruba fornisce un approccio ibrido. Mentre Aruba Central offre una gestione cloud paragonabile a Meraki, Aruba supporta anche controller on-premise (Mobility Controllers). Questo è un requisito obbligatorio per molte implementazioni Healthcare e del settore pubblico dove la sovranità dei dati o una rigorosa governance NHS impedisce l'instradamento del traffico di gestione attraverso un cloud pubblico.

Autenticazione Ospiti e Controllo dell'Accesso alla Rete

L'onboarding degli ospiti è il punto in cui la policy di rete incontra l'esperienza utente.

Meraki gestisce l'accesso degli ospiti tramite pagine splash integrate o integrazione RADIUS esterna. Il captive portal nativo è funzionale ma manca della sofisticata acquisizione dati e gestione del consenso richieste per la moderna conformità GDPR. Per le implementazioni aziendali, l'architettura standard prevede la configurazione dell'SSID Meraki con un requisito di "Accesso con", che punta a un URL di captive portal esterno (come Purple), e l'autenticazione tramite RADIUS.

Aruba affronta questo aspetto tramite ClearPass Policy Manager, un'appliance dedicata per il Network Access Control (NAC). ClearPass Guest fornisce ampie capacità per l'auto-registrazione, l'approvazione dello sponsor e il controllo granulare dell'accesso basato sui ruoli (RBAC). Tuttavia, ClearPass è un prodotto complesso e separato che richiede licenze specifiche e competenze per essere gestito efficacemente.

Guida all'Implementazione: Best Practice per le Implementazioni Aziendali

1. Segmentazione della Rete e Progettazione VLAN

Una corretta segmentazione della rete è non negoziabile per la sicurezza e la conformità PCI DSS. Il traffico degli ospiti deve essere isolato dalle reti aziendali, IoT e dei punti vendita (PoS).

- Implementazione Meraki: Creare un SSID Ospite dedicato e assegnarlo a una VLAN specifica (ad es. VLAN 100). Utilizzare le regole firewall Layer 3/7 di Meraki per negare esplicitamente il traffico alle sottoreti LAN locali, garantendo che gli ospiti abbiano solo l'uscita verso internet.

- Implementazione Aruba: Utilizzare il firewall basato sui ruoli di Aruba. Assegnare il ruolo 'Guest' all'SSID e definire policy che bloccano qualsiasi traffico destinato allo spazio IP privato RFC 1918 prima di consentire il traffico HTTP/HTTPS alla WAN.

Per un approfondimento sulle strategie di segmentazione, consultare la nostra guida su Confronto tra Access Point Basati su Controller e Gestiti dal Cloud .

2. Progettazione RF ad Alta Densità

Negli ambienti Hospitality (centri congressi) o negli hub di Trasporto , il posizionamento degli AP e la pianificazione dei canali sono fondamentali.

- Implementare AP WiFi 6E (6 GHz) come Meraki MR57 o Aruba AP-635 per alleviare la congestione nella banda a 5 GHz.

- Limitare le radio a 2.4 GHz per fornire una copertura di base per i dispositivi IoT legacy, indirizzando i dispositivi ospiti alle bande a 5 GHz e 6 GHz.

- La tecnologia ClientMatch di Aruba fornisce storicamente un eccellente steering dei client in ambienti estremamente densi, mentre l'Auto RF di Meraki gestisce efficacemente l'assegnazione dinamica di canali e potenza per i siti distribuiti.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

- Errori di Reindirizzamento del Captive Portal: Spesso causati da intercettazione HTTPS aggressiva (HSTS) o problemi di risoluzione DNS prima dell'autenticazione. Assicurarsi che il proprio Walled Garden includa i domini necessari per la piattaforma del captive portal, i provider di identità (Apple, Google, Facebook) e le liste di revoca dei certificati (CRL).

- VLAN Leaking: Le porte trunk degli switch mal configurate possono consentire al traffico degli ospiti di confluire nelle reti aziendali. Utilizzare sempre VLAN taggate esplicite per gli uplink degli AP ed evitare di utilizzare la VLAN nativa per il traffico degli ospitic.

- Routing Asimmetrico in Ambienti Ibridi: Quando si migrano o si mescolano i fornitori, assicurarsi che il gateway predefinito per la sottorete guest sia coerente e gestisca correttamente il NAT per evitare interruzioni delle connessioni stateful.

ROI e Impatto sul Business

L'implementazione di un WiFi aziendale è un investimento significativo in CapEx e OpEx. Per generare ROI, la rete deve fare più che fornire connettività di base.

Sovrapponendo la piattaforma hardware-agnostic di Purple su Meraki o Aruba, le sedi trasformano un centro di costo in una risorsa generatrice di entrate. L'autenticazione basata su profilo di Purple (con oltre 440 milioni di utenti globali) riduce l'attrito, acquisendo al contempo dati di prima parte. Ciò consente la monetizzazione dei media retail, il marketing mirato e analisi approfondite del flusso di visitatori.

Come notato nel nostro recente playbook su Come Migliorare la Soddisfazione degli Ospiti: Il Playbook Definitivo , la connettività senza interruzioni è la base; l'engagement intelligente è il fattore distintivo.

Ascolta il Briefing Tecnico

Per un approfondimento di 10 minuti su questo confronto, ascolta il podcast del nostro architetto senior:

Definizioni chiave

Zero-Touch Provisioning (ZTP)

The ability to configure network hardware via the cloud before it arrives on site, allowing it to download its configuration automatically upon connecting to the internet.

Critical for IT teams deploying WiFi across hundreds of retail branches without sending engineers to each site.

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access the network, ensuring only authorized entities gain entry.

Aruba ClearPass is a dedicated NAC; it determines what a user can access based on their role, device type, and location.

Walled Garden

A limited list of IP addresses or domains that a user can access before they have fully authenticated on the captive portal.

Essential for allowing devices to reach the Purple splash page, identity providers (like Google/Facebook for social login), and certificate validation servers before granting full internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The standard protocol used by Meraki and Aruba to communicate with Purple or ClearPass to verify if a guest should be allowed on the WiFi.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, isolating their broadcast traffic.

The primary method for keeping guest WiFi traffic completely separate from sensitive back-office or Point of Sale (PoS) systems.

WiFi 6E (802.11ax in 6 GHz)

An extension of the WiFi 6 standard that utilizes the newly available 6 GHz spectrum, providing wider channels and less interference.

Crucial for future-proofing high-density venues like stadiums, ensuring the network can handle thousands of concurrent connections without legacy device congestion.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The primary guest touchpoint where terms are accepted, marketing consent is gathered, and brand engagement occurs.

Profile-Based Authentication

A method where users authenticate once and are subsequently recognized seamlessly across a network of venues without repeatedly entering credentials.

Purple's approach to creating a frictionless guest experience, leveraging a global network of over 440 million users.

Esempi pratici

A 400-room resort hotel needs to deploy guest WiFi across accommodation blocks, a high-density conference centre, and outdoor pool areas. They have a lean IT team of two engineers and require GDPR-compliant marketing data capture.

Deploy Cisco Meraki MR46 APs in the accommodation blocks and MR57 (WiFi 6E) APs in the conference centre for high-density support. Use Meraki Dashboard for zero-touch provisioning and unified management, reducing the burden on the lean IT team. For the marketing requirement, configure the Meraki Guest SSID to use a custom splash URL pointing to Purple WiFi. Purple will handle the captive portal, GDPR consent, and data capture, integrating with Meraki via RADIUS for authentication.

A large public-sector hospital trust requires guest WiFi for patients and visitors. Strict NHS data governance mandates that no network management traffic can traverse a public cloud. They also need to integrate with existing Active Directory for staff BYOD access on a separate SSID.

Deploy HPE Aruba AP-515 access points managed by on-premises Aruba Mobility Controllers. This ensures all management and control plane traffic remains within the hospital's data centre. Deploy ClearPass Policy Manager to handle the complex NAC requirements: integrating with AD for staff BYOD, and providing a secure, segmented guest portal for patients. Purple can still be integrated via ClearPass to provide advanced analytics and seamless roaming (like OpenRoaming) without violating the on-prem management constraint.

Domande di esercitazione

Q1. A retail chain with 150 small branches needs to deploy guest WiFi. They have no dedicated IT staff at the branch level and rely on a small central team. Which platform architecture is more suitable?

Suggerimento: Consider the operational overhead of deploying hardware to 150 locations without on-site technical expertise.

Visualizza risposta modello

Cisco Meraki is the recommended approach. Its cloud-only architecture and zero-touch provisioning allow the central IT team to configure templates in the Dashboard. Hardware can be shipped directly to branches, plugged in by store staff, and it will automatically download its configuration, significantly reducing deployment complexity and costs.

Q2. You are configuring a guest WiFi network in a hotel. You need to ensure that guests cannot access the hotel's reservation system servers located on the same physical network infrastructure. What is the standard approach?

Suggerimento: Think about Layer 2 isolation and Layer 3 boundary control.

Visualizza risposta modello

The standard approach is strict network segmentation. The Guest SSID must be mapped to a dedicated VLAN (e.g., VLAN 200), completely separate from the corporate VLAN (e.g., VLAN 10). Additionally, Layer 3/7 firewall rules must be applied at the AP or gateway level to explicitly deny any traffic from the Guest VLAN destined for RFC 1918 private IP addresses (the internal network), allowing only traffic destined for the public internet.

Q3. A venue wants to capture guest data for marketing purposes and ensure GDPR compliance. Why is relying solely on the native splash pages provided by hardware vendors often insufficient for enterprise requirements?

Suggerimento: Consider the difference between network access control and data privacy/consent management.

Visualizza risposta modello

Native vendor splash pages are designed primarily for basic network access control (accepting terms and conditions). They generally lack the sophisticated features required for modern marketing and compliance, such as granular consent management, data retention policies, right-to-erasure workflows, social login integrations, and seamless CRM synchronization. An overlay platform like Purple is required to handle the complex compliance burden and abstract the guest intelligence layer from the underlying hardware.