EAP-TLS सह Android डिव्हाइसेसवर Enterprise WiFi कसे सेट करावे

हे तांत्रिक संदर्भ मार्गदर्शक वरिष्ठ IT नेत्यांना Android डिव्हाइसेसवर 802.1X EAP-TLS प्रमाणीकरण तैनात करण्यासाठी एक व्यापक योजना प्रदान करते. यात आर्किटेक्चरल मेकॅनिक्स, मॅन्युअल आणि MDM-आधारित अंमलबजावणी धोरणे आणि एंटरप्राइझ वायरलेस नेटवर्क सुरक्षित करण्यासाठी आवश्यक असलेल्या समस्यानिवारण पद्धतींचा समावेश आहे.

Listen to this guide

View podcast transcript

- कार्यकारी सारांश

- ब्रीफिंग ऐका

- तांत्रिक सखोल विश्लेषण

- 802.1X आर्किटेक्चर आणि EAP-TLS मेकॅनिक्स

- Android-विशिष्ट प्रमाणपत्र आवश्यकता

- Purple च्या इकोसिस्टमसह एकत्रीकरण

- अंमलबजावणी मार्गदर्शक

- पद्धत 1: मॅन्युअल कॉन्फिगरेशन (BYOD / लहान प्रमाणात)

- पद्धत 2: MDM-पुश केलेले प्रोफाइल (एंटरप्राइझ स्केल)

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यवसाय परिणाम

कार्यकारी सारांश

क्रेडेंशियल चोरी आणि अनधिकृत प्रवेशापासून एंटरप्राइझ वायरलेस नेटवर्क सुरक्षित करण्यासाठी सामायिक पासवर्डच्या पलीकडे जाणे आवश्यक आहे. कॉर्पोरेट वातावरणातील Android डिव्हाइस फ्लीट्ससाठी, 802.1X EAP-TLS (Extensible Authentication Protocol with Transport Layer Security) हे निश्चित सुरक्षा मानक आहे. परस्पर प्रमाणपत्र-आधारित प्रमाणीकरणाचा लाभ घेऊन, EAP-TLS पासवर्ड थकवा, फिशिंग आणि कमकुवत क्रेडेंशियल्सशी संबंधित धोके दूर करते.

हे तांत्रिक संदर्भ मार्गदर्शक नेटवर्क आर्किटेक्ट्स, IT व्यवस्थापक आणि CTOs यांना Android डिव्हाइसेसवर EAP-TLS तैनात करण्यासाठी कृती करण्यायोग्य धोरणे प्रदान करते. Retail मधील पॉइंट-ऑफ-सेल टर्मिनल्स, Healthcare मधील क्लिनिकल डिव्हाइसेस किंवा Hospitality मधील बॅक-ऑफ-हाऊस ऑपरेशन्स व्यवस्थापित करत असताना, या उपयोजनावर प्रभुत्व मिळवल्याने मजबूत सुरक्षा अनुपालन (PCI DSS, GDPR, ISO 27001) सुनिश्चित होते, तसेच अंतिम वापरकर्त्यांसाठी अखंड कनेक्शन अनुभव मिळतो. आम्ही BYOD वातावरणासाठी मॅन्युअल कॉन्फिगरेशन आणि कॉर्पोरेट-मालकीच्या फ्लीट्ससाठी झिरो-टच MDM प्रोव्हिजनिंग दोन्हीचा समावेश करतो.

ब्रीफिंग ऐका

तांत्रिक सखोल विश्लेषण

802.1X आर्किटेक्चर आणि EAP-TLS मेकॅनिक्स

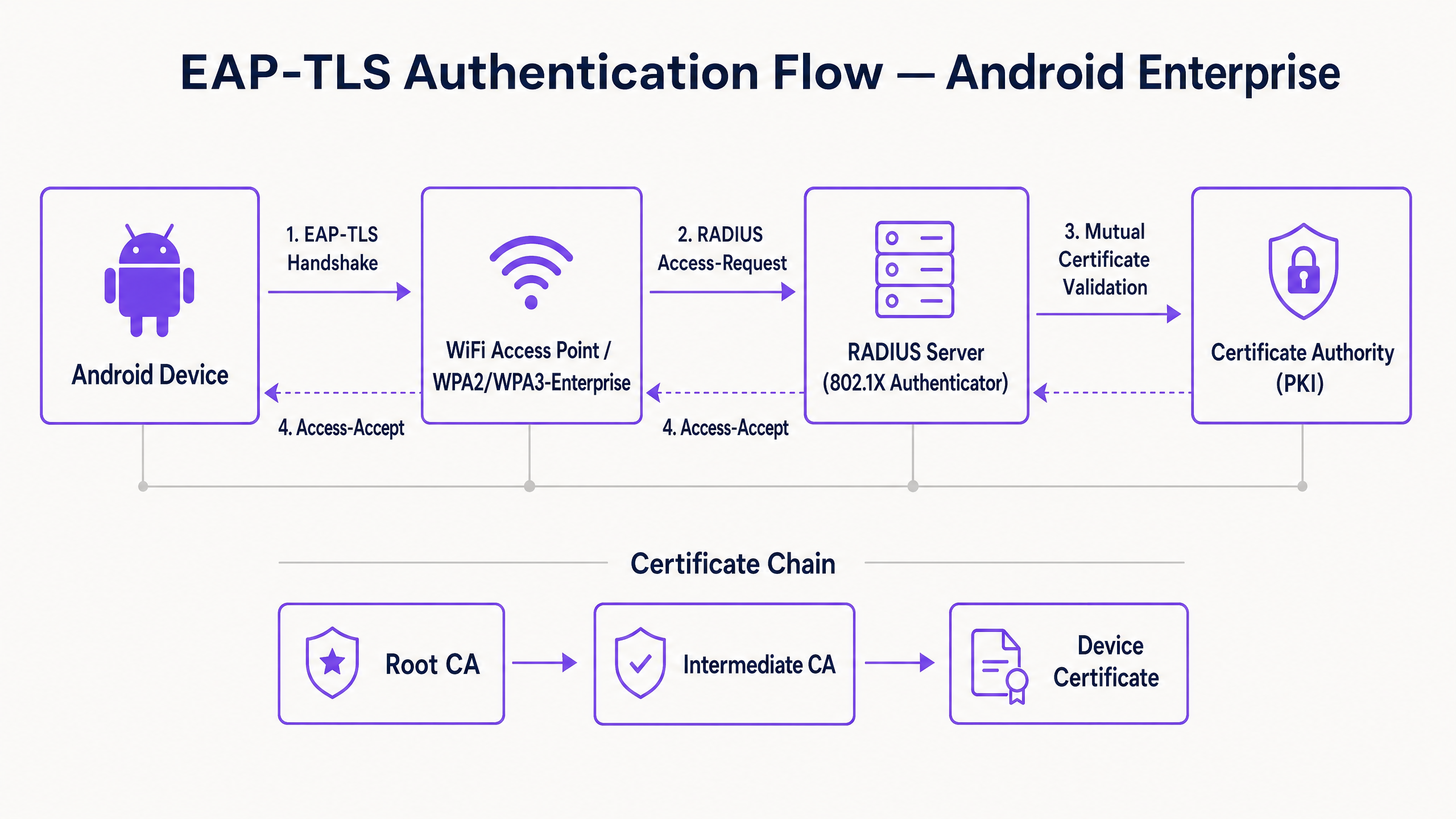

त्याच्या गाभ्यामध्ये, 802.1X हे पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोलसाठी IEEE मानक आहे. वायरलेस संदर्भात, ॲक्सेस पॉइंट ऑथेंटिकेटर म्हणून कार्य करतो, Android डिव्हाइस (सप्लिकंट) आणि RADIUS सर्व्हर (ऑथेंटिकेशन सर्व्हर) यांच्यातील संवाद सुलभ करतो.

PEAP किंवा TTLS च्या विपरीत, जे TLS मध्ये लेगसी पासवर्ड प्रमाणीकरण टनेल करतात, EAP-TLS पूर्णपणे X.509 प्रमाणपत्रांवर अवलंबून असते. हे एक परस्पर प्रमाणीकरण प्रतिमान तयार करते:

- नेटवर्क कायदेशीर असल्याचे सिद्ध करण्यासाठी RADIUS सर्व्हर त्याचे प्रमाणपत्र Android डिव्हाइसला सादर करतो.

- Android डिव्हाइस अधिकृत एंडपॉइंट असल्याचे सिद्ध करण्यासाठी त्याचे अद्वितीय क्लायंट प्रमाणपत्र RADIUS सर्व्हरला सादर करतो.

Android-विशिष्ट प्रमाणपत्र आवश्यकता

Android वर उपयोजन केल्याने विशिष्ट मर्यादा येतात, विशेषतः Android 11 पासून पुढे. मॅन-इन-द-मिडल (MitM) हल्ले कमी करण्यासाठी Google ने सर्व्हर प्रमाणपत्रांसाठी "Do not validate" पर्याय रद्द केला. परिणामी, Android डिव्हाइसकडे RADIUS सर्व्हरच्या प्रमाणपत्रावर स्वाक्षरी केलेले रूट CA प्रमाणपत्र असणे आवश्यक आहे.

शिवाय, RADIUS सर्व्हर प्रमाणपत्रात योग्य Extended Key Usage (EKU) ॲट्रिब्यूट्स असणे आवश्यक आहे—विशेषतः Server Authentication (OID 1.3.6.1.5.5.7.3.1). याशिवाय, Android सप्लिकंट TLS हँडशेक शांतपणे रद्द करेल.

क्लायंट बाजूसाठी, Android ला खाजगी की आणि प्रमाणपत्र बंडल केलेले असणे आवश्यक आहे, सामान्यतः PKCS#12 फॉरमॅटमध्ये (.p12 किंवा .pfx).

Purple च्या इकोसिस्टमसह एकत्रीकरण

EAP-TLS तुमच्या कॉर्पोरेट डिव्हाइसेस आणि ऑपरेशनल इन्फ्रास्ट्रक्चर सुरक्षित करत असताना, ठिकाण चालकांना अभ्यागत प्रवेश देखील व्यवस्थापित करणे आवश्यक आहे. येथेच ड्युअल-SSID धोरण महत्त्वाचे ठरते. तुमचा कॉर्पोरेट SSID 802.1X EAP-TLS वापरतो, तर तुमचा सार्वजनिक SSID Purple च्या Guest WiFi प्लॅटफॉर्मचा लाभ घेतो. हे विभाजन ऑपरेशनल सुरक्षा सुनिश्चित करते, तसेच मार्केटिंग टीमला गेस्ट नेटवर्कवर WiFi Analytics चा लाभ घेण्याची परवानगी देते. भौतिक पायाभूत सुविधा सुरक्षित करण्याच्या व्यापक दृष्टिकोनासाठी, Access Point Security: Your 2026 Enterprise Guide चा संदर्भ घ्या.

अंमलबजावणी मार्गदर्शक

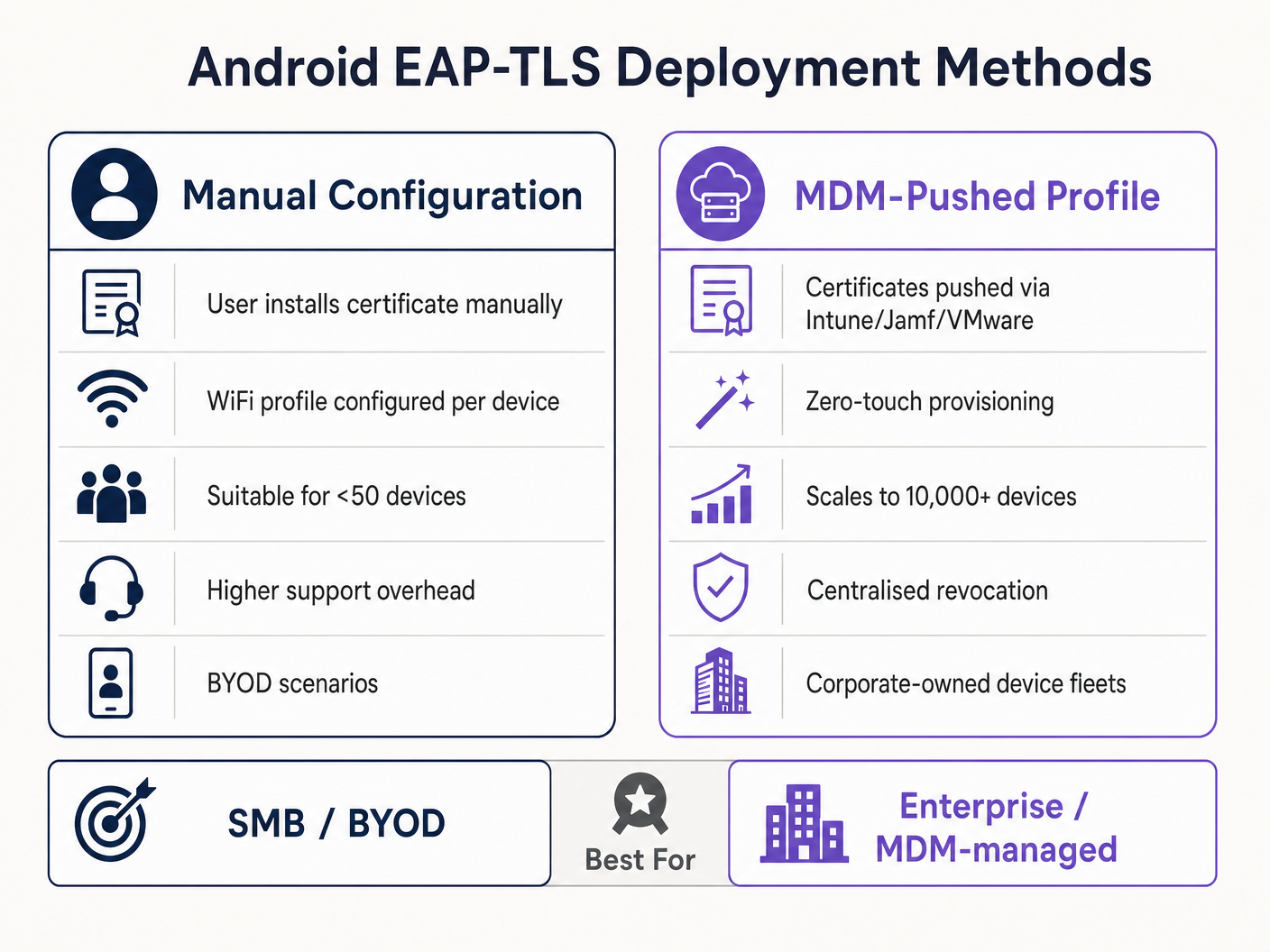

Android वर EAP-TLS तैनात करणे लहान BYOD उपयोजनांसाठी मॅन्युअली किंवा एंटरप्राइझ स्तरासाठी Mobile Device Management (MDM) द्वारे केले जाऊ शकते.

पद्धत 1: मॅन्युअल कॉन्फिगरेशन (BYOD / लहान प्रमाणात)

ही पद्धत सपोर्ट-केंद्रित आहे आणि केवळ मर्यादित रोलआउट्स किंवा चाचणीसाठी शिफारस केली जाते.

- प्रमाणपत्र वितरण:

.p12क्लायंट प्रमाणपत्र आणि रूट CA.cerफाइल Android डिव्हाइसवर सुरक्षितपणे वितरित करा (उदा. सुरक्षित पोर्टल किंवा एन्क्रिप्टेड ईमेलद्वारे). - स्थापना:

- सेटिंग्ज > सुरक्षा > एन्क्रिप्शन आणि क्रेडेंशियल्स > प्रमाणपत्र स्थापित करा येथे नेव्हिगेट करा.

- रूट CA ला "Wi-Fi प्रमाणपत्र" म्हणून स्थापित करा.

.p12फाइल स्थापित करा, प्रॉम्प्ट केल्यावर एक्सट्रॅक्शन पासवर्ड प्रदान करा.

- नेटवर्क कॉन्फिगरेशन:

- सेटिंग्ज > नेटवर्क आणि इंटरनेट > Wi-Fi वर जा आणि "नेटवर्क जोडा" निवडा.

- SSID प्रविष्ट करा.

- सुरक्षा WPA/WPA2/WPA3-Enterprise वर सेट करा.

- EAP पद्धत TLS वर सेट करा.

- CA प्रमाणपत्र स्थापित रूट CA वर सेट करा.

- ऑनलाइन प्रमाणपत्र स्थिती प्रमाणपत्र स्थितीची विनंती करा वर सेट करा.

- RADIUS सर्व्हरच्या प्रमाणपत्राच्या Subject Alternative Name (SAN) शी जुळण्यासाठी डोमेन सेट करा.

- स्थापित क्लायंट प्रमाणपत्र निवडा.

- ओळख प्रविष्ट करा (सामान्यतः वापरकर्त्याचे UPN किंवा डिव्हाइस MAC).

पद्धत 2: MDM-पुश केलेले प्रोफाइल (एंटरप्राइझ स्केल)

मोठ्या इस्टेटसाठी, जसे की विद्यापीठाचे कॅम्पस किंवा Transport मधील लॉजिस्टिक्स हब, MDM अनिवार्य आहे. हे झिरो-टच प्रोव्हिजनिंग आणि लाइफसायकल व्यवस्थापन प्रदान करते.

- PKI एकत्रीकरण: SCEP किंवा NDES वापरून तुमचा MDM (Intune, Workspace ONE, Jamf) तुमच्या प्रमाणपत्र प्राधिकरणाशी कनेक्ट करा.

- प्रमाणपत्र प्रोफाइल: रूट CA डिव्हाइस ट्रस्ट स्टोअरमध्ये पुश करण्यासाठी कॉन्फिगरेशन प्रोफाइल तयार करा. अद्वितीय क्लायंट प्रमाणपत्राची आपोआप विनंती करण्यासाठी आणि स्थापित करण्यासाठी दुसरे प्रोफाइल (SCEP) तयार करा.

- WiFi प्रोफाइल: तैनात केलेल्या प्रमाणपत्राला जोडणारे Wi-Fi कॉन्फिगरेशन प्रोफाइल तयार कराtes.

- सुरक्षा प्रकार: WPA2/WPA3 Enterprise

- EAP प्रकार: EAP-TLS

- प्रमाणीकरण पद्धत: प्रमाणपत्र

- सर्व्हर विश्वास: Root CA आणि अचूक सर्व्हर डोमेन नाव निर्दिष्ट करा.

मायक्रोसॉफ्ट-विशिष्ट तपशीलवार सूचनांसाठी, आमचे मार्गदर्शक पहा: How to Use Microsoft Intune to Push WiFi Certificates to Devices .

सर्वोत्तम पद्धती

- WPA3-Enterprise लागू करा: जिथे हार्डवेअर समर्थन करते, तिथे WPA3-Enterprise अनिवार्य करा. 192-बिट सुरक्षा सूटला EAP-TLS ची स्पष्टपणे आवश्यकता असते, ज्यामुळे सर्वोच्च क्रिप्टोग्राफिक मानके सुनिश्चित होतात.

- प्रमाणपत्र जीवनचक्र स्वयंचलित करा: क्लायंट प्रमाणपत्रे कालबाह्य होतात. जर तुम्ही मॅन्युअल नूतनीकरणावर अवलंबून असाल, तर तुम्हाला मोठ्या प्रमाणात व्यत्यय येतील. मुदतवाढीच्या 30 दिवस आधी प्रमाणपत्रे आपोआप नूतनीकरण करण्यासाठी SCEP/NDES लागू करा.

- मजबूत DNS लागू करा: प्रमाणपत्र रद्दबातल सूची (CRL) तपासणी आणि OCSP ला एजवरून विश्वसनीय DNS रिझोल्यूशनची आवश्यकता असते. अधिक माहितीसाठी Protect Your Network with Strong DNS and Security येथे वाचा.

- VLAN विभाजन: प्रमाणपत्र गुणधर्मांवर आधारित विशिष्ट VLANs मध्ये EAP-TLS प्रमाणित सत्रे मॅप करा (उदा. POS टर्मिनल्सना व्यवस्थापक टॅब्लेटपासून वेगळे करणे)

Tunnel-Private-Group-Idसारख्या RADIUS गुणधर्मांचा वापर करून.

समस्यानिवारण आणि जोखीम कमी करणे

जेव्हा Android उपकरणे EAP-TLS द्वारे कनेक्ट होण्यात अयशस्वी होतात, तेव्हा समस्या जवळजवळ नेहमीच प्रमाणपत्र साखळीत किंवा RADIUS कॉन्फिगरेशनमध्ये असते.

- लक्षण: Android 11+ उपकरणे वापरकर्त्याला सूचित न करता त्वरित डिस्कनेक्ट होतात किंवा "Authentication error" दाखवतात.

- मूळ कारण: डिव्हाइस RADIUS सर्व्हर प्रमाणपत्रावर विश्वास ठेवत नाही. WiFi प्रोफाइलमधील "Domain" फील्ड सर्व्हर प्रमाणपत्राच्या SAN शी तंतोतंत जुळले पाहिजे आणि Root CA स्थापित केलेला असावा.

- लक्षण: TLS हँडशेक दरम्यान कनेक्शन टाइम आउट होते.

- मूळ कारण: RADIUS सर्व्हर क्लायंट प्रमाणपत्राची रद्दबातल स्थिती सत्यापित करण्यासाठी CRL वितरण बिंदूपर्यंत पोहोचू शकत नाही. तुमच्या RADIUS सर्व्हरला तुमच्या PKI च्या CRL एंडपॉइंट्सवर आउटबाउंड HTTP प्रवेश असल्याची खात्री करा.

- लक्षण: Windows उपकरणे कनेक्ट होतात, परंतु Android उपकरणे अयशस्वी होतात.

- मूळ कारण: RADIUS प्रमाणपत्रावर

Server AuthenticationEKU गहाळ आहे, किंवा Android सप्लिकंट असमर्थित सिफर सूट वापरण्याचा प्रयत्न करत आहे. TLS वाटाघाटीतील अपयशांसाठी RADIUS लॉग तपासा.

- मूळ कारण: RADIUS प्रमाणपत्रावर

ROI आणि व्यवसाय परिणाम

EAP-TLS मध्ये संक्रमण करण्यासाठी PKI आणि MDM पायाभूत सुविधांमध्ये प्रारंभिक गुंतवणुकीची आवश्यकता असते, परंतु वरिष्ठ IT नेत्यांसाठी गुंतवणुकीवरील परतावा लक्षणीय असतो.

- हेल्पडेस्क खर्च कमी करणे: पासवर्ड रीसेट हे IT हेल्पडेस्क तिकिटांपैकी 20-30% असतात. प्रमाणपत्र-आधारित प्रमाणीकरण नेटवर्क प्रवेशासाठी पासवर्ड रोटेशन धोरणे काढून टाकते, ज्यामुळे समर्थन खर्च मोठ्या प्रमाणात कमी होतो.

- जोखीम कमी करणे: EAP-TLS क्रेडेंशियल हार्वेस्टिंग आणि ऑफलाइन डिक्शनरी हल्ल्यांपासून प्रतिकारशक्ती प्रदान करते. Healthcare सारख्या नियमन केलेल्या उद्योगात एकाच उल्लंघनाचा खर्च PKI च्या तैनाती खर्चापेक्षा खूप जास्त असतो.

- कार्यक्षम सातत्य: स्वयंचलित प्रमाणपत्र तरतूद सुनिश्चित करते की गंभीर कार्यक्षम उपकरणे—वेअरहाऊस स्कॅनरपासून ते रिटेल POS प्रणालींपर्यंत—कालबाह्य क्रेडेंशियल्समुळे नेटवर्कमधून कधीही बाहेर पडत नाहीत. Purple आपली पोहोच वाढवत असताना, Purple Signals Higher Education Ambitions with Appointment of VP Education Tim Peers सारख्या अलीकडील धोरणात्मक हालचालींनी अधोरेखित केल्याप्रमाणे, मजबूत मूलभूत कनेक्टिव्हिटी प्रगत विश्लेषण आणि सहभागासाठी सक्षम बनते.

Key Definitions

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational framework that prevents unauthorised devices from accessing the corporate network at the edge.

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. An authentication framework that uses X.509 certificates for mutual authentication between the client and the server.

Considered the most secure EAP type, it eliminates password reliance, making it essential for high-security environments.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The server component (e.g., Cisco ISE, Microsoft NPS) that validates the Android device's certificate against the PKI.

Supplicant

The client device (in this case, the Android smartphone or tablet) that is requesting access to the network.

Understanding the supplicant's specific OS constraints (like Android 11's strict validation) is key to a successful deployment.

Authenticator

The network device (the WiFi Access Point) that facilitates the authentication process between the Supplicant and the RADIUS server.

The AP does not make the decision; it merely enforces the port control based on the RADIUS server's response.

PKI

Public Key Infrastructure. A set of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates.

The backbone of EAP-TLS. Without a robust PKI, certificate-based authentication is impossible.

SCEP

Simple Certificate Enrollment Protocol. A protocol designed to make the issuing and revocation of digital certificates as scalable as possible.

Used by MDM platforms to automatically provision client certificates to Android devices without user intervention.

SAN

Subject Alternative Name. An extension to X.509 that allows various values to be associated with a security certificate.

Android 11+ requires the 'Domain' field in the WiFi profile to match the SAN of the RADIUS server's certificate.

Worked Examples

A national retail chain needs to deploy 5,000 Android-based point-of-sale (POS) tablets. The security team mandates that these devices must not use shared passwords and must be immune to credential phishing. How should the infrastructure team approach this deployment?

The team must deploy a Mobile Device Management (MDM) solution integrated with their internal Public Key Infrastructure (PKI) via SCEP. The MDM will push a configuration profile containing the Root CA certificate, automatically request a unique client certificate for each POS tablet, and configure the WPA3-Enterprise WiFi profile to use EAP-TLS. The RADIUS server will be configured to assign these devices to an isolated POS VLAN based on successful certificate validation.

A hospital IT manager is upgrading the wireless network. Following the upgrade, older Android 9 devices connect successfully to the EAP-TLS network, but newly procured Android 12 devices fail to authenticate, citing a trust error.

The IT manager must update the WiFi configuration profile pushed to the devices. Android 11+ enforces strict server certificate validation. The profile must be updated to explicitly define the Root CA certificate to trust and specify the exact 'Domain' (matching the RADIUS server's SAN) to prevent MitM attacks.

Practice Questions

Q1. Your organisation is migrating from PEAP-MSCHAPv2 to EAP-TLS. During the pilot phase, several Android 13 devices fail to connect. The RADIUS logs show that the TLS handshake is initiated but dropped by the client before the client certificate is sent. What is the most likely configuration error?

Hint: Consider the strict validation requirements introduced in recent Android versions regarding the server's identity.

View model answer

The most likely error is that the WiFi profile pushed to the Android 13 devices does not correctly specify the 'Domain' suffix match, or the Root CA is not properly linked in the profile. Android drops the connection to prevent a Man-in-the-Middle attack because it cannot validate the RADIUS server's certificate.

Q2. You are designing the architecture for a large stadium deployment. The client wants to use EAP-TLS for all staff devices. What specific infrastructure component must be scaled up compared to a standard WPA2-PSK network, and why?

Hint: EAP-TLS involves complex cryptographic operations during the connection phase.

View model answer

The RADIUS server infrastructure must be significantly scaled up. EAP-TLS requires full mutual certificate validation (asymmetric cryptography), which is computationally expensive. In a stadium environment with thousands of devices potentially roaming or authenticating simultaneously, an undersized RADIUS deployment will cause authentication timeouts and connection failures.

Q3. A client certificate is compromised on a lost Android tablet. What is the exact mechanism by which the network prevents this device from connecting via EAP-TLS?

Hint: How does the RADIUS server know the certificate is no longer valid before its expiration date?

View model answer

The IT administrator revokes the client certificate in the PKI. The PKI updates its Certificate Revocation List (CRL) or OCSP responder. When the lost tablet attempts to connect, the RADIUS server checks the client certificate against the CRL/OCSP. Seeing it is revoked, the RADIUS server rejects the authentication request.