झिरो ट्रस्ट नेटवर्क ॲक्सेस: अंमलबजावणी धोरणे आणि सर्वोत्तम पद्धती

हे तांत्रिक संदर्भ मार्गदर्शक आयटी लीडर्स आणि नेटवर्क आर्किटेक्ट्सना एंटरप्राइझ ठिकाणांमध्ये झिरो ट्रस्ट नेटवर्क ॲक्सेस (ZTNA) अंमलबजावणीसाठी एक व्यावहारिक ब्लूप्रिंट प्रदान करते. ऑपरेशन्समध्ये व्यत्यय न आणता जटिल वातावरण सुरक्षित करण्यासाठी यात कोर आर्किटेक्चर, मायक्रोसेगमेंटेशन धोरणे आणि टप्प्याटप्प्याने डिप्लॉयमेंट पद्धतींचा समावेश आहे.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती

- ओळख-आधारित ॲक्सेस कंट्रोल

- डिव्हाइस पोश्चर व्हेरिफिकेशन

- सतत प्रमाणीकरण आणि धोका शोधणे

- अंमलबजावणी मार्गदर्शक

- टप्पा १: शोध आणि वर्गीकरण

- टप्पा २: सेगमेंटेशन डिझाइन

- टप्पा ३: आयडेंटिटी इंटिग्रेशन

- टप्पा ४: पॉलिसी रोलआउट (मॉनिटरिंग मोड)

- सर्वोत्तम पद्धती

- ट्रबलशूटिंग आणि जोखीम निवारण

- ROI आणि व्यवसाय प्रभाव

कार्यकारी सारांश

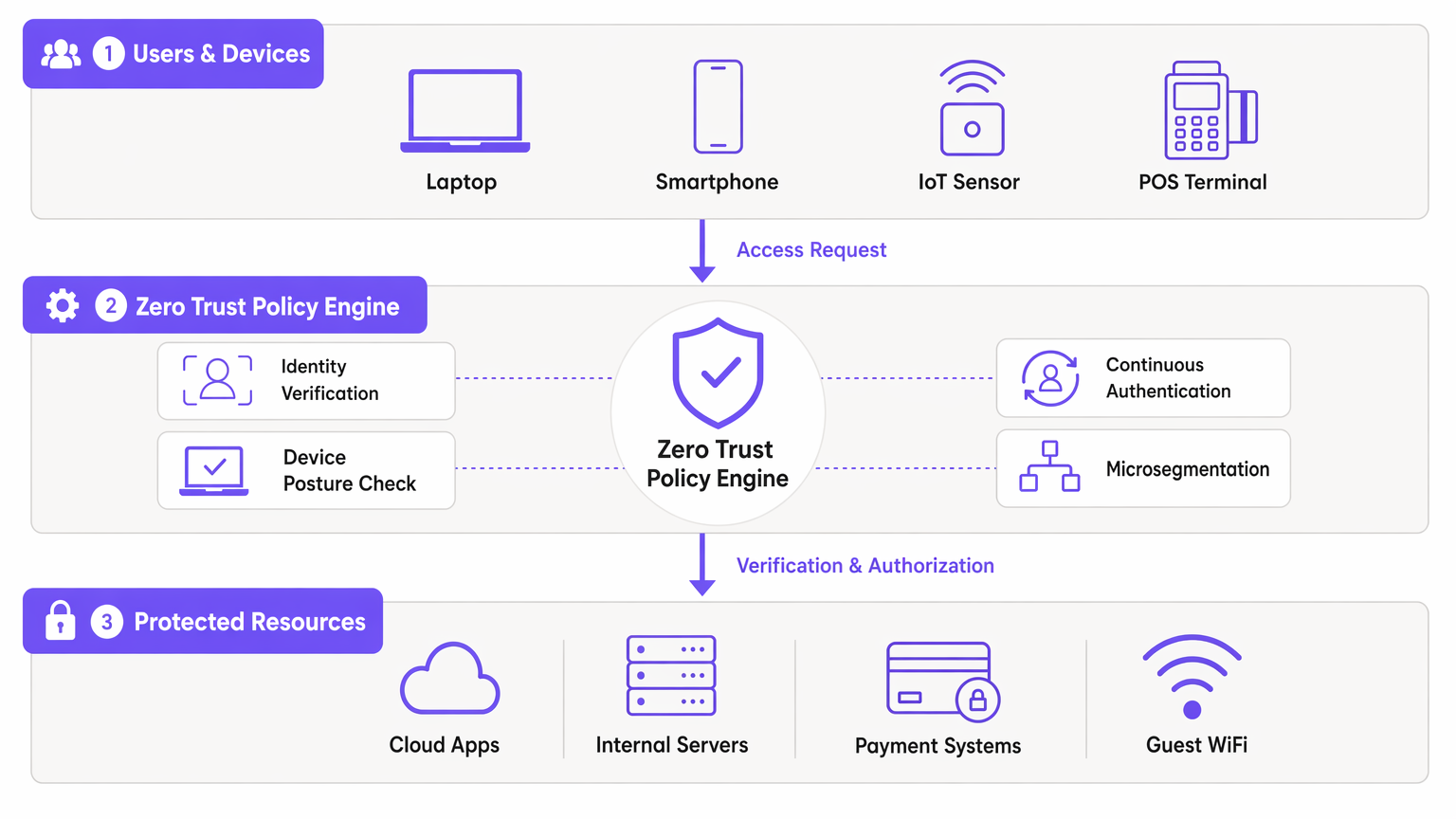

पारंपारिक परिमिती-आधारित (perimeter-based) सुरक्षा मॉडेल आता कालबाह्य झाले आहे. एंटरप्राइझ ठिकाणांसाठी—५००-खोल्यांच्या हॉटेल्सपासून ते विस्तीर्ण रिटेल इस्टेट्स आणि उच्च-घनतेच्या स्टेडियम्सपर्यंत—अंतर्गत नेटवर्क ट्रॅफिक मूळतः विश्वासार्ह आहे असे गृहीत धरणे ही एक गंभीर असुरक्षा आहे. झिरो ट्रस्ट नेटवर्क ॲक्सेस (ZTNA) या सदोष गृहितकाला कठोर, ओळख-चालित फ्रेमवर्कने (identity-driven framework) बदलते: प्रत्येक गोष्टीची पडताळणी करा, डीफॉल्टनुसार कशावरही विश्वास ठेवू नका आणि प्रत्येक स्तरावर किमान-विशेषाधिकार ॲक्सेस (least-privilege access) लागू करा.

हे संदर्भ मार्गदर्शक आयटी व्यवस्थापक, नेटवर्क आर्किटेक्ट आणि व्हेन्यू ऑपरेशन्स डायरेक्टर्सना झिरो ट्रस्ट नेटवर्क ॲक्सेस अंमलबजावणीसाठी एक व्यावहारिक ब्लूप्रिंट प्रदान करते. हे शैक्षणिक सिद्धांतांना बाजूला ठेवून डिप्लॉयमेंटच्या वास्तवावर लक्ष केंद्रित करते: आयडेंटिटी प्रोव्हायडर्सना एकत्रित करणे, जटिल लेगसी वातावरणात मायक्रोसेगमेंटेशन लागू करणे आणि व्यवस्थापित कॉर्पोरेट एंडपॉइंट्स आणि व्यवस्थापित नसलेल्या अतिथी उपकरणांसाठी (unmanaged guest devices) डिव्हाइस पोश्चर व्हेरिफिकेशन व्यवस्थापित करणे. या धोरणांची अंमलबजावणी करून, ठिकाणे त्यांच्या Guest WiFi पायाभूत सुविधा सुरक्षित करू शकतात, PCI DSS अनुपालन राखण्यासाठी पेमेंट सिस्टम वेगळे करू शकतात आणि वापरकर्त्याचा अनुभव खराब न करता गंभीर ऑपरेशनल तंत्रज्ञानाचे संरक्षण करू शकतात.

तांत्रिक सखोल माहिती

एक मजबूत झिरो ट्रस्ट नेटवर्क ॲक्सेस आर्किटेक्चर अनेक मुख्य घटकांच्या समन्वयावर अवलंबून असते, जे सुरक्षा परिमितीला नेटवर्कच्या काठावरून वैयक्तिक ओळख आणि डिव्हाइसकडे वळवते.

ओळख-आधारित ॲक्सेस कंट्रोल

ZTNA मॉडेलमध्ये, ॲक्सेसचे निर्णय नेटवर्क स्थानाऐवजी पूर्णपणे सत्यापित ओळखीवर आधारित असतात. बॅक ऑफिसमधील स्विच पोर्टशी कनेक्ट होणाऱ्या वापरकर्त्याला सार्वजनिक ॲक्सेस पॉईंटशी कनेक्ट होणाऱ्या अतिथीपेक्षा अधिक अंगभूत विश्वास मिळत नाही. व्हेन्यू वातावरणात, ओळख धोरणांनी अत्यंत भिन्न वापरकर्ता लोकसंख्येला सामावून घेतले पाहिजे.

कर्मचारी आणि कंत्राटदारांसाठी, प्रमाणीकरण (authentication) सामान्यतः मध्यवर्ती निर्देशिकेशी (उदा. Active Directory किंवा Azure AD) जोडलेल्या IEEE 802.1X वर अवलंबून असते. अतिथी वापरकर्त्यांसाठी, Captive Portal किंवा सोशल लॉगिन यंत्रणेद्वारे ओळख प्रस्थापित केली जाते. Purple चे प्लॅटफॉर्म या संदर्भात एक महत्त्वपूर्ण आयडेंटिटी प्रोव्हायडर म्हणून कार्य करते, जे कनेक्शनच्या वेळी सत्यापित ओळख कॅप्चर करते आणि हा संदर्भ डाउनस्ट्रीम पॉलिसी एन्फोर्समेंट पॉईंट्सकडे पाठवते.

डिव्हाइस पोश्चर व्हेरिफिकेशन

केवळ ओळख पुरेशी नाही; कनेक्ट होणाऱ्या एंडपॉइंटचे प्रमाणीकरण करणे देखील आवश्यक आहे. डिव्हाइस पोश्चर व्हेरिफिकेशन ॲक्सेस देण्यापूर्वी डिव्हाइसच्या सुरक्षा स्थितीचे मूल्यांकन करते. व्यवस्थापित कॉर्पोरेट उपकरणांसाठी, यामध्ये सक्रिय एंडपॉइंट संरक्षण, OS पॅच स्तर आणि MDM नोंदणी तपासणे समाविष्ट आहे.

व्यवस्थापित नसलेल्या उपकरणांसाठी—जसे की Guest WiFi नेटवर्कवरील उपकरणे—पोश्चर तपासणी मर्यादित असते, ज्यामुळे अंतर्गत राउटिंगसाठी डीफॉल्ट-डिनाय (default-deny) धोरण आवश्यक असते. ही उपकरणे केवळ इंटरनेट ॲक्सेस असलेल्या वेगळ्या सेगमेंटमध्ये ठेवली जातात. पॉलिसी इंजिन कनेक्शनच्या वेळी आणि संपूर्ण सत्रात सतत या पॅरामीटर्सचे गतिशीलपणे मूल्यांकन करते.

सतत प्रमाणीकरण आणि धोका शोधणे

पारंपारिक नेटवर्क एकदाच प्रमाणित करतात आणि सत्र अनिश्चित काळासाठी चालू ठेवतात. ZTNA सतत प्रमाणीकरण अनिवार्य करते. पॉलिसी इंजिन सत्रातील वर्तन, डेटा व्हॉल्यूम आणि प्रोटोकॉल वापराचे निरीक्षण करते. विसंगत नमुने (Anomalous patterns) पुन्हा प्रमाणीकरण किंवा त्वरित सत्र समाप्ती ट्रिगर करतात. ही टेलिमेट्री SIEM प्लॅटफॉर्ममध्ये फीड केली जाते, ज्यामुळे रिअल-टाइम धोका शोधणे आणि लॅटरल मूव्हमेंटच्या प्रयत्नांना त्वरित प्रतिसाद देणे शक्य होते.

अंमलबजावणी मार्गदर्शक

लाइव्ह व्हेन्यू वातावरणात ZTNA तैनात करण्यासाठी ऑपरेशनल व्यत्यय टाळण्यासाठी टप्प्याटप्प्याने, पद्धतशीर दृष्टिकोन आवश्यक आहे.

टप्पा १: शोध आणि वर्गीकरण

धोरणांमध्ये बदल करण्यापूर्वी, तुम्ही सर्व उपकरणे, वापरकर्ते आणि वर्कलोड्सची सर्वसमावेशक इन्व्हेंटरी स्थापित करणे आवश्यक आहे. Hospitality किंवा Retail सारख्या ठिकाणी, दस्तऐवजीकरण नसलेली IoT उपकरणे आणि लेगसी सिस्टीम सामान्य आहेत. विद्यमान ट्रॅफिक फ्लो मॅप करण्यासाठी आणि सर्व कनेक्टेड एंडपॉइंट्स ओळखण्यासाठी नेटवर्क डिस्कव्हरी टूलिंगचा वापर करा.

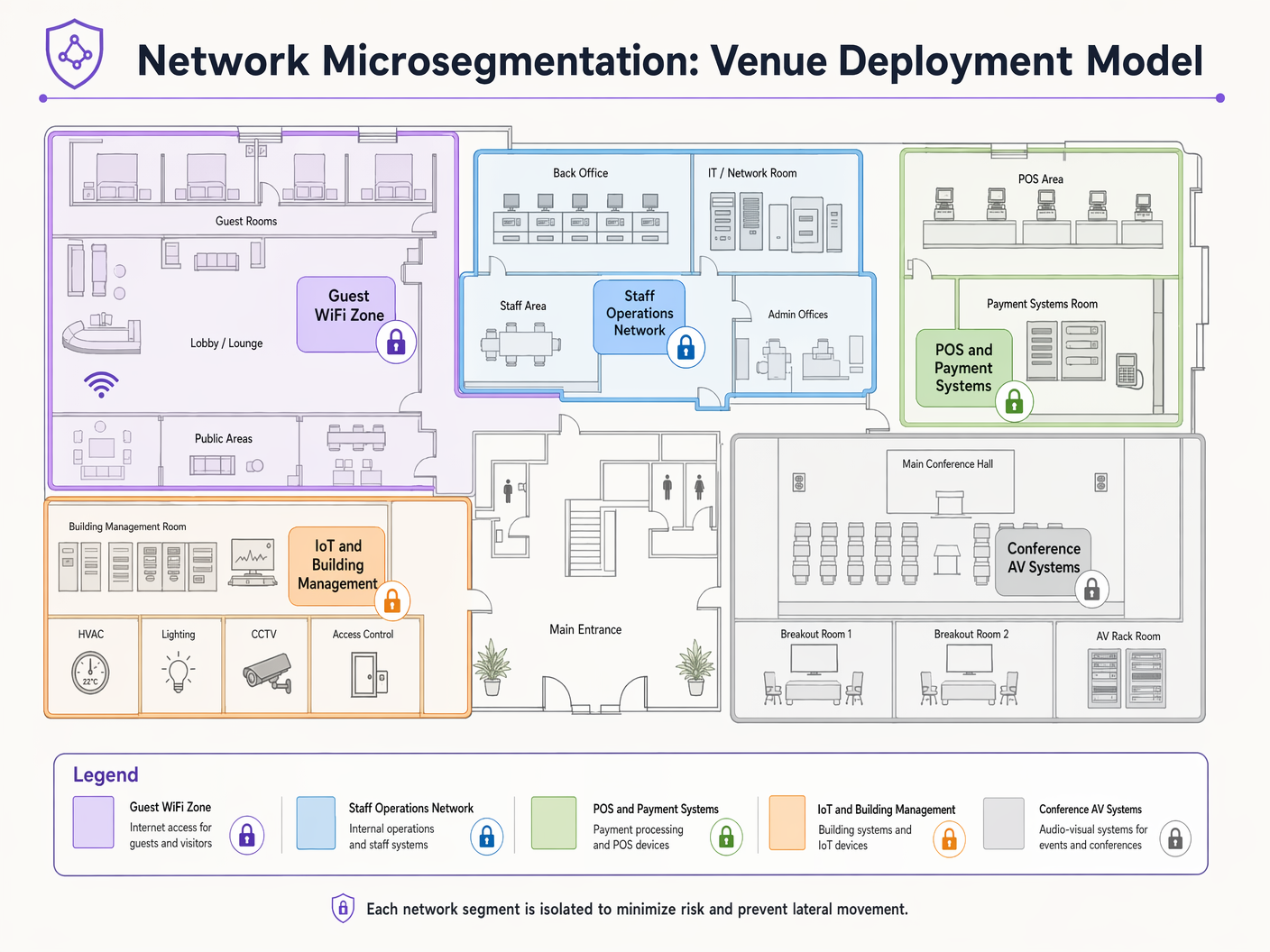

टप्पा २: सेगमेंटेशन डिझाइन

नेटवर्क सेगमेंट्सना व्यवसाय कार्ये आणि अनुपालन आवश्यकतांनुसार मॅप करा. सामान्य ठिकाणासाठी खालीलप्रमाणे भिन्न सेगमेंट्स आवश्यक असतात:

- Guest WiFi: केवळ इंटरनेट ॲक्सेस.

- कर्मचारी ऑपरेशन्स: अंतर्गत ॲप्लिकेशन्सचा ॲक्सेस.

- पेमेंट सिस्टीम (POS): PCI DSS अनुपालनासाठी काटेकोरपणे वेगळे केलेले.

- बिल्डिंग मॅनेजमेंट/IoT: आवश्यक कंट्रोल सर्व्हर्सपुरते मर्यादित.

डीफॉल्ट-डिनाय भूमिका वापरून या सेगमेंट्समधील अनुमत ट्रॅफिक फ्लो परिभाषित करा.

टप्पा ३: आयडेंटिटी इंटिग्रेशन

तुमचे ZTNA पॉलिसी इंजिन तुमच्या आयडेंटिटी प्रोव्हायडर्ससोबत इंटिग्रेट करा. कर्मचाऱ्यांसाठी कॉर्पोरेट डिरेक्टरीज कनेक्ट करा आणि अतिथींची ओळख प्रस्थापित करण्यासाठी अतिथी ॲक्सेस प्लॅटफॉर्म कॉन्फिगर करा. प्रोफाइल-आधारित प्रमाणीकरण यंत्रणा मजबूत आणि पीक व्हेन्यू क्षमता हाताळण्यासाठी स्केलेबल असल्याची खात्री करा.

टप्पा ४: पॉलिसी रोलआउट (मॉनिटरिंग मोड)

सुरुवातीला केवळ-निरीक्षण (observe-only) मोडमध्ये धोरणे तैनात करा. हे ब्लॉक केल्या जाणाऱ्या ट्रॅफिकची दृश्यमानता प्रदान करते, ज्यामुळे तुम्हाला कायदेशीर व्यवसाय प्रक्रियांमध्ये व्यत्यय न आणता नियम परिष्कृत करण्याची अनुमती मिळते. २-४ आठवड्यांच्या मॉनिटरिंग कालावधीनंतर, एन्फोर्समेंट मोडवर संक्रमण करा.

सर्वोत्तम पद्धती

- अस्युम ब्रीच (Assume Breach): एखाद्या हल्लेखोराने आधीच एंडपॉइंटशी तडजोड केली आहे असे गृहीत धरून तुमचे नेटवर्क डिझाइन करा. लॅटरल मूव्हमेंट विरुद्ध मायक्रोसेगमेंटेशन हा तुमचा प्राथमिक बचाव आहे.

- 802.1X आणि WPA3 चा फायदा घ्या: ॲक्सेस लेयरवर मजबूत प्रमाणीकरण आणि एन्क्रिप्शन लागू करा. डिप्लॉयमेंट सपोर्टसाठी Troubleshooting Windows 11 802.1X Authentication Issues वरील मार्गदर्शकांचा संदर्भ घ्या.

- अतिथी ओळख स्वयंचलित करा: जास्त अडथळे न आणता अतिथींची ओळख अखंडपणे कॅप्चर आणि सत्यापित करणाऱ्या प्लॅटफॉर्मचा वापर करा. Securing Guest WiFi Networks: Best Practices and Implementation पहा.

- IoT उपकरणे वेगळी करा: IoT सेन्सर्स आणि बिल्डिंग मॅनेजमेंट सिस्टीम्सना क्वचितच इंटरनेट ॲक्सेस किंवा क्रॉस-सेगमेंट राउटिंगची आवश्यकता असते. त्यांना काटेकोरपणे वेगळे करा.

ट्रबलशूटिंग आणि जोखीम निवारण

झिरो ट्रस्ट नेटवर्क ॲक्सेस अंमलबजावणीमधील सर्वात सामान्य अपयश म्हणजे पुरेशा शोधाशिवाय आक्रमक धोरण लागू करणे. यामुळे व्यवसायासाठी-गंभीर ट्रॅफिक ब्लॉक होते आणि प्रोजेक्ट रोलबॅक होतो.

जोखीम: लेगसी उपकरणे (उदा. जुने POS टर्मिनल्स किंवा HVAC कंट्रोलर्स) आधुनिक प्रमाणीकरण प्रोटोकॉलला समर्थन देत नाहीत. निवारण: व्यापक ZTNA आर्किटेक्चरशी तडजोड न करता या उपकरणांना सुरक्षितपणे ऑनबोर्ड करण्यासाठी कठोर मायक्रोसेगमेंटेशन आणि प्रोफाइलिंगसह MAC ऑथेंटिकेशन बायपास (MAB) चा वापर करा.

जोखीम: जड पॉलिसी एन्फोर्समेंट ओव्हरहेडमुळे अतिथी नेटवर्क कार्यप्रदर्शन खराब होते. निवारण: विशिष्ट धोक्याची माहिती असल्याशिवाय डीप इंटरनल इन्स्पेक्शन इंजिन्सना बायपास करून, अतिथी ट्रॅफिक राउटिंग थेट काठावरील इंटरनेटवर ऑफलोड करा.

ROI आणि व्यवसाय प्रभाव

ZTNA ची अंमलबजावणी जोखीम कमी करण्यापलीकडे मोजता येण्याजोगे व्यवसाय मूल्य प्रदान करते:

- अनुपालन खर्च कपात: मायक्रोसेगमेंटेशनद्वारे कार्डहोल्डर डेटा एन्व्हायर्नमेंट (CDE) काटेकोरपणे वेगळे करून, ठिकाणे PCI DSS ऑडिटची व्याप्ती आणि खर्च लक्षणीयरीत्या कमी करतात.

- ऑपरेशनल लवचिकता: उल्लंघनांना एकाच सेगमेंटपुरते मर्यादित ठेवल्याने संपूर्ण ठिकाणाचे आउटेज टळते, पीक ऑपरेशनल वेळेत महसूल प्रवाहाचे संरक्षण होते.

- वर्धित ॲनालिटिक्स: ZTNA धोरणांद्वारे व्युत्पन्न केलेला ग्रॅन्युलर आयडेंटिटी आणि ट्रॅफिक डेटा WiFi Analytics ला समृद्ध करतो, वापरकर्त्याचे वर्तन आणि नेटवर्क वापराविषयी सखोल अंतर्दृष्टी प्रदान करतो.

महत्वाच्या व्याख्या

मायक्रोसेगमेंटेशन

हल्ल्याचा पृष्ठभाग कमी करण्यासाठी आणि लॅटरल मूव्हमेंट टाळण्यासाठी नेटवर्कला वेगळ्या सेगमेंट्समध्ये विभागण्याची सराव.

व्हेन्यू आयटी टीम्ससाठी POS सिस्टीम्सना Guest WiFi आणि कर्मचारी नेटवर्कपासून वेगळे करण्यासाठी, अनुपालन सुनिश्चित करण्यासाठी आणि संभाव्य उल्लंघनांना रोखण्यासाठी महत्त्वपूर्ण.

डिव्हाइस पोश्चर व्हेरिफिकेशन

नेटवर्क ॲक्सेस देण्यापूर्वी एंडपॉइंटच्या सुरक्षा स्थितीचे (उदा. OS आवृत्ती, अँटीव्हायरस स्थिती) मूल्यांकन करण्याची प्रक्रिया.

पॅच न केलेली किंवा तडजोड केलेली कर्मचारी उपकरणे संवेदनशील अंतर्गत ॲप्लिकेशन्समध्ये ॲक्सेस करू शकत नाहीत याची खात्री करण्यासाठी वापरले जाते.

सतत प्रमाणीकरण

वापरकर्त्याची ओळख आणि वर्तन वैध आणि विसंगत-नसलेले राहील याची खात्री करण्यासाठी त्यांच्या सत्राचे सतत निरीक्षण करणे.

स्टेडियम्ससारख्या उच्च-उलाढालीच्या वातावरणात सेशन हायजॅकिंग किंवा असामान्य डेटा एक्सफिल्ट्रेशनचे प्रयत्न शोधण्यासाठी महत्त्वपूर्ण.

IEEE 802.1X

पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोलसाठी एक मानक जे LAN किंवा WLAN शी संलग्न होऊ इच्छिणाऱ्या उपकरणांना प्रमाणीकरण यंत्रणा प्रदान करते.

कॉर्पोरेट उपकरणांना सुरक्षितपणे प्रमाणित करण्यासाठी नेटवर्क आर्किटेक्ट्सद्वारे वापरला जाणारा मूलभूत प्रोटोकॉल.

लॅटरल मूव्हमेंट

सायबर हल्लेखोर मुख्य डेटा आणि मालमत्ता शोधत असताना नेटवर्कमधून हळूहळू पुढे जाण्यासाठी वापरत असलेली तंत्रे.

फ्लॅट लेगसी नेटवर्क्समध्ये निष्प्रभ करण्यासाठी ZTNA आणि मायक्रोसेगमेंटेशन डिझाइन केलेले प्राथमिक धोके.

सॉफ्टवेअर-डिफाइन्ड पेरिमीटर (SDP)

एक सुरक्षा दृष्टिकोन जो इंटरनेट-कनेक्टेड पायाभूत सुविधा लपवतो जेणेकरून बाह्य पक्ष आणि हल्लेखोर ते पाहू शकणार नाहीत, मग ते ऑन-प्रिमाइसेस होस्ट केलेले असो किंवा क्लाउडमध्ये.

ZTNA ॲक्सेस धोरणे तैनात करण्यासाठी तांत्रिक अंमलबजावणी यंत्रणा म्हणून अनेकदा वापरले जाते.

किमान-विशेषाधिकार ॲक्सेस

वापरकर्ते आणि सिस्टीम्सना त्यांची आवश्यक कार्ये करण्यासाठी केवळ किमान स्तरावरील ॲक्सेस देण्याचे सुरक्षा तत्त्व.

ZTNA पॉलिसी इंजिनमध्ये नियम परिभाषित करताना आयटी व्यवस्थापकांनी वापरणे आवश्यक असलेले मार्गदर्शक धोरण फ्रेमवर्क.

मॅक ऑथेंटिकेशन बायपास (MAB)

एक फॉलबॅक प्रमाणीकरण पद्धत जी 802.1X समर्थित नसताना नेटवर्क ॲक्सेस देण्यासाठी डिव्हाइसचा MAC पत्ता वापरते.

लेगसी IoT उपकरणांना (जसे की जुने प्रिंटर किंवा HVAC सिस्टीम) वेगळ्या नेटवर्क सेगमेंट्समध्ये ऑनबोर्ड करण्यासाठी नेटवर्क टीम्सद्वारे व्यावहारिकरित्या वापरले जाते.

सोडवलेली उदाहरणे

एका ४००-खोल्यांच्या हॉटेलला सर्व अतिथी खोल्यांमध्ये नवीन स्मार्ट टीव्ही तैनात करायचे आहेत. या उपकरणांना स्ट्रीमिंग सेवांसाठी इंटरनेट ॲक्सेस आणि वैयक्तिकृत ग्रीटिंग्ज आणि बिलिंग पुनरावलोकनासाठी प्रॉपर्टी मॅनेजमेंट सिस्टीम (PMS) मध्ये स्थानिक नेटवर्क ॲक्सेस आवश्यक आहे. ZTNA मॉडेल अंतर्गत याची अंमलबजावणी कशी करावी?

१. सर्व स्मार्ट टीव्ही एका समर्पित 'गेस्ट रूम एंटरटेनमेंट' मायक्रोसेगमेंटमध्ये ठेवा. २. स्ट्रीमिंगसाठी आउटबाउंड इंटरनेट ॲक्सेसला अनुमती देण्यासाठी धोरणे कॉन्फिगर करा. ३. एक कठोर, युनिडायरेक्शनल API गेटवे धोरण लागू करा जे टीव्हीला केवळ आवश्यक एंडपॉइंट्ससाठी विशिष्ट पोर्ट्सवर (उदा. HTTPS/443) PMS ला क्वेरी करण्याची अनुमती देईल. ४. वैयक्तिक टीव्हीमधील सर्व लॅटरल ट्रॅफिक नाकारा आणि इंटरनेटवरून येणारे सर्व इनबाउंड ट्रॅफिक नाकारा.

एक मोठी रिटेल चेन शॉप फ्लोअरवरील कर्मचाऱ्यांसाठी मोबाईल पॉइंट ऑफ सेल (mPOS) टॅब्लेट्स आणत आहे. हे टॅब्लेट्स WiFi द्वारे कनेक्ट होतात. तुम्ही हे डिप्लॉयमेंट कसे सुरक्षित कराल?

१. प्रमाणपत्र-आधारित IEEE 802.1X (EAP-TLS) वापरून टॅब्लेट्स प्रमाणित करा. २. ॲक्सेस देण्यापूर्वी टॅब्लेट अनुपालन (पॅच केलेले, अनरूट केलेले) असल्याची खात्री करण्यासाठी MDM इंटिग्रेशनद्वारे डिव्हाइस पोश्चर तपासणी लागू करा. ३. टॅब्लेट्सना अत्यंत प्रतिबंधित 'mPOS' VLAN/सेगमेंटमध्ये डायनॅमिकपणे नियुक्त करा. ४. केवळ विशिष्ट पेमेंट गेटवे IP पत्ते आणि अंतर्गत इन्व्हेंटरी API ला ट्रॅफिकची अनुमती द्या.

सराव प्रश्न

Q1. एका स्टेडियमच्या आयटी डायरेक्टरला तृतीय-पक्ष विक्रेत्यांना (उदा. केटरिंग कर्मचारी) स्टेडियमच्या WiFi द्वारे त्यांच्या स्वतःच्या क्लाउड-आधारित इन्व्हेंटरी सिस्टीममध्ये ॲक्सेस करण्याची अनुमती द्यायची आहे. हे कसे कॉन्फिगर केले जावे?

टीप: तृतीय पक्षांसाठी कॉर्पोरेट डेटा ॲक्सेस आणि केवळ-इंटरनेट ॲक्सेस मधील फरकाचा विचार करा.

नमुना उत्तर पहा

एक समर्पित 'व्हेंडर WiFi' SSID आणि मायक्रोसेगमेंट तयार करा. Captive Portal किंवा युनिक प्री-शेअर्ड की (WPA3-SAE) वापरून विक्रेत्यांना प्रमाणित करा. केवळ आउटबाउंड इंटरनेट ॲक्सेसला अनुमती देण्यासाठी सेगमेंट पॉलिसी कॉन्फिगर करा, स्टेडियमच्या अंतर्गत ऑपरेशनल नेटवर्क्स किंवा POS सिस्टीम्समधील कोणतेही राउटिंग काटेकोरपणे नाकारा.

Q2. ZTNA रोलआउट दरम्यान, ऑपरेशन्स टीम अहवाल देते की वेअरहाउसमधील अनेक लेगसी बारकोड स्कॅनर्सनी काम करणे थांबवले आहे. याचे संभाव्य कारण आणि त्वरित उपाय काय आहे?

टीप: जेव्हा उपकरणे आधुनिक प्रमाणीकरण प्रोटोकॉलला समर्थन देऊ शकत नाहीत तेव्हा काय होते याचा विचार करा.

नमुना उत्तर पहा

स्कॅनर्स बहुधा 802.1X प्रमाणीकरणाला समर्थन देत नाहीत आणि नवीन डीफॉल्ट-डिनाय धोरणाद्वारे ब्लॉक केले गेले आहेत. स्कॅनर्सच्या विशिष्ट MAC पत्त्यांसाठी MAC ऑथेंटिकेशन बायपास (MAB) लागू करणे आणि त्यांना अत्यंत प्रतिबंधित मायक्रोसेगमेंटमध्ये ठेवणे हा त्वरित उपाय आहे जो केवळ इन्व्हेंटरी डेटाबेस सर्व्हरला ट्रॅफिकची अनुमती देतो.

Q3. एक CTO तुम्हाला ५०-साइट रिटेल इस्टेटमध्ये मायक्रोसेगमेंटेशन लागू करण्याच्या खर्चाचे समर्थन करण्यास सांगतो. प्राथमिक व्यवसाय समर्थन काय आहे?

टीप: जोखीम नियंत्रण आणि अनुपालन प्रभावावर लक्ष केंद्रित करा.

नमुना उत्तर पहा

प्राथमिक समर्थन म्हणजे जोखीम नियंत्रण आणि अनुपालन व्याप्ती कमी करणे. नेटवर्कचे मायक्रोसेगमेंटेशन करून, कमी सुरक्षित सेगमेंटमधील (जसे की IoT डिव्हाइस किंवा Guest WiFi) उल्लंघन कार्डहोल्डर डेटा एन्व्हायर्नमेंट (CDE) मध्ये पसरू शकत नाही. हे वार्षिक PCI DSS ऑडिटची व्याप्ती, जटिलता आणि खर्च नाटकीयरित्या कमी करते, तसेच स्थानिक घटनेला कंपनी-व्यापी डेटा उल्लंघन होण्यापासून प्रतिबंधित करते.

या मालिकेमध्ये पुढे वाचा

WeChat WiFi प्रमाणीकरण समाकलित करणे: APAC ग्राहकांसाठी Captive Portal ऑनबोर्डिंग

WeChat कडे 1.41 अब्ज मासिक सक्रिय वापरकर्ते आहेत, ज्यामुळे ती जागतिक स्तरावर चिनी ग्राहकांसाठी प्राथमिक डिजिटल ओळख बनली आहे. हे मार्गदर्शक APAC ठिकाणांसाठी एंटरप्राइझ captive portals मध्ये WeChat OAuth 2.0 प्रमाणीकरण कसे समाकलित करावे हे स्पष्ट करते, ज्यामध्ये प्लॅटफॉर्म नोंदणी, स्कोप निवड, RADIUS Change of Authorisation अंमलबजावणी आणि GDPR आणि चीनच्या PIPL सह दुहेरी-फ्रेमवर्क अनुपालनाचा समावेश आहे. हे IT व्यवस्थापक, नेटवर्क आर्किटेक्ट्स आणि या तिमाहीत कारवाई करू इच्छिणाऱ्या ठिकाण ऑपरेशन्स संचालकांसाठी उद्दिष्टित आहे.

टप्प्याटप्प्याने मार्गदर्शिका: गेस्ट WiFi Captive Portals साठी Ruijie वायरलेस कंट्रोलर्स कॉन्फिगर करणे

ही मार्गदर्शिका एंटरप्राइझ-दर्जाचे गेस्ट WiFi Captive Portals उपयोजित करण्यासाठी Ruijie वायरलेस कंट्रोलर्स आणि गेटवे कॉन्फिगर करण्यासाठी संपूर्ण तांत्रिक माहिती प्रदान करते. यामध्ये VLAN विभागणी, WISPr प्रोटोकॉलद्वारे बाह्य RADIUS प्रमाणीकरण, walled garden कॉन्फिगरेशन आणि हॉस्पिटॅलिटी, रिटेल आणि सार्वजनिक-क्षेत्रातील वातावरणात फर्स्ट-पार्टी डेटा गोळा करण्यासाठी आणि मोजण्यायोग्य व्यावसायिक मूल्य मिळवण्यासाठी Purple च्या आयडेंटिटी-बेस्ड नेटवर्क प्लॅटफॉर्मसह अखंड एकत्रीकरण समाविष्ट आहे.

सुरक्षित BYOD आणि 802.1X नेटवर्क ऑथेंटिकेशनसाठी SCEP कसे कॉन्फिगर करावे

हे मार्गदर्शक सर्टिफिकेट-आधारित 802.1X नेटवर्क ऑथेंटिकेशन उपयोजित करण्यासाठी SCEP कॉन्फिगर करण्याचा एक व्यापक तांत्रिक संदर्भ प्रदान करते. यामध्ये सामायिक केलेल्या पासवर्डवरून EAP-TLS कडे होणारा आर्किटेक्चरल बदल, मोबाईल डिव्हाइस मॅनेजमेंट इंटिग्रेशन आणि एंटरप्राइझ वातावरणात सुरक्षित BYOD ॲक्सेससाठी कठोर नेटवर्क सेगमेंटेशन समाविष्ट आहे.