Zero Trust Network Access: Estratégias de Implementação e Melhores Práticas

Este guia de referência técnica fornece a líderes de TI e arquitetos de rede um plano pragmático para a implementação de Zero Trust Network Access (ZTNA) em locais empresariais. Abrange a arquitetura central, estratégias de microssegmentação e metodologias de implementação passo a passo para proteger ambientes complexos sem perturbar as operações.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada

- Controlo de Acesso Baseado em Identidade

- Verificação da Postura do Dispositivo

- Autenticação Contínua e Deteção de Ameaças

- Guia de Implementação

- Fase 1: Descoberta e Classificação

- Fase 2: Design de Segmentação

- Fase 3: Integração de Identidade

- Fase 4: Implementação de Políticas (Modo de Monitorização)

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

O modelo de segurança tradicional baseado em perímetro está obsoleto. Para locais empresariais — desde hotéis com 500 quartos a extensas propriedades de retalho e estádios de alta densidade — a suposição de que o tráfego de rede interno é inerentemente fiável representa uma vulnerabilidade crítica. Zero Trust Network Access (ZTNA) substitui esta suposição falha por uma estrutura rigorosa e orientada pela identidade: verificar tudo, não confiar em nada por predefinição e impor o acesso com privilégios mínimos em todas as camadas.

Este guia de referência fornece a gestores de TI, arquitetos de rede e diretores de operações de locais um plano pragmático para a implementação de acesso à rede de confiança zero. Abandona a teoria académica para se focar nas realidades da implementação: integrar fornecedores de identidade, impor a microssegmentação em ambientes legados complexos e gerir a verificação da postura de dispositivos tanto para endpoints corporativos geridos como para dispositivos de convidados não geridos. Ao implementar estas estratégias, os locais podem proteger a sua infraestrutura de Guest WiFi , isolar sistemas de pagamento para manter a conformidade com PCI DSS e proteger tecnologia operacional crítica sem degradar a experiência do utilizador.

Análise Técnica Detalhada

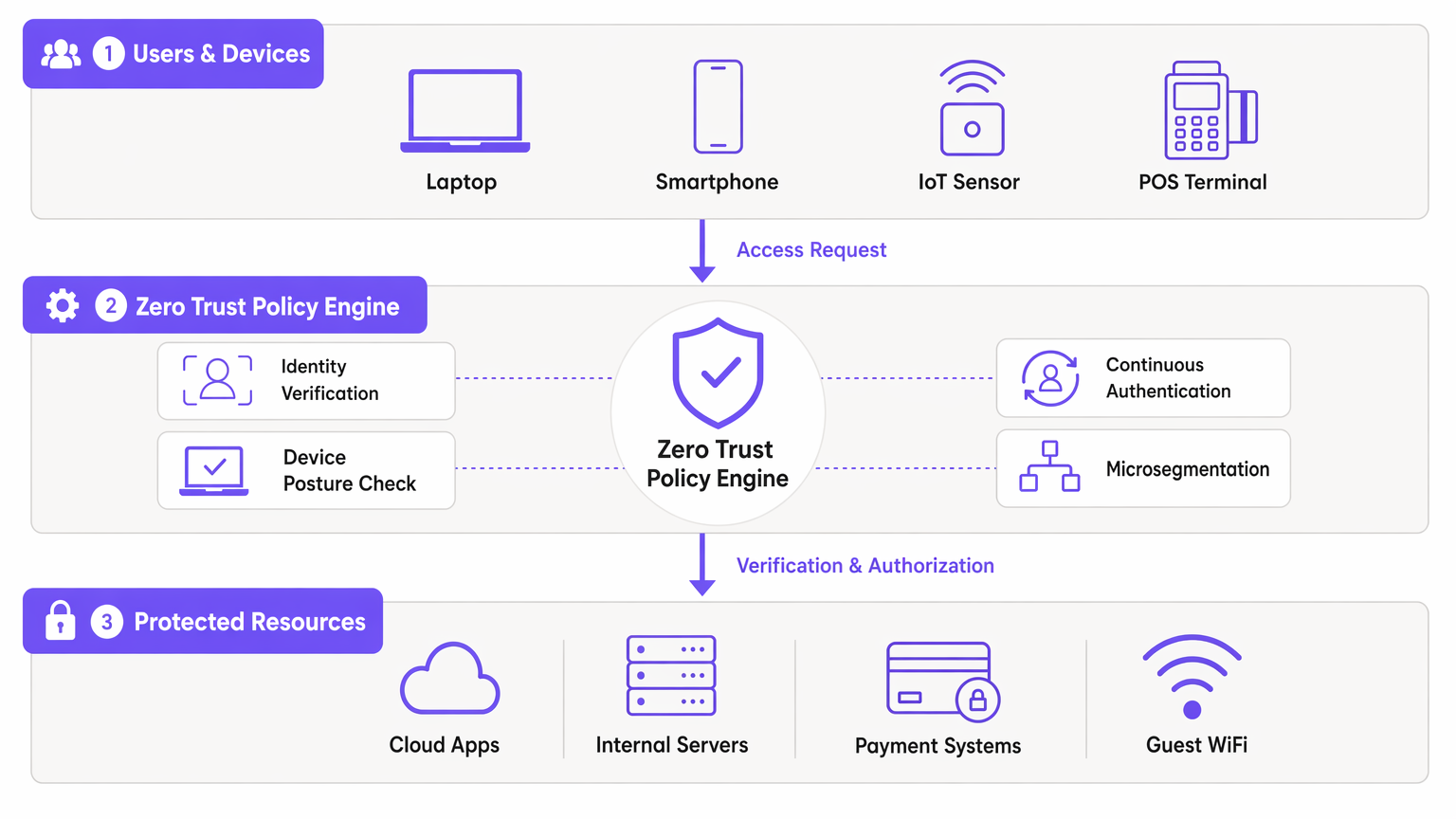

Uma arquitetura robusta de Zero Trust Network Access baseia-se na orquestração de vários componentes centrais, deslocando o perímetro de segurança da extremidade da rede para a identidade e dispositivo individuais.

Controlo de Acesso Baseado em Identidade

Num modelo ZTNA, as decisões de acesso são inteiramente baseadas na identidade verificada, em vez da localização da rede. Um utilizador a ligar-se a uma porta de switch num escritório de apoio não recebe mais confiança inerente do que um convidado a ligar-se a um ponto de acesso público. Em ambientes de locais, as políticas de identidade devem acomodar populações de utilizadores altamente divergentes.

Para funcionários e contratados, a autenticação normalmente baseia-se em IEEE 802.1X ligado a um diretório central (por exemplo, Active Directory ou Azure AD). Para utilizadores convidados, a asserção de identidade ocorre através de Captive Portals ou mecanismos de login social. A plataforma da Purple atua como um fornecedor de identidade crítico neste contexto, capturando a identidade verificada no ponto de conexão e passando este contexto para os pontos de aplicação de políticas a jusante.

Verificação da Postura do Dispositivo

A identidade por si só é insuficiente; o endpoint de conexão também deve ser validado. A verificação da postura do dispositivo avalia o estado de segurança do dispositivo antes de conceder acesso. Para dispositivos corporativos geridos, isto envolve verificar a proteção de endpoint ativa, os níveis de patch do SO e o registo MDM.

Para dispositivos não geridos — como os em redes Guest WiFi — a verificação da postura é limitada, necessitando de uma política de negação por predefinição para o encaminhamento interno. Estes dispositivos são colocados num segmento isolado com acesso apenas à internet. O motor de políticas avalia estes parâmetros dinamicamente no momento da conexão e continuamente ao longo da sessão.

Autenticação Contínua e Deteção de Ameaças

As redes tradicionais autenticam uma vez e mantêm a sessão indefinidamente. ZTNA exige autenticação contínua. O motor de políticas monitoriza o comportamento da sessão, volumes de dados e uso de protocolo. Padrões anómalos desencadeiam a reautenticação ou a terminação imediata da sessão. Esta telemetria alimenta plataformas SIEM, permitindo a deteção de ameaças em tempo real e uma resposta rápida a tentativas de movimento lateral.

Guia de Implementação

A implementação de ZTNA num ambiente de local em funcionamento requer uma abordagem faseada e metódica para evitar interrupções operacionais.

Fase 1: Descoberta e Classificação

Antes de modificar as políticas, deve estabelecer um inventário abrangente de todos os dispositivos, utilizadores e cargas de trabalho. Em locais como Hospitalidade ou Retalho , dispositivos IoT não documentados e sistemas legados são comuns. Utilize ferramentas de descoberta de rede para mapear fluxos de tráfego existentes e identificar todos os endpoints conectados.

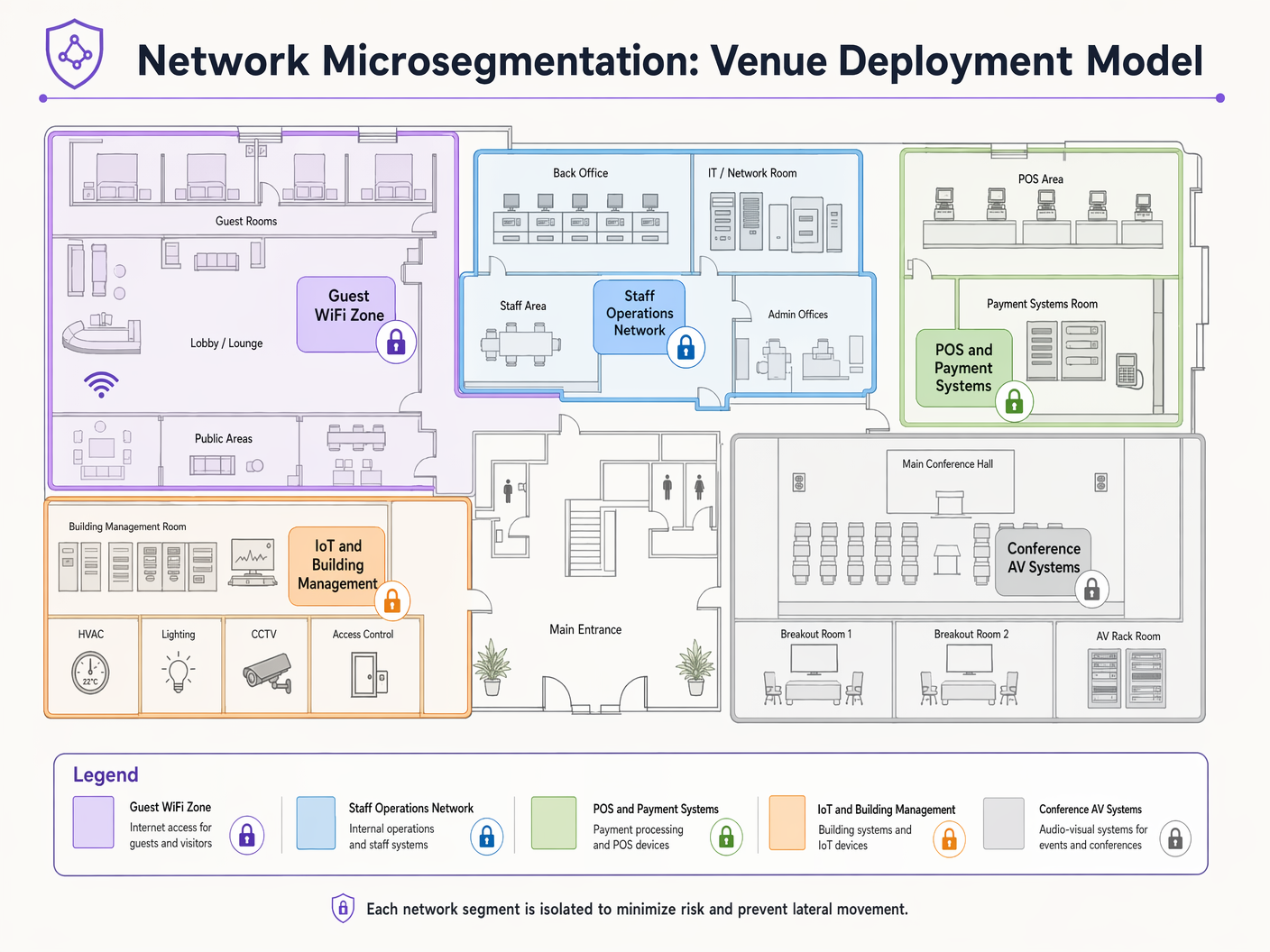

Fase 2: Design de Segmentação

Mapeie os segmentos de rede para funções de negócio e requisitos de conformidade. Um local típico requer segmentos distintos para:

- Guest WiFi: Acesso apenas à internet.

- Operações de Pessoal: Acesso a aplicações internas.

- Sistemas de Pagamento (POS): Estritamente isolados para conformidade com PCI DSS.

- Gestão de Edifícios/IoT: Restrito a servidores de controlo necessários.

Defina os fluxos de tráfego permitidos entre estes segmentos usando uma postura de negação por predefinição.

Fase 3: Integração de Identidade

Integre o seu motor de políticas ZTNA com os seus fornecedores de identidade. Conecte diretórios corporativos para funcionários e configure plataformas de acesso de convidados para afirmar identidades de convidados. Garanta que os mecanismos de autenticação baseados em perfil são robustos e escaláveis para lidar com a capacidade máxima do local.

Fase 4: Implementação de Políticas (Modo de Monitorização)

Implemente políticas em modo apenas de observação inicialmente. Isto fornece visibilidade sobre o tráfego que seria bloqueado, permitindo-lhe refinar as regras sem quebrar processos de negócio legítimos. Após um período de monitorização de 2-4 semanas, faça a transição para o modo de aplicação.

Melhores Práticas

- Assuma a Violação: Projete a sua rede sob a suposição de que um atacante já comprometeu um endpoint. A microssegmentação é a sua principal defesa contra o movimento lateral.

- Aproveite 802.1X e WPA3: Implemente autenticação e encriptação robustas na camada de acesso. Consulte os guias sobre Resolução de Problemas de Autenticação 802.1X no Windows 11 para suporte de implementação.

- Automatizar a Identidade de Convidados: Utilize plataformas que capturem e verifiquem identidades de convidados de forma integrada, sem introduzir atrito excessivo. Ver Proteger Redes WiFi de Convidados: Melhores Práticas e Implementação .

- Isolar Dispositivos IoT: Sensores IoT e sistemas de gestão de edifícios raramente necessitam de acesso à internet ou de encaminhamento entre segmentos. Isole-os estritamente.

Resolução de Problemas e Mitigação de Riscos

O modo de falha mais comum na implementação de acesso à rede de confiança zero é a aplicação agressiva de políticas sem uma descoberta adequada. Isto leva ao bloqueio de tráfego crítico para o negócio e ao retrocesso do projeto.

Risco: Dispositivos legados (por exemplo, terminais POS antigos ou controladores HVAC) podem não suportar protocolos de autenticação modernos. Mitigação: Utilize o MAC Authentication Bypass (MAB) combinado com microsegmentação e perfilagem rigorosas para integrar estes dispositivos de forma segura, sem comprometer a arquitetura ZTNA mais ampla.

Risco: O desempenho da rede de convidados degrada-se devido à sobrecarga da aplicação intensiva de políticas. Mitigação: Descarregue o encaminhamento do tráfego de convidados diretamente para a internet na extremidade, ignorando os motores de inspeção interna profunda, a menos que a inteligência de ameaças específica indique o contrário.

ROI e Impacto no Negócio

A implementação de ZTNA oferece valor de negócio mensurável para além da redução de riscos:

- Redução de Custos de Conformidade: Ao isolar estritamente o Ambiente de Dados do Titular do Cartão (CDE) através de microsegmentação, os locais reduzem significativamente o âmbito e o custo das auditorias PCI DSS.

- Resiliência Operacional: Conter as violações num único segmento evita interrupções em todo o local, protegendo os fluxos de receita durante as horas de pico operacional.

- Análise Aprimorada: Os dados granulares de identidade e tráfego gerados pelas políticas ZTNA enriquecem a Análise WiFi , fornecendo informações mais aprofundadas sobre o comportamento do utilizador e a utilização da rede.

Definições Principais

Microsegmentation

The practice of dividing a network into isolated segments to reduce the attack surface and prevent lateral movement.

Critical for venue IT teams to isolate POS systems from Guest WiFi and staff networks, ensuring compliance and containing potential breaches.

Device Posture Verification

The process of assessing an endpoint's security state (e.g., OS version, antivirus status) before granting network access.

Used to ensure that unpatched or compromised staff devices cannot access sensitive internal applications.

Continuous Authentication

The ongoing monitoring of a user's session to ensure their identity and behavior remain valid and non-anomalous.

Vital in high-turnover environments like stadiums to detect session hijacking or unusual data exfiltration attempts.

IEEE 802.1X

A standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol used by network architects to authenticate corporate devices securely.

Lateral Movement

Techniques that cyber attackers use to progressively move through a network as they search for key data and assets.

The primary threat that ZTNA and microsegmentation are designed to neutralize in flat legacy networks.

Software-Defined Perimeter (SDP)

A security approach that hides internet-connected infrastructure so that external parties and attackers cannot see it, whether it is hosted on-premises or in the cloud.

Often used as the technical implementation mechanism for deploying ZTNA access policies.

Least-Privilege Access

The security principle of granting users and systems only the minimum level of access necessary to perform their required functions.

The guiding policy framework IT managers must use when defining rules within the ZTNA policy engine.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address to grant network access when 802.1X is not supported.

Used pragmatically by network teams to onboard legacy IoT devices (like old printers or HVAC systems) into isolated network segments.

Exemplos Práticos

A 400-room hotel needs to deploy new smart TVs in all guest rooms. These devices require internet access for streaming services and local network access to the property management system (PMS) for personalized greetings and billing review. How should this be implemented under a ZTNA model?

- Place all smart TVs in a dedicated 'Guest Room Entertainment' microsegment. 2. Configure policies to allow outbound internet access for streaming. 3. Implement a strict, unidirectional API gateway policy allowing the TVs to query the PMS on specific ports (e.g., HTTPS/443) only for the required endpoints. 4. Deny all lateral traffic between individual TVs and deny all inbound traffic from the internet.

A large retail chain is rolling out mobile Point of Sale (mPOS) tablets for staff on the shop floor. These tablets connect via WiFi. How do you secure this deployment?

- Authenticate the tablets using certificate-based IEEE 802.1X (EAP-TLS). 2. Implement device posture checks via MDM integration to ensure the tablet is compliant (patched, unrooted) before granting access. 3. Assign the tablets dynamically to a highly restricted 'mPOS' VLAN/segment. 4. Allow traffic only to the specific payment gateway IP addresses and internal inventory APIs.

Perguntas de Prática

Q1. A stadium IT director wants to allow third-party vendors (e.g., catering staff) to access their own cloud-based inventory systems via the stadium's WiFi. How should this be configured?

Dica: Consider the difference between corporate data access and internet-only access for third parties.

Ver resposta modelo

Create a dedicated 'Vendor WiFi' SSID and microsegment. Authenticate vendors using a captive portal or unique pre-shared keys (WPA3-SAE). Configure the segment policy to allow outbound internet access only, strictly denying any routing to the stadium's internal operational networks or POS systems.

Q2. During a ZTNA rollout, the operations team reports that several legacy barcode scanners in the warehouse have stopped working. What is the likely cause and immediate solution?

Dica: Think about what happens when devices cannot support modern authentication protocols.

Ver resposta modelo

The scanners likely do not support 802.1X authentication and were blocked by the new default-deny policy. The immediate solution is to implement MAC Authentication Bypass (MAB) for the specific MAC addresses of the scanners and place them in a highly restricted microsegment that only allows traffic to the inventory database server.

Q3. A CTO asks you to justify the cost of implementing microsegmentation across a 50-site retail estate. What is the primary business justification?

Dica: Focus on risk containment and compliance impact.

Ver resposta modelo

The primary justification is risk containment and compliance scope reduction. By microsegmenting the network, a breach in a less secure segment (like an IoT device or Guest WiFi) cannot spread to the Cardholder Data Environment (CDE). This dramatically reduces the scope, complexity, and cost of annual PCI DSS audits, while preventing a localized incident from becoming a company-wide data breach.

Continue a ler esta série

Como Configurar o SCEP para BYOD Seguro e Autenticação de Rede 802.1X

Este guia fornece uma referência técnica abrangente para configurar o SCEP para implementar a autenticação de rede 802.1X baseada em certificados. Abrange a transição arquitetónica de palavras-passe partilhadas para EAP-TLS, a integração de Gestão de Dispositivos Móveis (MDM) e a segmentação de rede rigorosa para acesso BYOD seguro em ambientes empresariais.

Guia de Configuração de Guest WiFi Empresarial: Segmentação de VLAN, Segurança e Captive Portals

Este guia fornece um plano técnico para a implementação de guest WiFi empresarial, focando-se na segmentação de VLAN, protocolos de segurança e arquitetura de Captive Portal. Detalha como isolar o tráfego, aplicar normas de encriptação e recolher dados first-party de forma segura em locais complexos.

Políticas de WiFi para Colaboradores no Retalho: Proteger as Redes Back-of-House

Este guia aborda os requisitos técnicos e de políticas críticos para proteger as redes WiFi back-of-house no retalho - desde a segmentação de VLAN e conformidade com o PCI DSS 4.0 até à gestão de BYOD de funcionários na loja. Oferece aos gestores de TI, arquitetos de rede e diretores de operações um plano prático e neutro em termos de fornecedor que podem implementar já este trimestre.