Zero Trust Network Access: Implementierungsstrategien und Best Practices

Dieser technische Leitfaden bietet IT-Führungskräften und Netzwerkarchitekten einen pragmatischen Entwurf für die Implementierung von Zero Trust Network Access (ZTNA) in Unternehmensumgebungen. Er behandelt die Kernarchitektur, Mikrosegmentierungsstrategien und schrittweise Bereitstellungsmethoden, um komplexe Umgebungen ohne Betriebsunterbrechungen zu sichern.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Einblick

- Identitätsbasierte Zugriffssteuerung

- Geräte-Posture-Verifizierung

- Kontinuierliche Authentifizierung und Bedrohungserkennung

- Implementierungsleitfaden

- Phase 1: Erkennung und Klassifizierung

- Phase 2: Segmentierungsdesign

- Phase 3: Identitätsintegration

- Phase 4: Richtlinien-Rollout (Überwachungsmodus)

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

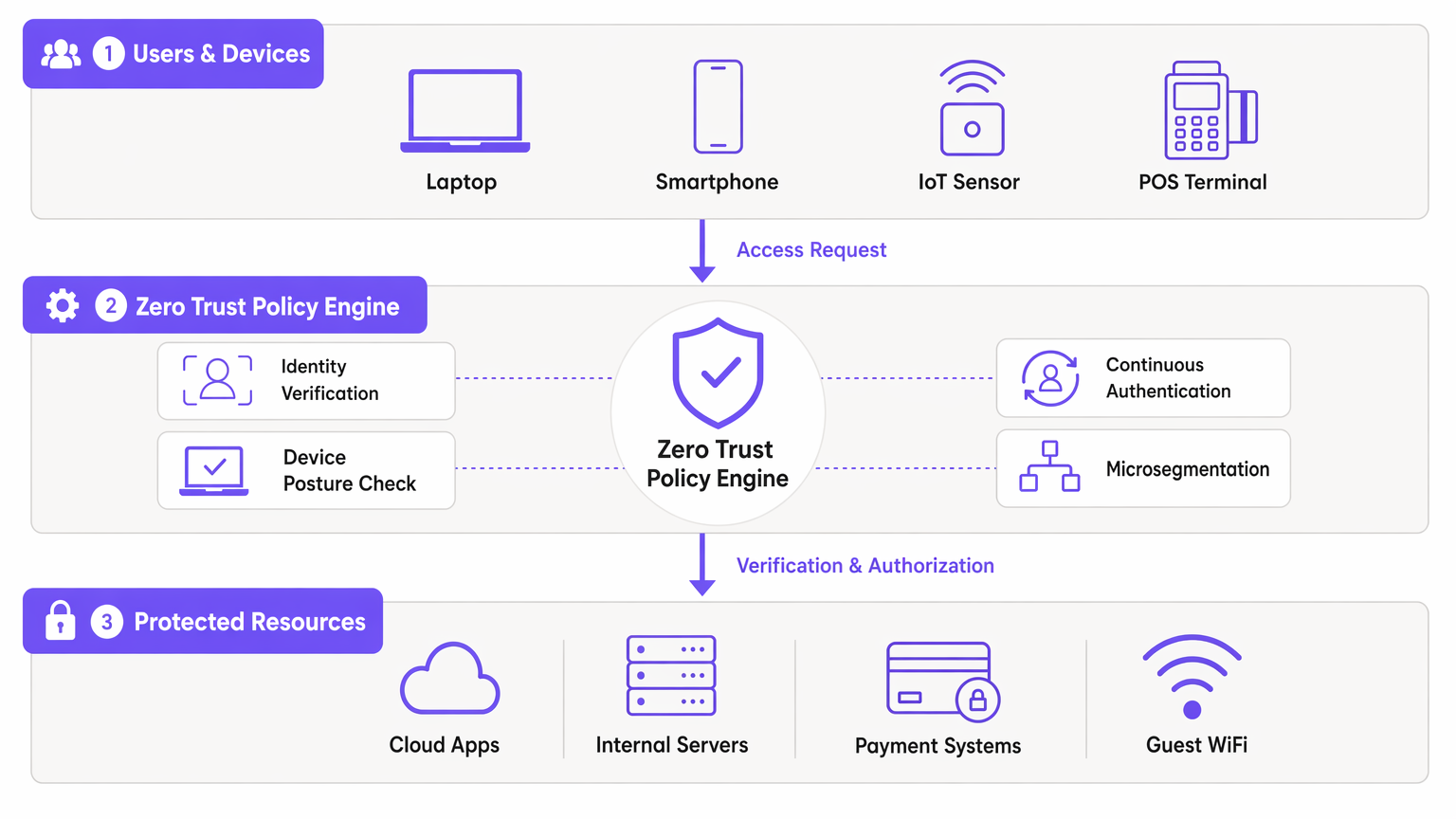

Das traditionelle perimeterbasierte Sicherheitsmodell ist überholt. Für Unternehmensstandorte – von Hotels mit 500 Zimmern über weitläufige Einzelhandelsflächen bis hin zu Stadien mit hoher Dichte – stellt die Annahme, dass der interne Netzwerkverkehr von Natur aus vertrauenswürdig ist, eine kritische Schwachstelle dar. Zero Trust Network Access (ZTNA) ersetzt diese fehlerhafte Annahme durch ein rigoroses, identitätsbasiertes Framework: alles verifizieren, standardmäßig nichts vertrauen und den Zugriff mit den geringsten Rechten auf jeder Ebene durchsetzen.

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Betriebsleitern von Veranstaltungsorten einen pragmatischen Entwurf für die Implementierung von Zero Trust Network Access. Er verzichtet auf akademische Theorie und konzentriert sich auf die Realitäten der Bereitstellung: Integration von Identitätsanbietern, Durchsetzung der Mikrosegmentierung in komplexen Legacy-Umgebungen und Verwaltung der Geräte-Posture-Verifizierung für verwaltete Unternehmens-Endpunkte und nicht verwaltete Gastgeräte. Durch die Implementierung dieser Strategien können Veranstaltungsorte ihre Guest WiFi -Infrastruktur sichern, Zahlungssysteme zur Einhaltung der PCI DSS-Konformität isolieren und kritische Betriebstechnologien schützen, ohne die Benutzererfahrung zu beeinträchtigen.

Technischer Einblick

Eine robuste Zero Trust Network Access-Architektur basiert auf der Orchestrierung mehrerer Kernkomponenten, die den Sicherheitsperimeter vom Netzwerkrand auf die individuelle Identität und das Gerät verlagern.

Identitätsbasierte Zugriffssteuerung

In einem ZTNA-Modell basieren Zugriffsentscheidungen ausschließlich auf verifizierter Identität und nicht auf dem Netzwerkstandort. Ein Benutzer, der sich mit einem Switch-Port in einem Backoffice verbindet, erhält nicht mehr inhärentes Vertrauen als ein Gast, der sich mit einem öffentlichen Zugangspunkt verbindet. In Veranstaltungsortumgebungen müssen Identitätsrichtlinien sehr unterschiedliche Benutzerpopulationen berücksichtigen.

Für Mitarbeiter und Auftragnehmer basiert die Authentifizierung typischerweise auf IEEE 802.1X, das an ein zentrales Verzeichnis (z. B. Active Directory oder Azure AD) gebunden ist. Für Gastbenutzer erfolgt die Identitätsbestätigung über Captive Portals oder Social-Login-Mechanismen. Die Plattform von Purple fungiert in diesem Kontext als kritischer Identitätsanbieter, der die verifizierte Identität am Verbindungspunkt erfasst und diesen Kontext an nachgeschaltete Richtliniendurchsetzungspunkte weiterleitet.

Geräte-Posture-Verifizierung

Identität allein ist unzureichend; der verbindende Endpunkt muss ebenfalls validiert werden. Die Geräte-Posture-Verifizierung bewertet den Sicherheitsstatus des Geräts, bevor der Zugriff gewährt wird. Für verwaltete Unternehmensgeräte umfasst dies die Überprüfung auf aktiven Endpunktschutz, OS-Patch-Levels und MDM-Registrierung.

Für nicht verwaltete Geräte – wie jene in Guest WiFi -Netzwerken – ist die Posture-Prüfung begrenzt, was eine standardmäßige Ablehnungsrichtlinie für das interne Routing erforderlich macht. Diese Geräte werden in einem isolierten Segment mit reinem Internetzugang platziert. Die Policy Engine bewertet diese Parameter dynamisch zum Zeitpunkt der Verbindung und kontinuierlich während der gesamten Sitzung.

Kontinuierliche Authentifizierung und Bedrohungserkennung

Traditionelle Netzwerke authentifizieren einmal und halten die Sitzung unbegrenzt aufrecht. ZTNA schreibt eine kontinuierliche Authentifizierung vor. Die Policy Engine überwacht das Sitzungsverhalten, Datenvolumen und die Protokollnutzung. Anomale Muster lösen eine erneute Authentifizierung oder sofortige Sitzungsbeendigung aus. Diese Telemetriedaten fließen in SIEM-Plattformen ein und ermöglichen die Echtzeit-Bedrohungserkennung und schnelle Reaktion auf Versuche der lateralen Bewegung.

Implementierungsleitfaden

Die Bereitstellung von ZTNA in einer Live-Umgebung erfordert einen schrittweisen, methodischen Ansatz, um Betriebsunterbrechungen zu vermeiden.

Phase 1: Erkennung und Klassifizierung

Bevor Sie Richtlinien ändern, müssen Sie ein umfassendes Inventar aller Geräte, Benutzer und Workloads erstellen. In Umgebungen wie Hospitality oder Retail sind undokumentierte IoT-Geräte und Legacy-Systeme weit verbreitet. Nutzen Sie Netzwerk-Discovery-Tools, um bestehende Verkehrsflüsse abzubilden und alle verbundenen Endpunkte zu identifizieren.

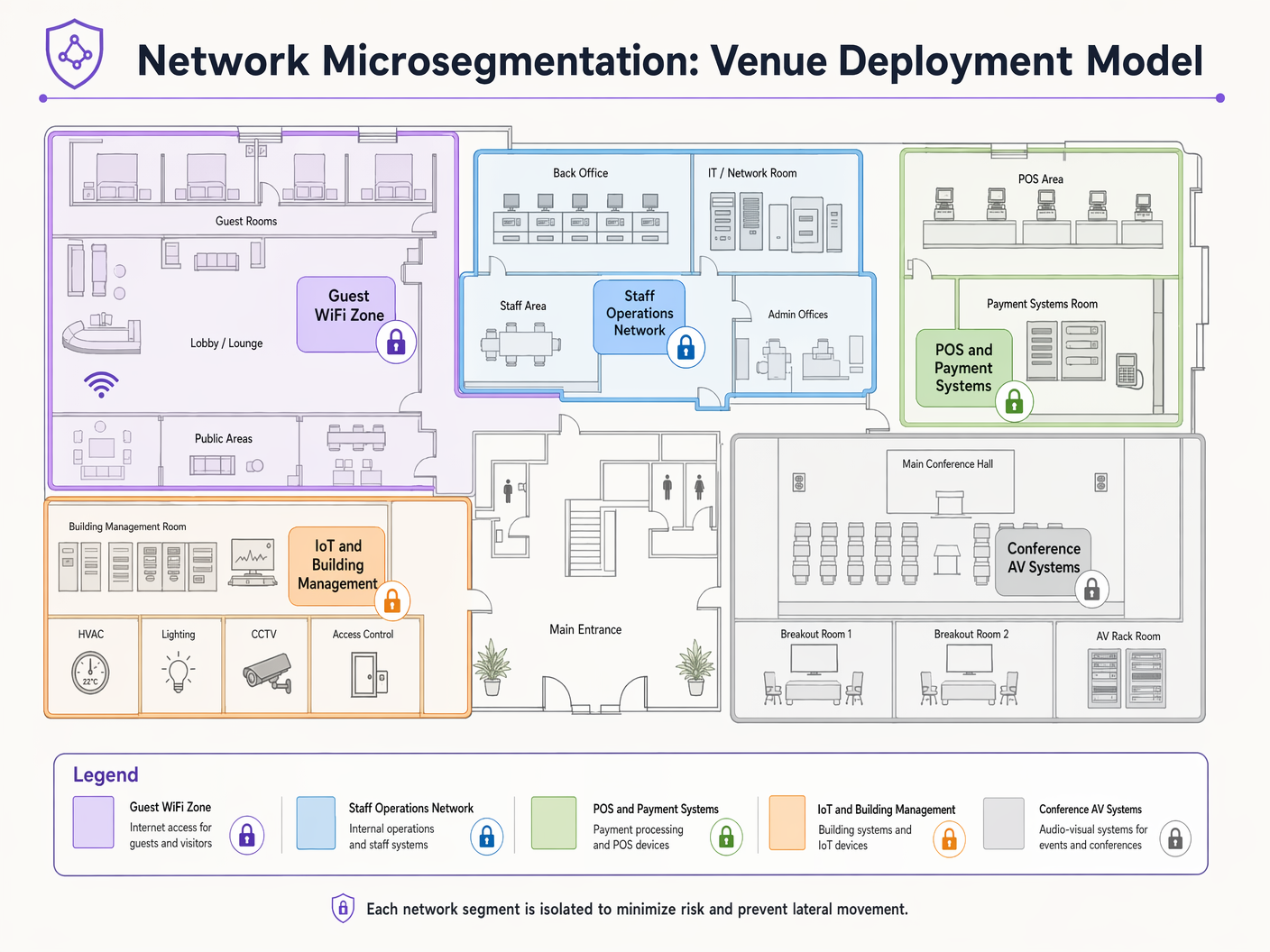

Phase 2: Segmentierungsdesign

Ordnen Sie Netzwerksegmente Geschäftsfunktionen und Compliance-Anforderungen zu. Ein typischer Veranstaltungsort erfordert separate Segmente für:

- Guest WiFi: Nur Internetzugang.

- Mitarbeiterbetrieb: Zugriff auf interne Anwendungen.

- Zahlungssysteme (POS): Streng isoliert zur Einhaltung der PCI DSS-Konformität.

- Gebäudemanagement/IoT: Beschränkt auf notwendige Steuerungsserver.

Definieren Sie zulässige Verkehrsflüsse zwischen diesen Segmenten unter Verwendung einer Standard-Ablehnungsstrategie.

Phase 3: Identitätsintegration

Integrieren Sie Ihre ZTNA Policy Engine mit Ihren Identitätsanbietern. Verbinden Sie Unternehmensverzeichnisse für Mitarbeiter und konfigurieren Sie Gastzugangsplattformen, um Gastidentitäten zu bestätigen. Stellen Sie sicher, dass profilbasierte Authentifizierungsmechanismen robust und skalierbar sind, um die Spitzenkapazität des Veranstaltungsortes zu bewältigen.

Phase 4: Richtlinien-Rollout (Überwachungsmodus)

Stellen Sie Richtlinien zunächst im Nur-Beobachten-Modus bereit. Dies bietet Einblick in den Verkehr, der blockiert würde, und ermöglicht es Ihnen, Regeln zu verfeinern, ohne legitime Geschäftsprozesse zu unterbrechen. Nach einer Überwachungsperiode von 2-4 Wochen wechseln Sie in den Erzwingungsmodus.

Best Practices

- Angriff annehmen: Entwerfen Sie Ihr Netzwerk unter der Annahme, dass ein Angreifer bereits einen Endpunkt kompromittiert hat. Mikrosegmentierung ist Ihre primäre Verteidigung gegen laterale Bewegung.

- 802.1X und WPA3 nutzen: Implementieren Sie robuste Authentifizierung und Verschlüsselung auf der Zugriffsebene. Beachten Sie die Anleitungen zu Fehlerbehebung bei Windows 11 802.1X Authentifizierungsproblemen für die Bereitstellungsunterstützung.

- Gästeidentität automatisieren: Nutzen Sie Plattformen, die Gästeidentitäten nahtlos erfassen und verifizieren, ohne übermäßige Reibung zu verursachen. Siehe Sicherung von Gäste-WiFi-Netzwerken: Best Practices und Implementierung .

- IoT-Geräte isolieren: IoT-Sensoren und Gebäudemanagementsysteme benötigen selten Internetzugang oder segmentübergreifendes Routing. Isolieren Sie sie strikt.

Fehlerbehebung & Risikominderung

Der häufigste Fehler bei der Implementierung von Zero Trust Network Access ist eine aggressive Richtliniendurchsetzung ohne ausreichende Erkennung. Dies führt zu blockiertem geschäftskritischem Datenverkehr und Projektrücknahmen.

Risiko: Ältere Geräte (z. B. alte POS-Terminals oder HLK-Steuerungen) unterstützen möglicherweise keine modernen Authentifizierungsprotokolle. Minderung: Nutzen Sie MAC Authentication Bypass (MAB) in Kombination mit strikter Mikrosegmentierung und Profiling, um diese Geräte sicher einzubinden, ohne die umfassendere ZTNA-Architektur zu beeinträchtigen.

Risiko: Die Leistung des Gastnetzwerks verschlechtert sich aufgrund des hohen Overheads bei der Richtliniendurchsetzung. Minderung: Lagern Sie das Routing des Gastdatenverkehrs direkt am Edge ins Internet aus, um tiefe interne Inspektions-Engines zu umgehen, es sei denn, spezifische Bedrohungsanalysen deuten auf etwas anderes hin.

ROI & Geschäftsauswirkungen

Die Implementierung von ZTNA liefert messbaren Geschäftswert über die Risikoreduzierung hinaus:

- Reduzierung der Compliance-Kosten: Durch die strikte Isolierung der Karteninhaberdatenumgebung (CDE) mittels Mikrosegmentierung reduzieren Veranstaltungsorte den Umfang und die Kosten von PCI DSS-Audits erheblich.

- Betriebliche Resilienz: Die Eindämmung von Sicherheitsverletzungen auf ein einziges Segment verhindert standortweite Ausfälle und schützt Einnahmequellen während der Spitzenbetriebszeiten.

- Erweiterte Analysen: Die granularen Identitäts- und Verkehrsdaten, die durch ZTNA-Richtlinien generiert werden, bereichern WiFi Analytics und bieten tiefere Einblicke in das Nutzerverhalten und die Netzwerkauslastung.

Schlüsseldefinitionen

Microsegmentation

The practice of dividing a network into isolated segments to reduce the attack surface and prevent lateral movement.

Critical for venue IT teams to isolate POS systems from Guest WiFi and staff networks, ensuring compliance and containing potential breaches.

Device Posture Verification

The process of assessing an endpoint's security state (e.g., OS version, antivirus status) before granting network access.

Used to ensure that unpatched or compromised staff devices cannot access sensitive internal applications.

Continuous Authentication

The ongoing monitoring of a user's session to ensure their identity and behavior remain valid and non-anomalous.

Vital in high-turnover environments like stadiums to detect session hijacking or unusual data exfiltration attempts.

IEEE 802.1X

A standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol used by network architects to authenticate corporate devices securely.

Lateral Movement

Techniques that cyber attackers use to progressively move through a network as they search for key data and assets.

The primary threat that ZTNA and microsegmentation are designed to neutralize in flat legacy networks.

Software-Defined Perimeter (SDP)

A security approach that hides internet-connected infrastructure so that external parties and attackers cannot see it, whether it is hosted on-premises or in the cloud.

Often used as the technical implementation mechanism for deploying ZTNA access policies.

Least-Privilege Access

The security principle of granting users and systems only the minimum level of access necessary to perform their required functions.

The guiding policy framework IT managers must use when defining rules within the ZTNA policy engine.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address to grant network access when 802.1X is not supported.

Used pragmatically by network teams to onboard legacy IoT devices (like old printers or HVAC systems) into isolated network segments.

Ausgearbeitete Beispiele

A 400-room hotel needs to deploy new smart TVs in all guest rooms. These devices require internet access for streaming services and local network access to the property management system (PMS) for personalized greetings and billing review. How should this be implemented under a ZTNA model?

- Place all smart TVs in a dedicated 'Guest Room Entertainment' microsegment. 2. Configure policies to allow outbound internet access for streaming. 3. Implement a strict, unidirectional API gateway policy allowing the TVs to query the PMS on specific ports (e.g., HTTPS/443) only for the required endpoints. 4. Deny all lateral traffic between individual TVs and deny all inbound traffic from the internet.

A large retail chain is rolling out mobile Point of Sale (mPOS) tablets for staff on the shop floor. These tablets connect via WiFi. How do you secure this deployment?

- Authenticate the tablets using certificate-based IEEE 802.1X (EAP-TLS). 2. Implement device posture checks via MDM integration to ensure the tablet is compliant (patched, unrooted) before granting access. 3. Assign the tablets dynamically to a highly restricted 'mPOS' VLAN/segment. 4. Allow traffic only to the specific payment gateway IP addresses and internal inventory APIs.

Übungsfragen

Q1. A stadium IT director wants to allow third-party vendors (e.g., catering staff) to access their own cloud-based inventory systems via the stadium's WiFi. How should this be configured?

Hinweis: Consider the difference between corporate data access and internet-only access for third parties.

Musterlösung anzeigen

Create a dedicated 'Vendor WiFi' SSID and microsegment. Authenticate vendors using a captive portal or unique pre-shared keys (WPA3-SAE). Configure the segment policy to allow outbound internet access only, strictly denying any routing to the stadium's internal operational networks or POS systems.

Q2. During a ZTNA rollout, the operations team reports that several legacy barcode scanners in the warehouse have stopped working. What is the likely cause and immediate solution?

Hinweis: Think about what happens when devices cannot support modern authentication protocols.

Musterlösung anzeigen

The scanners likely do not support 802.1X authentication and were blocked by the new default-deny policy. The immediate solution is to implement MAC Authentication Bypass (MAB) for the specific MAC addresses of the scanners and place them in a highly restricted microsegment that only allows traffic to the inventory database server.

Q3. A CTO asks you to justify the cost of implementing microsegmentation across a 50-site retail estate. What is the primary business justification?

Hinweis: Focus on risk containment and compliance impact.

Musterlösung anzeigen

The primary justification is risk containment and compliance scope reduction. By microsegmenting the network, a breach in a less secure segment (like an IoT device or Guest WiFi) cannot spread to the Cardholder Data Environment (CDE). This dramatically reduces the scope, complexity, and cost of annual PCI DSS audits, while preventing a localized incident from becoming a company-wide data breach.

Weiterlesen in dieser Reihe

Konfiguration der Captive Portal-Weiterleitung auf Enterprise-Netzwerk-Controllern

Dieser maßgebliche Leitfaden beschreibt die technische Architektur und die herstellerspezifischen Konfigurationsschritte, die für die Implementierung der Captive Portal-Weiterleitung auf Enterprise-Netzwerk-Controllern erforderlich sind. Er bietet IT-Teams praxisnahe Anleitungen zur Konfiguration von Walled Gardens, zur Integration der RADIUS-Authentifizierung und zur Gewährleistung der Compliance mit GDPR und PCI DSS.

Enterprise-Gast-WiFi-Einrichtungsleitfaden: VLAN-Segmentierung, Sicherheit und Captive Portals

Dieser Leitfaden bietet einen technischen Entwurf für die Bereitstellung von Enterprise-Gast-WiFi mit Fokus auf VLAN-Segmentierung, Sicherheitsprotokolle und die Architektur von Captive Portals. Er beschreibt im Detail, wie Datenverkehr isoliert, Verschlüsselungsstandards durchgesetzt und First-Party-Daten an komplexen Standorten sicher erfasst werden.

Mitarbeiter-WiFi Captive Portal: Onboarding und Authentifizierung von Mitarbeitern

Eine umfassende technische Referenz für IT-Leiter zur Konzeption und Bereitstellung von Mitarbeiter-WiFi Captive Portals. Dieser Leitfaden behandelt EAP-TLS-Authentifizierung, BYOD-Onboarding, VLAN-Segmentierung und Bandbreitenmanagement zur Steigerung der betrieblichen Effizienz und Minimierung von Sicherheitsrisiken.