Zero Trust Network Access: Strategie di Implementazione e Migliori Pratiche

Questa guida di riferimento tecnica fornisce a leader IT e architetti di rete un modello pragmatico per l'implementazione di Zero Trust Network Access (ZTNA) in ambienti aziendali. Copre l'architettura di base, le strategie di microsegmentazione e le metodologie di deployment passo-passo per proteggere ambienti complessi senza interrompere le operazioni.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Controllo degli Accessi Basato sull'Identità

- Verifica della Postura del Dispositivo

- Autenticazione Continua e Rilevamento delle Minacce

- Guida all'Implementazione

- Fase 1: Scoperta e Classificazione

- Fase 2: Progettazione della Segmentazione

- Fase 3: Integrazione dell'Identità

- Fase 4: Rollout delle Policy (Modalità di Monitoraggio)

- Migliori Pratiche

- Risoluzione dei problemi e mitigazione del rischio

- ROI e impatto aziendale

Riepilogo Esecutivo

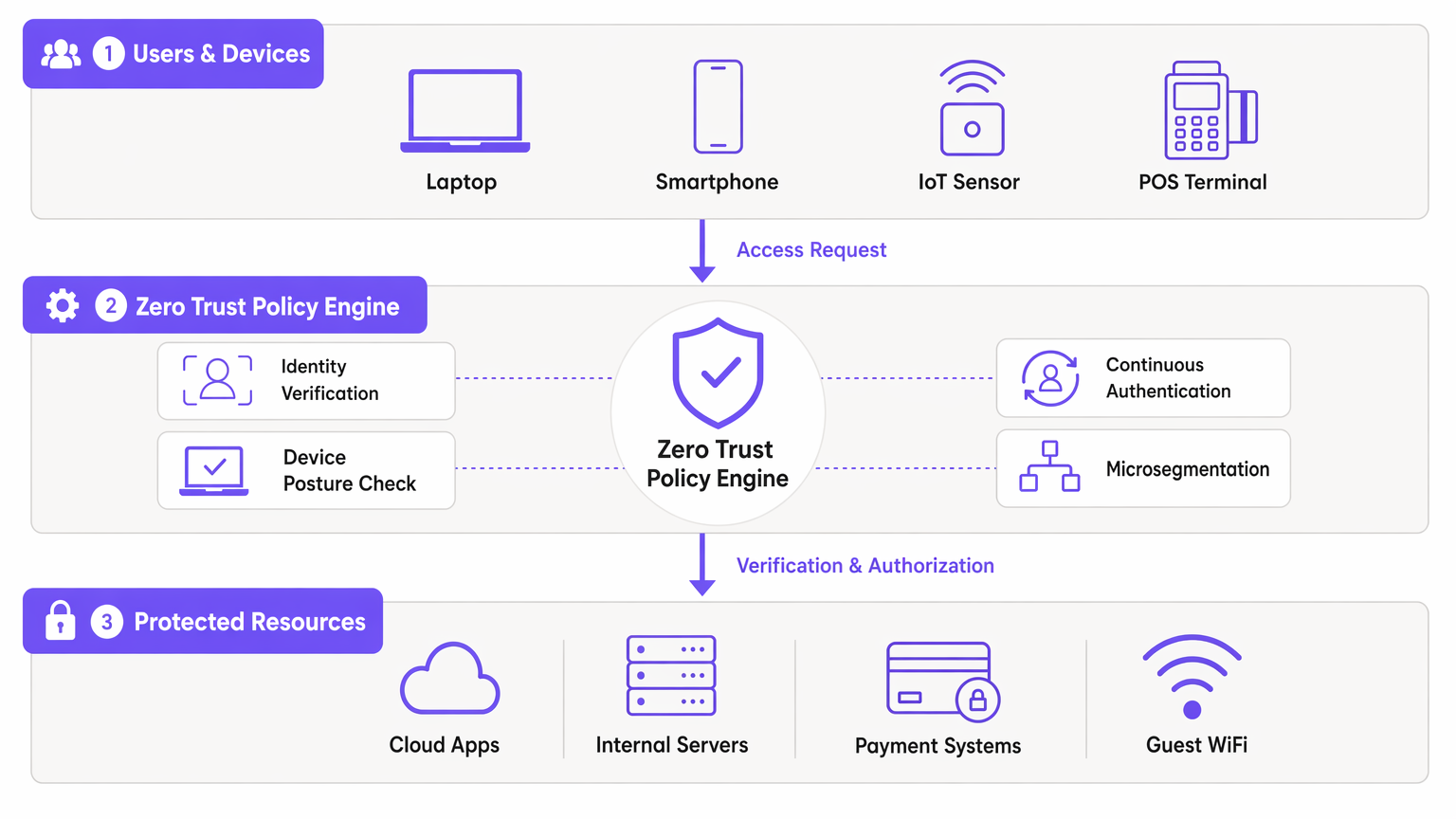

Il modello di sicurezza tradizionale basato sul perimetro è obsoleto. Per le strutture aziendali—dagli hotel con 500 camere ai vasti complessi commerciali e agli stadi ad alta densità—l'assunto che il traffico di rete interno sia intrinsecamente affidabile rappresenta una vulnerabilità critica. Zero Trust Network Access (ZTNA) sostituisce questo assunto errato con un framework rigoroso e basato sull'identità: verificare tutto, non fidarsi di nulla per impostazione predefinita e applicare l'accesso con il minimo privilegio a ogni livello.

Questa guida di riferimento fornisce a manager IT, architetti di rete e direttori delle operazioni delle strutture un modello pragmatico per l'implementazione di zero trust network access. Elimina la teoria accademica per concentrarsi sulle realtà del deployment: integrazione di identity provider, applicazione della microsegmentazione in ambienti legacy complessi e gestione della verifica della postura dei dispositivi sia per gli endpoint aziendali gestiti che per i dispositivi guest non gestiti. Implementando queste strategie, le strutture possono proteggere la loro infrastruttura Guest WiFi , isolare i sistemi di pagamento per mantenere la conformità PCI DSS e proteggere la tecnologia operativa critica senza degradare l'esperienza utente.

Approfondimento Tecnico

Un'architettura Zero Trust Network Access robusta si basa sull'orchestrazione di diversi componenti chiave, spostando il perimetro di sicurezza dal bordo della rete all'identità e al dispositivo individuali.

Controllo degli Accessi Basato sull'Identità

In un modello ZTNA, le decisioni di accesso sono interamente basate sull'identità verificata piuttosto che sulla posizione di rete. Un utente che si connette a una porta switch in un back office non riceve più fiducia intrinseca di un ospite che si connette a un access point pubblico. Negli ambienti delle strutture, le politiche di identità devono adattarsi a popolazioni di utenti molto diverse.

Per il personale e i contractor, l'autenticazione si basa tipicamente su IEEE 802.1X collegato a una directory centrale (es. Active Directory o Azure AD). Per gli utenti guest, l'asserzione dell'identità avviene tramite captive portals o meccanismi di social login. La piattaforma di Purple agisce come un fornitore di identità critico in questo contesto, catturando l'identità verificata al momento della connessione e passando questo contesto ai punti di applicazione delle policy a valle.

Verifica della Postura del Dispositivo

L'identità da sola non è sufficiente; anche l'endpoint di connessione deve essere convalidato. La verifica della postura del dispositivo valuta lo stato di sicurezza del dispositivo prima di concedere l'accesso. Per i dispositivi aziendali gestiti, ciò implica il controllo della protezione attiva degli endpoint, dei livelli di patch del sistema operativo e dell'iscrizione MDM.

Per i dispositivi non gestiti—come quelli sulle reti Guest WiFi —il controllo della postura è limitato, rendendo necessaria una politica di default-deny per il routing interno. Questi dispositivi sono collocati in un segmento isolato con accesso solo a internet. Il motore delle policy valuta questi parametri dinamicamente al momento della connessione e continuamente durante tutta la sessione.

Autenticazione Continua e Rilevamento delle Minacce

Le reti tradizionali autenticano una volta e mantengono la sessione indefinitamente. ZTNA impone l'autenticazione continua. Il motore delle policy monitora il comportamento della sessione, i volumi di dati e l'utilizzo del protocollo. Modelli anomali attivano la riautenticazione o la terminazione immediata della sessione. Questa telemetria alimenta le piattaforme SIEM, consentendo il rilevamento delle minacce in tempo reale e una risposta rapida ai tentativi di movimento laterale.

Guida all'Implementazione

Il deployment di ZTNA in un ambiente di struttura live richiede un approccio graduale e metodico per evitare interruzioni operative.

Fase 1: Scoperta e Classificazione

Prima di modificare le policy, è necessario stabilire un inventario completo di tutti i dispositivi, utenti e carichi di lavoro. In strutture come Hospitality o Retail , dispositivi IoT non documentati e sistemi legacy sono comuni. Utilizzare strumenti di scoperta della rete per mappare i flussi di traffico esistenti e identificare tutti gli endpoint connessi.

Fase 2: Progettazione della Segmentazione

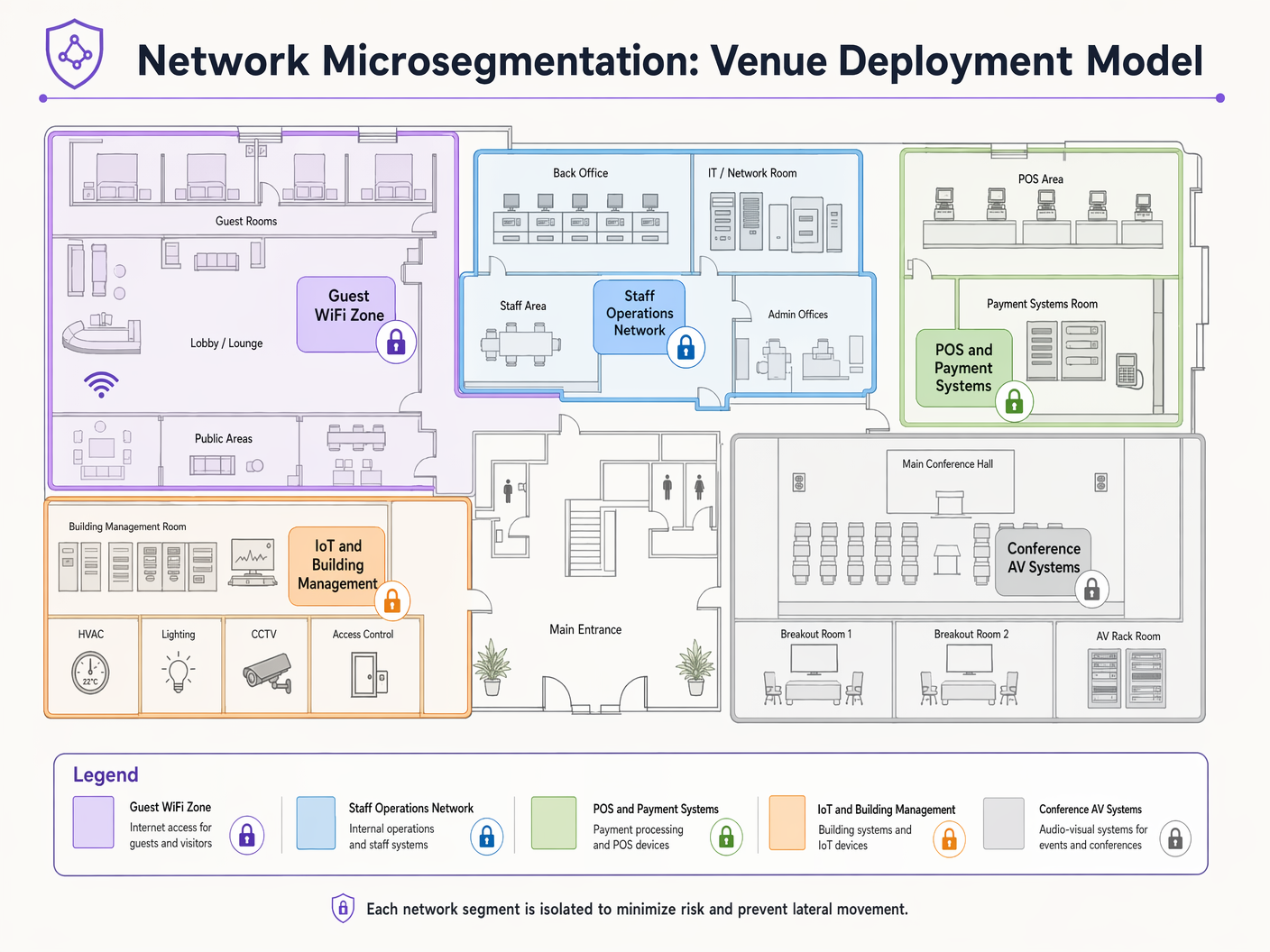

Mappare i segmenti di rete alle funzioni aziendali e ai requisiti di conformità. Una struttura tipica richiede segmenti distinti per:

- Guest WiFi: Accesso solo a internet.

- Operazioni del Personale: Accesso alle applicazioni interne.

- Sistemi di Pagamento (POS): Strettamente isolati per la conformità PCI DSS.

- Gestione Edifici/IoT: Limitato ai server di controllo necessari.

Definire i flussi di traffico consentiti tra questi segmenti utilizzando una postura di default-deny.

Fase 3: Integrazione dell'Identità

Integrare il motore delle policy ZTNA con i propri identity provider. Connettere le directory aziendali per il personale e configurare le piattaforme di accesso guest per asserire le identità degli ospiti. Assicurarsi che i meccanismi di autenticazione basati su profilo siano robusti e scalabili per gestire la capacità massima della struttura.

Fase 4: Rollout delle Policy (Modalità di Monitoraggio)

Implementare le policy inizialmente in modalità di sola osservazione. Ciò fornisce visibilità sul traffico che verrebbe bloccato, consentendo di affinare le regole senza interrompere i processi aziendali legittimi. Dopo un periodo di monitoraggio di 2-4 settimane, passare alla modalità di applicazione.

Migliori Pratiche

- Assumi la Violazione: Progetta la tua rete partendo dal presupposto che un attaccante abbia già compromesso un endpoint. La microsegmentazione è la tua difesa principale contro il movimento laterale.

- Sfrutta 802.1X e WPA3: Implementa autenticazione e crittografia robuste a livello di accesso. Fai riferimento alle guide su Troubleshooting Windows 11 802.1X Authentication Issues per il supporto alla distribuzione.

- Automatizza l'identità degli ospiti: Utilizza piattaforme che acquisiscono e verificano senza soluzione di continuità le identità degli ospiti senza introdurre eccessivi attriti. Vedi Securing Guest WiFi Networks: Best Practices and Implementation .

- Isola i dispositivi IoT: I sensori IoT e i sistemi di gestione degli edifici raramente necessitano di accesso a internet o di routing tra segmenti. Isolali rigorosamente.

Risoluzione dei problemi e mitigazione del rischio

La modalità di fallimento più comune nell'implementazione dell'accesso alla rete zero trust è l'applicazione aggressiva delle policy senza un'adeguata scoperta. Ciò porta al blocco del traffico business-critical e al rollback del progetto.

Rischio: I dispositivi legacy (ad esempio, vecchi terminali POS o controller HVAC) potrebbero non supportare i moderni protocolli di autenticazione. Mitigazione: Utilizza il MAC Authentication Bypass (MAB) combinato con una rigorosa microsegmentazione e profilazione per integrare in modo sicuro questi dispositivi senza compromettere l'architettura ZTNA più ampia.

Rischio: Le prestazioni della rete ospite si degradano a causa del pesante overhead dell'applicazione delle policy. Mitigazione: Scarica il routing del traffico ospite direttamente su internet al perimetro, bypassando i motori di ispezione interna profonda a meno che specifiche informazioni sulle minacce non indichino il contrario.

ROI e impatto aziendale

L'implementazione di ZTNA offre un valore aziendale misurabile che va oltre la riduzione del rischio:

- Riduzione dei costi di conformità: Isolando rigorosamente l'ambiente dei dati dei titolari di carta (CDE) tramite microsegmentazione, le sedi riducono significativamente l'ambito e il costo degli audit PCI DSS.

- Resilienza operativa: Contenere le violazioni a un singolo segmento previene interruzioni a livello di sede, proteggendo i flussi di entrate durante le ore di punta operative.

- Analisi avanzate: I dati granulari sull'identità e sul traffico generati dalle policy ZTNA arricchiscono WiFi Analytics , fornendo approfondimenti più dettagliati sul comportamento degli utenti e sull'utilizzo della rete.

Definizioni chiave

Microsegmentation

The practice of dividing a network into isolated segments to reduce the attack surface and prevent lateral movement.

Critical for venue IT teams to isolate POS systems from Guest WiFi and staff networks, ensuring compliance and containing potential breaches.

Device Posture Verification

The process of assessing an endpoint's security state (e.g., OS version, antivirus status) before granting network access.

Used to ensure that unpatched or compromised staff devices cannot access sensitive internal applications.

Continuous Authentication

The ongoing monitoring of a user's session to ensure their identity and behavior remain valid and non-anomalous.

Vital in high-turnover environments like stadiums to detect session hijacking or unusual data exfiltration attempts.

IEEE 802.1X

A standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol used by network architects to authenticate corporate devices securely.

Lateral Movement

Techniques that cyber attackers use to progressively move through a network as they search for key data and assets.

The primary threat that ZTNA and microsegmentation are designed to neutralize in flat legacy networks.

Software-Defined Perimeter (SDP)

A security approach that hides internet-connected infrastructure so that external parties and attackers cannot see it, whether it is hosted on-premises or in the cloud.

Often used as the technical implementation mechanism for deploying ZTNA access policies.

Least-Privilege Access

The security principle of granting users and systems only the minimum level of access necessary to perform their required functions.

The guiding policy framework IT managers must use when defining rules within the ZTNA policy engine.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address to grant network access when 802.1X is not supported.

Used pragmatically by network teams to onboard legacy IoT devices (like old printers or HVAC systems) into isolated network segments.

Esempi pratici

A 400-room hotel needs to deploy new smart TVs in all guest rooms. These devices require internet access for streaming services and local network access to the property management system (PMS) for personalized greetings and billing review. How should this be implemented under a ZTNA model?

- Place all smart TVs in a dedicated 'Guest Room Entertainment' microsegment. 2. Configure policies to allow outbound internet access for streaming. 3. Implement a strict, unidirectional API gateway policy allowing the TVs to query the PMS on specific ports (e.g., HTTPS/443) only for the required endpoints. 4. Deny all lateral traffic between individual TVs and deny all inbound traffic from the internet.

A large retail chain is rolling out mobile Point of Sale (mPOS) tablets for staff on the shop floor. These tablets connect via WiFi. How do you secure this deployment?

- Authenticate the tablets using certificate-based IEEE 802.1X (EAP-TLS). 2. Implement device posture checks via MDM integration to ensure the tablet is compliant (patched, unrooted) before granting access. 3. Assign the tablets dynamically to a highly restricted 'mPOS' VLAN/segment. 4. Allow traffic only to the specific payment gateway IP addresses and internal inventory APIs.

Domande di esercitazione

Q1. A stadium IT director wants to allow third-party vendors (e.g., catering staff) to access their own cloud-based inventory systems via the stadium's WiFi. How should this be configured?

Suggerimento: Consider the difference between corporate data access and internet-only access for third parties.

Visualizza risposta modello

Create a dedicated 'Vendor WiFi' SSID and microsegment. Authenticate vendors using a captive portal or unique pre-shared keys (WPA3-SAE). Configure the segment policy to allow outbound internet access only, strictly denying any routing to the stadium's internal operational networks or POS systems.

Q2. During a ZTNA rollout, the operations team reports that several legacy barcode scanners in the warehouse have stopped working. What is the likely cause and immediate solution?

Suggerimento: Think about what happens when devices cannot support modern authentication protocols.

Visualizza risposta modello

The scanners likely do not support 802.1X authentication and were blocked by the new default-deny policy. The immediate solution is to implement MAC Authentication Bypass (MAB) for the specific MAC addresses of the scanners and place them in a highly restricted microsegment that only allows traffic to the inventory database server.

Q3. A CTO asks you to justify the cost of implementing microsegmentation across a 50-site retail estate. What is the primary business justification?

Suggerimento: Focus on risk containment and compliance impact.

Visualizza risposta modello

The primary justification is risk containment and compliance scope reduction. By microsegmenting the network, a breach in a less secure segment (like an IoT device or Guest WiFi) cannot spread to the Cardholder Data Environment (CDE). This dramatically reduces the scope, complexity, and cost of annual PCI DSS audits, while preventing a localized incident from becoming a company-wide data breach.

Continua a leggere questa serie

Integrazione dell'autenticazione WiFi WeChat: onboarding tramite Captive Portal per i clienti APAC

WeChat conta 1,41 miliardi di utenti attivi mensili, il che lo rende l'identità digitale principale per i consumatori cinesi a livello globale. Questa guida spiega come integrare l'autenticazione WeChat OAuth 2.0 nei Captive Portal aziendali per le sedi APAC, coprendo la registrazione della piattaforma, la selezione dello scope, l'applicazione del RADIUS Change of Authorisation e la conformità al doppio framework con il GDPR e la PIPL cinese. Si rivolge a IT manager, network architect e direttori delle operazioni delle sedi che devono agire in questo trimestre.

Integrazione di Cisco WLC e Catalyst con Purple WiFi: guida passo-passo all'accesso guest

Questa guida descrive in dettaglio l'integrazione passo-passo di Cisco WLC e Catalyst 9800 Wireless con Purple, coprendo il reindirizzamento al Captive Portal per Guest WiFi tramite Central Web Authentication, il WiFi aziendale sicuro per il personale tramite 802.1X EAP-TLS e la segmentazione multi-tenant tramite Cisco Identity Pre-Shared Keys (iPSK) con assegnazione dinamica della VLAN. È scritta per architetti di rete aziendali e direttori della sicurezza IT che distribuiscono l'infrastruttura Cisco nei settori hospitality, retail e grandi spazi pubblici.

Guida alla configurazione SCEP aziendale: autenticazione Wi-Fi basata su certificati per l'istruzione superiore e le grandi reti

Questa guida fornisce un progetto tecnico completo per l'implementazione dell'autenticazione WiFi basata su certificati tramite SCEP. Copre la transizione architetturale dalle chiavi precondivise a EAP-TLS, le sequenze di implementazione sulle piattaforme MDM e le strategie critiche di mitigazione del rischio per le reti su larga scala.