Zero Trust Network Access: कार्यान्वयन रणनीतियाँ और सर्वोत्तम प्रथाएँ

यह तकनीकी संदर्भ मार्गदर्शिका IT लीडर्स और नेटवर्क आर्किटेक्ट्स को एंटरप्राइज़ वेन्यू में Zero Trust Network Access (ZTNA) कार्यान्वयन के लिए एक व्यावहारिक खाका प्रदान करती है। इसमें परिचालन को बाधित किए बिना जटिल परिवेशों को सुरक्षित करने के लिए कोर आर्किटेक्चर, माइक्रोसेगमेंटेशन रणनीतियाँ और चरण-दर-चरण तैनाती पद्धतियाँ शामिल हैं।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन विश्लेषण

- पहचान-आधारित एक्सेस नियंत्रण

- डिवाइस पोस्चर सत्यापन

- निरंतर प्रमाणीकरण और खतरा पहचान

- कार्यान्वयन मार्गदर्शिका

- चरण 1: खोज और वर्गीकरण

- चरण 2: सेगमेंटेशन डिज़ाइन

- चरण 3: पहचान एकीकरण

- चरण 4: नीति रोलआउट (निगरानी मोड)

- सर्वोत्तम प्रथाएँ

- समस्या निवारण और जोखिम शमन

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

पारंपरिक परिधि-आधारित सुरक्षा मॉडल अब पुराना हो चुका है। 500 कमरों वाले होटलों से लेकर बड़े रिटेल परिसरों और अत्यधिक भीड़ वाले स्टेडियमों जैसे एंटरप्राइज़ स्थानों के लिए, यह मान लेना कि आंतरिक नेटवर्क ट्रैफ़िक स्वाभाविक रूप से सुरक्षित है, एक गंभीर संवेदनशीलता है। Zero Trust Network Access (ZTNA) इस त्रुटिपूर्ण धारणा को एक सख्त, पहचान-संचालित ढांचे से बदल देता है: हर चीज़ को सत्यापित करें, डिफ़ॉल्ट रूप से किसी पर भरोसा न करें, और हर स्तर पर न्यूनतम-विशेषाधिकार (least-privilege) एक्सेस लागू करें।

यह संदर्भ मार्गदर्शिका IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेशंस निदेशकों को Zero Trust Network Access कार्यान्वयन के लिए एक व्यावहारिक खाका प्रदान करती है। यह अकादमिक सिद्धांत को छोड़कर व्यावहारिक तैनाती पर ध्यान केंद्रित करती है: पहचान प्रदाताओं (identity providers) को एकीकृत करना, जटिल विरासत (legacy) परिवेशों में माइक्रोसेगमेंटेशन लागू करना, और प्रबंधित कॉर्पोरेट एंडपॉइंट्स और अप्रबंधित गेस्ट डिवाइस दोनों के लिए डिवाइस पोस्चर सत्यापन का प्रबंधन करना। इन रणनीतियों को लागू करके, वेन्यू अपने Guest WiFi बुनियादी ढांचे को सुरक्षित कर सकते हैं, PCI-DSS अनुपालन बनाए रखने के लिए भुगतान प्रणालियों को अलग कर सकते हैं, और उपयोगकर्ता अनुभव को प्रभावित किए बिना महत्वपूर्ण परिचालन तकनीक की रक्षा कर सकते हैं।

तकनीकी गहन विश्लेषण

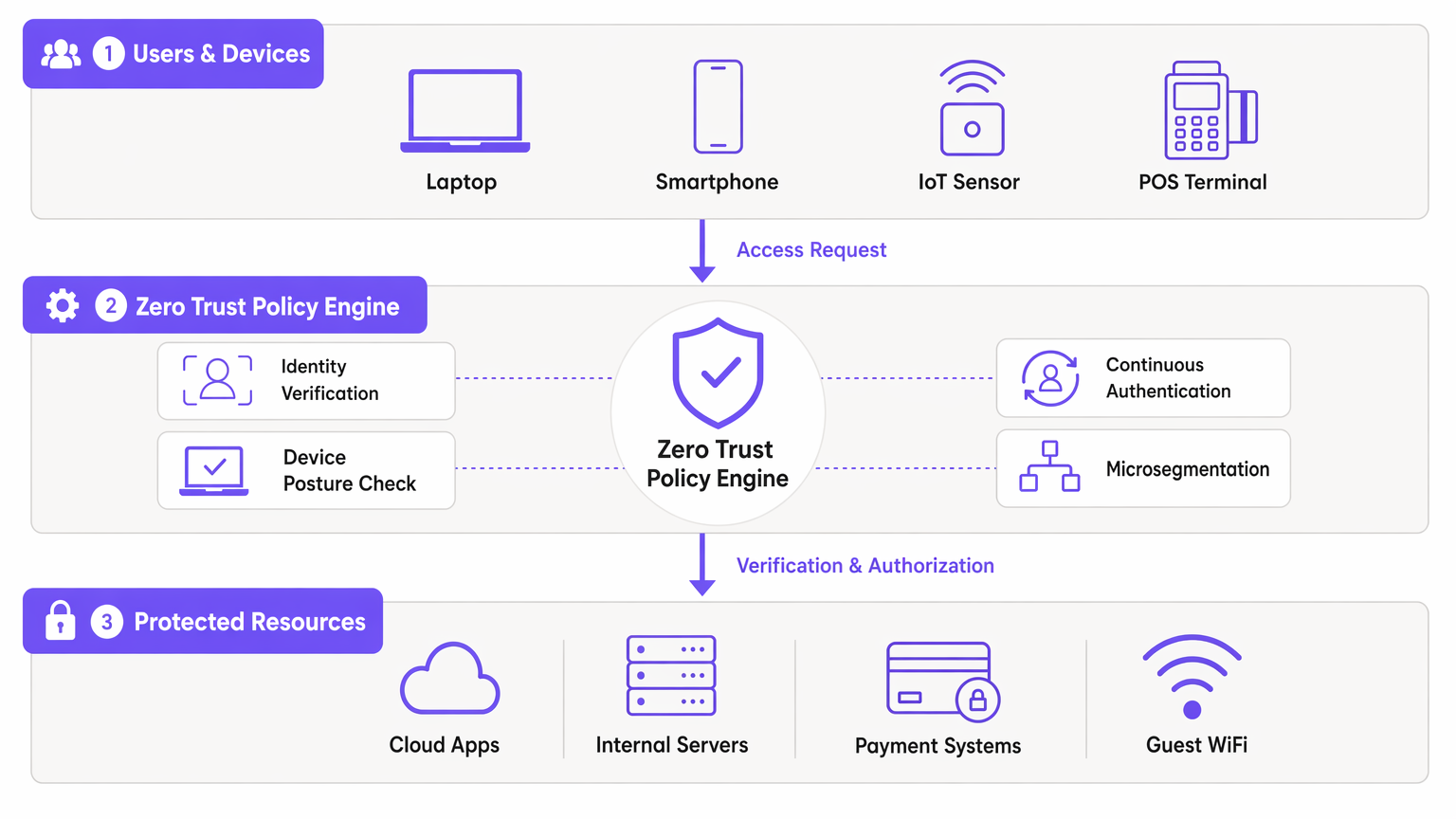

एक मजबूत Zero Trust Network Access आर्किटेक्चर कई मुख्य घटकों के समन्वय पर निर्भर करता है, जो सुरक्षा परिधि को नेटवर्क एज से हटाकर व्यक्तिगत पहचान और डिवाइस पर स्थानांतरित करता है।

पहचान-आधारित एक्सेस नियंत्रण

ZTNA मॉडल में, एक्सेस के निर्णय नेटवर्क स्थान के बजाय पूरी तरह से सत्यापित पहचान पर आधारित होते हैं। बैक ऑफिस में स्विच पोर्ट से कनेक्ट होने वाले उपयोगकर्ता को सार्वजनिक एक्सेस पॉइंट से कनेक्ट होने वाले गेस्ट की तुलना में अधिक अंतर्निहित विश्वास नहीं मिलता है। वेन्यू परिवेशों में, पहचान नीतियों को अत्यधिक भिन्न उपयोगकर्ता श्रेणियों के अनुकूल होना चाहिए।

कर्मचारियों और ठेकेदारों के लिए, प्रमाणीकरण आमतौर पर एक केंद्रीय निर्देशिका (जैसे, Active Directory या Azure AD) से जुड़े IEEE 802.1X पर निर्भर करता है। गेस्ट उपयोगकर्ताओं के लिए, पहचान का सत्यापन कैप्टिव पोर्टल या सोशल लॉगिन तंत्र के माध्यम से होता है। Purple का प्लेटफ़ॉर्म इस संदर्भ में एक महत्वपूर्ण पहचान प्रदाता के रूप में कार्य करता है, जो कनेक्शन के समय सत्यापित पहचान को कैप्चर करता है और इस संदर्भ को डाउनस्ट्रीम नीति प्रवर्तन बिंदुओं पर भेजता है।

डिवाइस पोस्चर सत्यापन

केवल पहचान ही पर्याप्त नहीं है; कनेक्ट होने वाले एंडपॉइंट को भी सत्यापित किया जाना चाहिए। डिवाइस पोस्चर सत्यापन एक्सेस देने से पहले डिवाइस की सुरक्षा स्थिति का आकलन करता है। प्रबंधित कॉर्पोरेट उपकरणों के लिए, इसमें सक्रिय एंडपॉइंट सुरक्षा, OS पैच स्तर और MDM नामांकन की जांच करना शामिल है।

अप्रबंधित उपकरणों के लिए—जैसे कि Guest WiFi नेटवर्क पर मौजूद उपकरण—पोस्चर चेकिंग सीमित होती है, जिसके लिए आंतरिक रूटिंग के लिए डिफ़ॉल्ट-अस्वीकार (default-deny) नीति की आवश्यकता होती है। इन उपकरणों को केवल-इंटरनेट एक्सेस वाले एक अलग सेगमेंट में रखा जाता है। नीति इंजन कनेक्शन के समय और पूरे सत्र के दौरान लगातार इन मापदंडों का गतिशील रूप से मूल्यांकन करता है।

निरंतर प्रमाणीकरण और खतरा पहचान

पारंपरिक नेटवर्क एक बार प्रमाणित करते हैं और सत्र को अनिश्चित काल तक बनाए रखते हैं। ZTNA निरंतर प्रमाणीकरण को अनिवार्य बनाता है। नीति इंजन सत्र के व्यवहार, डेटा की मात्रा और प्रोटोकॉल उपयोग की निगरानी करता है। असामान्य पैटर्न फिर से प्रमाणीकरण या तत्काल सत्र समाप्ति को ट्रिगर करते हैं। यह टेलीमेट्री SIEM प्लेटफ़ॉर्म को भेजी जाती है, जिससे वास्तविक समय में खतरे का पता लगाना और पार्श्व संचलन (lateral movement) के प्रयासों पर त्वरित प्रतिक्रिया संभव होती है।

कार्यान्वयन मार्गदर्शिका

लाइव वेन्यू परिवेश में ZTNA को तैनात करने के लिए परिचालन संबंधी व्यवधान से बचने के लिए एक चरणबद्ध, व्यवस्थित दृष्टिकोण की आवश्यकता होती है।

चरण 1: खोज और वर्गीकरण

नीतियों को संशोधित करने से पहले, आपको सभी उपकरणों, उपयोगकर्ताओं और वर्कलोड की एक व्यापक सूची स्थापित करनी होगी। Hospitality या Retail जैसे वेन्यू में, बिना दस्तावेज़ वाले IoT उपकरण और विरासत (legacy) प्रणालियाँ आम हैं। मौजूदा ट्रैफ़िक प्रवाह का मानचित्रण करने और सभी कनेक्टेड एंडपॉइंट्स की पहचान करने के लिए नेटवर्क खोज टूल का उपयोग करें।

चरण 2: सेगमेंटेशन डिज़ाइन

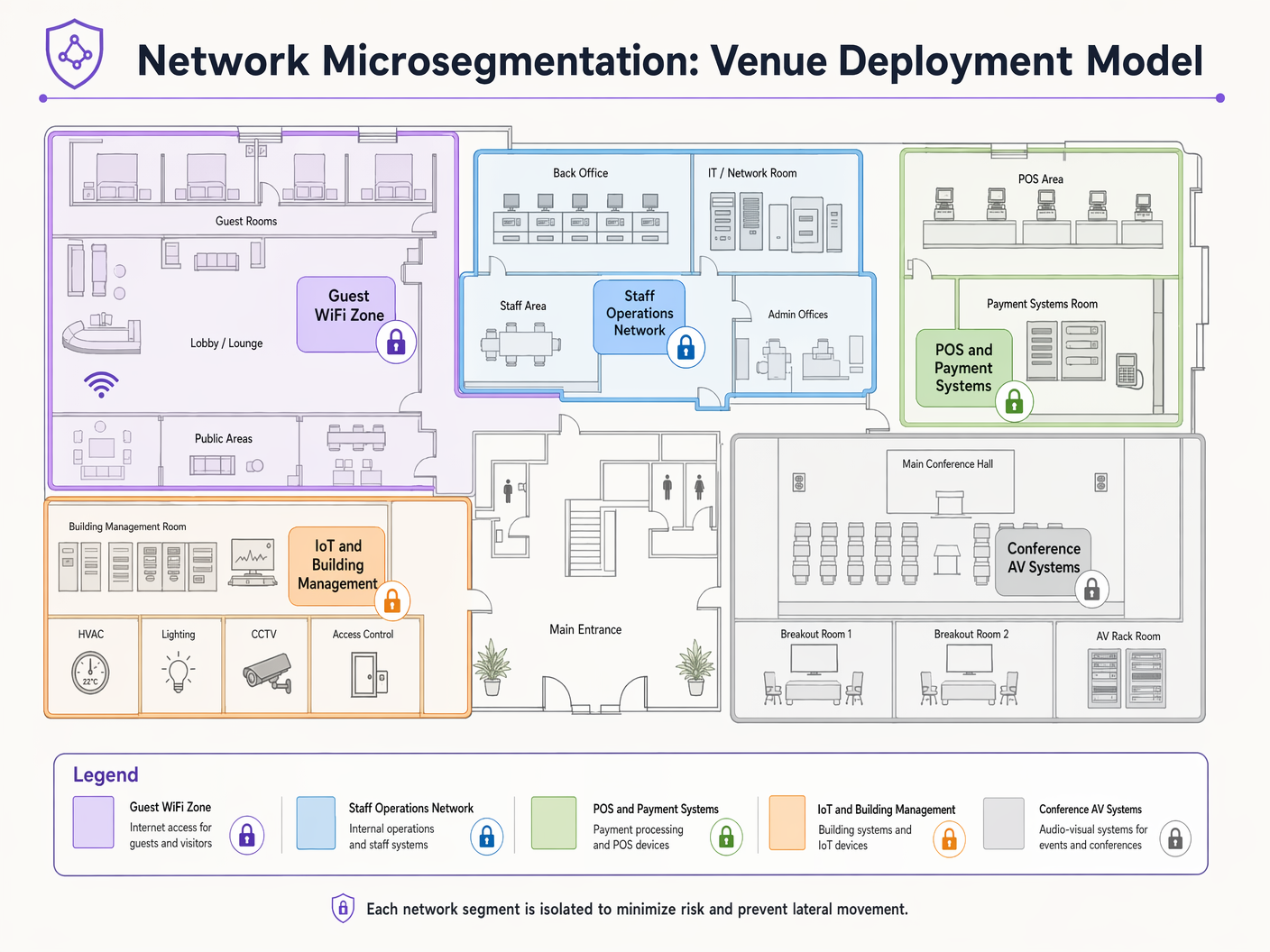

नेटवर्क सेगमेंट को व्यावसायिक कार्यों और अनुपालन आवश्यकताओं के अनुसार मैप करें। एक सामान्य वेन्यू को इनके लिए अलग सेगमेंट की आवश्यकता होती है:

- Guest WiFi: केवल-इंटरनेट एक्सेस।

- कर्मचारी संचालन: आंतरिक अनुप्रयोगों तक एक्सेस।

- भुगतान प्रणालियाँ (POS): PCI-DSS अनुपालन के लिए पूरी तरह से अलग।

- भवन प्रबंधन/IoT: आवश्यक नियंत्रण सर्वर तक सीमित।

डिफ़ॉल्ट-अस्वीकार (default-deny) रुख का उपयोग करके इन सेगमेंट के बीच अनुमत ट्रैफ़िक प्रवाह को परिभाषित करें।

चरण 3: पहचान एकीकरण

अपने ZTNA नीति इंजन को अपने पहचान प्रदाताओं के साथ एकीकृत करें। कर्मचारियों के लिए कॉर्पोरेट निर्देशिकाओं को कनेक्ट करें और गेस्ट पहचान को सत्यापित करने के लिए गेस्ट एक्सेस प्लेटफ़ॉर्म को कॉन्फ़िगर करें। सुनिश्चित करें कि प्रोफ़ाइल-आधारित प्रमाणीकरण तंत्र मजबूत और स्केलेबल हों ताकि वेन्यू की चरम क्षमता को संभाला जा सके।

चरण 4: नीति रोलआउट (निगरानी मोड)

शुरू में केवल-अवलोकन (observe-only) मोड में नीतियां तैनात करें। यह उस ट्रैफ़िक की दृश्यता प्रदान करता है जिसे ब्लॉक किया जाना है, जिससे आप वैध व्यावसायिक प्रक्रियाओं को बाधित किए बिना नियमों को परिष्कृत कर सकते हैं। 2-4 सप्ताह की निगरानी अवधि के बाद, प्रवर्तन (enforcement) मोड पर जाएं।

सर्वोत्तम प्रथाएँ

- उल्लंघन मान लें (Assume Breach): अपने नेटवर्क को इस धारणा के तहत डिज़ाइन करें कि हमलावर ने पहले ही एक एंडपॉइंट से समझौता कर लिया है। पार्श्व संचलन (lateral movement) के खिलाफ माइक्रोसेगमेंटेशन आपका प्राथमिक बचाव है।

- 802.1X और WPA3 का लाभ उठाएं: एक्सेस लेयर पर मजबूत प्रमाणीकरण और एन्क्रिप्शन लागू करें। परिनियोजन सहायता के लिए Windows 11 802.1X प्रमाणीकरण समस्याओं का निवारण मार्गदर्शिका देखें।

- गेस्ट पहचान को स्वचालित करें: उन प्लेटफ़ॉर्म का उपयोग करें जो अत्यधिक बाधा उत्पन्न किए बिना गेस्ट पहचान को सहजता से कैप्चर और सत्यापित करते हैं। Guest WiFi नेटवर्क को सुरक्षित करना: सर्वोत्तम प्रथाएँ और कार्यान्वयन देखें।

- IoT उपकरणों को अलग करें: IoT सेंसर और भवन प्रबंधन प्रणालियों को शायद ही कभी इंटरनेट एक्सेस या क्रॉस-सेगमेंट रूटिंग की आवश्यकता होती है। उन्हें पूरी तरह से अलग करें।

समस्या निवारण और जोखिम शमन

Zero Trust Network Access कार्यान्वयन में सबसे आम विफलता मोड पर्याप्त खोज के बिना आक्रामक नीति प्रवर्तन है। इससे व्यवसाय-महत्वपूर्ण ट्रैफ़िक ब्लॉक हो जाता है और प्रोजेक्ट को वापस लेना पड़ता है।

जोखिम: विरासत (legacy) उपकरण (जैसे, पुराने POS टर्मिनल या HVAC नियंत्रक) आधुनिक प्रमाणीकरण प्रोटोकॉल का समर्थन नहीं कर सकते हैं। शमन: व्यापक ZTNA आर्किटेक्चर से समझौता किए बिना इन उपकरणों को सुरक्षित रूप से ऑनबोर्ड करने के लिए सख्त माइक्रोसेगमेंटेशन और प्रोफ़ाइलिंग के साथ संयुक्त MAC Authentication Bypass (MAB) का उपयोग करें।

जोखिम: भारी नीति प्रवर्तन ओवरहेड के कारण गेस्ट नेटवर्क का प्रदर्शन कम हो जाता है। शमन: गेस्ट ट्रैफ़िक रूटिंग को सीधे एज पर इंटरनेट पर ऑफ़लोड करें, जिससे गहन आंतरिक निरीक्षण इंजनों को बायपास किया जा सके, जब तक कि विशिष्ट खतरे की खुफिया जानकारी अन्यथा संकेत न दे।

ROI और व्यावसायिक प्रभाव

ZTNA को लागू करना जोखिम कम करने के अलावा मापने योग्य व्यावसायिक मूल्य प्रदान करता:

- अनुपालन लागत में कमी: माइक्रोसेगमेंटेशन के माध्यम से कार्डधारक डेटा पर्यावरण (CDE) को पूरी तरह से अलग करके, वेन्यू PCI-DSS ऑडिट के दायरे और लागत को काफी कम कर देते हैं।

- परिचालन लचीलापन: उल्लंघनों को एक ही सेगमेंट तक सीमित रखने से पूरे वेन्यू में होने वाले आउटेज को रोका जा सकता है, जिससे व्यस्त परिचालन घंटों के दौरान राजस्व प्रवाह सुरक्षित रहता है।

- उन्नत विश्लेषण: ZTNA नीतियों द्वारा उत्पन्न विस्तृत पहचान और ट्रैफ़िक डेटा WiFi Analytics को समृद्ध करता है, जिससे उपयोगकर्ता के व्यवहार और नेटवर्क उपयोग के बारे में गहरी अंतर्दृष्टि मिलती है।

मुख्य परिभाषाएं

Microsegmentation

हमले के दायरे को कम करने और पार्श्व संचलन (lateral movement) को रोकने के लिए नेटवर्क को अलग-अलग सेगमेंट में विभाजित करने की प्रथा।

वेन्यू IT टीमों के लिए POS प्रणालियों को Guest WiFi और कर्मचारी नेटवर्क से अलग करने, अनुपालन सुनिश्चित करने और संभावित उल्लंघनों को रोकने के लिए महत्वपूर्ण है।

Device Posture Verification

नेटवर्क एक्सेस देने से पहले एंडपॉइंट की सुरक्षा स्थिति (जैसे, OS संस्करण, एंटीवायरस स्थिति) का आकलन करने की प्रक्रिया।

यह सुनिश्चित करने के लिए उपयोग किया जाता है कि बिना पैच वाले या समझौता किए गए कर्मचारी उपकरण संवेदनशील आंतरिक अनुप्रयोगों तक नहीं पहुंच सकते।

Continuous Authentication

यह सुनिश्चित करने के लिए उपयोगकर्ता के सत्र की निरंतर निगरानी कि उनकी पहचान और व्यवहार वैध और विसंगति-रहित बने रहें।

स्टेडियम जैसे उच्च-टर्नओवर वाले परिवेशों में सत्र अपहरण (session hijacking) या असामान्य डेटा चोरी के प्रयासों का पता लगाने के लिए महत्वपूर्ण है।

IEEE 802.1X

पोर्ट-आधारित नेटवर्क एक्सेस नियंत्रण के लिए एक मानक जो LAN या WLAN से जुड़ने के इच्छुक उपकरणों को एक प्रमाणीकरण तंत्र प्रदान करता है।

कॉर्पोरेट उपकरणों को सुरक्षित रूप से प्रमाणित करने के लिए नेटवर्क आर्किटेक्ट्स द्वारा उपयोग किया जाने वाला मूलभूत प्रोटोकॉल।

Lateral Movement

वे तकनीकें जिनका उपयोग साइबर हमलावर नेटवर्क के माध्यम से धीरे-धीरे आगे बढ़ने के लिए करते हैं क्योंकि वे महत्वपूर्ण डेटा और संपत्तियों की खोज करते हैं।

प्राथमिक खतरा जिसे फ्लैट विरासत (legacy) नेटवर्क में बेअसर करने के लिए ZTNA और माइक्रोसेगमेंटेशन को डिज़ाइन किया गया है।

Software-Defined Perimeter (SDP)

एक सुरक्षा दृष्टिकोण जो इंटरनेट से जुड़े बुनियादी ढांचे को छुपाता है ताकि बाहरी पक्ष और हमलावर इसे न देख सकें, चाहे वह ऑन-प्रिमाइसेस होस्ट किया गया हो या क्लाउड में।

अक्सर ZTNA एक्सेस नीतियों को तैनात करने के लिए तकनीकी कार्यान्वयन तंत्र के रूप में उपयोग किया जाता है।

Least-Privilege Access

उपयोगकर्ताओं और प्रणालियों को उनके आवश्यक कार्यों को करने के लिए आवश्यक न्यूनतम स्तर का एक्सेस प्रदान करने का सुरक्षा सिद्धांत।

मार्गदर्शक नीति ढांचा जिसका उपयोग IT प्रबंधकों को ZTNA नीति इंजन के भीतर नियमों को परिभाषित करते समय करना चाहिए।

MAC Authentication Bypass (MAB)

एक फ़ॉलबैक प्रमाणीकरण विधि जो 802.1X समर्थित न होने पर नेटवर्क एक्सेस प्रदान करने के लिए डिवाइस के MAC पते का उपयोग करती है।

नेटवर्क टीमों द्वारा विरासत (legacy) IoT उपकरणों (जैसे पुराने प्रिंटर या HVAC सिस्टम) को अलग-अलग नेटवर्क सेगमेंट में सुरक्षित रूप से ऑनबोर्ड करने के लिए व्यावहारिक रूप से उपयोग किया जाता है।

हल किए गए उदाहरण

एक 400 कमरों वाले होटल को सभी अतिथि कमरों में नए स्मार्ट टीवी लगाने की आवश्यकता है। इन उपकरणों को स्ट्रीमिंग सेवाओं के लिए इंटरनेट एक्सेस और व्यक्तिगत शुभकामनाओं और बिलिंग समीक्षा के लिए प्रॉपर्टी मैनेजमेंट सिस्टम (PMS) तक स्थानीय नेटवर्क एक्सेस की आवश्यकता होती है। ZTNA मॉडल के तहत इसे कैसे लागू किया जाना चाहिए?

- सभी स्मार्ट टीवी को एक समर्पित 'गेस्ट रूम एंटरटेनमेंट' माइक्रोसेगमेंट में रखें। 2. स्ट्रीमिंग के लिए आउटबाउंड इंटरनेट एक्सेस की अनुमति देने के लिए नीतियां कॉन्फ़िगर करें। 3. एक सख्त, एकदिशात्मक (unidirectional) API गेटवे नीति लागू करें जो टीवी को केवल आवश्यक एंडपॉइंट्स के लिए विशिष्ट पोर्ट (जैसे, HTTPS/443) पर PMS से पूछताछ करने की अनुमति दे। 4. व्यक्तिगत टीवी के बीच सभी पार्श्व (lateral) ट्रैफ़िक को अस्वीकार करें और इंटरनेट से आने वाले सभी इनबाउंड ट्रैफ़िक को अस्वीकार करें।

एक बड़ी रिटेल श्रृंखला दुकान के फर्श पर कर्मचारियों के लिए मोबाइल पॉइंट ऑफ़ सेल (mPOS) टैबलेट रोल आउट कर रही है। ये टैबलेट WiFi के माध्यम से कनेक्ट होते हैं। आप इस परिनियोजन को कैसे सुरक्षित करते हैं?

- प्रमाणपत्र-आधारित IEEE 802.1X (EAP-TLS) का उपयोग करके टैबलेट को प्रमाणित करें। 2. एक्सेस देने से पहले यह सुनिश्चित करने के लिए कि टैबलेट अनुपालन (पैच किया हुआ, अनरूटेड) करता है, MDM एकीकरण के माध्यम से डिवाइस पोस्चर जांच लागू करें। 3. टैबलेट को गतिशील रूप से अत्यधिक प्रतिबंधित 'mPOS' VLAN/सेगमेंट में असाइन करें। 4. केवल विशिष्ट भुगतान गेटवे IP पते और आंतरिक इन्वेंट्री API के लिए ट्रैफ़िक की अनुमति दें।

अभ्यास प्रश्न

Q1. एक स्टेडियम IT निदेशक तीसरे पक्ष के विक्रेताओं (जैसे, खान-पान कर्मचारियों) को स्टेडियम के WiFi के माध्यम से अपने स्वयं के क्लाउड-आधारित इन्वेंट्री सिस्टम तक पहुंचने की अनुमति देना चाहता है। इसे कैसे कॉन्फ़िगर किया जाना चाहिए?

संकेत: तीसरे पक्षों के लिए कॉर्पोरेट डेटा एक्सेस और केवल-इंटरनेट एक्सेस के बीच अंतर पर विचार करें।

मॉडल उत्तर देखें

एक समर्पित 'Vendor WiFi' SSID और माइक्रोसेगमेंट बनाएं। कैप्टिव पोर्टल या अद्वितीय प्री-शेयर्ड कीज़ (WPA3-SAE) का उपयोग करके विक्रेताओं को प्रमाणित करें। केवल आउटबाउंड इंटरनेट एक्सेस की अनुमति देने के लिए सेगमेंट नीति को कॉन्फ़िगर करें, स्टेडियम के आंतरिक परिचालन नेटवर्क या POS सिस्टम के लिए किसी भी रूटिंग को पूरी तरह से अस्वीकार करें।

Q2. ZTNA रोलआउट के दौरान, संचालन टीम रिपोर्ट करती है कि गोदाम में कई पुराने बारकोड स्कैनर ने काम करना बंद कर दिया है। इसका संभावित कारण और तत्काल समाधान क्या है?

संकेत: इस बारे में सोचें कि क्या होता है जब उपकरण आधुनिक प्रमाणीकरण प्रोटोकॉल का समर्थन नहीं कर पाते हैं।

मॉडल उत्तर देखें

स्कैनर संभवतः 802.1X प्रमाणीकरण का समर्थन नहीं करते हैं और नई डिफ़ॉल्ट-अस्वीकार (default-deny) नीति द्वारा ब्लॉक कर दिए गए थे। तत्काल समाधान स्कैनर के विशिष्ट MAC पतों के लिए MAC Authentication Bypass (MAB) लागू करना है और उन्हें एक अत्यधिक प्रतिबंधित माइक्रोसेगमेंट में रखना है जो केवल इन्वेंट्री डेटाबेस सर्वर पर ट्रैफ़िक की अनुमति देता है।

Q3. एक CTO आपसे 50-साइट रिटेल एस्टेट में माइक्रोसेगमेंटेशन लागू करने की लागत को सही ठहराने के लिए कहता है। प्राथमिक व्यावसायिक औचित्य क्या है?

संकेत: जोखिम नियंत्रण और अनुपालन प्रभाव पर ध्यान केंद्रित करें।

मॉडल उत्तर देखें

प्राथमिक औचित्य जोखिम नियंत्रण और अनुपालन दायरे में कमी है। नेटवर्क को माइक्रोसेगमेंट करके, कम सुरक्षित सेगमेंट (जैसे IoT डिवाइस या Guest WiFi) में सेंधमारी कार्डधारक डेटा पर्यावरण (CDE) तक नहीं फैल सकती है। यह वार्षिक PCI-DSS ऑडिट के दायरे, जटिलता और लागत को नाटकीय रूप से कम करता है, जबकि स्थानीयकृत घटना को कंपनी-व्यापी डेटा उल्लंघन बनने से रोकता है।

इस श्रृंखला में आगे पढ़ें

Grandstream GWN एक्सेस पॉइंट्स का Purple WiFi के साथ एकीकरण

यह आधिकारिक तकनीकी संदर्भ गाइड विवरण प्रदान करती है कि Grandstream GWN एक्सेस पॉइंट्स को Purple के Guest WiFi और एनालिटिक्स प्लेटफॉर्म के साथ कैसे एकीकृत किया जाए। यह Grandstream कैप्टिव पोर्टल कॉन्फ़िगरेशन, RADIUS AAA सेटिंग्स, वॉल्ड गार्डन सेटअप, डायनेमिक VLAN स्टीयरिंग के साथ सुरक्षित स्टाफ 802.1X प्रमाणीकरण, और मल्टी-टेनेंट PPSK सेगमेंटेशन को कवर करती है - जो बड़े पैमाने पर गेस्ट और स्टाफ WiFi तैनात करने वाले MSPs और IT टीमों के लिए व्यावहारिक, चरण-दर-चरण मार्गदर्शन प्रदान करती है।

Cisco WLC और Catalyst एकीकरण Purple WiFi के साथ: चरण-दर-चरण अतिथि एक्सेस गाइड

यह गाइड Purple के साथ Cisco WLC और Catalyst 9800 वायरलेस के चरण-दर-चरण एकीकरण का विवरण देती है, जिसमें Central Web Authentication के माध्यम से Guest WiFi कैप्टिव पोर्टल रीडायरेक्शन, 802.1X EAP-TLS का उपयोग करके सुरक्षित Staff WiFi, और डायनेमिक VLAN असाइनमेंट के साथ Cisco Identity Pre-Shared Keys (iPSK) का उपयोग करके मल्टी-किरायेदार (Multi-Tenant) विभाजन शामिल है। यह हॉस्पिटैलिटी, रिटेल और बड़े सार्वजनिक स्थानों में Cisco इन्फ्रास्ट्रक्चर को तैनात करने वाले एंटरप्राइज़ नेटवर्क आर्किटेक्ट्स और IT सुरक्षा निदेशकों के लिए लिखी गई है।

स्टाफ WiFi नियम और शर्तें: कानूनी और अनुपालन संबंधी आवश्यक बातें

यह गाइड एंटरप्राइज वेन्यू के लिए स्टाफ WiFi नियमों और शर्तों का मसौदा तैयार करने और उन्हें लागू करने की कानूनी और तकनीकी आवश्यकताओं को कवर करती है। यह विवरण देती है कि स्वीकार्य उपयोग नीति (AUP) में क्या शामिल किया जाए, GDPR और PCI-DSS आवश्यकताओं को कैसे पूरा किया जाए, और कॉर्पोरेट संपत्तियों की सुरक्षा के लिए पहचान-आधारित प्रमाणीकरण और नेटवर्क सेगमेंटेशन को कैसे तैनात किया जाए। होटलों, रिटेल श्रृंखलाओं, स्टेडियमों और सार्वजनिक क्षेत्र के संगठनों के IT प्रबंधकों, HR टीमों और संचालन निदेशकों को व्यावहारिक मार्गदर्शन मिलेगा जिसे वे इस तिमाही में लागू कर सकते हैं।