আপনার Cisco Meraki ওয়্যারলেস অ্যাক্সেস পয়েন্টগুলোকে Purple-এর মতো প্ল্যাটফর্মের সাথে নির্বিঘ্নে কাজ করানোর অর্থ কেবল সেগুলোকে প্লাগ ইন করা নয়। এর জন্য প্রথমে একটি শক্ত ভিত্তি তৈরি করতে হয়। একটি ডিপ্লয়মেন্ট কেবল হার্ডওয়্যারের চেয়েও বেশি কিছু; এটি একটি ক্লাউড-পরিচালিত ইকোসিস্টেম যা আপনার গেস্ট এবং স্টাফ উভয়ের জন্য সুরক্ষিত, পরিচয়-ভিত্তিক অ্যাক্সেসের ভিত্তি তৈরি করে।

Meraki এবং Purple ইন্টিগ্রেশনের ভিত্তি স্থাপন

একটি SSID কনফিগার করার বা কোনো ব্যবহারকারীকে কানেক্ট করার কথা ভাবার আগেই, আপনার পুরো প্রোজেক্টের সাফল্য নির্ভর করে সঠিক প্রস্তুতির ওপর। আমি বারবার দেখেছি: ডিপ্লয়মেন্টগুলো আটকে যায় বা অদ্ভুত, সহজে নির্ণয় করা যায় না এমন সমস্যার সম্মুখীন হয়। প্রায় প্রতিবারই এর মূল কারণ হলো কয়েকটি গুরুত্বপূর্ণ পূর্বশর্ত এড়িয়ে যাওয়া।

এটিকে ভিত্তিপ্রস্তর হিসেবে ভাবুন। এই ধাপে তাড়াহুড়ো করা মানেই ভবিষ্যতে নিজের জন্য হতাশাজনক সমস্যা তৈরি করার সবচেয়ে দ্রুততম উপায়।

লাইসেন্সিং এবং ফার্মওয়্যার যাচাইকরণ

আপনার প্রথম কাজ হলো Meraki ড্যাশবোর্ড চেক করা। সবচেয়ে প্রথমে আপনার লাইসেন্সিং চেক করতে হবে। একটি বৈধ, সক্রিয় লাইসেন্সই আপনার অ্যাক্সেস পয়েন্টগুলোকে Meraki ক্লাউডের সাথে যোগাযোগ করতে দেয়—এটি ছাড়া আপনি কিছুই কনফিগার বা মনিটর করতে পারবেন না। এটি বাধ্যতামূলক।

আপনার অ্যাক্সেস পয়েন্টগুলোর ফার্মওয়্যারও ঠিক ততটাই গুরুত্বপূর্ণ। Meraki নিয়মিত আপডেট পাঠায় যা কেবল সিকিউরিটি হোল প্যাচ করার চেয়েও বেশি কিছু করে; এগুলো নতুন ফিচারও চালু করে। Purple-কে সঠিকভাবে কাজ করানোর জন্য, আপনার AP-গুলো, যেমন সাধারণ MR44 বা MR56 মডেলগুলোতে অবশ্যই একটি সামঞ্জস্যপূর্ণ ফার্মওয়্যার ভার্সন চলতে হবে। এটি OpenRoaming -এর মতো উন্নত ক্ষমতাগুলোকে আনলক করে এবং ইউকে ডিপ্লয়মেন্টের জন্য, কম-ভিড়যুক্ত UNII-3 চ্যানেলগুলোতে অ্যাক্সেস দেয়, যা জনবহুল এলাকায় গেম-চেঞ্জার হতে পারে।

একটি সাধারণ ভুল হলো এটা ধরে নেওয়া যে একেবারে নতুন হার্ডওয়্যার লেটেস্ট ফার্মওয়্যারের সাথেই আসে। অন্য কোনো সেটিংসে হাত দেওয়ার আগে ড্যাশবোর্ডে আপনার AP-গুলো চেক এবং আপডেট করার জন্য সর্বদা একটি মেইনটেন্যান্স উইন্ডো শিডিউল করুন।

নেটওয়ার্ক টপোলজি এবং ফায়ারওয়াল রুলস প্ল্যানিং

একবার আপনি লাইসেন্সিং এবং ফার্মওয়্যার ঠিক করে ফেললে, আপনার নেটওয়ার্ক আর্কিটেকচারের দিকে নজর দেওয়ার সময় এসেছে। আমি এখানে দুর্বল পরিকল্পনার কারণে অসংখ্য সমস্যা দেখেছি, যেমন গেস্ট ডিভাইসগুলো ইন্টারনাল স্টাফ DHCP সার্ভার থেকে IP অ্যাড্রেস পেয়ে যায়। শুরু থেকেই আপনার কর্পোরেট নেটওয়ার্ক থেকে গেস্ট ট্রাফিককে আলাদা করার জন্য VLANs ব্যবহার করে সঠিক নেটওয়ার্ক সেগমেন্টেশন অপরিহার্য।

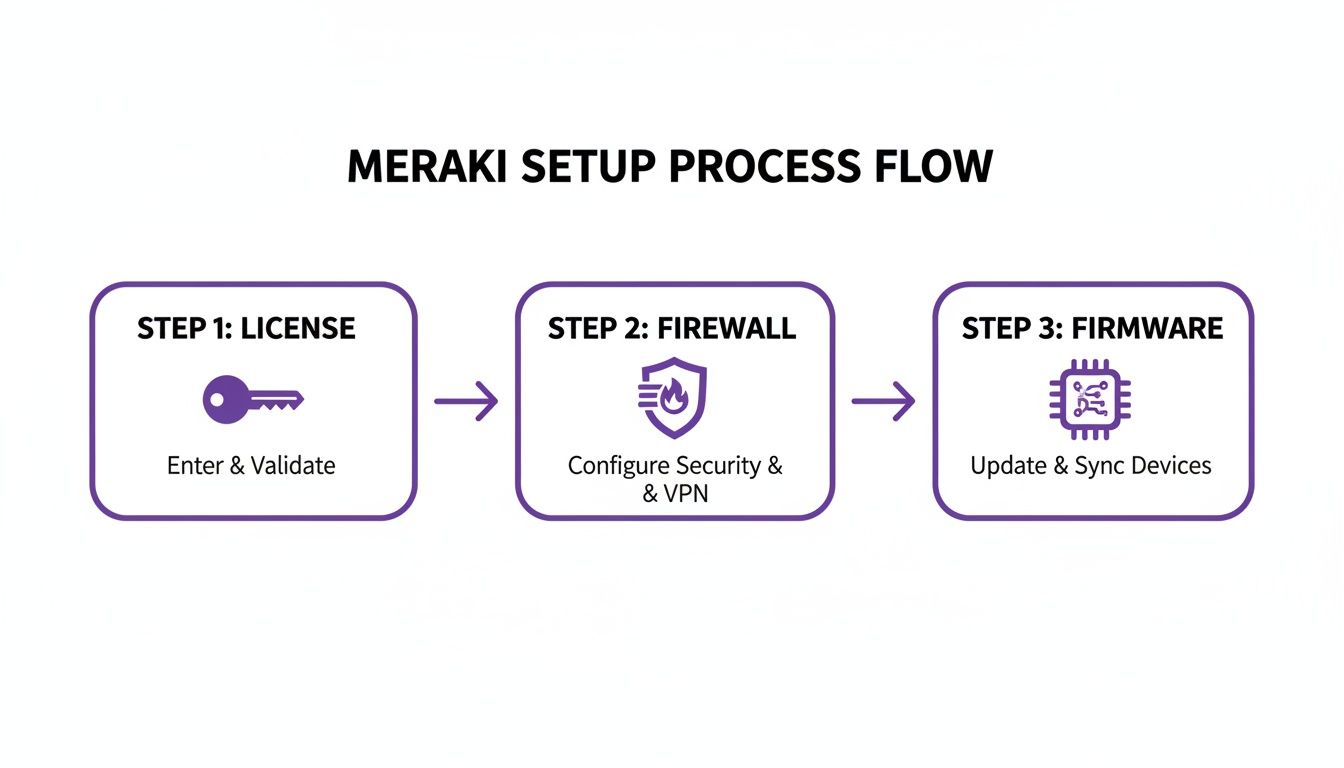

এই ফ্লো ডায়াগ্রামটি আপনার Meraki ওয়্যারলেস অ্যাক্সেস পয়েন্ট সেটআপ প্রস্তুত করার প্রাথমিক ক্রম দেখায়।

এই পথ অনুসরণ করা—লাইসেন্স ভ্যালিডেট করা, ফায়ারওয়াল সাজানো এবং ফার্মওয়্যার আপডেট করা—হলো সবচেয়ে সাধারণ সেটআপ সমস্যাগুলো শুরু হওয়ার আগেই এড়ানোর সবচেয়ে নির্ভরযোগ্য উপায়।

সবশেষে, আপনার Meraki গিয়ারকে Purple-এর ক্লাউড পরিষেবাগুলোর সাথে যোগাযোগ করার অনুমতি দেওয়ার জন্য আপনার নেটওয়ার্ক ফায়ারওয়ালকে নির্দেশ দিতে হবে। এর মানে হলো এমন রুলস তৈরি করা যা নির্দিষ্ট হোস্টনেম এবং পোর্টে ট্রাফিক চলাচলের অনুমতি দেয়। যদি এই রুলসগুলো না থাকে, তাহলে Captive Portal বা RADIUS সার্ভার থেকে আসা অথেনটিকেশন রিকোয়েস্টগুলো ব্যর্থ হবে এবং ব্যবহারকারীরা কানেক্ট করতে পারবেন না। এটি একটি সহজ ধাপ, কিন্তু এটি কত ঘনঘন বাদ পড়ে যায় তা সত্যিই আশ্চর্যজনক।

যারা এটিকে আরও সহজ করতে চান, তারা Meraki-এর সাথে অটোমেটিক প্রভিশনিং সম্পর্কে আরও জানতে পারেন , যা Purple পোর্টাল থেকেই এই প্রাথমিক কাজগুলোর অনেকগুলো পরিচালনা করে। এই মৌলিক বিষয়গুলোতে একটু অতিরিক্ত সময় দিলে আপনার ডিপ্লয়মেন্ট আরও মসৃণ, আরও সুরক্ষিত এবং ভবিষ্যতের আরও উন্নত কনফিগারেশনের জন্য প্রস্তুত হবে।

সুরক্ষিত গেস্ট এবং স্টাফ অ্যাক্সেসের জন্য Meraki SSID কনফিগার করা

যেহেতু আমরা ভিত্তিপ্রস্তর স্থাপন করেছি, তাই এখন আপনার ব্যবহারকারীরা যে আসল ওয়্যারলেস নেটওয়ার্কগুলোতে কানেক্ট করবেন তা তৈরি করার সময় এসেছে। একটি সফল ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki ডিপ্লয়মেন্ট বিভিন্ন গ্রুপের জন্য আলাদা Service Set Identifiers (SSIDs) তৈরি করার ওপর নির্ভর করে। এটি কেবল তাদের আলাদা নেটওয়ার্ক নাম দেওয়ার বিষয় নয়; এটি তাদের নিজস্ব সিকিউরিটি পজিশনের সাথে সম্পূর্ণ আলাদা অভিজ্ঞতা তৈরি করার বিষয়।

চলুন আমাদের বুটিক হোটেলের উদাহরণটিই ধরা যাক। হোটেলের গেস্টদের জন্য একটি বাধাহীন, ওপেন নেটওয়ার্ক এবং বুকিং থেকে শুরু করে পয়েন্ট-অফ-সেল সিস্টেম পর্যন্ত সবকিছু পরিচালনাকারী স্টাফদের জন্য একটি অত্যন্ত সুরক্ষিত, পাসওয়ার্ড-মুক্ত নেটওয়ার্ক প্রয়োজন। আমরা এই সম্পূর্ণ ভিন্ন চাহিদাগুলো মেটাতে Meraki ড্যাশবোর্ডে দুটি SSID সেট আপ করব, অ্যাক্সেস এবং আইডেন্টিটি ম্যানেজ করার জন্য উভয়কেই Purple-এর সাথে ইন্টিগ্রেট করব। এই বিভাজনটি হলো আপনার প্রতিরক্ষার প্রথম ধাপ এবং একটি মজবুত নেটওয়ার্ক আইসোলেশনের দিকে একটি গুরুত্বপূর্ণ পদক্ষেপ।

সুরক্ষিত স্টাফ নেটওয়ার্ক তৈরি করা

স্টাফদের জন্য, মূল লক্ষ্য হলো পাসওয়ার্ড থেকে পুরোপুরি মুক্তি পাওয়া। শেয়ার্ড কীগুলো হলো একটি সিকিউরিটি দুঃস্বপ্ন এবং একটি প্রশাসনিক মাথাব্যথা। এর পরিবর্তে, আমরা এমন একটি SSID তৈরি করব যা সার্টিফিকেট-ভিত্তিক অথেনটিকেশনের সাথে WPA2-Enterprise ব্যবহার করে, যার পুরোটাই Purple-এর মাধ্যমে পরিচালিত হয় এবং Entra ID -এর মতো একটি ডিরেক্টরি সার্ভিসের সাথে যুক্ত থাকে।

প্রথমে, আপনার Meraki ড্যাশবোর্ডে যান এবং Wireless > Configure > SSIDs-এ নেভিগেট করুন। একটি অব্যবহৃত SSID স্লট বেছে নিন এবং এটি চালু করুন।

- SSID Name: এখানে একটি স্পষ্ট নামকরণের নিয়ম অপরিহার্য।

HotelStaff_Secure-এর মতো কিছু তাৎক্ষণিকভাবে আপনাকে এর উদ্দেশ্য এবং এটি কাদের জন্য তা বলে দেয়। - Security:

WPA2-Enterprise with my RADIUS serverনির্বাচন করুন। এটিই মূল চাবিকাঠি। আপনি এটিকে আপনার Purple অ্যাকাউন্টের RADIUS ডিটেইলসের দিকে পয়েন্ট করবেন, যা অথেনটিকেশন পরিচালনা করবে। - Splash Page: নিশ্চিত করুন যে এটি

None-এ সেট করা আছে। অথেনটিকেশন ব্যবহারকারীর ডিভাইস সার্টিফিকেটের মাধ্যমে পরিচালিত হয়, কোনো ওয়েব পোর্টালের মাধ্যমে নয়।

এই সেটআপের মাধ্যমে, একজন স্টাফ মেম্বারের নেটওয়ার্ক অ্যাক্সেস সরাসরি আপনার কোম্পানির ডিরেক্টরিতে তাদের আইডেন্টিটির সাথে যুক্ত থাকে। যদি তারা ব্যবসা ছেড়ে চলে যান এবং Entra ID-তে তাদের অ্যাকাউন্ট নিষ্ক্রিয় করা হয়, তাহলে তাদের নেটওয়ার্ক অ্যাক্সেস তাৎক্ষণিকভাবে এবং স্বয়ংক্রিয়ভাবে বন্ধ হয়ে যায়। পাসওয়ার্ড পরিবর্তন করার জন্য আর কোনো তাড়াহুড়ো করতে হবে না।

এই সার্টিফিকেট-ভিত্তিক পদ্ধতিটি কার্যকরভাবে প্রথাগত পাসওয়ার্ডকে বাতিল করে দেয়, আপনার সংস্থাকে একটি জিরো-ট্রাস্ট সিকিউরিটি মডেলের দিকে নিয়ে যায়। এটি লোকাল সার্ভারে প্রি-শেয়ার্ড কী বা ব্যক্তিগত ব্যবহারকারীর অ্যাকাউন্ট ম্যানেজ করার চেয়ে একটি উল্লেখযোগ্য আপগ্রেড।

নিরবচ্ছিন্ন গেস্ট নেটওয়ার্ক তৈরি করা

গেস্টদের জন্য, অগ্রাধিকারটি সম্পূর্ণ বিপরীত: একটি অবিশ্বাস্যভাবে সহজ এবং সরল কানেকশন। এখানে, আমরা একটি Captive Portal-এর সাথে একটি ওপেন SSID ব্যবহার করব যা ব্যবহারকারীদের অথেনটিকেশনের জন্য Purple-এ নির্দেশ করে। এটি হোটেলকে মূল্যবান গেস্ট ডেটা সংগ্রহ করতে (অবশ্যই তাদের সম্মতি নিয়ে) এবং একটি প্রফেশনাল, ব্র্যান্ডেড লগইন জার্নি প্রদান করতে দেয়।

SSID কনফিগারেশন পেজে ফিরে গিয়ে, আপনার গেস্ট নেটওয়ার্কের জন্য আরেকটি উপলব্ধ স্লট বেছে নিন।

- SSID Name: এটিকে সুস্পষ্ট এবং আমন্ত্রণমূলক করুন।

HotelGuest_WiFiএকটি সাধারণ এবং কার্যকর পছন্দ। - Security:

Open (no encryption)বেছে নিন। এটি অনলাইনে আসার চেষ্টা করা গেস্টদের জন্য যেকোনো প্রাথমিক বাধা দূর করে। - Splash Page: এটি গেস্ট অভিজ্ঞতার জন্য সবচেয়ে গুরুত্বপূর্ণ সেটিং।

Click-throughবাSign-on with...নির্বাচন করুন এবং এটিকে আপনার Purple Captive Portal-এর কাস্টম URL-এ পয়েন্ট করুন।

যখন কোনো গেস্ট কানেক্ট করেন, তখন তাদের ডিভাইস স্বয়ংক্রিয়ভাবে এই পোর্টালে রিডাইরেক্ট হবে। সেখান থেকে, তারা একটি সোশ্যাল মিডিয়া অ্যাকাউন্ট, একটি ফর্ম বা Purple-এ আপনার সেট আপ করা অন্য কোনো পদ্ধতি ব্যবহার করে লগ ইন করতে পারবেন। এই প্রক্রিয়াটি কেবল তাদের ইন্টারনেট অ্যাক্সেসই দেয় না বরং হোটেলকে মার্কেটিং এবং গেস্ট অভিজ্ঞতা উন্নত করার জন্য ফার্স্ট-পার্টি ডেটাও প্রদান করে, পাশাপাশি ডেটা সুরক্ষা প্রবিধানগুলোর সাথে কমপ্লায়েন্সও নিশ্চিত করে।

এক নজরে গেস্ট বনাম স্টাফ SSID কনফিগারেশন

বিষয়টি পরিষ্কার করার জন্য, এখানে আমরা কীভাবে এই দুটি সম্পূর্ণ ভিন্ন নেটওয়ার্কের সাথে কাজ করেছি তার একটি দ্রুত তুলনা দেওয়া হলো।

আপনার ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki হার্ডওয়্যারে এই দুটি আলাদা SSID প্রয়োগ করার মাধ্যমে, আপনি এমন একটি নেটওয়ার্ক তৈরি করেন যা ভিজিটরদের জন্য ব্যবহারকারী-বান্ধব এবং অভ্যন্তরীণ ক্রিয়াকলাপের জন্য অত্যন্ত সুরক্ষিত। সবচেয়ে ভালো ব্যাপার হলো, এর পুরোটাই একটি একক, সেন্ট্রালাইজড ক্লাউড ড্যাশবোর্ডের মাধ্যমে পরিচালিত হয়।

OpenRoaming-এর মাধ্যমে নেক্সট-জেন কানেক্টিভিটি অ্যাক্টিভেট করা

যদিও একটি Captive Portal গেস্ট এনগেজমেন্টের জন্য একটি দুর্দান্ত সূচনা পয়েন্ট, তবে এখন একটি সাধারণ লগইনের বাইরে চিন্তা করার সময় এসেছে। লক্ষ্য হওয়া উচিত একটি কার্যকরী ট্রানজ্যাকশন থেকে সত্যিকারের নিরবচ্ছিন্ন অভিজ্ঞতার দিকে এগিয়ে যাওয়া। ঠিক এখানেই OpenRoaming কাজে আসে, যা আপনার গেস্ট WiFi-কে একটি ওয়ান-অফ কানেকশন থেকে একটি স্থায়ী, সুরক্ষিত এবং স্বয়ংক্রিয় হ্যান্ডশেকে রূপান্তরিত করে।

কল্পনা করুন একজন ভিজিটর আপনার ভেন্যুতে একবার কানেক্ট করেছেন। যখন তারা ফিরে আসেন—বা এমনকি শহরের অন্য প্রান্তে বা অন্য কোনো দেশে অংশগ্রহণকারী অন্য কোনো ব্যবসায়িক প্রতিষ্ঠানে যান—তখন তাদের ডিভাইস কোনো কিছু না করেই স্বয়ংক্রিয়ভাবে কানেক্ট হয়ে যায়। এটাই হলো OpenRoaming-এর ক্ষমতা, যা Passpoint প্রযুক্তির ওপর নির্মিত। এটি মূলত আপনার গেস্টদের একটি গ্লোবাল WiFi পাসপোর্ট দেয় এবং Purple-এর সাথে আপনার ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki নেটওয়ার্কে এটি চালু করা আশ্চর্যজনকভাবে সহজ।

Purple পোর্টালে OpenRoaming চালু করা

আপনার যাত্রা শুরু হয় Purple পোর্টালের ভেতর থেকে। এখানেই আপনি আমাদের প্ল্যাটফর্মকে OpenRoaming ক্ষমতা ব্রডকাস্ট করা শুরু করতে বলবেন এবং কাজ শুরু করতে মাত্র কয়েকটি ক্লিকের প্রয়োজন।

আপনার Purple অ্যাকাউন্টের মধ্যে, আপনি যে ভেন্যু বা গ্রুপটি চালু করতে চান সেখানে নেভিগেট করুন। আপনি আপনার নেটওয়ার্কের ম্যানেজমেন্ট সেকশনের অধীনে OpenRoaming সেটিংস পাবেন।

- প্রথমে, ভেন্যুর জন্য OpenRoaming পরিষেবা চালু করুন।

- এরপর, আপনি যে অথেনটিকেশন টাইপগুলো সাপোর্ট করতে চান তা বেছে নিন।

- সবশেষে, এটিকে আপনার আগে কনফিগার করা গেস্ট SSID-এর সাথে লিঙ্ক করুন।

এই সহজ কাজটি Purple-কে Passpoint-সক্ষম ডিভাইসগুলোর জন্য প্রয়োজনীয় প্রোফাইল এবং ক্রেডেনশিয়াল তৈরি করা শুরু করার নির্দেশ দেয়। কার্যকরভাবে, Purple গ্লোবাল OpenRoaming ফেডারেশনের মধ্যে আপনার নেটওয়ার্কের জন্য গ্যারান্টি দিয়ে ব্রোকার অফ ট্রাস্ট হিসেবে কাজ করে।

OpenRoaming চালু করার মাধ্যমে, আপনি মৌলিকভাবে গেস্ট WiFi ভ্যালু প্রপোজিশন পরিবর্তন করছেন। এটি একটি সাধারণ সুবিধা থেকে একটি বাধাহীন, এনক্রিপ্টেড পরিষেবাতে রূপান্তরিত হয় যা লয়্যালটি বাড়ায় এবং একেবারে প্রথম প্যাকেট থেকেই সিকিউরিটি উন্নত করে।

Passpoint-এর জন্য আপনার Meraki SSID কনফিগার করা

Purple প্রস্তুত হওয়ার পর, ধাঁধার শেষ অংশটি হলো এই নতুন ক্ষমতাগুলো ঘোষণা করার জন্য আপনার Meraki গেস্ট SSID কনফিগার করা। এর মধ্যে আপনার Meraki ড্যাশবোর্ডে 802.11u নামে পরিচিত একটি নির্দিষ্ট সেটিং চালু করা জড়িত, এটি একটি IEEE স্ট্যান্ডার্ড যা অ্যাক্সেস পয়েন্টগুলোকে কোনো ডিভাইস কানেক্ট হওয়ার আগেই নেটওয়ার্ক সম্পর্কে তথ্য প্রদান করতে দেয়।

আপনার Meraki ড্যাশবোর্ডে ফিরে যান এবং আপনার সেট আপ করা গেস্ট SSID খুঁজুন।

- Wireless > Configure > Access control-এ যান।

- আপনার গেস্ট SSID-এর জন্য "Network access" সেকশনটি খুঁজুন।

- অ্যাসোসিয়েশন রিকোয়ারমেন্ট "Open" থেকে Open (with WPA2-Enterprise)-এ পরিবর্তন করুন। এটি অদ্ভুত মনে হতে পারে, তবে এটিই সুরক্ষিত Passpoint হ্যান্ডশেক সম্পন্ন করতে সক্ষম করে।

- Hotspot 2.0 / Passpoint অপশনটি চালু করুন।

- আপনার Purple কনফিগারেশন গাইডের নির্দেশ অনুযায়ী উপযুক্ত অপারেটর এবং সেটিংস নির্বাচন করুন।

একবার আপনি এই পরিবর্তনগুলো সেভ করলে, আপনার Meraki অ্যাক্সেস পয়েন্টগুলো Passpoint-সামঞ্জস্যপূর্ণ ডিভাইসগুলোর জন্য OpenRoaming-এর মাধ্যমে আপনার নেটওয়ার্ক আবিষ্কার করতে এবং স্বয়ংক্রিয়ভাবে কানেক্ট হতে প্রয়োজনীয় তথ্য ব্রডকাস্ট করা শুরু করবে। আপনি আমাদের বিস্তারিত গাইডে OpenRoaming কীভাবে কাজ করে সে সম্পর্কে আরও জানতে পারেন ।

এই সেটআপটি রিটেইল এবং হসপিটালিটি খাতে একটি সত্যিকারের গেম-চেঞ্জার, যেখানে ভিজিটরদের অভিজ্ঞতা সবচেয়ে গুরুত্বপূর্ণ। ওয়্যারলেস হার্ডওয়্যার দ্বারা চালিত কাস্টমার এনগেজমেন্ট প্ল্যাটফর্মগুলোর জন্য ইউকে এন্টারপ্রাইজগুলোর মধ্যে ৪.৪৮% শেয়ার ধরে রেখে Cisco Meraki এই ক্ষেত্রে একটি উল্লেখযোগ্য শক্তি। এটি ক্লাউড-পরিচালিত নেটওয়ার্কিংয়ে এর আধিপত্য দ্বারা সমর্থিত, যেখানে এটি রাজস্ব এবং ডিভাইস ম্যানেজমেন্ট শেয়ারের একটি বড় অংশ নিয়ন্ত্রণ করে, যা দেখায় যে কতগুলো ভেন্যু এই প্রযুক্তি থেকে উপকৃত হওয়ার জন্য প্রস্তুত। আপনি ZoomInfo-তে Cisco Meraki-এর মার্কেট পজিশন সম্পর্কে আরও দেখতে পারেন। আপনার ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki নেটওয়ার্কে এই ফিচারটি অ্যাক্টিভেট করার মাধ্যমে, আপনি একটি শক্তিশালী ইকোসিস্টেমে প্রবেশ করেন যা সত্যিই আপনার ভেন্যুকে আলাদা করে তোলে।

জিরো-ট্রাস্ট স্টাফ অথেনটিকেশনের জন্য ডিরেক্টরি সার্ভিসেস ইন্টিগ্রেট করা

স্টাফ Wi-Fi-এর জন্য শেয়ার্ড পাসওয়ার্ডগুলো একটি বিশাল সিকিউরিটি মাথাব্যথা এবং একটি প্রশাসনিক দুঃস্বপ্ন। এগুলোকে পেছনে ফেলে আসার সময় এসেছে। আধুনিক পদ্ধতিটি হলো একটি জিরো-ট্রাস্ট সিকিউরিটি মডেল, এবং সেখানে পৌঁছানোর উপায় হলো আপনার ডিরেক্টরি সার্ভিসকে সরাসরি আপনার ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki নেটওয়ার্কের সাথে ইন্টিগ্রেট করা, যেখানে Purple পুরো প্রক্রিয়াটি পরিচালনা করে।

এর মানে হলো Entra ID, Google Workspace বা Okta-এর মতো আপনার ইতিমধ্যে ব্যবহৃত প্ল্যাটফর্মগুলোকে কানেক্ট করা। এর ফলাফল হলো এমন একটি সেটআপ যেখানে আপনার সেন্ট্রাল ডিরেক্টরিতে ব্যবহারকারীর স্ট্যাটাসের ওপর ভিত্তি করে নেটওয়ার্ক অ্যাক্সেস স্বয়ংক্রিয়ভাবে মঞ্জুর বা বাতিল করা হয়। এটি জটিল, ব্যয়বহুল অন-প্রেম RADIUS সার্ভারের প্রয়োজনীয়তা পুরোপুরি দূর করে, যা টপ-টিয়ার সিকিউরিটিকে অ্যাক্সেসযোগ্য এবং পরিচালনাযোগ্য করে তোলে।

সার্টিফিকেট-ভিত্তিক অথেনটিকেশন গ্রহণ করা

এই জিরো-ট্রাস্ট স্ট্র্যাটেজির মূলে রয়েছে সার্টিফিকেট-ভিত্তিক অথেনটিকেশন। পাসওয়ার্ডের পরিবর্তে, প্রতিটি কর্মীর ডিভাইস একটি ইউনিক ডিজিটাল সার্টিফিকেট পায়। এটিকে আপনার সুরক্ষিত স্টাফ SSID-এর জন্য তাদের ডিজিটাল পাসপোর্ট হিসেবে ভাবুন। যখন তারা কানেক্ট করেন, তখন তাদের ডিভাইস এই সার্টিফিকেটটি উপস্থাপন করে, যা Purple তাৎক্ষণিকভাবে আপনার ডিরেক্টরি সার্ভিসের বিপরীতে ভ্যালিডেট করে।

এই পুরো প্রক্রিয়াটি ব্যবহারকারীর কাছে অদৃশ্য থাকে। তাদের জন্য, এটি একটি সম্পূর্ণ নিরবচ্ছিন্ন, স্বয়ংক্রিয় কানেকশন—মনে রাখার মতো কোনো পাসওয়ার্ড নেই, লগ ইন করার মতো কোনো পোর্টাল নেই। আপনার আইটি টিমের জন্য, এটি একটি বিশাল সিকিউরিটি আপগ্রেড।

এই সেটআপের সবচেয়ে শক্তিশালী অংশ হলো স্বয়ংক্রিয়ভাবে অ্যাক্সেস বাতিল হওয়া। যে মুহূর্তে আপনি Entra ID-তে কোনো ব্যবহারকারীকে নিষ্ক্রিয় বা মুছে ফেলবেন, তাদের সার্টিফিকেটটি বাতিল হয়ে যাবে। তাদের নেটওয়ার্ক অ্যাক্সেস তাৎক্ষণিকভাবে বন্ধ হয়ে যায়, আপনার দিক থেকে কোনো ম্যানুয়াল ক্লিনআপের প্রয়োজন হয় না।

এই নিবিড় ইন্টিগ্রেশনটি একটি বিশাল সিকিউরিটি গ্যাপ বন্ধ করে দেয় যা প্রায়শই একজন কর্মী কোম্পানি ছেড়ে যাওয়ার অনেক পরেও থেকে যায়। এখানে কাজ করা সিকিউরিটি মডেলটি আরও ভালোভাবে বোঝার জন্য, আপনি আমাদের বিস্তারিত গাইডে 802.1X অথেনটিকেশনের অনেক সুবিধা সম্পর্কে জানতে পারেন ।

আপনার RADIUS সেটআপ স্ট্রিমলাইন করা

ঐতিহ্যগতভাবে, এই স্তরের সিকিউরিটি পাওয়ার অর্থ হলো একটি ডেডিকেটেড, অন-প্রাঙ্গণ RADIUS সার্ভার সেট আপ এবং রক্ষণাবেক্ষণ করা—যা এর জটিলতা এবং ধ্রুবক রক্ষণাবেক্ষণের জন্য পরিচিত একটি কাজ। একটি ক্লাউড-পরিচালিত সমাধানের সাথে, এটি আর হয় না। Purple মূলত আপনার ক্লাউড RADIUS প্রোভাইডার হয়ে ওঠে, যা পুরো ওয়ার্কফ্লোকে সহজ করে তোলে।

আপনার Meraki ড্যাশবোর্ডের ভেতরে, আপনি কেবল আপনার WPA2-Enterprise স্টাফ SSID-কে আমাদের দেওয়া RADIUS ডিটেইলসের দিকে পয়েন্ট করবেন। Purple আপনার ডিরেক্টরি সার্ভিসের সাথে সমস্ত যোগাযোগের যত্ন নেয়, তা Entra ID হোক বা Okta। প্যাচ করার মতো কোনো সার্ভার নেই, কোনো কমান্ড-লাইন মাথাব্যথা নেই এবং আপনার কমস রুমে বসে থাকা কোনো সিঙ্গেল পয়েন্ট অফ ফেইলিওর নেই।

এই ক্লাউড-ফার্স্ট পদ্ধতিটি একটি বড় কারণ যে কেন Cisco Meraki ইউকে-তে একটি পাওয়ারহাউস হিসেবে রয়ে গেছে। মার্কেট অ্যানালাইসিস একটি শক্তিশালী গ্রোথ ট্র্যাজেক্টরি দেখায়, যেখানে মূল সময়গুলোতে মার্কেট ভ্যালুতে বছর-প্রতি-বছর বৃদ্ধি প্রায় ১২.১৪%-এ পৌঁছায়। Purple-এর মতো পার্টনার ইন্টিগ্রেশনগুলো ক্লাসিক RADIUS-এর ঝামেলা ছাড়াই জিরো-ট্রাস্ট অ্যাক্সেস প্রদান করে সেই ভ্যালুকে বাড়িয়ে তোলে, যা রিটেইল থেকে শুরু করে হেলথকেয়ার পর্যন্ত বিভিন্ন সেক্টরে দক্ষতা বাড়ায়।

iPSK-এর মাধ্যমে লিগ্যাসি ডিভাইসগুলো হ্যান্ডেল করা

অবশ্যই, আপনার নেটওয়ার্কের প্রতিটি ডিভাইস 802.1X অথেনটিকেশনের জন্য যথেষ্ট স্মার্ট নয়। আমরা বারকোড স্ক্যানার, পুরোনো নেটওয়ার্ক প্রিন্টার বা বিশেষায়িত IoT সেন্সরগুলোর মতো জিনিসগুলোর কথা বলছি। এই ডিভাইসগুলো প্রায়শই ডিজিটাল সার্টিফিকেটগুলো হ্যান্ডেল করতে পারে না, তবে আপনি সেগুলোকে কেবল একটি ওপেন নেটওয়ার্কেও ছেড়ে দিতে পারেন না।

এটি একটি Identity Pre-Shared Key ( iPSK )-এর জন্য নিখুঁত ইউজ কেস। এটি পুরোনো প্রযুক্তি এবং আধুনিক সিকিউরিটি স্ট্যান্ডার্ডগুলোর মধ্যে ব্যবধান দূর করার একটি চতুর উপায়।

এখানে বিস্তারিত দেওয়া হলো:

- প্রতিটি ডিভাইসের জন্য ইউনিক কী: আপনার সমস্ত 'হেডলেস' ডিভাইসের জন্য একটি পাসওয়ার্ডের পরিবর্তে, আপনি Purple-এর মাধ্যমে প্রতিটির জন্য একটি ইউনিক কী তৈরি করেন।

- স্বতন্ত্র আইডেন্টিটি: প্রতিটি কী একটি নির্দিষ্ট ডিভাইসের সাথে যুক্ত থাকে, তাই আপনার সম্পূর্ণ ভিজিবিলিটি থাকে। আপনি ঠিক জানতে পারবেন আপনার নেটওয়ার্কে কোন স্ক্যানার বা প্রিন্টারটি কোনটি।

- সুরক্ষিত আইসোলেশন: আপনি এই ডিভাইসগুলোকে একটি স্ট্যান্ডার্ড WPA2-Personal SSID-এর সাথে কানেক্ট করতে পারেন তবে এখনও নির্দিষ্ট নেটওয়ার্ক পলিসি প্রয়োগ করতে পারেন বা সেগুলোকে তাদের নিজস্ব VLAN-এ অ্যাসাইন করতে পারেন, যা সেগুলোকে আপনার কর্পোরেট ট্রাফিক থেকে নিরাপদে সেগমেন্ট করে রাখে।

iPSK ব্যবহার করা নিশ্চিত করে যে আপনার ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki নেটওয়ার্কের প্রতিটি ডিভাইসের হিসাব রাখা হয়েছে এবং সুরক্ষিতভাবে কানেক্ট করা হয়েছে, এর ক্ষমতা যাই হোক না কেন। এটি সিকিউরিটি বা ভিজিবিলিটি বিসর্জন না দিয়ে আপনার লিগ্যাসি হার্ডওয়্যারকে একটি জিরো-ট্রাস্ট ফ্রেমওয়ার্কে টেনে আনার একটি ব্যবহারিক, কার্যকর উপায়।

নেটওয়ার্ক পারফরম্যান্স এবং সেগমেন্টেশন অপ্টিমাইজ করা

একবার আপনার সুরক্ষিত SSID এবং OpenRoaming-এর মতো ফিচারগুলো কনফিগার হয়ে গেলে, এবার ভেতরের দিকে নজর দেওয়ার এবং আপনার নেটওয়ার্কের পারফরম্যান্স অপ্টিমাইজ করার সময় এসেছে। একটি সু-পরিকল্পিত নেটওয়ার্ক হলো একটি উচ্চ-পারফর্মিং নেটওয়ার্ক, এবং যেকোনো ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki ডিপ্লয়মেন্টের জন্য, এর অর্থ হলো সেগমেন্টেশন এবং রেডিও ফ্রিকোয়েন্সি (RF) ম্যানেজমেন্টে দক্ষতা অর্জন করা।

এটি সঠিকভাবে করা প্রতিটি ব্যবহারকারীর জন্য একটি দ্রুত, স্থিতিশীল কানেকশন নিশ্চিত করে, যা অপারেশন বা মনিটাইজেশনের জন্য Wi-Fi-এর ওপর নির্ভরশীল যেকোনো ভেন্যুর জন্য অত্যাবশ্যক। আমি যে সবচেয়ে সাধারণ—এবং গুরুতর—ভুলগুলো দেখি তার মধ্যে একটি হলো গেস্ট, স্টাফ এবং IoT ট্রাফিককে একই নেটওয়ার্কে মিশে যেতে দেওয়া। এটি কেবল পারফরম্যান্সের বাধাই তৈরি করে না; এটি একটি বড় সিকিউরিটি ঝুঁকিও। আমরা আমাদের নেটওয়ার্কে আলাদা, ডেডিকেটেড লেন তৈরি করতে Virtual LANs (VLANs) ব্যবহার করে এটি সমাধান করতে পারি।

VLANs-এর মাধ্যমে সুরক্ষিত নেটওয়ার্ক সেগমেন্টেশন বাস্তবায়ন করা

সঠিক নেটওয়ার্ক সেগমেন্টেশন হলো সিকিউরিটি এবং পারফরম্যান্স উভয়ের জন্যই আপনার সেরা বন্ধু। যখন আপনি প্রতিটি SSID-কে তার নিজস্ব VLAN-এ অ্যাসাইন করেন, তখন আপনি কার্যকরভাবে বিভিন্ন ট্রাফিক টাইপের মধ্যে ডিজিটাল দেয়াল তৈরি করছেন। এটি "ল্যাটারাল মুভমেন্ট" প্রতিরোধের জন্য মৌলিক, যেখানে গেস্ট নেটওয়ার্কের কোনো ডিভাইস সম্ভাব্যভাবে উঁকিঝুঁকি মারতে পারে এবং আপনার সুরক্ষিত স্টাফ নেটওয়ার্কের কোনো ডিভাইসের সাথে কথা বলার চেষ্টা করতে পারে।

Meraki ড্যাশবোর্ডে, আমরা VLAN ট্যাগিং-এর মাধ্যমে এটি পরিচালনা করি।

- আপনার গেস্ট SSID: এটিকে একটি ডেডিকেটেড গেস্ট VLAN-এ অ্যাসাইন করুন। এটি সমস্ত গেস্ট ট্রাফিককে একটি নির্দিষ্ট IP সাবনেটে ফানেল করে, যার নিজস্ব DHCP সার্ভার এবং কঠোর ফায়ারওয়াল রুলস থাকা উচিত যা কোম্পানির যেকোনো অভ্যন্তরীণ রিসোর্সে অ্যাক্সেস ব্লক করে।

- আপনার স্টাফ SSID: এটিকে আপনার কর্পোরেট VLAN-এ অ্যাসাইন করা উচিত, যা এটিকে অভ্যন্তরীণ সার্ভার, প্রিন্টার এবং অ্যাপ্লিকেশনগুলোতে বিশ্বস্ত অ্যাক্সেস দেয়।

- আপনার IoT SSID (iPSK ব্যবহার করে): এই ডিভাইসগুলোরও তাদের নিজস্ব আলাদা VLAN প্রয়োজন। এটি স্মার্ট সেন্সর বা ডিজিটাল সাইনগুলোর মতো সম্ভাব্য দুর্বল গ্যাজেটগুলোকে সংবেদনশীল কর্পোরেট ডেটা থেকে সম্পূর্ণ আলাদা রাখে।

এটি সঠিকভাবে করা অত্যন্ত গুরুত্বপূর্ণ। আমি এমন ডিপ্লয়মেন্ট দেখেছি যেখানে ভুলভাবে কনফিগার করা VLAN-এর কারণে গেস্ট ডিভাইসগুলো ভুলবশত কর্পোরেট DHCP সার্ভার থেকে IP অ্যাড্রেস টেনে নিচ্ছিল—এটি এড়ানোর মতো একটি সহজ কিন্তু গুরুতর ত্রুটি।

VLAN-গুলোকে আপনার নেটওয়ার্কে আলাদা, এক্সক্লুসিভ ক্লাব তৈরি করার মতো ভাবুন। "গেস্ট ক্লাব"-এর কোনো সদস্য চাইলেই "স্টাফ-অনলি লাউঞ্জ"-এ ঘুরে বেড়াতে পারবেন না। এই আইসোলেশনটি একটি সুরক্ষিত এবং সুসংগঠিত নেটওয়ার্ক আর্কিটেকচারের জন্য মৌলিক।

অবশ্যই, এমনকি সেরা ওয়্যারলেস সেটআপটিও কেবল এর ইন্টারনেট কানেকশনের মতোই ভালো। কোনো বিভ্রাট যাতে আপনার Meraki নেটওয়ার্ককে থামিয়ে না দেয় তা প্রতিরোধ করার জন্য আপনার কাছে 4G ব্যাকআপের সাথে স্থিতিশীল NBN কানেক্টিভিটি আছে তা নিশ্চিত করা সর্বদা বুদ্ধিমানের কাজ।

অ্যাডভান্সড RF টিউনিং এবং চ্যানেল প্ল্যানিং

ডেটা সংগঠিত করার মতোই এয়ারওয়েভ অপ্টিমাইজ করাও গুরুত্বপূর্ণ। শপিং সেন্টার, স্টেডিয়াম বা হোটেলের মতো ব্যস্ত জায়গাগুলোতে, দুর্বল Wi-Fi-এর পেছনে সবচেয়ে বড় অপরাধী হলো RF ইন্টারফারেন্স। এখানেই কৌশলগত চ্যানেল প্ল্যানিং এবং Meraki-এর RF প্রোফাইলগুলো অপরিহার্য টুল হয়ে ওঠে।

Meraki-এর Auto RF ফিচারটি ইন্টারফারেন্স এড়াতে চ্যানেল এবং পাওয়ার লেভেলগুলোকে ডায়নামিকভাবে অ্যাডজাস্ট করার দারুণ কাজ করে। তবে, সত্যিই উচ্চ-ঘনত্বের ভেন্যুগুলোর জন্য, আপনি কাস্টম RF প্রোফাইল তৈরি করে আরও গ্রানুলার কন্ট্রোল পেতে পারেন। এগুলো আপনাকে ন্যূনতম বিটরেট সেট করা, পুরোনো লিগ্যাসি ডেটা রেটগুলো নিষ্ক্রিয় করা (যা সবাইকে ধীর করে দিতে পারে) এবং আরও বেশি ক্লায়েন্টকে দ্রুততর, কম-ভিড়যুক্ত 5GHz ব্যান্ডের দিকে ঠেলে দেওয়ার জন্য ব্যান্ড স্টিয়ারিং ফাইন-টিউন করার মতো কাজগুলো করতে দেয়।

ইউকে-ভিত্তিক ডিপ্লয়মেন্টের জন্য, সাম্প্রতিক একটি নিয়ন্ত্রক পরিবর্তন গেম-চেঞ্জার হয়েছে। ETSI ডোমেইনে Cisco Meraki-এর UNII-3 চ্যানেল সাপোর্ট প্রবর্তন, যা ফার্মওয়্যার ভার্সন ২৯.১-এর সাথে এসেছে, তা রূপান্তরমূলক হয়েছে। এর আগে, ইউকে সাইটগুলো কেবল চারটি নন-DFS 5GHz চ্যানেলের মধ্যে আটকে ছিল। এখন, সাপোর্টেড AP-গুলো DFS বিলম্ব ছাড়াই ১৫৫-এর মতো অতিরিক্ত চ্যানেল ব্যবহার করতে পারে।

একজন ভেন্যু ম্যানেজারের জন্য, এর মানে হলো আপনার ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki হার্ডওয়্যার, যেমন MR57-HW বা CW9162I, এখন আরও বেশি স্পেকট্রাম অ্যাক্সেস করতে পারে, যা নাটকীয়ভাবে ক্যাপাসিটি উন্নত করে এবং ইন্টারফারেন্স কমায়। আপনি Meraki কমিউনিটি ফোরামে ইউকে-এর জন্য UNII-3 আপডেট সম্পর্কে আরও পড়তে পারেন । এই সেগমেন্টেশন এবং RF অপ্টিমাইজেশন কৌশলগুলো প্রয়োগ করার মাধ্যমে, আপনি আপনার সেটআপকে একটি বেসিক নেটওয়ার্ক থেকে সত্যিকারের এন্টারপ্রাইজ-গ্রেড ওয়্যারলেস অভিজ্ঞতায় উন্নীত করবেন।

আপনার Meraki এবং Purple সম্পর্কিত প্রশ্নের উত্তর

যখন আপনি আপনার ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki নেটওয়ার্ক এবং Purple-এর মতো দুটি অত্যাধুনিক প্ল্যাটফর্মকে একত্রিত করছেন, তখন কিছু প্রশ্ন থাকা স্বাভাবিক। আপনার লক্ষ্য হলো একটি নিরবচ্ছিন্ন, সুরক্ষিত অভিজ্ঞতা তৈরি করা এবং বিস্তারিত বিষয়গুলো সঠিকভাবে করা অত্যন্ত গুরুত্বপূর্ণ।

ডিপ্লয়মেন্টের সময় আমরা আইটি টিমগুলোর কাছ থেকে একই ধরনের অনেক প্রশ্ন শুনতে পাই। তাই, আপনাকে দ্রুত, ব্যবহারিক উত্তর দেওয়ার জন্য আমরা এখানে সবচেয়ে সাধারণ প্রশ্নগুলো সংগ্রহ করেছি যা আপনাকে সম্ভাব্য সমস্যাগুলো এড়াতে এবং আপনার সেটআপ থেকে সর্বাধিক সুবিধা পেতে সাহায্য করবে।

আমি কি আমার বিদ্যমান Meraki অ্যাক্সেস পয়েন্টগুলোর সাথে Purple ব্যবহার করতে পারি?

হ্যাঁ, আপনি প্রায় নিশ্চিতভাবেই পারেন। Purple-কে বিপুল পরিসরের Meraki APs -এর সাথে মসৃণভাবে ইন্টিগ্রেট করার জন্য তৈরি করা হয়েছে। কেবল শুরু করার জন্যই বাইরে গিয়ে নতুন হার্ডওয়্যার কেনার কোনো প্রয়োজন নেই।

মূল প্রয়োজনীয়তাগুলো হলো আপনার Meraki ড্যাশবোর্ডে সঠিক লাইসেন্সিং থাকতে হবে এবং আপনার অ্যাক্সেস পয়েন্টগুলোতে একটি সামঞ্জস্যপূর্ণ ফার্মওয়্যার ভার্সন চলতে হবে। এটিই সেগুলোকে RADIUS ইন্টিগ্রেশন এবং কাস্টম Captive Portal-এর মতো জিনিসগুলোর জন্য এক্সটার্নাল সিস্টেমের সাথে কথা বলতে দেয়। যেমনটি আমরা আগেই উল্লেখ করেছি, এই উন্নত ফিচারগুলো আনলক করার জন্য ফার্মওয়্যার আপডেট রাখা বাধ্যতামূলক।

OpenRoaming চালু করা কি সিকিউরিটি ঝুঁকি তৈরি করে?

এটি একটি সাধারণ ভুল ধারণা যে যেহেতু কানেকশনটি "স্বয়ংক্রিয়," তাই এটি কম সুরক্ষিত হতে হবে। বাস্তবে, এর বিপরীতটাই সত্য—এটি উল্লেখযোগ্যভাবে সিকিউরিটি বাড়ায়।

প্রথাগত ওপেন গেস্ট নেটওয়ার্কগুলো একটি সত্যিকারের দুর্বল জায়গা হতে পারে, তবে OpenRoaming একেবারে প্রথম প্যাকেট থেকেই শক্তিশালী WPA2/WPA3-Enterprise এনক্রিপশন ব্যবহার করে। অথেনটিকেশন বিশ্বস্ত আইডেন্টিটি প্রোভাইডারদের দ্বারা পরিচালিত হয়, যার মানে হলো ব্যবহারকারীর ট্রাফিক কখনোই কোনো আনএনক্রিপ্টেড চ্যানেলের মাধ্যমে পাঠানো হয় না। এটি যেকোনো সাধারণ Captive Portal লগইনের চেয়ে অনেক বেশি নিরাপদ এবং প্রফেশনাল অভিজ্ঞতা।

যখন কোনো স্টাফ মেম্বার কোম্পানি ছেড়ে যান তখন কী হয়?

তাদের নেটওয়ার্ক অ্যাক্সেস বন্ধ হয়ে যায়। তাৎক্ষণিকভাবে। Entra ID বা Okta -এর মতো একটি ডিরেক্টরি সার্ভিসকে Purple-এর সাথে ইন্টিগ্রেট করার মাধ্যমে আপনি যে সবচেয়ে শক্তিশালী সিকিউরিটি সুবিধাগুলো পান এটি তার মধ্যে একটি।

যে মুহূর্তে আপনি আপনার কোম্পানির ডিরেক্টরিতে কোনো ব্যবহারকারীর অ্যাকাউন্ট নিষ্ক্রিয় বা মুছে ফেলবেন, সেই পরিবর্তনটি Purple-এর সাথে সিঙ্ক হয়ে যায়। তাদের নেটওয়ার্ক অথেনটিকেশন সার্টিফিকেট অবিলম্বে বাতিল হয়ে যায়। তাদের ডিভাইস আর সুরক্ষিত স্টাফ SSID-এর সাথে কানেক্ট করতে পারে না। এটি একটি জিরো-ট্রাস্ট পদ্ধতি যা থেকে যাওয়া অ্যাক্সেস ক্রেডেনশিয়ালগুলোর দ্বারা তৈরি বিশাল সিকিউরিটি হোল বন্ধ করে দেয়।

আমি কীভাবে এমন ডিভাইসগুলো কানেক্ট করব যেগুলো 802.1X সাপোর্ট করে না?

এটি একটি অত্যন্ত বাস্তব-জগতের সমস্যা। আপনার নেটওয়ার্কের প্রতিটি ডিভাইস আধুনিক স্মার্টফোন বা ল্যাপটপ নয়। আপনার নেটওয়ার্ক প্রিন্টার, বারকোড স্ক্যানার বা বিভিন্ন IoT সেন্সরগুলোর কথা ভাবুন। এগুলোর জন্য, আমরা Identity Pre-Shared Keys (iPSK)-এর ওপর নির্ভর করি।

এই ফিচারটি, যা আমরা আগে বিস্তারিতভাবে কভার করেছি, এটি একটি নিখুঁত সমাধান। এটি কেন এত ভালোভাবে কাজ করে তার একটি দ্রুত রিমাইন্ডার এখানে দেওয়া হলো:

- ইউনিক ডিভাইস আইডেন্টিটি: আপনি সরাসরি Purple ড্যাশবোর্ড থেকে প্রতিটি নির্দিষ্ট ডিভাইসের জন্য একটি ইউনিক প্রি-শেয়ার্ড কী তৈরি করেন।

- সুরক্ষিত কানেকশন: এই ডিভাইসগুলো তখন ডিভাইসেই কোনো জটিল কনফিগারেশন ছাড়াই একটি স্ট্যান্ডার্ড WPA2-Personal SSID-এর সাথে সুরক্ষিতভাবে কানেক্ট করতে পারে।

- বজায় রাখা সেগমেন্টেশন: সমালোচনামূলকভাবে, এমনকি এই সহজ কানেকশন পদ্ধতির সাথেও, আপনি এখনও স্বয়ংক্রিয়ভাবে এই ডিভাইসগুলোকে তাদের নিজস্ব আইসোলেটেড VLAN-এ রাখতে পারেন, যা সেগুলোকে আপনার সংবেদনশীল কর্পোরেট ট্রাফিক থেকে অনেক দূরে রাখে।

iPSK ব্যবহার করার মানে হলো আপনার লিগ্যাসি বা হেডলেস ডিভাইসগুলোর জন্য আপনাকে সিকিউরিটির সাথে আপস করতে হবে না। এটি আপনার নেটওয়ার্কে কোনো ব্লাইন্ড স্পট নেই তা নিশ্চিত করে প্রতিটি হার্ডওয়্যারকে আপনার সুরক্ষিত, কেন্দ্রীয়ভাবে পরিচালিত ওয়্যারলেস অ্যাক্সেস পয়েন্ট Meraki ফ্রেমওয়ার্কের অধীনে সুন্দরভাবে নিয়ে আসে।

আইডেন্টিটি-ভিত্তিক অ্যাক্সেসের মাধ্যমে আপনার নেটওয়ার্ককে রূপান্তর করতে প্রস্তুত? আবিষ্কার করুন কীভাবে Purple পাসওয়ার্ড প্রতিস্থাপন করতে পারে, আপনার নেটওয়ার্ক সুরক্ষিত করতে পারে এবং সবার জন্য একটি নিরবচ্ছিন্ন কানেকশন অভিজ্ঞতা প্রদান করতে পারে। আজই Purple-এর সলিউশনগুলো এক্সপ্লোর করুন ।