Faire fonctionner vos points d'accès sans fil Cisco Meraki de manière transparente avec une plateforme comme Purple ne se résume pas à les brancher. Il s'agit d'abord de bâtir des fondations solides. Un déploiement va au-delà du matériel ; c'est un écosystème géré dans le cloud qui constitue le socle d'un accès sécurisé et basé sur l'identité, tant pour vos invités que pour votre personnel.

Préparer le terrain pour l'intégration de Meraki et Purple

Avant même de penser à configurer un SSID ou à laisser un utilisateur se connecter, le succès de l'ensemble de votre projet repose sur une bonne préparation. Je l'ai vu maintes et maintes fois : des déploiements qui s'enlisent ou se heurtent à des obstacles étranges et difficiles à diagnostiquer. Presque à chaque fois, la cause profonde est l'omission de quelques prérequis critiques.

Considérez cela comme un travail préparatoire. Précipiter cette étape est le moyen le plus rapide de vous créer des problèmes frustrants par la suite.

Vérification des licences et du firmware

Votre première étape est le tableau de bord Meraki. La toute première chose à vérifier est votre licence. Une licence valide et active est ce qui permet à vos points d'accès de communiquer avec le cloud Meraki — sans elle, vous ne pouvez rien configurer ni surveiller. C'est non négociable.

Le firmware de vos points d'accès est tout aussi critique. Meraki déploie des mises à jour régulières qui ne se contentent pas de corriger des failles de sécurité ; elles activent également de nouvelles fonctionnalités. Pour que Purple fonctionne correctement, vos points d'accès (AP), comme les modèles courants MR44 ou MR56, doivent exécuter une version de firmware compatible. C'est ce qui débloque des capacités avancées telles qu' OpenRoaming et, pour les déploiements au Royaume-Uni, l'accès aux canaux UNII-3 moins encombrés, ce qui peut changer la donne dans les zones très fréquentées.

Une erreur courante consiste à supposer que le matériel neuf est livré avec le dernier firmware. Prévoyez toujours une fenêtre de maintenance pour vérifier et mettre à jour vos AP dans le tableau de bord avant de toucher à d'autres paramètres.

Planification de la topologie réseau et des règles de pare-feu

Une fois les licences et le firmware réglés, il est temps d'examiner votre architecture réseau. J'ai vu d'innombrables maux de tête causés par une mauvaise planification à ce niveau, comme des appareils invités obtenant des adresses IP à partir d'un serveur DHCP interne du personnel. Une segmentation réseau appropriée à l'aide de VLAN est essentielle pour isoler le trafic invité de votre réseau d'entreprise dès le départ.

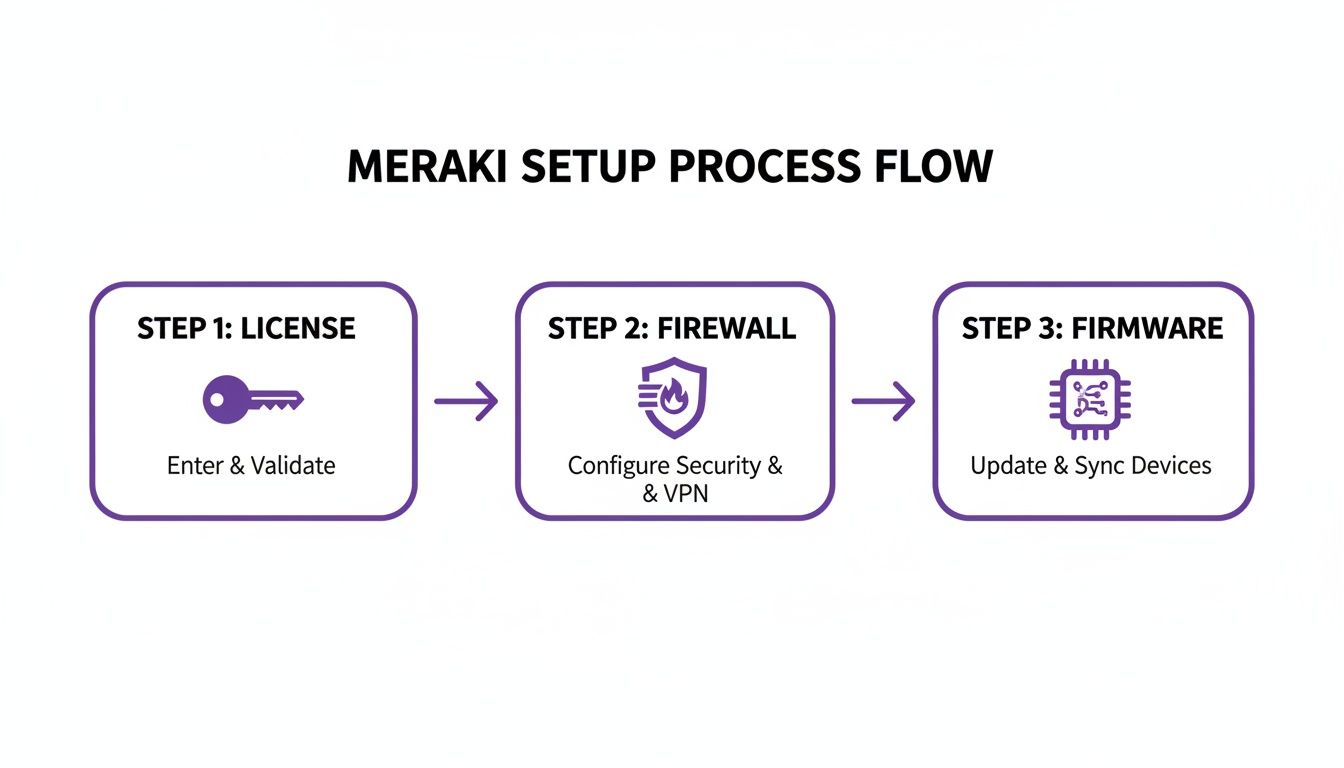

Cet organigramme montre la séquence de base pour préparer la configuration de vos points d'accès sans fil Meraki.

Suivre ce cheminement — valider les licences, configurer les pare-feu et mettre à jour le firmware — est le moyen le plus fiable d'éviter les problèmes de configuration les plus courants avant qu'ils ne surviennent.

Enfin, vous devez indiquer à votre pare-feu réseau d'autoriser votre équipement Meraki à communiquer avec les services cloud de Purple. Cela implique de créer des règles permettant le trafic vers des noms d'hôtes et des ports spécifiques. Si ces règles ne sont pas en place, les requêtes d'authentification provenant du Captive Portal ou du serveur RADIUS échoueront tout simplement, et les utilisateurs ne pourront pas se connecter. C'est une étape simple, mais il est étonnant de voir à quel point elle est souvent oubliée.

Pour ceux qui souhaitent rendre cela encore plus facile, vous pouvez en savoir plus sur le provisionnement automatique avec Meraki , qui gère bon nombre de ces tâches initiales directement depuis le portail Purple. Prendre un peu de temps supplémentaire sur ces fondamentaux rendra votre déploiement plus fluide, plus sécurisé et prêt pour les configurations plus avancées à venir.

Configuration des SSID Meraki pour un accès sécurisé des invités et du personnel

Maintenant que nous avons préparé le terrain, il est temps de créer les réseaux sans fil réels auxquels vos utilisateurs se connecteront. Le succès d'un déploiement de points d'accès sans fil Meraki repose sur la création de Service Set Identifiers (SSID) distincts pour différents groupes. Il ne s'agit pas seulement de leur donner des noms de réseau différents ; il s'agit de concevoir des expériences entièrement séparées avec leurs propres postures de sécurité.

Restons sur notre scénario d'hôtel-boutique. L'hôtel a besoin d'un réseau ouvert et sans friction pour les invités, et d'un réseau hautement sécurisé et sans mot de passe pour le personnel gérant tout, des réservations aux systèmes de point de vente. Nous allons configurer deux SSID dans le tableau de bord Meraki pour répondre à ces besoins complètement différents, en intégrant les deux avec Purple pour gérer l'accès et l'identité. Cette séparation est votre première ligne de défense et une étape critique vers une isolation réseau solide.

Création du réseau sécurisé pour le personnel

Pour le personnel, l'objectif principal est de se débarrasser complètement des mots de passe. Les clés partagées sont un cauchemar en matière de sécurité et un casse-tête administratif. À la place, nous allons créer un SSID qui utilise WPA2-Enterprise avec une authentification basée sur des certificats, le tout géré via Purple et connecté à un service d'annuaire comme Entra ID .

Tout d'abord, accédez à votre tableau de bord Meraki et naviguez vers Wireless > Configure > SSIDs. Choisissez un emplacement SSID inutilisé et activez-le.

- Nom du SSID : Une convention de nommage claire est essentielle ici. Quelque chose comme

HotelStaff_Securevous indique immédiatement son objectif et à qui il est destiné. - Sécurité : Sélectionnez

WPA2-Enterprise with my RADIUS server. C'est la clé. Vous ferez pointer cela vers les détails RADIUS de votre compte Purple, qui gérera l'authentification. - Page d'accueil (Splash Page) : Assurez-vous que ceci est défini sur

None. L'authentification est gérée par le certificat de l'appareil de l'utilisateur, et non par un portail web.

Avec cette configuration, l'accès réseau d'un membre du personnel est directement lié à son identité dans l'annuaire de votre entreprise. S'il quitte l'entreprise et que son compte est désactivé dans Entra ID, son accès réseau est coupé instantanément et automatiquement. Plus besoin de se précipiter pour changer les mots de passe.

Cette approche basée sur les certificats élimine efficacement le mot de passe traditionnel, orientant votre organisation vers un modèle de sécurité Zero Trust. C'est une amélioration significative par rapport à la gestion de clés pré-partagées ou de comptes d'utilisateurs individuels sur un serveur local.

Création du réseau invité transparent

Pour les invités, la priorité est tout l'inverse : une connexion incroyablement simple et facile. Ici, nous utiliserons un SSID ouvert avec un Captive Portal qui redirige les utilisateurs vers Purple pour l'authentification. Cela permet à l'hôtel de recueillir de précieuses données sur les invités (avec leur consentement, bien sûr) et d'offrir un parcours de connexion professionnel et personnalisé.

De retour sur la page de configuration des SSID, prenez un autre emplacement disponible pour votre réseau invité.

- Nom du SSID : Rendez-le évident et invitant.

HotelGuest_WiFiest un choix courant et efficace. - Sécurité : Choisissez

Open (no encryption). Cela supprime tout obstacle initial pour les invités essayant de se connecter. - Page d'accueil (Splash Page) : C'est le paramètre le plus important pour l'expérience invité. Sélectionnez

Click-throughouSign-on with...et faites-le pointer vers l'URL personnalisée de votre Captive Portal Purple.

Lorsqu'un invité se connecte, son appareil sera automatiquement redirigé vers ce portail. De là, il peut se connecter en utilisant un compte de réseau social, un formulaire ou toute autre méthode que vous avez configurée dans Purple. Ce processus ne leur donne pas seulement accès à Internet, il fournit également à l'hôtel des données de première main pour le marketing et l'amélioration de l'expérience invité, tout en garantissant la conformité aux réglementations sur la protection des données.

Configuration des SSID invité vs personnel en un coup d'œil

Pour que ce soit parfaitement clair, voici une comparaison rapide de la façon dont nous avons abordé ces deux réseaux très différents.

En implémentant ces deux SSID distincts sur votre matériel de points d'accès sans fil Meraki, vous créez un réseau à la fois convivial pour les visiteurs et exceptionnellement sécurisé pour les opérations internes. Mieux encore, tout est géré via un tableau de bord cloud unique et centralisé.

Activation de la connectivité nouvelle génération avec OpenRoaming

Bien qu'un Captive Portal soit un excellent point de départ pour l'engagement des invités, il est temps de penser au-delà d'une simple connexion. L'objectif devrait être de passer d'une transaction fonctionnelle à une expérience véritablement transparente. C'est exactement là qu'OpenRoaming entre en jeu, transformant votre WiFi invité d'une connexion ponctuelle en un échange persistant, sécurisé et automatique.

Imaginez un visiteur se connectant une fois dans votre établissement. Lorsqu'il revient — ou même visite une autre entreprise participante à l'autre bout de la ville ou dans un autre pays — son appareil se connecte automatiquement sans qu'il n'ait à lever le petit doigt. C'est la puissance d'OpenRoaming, qui repose sur la technologie Passpoint . Cela donne essentiellement à vos invités un passeport WiFi mondial, et le faire fonctionner sur votre réseau de points d'accès sans fil Meraki avec Purple est étonnamment simple.

Activation d'OpenRoaming dans le portail Purple

Votre parcours commence dans le portail Purple. C'est là que vous indiquerez à notre plateforme de commencer à diffuser les capacités OpenRoaming, et il ne faut que quelques clics pour lancer le processus.

Dans votre compte Purple, naviguez simplement vers le lieu ou le groupe que vous souhaitez activer. Vous trouverez les paramètres OpenRoaming dans la section de gestion de votre réseau.

- Tout d'abord, activez le service OpenRoaming pour le lieu.

- Ensuite, choisissez les types d'authentification que vous souhaitez prendre en charge.

- Enfin, liez-le au SSID invité que vous avez configuré précédemment.

Cette simple action indique à Purple de commencer à générer les profils et les identifiants nécessaires pour les appareils compatibles Passpoint. En effet, Purple agit comme le courtier de confiance, se portant garant de votre réseau au sein de la fédération mondiale OpenRoaming.

En activant OpenRoaming, vous modifiez fondamentalement la proposition de valeur du WiFi invité. Il passe d'une simple commodité à un service crypté et sans friction qui favorise la fidélité et renforce la sécurité dès le tout premier paquet.

Configuration de votre SSID Meraki pour Passpoint

Avec Purple prêt à l'emploi, la dernière pièce du puzzle consiste à configurer votre SSID invité Meraki pour annoncer ces nouvelles capacités. Cela implique d'activer un paramètre spécifique dans votre tableau de bord Meraki connu sous le nom de 802.11u, une norme IEEE qui permet aux points d'accès de fournir des informations sur le réseau avant même qu'un appareil ne se connecte.

Retournez dans votre tableau de bord Meraki et trouvez le SSID invité que vous avez configuré.

- Rendez-vous dans Wireless > Configure > Access control.

- Localisez la section "Network access" pour votre SSID invité.

- Modifiez l'exigence d'association de "Open" à Open (with WPA2-Enterprise). Cela peut sembler étrange, mais c'est ce qui permet à l'échange sécurisé Passpoint d'avoir lieu.

- Activez l'option Hotspot 2.0 / Passpoint.

- Sélectionnez les opérateurs et les paramètres appropriés comme indiqué par votre guide de configuration Purple.

Une fois ces modifications enregistrées, vos points d'accès Meraki commenceront à diffuser les informations nécessaires pour que les appareils compatibles Passpoint découvrent et se connectent automatiquement à votre réseau via OpenRoaming. Vous pouvez en découvrir davantage sur le fonctionnement d'OpenRoaming dans notre guide détaillé.

Cette configuration change véritablement la donne dans le commerce de détail et l'hôtellerie, où l'expérience visiteur est primordiale. Cisco Meraki est une force majeure dans ce domaine, détenant une part de 4,48 % parmi les entreprises britanniques pour les plateformes d'engagement client alimentées par du matériel sans fil. Cela est soutenu par sa domination dans les réseaux gérés dans le cloud, où il commande une majorité des revenus et des parts de gestion des appareils, montrant à quel point de nombreux lieux sont prêts à bénéficier de cette technologie. Vous pouvez en voir plus sur la position de Cisco Meraki sur le marché sur ZoomInfo. En activant cette fonctionnalité sur votre réseau de points d'accès sans fil Meraki, vous exploitez un écosystème puissant qui distingue vraiment votre établissement.

Intégration des services d'annuaire pour l'authentification Zero Trust du personnel

Les mots de passe partagés pour le Wi-Fi du personnel sont un énorme casse-tête en matière de sécurité et un cauchemar administratif. Il est temps de les laisser derrière vous. L'approche moderne est un modèle de sécurité Zero Trust, et la façon d'y parvenir est d'intégrer votre service d'annuaire directement à votre réseau de points d'accès sans fil Meraki, avec Purple orchestrant l'ensemble du processus.

Cela signifie connecter des plateformes que vous utilisez déjà, comme Entra ID, Google Workspace ou Okta. Le résultat est une configuration où l'accès au réseau est accordé ou révoqué automatiquement, en se basant entièrement sur le statut d'un utilisateur dans votre annuaire central. Cela élimine complètement le besoin de serveurs RADIUS sur site encombrants et coûteux, rendant la sécurité de haut niveau à la fois accessible et gérable.

Adoption de l'authentification basée sur les certificats

Au cœur de cette stratégie Zero Trust se trouve l'authentification basée sur les certificats. Au lieu d'un mot de passe, l'appareil de chaque employé reçoit un certificat numérique unique. Considérez-le comme leur passeport numérique pour votre SSID personnel sécurisé. Lorsqu'ils se connectent, leur appareil présente ce certificat, que Purple valide instantanément auprès de votre service d'annuaire.

L'ensemble de ce processus est invisible pour l'utilisateur. Pour eux, c'est une connexion complètement transparente et automatique — aucun mot de passe à retenir, aucun portail sur lequel se connecter. Pour votre équipe informatique, c'est une énorme mise à niveau de la sécurité.

La partie la plus puissante de cette configuration est la révocation automatique de l'accès. Au moment où vous désactivez ou supprimez un utilisateur dans Entra ID, son certificat est invalidé. Son accès réseau est coupé instantanément, sans aucun nettoyage manuel requis de votre part.

Cette intégration étroite comble une énorme faille de sécurité qui persiste souvent longtemps après qu'un employé a quitté l'entreprise. Pour mieux comprendre le modèle de sécurité en jeu ici, vous pouvez vous plonger dans les nombreux avantages de l'authentification 802.1X dans notre guide détaillé .

Rationalisation de votre configuration RADIUS

Traditionnellement, obtenir ce niveau de sécurité impliquait la configuration et la maintenance d'un serveur RADIUS dédié sur site — une tâche connue pour sa complexité et son entretien constant. Avec une solution gérée dans le cloud, ce n'est plus le cas. Purple devient essentiellement votre fournisseur RADIUS cloud, simplifiant l'ensemble du flux de travail.

Dans votre tableau de bord Meraki, il vous suffit de faire pointer votre SSID personnel WPA2-Enterprise vers les détails RADIUS que nous fournissons. Purple s'occupe de toute la communication avec votre service d'annuaire, qu'il s'agisse d'Entra ID ou d'Okta. Aucun serveur à patcher, aucun casse-tête de ligne de commande et aucun point de défaillance unique situé dans votre salle de serveurs.

Cette approche axée sur le cloud est l'une des principales raisons pour lesquelles Cisco Meraki reste une puissance au Royaume-Uni. L'analyse du marché montre une forte trajectoire de croissance, avec une augmentation d'une année sur l'autre de la valeur marchande atteignant environ 12,14 % lors des périodes clés. Les intégrations de partenaires comme celle de Purple amplifient cette valeur en offrant un accès Zero Trust sans les difficultés classiques de RADIUS, stimulant l'efficacité dans des secteurs allant du commerce de détail à la santé.

Gestion des appareils hérités avec iPSK

Bien sûr, tous les appareils de votre réseau ne sont pas assez intelligents pour l'authentification 802.1X . Nous parlons de choses comme les lecteurs de codes-barres, les anciennes imprimantes réseau ou les capteurs IoT spécialisés. Ces appareils ne peuvent souvent pas gérer les certificats numériques, mais vous ne pouvez pas simplement les laisser sur un réseau ouvert.

C'est le cas d'usage parfait pour une Identity Pre-Shared Key ( iPSK ). C'est un moyen astucieux de combler le fossé entre les anciennes technologies et les normes de sécurité modernes.

Voici la répartition :

- Clés uniques pour chaque appareil : Au lieu d'un seul mot de passe pour tous vos appareils « sans interface », vous générez une clé unique pour chacun d'eux via Purple.

- Identité individuelle : Chaque clé est liée à un appareil spécifique, vous avez donc une visibilité totale. Vous saurez exactement quel scanner ou quelle imprimante est lequel sur votre réseau.

- Isolation sécurisée : Vous pouvez connecter ces appareils à un SSID WPA2-Personal standard tout en appliquant des politiques réseau spécifiques ou en les affectant à leur propre VLAN, les gardant ainsi segmentés en toute sécurité de votre trafic d'entreprise.

L'utilisation d'iPSK garantit que chaque appareil de votre réseau de points d'accès sans fil Meraki est pris en compte et connecté en toute sécurité, quelles que soient ses capacités. C'est un moyen pratique et efficace d'intégrer votre matériel hérité dans un cadre Zero Trust sans sacrifier la sécurité ou la visibilité.

Optimisation des performances et de la segmentation du réseau

Une fois vos SSID sécurisés et des fonctionnalités comme OpenRoaming configurés, il est temps de regarder sous le capot et d'optimiser les performances de votre réseau. Un réseau bien conçu est un réseau performant, et pour tout déploiement de points d'accès sans fil Meraki, cela signifie maîtriser la segmentation et la gestion des radiofréquences (RF).

Faire cela correctement garantit une connexion rapide et stable pour chaque utilisateur, ce qui est vital pour tout lieu qui s'appuie sur son Wi-Fi pour ses opérations ou sa monétisation. L'une des erreurs les plus courantes — et les plus graves — que je vois est de laisser le trafic des invités, du personnel et de l'IoT se mélanger sur le même réseau. Cela ne crée pas seulement des goulots d'étranglement de performance ; c'est un risque de sécurité majeur. Nous pouvons régler cela en utilisant des réseaux locaux virtuels (VLAN) pour créer des voies séparées et dédiées sur notre réseau.

Mise en œuvre d'une segmentation réseau sécurisée avec les VLAN

Une segmentation réseau appropriée est votre meilleure alliée, tant pour la sécurité que pour les performances. Lorsque vous attribuez chaque SSID à son propre VLAN, vous construisez efficacement des murs numériques entre les différents types de trafic. C'est fondamental pour empêcher les "mouvements latéraux", où un appareil sur le réseau invité pourrait potentiellement fouiner et essayer de communiquer avec un appareil sur votre réseau personnel sécurisé.

Dans le tableau de bord Meraki, nous gérons cela via le marquage VLAN (VLAN tagging).

- Votre SSID invité : Attribuez-le à un VLAN invité dédié. Cela canalise tout le trafic invité vers un sous-réseau IP spécifique, qui devrait avoir son propre serveur DHCP et des règles de pare-feu strictes bloquant l'accès à toute ressource interne de l'entreprise.

- Votre SSID personnel : Celui-ci doit être attribué à votre VLAN d'entreprise, lui donnant un accès de confiance aux serveurs internes, imprimantes et applications.

- Votre SSID IoT (utilisant iPSK) : Ces appareils ont également besoin de leur propre VLAN séparé. Cela permet de garder les gadgets potentiellement vulnérables, comme les capteurs intelligents ou les panneaux numériques, complètement isolés des données sensibles de l'entreprise.

Il est crucial de bien faire les choses. J'ai vu des déploiements où les appareils invités obtenaient accidentellement des adresses IP du serveur DHCP de l'entreprise en raison de VLAN mal configurés — une erreur simple mais critique à éviter.

Considérez les VLAN comme la création de clubs séparés et exclusifs sur votre réseau. Un membre du "Club Invité" ne peut pas simplement se promener dans le "Salon Réservé au Personnel". Cette isolation est fondamentale pour une architecture réseau sécurisée et organisée.

Bien sûr, même la meilleure configuration sans fil ne vaut que par sa connexion Internet. Il est toujours judicieux de s'assurer que vous disposez d'une connectivité NBN stable avec une sauvegarde 4G pour éviter que des pannes ne paralysent votre réseau Meraki.

Réglage RF avancé et planification des canaux

Optimiser les ondes est tout aussi important que d'organiser les données. Dans les endroits très fréquentés comme les centres commerciaux, les stades ou les hôtels, les interférences RF sont l'un des principaux coupables d'un mauvais Wi-Fi. C'est là que la planification stratégique des canaux et les profils RF de Meraki deviennent des outils essentiels.

La fonctionnalité Auto RF de Meraki fait un excellent travail en ajustant dynamiquement les canaux et les niveaux de puissance pour contourner les interférences. Pour les lieux à très haute densité, cependant, vous pouvez obtenir un contrôle plus granulaire en créant des profils RF personnalisés. Ceux-ci vous permettent de définir des débits binaires minimaux, de désactiver les anciens débits de données hérités (qui peuvent ralentir tout le monde) et d'affiner l'orientation de bande (band steering) pour pousser davantage de clients vers la bande 5GHz, plus rapide et moins encombrée.

Pour les déploiements basés au Royaume-Uni, un récent changement réglementaire a changé la donne. L'introduction par Cisco Meraki de la prise en charge des canaux UNII-3 dans le domaine ETSI, arrivée avec la version 29.1 du firmware, a été transformatrice. Avant cela, les sites britanniques étaient limités à seulement quatre canaux 5GHz non-DFS. Désormais, les AP pris en charge peuvent utiliser des canaux supplémentaires comme le 155 sans les délais DFS.

Pour un gestionnaire de site, cela signifie que votre matériel de points d'accès sans fil Meraki, comme le MR57-HW ou le CW9162I, peut désormais accéder à plus de spectre, ce qui améliore considérablement la capacité et réduit les interférences. Vous pouvez en lire plus sur la mise à jour UNII-3 pour le Royaume-Uni sur les forums de la communauté Meraki . En appliquant ces techniques de segmentation et d'optimisation RF, vous ferez passer votre configuration d'un réseau de base à une expérience sans fil véritablement de niveau entreprise.

Vos questions sur Meraki et Purple, nos réponses

Lorsque vous réunissez deux plateformes sophistiquées comme votre réseau de points d'accès sans fil Meraki et Purple, il est naturel d'avoir quelques questions. Vous visez à créer une expérience transparente et sécurisée, et il est crucial de bien régler les détails.

Nous entendons souvent les mêmes questions de la part des équipes informatiques lors du déploiement. Nous avons donc rassemblé ici les plus courantes pour vous donner des réponses rapides et pratiques qui vous aideront à éviter les problèmes potentiels et à tirer le meilleur parti de votre configuration.

Puis-je utiliser Purple avec mes points d'accès Meraki existants ?

Oui, c'est presque certain. Purple est conçu pour s'intégrer en douceur avec une vaste gamme d' AP Meraki . Il n'est pas nécessaire d'acheter du nouveau matériel juste pour commencer.

Les exigences clés sont que votre tableau de bord Meraki dispose des licences appropriées et que vos points d'accès exécutent une version de firmware compatible. C'est ce qui leur permet de communiquer avec des systèmes externes pour des éléments tels que l'intégration RADIUS et les Captive Portals personnalisés. Comme nous l'avons mentionné précédemment, le maintien à jour du firmware est non négociable pour débloquer ces fonctionnalités avancées.

L'activation d'OpenRoaming crée-t-elle des risques de sécurité ?

C'est une idée fausse courante de penser que parce que la connexion est "automatique", elle doit être moins sécurisée. En réalité, c'est tout le contraire : cela renforce considérablement la sécurité.

Les réseaux invités ouverts traditionnels peuvent être un véritable point faible, mais OpenRoaming utilise un cryptage WPA2/WPA3-Enterprise robuste dès le tout premier paquet. L'authentification est gérée par des fournisseurs d'identité de confiance, ce qui signifie que le trafic utilisateur n'est jamais envoyé sur un canal non crypté. C'est une expérience beaucoup plus sûre et professionnelle que n'importe quelle connexion typique via un Captive Portal.

Que se passe-t-il lorsqu'un membre du personnel quitte l'entreprise ?

Son accès réseau est coupé. Instantanément. C'est l'un des gains de sécurité les plus puissants que vous obtenez en intégrant un service d'annuaire comme Entra ID ou Okta avec Purple.

Au moment où vous désactivez ou supprimez le compte d'un utilisateur dans l'annuaire de votre entreprise, cette modification se synchronise avec Purple. Son certificat d'authentification réseau est immédiatement invalidé. Son appareil ne peut plus se connecter au SSID personnel sécurisé. C'est une approche Zero Trust qui comble l'énorme faille de sécurité laissée par des identifiants d'accès persistants.

Comment connecter des appareils qui ne prennent pas en charge 802.1X ?

C'est un problème très concret. Tous les appareils de votre réseau ne sont pas des smartphones ou des ordinateurs portables modernes. Pensez à vos imprimantes réseau, lecteurs de codes-barres ou divers capteurs IoT. Pour ceux-ci, nous nous appuyons sur les Identity Pre-Shared Keys (iPSK).

Cette fonctionnalité, que nous avons couverte en détail précédemment, est la solution de contournement parfaite. Voici un petit rappel des raisons pour lesquelles elle fonctionne si bien :

- Identité d'appareil unique : Vous générez une clé pré-partagée unique pour chaque appareil spécifique directement depuis le tableau de bord Purple.

- Connexion sécurisée : Ces appareils peuvent ensuite se connecter en toute sécurité à un SSID WPA2-Personal standard sans aucune configuration complexe sur l'appareil lui-même.

- Segmentation maintenue : De manière critique, même avec cette méthode de connexion plus simple, vous pouvez toujours placer automatiquement ces appareils sur leur propre VLAN isolé, les gardant bien à l'écart de votre trafic d'entreprise sensible.

L'utilisation d'iPSK signifie que vous n'avez pas à faire de compromis sur la sécurité pour vos appareils hérités ou sans interface. Cela intègre proprement chaque élément matériel sous votre cadre de points d'accès sans fil Meraki sécurisé et géré de manière centralisée, garantissant qu'il n'y a aucun angle mort sur votre réseau.

Prêt à transformer votre réseau avec un accès basé sur l'identité ? Découvrez comment Purple peut remplacer les mots de passe, sécuriser votre réseau et offrir une expérience de connexion transparente pour tous. Explorez les solutions de Purple dès aujourd'hui .