Captive Portal কাস্টমাইজেশন এবং নিরাপত্তা সেরা অনুশীলন

এই নির্দেশিকাটি আতিথেয়তা, খুচরা, ইভেন্ট এবং সরকারি খাতের পরিবেশে Captive Portal স্থাপনকারী IT ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং CTO-দের জন্য একটি ব্যাপক প্রযুক্তিগত রেফারেন্স প্রদান করে। এটি VLAN আর্কিটেকচার এবং প্রমাণীকরণ পদ্ধতি নির্বাচন থেকে শুরু করে GDPR সম্মতি, পোর্টাল হাইজ্যাকিং প্রতিরোধ এবং ব্যাকএন্ড ইন্টিগ্রেশন পর্যন্ত সম্পূর্ণ স্থাপনা জীবনচক্র কভার করে। যে সংস্থাগুলি এই অনুশীলনগুলি প্রয়োগ করবে তারা নিরাপত্তার ঝুঁকি হ্রাস করবে, নিয়ন্ত্রক সম্মতি অর্জন করবে এবং গেস্ট Wi-Fi কে একটি পরিমাপযোগ্য ব্যবসায়িক সম্পদে রূপান্তরিত করবে।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

কার্যনির্বাহী সারসংক্ষেপ

একটি সুরক্ষিত এবং অত্যন্ত কাস্টমাইজড Captive Portal স্থাপন করা এখন আর কেবল একটি নেটওয়ার্কিং প্রয়োজন নয়; এটি অবকাঠামো নিরাপত্তা, ব্যবহারকারীর অভিজ্ঞতা এবং ডেটা শাসনের একটি গুরুত্বপূর্ণ সংযোগস্থল। CTO, নেটওয়ার্ক আর্কিটেক্ট এবং IT ডিরেক্টরদের জন্য, চ্যালেঞ্জটি হলো আতিথেয়তা , খুচরা এবং বড় পাবলিক ভেন্যুগুলির মতো বিভিন্ন পরিবেশে কঠোর নিরাপত্তা নিয়ন্ত্রণের সাথে নির্বিঘ্ন অ্যাক্সেসের ভারসাম্য বজায় রাখা। এই নির্দেশিকাটি স্থিতিস্থাপক Captive Portal তৈরি করার জন্য প্রয়োজনীয় প্রযুক্তিগত আর্কিটেকচার, স্থাপনা কৌশল এবং নিরাপত্তা সেরা অনুশীলনগুলি তুলে ধরে। শক্তিশালী প্রমাণীকরণ পদ্ধতি, সঠিক VLAN বিভাজন এবং GDPR ও PCI DSS-এর মতো সম্মতি মান মেনে চলার মাধ্যমে, সংস্থাগুলি Purple-এর WiFi Analytics -এর মতো প্ল্যাটফর্মের মাধ্যমে কার্যকর বুদ্ধিমত্তা আহরণ করার সময় ঝুঁকি কমাতে পারে।

প্রযুক্তিগত গভীর-পর্যালোচনা

আর্কিটেকচার এবং ট্র্যাফিক ফ্লো

একটি শক্তিশালী Captive Portal স্থাপনা একটি কাঠামোগত ট্র্যাফিক ফ্লো-এর উপর নির্ভর করে যা অপ্রমাণিত ব্যবহারকারীদের বিচ্ছিন্ন করে এবং প্রমাণীকরণের জন্য একটি স্পষ্ট পথ প্রদান করে। যখন একজন ব্যবহারকারী Guest WiFi -এর সাথে সংযুক্ত হন, তখন অ্যাক্সেস পয়েন্ট বা ওয়্যারলেস LAN কন্ট্রোলার (WLC) তাদের প্রাথমিক HTTP/HTTPS অনুরোধগুলি আটকায়। এই ট্র্যাফিকটি স্থানীয়ভাবে বা ক্লাউডে হোস্ট করা Captive Portal-এ পুনঃনির্দেশিত হয়। আর্কিটেকচারকে অবশ্যই ডাইনামিক VLAN অ্যাসাইনমেন্ট সমর্থন করতে হবে: অপ্রমাণিত ব্যবহারকারীদের একটি সীমাবদ্ধ 'প্রি-অথ' VLAN-এ রাখা হয় যেখানে Captive Portal এবং প্রয়োজনীয় পরিষেবাগুলিতে (DNS এবং DHCP) অ্যাক্সেস কঠোরভাবে সীমিত থাকে। একটি RADIUS সার্ভারের মাধ্যমে সফল প্রমাণীকরণের পর, WLC একটি Change of Authorisation (CoA) বার্তা গ্রহণ করে, যা ব্যবহারকারীকে ইন্টারনেট অ্যাক্সেস সহ একটি 'পোস্ট-অথ' VLAN-এ স্থানান্তরিত করে।

ওয়াল্ড গার্ডেন একটি গুরুত্বপূর্ণ কনফিগারেশন উপাদান। এটি প্রমাণীকরণের আগে অ্যাক্সেসযোগ্য URL এবং IP রেঞ্জের সেটকে সংজ্ঞায়িত করে। একটি দুর্বলভাবে স্কোপ করা ওয়াল্ড গার্ডেন DNS টানেলিং আক্রমণের অন্যতম সাধারণ ভেক্টর, যেখানে একজন দূষিত অভিনেতা পোর্টালকে সম্পূর্ণরূপে বাইপাস করার জন্য DNS কোয়েরিগুলির মধ্যে নির্বিচারে IP ট্র্যাফিক এনক্যাপসুলেট করে। প্রি-অথ DNS রেজোলিউশনকে শুধুমাত্র পোর্টালের নিজস্ব ডোমেন এবং পরিচিত পরিচয় প্রদানকারীদের মধ্যে সীমাবদ্ধ রাখা একটি অ-আলোচনাযোগ্য বেসলাইন।

প্রমাণীকরণ প্রক্রিয়া

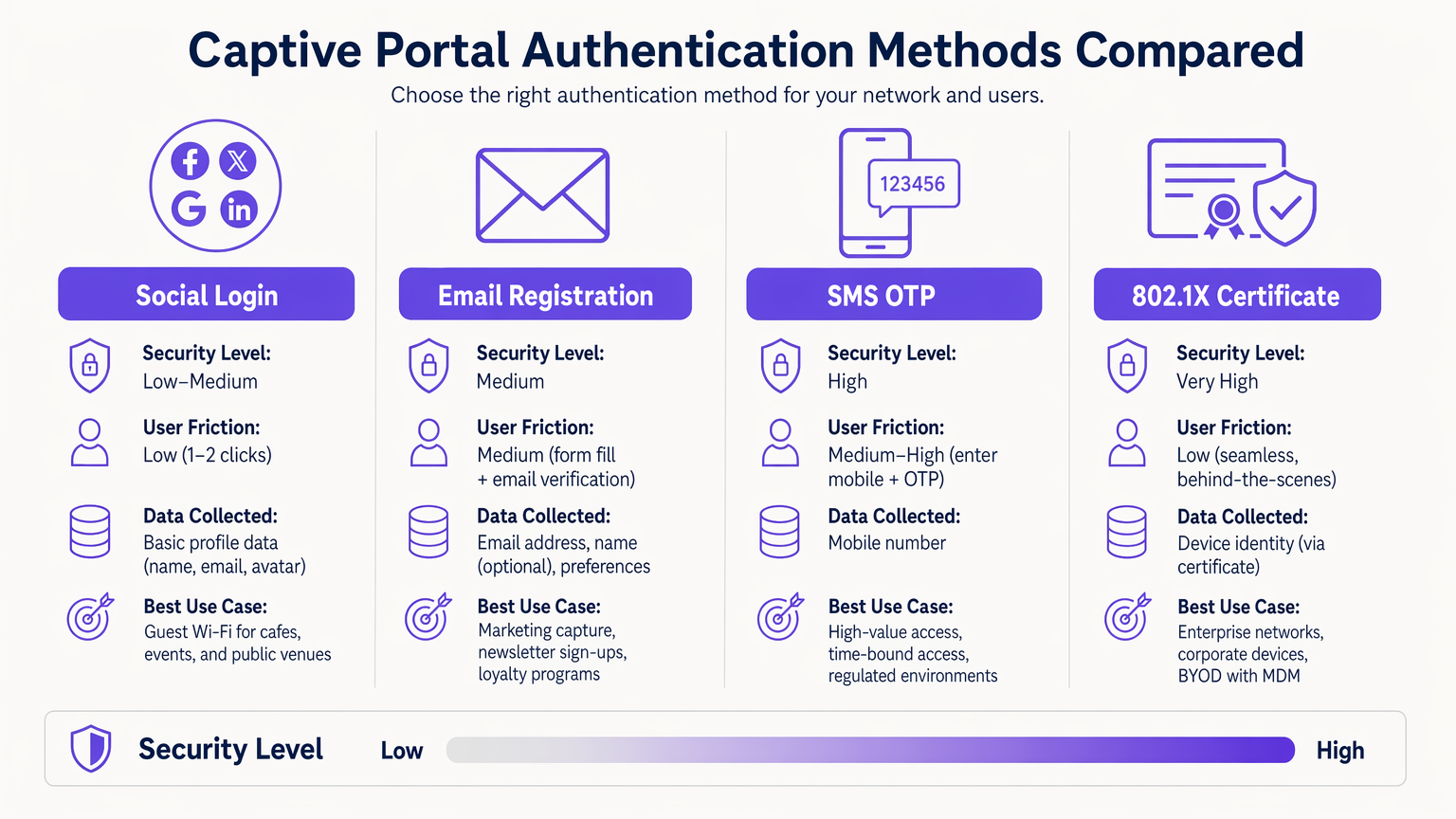

সঠিক প্রমাণীকরণ প্রক্রিয়া নির্বাচন করা একটি ঝুঁকি-বনাম-ঘর্ষণ ট্রেড-অফ যা প্রতিটি স্থাপনার প্রেক্ষাপটের জন্য ইচ্ছাকৃতভাবে করা উচিত।

| Method | Security Level | User Friction | Primary Use Case |

|---|---|---|---|

| 802.1X সার্টিফিকেট | খুব উচ্চ | খুব কম (নির্বিঘ্ন) | কর্পোরেট BYOD, স্টাফ নেটওয়ার্ক |

| SMS OTP | উচ্চ | মাঝারি-উচ্চ | উচ্চ-মূল্য বা সময়-সীমাবদ্ধ অ্যাক্সেস |

| ইমেল রেজিস্ট্রেশন | মাঝারি | মাঝারি | মার্কেটিং ডেটা ক্যাপচার, লয়্যালটি |

| সোশ্যাল লগইন (OAuth 2.0) | নিম্ন-মাঝারি | নিম্ন | গেস্ট Wi-Fi, পাবলিক ভেন্যু |

| Passpoint / Hotspot 2.0 | উচ্চ | খুব কম (স্বয়ংক্রিয়) | ফিরে আসা ব্যবহারকারী, রোমিং |

802.1X সার্টিফিকেট-ভিত্তিক প্রমাণীকরণ এন্টারপ্রাইজ পরিবেশের জন্য স্বর্ণমান। এটি একটি MDM প্ল্যাটফর্মের মাধ্যমে পরিচালিত ডিভাইস সার্টিফিকেট ব্যবহার করে নির্বিঘ্ন, অত্যন্ত সুরক্ষিত অ্যাক্সেস প্রদান করে, যা শংসাপত্র চুরির ঝুঁকি দূর করে। সাধারণ স্থাপনার সমস্যাগুলির জন্য, Troubleshooting Windows 11 802.1X Authentication Issues দেখুন।

Passpoint (Hotspot 2.0) বিশেষ মনোযোগের দাবি রাখে। এটি WPA2/WPA3-এন্টারপ্রাইজ নিরাপত্তা ব্যবহার করে Wi-Fi নেটওয়ার্কগুলির মধ্যে স্বয়ংক্রিয়, সুরক্ষিত রোমিং সক্ষম করে। Purple Connect লাইসেন্সের অধীনে OpenRoaming-এর মতো পরিষেবাগুলির জন্য একটি বিনামূল্যে পরিচয় প্রদানকারী হিসাবে কাজ করে, যা ফিরে আসা ব্যবহারকারীদের জন্য ম্যানুয়াল পোর্টাল ইন্টারঅ্যাকশন ছাড়াই নির্বিঘ্ন সংযোগের সুবিধা দেয়।

পোর্টাল ডিজাইন এবং কাস্টমাইজেশন

পোর্টালের ডিজাইন সরাসরি প্রমাণীকরণ রূপান্তর হারকে প্রভাবিত করে। একটি মোবাইল ডিভাইসে লোড হতে তিন সেকেন্ডের বেশি সময় লাগে এমন একটি পোর্টালে উল্লেখযোগ্য ড্রপ-অফ দেখা যাবে। হালকা HTML/CSS ব্যবহার করুন, JavaScript নির্ভরতা কমান এবং একটি CDN থেকে অ্যাসেট পরিবেশন করুন। পোর্টালটি অবশ্যই সম্পূর্ণরূপে রেসপন্সিভ হতে হবে — আতিথেয়তা এবং খুচরা পরিবেশে, বেশিরভাগ সংযোগ মোবাইল ডিভাইস থেকে আসে।

ব্র্যান্ডিংও একটি সম্মতিগত সমস্যা। GDPR এর অধীনে, পোর্টালকে কোনো PII সংগ্রহ করার আগে একটি স্পষ্ট, ইতিবাচক সম্মতি প্রক্রিয়া উপস্থাপন করতে হবে। পূর্ব-টিক দেওয়া চেকবক্সগুলি অবাধে প্রদত্ত, নির্দিষ্ট, অবহিত এবং দ্ব্যর্থহীন সম্মতির মান পূরণ করে না। গোপনীয়তা নীতি এবং পরিষেবার শর্তাবলী প্রমাণীকরণ সম্পন্ন না করেই লিঙ্ক করা এবং অ্যাক্সেসযোগ্য হতে হবে।

বাস্তবায়ন নির্দেশিকা

একটি Captive Portal স্থাপন করার জন্য অবকাঠামো, সফটওয়্যার এবং সম্মতিগত মাত্রা জুড়ে একটি পদ্ধতিগত পদ্ধতির প্রয়োজন।

ধাপ 1 — অবকাঠামো প্রস্তুতি: নিশ্চিত করুন যে আপনার WLC এবং অ্যাক্সেস পয়েন্টগুলি WPA3-SAE এবং ডাইনামিক VLAN অ্যাসাইনমেন্ট সমর্থন করে। আপনার RADIUS অবকাঠামো প্রত্যাশিত পিক প্রমাণীকরণ লোড পরিচালনা করতে পারে কিনা তা যাচাই করুন — বড় ভেন্যুগুলির জন্য, WAN লেটেন্সি কমাতে স্থানীয়ভাবে RADIUS প্রক্সি স্থাপন করার কথা বিবেচনা করুন। আপনি যদি নির্দিষ্ট হার্ডওয়্যার স্থাপন করেন, তাহলে বিক্রেতা-নির্দিষ্ট কনফিগারেশন নির্দেশনার জন্য Your Guide to a Wireless Access Point Ruckus -এর মতো সংস্থানগুলি দেখুন।

ধাপ 2 — VLAN এবং ফায়ারওয়াল আর্কিটেকচার: প্রি-অথ গেস্ট ট্র্যাফিক, পোস্ট-অথ গেস্ট ট্র্যাফিক, স্টাফ এবং IoT ডিভাইসগুলির জন্য ডেডিকেটেড VLAN তৈরি করুন। যেকোনো ক্রস-VLAN যোগাযোগ প্রতিরোধ করতে ডিস্ট্রিবিউশন লেয়ারে ACL প্রয়োগ করুন। গেস্ট VLAN গুলি কর্পোরেট বা POS নেটওয়ার্ক সেগমেন্টে রুট করা উচিত নয়।

ধাপ 3 — ওয়ালed Garden Configuration: প্রি-অথেন্টিকেশন অ্যাক্সেসের জন্য ডোমেইন এবং IP রেঞ্জের ন্যূনতম প্রয়োজনীয় সেট সংজ্ঞায়িত করুন। এর মধ্যে অবশ্যই পোর্টাল হোস্টনেম, পোর্টাল অ্যাসেটের জন্য CDN ডোমেইন এবং আইডেন্টিটি প্রোভাইডার এন্ডপয়েন্ট (যেমন, সোশ্যাল লগইনের জন্য accounts.google.com, graph.facebook.com) অন্তর্ভুক্ত থাকতে হবে। পোর্টাল সঠিকভাবে ট্রিগার হচ্ছে কিনা তা নিশ্চিত করতে প্রধান অপারেটিং সিস্টেমগুলির (Android এর জন্য connectivitycheck.gstatic.com, iOS এর জন্য captive.apple.com) জন্য Captive Portal সনাক্তকরণ এন্ডপয়েন্ট অন্তর্ভুক্ত করুন।

ধাপ 4 — পোর্টাল স্থাপন এবং ইন্টিগ্রেশন: একটি বিশ্বস্ত CA থেকে বৈধ TLS সার্টিফিকেট সহ পোর্টাল স্থাপন করুন। আপনার CRM বা মার্কেটিং প্ল্যাটফর্মের সাথে API এর মাধ্যমে ইন্টিগ্রেট করুন যাতে সংগৃহীত ডেটা সরাসরি আপনার গ্রাহক ডেটা অবকাঠামোতে প্রবাহিত হয়। Purple's WiFi Analytics প্ল্যাটফর্ম প্রধান CRM সিস্টেমগুলির সাথে আউট-অফ-দ্য-বক্স ইন্টিগ্রেশন সরবরাহ করে।

ধাপ 5 — MAC Address Randomisation হ্যান্ডলিং: আধুনিক iOS এবং Android ডিভাইসগুলি র্যান্ডমাইজড MAC অ্যাড্রেস ব্যবহার করে। ফিরে আসা ব্যবহারকারীদের জন্য একটি ধারাবাহিক অভিজ্ঞতা নিশ্চিত করতে আপনার সেশন ম্যানেজমেন্টকে স্ট্যাটিক MAC অ্যাড্রেসের পরিবর্তে অথেন্টিকেটেড সেশন টোকেন বা ডিভাইস সার্টিফিকেটের উপর নির্ভর করতে স্থানান্তরিত করুন।

ধাপ 6 — টেস্টিং এবং ভ্যালিডেশন: iOS, Android, Windows, এবং macOS জুড়ে পরীক্ষা করুন। RADIUS থ্রুপুট যাচাই করতে পিক লোড পরিস্থিতি অনুকরণ করুন। বিশেষ করে ওয়াল্ড গার্ডেন কনফিগারেশন এবং DNS ফিল্টারিং নিয়ন্ত্রণগুলিকে লক্ষ্য করে পেনিট্রেশন টেস্টিং পরিচালনা করুন।

সেরা অনুশীলন

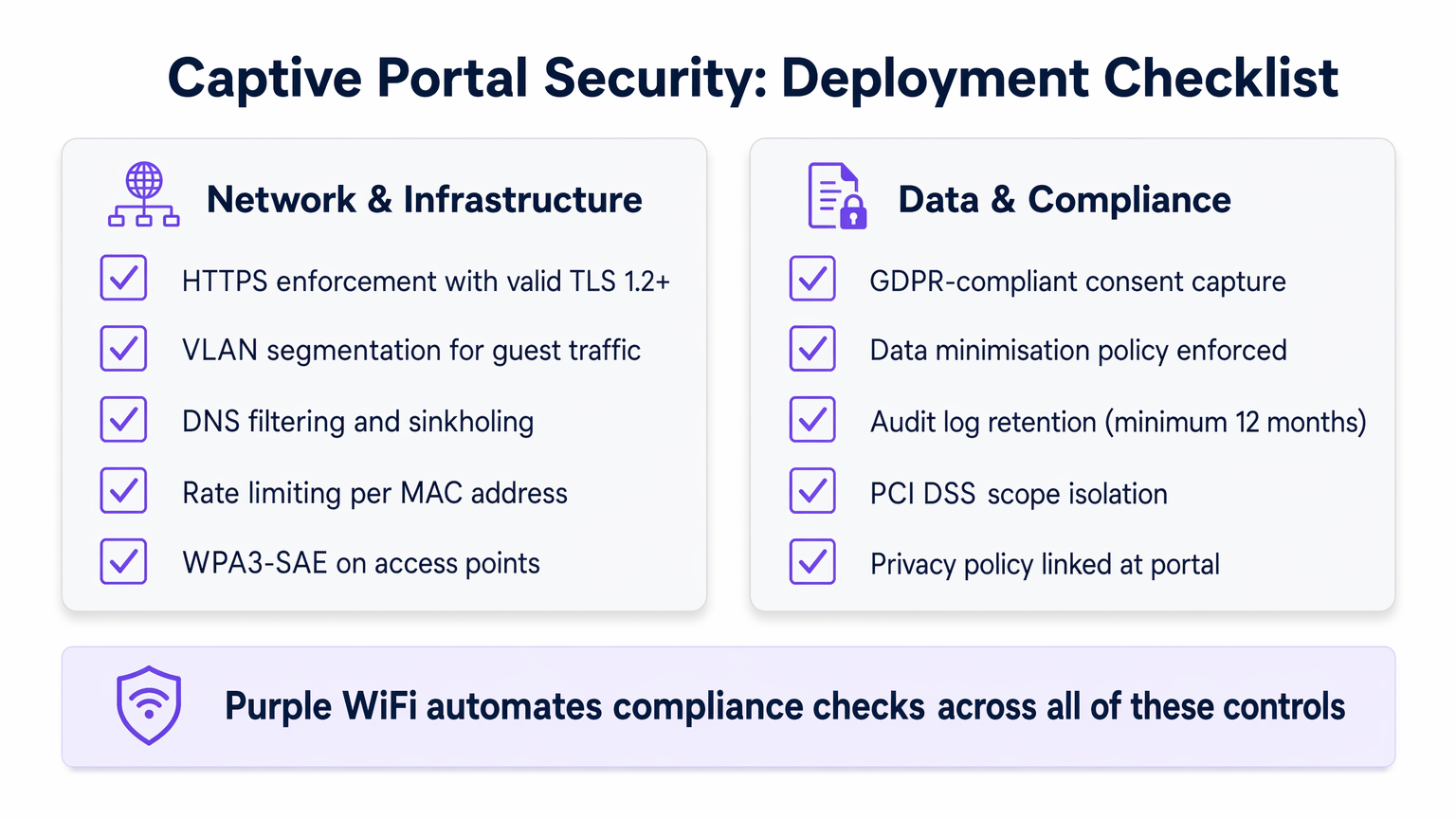

নেটওয়ার্ক নিরাপত্তা নিয়ন্ত্রণ

বিস্তৃত নিরাপত্তা ল্যান্ডস্কেপের একটি বিস্তারিত ওভারভিউয়ের জন্য, Securing Guest WiFi Networks: Best Practices and Implementation দেখুন।

HTTPS প্রয়োগ করুন: সমস্ত পোর্টাল ট্র্যাফিক TLS 1.2 বা উচ্চতর ব্যবহার করে এনক্রিপ্ট করা আবশ্যক। প্রোটোকল ডাউনগ্রেড আক্রমণ প্রতিরোধ করতে HTTP Strict Transport Security (HSTS) হেডার প্রয়োগ করুন। একটি স্ব-স্বাক্ষরিত সার্টিফিকেট ব্রাউজার সতর্কতা সৃষ্টি করবে এবং ব্যবহারকারীর বিশ্বাস নষ্ট করবে; সর্বদা একটি বিশ্বস্ত CA থেকে একটি সার্টিফিকেট ব্যবহার করুন।

ক্লায়েন্ট আইসোলেশন: গেস্ট অ্যাক্সেস পয়েন্টগুলিতে ক্লায়েন্ট আইসোলেশন সক্ষম করুন যাতে গেস্ট নেটওয়ার্কে ডিভাইস-টু-ডিভাইস যোগাযোগ প্রতিরোধ করা যায়। এটি নেটওয়ার্কে সংযুক্ত দূষিত অভিনেতাদের দ্বারা পার্শ্বীয় চলাচল হ্রাস করে।

রেট লিমিটিং: পোর্টালের বিরুদ্ধে ব্রুট-ফোর্স আক্রমণ প্রতিরোধ করতে এবং DNS টানেলিং প্রচেষ্টার প্রভাব সীমিত করতে প্রি-অথেন্টিকেশন অবস্থায় প্রতি-MAC-অ্যাড্রেস রেট লিমিটিং প্রয়োগ করুন।

WPA3-SAE: যেখানে হার্ডওয়্যার সমর্থন করে, গেস্ট SSIDs-এ WPA3-SAE (Simultaneous Authentication of Equals) স্থাপন করুন। এটি ফরোয়ার্ড সিক্রেসি প্রদান করে, যা নিশ্চিত করে যে একটি সেশন কী আপস করা হলেও, ঐতিহাসিক ট্র্যাফিক ডিক্রিপ্ট করা যাবে না।

ডেটা গোপনীয়তা এবং সম্মতি

Captive Portal গুলি ডেটা সংগ্রহের প্রধান কেন্দ্র, যা সম্মতিকে একটি সমালোচনামূলক ইঞ্জিনিয়ারিং প্রয়োজনীয়তা করে তোলে, কোনো পরবর্তী চিন্তা নয়।

GDPR এবং CCPA সম্মতি: কোনো PII সংগ্রহের আগে সুস্পষ্ট, ইতিবাচক সম্মতি অবশ্যই সংগ্রহ করতে হবে। মার্কেটিং যোগাযোগের জন্য একটি ডাবল অপ্ট-ইন প্রক্রিয়া প্রয়োগ করুন। তৃতীয় পক্ষের প্ল্যাটফর্মগুলির সাথে আপনার ডেটা প্রসেসর চুক্তিগুলি বর্তমান আছে কিনা তা নিশ্চিত করুন।

ডেটা মিনিমাইজেশন: শুধুমাত্র যা কঠোরভাবে প্রয়োজনীয় তা সংগ্রহ করুন। একটি গেস্ট Wi-Fi স্থাপনার জন্য, এর অর্থ সাধারণত একটি ইমেল ঠিকানা এবং সুস্পষ্ট মার্কেটিং সম্মতি। জন্মতারিখ, ফোন নম্বর বা জনসংখ্যাগত ডেটা সংগ্রহ করা এড়িয়ে চলুন যদি না এর একটি স্পষ্ট, নথিভুক্ত ব্যবসায়িক যুক্তি থাকে।

PCI DSS স্কোপ আইসোলেশন: খুচরা পরিবেশগুলিকে অবশ্যই নিশ্চিত করতে হবে যে গেস্ট নেটওয়ার্ক সম্পূর্ণরূপে PCI DSS স্কোপের বাইরে। এর জন্য POS সিস্টেমগুলি থেকে কঠোর শারীরিক এবং যৌক্তিক বিচ্ছিন্নতা প্রয়োজন, যা একজন Qualified Security Assessor (QSA) দ্বারা বার্ষিকভাবে যাচাই করা হয়।

অডিট লগ ধারণ: ঘটনা তদন্ত এবং নিয়ন্ত্রক অনুরোধ সমর্থন করার জন্য ন্যূনতম 12 মাসের জন্য অথেন্টিকেশন লগ বজায় রাখুন। নিশ্চিত করুন যে লগগুলি একটি টেম্পার-এভিডেন্ট ফরম্যাটে সংরক্ষণ করা হয়েছে।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

এমনকি সু-পরিকল্পিত স্থাপনাগুলিতেও অনুমানযোগ্য ব্যর্থতার ধরণ দেখা যায়। নিম্নলিখিত সারণীটি সবচেয়ে সাধারণ সমস্যা এবং তাদের সমাধানগুলি তুলে ধরে।

| সমস্যা | মূল কারণ | সমাধান |

|---|---|---|

| iOS/Android-এ পোর্টাল ট্রিগার হচ্ছে না | ওয়াল্ড গার্ডেনে CPD এন্ডপয়েন্ট ব্লক করা হয়েছে | ওয়াল্ড গার্ডেনে captive.apple.com এবং connectivitycheck.gstatic.com যোগ করুন |

| RADIUS অথেন্টিকেশন টাইমআউট | RADIUS সার্ভারে উচ্চ WAN ল্যাটেন্সি | স্থানীয় RADIUS প্রক্সি স্থাপন করুন; UDP 1812/1813-এ ফায়ারওয়াল নিয়ম পরীক্ষা করুন |

| DNS টানেলিং সনাক্ত করা হয়েছে | অতিরিক্ত অনুমতিপ্রাপ্ত প্রি-অথেন্টিকেশন DNS | DNS সিঙ্কহোলিং প্রয়োগ করুন; প্রি-অথেন্টিকেশন DNS শুধুমাত্র পোর্টাল রিজলভারে সীমাবদ্ধ করুন |

| ফিরে আসা ব্যবহারকারীদের প্রতিবার ভিজিটে পুনরায় প্রম্পট করা হচ্ছে | MAC র্যান্ডমাইজেশন সেশন ট্র্যাকিং ভেঙে দিচ্ছে | কুকি-ভিত্তিক বা সার্টিফিকেট-ভিত্তিক সেশন ম্যানেজমেন্টে স্থানান্তরিত করুন |

| পোর্টাল SSL সার্টিফিকেট সতর্কতা | মেয়াদোত্তীর্ণ বা স্ব-স্বাক্ষরিত সার্টিফিকেট | Let's Encrypt বা এন্টারপ্রাইজ CA এর মাধ্যমে স্বয়ংক্রিয়ভাবে নবায়নযোগ্য সার্টিফিকেট স্থাপন করুন |

| IoT ডিভাইসগুলি সংযোগ করতে অক্ষম | হেডলেস ডিভাইসগুলি পোর্টাল ফ্লো সম্পন্ন করতে পারে না | নিবন্ধিত IoT ডিভাইসগুলির জন্য MAC Authentication Bypass (MAB) প্রয়োগ করুন |

জটিল ক্লিনিকাল বা নিয়ন্ত্রিত নেটওয়ার্ক প্রয়োজনীয়তা সহ পরিবেশের জন্য, যেমন NHS ট্রাস্ট বা বেসরকারি হাসপাতাল, অতিরিক্ত নিয়ন্ত্রণ প্রযোজ্য। সেক্টর-নির্দিষ্ট নির্দেশনার জন্য WiFi in Hospitals: A Guide to Secure Clinical Networks দেখুন। একইভাবে, বিতরণকৃত RADIUS অবকাঠামো সহ পরিবহন কেন্দ্রগুলি অনন্য ল্যাটেন্সি চ্যালেঞ্জ উপস্থাপন করে — Transport পরিবেশের জন্য প্রাসঙ্গিক উচ্চ-ঘনত্ব, বিতরণকৃত স্থাপনার ধরণগুলির জন্য Your Guide to Enterprise In Car Wi Fi Solutions দেখুন।

ROI এবং ব্যবসায়িক প্রভাব

সঠিকভাবে প্রয়োগ করা একটি Captive Portal একটি ব্যয় কেন্দ্রকে পরিমাপযোগ্য রিটার্ন সহ একটি কৌশলগত সম্পদে রূপান্তরিত করে।

ডেটা অধিগ্রহণ এবং CRM ইন্টিগ্রেশন: নির্বিঘ্ন Wi-Fi অফার করার মাধ্যমে, ভেন্যুগুলি সংযোগের স্থানে মূল্যবান ফার্স্ট-পার্টি ডেটা সংগ্রহ করে। এই ডেটা সরাসরি CRM সিস্টেমে প্রবেশ করে, যা লক্ষ্যযুক্ত মার্কেটিং প্রচারাভিযান সক্ষম করে। হসপিটালিটি ওPurple-এর প্ল্যাটফর্ম ব্যবহারকারী অপারেটররা 60–75% প্রমাণীকরণ-থেকে-ইমেল-সংগ্রহের হার রিপোর্ট করেছেন, এবং যখন সেই ডেটা ব্যক্তিগতকৃত প্রচারের জন্য ব্যবহার করা হয় তখন পুনরাবৃত্ত পরিদর্শনের হারে পরিমাপযোগ্য বৃদ্ধি দেখা যায়।

কার্যকরী দক্ষতা: স্বয়ংক্রিয় অনবোর্ডিং এবং স্ব-পরিষেবা অ্যাক্সেস হেল্পডেস্কের বোঝা কমায়। 802.1X ব্যবহার করে এন্টারপ্রাইজ স্থাপনায়, শেয়ার করা পাসওয়ার্ডের বিলোপ ক্রেডেনশিয়াল রোটেশনের সাথে সম্পর্কিত IT ওভারহেড হ্রাস করে।

প্রতিযোগিতামূলক পার্থক্যকারী হিসাবে সম্মতি: যে সংস্থাগুলি GDPR-সম্মত ডেটা ক্যাপচার এবং PCI DSS স্কোপ আইসোলেশন প্রদর্শন করতে পারে, সেগুলিকে এন্টারপ্রাইজ ক্লায়েন্ট এবং পাবলিক-সেক্টর প্রকিউরমেন্ট দলগুলি ক্রমবর্ধমানভাবে পছন্দ করে। সম্মতি কেবল একটি ঝুঁকি প্রশমনের অনুশীলন নয়; এটি একটি বাণিজ্যিক সুবিধা।

পরিমাপযোগ্য KPI: প্রমাণীকরণ রূপান্তর হার (লক্ষ্য: >70%), গড় সেশন সময়কাল, পুনরাবৃত্ত দর্শক হার এবং CRM ডেটা সমৃদ্ধি হার ট্র্যাক করুন। Purple-এর WiFi Analytics প্ল্যাটফর্মের মাধ্যমে উপলব্ধ এই মেট্রিকগুলি পোর্টাল অবকাঠামোতে ক্রমাগত বিনিয়োগের জন্য ব্যবসায়িক যুক্তি প্রদান করে।

Healthcare সেটিংসে, নির্ভরযোগ্য এবং সুরক্ষিত সংযোগ রোগীর এবং দর্শকদের সন্তুষ্টির স্কোরকে সুস্পষ্টভাবে উন্নত করে, যেখানে বেশ কয়েকটি NHS ট্রাস্ট কাঠামোগত গেস্ট Wi-Fi স্থাপনার পর 15-20% CSAT উন্নতির কথা জানিয়েছে।

মূল শব্দ ও সংজ্ঞা

Captive Portal

A network access control mechanism that intercepts HTTP/HTTPS traffic from unauthenticated clients and redirects them to a web-based authentication or registration page before granting internet access.

IT teams encounter this as the primary onboarding mechanism for guest Wi-Fi. The portal is the enforcement boundary between untrusted devices and the network, and its configuration directly impacts both security posture and user experience.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks (VLANs) to isolate traffic between different user groups or system types, enforced via 802.1Q tagging and ACLs.

Critical for any deployment where guest users share physical infrastructure with corporate systems or POS terminals. Proper VLAN segmentation is a prerequisite for PCI DSS compliance in retail environments.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised Authentication, Authorisation, and Accounting (AAA) for network access. In captive portal deployments, the RADIUS server validates credentials and instructs the WLC to assign the appropriate VLAN via Change of Authorisation (CoA).

The backbone of enterprise Wi-Fi authentication. IT teams must size RADIUS infrastructure for peak concurrent authentication load and ensure low latency between WLCs and the RADIUS server to prevent authentication timeouts.

Walled Garden

A restricted set of URLs, IP addresses, and domains that unauthenticated users are permitted to access before completing the captive portal flow. All other traffic is blocked.

A misconfigured walled garden is one of the most common security vulnerabilities in captive portal deployments. It must be as restrictive as possible while including captive portal detection endpoints for major operating systems to ensure the portal triggers correctly.

MAC Authentication Bypass (MAB)

A mechanism that allows headless devices (those without a browser, such as IoT sensors, smart TVs, or printers) to bypass the captive portal by pre-registering their MAC address in the RADIUS server.

Essential for any venue deploying IoT devices on the same physical infrastructure as guest Wi-Fi. MAB devices should always be assigned to a dedicated, restricted IoT VLAN, never to the general guest VLAN.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance specification (based on IEEE 802.11u) that enables automatic, secure authentication to Wi-Fi networks using WPA2/WPA3-Enterprise, eliminating the need for manual portal interaction for credentialed users.

Increasingly relevant for venues with high return-visitor rates, such as hotels and transport hubs. Purple provides identity provider services for OpenRoaming, a Passpoint-based global roaming network, under the Connect licence.

Change of Authorisation (CoA)

A RADIUS extension (RFC 5176) that allows the RADIUS server to dynamically modify an active session — typically to reassign a user to a different VLAN after successful authentication via the captive portal.

The mechanism that enables dynamic VLAN assignment in captive portal deployments. Without CoA support, the WLC cannot move a user from the pre-auth VLAN to the post-auth VLAN without forcing a full re-association.

DNS Tunnelling

An attack technique that encodes arbitrary data within DNS query and response packets to bypass network access controls, including captive portals, by exploiting the fact that DNS traffic is often permitted in the pre-auth state.

A significant risk in captive portal deployments with permissive pre-auth DNS configurations. Mitigated by restricting pre-auth DNS resolution to a controlled resolver and implementing DNS sinkholing and rate-limiting.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication protocol introduced in WPA3 that replaces the Pre-Shared Key (PSK) handshake with a Dragonfly key exchange, providing forward secrecy and resistance to offline dictionary attacks.

The recommended encryption standard for guest SSIDs on modern hardware. Forward secrecy ensures that compromising one session key does not expose historical traffic, which is particularly important on shared guest networks.

TLS (Transport Layer Security)

A cryptographic protocol that provides encrypted communication between a client and server. For captive portals, TLS 1.2 or higher is required to protect credentials and PII transmitted during the authentication flow.

All captive portal traffic must be served over HTTPS with a valid TLS certificate from a trusted CA. A self-signed certificate will trigger browser security warnings, destroying user trust and reducing authentication conversion rates.

কেস স্টাডিজ

A 200-room hotel group with 15 properties needs to deploy a branded captive portal that captures guest email addresses for their loyalty programme, handles peak loads of 500 concurrent authentications per property, and complies with GDPR. Their existing infrastructure uses a mix of Cisco and Ruckus access points. How should they approach this deployment?

The recommended architecture is a cloud-hosted captive portal with local RADIUS proxies at each property. Deploy a central RADIUS server (or use a managed RADIUS-as-a-Service) with local proxy instances at each site to handle authentication requests with sub-100ms latency regardless of WAN conditions. Configure dynamic VLAN assignment: VLAN 10 for pre-auth guests, VLAN 20 for post-auth guests, VLAN 30 for staff (802.1X authenticated). The walled garden must include the portal domain, CDN assets, and social login provider endpoints. For the portal itself, use email registration with a GDPR-compliant double opt-in flow: the user enters their email, receives a confirmation link, and is granted access upon clicking. This ensures verified email capture. Integrate the portal API with the hotel's CRM (e.g., Salesforce or HubSpot) to push new contacts in real time. For the Cisco/Ruckus mixed environment, use RADIUS CoA (RFC 5176) for post-authentication VLAN assignment — both vendors support this natively. Test the walled garden configuration specifically on iOS 16+ and Android 12+ to validate captive portal detection behaviour with MAC randomisation enabled.

A national retail chain with 80 stores needs to deploy guest Wi-Fi across all locations. Their POS systems are on the same physical network infrastructure. They need to ensure PCI DSS compliance while capturing marketing consent from shoppers. What is the correct network architecture?

The non-negotiable first step is network segmentation. Deploy dedicated SSIDs: one for guest access (captive portal) and one for staff/POS (802.1X, WPA3-Enterprise). Assign these to separate VLANs with ACLs at the distribution switch layer that explicitly deny any traffic between the guest VLAN and the POS VLAN. The guest VLAN should route directly to the internet via a dedicated uplink or VLAN-tagged subinterface, never through the corporate routing infrastructure. For the captive portal, use email registration with explicit marketing consent capture. The consent checkbox must be unchecked by default and must clearly state the marketing purpose. Integrate the portal with the retail chain's marketing platform (e.g., Klaviyo or Dotdigital) via API. Implement DNS filtering on the guest VLAN to block known malicious domains and prevent DNS tunnelling. Conduct an annual PCI DSS scope review with a QSA to validate that the guest network remains out of scope. Document the network segmentation controls in the PCI DSS compliance evidence pack.

দৃশ্যপট বিশ্লেষণ

Q1. A conference centre hosts 50 events per year, ranging from 200-person seminars to 5,000-person trade shows. They want a single captive portal deployment that can handle both scenarios. The IT team is concerned about RADIUS capacity at peak load and about ensuring the portal triggers correctly on all devices. What architecture decisions should they prioritise?

💡 ইঙ্গিত:Consider the difference in authentication load between a 200-person and a 5,000-person event, and think about what happens to the RADIUS server if it is the single point of failure.

প্রস্তাবিত পদ্ধতি দেখুন

The architecture must be designed for the peak case (5,000 concurrent users) but must remain cost-effective for smaller events. Deploy a cloud-hosted RADIUS service with auto-scaling capability rather than a fixed on-premises RADIUS server. This eliminates the capacity planning problem. For captive portal detection reliability, ensure the walled garden includes all major OS captive portal detection endpoints (Apple, Google, Microsoft). Use a CDN to serve portal assets to minimise load time regardless of concurrent user count. Implement per-AP rate limiting to prevent any single access point from overwhelming the RADIUS server during simultaneous association bursts (common when a session break ends at a large event). Consider deploying Passpoint for returning attendees to eliminate portal friction entirely for credentialed users.

Q2. An NHS trust wants to deploy guest Wi-Fi across a 600-bed hospital. Clinical staff use the same physical network infrastructure. The trust's Information Governance team has flagged concerns about patient data exposure and GDPR compliance for visitor data capture. What are the three most critical architectural controls to implement?

💡 ইঙ্গিত:Think about the three distinct user groups (patients/visitors, clinical staff, medical devices) and the data sensitivity associated with each.

প্রস্তাবিত পদ্ধতি দেখুন

The three critical controls are: (1) Strict VLAN segmentation with three separate VLANs — guest/visitor (captive portal), clinical staff (802.1X WPA3-Enterprise), and medical devices (MAB with dedicated IoT VLAN). ACLs must prevent any cross-VLAN traffic. (2) GDPR-compliant consent capture on the visitor portal, with data minimisation enforced — collect only email and explicit marketing consent, with automated 30-day purge for inactive records. The portal must link to the trust's privacy notice. (3) Client isolation on the guest SSID to prevent device-to-device communication, which is particularly important in a healthcare environment where patients may be vulnerable to social engineering or device exploitation. See the dedicated guide at WiFi in Hospitals for further sector-specific controls.

Q3. A retail IT director has received a finding from their PCI DSS QSA stating that the guest Wi-Fi network is 'potentially in scope' for PCI DSS because the guest VLAN is routed through the same core switch as the POS VLAN. The QSA has given them 90 days to remediate. What is the fastest path to achieving scope isolation without replacing the core switch?

💡 ইঙ্গিত:Physical replacement of infrastructure is not always necessary — consider what logical controls can achieve the same outcome as physical separation, and what evidence the QSA will need to close the finding.

প্রস্তাবিত পদ্ধতি দেখুন

The fastest remediation path is to implement explicit deny ACLs on the core switch between the guest VLAN and all POS VLANs, combined with a network penetration test to validate that no traffic path exists between the two segments. Document the ACL rules and the test results as evidence for the QSA. Additionally, configure the guest VLAN to route directly to the internet via a dedicated subinterface or VLAN-tagged uplink to the ISP, bypassing the corporate routing table entirely. This removes the guest VLAN from the corporate routing domain, which is the strongest logical isolation achievable without physical separation. The QSA will typically accept this as a compensating control if it is accompanied by a documented penetration test confirming no cross-VLAN traffic paths exist.