Personalización del Captive Portal y Mejores Prácticas de Seguridad

Esta guía proporciona una referencia técnica exhaustiva para gerentes de TI, arquitectos de red y CTOs que implementan captive portals en entornos de hostelería, comercio minorista, eventos y sector público. Cubre el ciclo de vida completo de la implementación, desde la arquitectura de VLAN y la selección del método de autenticación hasta el cumplimiento del GDPR, la prevención del secuestro de portales y la integración backend. Las organizaciones que implementen estas prácticas reducirán el riesgo de seguridad, lograrán el cumplimiento normativo y transformarán el Wi-Fi para invitados en un activo empresarial medible.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Arquitectura y Flujo de Tráfico

- Mecanismos de Autenticación

- Diseño y Personalización del Portal

- Guía de Implementación

- Mejores Prácticas

- Controles de Seguridad de Red

- Privacidad y Cumplimiento de Datos

- Resolución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

Implementar un Captive Portal seguro y altamente personalizado ya no es solo un requisito de red; es una intersección crítica entre la seguridad de la infraestructura, la experiencia del usuario y la gobernanza de datos. Para los CTOs, arquitectos de red y directores de TI, el desafío radica en equilibrar el acceso sin interrupciones con estrictos controles de seguridad en diversos entornos como Hostelería , Comercio Minorista y grandes espacios públicos. Esta guía describe la arquitectura técnica, las estrategias de implementación y las mejores prácticas de seguridad necesarias para construir captive portals resilientes. Al implementar métodos de autenticación robustos, una segmentación adecuada de VLAN y adherirse a estándares de cumplimiento como GDPR y PCI DSS, las organizaciones pueden mitigar riesgos mientras extraen inteligencia procesable a través de plataformas como WiFi Analytics de Purple.

Análisis Técnico Detallado

Arquitectura y Flujo de Tráfico

Una implementación robusta de Captive Portal se basa en un flujo de tráfico estructurado que aísla a los usuarios no autenticados mientras proporciona una ruta clara hacia la autenticación. Cuando un usuario se conecta al Guest WiFi , el access point o el wireless LAN controller (WLC) intercepta sus solicitudes iniciales HTTP/HTTPS. Este tráfico se redirige al Captive Portal alojado localmente o en la nube. La arquitectura debe admitir la asignación dinámica de VLAN: los usuarios no autenticados se colocan en una VLAN 'pre-auth' restringida con acceso limitado estrictamente al Captive Portal y a los servicios esenciales (DNS y DHCP). Tras una autenticación exitosa a través de un servidor RADIUS, el WLC recibe un mensaje de Change of Authorisation (CoA), moviendo al usuario a una VLAN 'post-auth' con acceso a internet.

El walled garden es un elemento de configuración crítico. Define el conjunto de URLs y rangos de IP accesibles antes de la autenticación. Un walled garden mal configurado es uno de los vectores más comunes para ataques de tunelización de DNS, donde un actor malicioso encapsula tráfico IP arbitrario dentro de consultas DNS para eludir completamente el portal. Restringir la resolución DNS pre-auth solo al propio dominio del portal y a los proveedores de identidad conocidos es una base innegociable.

Mecanismos de Autenticación

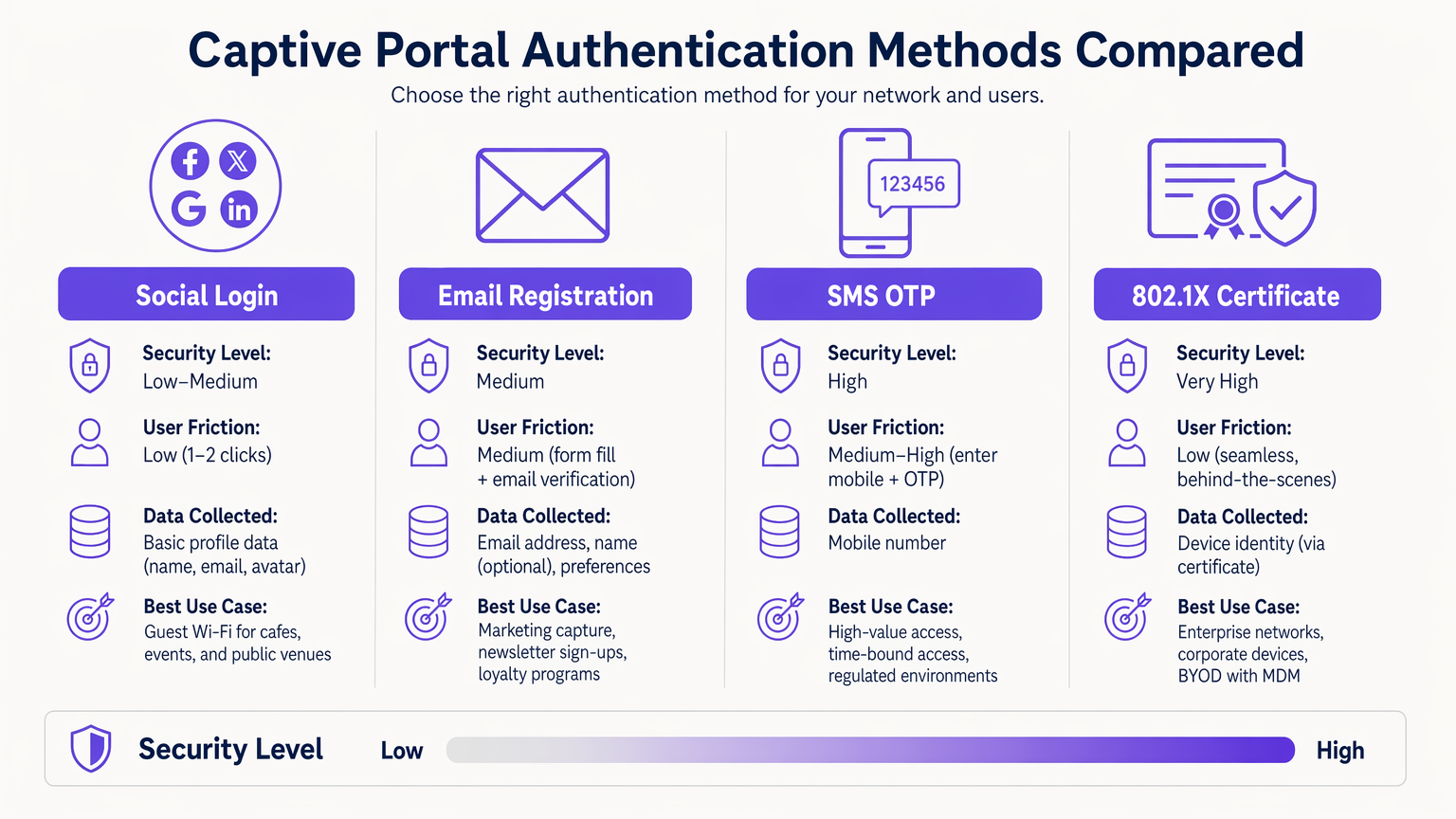

Seleccionar el mecanismo de autenticación adecuado es una compensación entre riesgo y fricción que debe hacerse deliberadamente para cada contexto de implementación.

| Método | Nivel de Seguridad | Fricción para el Usuario | Caso de Uso Principal |

|---|---|---|---|

| 802.1X Certificate | Muy Alto | Muy Bajo (sin interrupciones) | BYOD corporativo, redes de personal |

| SMS OTP | Alto | Medio-Alto | Acceso de alto valor o con límite de tiempo |

| Email Registration | Medio | Medio | Captura de datos de marketing, fidelización |

| Social Login (OAuth 2.0) | Bajo-Medio | Bajo | Wi-Fi para invitados, espacios públicos |

| Passpoint / Hotspot 2.0 | Alto | Muy Bajo (automático) | Usuarios recurrentes, roaming |

La autenticación basada en 802.1X Certificate es el estándar de oro para entornos empresariales. Proporciona un acceso fluido y altamente seguro utilizando certificados de dispositivo gestionados a través de una plataforma MDM, eliminando el riesgo de robo de credenciales. Para problemas de implementación comunes, consulte Troubleshooting Windows 11 802.1X Authentication Issues .

Passpoint (Hotspot 2.0) merece una atención particular. Permite el roaming automático y seguro entre redes Wi-Fi utilizando seguridad WPA2/WPA3-Enterprise. Purple actúa como un proveedor de identidad gratuito para servicios como OpenRoaming bajo la licencia Connect, facilitando una conectividad fluida sin interacción manual con el portal para usuarios recurrentes.

Diseño y Personalización del Portal

El diseño del portal impacta directamente en las tasas de conversión de autenticación. Un portal que tarda más de tres segundos en cargarse en un dispositivo móvil experimentará una caída significativa. Utilice HTML/CSS ligero, minimice las dependencias de JavaScript y sirva los activos desde una CDN. El portal debe ser totalmente responsivo; en entornos de hostelería y comercio minorista, la mayoría de las conexiones provienen de dispositivos móviles.

La marca también es un problema de cumplimiento. Según el GDPR, el portal debe presentar un mecanismo de consentimiento claro y afirmativo antes de recopilar cualquier PII. Las casillas de verificación premarcadas no cumplen con el estándar de consentimiento libremente dado, específico, informado e inequívoco. La política de privacidad y los términos de servicio deben estar vinculados y ser accesibles sin completar la autenticación.

Guía de Implementación

Implementar un Captive Portal requiere un enfoque metódico en las dimensiones de infraestructura, software y cumplimiento.

Paso 1 — Preparación de la Infraestructura: Asegúrese de que sus WLCs y access points sean compatibles con WPA3-SAE y la asignación dinámica de VLAN. Valide que su infraestructura RADIUS pueda manejar la carga máxima de autenticación esperada; para grandes recintos, considere implementar proxies RADIUS localmente para reducir la latencia de la WAN. Si está implementando hardware específico, consulte recursos como Your Guide to a Wireless Access Point Ruckus para obtener orientación de configuración específica del proveedor.

Paso 2 — Arquitectura de VLAN y Firewall: Cree VLANs dedicadas para el tráfico de invitados pre-auth, tráfico de invitados post-auth, personal y dispositivos IoT. Aplique ACLs en la capa de distribución para evitar cualquier comunicación entre VLANs. Las VLANs de invitados nunca deben enrutar a segmentos de red corporativos o de POS.

Paso 3 — MuroConfiguración del Walled Garden: Defina el conjunto mínimo requerido de dominios y rangos IP para el acceso de preautenticación. Esto debe incluir el nombre de host del portal, los dominios CDN para los activos del portal y los puntos finales del proveedor de identidad (p. ej., accounts.google.com, graph.facebook.com para el inicio de sesión social). Incluya los puntos finales de detección de Captive Portal para los principales sistemas operativos (connectivitycheck.gstatic.com para Android, captive.apple.com para iOS) para asegurar que el portal se active correctamente.

Paso 4 — Implementación e Integración del Portal: Implemente el portal con un certificado TLS válido de una CA de confianza. Intégrelo con su CRM o plataforma de marketing a través de la API para asegurar que los datos capturados fluyan directamente a su infraestructura de datos de clientes. La plataforma WiFi Analytics de Purple ofrece integraciones listas para usar con los principales sistemas CRM.

Paso 5 — Gestión de la Aleatorización de Direcciones MAC: Los dispositivos iOS y Android modernos utilizan direcciones MAC aleatorizadas. Transicione su gestión de sesiones para que dependa de tokens de sesión autenticados o certificados de dispositivo en lugar de direcciones MAC estáticas para asegurar una experiencia consistente para los usuarios recurrentes.

Paso 6 — Pruebas y Validación: Realice pruebas en iOS, Android, Windows y macOS. Simule escenarios de carga máxima para validar el rendimiento de RADIUS. Realice pruebas de penetración dirigidas específicamente a la configuración del walled garden y los controles de filtrado DNS.

Mejores Prácticas

Controles de Seguridad de Red

Para una visión general completa del panorama de seguridad más amplio, consulte Asegurando Redes WiFi de Invitados: Mejores Prácticas e Implementación .

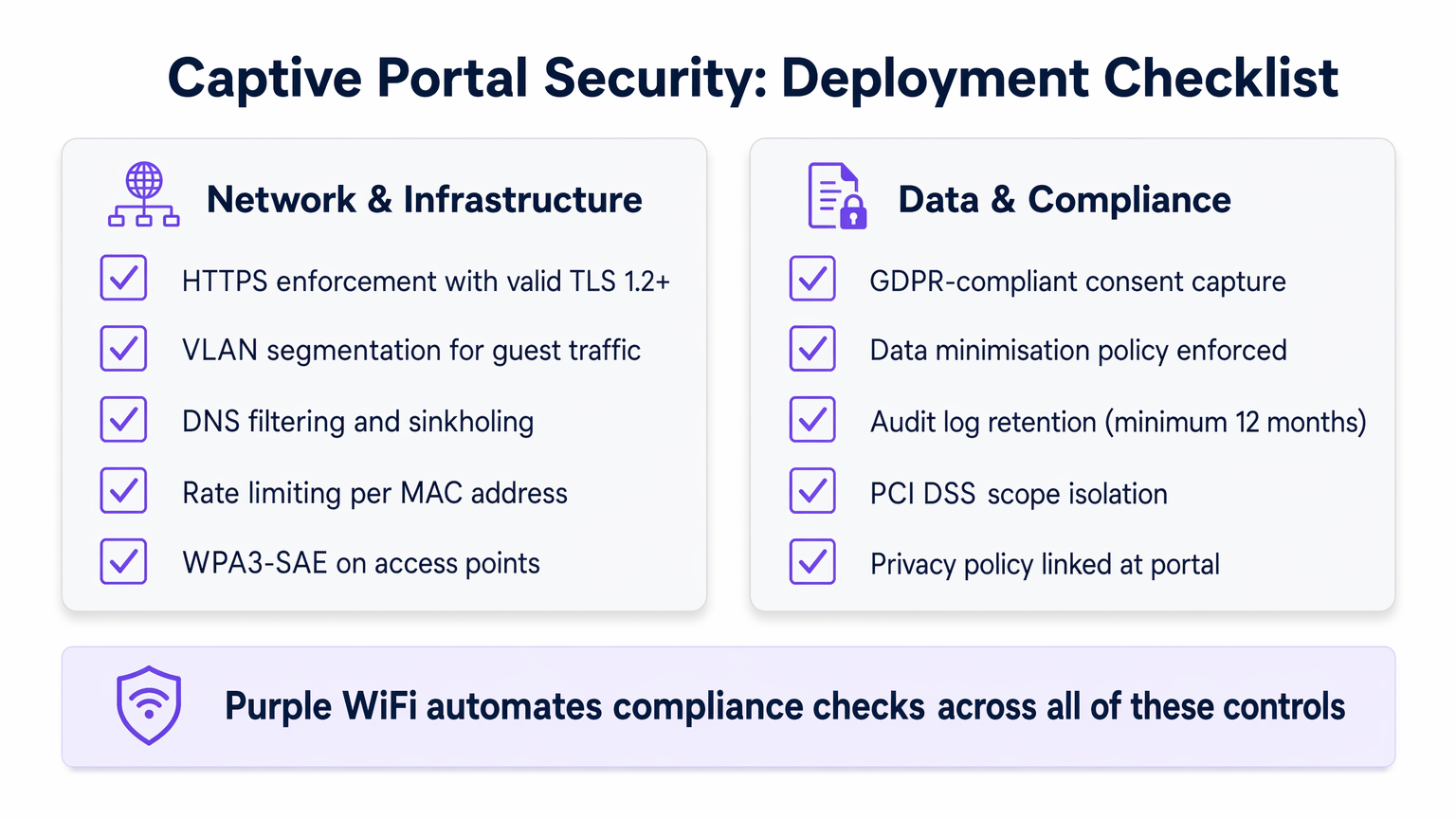

Forzar HTTPS: Todo el tráfico del portal debe estar cifrado usando TLS 1.2 o superior. Implemente cabeceras HTTP Strict Transport Security (HSTS) para prevenir ataques de degradación de protocolo. Un certificado autofirmado causará advertencias en el navegador y destruirá la confianza del usuario; utilice siempre un certificado de una CA de confianza.

Aislamiento de Clientes: Habilite el aislamiento de clientes en los puntos de acceso de invitados para prevenir la comunicación de dispositivo a dispositivo en la red de invitados. Esto mitiga el movimiento lateral por parte de actores maliciosos que se hayan conectado a la red.

Limitación de Tasa: Implemente la limitación de tasa por dirección MAC en el estado de preautenticación para prevenir ataques de fuerza bruta contra el portal y para limitar el impacto de los intentos de tunelización DNS.

WPA3-SAE: Donde el hardware lo soporte, implemente WPA3-SAE (Simultaneous Authentication of Equals) en los SSID de invitados. Esto proporciona secreto hacia adelante, asegurando que incluso si una clave de sesión se ve comprometida, el tráfico histórico no pueda ser descifrado.

Privacidad y Cumplimiento de Datos

Los Captive Portal son puntos clave de recopilación de datos, lo que convierte el cumplimiento en un requisito de ingeniería crítico en lugar de una consideración posterior.

Cumplimiento de GDPR y CCPA: Se debe obtener un consentimiento explícito y afirmativo antes de recopilar cualquier PII. Implemente un mecanismo de doble opt-in para las comunicaciones de marketing. Asegúrese de que sus acuerdos de procesamiento de datos con plataformas de terceros estén actualizados.

Minimización de Datos: Recopile solo lo estrictamente necesario. Para una implementación de Wi-Fi para invitados, esto normalmente significa una dirección de correo electrónico y un consentimiento de marketing explícito. Evite recopilar la fecha de nacimiento, números de teléfono o datos demográficos a menos que exista una justificación comercial clara y documentada.

Aislamiento del Alcance PCI DSS: Los entornos minoristas deben asegurar que la red de invitados esté completamente fuera del alcance de PCI DSS. Esto requiere una estricta separación física y lógica de los sistemas POS, validada anualmente por un Evaluador de Seguridad Cualificado (QSA).

Retención de Registros de Auditoría: Mantenga los registros de autenticación durante un mínimo de 12 meses para apoyar la investigación de incidentes y las solicitudes regulatorias. Asegúrese de que los registros se almacenen en un formato a prueba de manipulaciones.

Resolución de Problemas y Mitigación de Riesgos

Incluso las implementaciones bien diseñadas encuentran modos de fallo predecibles. La siguiente tabla describe los problemas más comunes y sus soluciones.

| Problema | Causa Raíz | Resolución |

|---|---|---|

| El portal no se activa en iOS/Android | Puntos finales de CPD bloqueados en el walled garden | Añadir captive.apple.com y connectivitycheck.gstatic.com al walled garden |

| Tiempos de espera de autenticación RADIUS | Alta latencia WAN al servidor RADIUS | Implementar proxy RADIUS local; verificar reglas de firewall en UDP 1812/1813 |

| Tunelización DNS detectada | DNS de preautenticación excesivamente permisivo | Implementar DNS sinkholing; restringir DNS de preautenticación solo al resolvedor del portal |

| Usuarios recurrentes vuelven a ser solicitados en cada visita | Aleatorización de MAC que rompe el seguimiento de sesión | Migrar a la gestión de sesiones basada en cookies o certificados |

| Advertencia de certificado SSL del portal | Certificado caducado o autofirmado | Implementar certificado de renovación automática a través de Let's Encrypt o CA empresarial |

| Dispositivos IoT no pueden conectarse | Los dispositivos sin interfaz no pueden completar el flujo del portal | Implementar MAC Authentication Bypass (MAB) para dispositivos IoT registrados |

Para entornos con requisitos de red clínicos o regulados complejos, como los fideicomisos del NHS o los hospitales privados, se aplican controles adicionales. Consulte WiFi en Hospitales: Una Guía para Redes Clínicas Seguras para obtener orientación específica del sector. De manera similar, los centros de transporte con infraestructura RADIUS distribuida presentan desafíos de latencia únicos; consulte Su Guía para Soluciones Wi-Fi Empresariales en el Coche para patrones de implementación distribuidos de alta densidad relevantes para entornos de Transporte .

ROI e Impacto Comercial

Un Captive Portal correctamente implementado transforma un centro de costes en un activo estratégico con retornos medibles.

Adquisición de Datos e Integración con CRM: Al ofrecer Wi-Fi sin interrupciones, los establecimientos capturan valiosos datos de primera parte en el punto de conexión. Estos datos se introducen directamente en los sistemas CRM, lo que permite campañas de marketing dirigidas. Hostelería oLos operadores que utilizan la plataforma de Purple han informado de tasas de captura de correo electrónico tras la autenticación del 60-75%, con aumentos medibles en las tasas de visitas repetidas cuando esos datos se utilizan para comunicaciones personalizadas.

Eficiencia Operativa: La incorporación automatizada y el acceso de autoservicio reducen la carga del servicio de asistencia. En implementaciones empresariales que utilizan 802.1X, la eliminación de contraseñas compartidas reduce la sobrecarga de TI asociada a la rotación de credenciales.

Cumplimiento como Diferenciador Competitivo: Las organizaciones que pueden demostrar la captura de datos conforme a GDPR y el aislamiento del alcance de PCI DSS son cada vez más preferidas por los clientes empresariales y los equipos de contratación del sector público. El cumplimiento no es solo un ejercicio de mitigación de riesgos; es una ventaja comercial.

KPIs Medibles: Realice un seguimiento de la tasa de conversión de autenticación (objetivo: >70%), la duración media de la sesión, la tasa de visitantes recurrentes y la tasa de enriquecimiento de datos de CRM. Estas métricas, disponibles a través de la plataforma WiFi Analytics de Purple, proporcionan el caso de negocio para la inversión continuada en la infraestructura del portal.

En entornos de Healthcare , la conectividad fiable y segura mejora demostrablemente las puntuaciones de satisfacción de pacientes y visitantes, con varios fideicomisos del NHS informando de mejoras en el CSAT del 15-20% tras implementaciones estructuradas de Wi-Fi para invitados.

Términos clave y definiciones

Captive Portal

A network access control mechanism that intercepts HTTP/HTTPS traffic from unauthenticated clients and redirects them to a web-based authentication or registration page before granting internet access.

IT teams encounter this as the primary onboarding mechanism for guest Wi-Fi. The portal is the enforcement boundary between untrusted devices and the network, and its configuration directly impacts both security posture and user experience.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks (VLANs) to isolate traffic between different user groups or system types, enforced via 802.1Q tagging and ACLs.

Critical for any deployment where guest users share physical infrastructure with corporate systems or POS terminals. Proper VLAN segmentation is a prerequisite for PCI DSS compliance in retail environments.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised Authentication, Authorisation, and Accounting (AAA) for network access. In captive portal deployments, the RADIUS server validates credentials and instructs the WLC to assign the appropriate VLAN via Change of Authorisation (CoA).

The backbone of enterprise Wi-Fi authentication. IT teams must size RADIUS infrastructure for peak concurrent authentication load and ensure low latency between WLCs and the RADIUS server to prevent authentication timeouts.

Walled Garden

A restricted set of URLs, IP addresses, and domains that unauthenticated users are permitted to access before completing the captive portal flow. All other traffic is blocked.

A misconfigured walled garden is one of the most common security vulnerabilities in captive portal deployments. It must be as restrictive as possible while including captive portal detection endpoints for major operating systems to ensure the portal triggers correctly.

MAC Authentication Bypass (MAB)

A mechanism that allows headless devices (those without a browser, such as IoT sensors, smart TVs, or printers) to bypass the captive portal by pre-registering their MAC address in the RADIUS server.

Essential for any venue deploying IoT devices on the same physical infrastructure as guest Wi-Fi. MAB devices should always be assigned to a dedicated, restricted IoT VLAN, never to the general guest VLAN.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance specification (based on IEEE 802.11u) that enables automatic, secure authentication to Wi-Fi networks using WPA2/WPA3-Enterprise, eliminating the need for manual portal interaction for credentialed users.

Increasingly relevant for venues with high return-visitor rates, such as hotels and transport hubs. Purple provides identity provider services for OpenRoaming, a Passpoint-based global roaming network, under the Connect licence.

Change of Authorisation (CoA)

A RADIUS extension (RFC 5176) that allows the RADIUS server to dynamically modify an active session — typically to reassign a user to a different VLAN after successful authentication via the captive portal.

The mechanism that enables dynamic VLAN assignment in captive portal deployments. Without CoA support, the WLC cannot move a user from the pre-auth VLAN to the post-auth VLAN without forcing a full re-association.

DNS Tunnelling

An attack technique that encodes arbitrary data within DNS query and response packets to bypass network access controls, including captive portals, by exploiting the fact that DNS traffic is often permitted in the pre-auth state.

A significant risk in captive portal deployments with permissive pre-auth DNS configurations. Mitigated by restricting pre-auth DNS resolution to a controlled resolver and implementing DNS sinkholing and rate-limiting.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication protocol introduced in WPA3 that replaces the Pre-Shared Key (PSK) handshake with a Dragonfly key exchange, providing forward secrecy and resistance to offline dictionary attacks.

The recommended encryption standard for guest SSIDs on modern hardware. Forward secrecy ensures that compromising one session key does not expose historical traffic, which is particularly important on shared guest networks.

TLS (Transport Layer Security)

A cryptographic protocol that provides encrypted communication between a client and server. For captive portals, TLS 1.2 or higher is required to protect credentials and PII transmitted during the authentication flow.

All captive portal traffic must be served over HTTPS with a valid TLS certificate from a trusted CA. A self-signed certificate will trigger browser security warnings, destroying user trust and reducing authentication conversion rates.

Casos de éxito

A 200-room hotel group with 15 properties needs to deploy a branded captive portal that captures guest email addresses for their loyalty programme, handles peak loads of 500 concurrent authentications per property, and complies with GDPR. Their existing infrastructure uses a mix of Cisco and Ruckus access points. How should they approach this deployment?

The recommended architecture is a cloud-hosted captive portal with local RADIUS proxies at each property. Deploy a central RADIUS server (or use a managed RADIUS-as-a-Service) with local proxy instances at each site to handle authentication requests with sub-100ms latency regardless of WAN conditions. Configure dynamic VLAN assignment: VLAN 10 for pre-auth guests, VLAN 20 for post-auth guests, VLAN 30 for staff (802.1X authenticated). The walled garden must include the portal domain, CDN assets, and social login provider endpoints. For the portal itself, use email registration with a GDPR-compliant double opt-in flow: the user enters their email, receives a confirmation link, and is granted access upon clicking. This ensures verified email capture. Integrate the portal API with the hotel's CRM (e.g., Salesforce or HubSpot) to push new contacts in real time. For the Cisco/Ruckus mixed environment, use RADIUS CoA (RFC 5176) for post-authentication VLAN assignment — both vendors support this natively. Test the walled garden configuration specifically on iOS 16+ and Android 12+ to validate captive portal detection behaviour with MAC randomisation enabled.

A national retail chain with 80 stores needs to deploy guest Wi-Fi across all locations. Their POS systems are on the same physical network infrastructure. They need to ensure PCI DSS compliance while capturing marketing consent from shoppers. What is the correct network architecture?

The non-negotiable first step is network segmentation. Deploy dedicated SSIDs: one for guest access (captive portal) and one for staff/POS (802.1X, WPA3-Enterprise). Assign these to separate VLANs with ACLs at the distribution switch layer that explicitly deny any traffic between the guest VLAN and the POS VLAN. The guest VLAN should route directly to the internet via a dedicated uplink or VLAN-tagged subinterface, never through the corporate routing infrastructure. For the captive portal, use email registration with explicit marketing consent capture. The consent checkbox must be unchecked by default and must clearly state the marketing purpose. Integrate the portal with the retail chain's marketing platform (e.g., Klaviyo or Dotdigital) via API. Implement DNS filtering on the guest VLAN to block known malicious domains and prevent DNS tunnelling. Conduct an annual PCI DSS scope review with a QSA to validate that the guest network remains out of scope. Document the network segmentation controls in the PCI DSS compliance evidence pack.

Análisis de escenarios

Q1. A conference centre hosts 50 events per year, ranging from 200-person seminars to 5,000-person trade shows. They want a single captive portal deployment that can handle both scenarios. The IT team is concerned about RADIUS capacity at peak load and about ensuring the portal triggers correctly on all devices. What architecture decisions should they prioritise?

💡 Sugerencia:Consider the difference in authentication load between a 200-person and a 5,000-person event, and think about what happens to the RADIUS server if it is the single point of failure.

Mostrar enfoque recomendado

The architecture must be designed for the peak case (5,000 concurrent users) but must remain cost-effective for smaller events. Deploy a cloud-hosted RADIUS service with auto-scaling capability rather than a fixed on-premises RADIUS server. This eliminates the capacity planning problem. For captive portal detection reliability, ensure the walled garden includes all major OS captive portal detection endpoints (Apple, Google, Microsoft). Use a CDN to serve portal assets to minimise load time regardless of concurrent user count. Implement per-AP rate limiting to prevent any single access point from overwhelming the RADIUS server during simultaneous association bursts (common when a session break ends at a large event). Consider deploying Passpoint for returning attendees to eliminate portal friction entirely for credentialed users.

Q2. An NHS trust wants to deploy guest Wi-Fi across a 600-bed hospital. Clinical staff use the same physical network infrastructure. The trust's Information Governance team has flagged concerns about patient data exposure and GDPR compliance for visitor data capture. What are the three most critical architectural controls to implement?

💡 Sugerencia:Think about the three distinct user groups (patients/visitors, clinical staff, medical devices) and the data sensitivity associated with each.

Mostrar enfoque recomendado

The three critical controls are: (1) Strict VLAN segmentation with three separate VLANs — guest/visitor (captive portal), clinical staff (802.1X WPA3-Enterprise), and medical devices (MAB with dedicated IoT VLAN). ACLs must prevent any cross-VLAN traffic. (2) GDPR-compliant consent capture on the visitor portal, with data minimisation enforced — collect only email and explicit marketing consent, with automated 30-day purge for inactive records. The portal must link to the trust's privacy notice. (3) Client isolation on the guest SSID to prevent device-to-device communication, which is particularly important in a healthcare environment where patients may be vulnerable to social engineering or device exploitation. See the dedicated guide at WiFi in Hospitals for further sector-specific controls.

Q3. A retail IT director has received a finding from their PCI DSS QSA stating that the guest Wi-Fi network is 'potentially in scope' for PCI DSS because the guest VLAN is routed through the same core switch as the POS VLAN. The QSA has given them 90 days to remediate. What is the fastest path to achieving scope isolation without replacing the core switch?

💡 Sugerencia:Physical replacement of infrastructure is not always necessary — consider what logical controls can achieve the same outcome as physical separation, and what evidence the QSA will need to close the finding.

Mostrar enfoque recomendado

The fastest remediation path is to implement explicit deny ACLs on the core switch between the guest VLAN and all POS VLANs, combined with a network penetration test to validate that no traffic path exists between the two segments. Document the ACL rules and the test results as evidence for the QSA. Additionally, configure the guest VLAN to route directly to the internet via a dedicated subinterface or VLAN-tagged uplink to the ISP, bypassing the corporate routing table entirely. This removes the guest VLAN from the corporate routing domain, which is the strongest logical isolation achievable without physical separation. The QSA will typically accept this as a compensating control if it is accompanied by a documented penetration test confirming no cross-VLAN traffic paths exist.