কীভাবে WiFi নেটওয়ার্ক ট্র্যাফিক নিরীক্ষণ করবেন: আইটি দলগুলির জন্য একটি নির্দেশিকা

এই প্রযুক্তিগত নির্দেশিকা এন্টারপ্রাইজ WiFi ট্র্যাফিক নিরীক্ষণের জন্য কার্যকর কৌশল সরবরাহ করে, যা স্থাপত্য, নিরাপত্তা এবং কর্মক্ষমতার উপর দৃষ্টি নিবদ্ধ করে। এটি আতিথেয়তা, খুচরা এবং পাবলিক সেক্টরের আইটি দলগুলিকে পরিমাপযোগ্য, সুরক্ষিত নেটওয়ার্ক মনিটরিং সমাধান স্থাপনের জন্য প্রয়োজনীয় কাঠামো দিয়ে সজ্জিত করে।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- নির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ

- দৃশ্যমানতার পাঁচটি স্তর

- স্থাপত্যগত একীকরণ

- বাস্তবায়ন নির্দেশিকা

- ধাপ 1: টেলিমেট্রি প্রয়োজনীয়তা সংজ্ঞায়িত করুন

- ধাপ 2: নেটওয়ার্ক বিভাজন বাস্তবায়ন করুন

- ধাপ 3: পরিচয় একীকরণ কনফিগার করুন

- ধাপ 4: সতর্কতা থ্রেশহোল্ড টিউন করুন

- সেরা অনুশীলন

- সমস্যা সমাধান ও ঝুঁকি প্রশমন

- সাধারণ ব্যর্থতার ধরণ

- ROI এবং ব্যবসায়িক প্রভাব

- সংক্ষিপ্ত বিবরণ শুনুন

নির্বাহী সারসংক্ষেপ

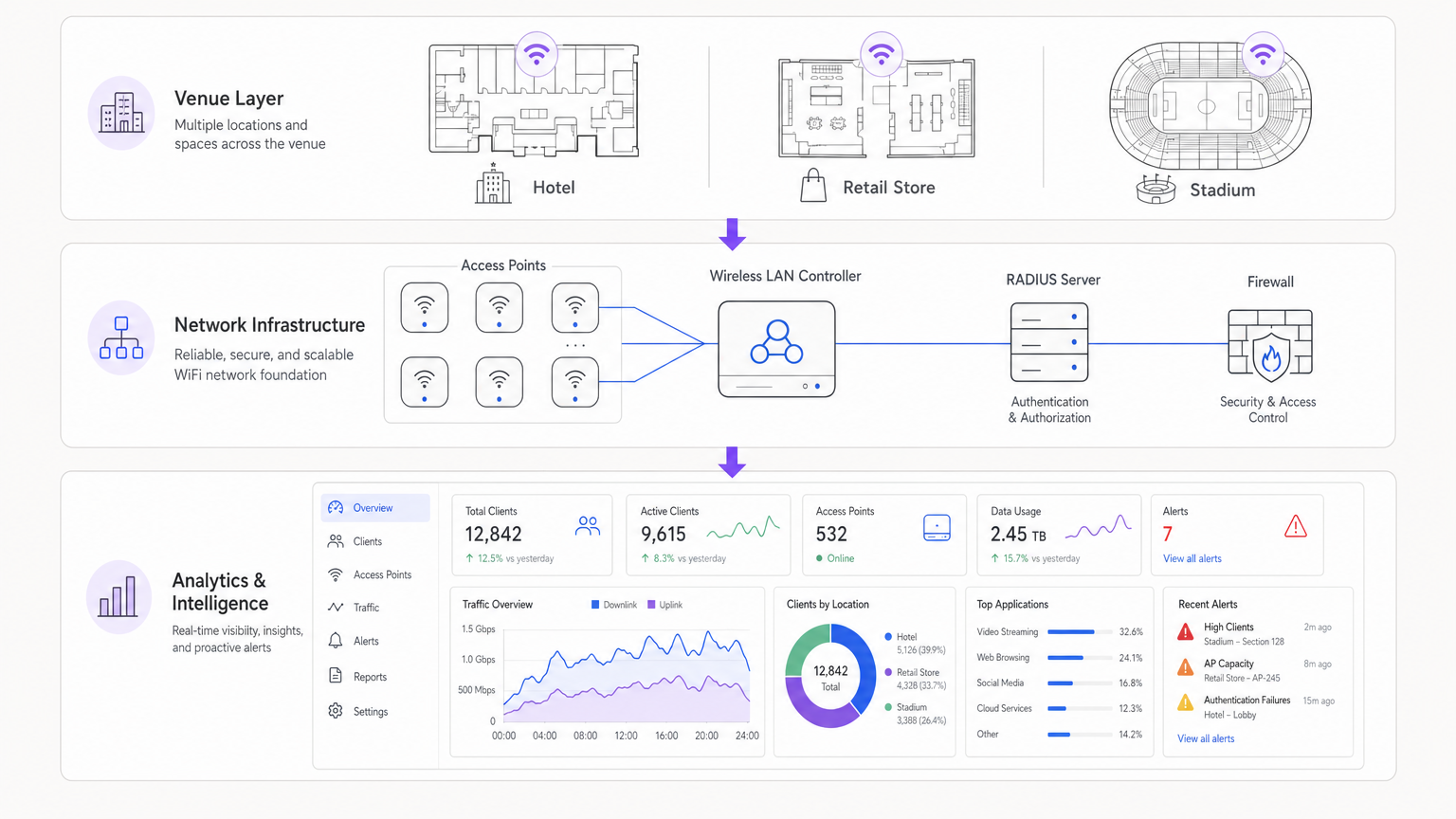

এন্টারপ্রাইজ আইটি নেতাদের জন্য যারা আতিথেয়তা , খুচরা , এবং পরিবহন স্থান জুড়ে নেটওয়ার্ক পরিচালনা করেন, WiFi আর একটি সেরা-প্রচেষ্টার সুবিধা নয়; এটি একটি গুরুত্বপূর্ণ অবকাঠামো। এই ট্র্যাফিক নিরীক্ষণ করা সাধারণ আপটাইম চেকের চেয়ে অনেক বেশি। একটি শক্তিশালী মনিটরিং আর্কিটেকচারের জন্য RF পরিবেশ, প্রমাণীকরণ প্রবাহ এবং অ্যাপ্লিকেশন-লেয়ার ট্র্যাফিকের গভীর দৃশ্যমানতা প্রয়োজন যাতে কর্মক্ষমতা এবং নিরাপত্তা উভয়ই নিশ্চিত করা যায়। এই নির্দেশিকা এন্টারপ্রাইজ-গ্রেড WiFi মনিটরিং স্থাপনের জন্য প্রযুক্তিগত প্রয়োজনীয়তা এবং স্থাপত্য বিবেচনাগুলি তুলে ধরে। আমরা নেটওয়ার্ক দৃশ্যমানতার পাঁচটি গুরুত্বপূর্ণ স্তর, Purple-এর Guest WiFi সমাধানের মতো পরিচয় এবং অ্যানালিটিক্স প্ল্যাটফর্মগুলির একীকরণ, এবং একটি নির্বিঘ্ন ব্যবহারকারীর অভিজ্ঞতা প্রদানের সময় ঝুঁকি কমানোর জন্য প্রয়োজনীয় কৌশলগুলি অন্বেষণ করি। এই কাঠামো গ্রহণ করে, CTOs এবং নেটওয়ার্ক স্থপতিরা প্রতিক্রিয়াশীল সমস্যা সমাধান থেকে সক্রিয় ক্ষমতা পরিকল্পনা এবং হুমকি সনাক্তকরণে স্থানান্তরিত হতে পারেন।

প্রযুক্তিগত গভীর বিশ্লেষণ

কার্যকর WiFi ট্র্যাফিক নিরীক্ষণের জন্য একটি বহু-স্তরীয় পদ্ধতির প্রয়োজন, যা শারীরিক এয়ারস্পেস থেকে অ্যাপ্লিকেশন স্তর পর্যন্ত ডেটা সংগ্রহ করে। ডিভাইসের স্থিতির জন্য শুধুমাত্র SNMP পোলিংয়ের উপর নির্ভর করা ব্যবহারকারীর আচরণ এবং নেটওয়ার্ক স্বাস্থ্য বোঝার ক্ষেত্রে উল্লেখযোগ্য অন্ধ স্থান তৈরি করে।

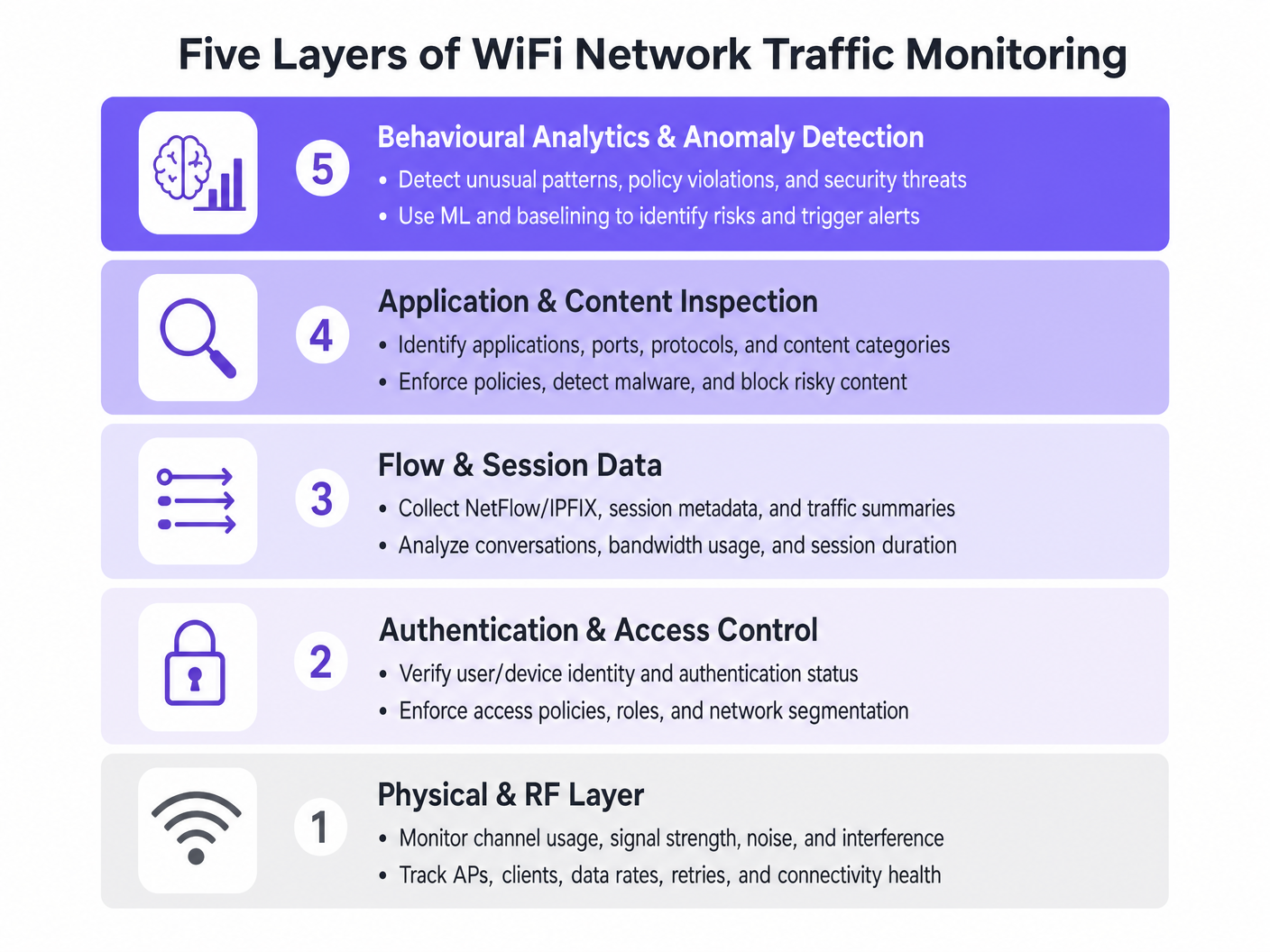

দৃশ্যমানতার পাঁচটি স্তর

- শারীরিক ও RF স্তর: এই মৌলিক স্তরে চ্যানেল ব্যবহার, সিগন্যাল-টু-নয়েজ অনুপাত (SNR) এবং কো-চ্যানেল হস্তক্ষেপ নিরীক্ষণ জড়িত। সরঞ্জামগুলিকে ক্লায়েন্ট ডেটা রেট এবং পুনরায় চেষ্টার শতাংশ ট্র্যাক করতে হবে। উচ্চ পুনরায় চেষ্টার হার প্রায়শই ব্যান্ডউইথ স্যাচুরেশন হওয়ার অনেক আগেই RF সমস্যা নির্দেশ করে।

- প্রমাণীকরণ ও অ্যাক্সেস নিয়ন্ত্রণ: RADIUS লগ এবং 802.1X লেনদেন নিরীক্ষণ করা অত্যন্ত গুরুত্বপূর্ণ। প্রমাণীকরণ বিলম্ব এবং ব্যর্থতার হার বিশ্লেষণ করে, দলগুলি ডিরেক্টরি পরিষেবা বা ওয়্যারলেস অবকাঠামোতে সমস্যাগুলি বিচ্ছিন্ন করতে পারে। BYOD WiFi নিরাপত্তা: আপনার নেটওয়ার্কে ব্যক্তিগত ডিভাইসগুলিকে নিরাপদে কীভাবে অনুমতি দেবেন বাস্তবায়নের সময় এটি বিশেষভাবে প্রাসঙ্গিক।

- ফ্লো ও সেশন ডেটা: NetFlow, IPFIX, এবং sFlow-এর মতো প্রোটোকল ব্যবহার করে সম্পূর্ণ প্যাকেট ক্যাপচারের অতিরিক্ত বোঝা ছাড়াই নেটওয়ার্ক কথোপকথন সম্পর্কে মেটাডেটা সরবরাহ করে। এই ডেটা শীর্ষ টকার, ব্যান্ডউইথ ব্যবহারের প্রবণতা এবং অস্বাভাবিক ট্র্যাফিক প্যাটার্ন প্রকাশ করে।

- অ্যাপ্লিকেশন ও বিষয়বস্তু পরিদর্শন: ওয়্যারলেস LAN কন্ট্রোলার বা ফায়ারওয়াল স্তরে ডিপ প্যাকেট ইন্সপেকশন (DPI) আইটি দলগুলিকে নির্দিষ্ট অ্যাপ্লিকেশন সনাক্ত করতে দেয় (যেমন, কর্পোরেট VoIP এবং ভোক্তা ভিডিও স্ট্রিমিংয়ের মধ্যে পার্থক্য করা)। এই দৃশ্যমানতা Quality of Service (QoS) নীতিগুলি কার্যকর করার জন্য অপরিহার্য।

- আচরণগত বিশ্লেষণ ও অস্বাভাবিকতা সনাক্তকরণ: সবচেয়ে উন্নত স্তরটি স্বাভাবিক নেটওয়ার্ক আচরণের বেসলাইন করার জন্য মেশিন লার্নিং ব্যবহার করে। যখন একটি ডিভাইস তার বেসলাইন থেকে বিচ্যুত হয় — যেমন একটি IoT ডিভাইস হঠাৎ করে প্রচুর পরিমাণে ডেটা প্রেরণ করে — তখন সিস্টেম একটি সতর্কতা ট্রিগার করে, যা দ্রুত ঘটনা প্রতিক্রিয়ায় সহায়তা করে।

স্থাপত্যগত একীকরণ

আধুনিক স্থাপত্যগুলি বিতরণ করা অ্যাক্সেস পয়েন্টগুলি থেকে টেলিমেট্রি ডেটা কেন্দ্রীভূত করে। ক্লাউড-পরিচালিত সমাধান বা অন-প্রিমিজ কন্ট্রোলার ব্যবহার করা হোক না কেন, SIEM (Security Information and Event Management) বা ডেডিকেটেড অ্যানালিটিক্স প্ল্যাটফর্মে লগগুলির একত্রীকরণ অত্যন্ত গুরুত্বপূর্ণ। Purple-এর WiFi Analytics -এর মতো পরিচয় প্রদানকারীদের একীভূত করা ব্যবহারকারীর প্রসঙ্গ দিয়ে কাঁচা নেটওয়ার্ক ডেটাকে সমৃদ্ধ করে, একটি IP ঠিকানাকে একটি কার্যকর ব্যবহারকারীর প্রোফাইলে রূপান্তরিত করে।

বাস্তবায়ন নির্দেশিকা

একটি ব্যাপক মনিটরিং সমাধান স্থাপন করার জন্য নেটওয়ার্ক সংস্থানগুলিকে অভিভূত করা বা সতর্কতা ক্লান্তি তৈরি করা এড়াতে সতর্ক পরিকল্পনা প্রয়োজন।

ধাপ 1: টেলিমেট্রি প্রয়োজনীয়তা সংজ্ঞায়িত করুন

আপনার অবকাঠামো কোন প্রোটোকল সমর্থন করে তা নির্ধারণ করুন। কোর সুইচ এবং ফায়ারওয়ালে NetFlow/IPFIX সক্ষম করুন এবং অ্যাক্সেস পয়েন্টগুলিকে syslog এবং RF মেট্রিক্স একটি কেন্দ্রীয় সংগ্রাহকের কাছে ফরোয়ার্ড করার জন্য কনফিগার করুন।

ধাপ 2: নেটওয়ার্ক বিভাজন বাস্তবায়ন করুন

ট্র্যাফিককে স্বতন্ত্র VLAN-এ বিচ্ছিন্ন করুন: কর্পোরেট, গেস্ট এবং IoT। প্রতিটিতে ভিন্ন মনিটরিং প্রোফাইল প্রয়োগ করুন। উদাহরণস্বরূপ, গ্রহণযোগ্য ব্যবহারের নীতিগুলি কার্যকর করার জন্য গেস্ট নেটওয়ার্কে ডিপ প্যাকেট ইন্সপেকশন ব্যাপকভাবে প্রয়োগ করা যেতে পারে, যখন IoT সেগমেন্টের জন্য ফ্লো ডেটা যথেষ্ট।

ধাপ 3: পরিচয় একীকরণ কনফিগার করুন

আপনার নেটওয়ার্ক মনিটরিং সরঞ্জামগুলিকে আপনার প্রমাণীকরণ ব্যাকএন্ডের সাথে লিঙ্ক করুন। হাসপাতালগুলিতে WiFi: সুরক্ষিত ক্লিনিক্যাল নেটওয়ার্কগুলির জন্য একটি নির্দেশিকা -এর মতো জটিল স্থাপনাগুলি পরিচালনা করার সময়, একটি MAC ঠিকানা একটি নির্দিষ্ট ব্যবহারকারীর ভূমিকার (যেমন, চিকিত্সক বনাম রোগী) সাথে সম্পর্কযুক্ত করা দ্রুত সমস্যা সমাধানের জন্য অপরিহার্য।

ধাপ 4: সতর্কতা থ্রেশহোল্ড টিউন করুন

পিক আওয়ারে মিথ্যা পজিটিভ ট্রিগার করে এমন স্ট্যাটিক থ্রেশহোল্ড এড়িয়ে চলুন। যেখানে সম্ভব সেখানে ডাইনামিক বেসলাইনিং বাস্তবায়ন করুন। গুরুত্বপূর্ণ সতর্কতা (যেমন, কন্ট্রোলার অফলাইন, ব্যাপক প্রমাণীকরণ ব্যর্থতা) দিয়ে শুরু করুন এবং আপনার নেটওয়ার্কের বেসলাইন বোঝার সাথে সাথে ধীরে ধীরে কর্মক্ষমতা-ভিত্তিক সতর্কতা (যেমন, উচ্চ চ্যানেল ব্যবহার) প্রবর্তন করুন।

সেরা অনুশীলন

- প্যাকেট ক্যাপচারের চেয়ে ফ্লো ডেটাকে অগ্রাধিকার দিন: সম্পূর্ণ প্যাকেট ক্যাপচার সম্পদ-নিবিড় এবং রুটিন মনিটরিংয়ের জন্য প্রায়শই অপ্রয়োজনীয়। আপনার দৃশ্যমানতার 90% প্রয়োজনের জন্য NetFlow/IPFIX-এর উপর নির্ভর করুন।

- ভূমিকা-ভিত্তিক অ্যাক্সেস নিয়ন্ত্রণ (RBAC) প্রয়োগ করুন: নিশ্চিত করুন যে শুধুমাত্র অনুমোদিত কর্মীদের সংবেদনশীল মনিটরিং ড্যাশবোর্ডগুলিতে অ্যাক্সেস আছে, বিশেষ করে যেগুলি ব্যবহারকারীর পরিচয় ডেটা প্রদর্শন করে।

- নিয়মিত DPI স্বাক্ষর পর্যালোচনা করুন: অ্যাপ্লিকেশন স্বাক্ষর ঘন ঘন পরিবর্তিত হয়। আপনার DPI ইঞ্জিনগুলি সঠিক traff বজায় রাখার জন্য স্বয়ংক্রিয়ভাবে আপডেট হয় তা নিশ্চিত করুন।আইসি শ্রেণিবিন্যাস।

- হার্ডওয়্যার বিবেচনা করুন: যখন অবকাঠামো নির্বাচন করা হয়, যেমন Your Guide to a Wireless Access Point Ruckus -এ বর্ণিত আছে, তখন নিশ্চিত করুন যে APs-এর স্থানীয় ট্র্যাফিক পরিদর্শন পরিচালনা করার জন্য পর্যাপ্ত প্রসেসিং ক্ষমতা আছে যাতে ক্লায়েন্টের কার্যকারিতা হ্রাস না পায়।

সমস্যা সমাধান ও ঝুঁকি প্রশমন

সাধারণ ব্যর্থতার ধরণ

- সতর্কতা ক্লান্তি: যখন মনিটরিং সিস্টেমগুলি খুব বেশি গোলমাল তৈরি করে, তখন গুরুত্বপূর্ণ সতর্কতাগুলি বাদ পড়ে যায়। প্রশমন: সম্পর্কিত ইভেন্টগুলিকে একত্রিত করতে অ্যালার্ট কোরিলেশন ইঞ্জিন প্রয়োগ করুন।

- এনক্রিপ্ট করা ট্র্যাফিকের অন্ধ স্থান: যেহেতু আরও বেশি ট্র্যাফিক HTTPS এবং TLS 1.3-এ স্থানান্তরিত হচ্ছে, তাই পেলোড পরিদর্শন কঠিন হয়ে পড়ে। প্রশমন: অ্যাপ্লিকেশন ব্যবহার অনুমান করতে SNI (Server Name Indication) রাউটিং, DNS ক্যোয়ারী এবং ফ্লো মেটাডেটার উপর নির্ভর করুন।

- সম্পদ নিঃশেষ: অপর্যাপ্তভাবে সরবরাহকৃত কন্ট্রোলারে DPI সক্ষম করলে CPU স্পাইক এবং প্যাকেট ড্রপ হতে পারে। প্রশমন: হার্ডওয়্যারকে সঠিকভাবে আকার দিন অথবা ডেডিকেটেড সিকিউরিটি অ্যাপ্লায়েন্সে পরিদর্শনের কাজ অফলোড করুন।

ROI এবং ব্যবসায়িক প্রভাব

শক্তিশালী WiFi মনিটরিংয়ের জন্য বিনিয়োগের উপর রিটার্ন ঝুঁকি হ্রাস এবং অপারেশনাল দক্ষতার মাধ্যমে পরিমাপ করা হয়। ব্যবহারকারীদের প্রভাবিত করার আগে RF সমস্যাগুলি চিহ্নিত করে এবং সমাধান করে, ভেন্যুগুলি হেল্পডেস্ক টিকিট হ্রাস করে এবং রাজস্ব প্রবাহ রক্ষা করে। উপরন্তু, Purple-এর মতো প্ল্যাটফর্মগুলির সাথে নেটওয়ার্ক মনিটরিং একত্রিত করা ব্যবসাগুলিকে তাদের অবকাঠামোকে বিপণন এবং অপারেশনাল অন্তর্দৃষ্টির জন্য ব্যবহার করতে দেয়, যা IT-কে একটি ব্যয় কেন্দ্র থেকে একটি কৌশলগত সম্পদে রূপান্তরিত করে। একটি খুচরা দোকানে স্থাপন করা হোক বা Your Guide to Enterprise In Car Wi Fi Solutions অন্বেষণ করা হোক, দৃশ্যমানতাই কর্মক্ষমতার মূল চাবিকাঠি।

সংক্ষিপ্ত বিবরণ শুনুন

মূল শব্দ ও সংজ্ঞা

NetFlow / IPFIX

Network protocols used to collect IP traffic information and monitor network flow. They provide metadata about conversations (source, destination, ports) without capturing the payload.

Essential for identifying top talkers and bandwidth consumption trends without the overhead of full packet capture.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point, searching for protocol non-compliance, viruses, spam, intrusions, or predefined criteria.

Used to identify specific applications (e.g., Netflix vs. Zoom) to enforce granular QoS policies on guest networks.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

RADIUS logs are the first place IT teams look when troubleshooting 802.1X authentication failures or latency issues.

Co-Channel Interference (CCI)

Interference caused when two or more access points are operating on the same frequency channel within range of each other, forcing them to share the airtime.

A primary cause of poor WiFi performance in dense deployments like stadiums or conference centres.

Band Steering

A feature in wireless networks that encourages dual-band clients to connect to the less congested 5GHz or 6GHz bands rather than the crowded 2.4GHz band.

Crucial for optimising RF performance and ensuring a better user experience in high-density environments.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic for security and performance reasons.

Fundamental for separating secure corporate or POS traffic from untrusted guest WiFi traffic.

Quality of Service (QoS)

Technologies that manage data traffic to reduce packet loss, latency and jitter on the network, prioritising specific types of data.

Used to ensure business-critical applications (like VoIP or POS transactions) perform reliably even when the network is congested.

Alert Fatigue

The phenomenon where IT staff become desensitised to safety alerts because they are exposed to a large number of frequent alarms.

A major risk in network monitoring; mitigated by tuning thresholds and correlating events.

কেস স্টাডিজ

A 200-room hotel is experiencing intermittent connectivity issues during peak evening hours. The basic dashboard shows all APs are online, but guests report slow speeds.

- Check RF Layer: Analyse channel utilisation and co-channel interference on the 2.4GHz and 5GHz bands. High utilisation on 2.4GHz is common; ensure band steering is forcing capable clients to 5GHz.

- Review Flow Data: Identify top talkers. In this scenario, flow data reveals a small number of devices consuming 70% of the bandwidth via peer-to-peer file sharing.

- Apply Policy: Implement an application control policy via the WLAN controller to throttle P2P traffic, immediately freeing up bandwidth for other guests.

A large retail chain needs to ensure its point-of-sale (POS) terminals have priority over guest WiFi traffic during a major sales event.

- Network Segmentation: Ensure POS terminals and guest traffic are on separate VLANs and SSIDs.

- Quality of Service (QoS): Configure QoS policies on the wireless controller and upstream switches to prioritise traffic originating from the POS VLAN.

- Application Inspection: Implement DPI on the guest network to block bandwidth-heavy applications like 4K video streaming during the event.

- Monitoring: Set up specific dashboards to monitor the latency and packet loss specifically for the POS subnet.

দৃশ্যপট বিশ্লেষণ

Q1. Your network monitoring dashboard alerts you to a sudden, massive spike in bandwidth utilisation on the guest network at a retail location. The traffic is entirely encrypted (HTTPS). How do you determine the nature of the traffic?

💡 ইঙ্গিত:Consider what metadata is available even when the payload is encrypted.

প্রস্তাবিত পদ্ধতি দেখুন

While the payload is encrypted, you can use flow data (NetFlow/IPFIX) to identify the destination IP addresses and ports. Correlating this with DNS query logs or using Server Name Indication (SNI) data from the firewall will reveal the domain names being accessed, allowing you to determine if the traffic is legitimate (e.g., a large OS update) or unauthorized.

Q2. A stadium deployment is experiencing poor performance during events. The dashboard shows high channel utilisation on the 2.4GHz band, but relatively low utilisation on the 5GHz band. What is the most appropriate configuration change?

💡 ইঙ্গিত:Think about how to balance the load across available frequencies.

প্রস্তাবিত পদ্ধতি দেখুন

Implement and aggressively tune Band Steering on the wireless LAN controllers. This will force dual-band capable client devices to connect to the less congested 5GHz band, freeing up airtime on the 2.4GHz band for legacy devices that only support 2.4GHz.

Q3. You are deploying a new monitoring solution and want to avoid alert fatigue for the network operations centre (NOC). How should you approach configuring alerts for AP offline events?

💡 ইঙ্গিত:Consider the impact of a single AP failing versus multiple APs.

প্রস্তাবিত পদ্ধতি দেখুন

Instead of alerting on every single AP that goes offline (which might happen briefly due to PoE resets or minor switch issues), configure the system to alert based on density or critical areas. For example, trigger an alert only if multiple APs in the same zone go offline simultaneously, or if a specifically tagged 'critical' AP (e.g., covering the main lobby) drops.