Como Monitorar o Tráfego da Rede WiFi: Um Guia para Equipes de TI

Este guia técnico oferece estratégias acionáveis para monitorar o tráfego WiFi empresarial, com foco em arquitetura, segurança e desempenho. Ele capacita equipes de TI nos setores de hospitalidade, varejo e público com as estruturas necessárias para implantar soluções de monitoramento de rede escaláveis e seguras.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- As Cinco Camadas de Visibilidade

- Integração Arquitetural

- Guia de Implementação

- Passo 1: Definir Requisitos de Telemetria

- Passo 2: Implementar Segmentação de Rede

- Passo 3: Configurar a Integração de Identidade

- Passo 4: Ajustar Limiares de Alerta

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Modos Comuns de Falha

- ROI e Impacto nos Negócios

- Ouça o Briefing

Resumo Executivo

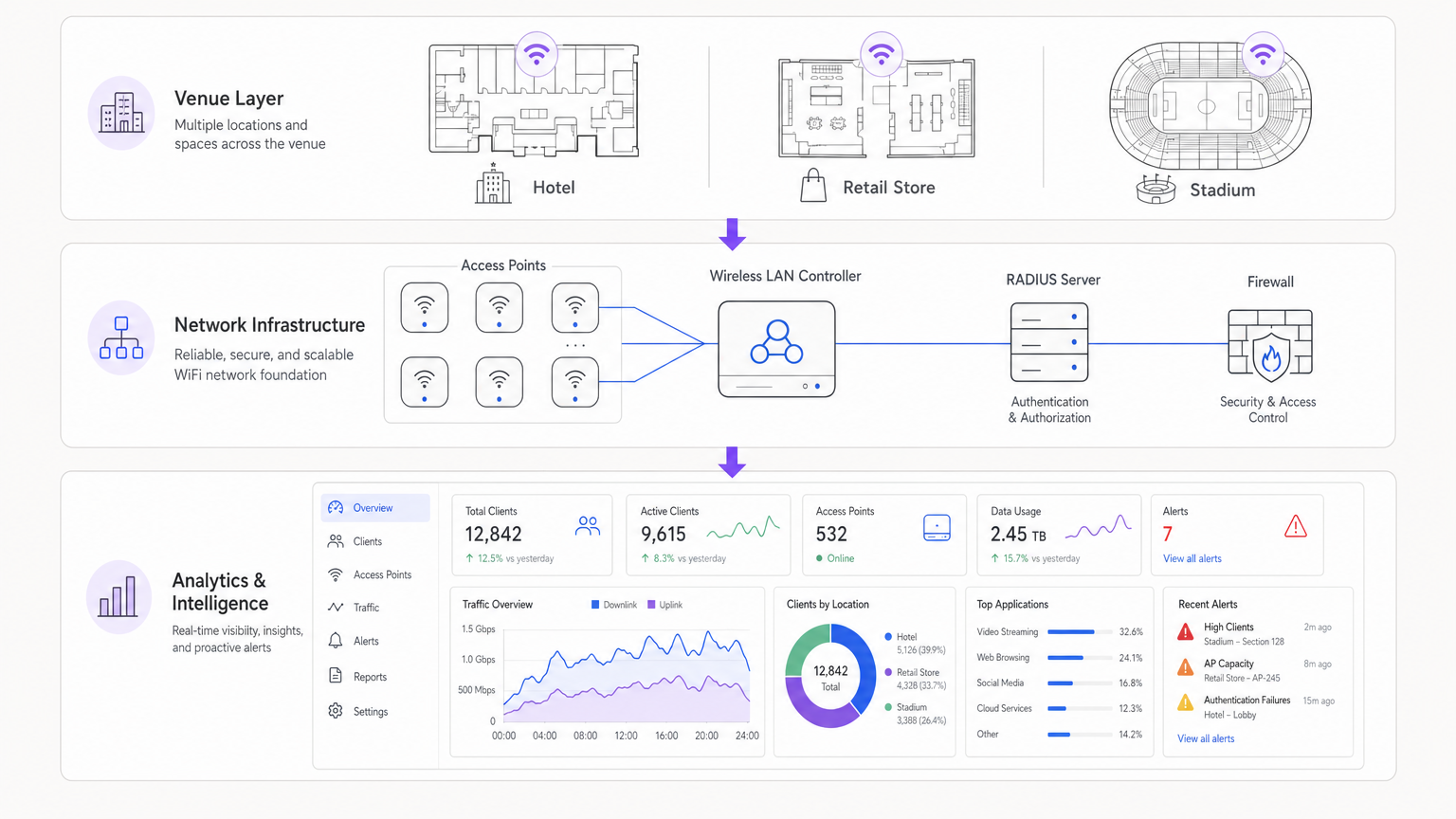

Para líderes de TI empresariais que gerenciam redes em locais de Hospitalidade , Varejo e Transporte , o WiFi não é mais uma comodidade de melhor esforço; é uma infraestrutura crítica. Monitorar esse tráfego vai muito além de simples verificações de tempo de atividade. Uma arquitetura de monitoramento robusta exige visibilidade profunda do ambiente de RF, fluxos de autenticação e tráfego da camada de aplicação para garantir desempenho e segurança. Este guia descreve os requisitos técnicos e as considerações arquitetônicas para a implantação de monitoramento WiFi de nível empresarial. Exploramos as cinco camadas críticas de visibilidade da rede, a integração de plataformas de identidade e análise como a solução Guest WiFi da Purple, e as estratégias necessárias para mitigar riscos enquanto se oferece uma experiência de usuário perfeita. Ao adotar essas estruturas, CTOs e arquitetos de rede podem fazer a transição da solução de problemas reativa para o planejamento proativo de capacidade e detecção de ameaças.

Análise Técnica Detalhada

O monitoramento eficaz do tráfego WiFi requer uma abordagem multicamadas, capturando dados desde o espaço aéreo físico até a camada de aplicação. Confiar apenas no polling SNMP para o status do dispositivo deixa pontos cegos significativos na compreensão do comportamento do usuário e da saúde da rede.

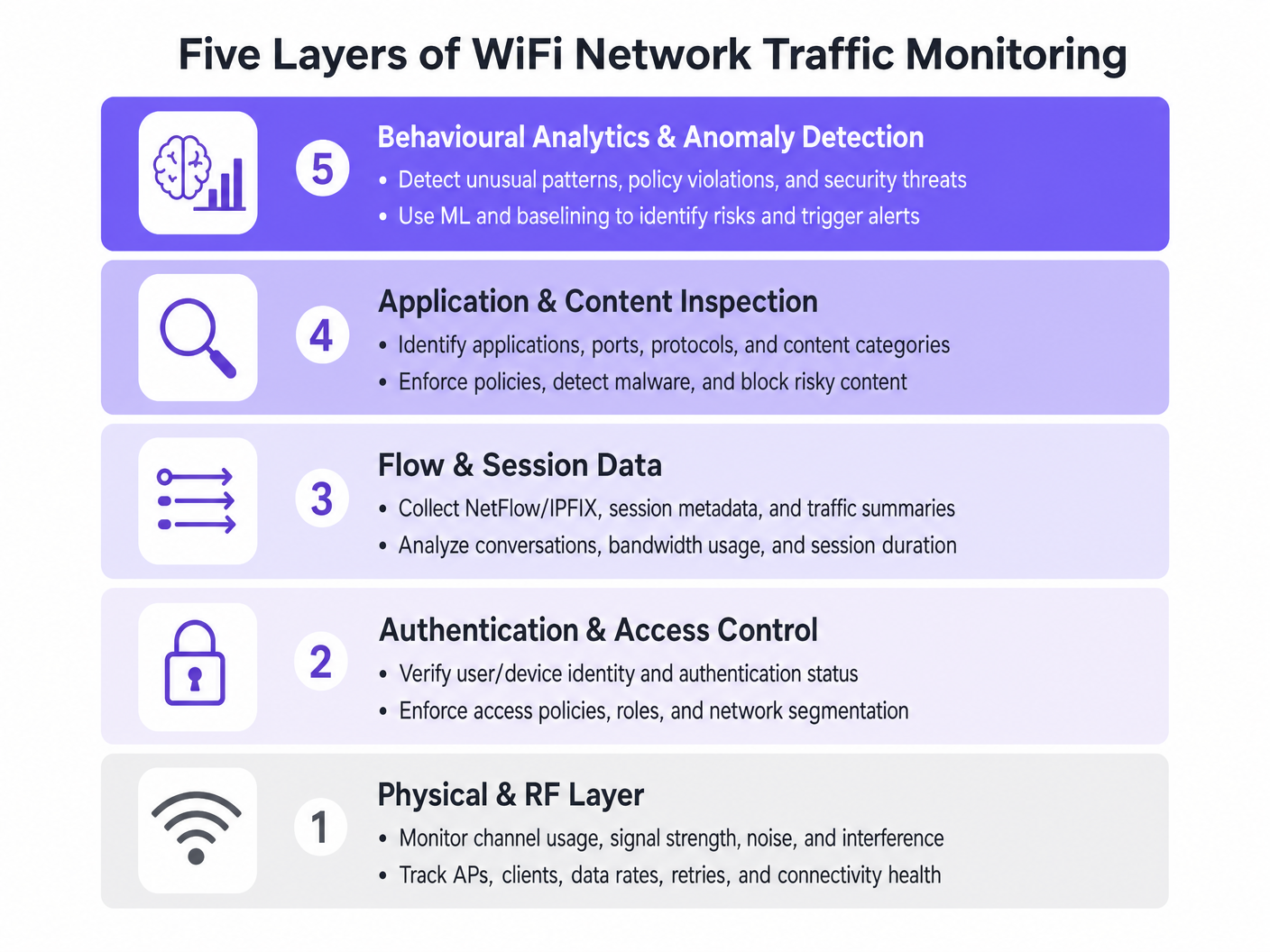

As Cinco Camadas de Visibilidade

- Camada Física e de RF: Esta camada fundamental envolve o monitoramento da utilização do canal, relações sinal-ruído (SNR) e interferência de co-canal. As ferramentas devem rastrear as taxas de dados do cliente e as porcentagens de repetição. Altas taxas de repetição frequentemente indicam problemas de RF muito antes que a saturação da largura de banda ocorra.

- Autenticação e Controle de Acesso: O monitoramento de logs RADIUS e transações 802.1X é crítico. Ao analisar a latência de autenticação e as taxas de falha, as equipes podem isolar problemas no serviço de diretório ou na infraestrutura sem fio. Isso é particularmente relevante ao implementar Segurança WiFi BYOD: Como Permitir Dispositivos Pessoais em Sua Rede com Segurança .

- Dados de Fluxo e Sessão: A utilização de protocolos como NetFlow, IPFIX e sFlow fornece metadados sobre conversas de rede sem a sobrecarga da captura completa de pacotes. Esses dados revelam os principais emissores, tendências de consumo de largura de banda e padrões de tráfego incomuns.

- Inspeção de Aplicação e Conteúdo: A Inspeção Profunda de Pacotes (DPI) no nível do controlador de LAN sem fio ou firewall permite que as equipes de TI identifiquem aplicações específicas (por exemplo, distinguindo entre VoIP corporativo e streaming de vídeo de consumidor). Essa visibilidade é essencial para aplicar políticas de Qualidade de Serviço (QoS).

- Análise Comportamental e Detecção de Anomalias: A camada mais avançada usa aprendizado de máquina para estabelecer uma linha de base do comportamento normal da rede. Quando um dispositivo se desvia de sua linha de base — como um dispositivo IoT transmitindo repentinamente grandes volumes de dados — o sistema dispara um alerta, facilitando a resposta rápida a incidentes.

Integração Arquitetural

Arquiteturas modernas centralizam dados de telemetria de pontos de acesso distribuídos. Seja utilizando uma solução gerenciada em nuvem ou um controlador local, a agregação de logs em um SIEM (Security Information and Event Management) ou plataforma de análise dedicada é crucial. A integração de provedores de identidade, como o WiFi Analytics da Purple, enriquece os dados brutos da rede com contexto do usuário, transformando um endereço IP em um perfil de usuário acionável.

Guia de Implementação

A implantação de uma solução de monitoramento abrangente requer planejamento cuidadoso para evitar sobrecarregar os recursos da rede ou gerar fadiga de alertas.

Passo 1: Definir Requisitos de Telemetria

Determine quais protocolos sua infraestrutura suporta. Habilite NetFlow/IPFIX em switches de núcleo e firewalls, e configure os pontos de acesso para encaminhar syslog e métricas de RF para um coletor central.

Passo 2: Implementar Segmentação de Rede

Isole o tráfego em VLANs distintas: Corporativa, Convidado e IoT. Aplique diferentes perfis de monitoramento a cada uma. Por exemplo, a inspeção profunda de pacotes pode ser fortemente aplicada à rede de Convidado para impor políticas de uso aceitável, enquanto os dados de fluxo são suficientes para o segmento IoT.

Passo 3: Configurar a Integração de Identidade

Vincule suas ferramentas de monitoramento de rede ao seu backend de autenticação. Ao gerenciar implantações complexas como WiFi em Hospitais: Um Guia para Redes Clínicas Seguras , correlacionar um endereço MAC com uma função de usuário específica (por exemplo, clínico vs. paciente) é essencial para a solução rápida de problemas.

Passo 4: Ajustar Limiares de Alerta

Evite limiares estáticos que disparam falsos positivos durante as horas de pico. Implemente o estabelecimento dinâmico de linha de base sempre que possível. Comece com alertas críticos (por exemplo, controlador offline, falhas de autenticação em massa) e introduza gradualmente alertas baseados em desempenho (por exemplo, alta utilização de canal) à medida que você compreende a linha de base da sua rede.

Melhores Práticas

- Priorize Dados de Fluxo em Vez de Captura de Pacotes: A captura completa de pacotes consome muitos recursos e muitas vezes é desnecessária para o monitoramento de rotina. Confie em NetFlow/IPFIX para 90% das suas necessidades de visibilidade.

- Aplique o Controle de Acesso Baseado em Função (RBAC): Garanta que apenas pessoal autorizado tenha acesso a painéis de monitoramento sensíveis, particularmente aqueles que exibem dados de identidade do usuário.

- Revise Regularmente as Assinaturas DPI: As assinaturas de aplicações mudam frequentemente. Garanta que seus motores DPI sejam atualizados automaticamente para manter o tráfego precisoclassificação IC.

- Considere o Hardware: Ao selecionar a infraestrutura, como descrito em Seu Guia para um Ponto de Acesso Wireless Ruckus , garanta que os APs tenham o poder de processamento para lidar com a inspeção de tráfego local sem degradar o desempenho do cliente.

Solução de Problemas e Mitigação de Riscos

Modos Comuns de Falha

- Fadiga de Alerta: Quando os sistemas de monitoramento geram muito ruído, alertas críticos são perdidos. Mitigação: Implemente motores de correlação de alertas para agrupar eventos relacionados.

- Pontos Cegos no Tráfego Criptografado: À medida que mais tráfego muda para HTTPS e TLS 1.3, a inspeção de payload torna-se difícil. Mitigação: Confie no roteamento SNI (Server Name Indication), consultas DNS e metadados de fluxo para inferir o uso da aplicação.

- Esgotamento de Recursos: Habilitar DPI em controladores subdimensionados pode causar picos de CPU e perda de pacotes. Mitigação: Dimensione o hardware adequadamente ou descarregue a inspeção para appliances de segurança dedicados.

ROI e Impacto nos Negócios

O retorno sobre o investimento para um monitoramento robusto de WiFi é medido na redução de riscos e na eficiência operacional. Ao identificar e resolver problemas de RF antes que afetem os usuários, os locais reduzem os tickets de suporte e protegem as fontes de receita. Além disso, a integração do monitoramento de rede com plataformas como Purple permite que as empresas alavanquem sua infraestrutura para insights de marketing e operacionais, transformando a TI de um centro de custo em um ativo estratégico. Seja implantando em uma loja de varejo ou explorando Seu Guia para Soluções de Wi-Fi Empresarial no Carro , a visibilidade é a chave para o desempenho.

Ouça o Briefing

Termos-Chave e Definições

NetFlow / IPFIX

Network protocols used to collect IP traffic information and monitor network flow. They provide metadata about conversations (source, destination, ports) without capturing the payload.

Essential for identifying top talkers and bandwidth consumption trends without the overhead of full packet capture.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point, searching for protocol non-compliance, viruses, spam, intrusions, or predefined criteria.

Used to identify specific applications (e.g., Netflix vs. Zoom) to enforce granular QoS policies on guest networks.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

RADIUS logs are the first place IT teams look when troubleshooting 802.1X authentication failures or latency issues.

Co-Channel Interference (CCI)

Interference caused when two or more access points are operating on the same frequency channel within range of each other, forcing them to share the airtime.

A primary cause of poor WiFi performance in dense deployments like stadiums or conference centres.

Band Steering

A feature in wireless networks that encourages dual-band clients to connect to the less congested 5GHz or 6GHz bands rather than the crowded 2.4GHz band.

Crucial for optimising RF performance and ensuring a better user experience in high-density environments.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic for security and performance reasons.

Fundamental for separating secure corporate or POS traffic from untrusted guest WiFi traffic.

Quality of Service (QoS)

Technologies that manage data traffic to reduce packet loss, latency and jitter on the network, prioritising specific types of data.

Used to ensure business-critical applications (like VoIP or POS transactions) perform reliably even when the network is congested.

Alert Fatigue

The phenomenon where IT staff become desensitised to safety alerts because they are exposed to a large number of frequent alarms.

A major risk in network monitoring; mitigated by tuning thresholds and correlating events.

Estudos de Caso

A 200-room hotel is experiencing intermittent connectivity issues during peak evening hours. The basic dashboard shows all APs are online, but guests report slow speeds.

- Check RF Layer: Analyse channel utilisation and co-channel interference on the 2.4GHz and 5GHz bands. High utilisation on 2.4GHz is common; ensure band steering is forcing capable clients to 5GHz.

- Review Flow Data: Identify top talkers. In this scenario, flow data reveals a small number of devices consuming 70% of the bandwidth via peer-to-peer file sharing.

- Apply Policy: Implement an application control policy via the WLAN controller to throttle P2P traffic, immediately freeing up bandwidth for other guests.

A large retail chain needs to ensure its point-of-sale (POS) terminals have priority over guest WiFi traffic during a major sales event.

- Network Segmentation: Ensure POS terminals and guest traffic are on separate VLANs and SSIDs.

- Quality of Service (QoS): Configure QoS policies on the wireless controller and upstream switches to prioritise traffic originating from the POS VLAN.

- Application Inspection: Implement DPI on the guest network to block bandwidth-heavy applications like 4K video streaming during the event.

- Monitoring: Set up specific dashboards to monitor the latency and packet loss specifically for the POS subnet.

Análise de Cenário

Q1. Your network monitoring dashboard alerts you to a sudden, massive spike in bandwidth utilisation on the guest network at a retail location. The traffic is entirely encrypted (HTTPS). How do you determine the nature of the traffic?

💡 Dica:Consider what metadata is available even when the payload is encrypted.

Mostrar Abordagem Recomendada

While the payload is encrypted, you can use flow data (NetFlow/IPFIX) to identify the destination IP addresses and ports. Correlating this with DNS query logs or using Server Name Indication (SNI) data from the firewall will reveal the domain names being accessed, allowing you to determine if the traffic is legitimate (e.g., a large OS update) or unauthorized.

Q2. A stadium deployment is experiencing poor performance during events. The dashboard shows high channel utilisation on the 2.4GHz band, but relatively low utilisation on the 5GHz band. What is the most appropriate configuration change?

💡 Dica:Think about how to balance the load across available frequencies.

Mostrar Abordagem Recomendada

Implement and aggressively tune Band Steering on the wireless LAN controllers. This will force dual-band capable client devices to connect to the less congested 5GHz band, freeing up airtime on the 2.4GHz band for legacy devices that only support 2.4GHz.

Q3. You are deploying a new monitoring solution and want to avoid alert fatigue for the network operations centre (NOC). How should you approach configuring alerts for AP offline events?

💡 Dica:Consider the impact of a single AP failing versus multiple APs.

Mostrar Abordagem Recomendada

Instead of alerting on every single AP that goes offline (which might happen briefly due to PoE resets or minor switch issues), configure the system to alert based on density or critical areas. For example, trigger an alert only if multiple APs in the same zone go offline simultaneously, or if a specifically tagged 'critical' AP (e.g., covering the main lobby) drops.