Para diseñar una red correctamente, debe empezar por vincular la tecnología directamente con los objetivos empresariales del mundo real. No se trata de buscar el hardware más reciente, sino de crear una infraestructura que resuelva problemas específicos y ofrezca resultados medibles para su recinto. Esto significa que debe averiguar el porqué antes de pensar en el qué y el cómo.

El diseño de una red comienza con los objetivos empresariales

Mucho antes de instalar un solo punto de acceso o tender un cable, un proyecto de red de éxito comienza con una pregunta crucial: ¿qué objetivos empresariales debe alcanzar esta red?

Si solo piensa en una red en términos de conectividad, se arriesga a obtener un activo costoso y de bajo rendimiento. Las redes más fiables y preparadas para el futuro son siempre aquellas que se construyen sobre una base sólida de requisitos empresariales claros y bien documentados.

Para un hotel grande, por ejemplo, el objetivo principal podría ser aumentar las puntuaciones de fidelidad de los huéspedes en un 20 %. Por lo tanto, el diseño de la red debe ofrecer un streaming fluido y de alto rendimiento, procesos de check-in sin interrupciones y, tal vez, incluso mensajes de bienvenida personalizados a través de una aplicación móvil, todo ello funcionando con un WiFi fiable.

Por otro lado, un centro comercial multimarca podría querer atraer más afluencia a sus zonas más tranquilas. En este caso, la red debe admitir análisis de ubicación, proporcionando a los equipos de marketing los datos necesarios para comprender los recorridos de los compradores y enviar promociones segmentadas para atraerlos a determinadas tiendas.

Descubrir los requisitos reales

Recopilar estos requisitos implica ir más allá del departamento de TI. Debe hablar con las partes interesadas clave de toda la organización para obtener una visión completa de lo que necesitan y esperan.

- Directores de operaciones: ¿Qué sistemas críticos dependen de que la red esté operativa? Piense en los terminales de punto de venta (TPV), los escáneres de inventario o las cámaras de seguridad.

- Equipos de marketing: ¿Cómo puede ayudar la red a interactuar con los clientes? Es posible que necesiten datos para campañas personalizadas o una forma de recopilar las opiniones de los huéspedes.

- Atención al cliente: ¿Cuáles son las quejas más comunes sobre la red actual? La lentitud, las páginas de inicio de sesión complicadas y las zonas sin cobertura suelen encabezar la lista.

Este proceso no consiste solo en añadir nuevas funciones, sino también en analizar a fondo su configuración actual. Una auditoría exhaustiva suele descubrir dependencias ocultas y puntos únicos de fallo que deberá solucionar en el nuevo diseño. También le proporciona una línea base de rendimiento para medir su éxito más adelante.

El mayor punto de fallo en los proyectos de red es la desconexión entre las capacidades de TI y las expectativas empresariales. Elaborar un documento de requisitos detallado, aprobado por todas las partes interesadas, es su póliza de seguro contra rediseños costosos.

Asignación de los perfiles de usuario a las necesidades de la red

Una vez definidos los objetivos empresariales, el siguiente paso es identificar cada tipo de usuario y dispositivo que se conectará a la red. Esto va mucho más allá de simples "huéspedes" y "personal". Debe crear perfiles de usuario detallados para comprender realmente sus demandas específicas.

Piense en el entorno de un hospital moderno:

- Cirujanos: Necesitarán una latencia ultrabaja para los sistemas de cirugía robótica y acceso instantáneo a imágenes médicas de alta resolución.

- Pacientes y visitantes: Necesitan un acceso sencillo y seguro para el entretenimiento y la comunicación, completamente separado de cualquier sistema clínico.

- Dispositivos IoT médicos: Elementos como las bombas de infusión y los monitores cardíacos requieren su propio segmento de red dedicado y altamente seguro con un rendimiento predecible.

- Personal administrativo: Necesitan un acceso sólido a los historiales médicos electrónicos (EHR) basados en la nube y a las herramientas de comunicación interna.

Cada uno de estos perfiles tiene características únicas en cuanto a ancho de banda, latencia, seguridad y métodos de inicio de sesión. Documentar todo esto le ayudará a diseñar una red segmentada y multicapa que pueda gestionar a todos los usuarios de forma segura y eficiente.

Al vincular estas especificaciones técnicas con sus objetivos empresariales iniciales, crea una línea directa entre lo que invierte y el rendimiento financiero que puede esperar. Este paso crucial también le ayuda a planificar el futuro, asegurándose de que la red que construya hoy esté preparada para lo que venga después. Para ver cómo estas consideraciones se traducen en beneficios financieros, puede calcular el posible retorno de la inversión para su recinto específico .

Planificación de la capacidad y cobertura sin interrupciones

Bien, ya ha definido sus objetivos empresariales. Ahora viene la parte interesante: traducir esos objetivos en un plan físico y técnico. Aquí es donde pasamos del «porqué» del diseño de su red al «cuántos» y «dónde». Se trata de hacer números sobre la capacidad y planificar meticulosamente para lograr una cobertura perfecta en todo su recinto.

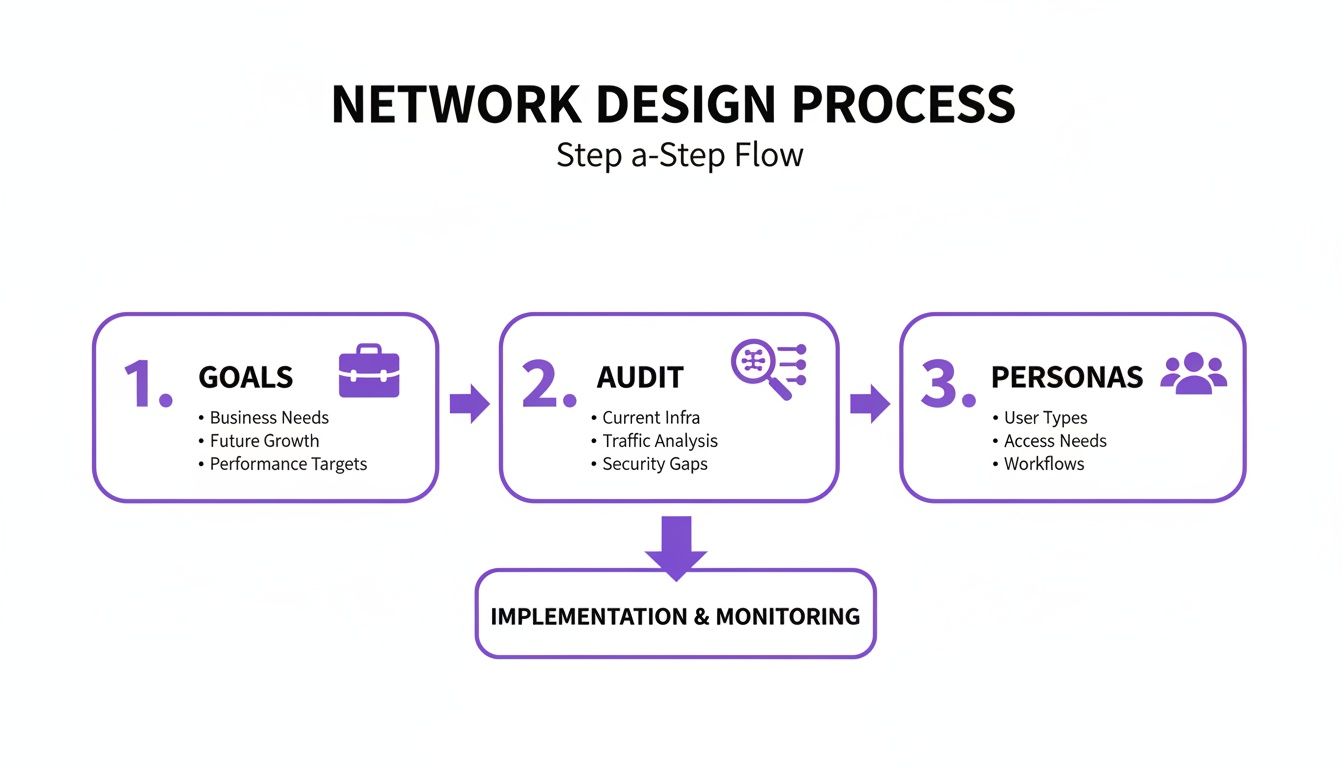

Acertar con esta base no es negociable. Es lo que garantiza que su red pueda gestionar las demandas del mundo real desde el primer día, y no solo quedar bien sobre el papel. El siguiente proceso muestra cómo un proyecto de éxito fluye desde esos objetivos de alto nivel hasta los detalles de auditar lo que tiene y comprender quién utilizará la red.

Como puede ver, antes de considerar siquiera una sola pieza de hardware, necesita un conocimiento profundo de sus objetivos, su configuración actual y sus usuarios. Si domina esto, irá por el buen camino.

Realización de estudios predictivos de cobertura de RF

Por favor, no adivine dónde colocar sus puntos de acceso (AP). El estándar profesional es un estudio predictivo de cobertura de RF (radiofrecuencia). Esto implica utilizar un software especializado en el que se cargan los planos de su recinto. A partir de ahí, se modela el entorno de RF definiendo los materiales de las paredes, la altura de los techos y los posibles elementos problemáticos, como ascensores o microondas.

Este modelo virtual le permite colocar estratégicamente los AP digitales y ver la cobertura Wi-Fi resultante, la intensidad de la señal (RSSI) y la relación señal-ruido (SNR) antes de gastar un céntimo en hardware. Es un salvavidas para detectar posibles zonas sin cobertura y áreas de interferencia de canales antes de que se conviertan en un verdadero dolor de cabeza para sus usuarios.

Por ejemplo, el plano de un hotel implicaría modelar gruesas paredes de hormigón entre las habitaciones. Una oficina moderna de planta abierta, por otro lado, es todo cristal y acero. Cada material interfiere con las ondas de radio de forma diferente, y un estudio predictivo lo tiene todo en cuenta.

Estimación de la densidad de dispositivos y el ancho de banda

Este es un error clásico que veo a menudo: planificar la cobertura pero olvidarse por completo de la capacidad. Una cosa es tener señal en todas partes, y otra muy distinta es que esa señal se mantenga cuando cientos de dispositivos intentan conectarse a la vez.

Para hacerlo bien, debe dividir su recinto en diferentes zonas de capacidad y obtener una estimación sólida de la densidad de dispositivos y las necesidades de las aplicaciones para cada una de ellas.

- Zonas de alta densidad: Imagine la sala de conferencias de un hotel o las gradas de un estadio. Podría haber cientos de personas reunidas, cada una con un teléfono y un portátil, todas intentando ver vídeos en streaming o acceder a las redes sociales. El número de AP será alto aquí, y estarán configurados para ofrecer capacidad pura, no solo distancia de cobertura bruta.

- Zonas de densidad media: Piense en un restaurante, una zona comercial o una planta de oficinas concurrida. El número de dispositivos sigue siendo alto, pero están más dispersos.

- Zonas de baja densidad: Los pasillos, los almacenes y las plantas tranquilas de las habitaciones de un hotel entran en esta categoría. Aquí, el objetivo es simplemente una cobertura fiable, que se puede lograr con menos AP colocados de forma más estratégica.

Cuando piense en el ancho de banda, no se limite a contar los dispositivos. Piense en lo que estarán haciendo. Un par de usuarios viendo vídeos en 4K pueden consumir más ancho de banda que una docena de personas que solo consultan el correo electrónico. Diseñe siempre para el uso máximo, no para la media.

Esta lista de comprobación ayuda a desglosar el proceso de reflexión para las diferentes áreas de su recinto.

Lista de comprobación para la planificación de la capacidad de la red

Recuerde que estos son solo puntos de partida. Su propio análisis le proporcionará las cifras específicas que necesita para construir una red robusta.

Cómo la fibra óptica integral lo cambia todo

El plan de su red interna es tan bueno como la conexión a Internet que la alimenta. En el Reino Unido, el panorama de la banda ancha empresarial se ha transformado por completo. Análisis recientes muestran que un asombroso 63 % de las pymes ya pueden acceder a banda ancha de fibra óptica integral, y la cobertura nacional con capacidad de un gigabit ha alcanzado el 83 % de los locales. Disponer de este tipo de Internet fiable y de alta velocidad supone un cambio radical para el diseño de redes.

Este cambio significa que más organizaciones pueden adoptar con confianza una arquitectura centrada en la nube. Si trabaja con infraestructura en la nube, es vital familiarizarse con plataformas específicas como las que se tratan en la guía Microsoft Azure Networking Solutions . Con una conexión a Internet sólida y a velocidad de gigabit, puede confiar en soluciones de red gestionadas en la nube y aplicaciones SaaS, lo que simplifica drásticamente su equipo in situ.

Para hacerse una idea aproximada de sus necesidades de hardware, nuestra práctica herramienta de cálculo de puntos de acceso es un excelente punto de partida para su planificación.

Arquitectura para un acceso escalable y Zero Trust

Una vez que el plano físico va tomando forma, debe centrar su atención en la arquitectura que protegerá y gestionará cada una de las conexiones. El antiguo modelo de seguridad de red (un exterior duro y resistente con un interior suave y de confianza) está completamente obsoleto. En el entorno actual, hay que asumir que las amenazas pueden provenir de cualquier parte. Esto significa que cada intento de conexión debe verificarse, independientemente de su procedencia. Este es el núcleo de un modelo de seguridad Zero Trust.

Cuando diseña una red con esta mentalidad, deja atrás la idea de una red única y plana en la que una sola brecha podría comprometerlo todo. En su lugar, construye un sistema de zonas seguras y aisladas, y se asegura de que los usuarios y los dispositivos solo tengan acceso a los recursos específicos que necesitan absolutamente.

Creación de carriles seguros con VLAN

Su herramienta más fundamental para lograrlo es la segmentación de red mediante redes de área local virtuales, o VLAN. La forma más sencilla de entender las VLAN es como autopistas digitales separadas construidas sobre la misma red de carreteras físicas. El tráfico de un carril es completamente invisible y está aislado del tráfico de otro.

Esto le permite crear redes dedicadas para diferentes grupos de usuarios y tipos de dispositivos, lo que limita drásticamente el posible radio de impacto de cualquier incidente de seguridad. Una red bien segmentada para un recinto comercial podría ser algo así:

- VLAN de invitados: Para el acceso WiFi público. Debe estar completamente aislada de todos los sistemas internos.

- VLAN corporativa: Para los portátiles y móviles del personal, dándoles acceso a los recursos de la empresa, pero no a su tecnología operativa.

- VLAN operativa: Una red muy restringida para sistemas críticos para la empresa, como terminales de punto de venta, pasarelas de pago y dispositivos de gestión de inventario.

- VLAN de IoT: Para todos sus dispositivos "inteligentes", como cámaras de CCTV, señalización digital o sensores de climatización, que a menudo tienen poca o ninguna seguridad integrada.

Si el dispositivo de un huésped se ve comprometido, la VLAN garantiza que la amenaza quede contenida. No tiene forma de cruzar e infectar sus terminales de pago ni de acceder a datos corporativos confidenciales. Este tipo de segmentación es un primer paso innegociable para construir una red segura y escalable.

Más allá de las contraseñas compartidas

La segmentación es fundamental, pero es solo la mitad de la historia. La siguiente pieza del rompecabezas es modernizar la forma en que los usuarios y los dispositivos demuestran quiénes son. Las contraseñas estáticas y compartidas para el WiFi son una pesadilla de seguridad y un dolor de cabeza operativo. Se comparten, rara vez se cambian y son un objetivo principal para los atacantes.

Para el acceso de invitados, el futuro no requiere contraseñas. Tecnologías como OpenRoaming y Passpoint, que son parte integral de plataformas como Purple, ofrecen una experiencia mucho más segura y fluida. Una vez que un huésped se autentica por primera vez (quizás a través de una sencilla verificación única por correo electrónico), su dispositivo obtiene un perfil seguro.

A partir de ese momento, su dispositivo se conectará de forma automática y segura siempre que esté dentro del alcance de su red, o de cualquiera de los más de 80.000 recintos habilitados para OpenRoaming en todo el mundo. La conexión se cifra desde el primer paquete, eliminando los riesgos que conllevan las redes WiFi públicas abiertas y sin cifrar.

Esto no solo aumenta la seguridad, sino que también elimina la fricción de los engorrosos Captive Portal y las contraseñas olvidadas, lo que mejora enormemente la experiencia del huésped. Para profundizar en este tema, merece la pena explorar cómo implementar un sistema WiFi totalmente seguro .

Acceso basado en la identidad para usuarios corporativos

Para su personal interno, Zero Trust significa vincular el acceso a la red directamente a su identidad digital. Aquí es donde la integración con un proveedor de identidad (IdP) como Microsoft Entra ID (anteriormente Azure AD), Google Workspace u Okta supone un cambio radical.

En lugar de gestionar credenciales WiFi independientes, puede utilizar el directorio de su empresa existente para emitir certificados específicos para cada dispositivo. Cuando un empleado intenta conectarse, la red comprueba la validez de su certificado con su IdP.

Este enfoque aporta enormes ventajas:

- Incorporación sin fricciones: Los nuevos empleados obtienen acceso a la red automáticamente en cuanto se añaden al directorio.

- Revocación instantánea: Si un empleado se marcha, basta con desactivar su cuenta en el IdP para revocar al instante su acceso a la red. Se acabó el tener que cambiar las contraseñas compartidas en toda la empresa.

- Seguridad superior: La autenticación basada en certificados es mucho más segura que las contraseñas y protege contra una gran cantidad de ataques comunes.

Protección de sus dispositivos IoT y heredados

¿Qué ocurre con todos esos dispositivos que no admiten la autenticación moderna, como impresoras antiguas, sensores IoT o hardware operativo especializado? Dejarlos en una red insegura supone un gran riesgo, pero a menudo son esenciales para las operaciones empresariales.

Aquí es donde entran en juego soluciones como Isolated PSK ( iPSK ). iPSK le permite asignar una clave precompartida única a cada dispositivo individual o a un pequeño grupo de ellos. Cada clave se vincula a su propio microsegmento, lo que significa que los dispositivos que utilizan una clave no pueden ver ni interactuar con los dispositivos que utilizan otra, incluso si están en la misma VLAN.

Este enfoque garantiza que incluso sus dispositivos "no inteligentes" estén protegidos y contenidos, cerrando una brecha de seguridad común pero que a menudo se pasa por alto. Al combinar una segmentación sólida con una autenticación moderna basada en la identidad para cada tipo de usuario y dispositivo, puede construir una red que sea increíblemente segura y fácil de gestionar.

De centro de costes a activo empresarial

Hasta ahora, hemos repasado los pasos prácticos para diseñar la red física y garantizar su seguridad. Ahora llega la parte emocionante: convertir su red de una simple utilidad en un potente motor de inteligencia empresarial.

Una red moderna hace mucho más que conectar a las personas a Internet. Aquí es donde su inversión empieza a demostrar activamente su valor. La clave es integrar su plataforma de autenticación WiFi con las herramientas empresariales y de marketing en las que confía a diario.

Convertir conexiones anónimas en información sobre los clientes

Cada vez que un huésped se conecta a su WiFi, se produce una interacción potencialmente valiosa. Por sí solo, un registro de conexión no es más que un punto anónimo en un servidor, algo no especialmente útil. Pero cuando utiliza una plataforma como Purple para la autenticación, ese inicio de sesión se convierte en una oportunidad para recopilar datos de origen valiosos y basados en permisos.

El proceso es sorprendentemente sencillo. A medida que un huésped se conecta (quizás a través de un inicio de sesión rápido en redes sociales o un formulario de correo electrónico único), el sistema captura esos detalles. A continuación, estos se envían automáticamente a su sistema de gestión de relaciones con los clientes (CRM), como Salesforce o HubSpot, o a su plataforma de automatización de marketing.

Lo que antes era una dirección MAC de dispositivo anónima se transforma de repente en un completo perfil de cliente, con datos de contacto, historial de visitas e incluso datos demográficos. Así es como se empiezan a construir relaciones genuinas y basadas en datos con sus visitantes.

Esta sencilla integración convierte su red en una fuente principal de datos de origen. Con la eliminación progresiva de las cookies de terceros, esto se está volviendo absolutamente crítico. Usted es el propietario de estos datos, lo que le proporciona información directa sobre quiénes son sus clientes y cómo se comportan realmente dentro de su recinto.

De los datos a las decisiones procesables

Recopilar los datos es solo el primer paso. La verdadera magia ocurre cuando los utiliza para comprender el comportamiento e impulsar acciones empresariales significativas. Una red correctamente integrada proporciona las herramientas para analizar la afluencia, los tiempos de permanencia y la frecuencia de las visitas en todas sus instalaciones.

Piense en estos escenarios del mundo real:

- Un centro comercial: Los análisis de WiFi revelan que un ala en particular tiene una afluencia significativamente menor. La dirección puede entonces trabajar con los inquilinos de esa zona para lanzar promociones segmentadas, enviando notificaciones push a los teléfonos de los compradores a medida que pasan, o incluso utilizar las tendencias a largo plazo para ajustar la combinación de inquilinos.

- Una cadena hotelera: Un huésped que ya se ha alojado antes se conecta al WiFi en el vestíbulo. La red lo reconoce al instante, comprueba su perfil en el CRM y avisa discretamente a recepción. De este modo, se puede saludar al huésped por su nombre y ofrecerle una bebida de cortesía como agradecimiento por su fidelidad: un pequeño detalle que tiene un gran impacto.

- Un estadio: Durante un partido, los análisis muestran que se están formando largas colas en determinados puestos de comida y bebida. El equipo de operaciones puede redirigir inmediatamente al personal para aliviar el cuello de botella o enviar una oferta para "evitar la cola" en un puesto cercano menos concurrido. Esto no solo mejora la experiencia de los aficionados, sino que también capta ventas que podrían haberse perdido.

Demostrar el ROI de su red

Durante demasiado tiempo, el WiFi se ha considerado un mal necesario: una partida en el presupuesto que simplemente hay que pagar. Cuando diseña una red con la integración empresarial incorporada desde el principio, toda esa narrativa da un giro. Puede trazar una línea recta desde la inversión en su red hasta los resultados empresariales tangibles.

- Mayor fidelidad: ¿El envío de una oferta personalizada de "bienvenida de nuevo" a los visitantes recurrentes aumenta su gasto medio? Ahora puede medirlo.

- Aumento de la afluencia: ¿Funcionó realmente esa campaña digital segmentada para atraer a la gente a una zona más tranquila de su recinto? Los análisis de su red le darán la respuesta.

- Eficiencia operativa: ¿La reasignación del personal en función de los datos de afluencia en tiempo real redujo los tiempos de espera y mejoró las puntuaciones de satisfacción? Puede realizar un seguimiento directo del impacto.

Al vincular la actividad de la red con los datos de ventas, las inscripciones en programas de fidelización y las opiniones de los clientes, construye un caso innegable sobre el valor de la red. Esto le permite demostrar un ROI claro, justificando el gasto inicial y asegurando el presupuesto para futuras actualizaciones. El objetivo final es una red que no solo funcione, sino que funcione para su empresa.

Validación, despliegue y gestión de su red

Hacer realidad el diseño de su red no es la línea de meta; es el comienzo de una nueva y crucial fase. El viaje desde un modelo predictivo en una pantalla hasta una red de alto rendimiento en el mundo real exige una validación meticulosa, un despliegue estratégico y un compromiso con la excelencia operativa continua. Aquí es donde confirma sus suposiciones y se asegura de que la red realmente cumple sus promesas.

Lo primero que hay que hacer tras la instalación física es validar el rendimiento. Sus estudios predictivos le proporcionaron un excelente punto de partida, pero ahora necesita medir lo que ocurre realmente sobre el terreno.

Validación y pruebas posteriores a la instalación

La validación no consiste solo en comprobar si hay señal; se trata de confirmar que la red cumple las métricas específicas de capacidad y rendimiento que definió desde el principio. Esto implica un par de tipos de estudios clave.

Estudios pasivos: Un técnico recorrerá las instalaciones con una herramienta especializada (como un Ekahau Sidekick ) para escuchar toda la energía de RF del entorno. Esto mide la intensidad real de la señal (RSSI), la relación señal-ruido (SNR) y cualquier interferencia de canal de sus nuevos AP y de las redes vecinas. El objetivo es comparar estos datos del mundo real directamente con los mapas de calor de su modelo predictivo.

Estudios activos: Esto va un paso más allá. La herramienta de estudio se conecta activamente a su red para medir lo que un usuario experimentaría realmente: aspectos como el rendimiento (velocidades de subida/descarga), la latencia y la pérdida de paquetes. Esta es la prueba definitiva, que confirma que un dispositivo en una ubicación específica puede alcanzar el rendimiento que había planificado.

Si encuentra discrepancias (tal vez una zona sin cobertura inesperada en una oficina de la esquina o velocidades más lentas de lo esperado en un área de alta densidad), ahora es el momento de realizar pequeños ajustes. Esto podría ser tan sencillo como reubicar un AP o ajustar sus niveles de potencia.

Ejecución de un despliegue por fases

Una vez que haya validado una sección de la red, resista la tentación de cambiar a todo el mundo a la vez. Un despliegue "big bang" es una receta para el caos. Un despliegue por fases es un enfoque mucho más seguro y profesional que minimiza las interrupciones en la empresa.

Comience con una zona piloto, tal vez una sola planta o un área menos crítica de su recinto. Permita que un pequeño grupo de usuarios acceda a la nueva red y recopile sus comentarios directos. Esta prueba controlada le permite detectar cualquier problema imprevisto, desde problemas de controladores específicos de dispositivos hasta peculiaridades en su flujo de autenticación, antes de que afecten a toda la organización.

Al desplegar su red en etapas manejables (desde zonas piloto hasta el despliegue completo), reduce el riesgo de todo el proyecto. Este enfoque controlado garantiza que cualquier problema sea pequeño y esté contenido, evitando que un solo problema cause una interrupción operativa generalizada.

Tras un piloto exitoso, puede seguir adelante con una migración programada, yendo edificio por edificio o departamento por departamento hasta que todo el recinto esté operativo en la nueva infraestructura.

Gestión continua y supervisión proactiva

Una red bien diseñada no debería requerir apagar incendios constantemente. Las modernas plataformas de gestión de redes en la nube de proveedores como Meraki , Mist y UniFi le proporcionan las herramientas que necesita para lograr una excelencia operativa proactiva. El objetivo es alejarse de un modelo reactivo de "reparación de averías" y centrarse en detectar y resolver los problemas antes de que los usuarios se den cuenta.

Algunos indicadores clave de rendimiento (KPI) a los que debe prestar atención incluyen:

- Estado del cliente: Realice un seguimiento de métricas como los intentos de conexión fallidos, las tasas de éxito de roaming y la intensidad media de la señal por cliente. Una alta tasa de fallos podría indicar una política de autenticación mal configurada o una brecha de cobertura.

- Rendimiento de las aplicaciones: Supervise la latencia y el rendimiento de las aplicaciones críticas para la empresa. Si su sistema TPV basado en la nube experimenta de repente una alta latencia, puede investigar antes de que empiece a afectar a las transacciones.

- Eventos de seguridad: Vigile de cerca las alertas de AP no autorizados, los intentos de autenticación fallidos y otras posibles amenazas de seguridad.

Esta postura proactiva está fuertemente respaldada por la increíble infraestructura de banda ancha del Reino Unido. Para el tercer trimestre de 2025, la banda ancha ultrarrápida cubrirá el 90 % de los locales del Reino Unido, y con un 84-86 % de los sitios que ya alcanzan la capacidad de gigabit, las empresas cuentan con la red troncal de alta velocidad necesaria para una gestión fiable en la nube. Esto permite a los equipos de red que utilizan plataformas como Purple desplegar sofisticadas soluciones iPSK y SSO en semanas, no en meses, creando una verdadera ventaja estratégica. Para obtener más información sobre cómo se está desarrollando este cambio digital, puede explorar los últimos hallazgos sobre la adopción de la banda ancha gigabit en el Reino Unido .

Su red es un sistema vivo. Gestionarla de forma eficaz garantiza que siga aportando valor mucho después de la inauguración.

Preguntas frecuentes sobre el diseño de redes

Incluso con el plan más detallado, es inevitable que surjan preguntas y algunos obstáculos. Es una parte normal de cualquier proyecto de TI importante. Cuando se trata de diseñar una red, vemos que los mismos retos y preguntas surgen una y otra vez. Estas son las respuestas a algunas de las preguntas más comunes que nos plantean los administradores y operadores de recintos.

¿Cuál es el mayor error que se debe evitar al diseñar una red?

El mayor error que vemos es subestimar las necesidades de capacidad y no planificar el crecimiento futuro. Muchos diseños se obsesionan con la cobertura (asegurarse de que haya señal en todas partes), pero descuidan por completo la capacidad de la red para gestionar muchos usuarios y dispositivos a la vez.

Este descuido es una receta para el desastre. Provoca un rendimiento lento, caídas de conexión y una experiencia de usuario realmente deficiente, especialmente en las horas punta. Una red puede parecer perfectamente válida con diez personas conectadas, pero puede volverse completamente inutilizable con cien. Diseñe siempre para la densidad máxima de usuarios y las aplicaciones que utilizarán, no solo para la media. Incorpore un margen para más dispositivos y aplicaciones que consuman más ancho de banda en el futuro.

Un plan de capacidad con visión de futuro le ahorrará muchos costes e interrupciones más adelante. Es mucho más barato hacerlo bien a la primera que intentar arreglar bajo presión una red con un aprovisionamiento insuficiente.

¿Cómo protejo una red WiFi pública para invitados?

Hoy en día, proteger el WiFi público va mucho más allá de una simple contraseña compartida. El estándar moderno se basa en una segmentación sólida y una autenticación basada en la identidad.

Lo primero es lo primero: utilice VLAN. Esto crea una red completamente separada y aislada para los invitados, aislando todo su tráfico de sus sistemas corporativos u operativos internos. Es una base de seguridad innegociable.

A continuación, es hora de deshacerse de las contraseñas compartidas inseguras y de los engorrosos Captive Portal. Una solución segura y moderna como Purple utiliza tecnologías como OpenRoaming y Passpoint. Este enfoque permite a los huéspedes autenticarse sin problemas utilizando las credenciales que ya tienen (como su plan móvil o cuenta de correo electrónico). Su conexión se cifra desde el primer paquete, lo que elimina por completo los riesgos que conllevan las redes públicas abiertas y sin cifrar, y ofrece a sus visitantes una experiencia mucho más segura y fluida.

¿Puedo integrar mi red con otros sistemas empresariales como un CRM?

Por supuesto, y sin duda debería hacerlo. Las modernas plataformas de autenticación WiFi están creadas específicamente para este tipo de integración. Al utilizar una solución como Purple , puede conectar su red directamente a su CRM (como Salesforce o HubSpot) y a sus herramientas de automatización de marketing.

Cuando un huésped se autentica en su WiFi, la plataforma captura valiosos datos de origen basados en permisos, como su nombre, correo electrónico y la frecuencia con la que lo visita. A continuación, estos datos se pueden enviar automáticamente a su CRM para enriquecer los perfiles de sus clientes. A partir de ahí, puede impulsar campañas de marketing altamente personalizadas, recompensas de fidelidad y una comunicación mucho más segmentada.

Esta integración convierte su red WiFi de una simple utilidad de Internet en una potente herramienta para recopilar datos e impulsar la inteligencia empresarial.

Una vez que su red esté validada y desplegada, es crucial una gestión continua y eficaz. Para obtener una guía completa, explore estas mejores prácticas de gestión de activos de TI para optimizar la infraestructura y el ciclo de vida de su red.

¿Listo para transformar su red de un centro de costes a un activo empresarial? Purple proporciona una plataforma de red segura y basada en la identidad que sustituye las contraseñas obsoletas por un acceso fluido y sin contraseñas para los huéspedes y el personal. Obtenga más información sobre Purple y reserve una demostración hoy mismo .