Piense en la enorme cantidad de dispositivos con WiFi que intentan conectarse a su red cada día. Es como gestionar un cruce concurrido en la ciudad, donde cada persona, vehículo y dron de reparto necesita su propia ruta rápida, segura y única para llegar a su destino. Esta es la realidad de su red hoy en día.

La explosión moderna de los dispositivos WiFi

Los días en los que se dependía de una simple contraseña para acceder a la red han quedado atrás. Ese enfoque ya no puede seguir el ritmo de la complejidad y la escala de la conectividad de los dispositivos modernos. El número de dispositivos que se conectan a internet crece a un ritmo fenomenal, y controlar este panorama de dispositivos es el primer paso hacia una gestión más inteligente.

Esto es especialmente cierto aquí en el Reino Unido, donde se prevé que la penetración de internet alcance el 97,8 % en 2026. Esto significa que casi todo el mundo depende de una serie de aparatos conectados por WiFi, lo que multiplica la demanda en cada red.

Categorización de los dispositivos en su entorno

Los dispositivos que se conectan a su WiFi no son todos iguales; varían enormemente de un sector a otro, y cada uno aporta su propio conjunto de necesidades y riesgos de seguridad. Una red de talla única simplemente ya no es suficiente.

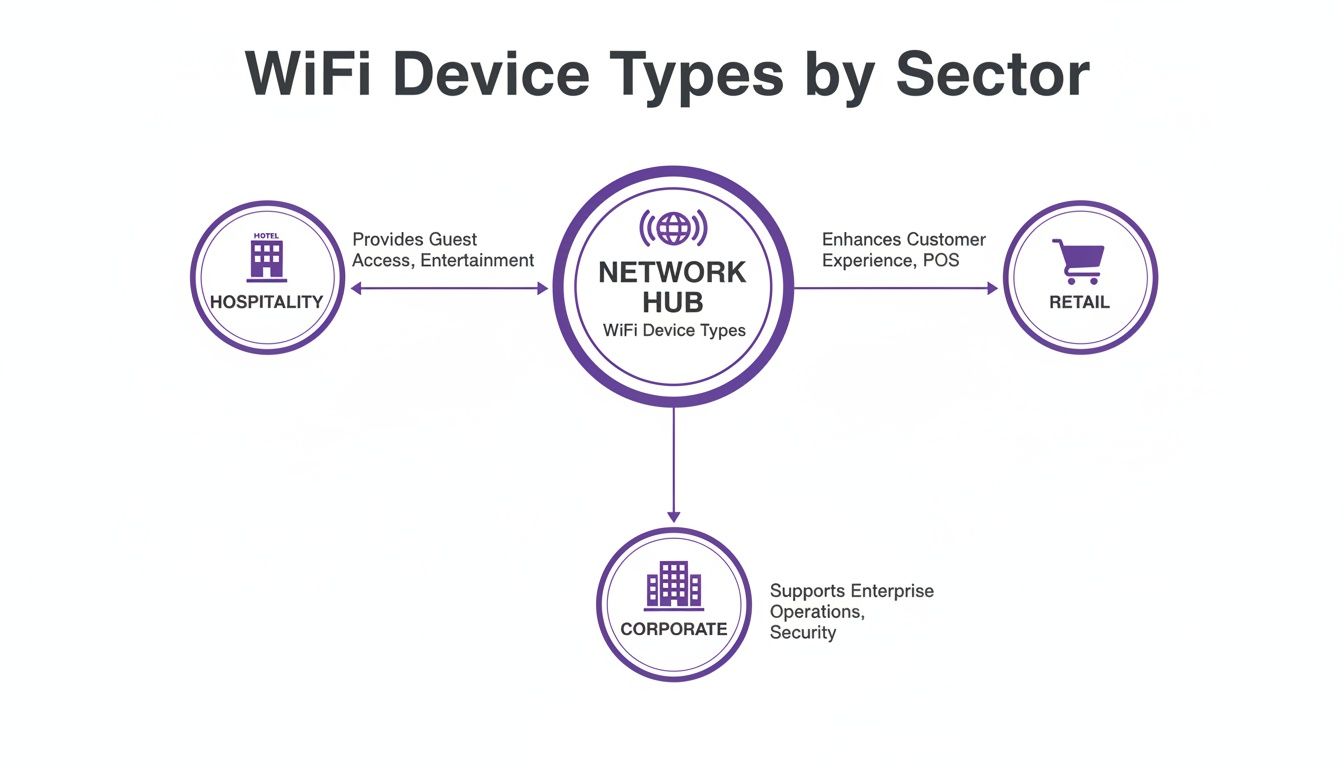

Para entender el reto, resulta útil ver cómo difiere el panorama de dispositivos en los distintos entornos empresariales. Cada sector tiene una combinación única de dispositivos de invitados, clientes y operativos, todos compitiendo por el ancho de banda y requiriendo diferentes niveles de seguridad.

Panorama de los dispositivos WiFi en los sectores clave

Esta tabla muestra lo diverso que puede llegar a ser el ecosistema. Un smartphone de un invitado comprometido en un hotel nunca debería estar en la misma red virtual que el sistema de pagos interno.

El objetivo tiene que cambiar. En lugar de limitarse a proporcionar una conexión, debe crear una red segura, segmentada e inteligente que pueda soportar la carga sin frustrar a los usuarios ni abrir brechas de seguridad.

A medida que más y más dispositivos se unen a su red, es crucial garantizar que todos tengan una conexión estable. Aunque un hardware avanzado como un sistema de malla Linksys Velop puede proporcionar una cobertura más sólida, la estrategia subyacente de gestión y seguridad es lo que realmente marca la diferencia.

Sin una segmentación adecuada, ese dispositivo de invitado comprometido podría encontrar la forma de acceder a datos corporativos confidenciales. Por eso es tan importante entender no solo cuántos dispositivos hay en su red, sino cuáles son y qué nivel de acceso necesitan realmente. Si le interesa el crecimiento explosivo de los dispositivos conectados, puede obtener más información sobre cuántos dispositivos están conectados a internet en nuestra guía detallada.

Exploración de los métodos modernos de autenticación WiFi

La forma en que gestionamos el acceso de los dispositivos con WiFi ha cambiado mucho a lo largo de los años. Puede pensar en ello como en la evolución de la seguridad de un edificio. Al principio, era una política de puertas abiertas (piense en redes abiertas e inseguras), que luego pasó a una única llave maestra que todos debían compartir (una contraseña común). Ahora, hemos llegado a algo mucho más sofisticado, como dar a cada individuo su propia tarjeta de acceso única.

Este enfoque moderno nos lleva mucho más allá de la contraseña compartida, que sigue siendo un enorme punto débil para innumerables empresas. Cuando se utiliza una sola contraseña para cada dispositivo e invitado, una única brecha puede poner en riesgo toda la red. Afortunadamente, los métodos más recientes ofrecen una alternativa mucho más segura y fácil de usar.

El siguiente diagrama muestra todo lo que las redes actuales tienen que manejar. Ya sea en hostelería, retail o en una oficina corporativa, siempre hay una mezcla diversa de dispositivos que necesitan un acceso a medida.

Como puede ver, no importa si se trata de un hotel, una tienda o una oficina: la red tiene que soportar una mezcla de dispositivos públicos, del personal y operativos, cada uno con sus propios requisitos de seguridad.

El auge de Passpoint y OpenRoaming

Imagine tener un pasaporte digital solo para el WiFi. Esa es la idea central detrás de Passpoint y OpenRoaming. En lugar de tener que buscar manualmente una red y escribir una contraseña, estas tecnologías permiten que su dispositivo se conecte de forma automática y segura a cualquier red WiFi participante.

Para un cliente, esto significa que su smartphone se conecta de forma fluida y segura en el momento en que entra en una nueva tienda, hotel o aeropuerto que forma parte de la red. Se acabó el lidiar con páginas de inicio de sesión torpes o tener que pedir la clave del WiFi. La conexión está encriptada desde el principio, ofreciendo una experiencia mucho más segura que la típica red abierta para invitados.

Passpoint es la tecnología subyacente que permite este protocolo de enlace seguro y automático entre un dispositivo y la red. OpenRoaming es la federación que une todas estas redes a nivel mundial, creando un enorme sistema unificado de puntos de acceso WiFi de confianza.

Ventajas de adoptar la autenticación moderna

Pasar a estos métodos más recientes aporta claras ventajas tanto para la empresa como para el usuario final. Las mejoras van mucho más allá de la simple comodidad.

Entre las principales ventajas se incluyen:

- Seguridad mejorada: Al deshacerse de las contraseñas compartidas, elimina una de las formas más comunes de ataque a las redes. Cada conexión se encripta individualmente.

- Mejor experiencia de usuario: Los clientes e invitados obtienen una conectividad instantánea y sin complicaciones, lo que aumenta la satisfacción y fomenta su fidelidad.

- Eficiencia operativa: Los equipos de TI se liberan del constante dolor de cabeza que supone gestionar los tickets de soporte relacionados con contraseñas y pueden centrarse en tareas más importantes.

La revolución de los dispositivos WiFi en el Reino Unido ha transformado sectores enteros. Con el 98 % de la población utilizando internet a principios de 2024, la expectativa de una conectividad fiable en viviendas de alquiler y grandes recintos es enorme. A medida que la banda ancha con capacidad gigabit llega a más zonas, las redes simplemente tienen que soportar estos densos ecosistemas de dispositivos sin ninguna fricción. Puede profundizar en más datos sobre el uso y las tendencias de internet en el Reino Unido en Statista.com .

En última instancia, estas tecnologías transforman el WiFi de ser una simple utilidad básica a un servicio fluido y seguro. Sientan las bases para que cada dispositivo, desde el teléfono de un invitado hasta la tablet de un empleado, se conecte con el nivel adecuado de acceso y seguridad, todo de forma automática.

Resolución de los retos de seguridad y segmentación de la red

Cuando se tiene una mezcla diversa de dispositivos conectándose a la misma red Wi-Fi, se crean graves riesgos de seguridad. Es un poco como dirigir un hotel. Nunca le daría a un huésped una llave maestra que abra todas las habitaciones, desde los armarios de limpieza hasta la suite presidencial. La misma lógica se aplica a su red.

Precisamente por eso la segmentación de la red es tan crítica. Es la práctica de dividir su red en secciones más pequeñas y completamente aisladas. En nuestra analogía del hotel, esto es como crear plantas separadas y seguras con diferentes tarjetas de acceso: una para el personal corporativo, otra para los invitados públicos y una tercera para la tecnología operativa, como termostatos inteligentes o cámaras de seguridad.

El beneficio es obvio: incluso si un área se ve comprometida, la brecha no puede extenderse a partes más sensibles del edificio.

Aislamiento del tráfico de invitados y corporativo

El paso más fundamental que debe dar cualquier empresa es separar el tráfico de invitados de sus recursos corporativos internos. Un visitante que utilice su Wi-Fi público para consultar sus correos electrónicos no debería tener absolutamente ninguna ruta de red hacia los servidores financieros de su empresa o las bases de datos de los empleados.

Este aislamiento es una medida de seguridad innegociable. Sin él, un actor malicioso —o incluso el portátil de un invitado comprometido accidentalmente— podría empezar a husmear en su red, descubrir sistemas internos sensibles e intentar explotarlos. Es un riesgo enorme e innecesario.

Una segmentación adecuada no es solo una buena práctica; es una defensa crítica. Al crear muros digitales entre los diferentes grupos de usuarios, reduce drásticamente su superficie de ataque y contiene las posibles amenazas antes de que puedan causar daños generalizados.

Protección de dispositivos heredados e IoT con iPSK

Pero, ¿qué pasa con todos los demás dispositivos que necesitan conectarse? Piense en todas las impresoras, smart TVs, cartelería digital o sensores IoT más antiguos que no pueden manejar métodos de autenticación avanzados como Passpoint o certificados. Estos dispositivos suelen depender de una única contraseña compartida, lo que los convierte en un evidente punto débil.

Aquí es donde entra en juego una solución como las claves precompartidas individuales ( iPSK ). En lugar de una contraseña para todos sus aparatos, iPSK genera una contraseña única e individual para cada dispositivo. Le ofrece seguridad de nivel empresarial pero con la sencilla experiencia de usuario de la contraseña de una red doméstica.

Así es como marca la diferencia:

- Claves únicas: Cada dispositivo obtiene su propia clave única, que se gestiona desde un panel central.

- Incorporación sencilla: El dispositivo se conecta utilizando su clave única, igual que lo haría en una red Wi-Fi doméstica. No se necesita una configuración compleja en el propio dispositivo.

- Seguridad quirúrgica: Si un dispositivo se ve comprometido o necesita desconectarse, simplemente revoca su clave específica sin afectar a ningún otro dispositivo de la red.

Este enfoque proporciona a cada dispositivo heredado o IoT su propia 'llave de la puerta principal' privada. Esto significa que puede incorporar de forma segura miles de dispositivos con WiFi diferentes, garantizando que ni siquiera sus equipos más antiguos o sencillos se conviertan en el eslabón débil de su cadena de seguridad.

Optimización de la incorporación segura de dispositivos

Conseguir que un número creciente de dispositivos Wi-Fi se conecten de forma segura, sin que se convierta en una pesadilla administrativa, es uno de los mayores retos para cualquier administrador de red. La antigua forma de hacer las cosas —depender de procesos manuales lentos y contraseñas compartidas— no solo era un dolor de cabeza de gestionar, sino también un enorme riesgo de seguridad. Afortunadamente, los enfoques automatizados modernos han cambiado por completo las reglas del juego.

Estos sistemas cambian el enfoque de los secretos compartidos al acceso basado en la identidad. El objetivo es hacer que la conexión al Wi-Fi sea tan fluida y segura como usar una tarjeta de acceso para entrar en su oficina.

Adopción del acceso basado en certificados y SSO

Dos de las herramientas más eficaces para ello son el acceso basado en certificados y el inicio de sesión único (SSO). Puede pensar en el SSO como una tarjeta de acceso digital universal. Un empleado simplemente utiliza su inicio de sesión de trabajo existente, como su cuenta de Entra ID o Google Workspace, y obtiene acceso Wi-Fi instantáneo y seguro en todos sus dispositivos. Sin complicaciones.

La base de este proceso son los certificados digitales. En lugar de una contraseña, cada dispositivo obtiene un certificado único y encriptado que actúa como su identificación digital. Así es como demuestra a la red que es un dispositivo de confianza y autorizado.

El verdadero avance es cómo las plataformas modernas como Purple automatizan todo esto. Pueden emitir certificados seguros para cada usuario y dispositivo sin necesidad de un complejo servidor RADIUS local, lo que en el pasado suponía un gran obstáculo para muchas organizaciones.

Esta automatización supone un cambio radical. Cuando se incorpora un nuevo miembro al equipo, su cuenta corporativa le da acceso Wi-Fi automáticamente. Y lo que es mejor, cuando un empleado se marcha y su cuenta se desactiva, su acceso Wi-Fi se revoca de forma instantánea y automática. Esto cierra una brecha de seguridad común por la que los exempleados pueden mantener el acceso a la red mucho después de haber abandonado el edificio.

Satisfacer las expectativas de los usuarios modernos

Este nivel de conectividad segura y fluida ya no es solo un lujo; es lo que la gente espera. Los administradores de red en los sectores del retail y la sanidad del Reino Unido se enfrentan a una avalancha de dispositivos Wi-Fi, mientras que las velocidades de internet fijo se han disparado más de un 30 % solo en el último año. Con la banda ancha superrápida llegando ahora al 96,9 % de los hogares, los usuarios esperan conexiones rápidas y seguras en todas partes, desde eventos hasta centros de transporte.

Para los operadores de hostelería, esto significa que es hora de abandonar las contraseñas compartidas y pasar a soluciones modernas que proporcionen conectividad encriptada desde el primer paquete. Puede echar un vistazo más profundo a estas tendencias en el informe Digital 2026 UK .

Comparación de los enfoques de incorporación

La diferencia entre la antigua y la nueva forma de incorporar dispositivos es como el día y la noche. Vamos a desglosarlo:

- Incorporación manual tradicional: Aquí es donde se comparte una única contraseña WPA/WPA2 con todo el mundo. Es fácil de configurar inicialmente, pero es un campo de minas para la seguridad y un dolor de cabeza para la gestión. Cada vez que necesita cambiar la contraseña, tiene que actualizarla en todos y cada uno de los dispositivos.

- Incorporación automatizada basada en la identidad: Este enfoque vincula el acceso Wi-Fi directamente a la identidad de un usuario. Utiliza SSO y certificados para ofrecer a los usuarios una experiencia sin fricciones, al tiempo que proporciona a los equipos de TI un control estricto y una seguridad sólida como una roca.

Este método automatizado no solo refuerza la seguridad; también simplifica la forma de gestionar los dispositivos sin interfaz (headless) y heredados. Incluso los aparatos que no pueden utilizar certificados, como impresoras o smart TVs, pueden gestionarse de forma segura. Si desea profundizar en la protección de este tipo de dispositivos, puede consultar nuestra guía sobre qué es iPSK y cómo proporciona seguridad basada en la identidad .

En última instancia, la optimización de la incorporación de dispositivos consiste en hacer que la seguridad sea invisible para el usuario y no suponga ningún esfuerzo para el administrador.

Integración de WiFi avanzado con su red existente

Modernizar la forma de gestionar los innumerables dispositivos con WiFi que se conectan a su red no debería significar empezar de cero. Muchos administradores de TI posponen actualizaciones de seguridad cruciales porque temen el coste y la interrupción que supone una revisión completa del hardware. Afortunadamente, esa forma de pensar es ya cosa del pasado.

Puede añadir autenticación avanzada y una experiencia de usuario mucho mejor directamente sobre su infraestructura existente. Esto se hace a través de plataformas diseñadas como una actualización de software 'plug-and-play', que potencian al instante las capacidades del hardware que ya posee y en el que confía.

Esto significa que puede obtener seguridad de nivel empresarial y un recorrido de usuario fluido sin los largos plazos y el gasto de capital de un gran proyecto de TI. Se trata de trabajar de forma más inteligente, no solo de comprar hardware más nuevo y caro.

Integración sin fricciones con los principales proveedores

Una gran parte de este enfoque moderno es la amplia compatibilidad. Las plataformas de red basadas en la identidad como Purple son independientes del proveedor, integrándose sin problemas con los nombres más importantes de la industria de redes.

Esto garantiza un despliegue rápido y sin complicaciones, tanto si su entorno está basado en:

- Cisco Meraki

- HPE Aruba

- Ruckus

- Juniper Mist

- Ubiquiti UniFi

Dado que estas integraciones están impulsadas por API y basadas en la nube, no hay necesidad de complejos servidores locales ni de engorrosas configuraciones personalizadas. Todo el sistema puede desplegarse y ponerse en marcha en cuestión de semanas, no de meses. Esto le permite resolver rápidamente los retos de autenticación, asegurar su red y empezar a ofrecer una mejor experiencia a cada usuario y dispositivo.

Entender qué método de autenticación se adapta a cada dispositivo es clave. La siguiente guía desglosa qué métodos modernos funcionan mejor para los diferentes tipos de dispositivos que se conectan a su red, todos los cuales pueden gestionarse a través de una única plataforma integrada.

Guía de compatibilidad de métodos de autenticación

Al combinar la autenticación adecuada con el dispositivo adecuado, puede resolver retos específicos de seguridad y usabilidad sin crear un dolor de cabeza de gestión. Este enfoque a medida es la base de una red verdaderamente moderna y segura.

Conversión de la conectividad WiFi en inteligencia empresarial

Una red WiFi moderna ofrece mucho más que una simple conexión a internet para los distintos dispositivos con WiFi de su recinto. Cuando se gestiona correctamente, esa red se convierte en un poderoso activo empresarial. Ya no es solo una utilidad; es una herramienta que recopila valiosos datos de origen (first-party data), impulsando el crecimiento y ayudándole a crear mejores experiencias para los clientes.

Piense en cada dispositivo que se conecta como un nuevo punto de contacto. Cada uno le da la oportunidad de entender el comportamiento, personalizar las interacciones y, en última instancia, impulsar los ingresos. Esto no es solo teoría: se consigue utilizando analíticas integradas, conectores CRM y herramientas de automatización de marketing que trabajan mano a mano con su infraestructura de red existente.

Desbloqueo de aplicaciones prácticas

El verdadero poder queda claro cuando se ve cómo se desarrolla esto en diferentes sectores. Los conocimientos que recopila del uso del WiFi pueden vincularse directamente a los resultados de su organización.

He aquí solo algunos ejemplos prácticos:

- Centros comerciales: Un centro comercial puede analizar los patrones de afluencia para ver exactamente cómo se mueven los visitantes por el espacio. Estos datos ayudan a optimizar la distribución de las tiendas, ajustar las tarifas de alquiler en función del tráfico y medir adecuadamente el impacto de las campañas de marketing.

- Recintos de hostelería: Un hotel puede identificar al instante a un huésped que regresa en el momento en que se conecta al WiFi. Esto abre la puerta a una oferta de bienvenida personalizada enviada directamente a su dispositivo, fidelizándolo y fomentando la repetición del negocio.

- Centros sanitarios: Un hospital puede utilizar la conexión WiFi para enviar automáticamente una encuesta de satisfacción al teléfono de un paciente poco después de su visita. Esto crea un flujo constante de valiosos comentarios para mejorar la atención al paciente y la eficiencia operativa.

Al capturar datos de origen directamente de los dispositivos de los usuarios, construye una imagen rica y precisa de su audiencia. Esto le permite ir más allá del marketing genérico y crear recorridos de cliente verdaderamente personalizados que aumentan las visitas e impulsan los ingresos.

Este enfoque conecta la solución técnica —proporcionar WiFi— directamente con resultados empresariales medibles. Para aquellos que quieran profundizar en el tema, pueden obtener más información sobre por qué las analíticas de WiFi son importantes para su negocio en nuestro artículo dedicado. Muestra cómo cada dispositivo conectado puede contribuir a una estrategia más inteligente y basada en datos.

Respuestas a sus preguntas sobre dispositivos WiFi

A medida que los administradores de red y los operadores comerciales empiezan a explorar la autenticación WiFi moderna, siempre surgen algunas preguntas clave. Abordemos algunas de las más comunes.

¿Cómo hace OpenRoaming que las cosas sean realmente más seguras?

La mayor victoria en materia de seguridad con OpenRoaming es que elimina por completo las contraseñas compartidas. Una única contraseña compartida es un enorme agujero de seguridad a la espera de ser explotado: una vez que se filtra o se roba, toda su red es vulnerable.

OpenRoaming cambia ese modelo obsoleto por credenciales únicas y encriptadas para cada dispositivo. Esto significa que cada conexión es segura desde el primer paquete de datos, cerrando efectivamente la puerta a muchos ataques de red comunes y manteniendo seguros todos sus dispositivos con WiFi.

Piénselo de esta manera: una contraseña compartida es el equivalente a dejar la llave debajo del felpudo. OpenRoaming proporciona a cada usuario autorizado su propia tarjeta de acceso digital única que no se puede copiar ni compartir.

¿Qué pasa con nuestros dispositivos WiFi más antiguos? ¿Podemos seguir dándoles soporte?

Por supuesto. Sería poco realista esperar que todos los equipos de hardware soporten los últimos estándares de autenticación. Una solución adecuada y completa tiene que tener esto en cuenta, y para eso exactamente están diseñadas tecnologías como la PSK individual (iPSK).

Con iPSK, puede generar una contraseña única para cada uno de sus dispositivos heredados, como:

- Impresoras y escáneres

- Smart TVs y cartelería digital

- Sensores IoT y controles de edificios

Esto los introduce en un entorno gestionado y seguro sin obligarle a desechar equipos antiguos que siguen siendo perfectamente funcionales.

¿Es un proyecto complicado dejar de usar un Captive Portal?

En absoluto. De hecho, la transición está diseñada para ser notablemente fluida. Las plataformas modernas basadas en la nube están creadas para integrarse directamente con el hardware de red que ya tiene de los principales proveedores como Meraki, Aruba y UniFi.

Dado que no hay complejos servidores locales que instalar o mantener, todo el proceso de despliegue es increíblemente rápido. Estamos hablando de ponerse en marcha en cuestión de semanas, no de los proyectos de meses de duración a los que podría estar acostumbrado.

¿Listo para reemplazar sus torpes Captive Portals y contraseñas compartidas por una autenticación segura y fluida? Descubra cómo Purple puede modernizar su red visitando https://www.purple.ai .