Autenticación 802.1X Explicada para Redes Corporativas

Esta guía autorizada proporciona a los líderes de TI y arquitectos de red un desglose técnico profundo de la autenticación 802.1X para redes corporativas. Cubre la arquitectura, los métodos EAP, las estrategias de implementación y la mitigación de riesgos para garantizar un acceso WiFi seguro y conforme en entornos multisitio.

Escuchar esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Arquitectura 802.1X

- Métodos del Protocolo de Autenticación Extensible (EAP)

- Infraestructura e Integración RADIUS

- Guía de Implementación

- Fase 1: Descubrimiento y Perfilado de la Red

- Fase 2: RADIUS Infraestructuración de la infraestructura

- Fase 3: Configuración de políticas y segmentación

- Fase 4: Aprovisionamiento de suplicantes

- Fase 5: Implementación por fases y pruebas

- Mejores prácticas

- Resolución de problemas y mitigación de riesgos

- Modos de fallo comunes

- Estrategias de mitigación de riesgos

- ROI e impacto empresarial

Resumen Ejecutivo

Para entornos empresariales que abarcan operaciones de hostelería, comercio minorista y sector público, el perímetro se ha disuelto. Las fuerzas de trabajo híbridas, las políticas BYOD y una explosión de dispositivos conectados significan que asegurar las redes corporativas mediante Claves Precompartidas (PSK) ya no es una estrategia viable. Los marcos de cumplimiento modernos —incluidos PCI DSS v4.0 y GDPR— exigen controles de acceso estrictos basados en la identidad para cualquier red que maneje datos sensibles.

Esta guía detalla la arquitectura e implementación de IEEE 802.1X, el estándar para el control de acceso a la red basado en puertos. Al cambiar la autenticación de una contraseña compartida a una identidad verificada respaldada por una infraestructura RADIUS central, las organizaciones pueden aplicar una segmentación dinámica, mitigar el robo de credenciales y asegurar que solo los dispositivos autorizados accedan a los recursos corporativos. Diseñado para arquitectos de red y directores de TI, este documento proporciona la profundidad técnica necesaria para diseñar, implementar y solucionar problemas de 802.1X en topologías complejas y multisitio.

Análisis Técnico Detallado

La Arquitectura 802.1X

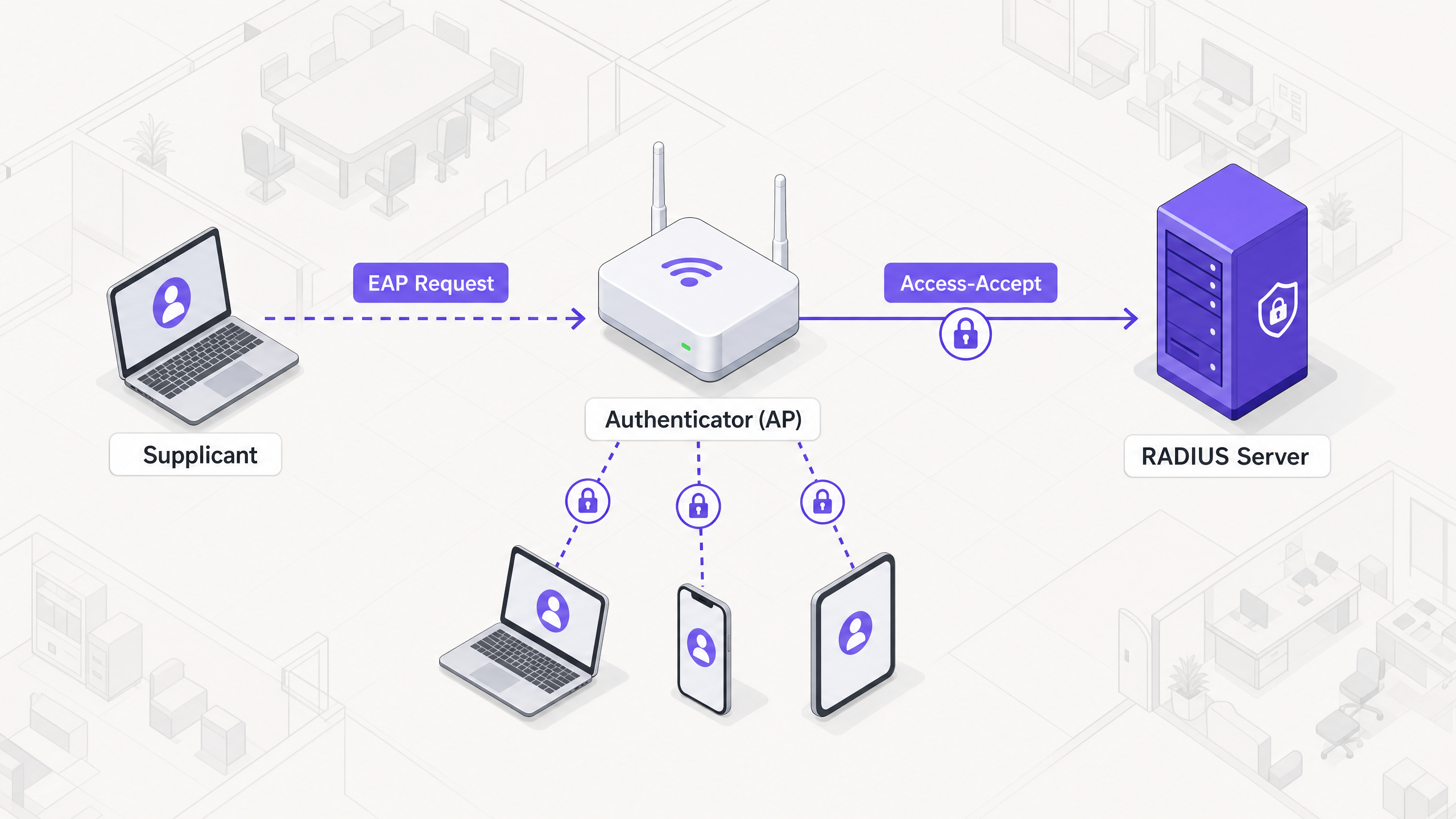

El marco 802.1X se basa en tres componentes distintos que trabajan en conjunto para asegurar el acceso a la red:

- Solicitante: El dispositivo final (p. ej., portátil, smartphone) que solicita acceso a la red.

- Autenticador: El dispositivo de red (normalmente un punto de acceso inalámbrico o un switch) que controla el acceso físico o lógico a la red.

- Servidor de Autenticación: La base de datos central (casi exclusivamente un servidor RADIUS) que valida las credenciales del solicitante y autoriza el acceso.

Cuando un solicitante intenta conectarse a un SSID protegido con 802.1X, el autenticador coloca la conexión en un estado no autorizado, bloqueando todo el tráfico excepto los tramas del Protocolo de Autenticación Extensible (EAP). El autenticador actúa como un intermediario, encapsulando los mensajes EAP del solicitante en paquetes RADIUS y reenviándolos al servidor de autenticación.

Métodos del Protocolo de Autenticación Extensible (EAP)

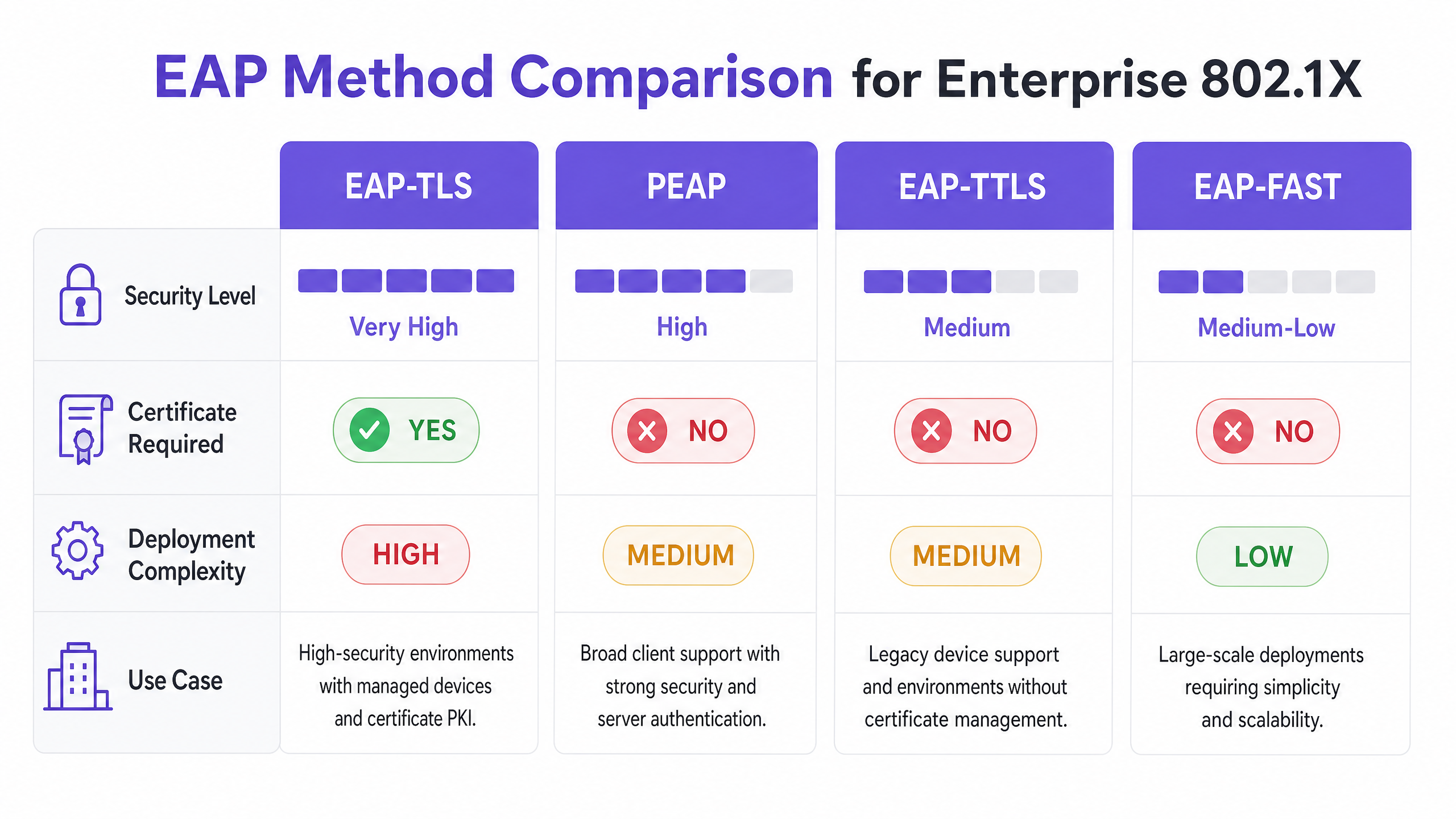

EAP es el mecanismo de transporte para las credenciales de autenticación reales. Seleccionar el método EAP apropiado es una decisión arquitectónica crítica, que equilibra los requisitos de seguridad con la complejidad de la implementación.

- EAP-TLS (Transport Layer Security): El estándar de oro para la seguridad empresarial. Requiere tanto un certificado de servidor como un certificado de cliente, proporcionando autenticación mutua. Debido a que se basa en certificados en lugar de contraseñas, es inmune al phishing de credenciales y a los ataques de diccionario offline. Sin embargo, requiere una infraestructura de clave pública (PKI) robusta y una solución de gestión de dispositivos móviles (MDM) para aprovisionar y gestionar certificados de cliente a escala.

- PEAP (Protected EAP): El método más ampliamente implementado debido a su equilibrio entre seguridad y facilidad de despliegue. PEAP requiere un certificado solo en el servidor RADIUS. Establece un túnel TLS seguro entre el solicitante y el servidor, dentro del cual las credenciales del usuario (nombre de usuario y contraseña) se transmiten de forma segura. Una configuración adecuada requiere asegurar que el solicitante confíe solo en el certificado específico del servidor RADIUS para prevenir ataques de puntos de acceso no autorizados.

- EAP-TTLS (Tunneled TLS): Similar a PEAP, establece un túnel seguro utilizando un certificado de servidor. Sin embargo, EAP-TTLS soporta una gama más amplia de protocolos de autenticación internos, lo que lo hace adecuado para entornos con sistemas heredados o puntos finales no Windows que no soportan MSCHAPv2.

- EAP-FAST (Flexible Authentication via Secure Tunneling): Desarrollado por Cisco como una alternativa más rápida a los métodos basados en certificados. Utiliza Credenciales de Acceso Protegidas (PAC) establecidas dinámicamente entre el cliente y el servidor. Aunque es eficiente, se implementa con menos frecuencia en arquitecturas modernas e independientes del proveedor.

Infraestructura e Integración RADIUS

El servidor RADIUS es el motor de 802.1X. Las soluciones empresariales comunes incluyen Microsoft Network Policy Server (NPS), FreeRADIUS y ofertas comerciales como Cisco ISE o Aruba ClearPass. El servidor RADIUS se integra con el proveedor de identidad (IdP) de la organización —como Active Directory, Entra ID u Okta— para validar las credenciales.

Fundamentalmente, el servidor RADIUS puede devolver atributos específicos en el mensaje Access-Accept, lo que permite la configuración dinámica de la red. El más potente de ellos es la asignación dinámica de VLAN. Basándose en la pertenencia a un grupo del usuario o en la postura del dispositivo, el servidor RADIUS instruye al autenticador para que coloque la conexión en una VLAN específica. Esto permite una microsegmentación sin interrupciones: un miembro del personal se coloca en la VLAN corporativa, un contratista en una VLAN restringida y un dispositivo que no supera las comprobaciones de postura en una VLAN de cuarentena.

Guía de Implementación

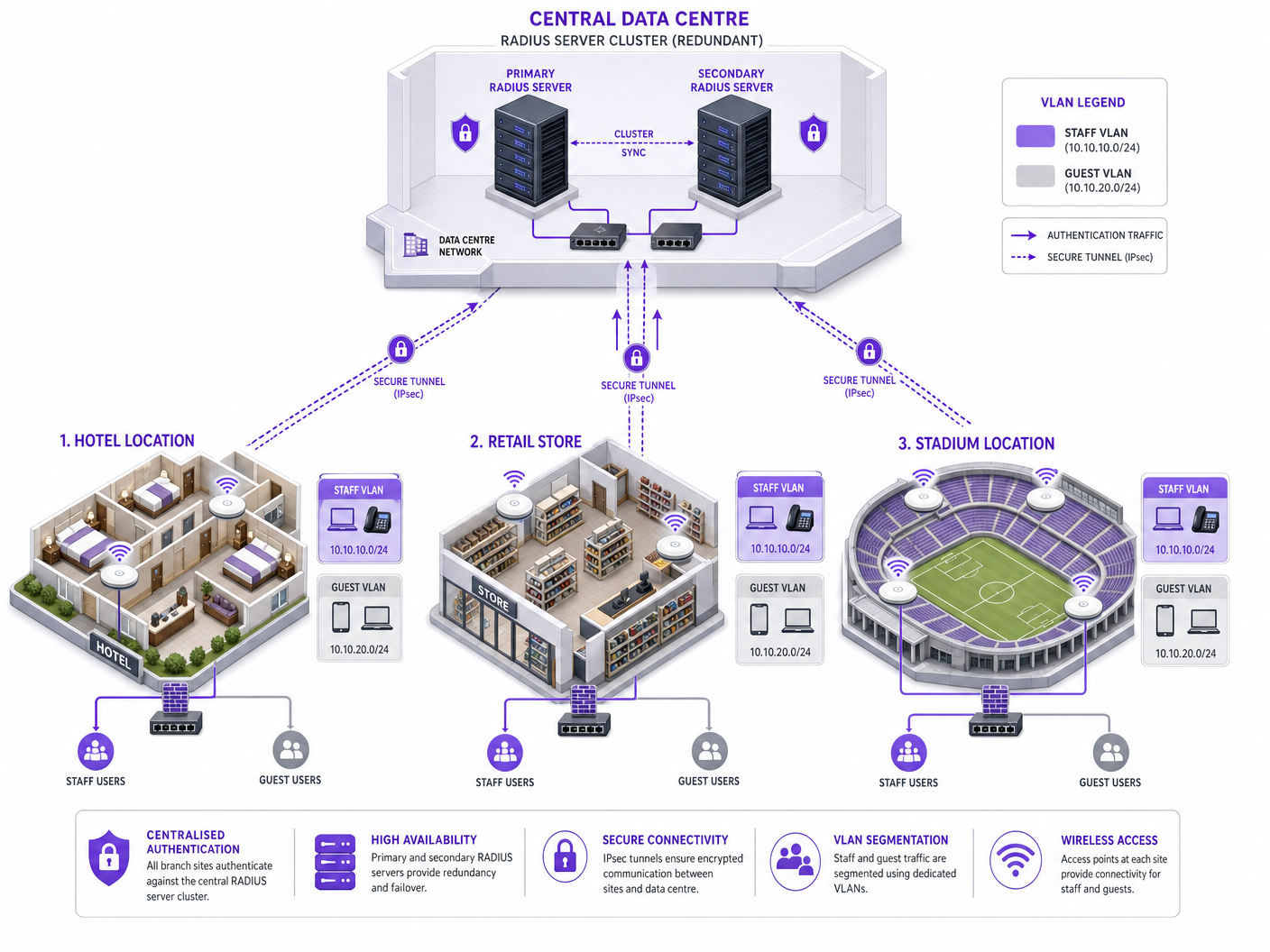

La implementación de 802.1X en una empresa multisitio requiere un enfoque por fases y metódico para minimizar las interrupciones.

Fase 1: Descubrimiento y Perfilado de la Red

Antes de alterar cualquier configuración, realice una auditoría exhaustiva de todos los dispositivos que se conectan a la red. Esto es particularmente crítico en entornos como Hostelería y Comercio Minorista , donde los dispositivos sin interfaz (impresoras, terminales POS, sensores IoT) son frecuentes. Estos dispositivos suelen carecer de un solicitante 802.1X. Debe identificarlos y planificar métodos de autenticación alternativos, como MAC Authentication Bypass (MAB), asegurándose de que estén aislados en VLAN restringidas.

Fase 2: RADIUS Infraestructuración de la infraestructura

Implemente una arquitectura RADIUS de alta disponibilidad. Un único servidor RADIUS es un punto único de fallo que puede inhabilitar toda la red corporativa. Implemente un clúster de servidores primario y secundario, idealmente distribuidos en distintos centros de datos o zonas de disponibilidad en la nube. Configure los autenticadores (APs y conmutadores) para que realicen una conmutación por error automáticamente si el servidor principal deja de responder.

Fase 3: Configuración de políticas y segmentación

Defina políticas de acceso granular dentro del servidor RADIUS. Asigne grupos de Active Directory a VLANs específicas y Listas de Control de Acceso (ACLs). Asegúrese de que las políticas apliquen el principio de mínimo privilegio. Por ejemplo, en un entorno de sanidad , el personal clínico debería tener acceso a los sistemas de registros de pacientes, mientras que el personal administrativo está segmentado en una VLAN diferente con acceso solo a los sistemas de facturación.

Fase 4: Aprovisionamiento de suplicantes

Para implementaciones de PEAP, utilice Objetos de Política de Grupo (GPOs) o perfiles MDM para enviar la configuración de red inalámbrica requerida a los dispositivos gestionados. Es crucial configurar el perfil para validar estrictamente el certificado del servidor y especificar los nombres exactos de los servidores RADIUS en los que confiar. Esto evita que los usuarios se conecten inadvertidamente a puntos de acceso no autorizados.

Para dispositivos no gestionados, consulte nuestra guía sobre Políticas BYOD Seguras para Redes WiFi del Personal para conocer estrategias sobre cómo incorporar dispositivos personales de forma segura sin comprometer la red corporativa.

Fase 5: Implementación por fases y pruebas

Nunca ejecute una implementación "big bang". Comience con un grupo piloto en una única ubicación. Supervise meticulosamente los registros RADIUS en busca de fallos de autenticación. Pruebe casos extremos, incluyendo la conmutación por error del servidor, la caducidad del certificado y el roaming entre puntos de acceso. Solo proceda a una implementación más amplia una vez que el piloto sea estable.

Mejores prácticas

- Aplicar la validación del certificado del servidor: Este es el control de seguridad más crítico para las implementaciones de PEAP. Si los suplicantes no validan el certificado del servidor, la red es vulnerable a ataques de intermediario (MitM).

- Implementar la asignación dinámica de VLAN: No dependa de VLANs estáticas por SSID. Utilice atributos RADIUS para asignar VLANs dinámicamente basándose en la identidad del usuario, reduciendo drásticamente la superficie de ataque.

- Proteger dispositivos sin interfaz gráfica con MAB: Utilice MAC Authentication Bypass estrictamente para dispositivos que no pueden soportar 802.1X. Asegúrese de que estos dispositivos se coloquen en VLANs muy restringidas, ya que las direcciones MAC son fácilmente suplantables.

- Separar el tráfico de invitados y corporativo: Mantenga una estricta separación lógica entre las redes corporativas protegidas con 802.1X y las redes de invitados abiertas o basadas en portal. Para una gestión avanzada del acceso de invitados, considere soluciones como la plataforma Guest WiFi de Purple.

Resolución de problemas y mitigación de riesgos

Modos de fallo comunes

- Caducidad del certificado: Un certificado de servidor RADIUS caducado causará fallos de autenticación generalizados para clientes PEAP y EAP-TLS. Implemente una supervisión y alertas robustas para los períodos de validez de los certificados.

- Desviación del reloj: 802.1X depende en gran medida de una sincronización horaria precisa, particularmente para la validación de certificados. Asegúrese de que todos los componentes de la infraestructura (servidores RADIUS, IdPs, APs) estén sincronizados con una fuente NTP fiable.

- Inaccesibilidad del servidor RADIUS: Los problemas de conectividad de red entre el autenticador y el servidor RADIUS resultarán en la denegación de acceso. Implemente rutas de red redundantes y configure los APs con múltiples IPs de servidor RADIUS.

- Configuración incorrecta del suplicante: Los suplicantes configurados incorrectamente (por ejemplo, método EAP erróneo, CA raíz faltante) son una fuente común de tickets de soporte. Utilice MDM para aplicar configuraciones consistentes.

Estrategias de mitigación de riesgos

Para mitigar el riesgo de tiempo de inactividad inducido por la implementación, establezca un registro de auditoría robusto para todos los cambios de configuración en la infraestructura RADIUS. Esto garantiza capacidades de reversión rápidas en caso de un problema imprevisto.

ROI e impacto empresarial

La implementación de 802.1X ofrece un valor empresarial significativo más allá del cumplimiento básico de seguridad:

- Reducción de la sobrecarga operativa: Al eliminar la necesidad de rotar las claves precompartidas cuando el personal se va o las claves se ven comprometidas, los equipos de TI ahorran un tiempo administrativo considerable.

- Cumplimiento mejorado: 802.1X proporciona los controles de acceso basados en identidad necesarios para cumplir con marcos regulatorios estrictos (PCI DSS, HIPAA, GDPR), evitando multas costosas y daños a la reputación.

- Contención de amenazas mejorada: La asignación dinámica de VLAN garantiza que si un dispositivo se ve comprometido, el radio de impacto se limita a un segmento de red específico, evitando el movimiento lateral a través de la empresa.

- Información basada en datos: Cuando se combina con plataformas como WiFi Analytics de Purple, los datos de identidad proporcionados por 802.1X pueden ofrecer información profunda sobre la utilización de la red y la planificación de la capacidad.

Definiciones clave

Supplicant

The client device or software requesting access to the network.

Essential for understanding where the authentication request originates and how credentials are provided.

Authenticator

The network device (AP or switch) that acts as a gatekeeper, blocking access until authentication succeeds.

The authenticator does not verify credentials; it merely passes them to the RADIUS server.

RADIUS Server

Remote Authentication Dial-In User Service; the central server that validates credentials against an identity store.

The core decision engine of an 802.1X deployment.

EAP (Extensible Authentication Protocol)

A framework for transporting authentication credentials securely over the network.

Understanding EAP is crucial for selecting the right authentication method (e.g., PEAP vs. EAP-TLS).

Dynamic VLAN Assignment

The process where a RADIUS server instructs the authenticator to place a user in a specific VLAN based on their identity.

A key benefit of 802.1X, enabling automated network segmentation.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address as its credential.

Required for onboarding IoT and legacy devices that cannot support 802.1X.

PKI (Public Key Infrastructure)

The system used to issue, manage, and validate digital certificates.

A prerequisite for deploying EAP-TLS authentication.

Rogue AP Attack

An attack where a malicious access point impersonates the corporate network to harvest credentials.

Highlighting the importance of enforcing server certificate validation in PEAP deployments.

Ejemplos prácticos

A 200-room hotel needs to secure its staff WiFi network. The current setup uses a single PSK for all staff devices (laptops, tablets) and IoT devices (smart thermostats, IP cameras). How should they transition to 802.1X?

- Deploy a redundant RADIUS infrastructure (e.g., FreeRADIUS) integrated with the hotel's Active Directory. 2. Audit all devices. 3. Configure the wireless controller to use 802.1X (PEAP-MSCHAPv2) for the staff SSID. 4. Push MDM profiles to staff laptops and tablets enforcing server certificate validation. 5. For IoT devices, configure MAC Authentication Bypass (MAB) on the RADIUS server, placing them in an isolated IoT VLAN. 6. Use RADIUS attributes to dynamically assign staff devices to the corporate VLAN upon successful authentication.

A retail chain is rolling out 802.1X across 50 stores. During the pilot phase in Store 1, users report intermittent authentication failures, particularly when moving between the stockroom and the shop floor.

The issue is likely related to roaming and re-authentication delays. The solution is to enable Fast BSS Transition (802.11r) and Opportunistic Key Caching (OKC) on the wireless controller and access points. This allows the client device to cache the Pairwise Master Key (PMK) derived during the initial 802.1X authentication, enabling rapid roaming between APs without requiring a full RADIUS round-trip.

Preguntas de práctica

Q1. Your organisation is migrating from PSK to 802.1X. You have a fleet of 5,000 corporate-owned Windows laptops managed via Microsoft Intune. You want the highest level of security to prevent credential theft. Which EAP method should you deploy?

Sugerencia: Consider which method eliminates the use of passwords entirely.

Ver respuesta modelo

EAP-TLS. Since the devices are corporate-owned and managed via Intune, you can leverage MDM to deploy client certificates at scale. EAP-TLS provides mutual authentication and is immune to password-based attacks like phishing or offline dictionary attacks.

Q2. During a security audit, it is discovered that users can connect to the corporate 802.1X network using their personal smartphones without any MDM profile installed. What is the primary security risk, and how should it be remediated?

Sugerencia: Think about how PEAP validates the server.

Ver respuesta modelo

The primary risk is a Man-in-the-Middle (MitM) or Rogue AP attack. If users manually configure the connection, they often accept any server certificate presented to them. To remediate this, the organisation must enforce a policy where only managed devices (with an MDM profile that strictly validates the specific RADIUS server certificate) are allowed on the corporate SSID. Personal devices should be directed to a separate BYOD or Guest network.

Q3. A remote branch office loses WAN connectivity to the central data centre where the primary and secondary RADIUS servers reside. What happens to the wireless clients at the branch office?

Sugerencia: Consider where the authentication decision is made.

Ver respuesta modelo

New clients attempting to connect will fail authentication because the authenticator (AP) cannot reach the RADIUS server to validate credentials. Existing connected clients may remain connected until their session times out or they need to re-authenticate (e.g., roaming to a new AP), at which point they will also lose access. To mitigate this, survivable branch architectures often deploy a local, read-only domain controller and a local RADIUS proxy or server at critical branch sites.