Cómo implementar NAC Post-Admisión para la Monitorización Continua de la Confianza

Esta guía proporciona un plan técnico autorizado para implementar el Control de Acceso a la Red (NAC) Post-Admisión con Monitorización Continua de la Confianza en entornos empresariales, incluyendo hostelería, comercio minorista, sanidad y el sector público. Detalla el cambio arquitectónico de las comprobaciones estáticas previas a la admisión a la aplicación dinámica y consciente de la sesión utilizando RADIUS CoA, la definición de líneas base de comportamiento y la integración de telemetría. Los arquitectos de TI y los equipos de operaciones de red encontrarán orientación práctica para la implementación, estudios de caso reales, notas de alineación con la normativa y marcos de ROI medibles.

Escuchar esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- El Cambio de la Pre-Admisión a la Post-Admisión

- Componentes Clave de una Arquitectura de Monitorización Continua de la Confianza

- Referencias de Estándares y Protocolos

- Guía de Implementación

- Fase 1: Visibilidad y Definición de Líneas Base (Semanas 1–4)

- Fase 2: Desarrollo y Pruebas de Políticas (Semanas 5–6)

- Fase 3: Implementación Gradual de la Aplicación (Semanas 7–10)

- Fase 4: Producción Completa y Optimización Continua

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- Fallos de CoA

- Falsos Positivos y Disrupción Operativa

- Escalabilidad y Rendimiento

- Dependencia del Proveedor

- ROI e Impacto Empresarial

Resumen Ejecutivo

Para las redes empresariales en entornos de alta densidad — hostelería, comercio minorista, estadios y recintos del sector público — el Control de Acceso a la Red tradicional previo a la admisión ya no es suficiente. Las comprobaciones de autenticación estáticas y puntuales no pueden tener en cuenta los dispositivos que se ven comprometidos o exhiben un comportamiento malicioso después de haberles concedido acceso a la red. Un dispositivo puede autenticarse correctamente contra un motor de políticas 802.1X y luego, minutos después, comenzar a escanear subredes internas o a exfiltrar datos.

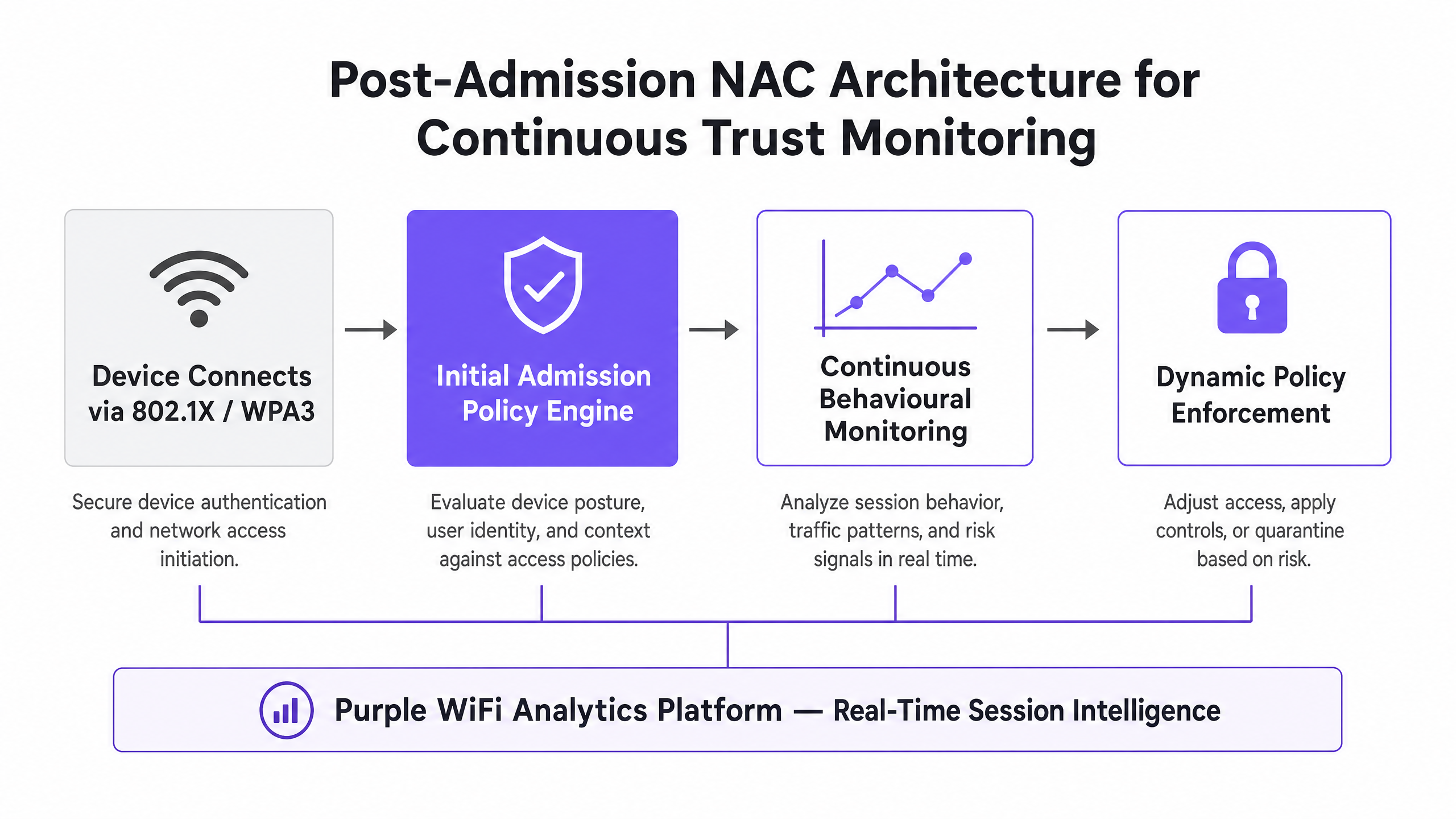

NAC Post-Admisión cambia el paradigma de seguridad de "autenticar y confiar" a la Monitorización Continua de la Confianza. Al evaluar continuamente la postura del dispositivo, los patrones de tráfico y el contexto de la sesión frente a las líneas base de comportamiento establecidas, los equipos de TI y de operaciones de red pueden aplicar políticas dinámicamente a mitad de sesión utilizando RADIUS Change of Authorization (CoA). Esta guía proporciona un plan práctico y neutral respecto al proveedor para implementar NAC Post-Admisión. Cubre consideraciones arquitectónicas, integración con plataformas de Guest WiFi y WiFi Analytics , y estrategias de implementación prácticas que mitigan el riesgo sin interrumpir la experiencia del usuario.

Análisis Técnico Detallado

El Cambio de la Pre-Admisión a la Post-Admisión

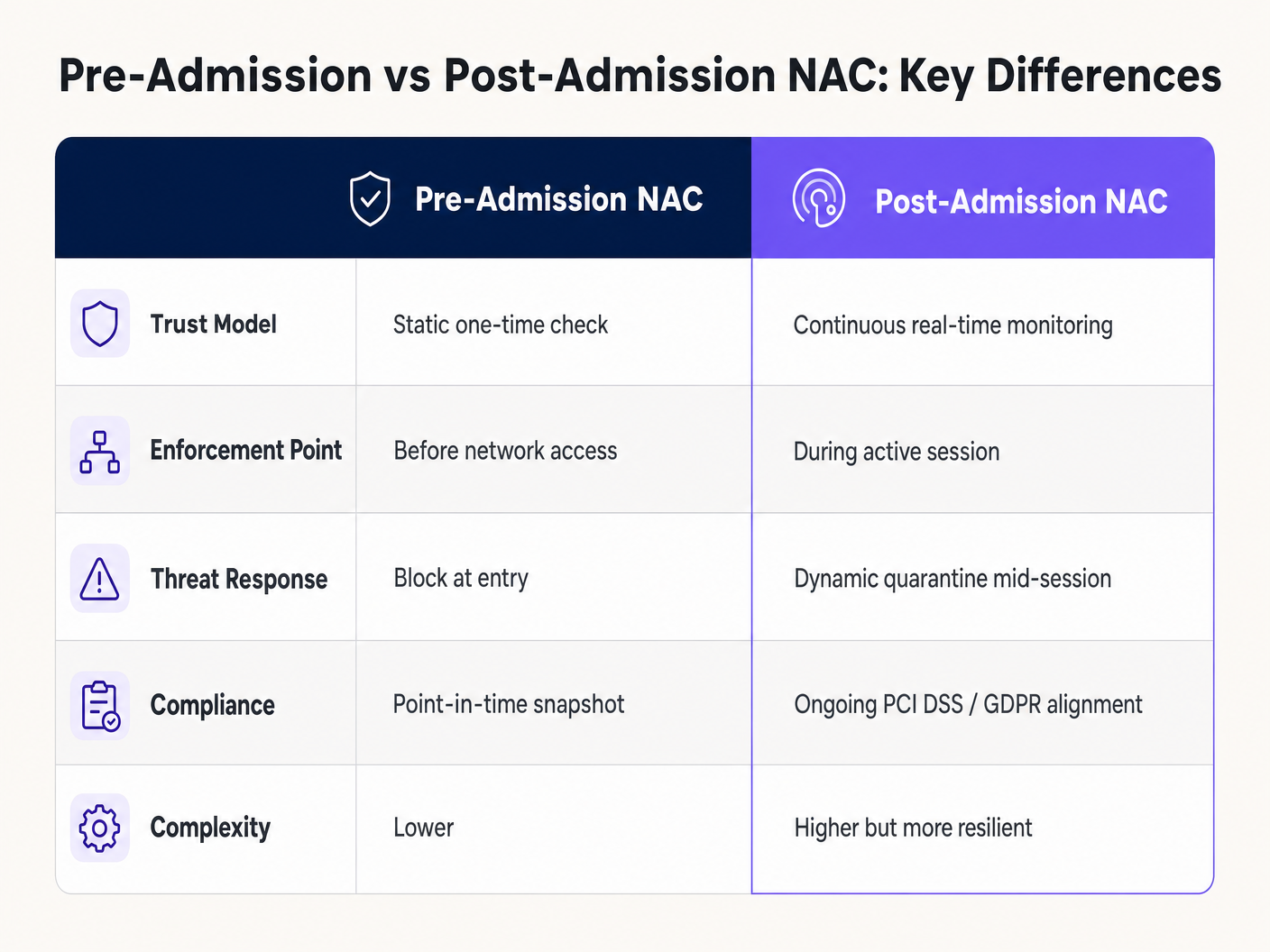

El NAC tradicional se basa en IEEE 802.1X, MAC Authentication Bypass (MAB) o portales cautivos para verificar la identidad y la postura antes de conceder el acceso. Una vez admitido, el dispositivo suele disfrutar de acceso sin restricciones a su VLAN o microsegmento asignado durante la duración de la sesión. Este modelo tiene un fallo fundamental: trata la admisión como un evento binario y único. El panorama de amenazas no opera sobre esa base.

NAC Post-Admisión introduce un motor de políticas dinámico que monitoriza la sesión activa de forma continua. Si un dispositivo comienza a escanear subredes internas, a generar volúmenes de tráfico inusuales o a intentar comunicarse con servidores de comando y control (C2) conocidos, la solución NAC altera dinámicamente los privilegios de red del dispositivo. Esto se logra mediante solicitudes de Change of Authorization (CoA) a través de RADIUS (RFC 5176), integraciones de API con controladores de LAN inalámbrica (WLCs) o integración directa con tejidos SD-WAN — un tema explorado en profundidad en la SD WAN vs MPLS: The 2026 Enterprise Network Guide .

Componentes Clave de una Arquitectura de Monitorización Continua de la Confianza

Una implementación de NAC Post-Admisión de grado de producción requiere cuatro componentes integrados trabajando en conjunto.

La Ingesta de Telemetría es la base. El sistema debe ingerir datos en tiempo real de WLCs, switches, firewalls y agentes de detección y respuesta de endpoints (EDR). Esto incluye datos NetFlow/IPFIX, registros de contabilidad RADIUS, registros de solicitudes DNS y métricas de visibilidad de aplicaciones de motores de inspección profunda de paquetes (DPI). Sin una telemetría completa, el motor de políticas opera a ciegas.

El Motor de Análisis de Comportamiento procesa el flujo de telemetría y lo compara con las líneas base establecidas. Los modelos de aprendizaje automático se utilizan cada vez más para automatizar la construcción de líneas base y la puntuación de anomalías, reduciendo la carga de configuración manual. Para una mirada detallada a cómo la IA está transformando este espacio, consulte The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection y su contraparte en español El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

La Aplicación Dinámica de Políticas es el resultado operativo. La capacidad de emitir RADIUS CoA para reiniciar un puerto, cambiar una asignación de VLAN o aplicar una Lista de Control de Acceso (ACL) restrictiva en tiempo real es lo que diferencia a NAC Post-Admisión de un sistema de monitorización pasivo. Sin un CoA fiable, tiene un sistema de alertas, no un sistema de aplicación.

La Capa de Integración conecta el motor NAC con el ecosistema de seguridad más amplio: plataformas SIEM para la correlación de eventos, fuentes de inteligencia de amenazas para el enriquecimiento de IP maliciosas conocidas y proveedores de identidad para el enriquecimiento del contexto del usuario. En entornos orientados a invitados, la plataforma WiFi Analytics proporciona un contexto a nivel de sesión que enriquece significativamente las decisiones de política.

Referencias de Estándares y Protocolos

| Estándar | Relevancia para NAC Post-Admisión |

|---|---|

| IEEE 802.1X | Base para la autenticación basada en puertos; proporciona la vinculación de identidad a la que hacen referencia las políticas NAC |

| RFC 5176 (RADIUS CoA) | El mecanismo de protocolo para la aplicación de políticas a mitad de sesión |

| WPA3-Enterprise | Proporciona una protección criptográfica más fuerte para el intercambio de autenticación 802.1X |

| PCI DSS v4.0 | Requiere monitorización continua del acceso a la red y capacidades de respuesta automatizadas |

| GDPR Article 32 | Exige medidas técnicas apropiadas para garantizar la confidencialidad e integridad continuas |

| NIST SP 800-207 | Marco de Arquitectura de Confianza Cero que NAC Post-Admisión implementa directamente |

Guía de Implementación

La implementación de NAC Post-Admisión requiere un enfoque por fases para evitar interrupciones generalizadas de la red. Intentar habilitar la aplicación activa de inmediato es la causa más común de implementaciones fallidas.

Fase 1: Visibilidad y Definición de Líneas Base (Semanas 1–4)

Implemente la solución NAC en modo solo monitorización. No enLas acciones de cumplimiento deben configurarse en esta etapa.

Comience asegurándose de que todos los Dispositivos de Acceso a la Red (NAD) estén enviando datos de contabilidad RADIUS y telemetría de flujo al motor de políticas NAC. Configure la exportación de NetFlow o IPFIX en todos los switches gestionados y WLC. Valide que el motor NAC esté recibiendo y analizando los registros correctamente antes de continuar.

Permita que el sistema observe los patrones de tráfico en diferentes perfiles de dispositivos. Esto es particularmente crítico en entornos de Atención Sanitaria donde los dispositivos IoT médicos tienen patrones de tráfico altamente predecibles, y en entornos de Comercio Minorista donde los terminales de punto de venta tienen requisitos de comunicación bien definidos. El período de establecimiento de la línea base debe cubrir al menos un ciclo comercial completo —típicamente cuatro semanas— para capturar la variación entre fines de semana y días laborables.

Fase 2: Desarrollo y Pruebas de Políticas (Semanas 5–6)

Con las líneas base establecidas, desarrolle políticas basadas en el riesgo. Defina disparadores de cuarentena explícitos basados en el riesgo empresarial en lugar de indicadores puramente técnicos.

Para un entorno minorista, un disparador crítico podría ser: cualquier tráfico de la Guest VLAN que intente enrutar a la subred de la POS VLAN. Para un entorno de hostelería, podría ser: cualquier dispositivo que genere más de 500 intentos de conexión SMB por minuto. Para un entorno de atención sanitaria: cualquier dispositivo autenticado a través de MAB que se comunique con una dirección IP externa fuera de su lista de destinos aprobados.

Pruebe cada política en un entorno de laboratorio simulando la condición del disparador. Verifique que el motor NAC identifique correctamente la anomalía, genere la solicitud de CoA y que el NAD aplique la nueva política dentro de un plazo aceptable (típicamente menos de 500 milisegundos para disparadores críticos).

Fase 3: Implementación Gradual de la Aplicación (Semanas 7–10)

Habilite la aplicación activa en un segmento de red de bajo riesgo primero. Una IoT VLAN solo para personal es típicamente un buen punto de partida, ya que los falsos positivos tienen un impacto operativo limitado en comparación con una red de invitados o clínica.

Comience con una respuesta de aplicación gradual. En lugar de desconectar inmediatamente un dispositivo, aplique una ACL restrictiva que permita el acceso básico a internet (HTTP/HTTPS a destinos aprobados) pero bloquee todo el enrutamiento interno. Esto reduce el impacto de los falsos positivos mientras se sigue conteniendo la amenaza. Monitoree la cola de cuarentena diariamente y ajuste los umbrales según sea necesario.

Expanda la aplicación a segmentos adicionales de forma incremental, validando cada uno antes de continuar. Asegúrese de que RADIUS CoA funcione de manera fiable —el puerto UDP 3799 debe estar abierto entre el motor NAC y todos los NAD, y los secretos compartidos deben ser consistentes. En implementaciones de centros de Transporte , donde los segmentos de red pueden abarcar múltiples ubicaciones físicas, valide los tiempos de respuesta de CoA a través de enlaces WAN.

Fase 4: Producción Completa y Optimización Continua

Una vez que todos los segmentos estén bajo aplicación activa, establezca una cadencia de optimización continua. Revise los eventos de cuarentena semanalmente, identifique los falsos positivos recurrentes y refine las líneas base en consecuencia. Integre el flujo de eventos NAC con su SIEM para la correlación cruzada con eventos de seguridad de endpoints y perímetros.

Para implementaciones de Hostelería , considere ajustes estacionales de la línea base —una red de hotel en temporada alta de verano tendrá patrones de tráfico materialmente diferentes a los de la misma red en enero. Las líneas base estáticas generarán falsos positivos elevados durante los períodos pico si no se actualizan.

Mejores Prácticas

Estandarice en 802.1X siempre que sea posible. Si bien MAB es necesario para dispositivos IoT sin interfaz, 802.1X proporciona una vinculación de identidad criptográfica más fuerte. Asegúrese de que se utilice WPA3-Enterprise donde sea compatible. Comprender el entorno de RF subyacente es esencial —revise Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 para asegurarse de que su diseño de espectro admita la sobrecarga de gestión del monitoreo continuo.

Aproveche la Micro-Segmentación como Control Complementario. Combine NAC Post-Admisión con la micro-segmentación de red. Si un dispositivo se ve comprometido y la respuesta de CoA se retrasa por cualquier motivo, la micro-segmentación limita el radio de impacto al propio segmento del dispositivo. Los dos controles son complementarios, no redundantes.

Alinee las Políticas de Aplicación con los Mandatos de Cumplimiento. Asegúrese de que sus procedimientos de monitoreo continuo y respuesta automatizada estén documentados para los auditores. El Requisito 10 de PCI DSS v4.0 exige el registro y monitoreo de todo el acceso a los recursos de la red. El Artículo 32 de GDPR requiere medidas continuas de confidencialidad e integridad. El NAC Post-Admisión satisface directamente ambos, pero solo si se conserva el rastro de auditoría y los procedimientos de respuesta automatizada están formalmente documentados.

Considere BLE para el Enriquecimiento del Contexto Físico. En entornos donde la presencia física importa —como un centro de conferencias o una planta minorista— la integración de datos de balizas BLE puede enriquecer el contexto del motor de políticas NAC. Un dispositivo autenticado en la red pero ubicado físicamente en un área restringida es una señal de mayor riesgo que el mismo dispositivo en una zona pública. Consulte BLE Low Energy Explained for Enterprise para obtener orientación sobre la implementación.

Resolución de Problemas y Mitigación de Riesgos

Fallos de CoA

El problema más común en las implementaciones de NAC Post-Admisión es la falla del NAD para procesar una solicitud de RADIUS CoA. Los síntomas incluyen: el motor NAC registra una transmisión exitosa de CoA, pero el dispositivo cliente permanece en la red con acceso sin cambios. Diagnostique capturando el tráfico en el puerto UDP 3799 en el NAD. Las causas comunes incluyen reglas de firewall que bloquean el puerto CoA, secretos compartidos RADIUS no coincidentes o que el NAD no tiene CoA habilitado explícitamente en su configuración. Siempre valide CoA en una prueba controlada antes de la implementación en producción.

Falsos Positivos y Disrupción Operativa

Las líneas base de comportamiento excesivamente agresivas llevan a que dispositivos legítimos sean puestos en cuarentena. Esto es particularmente problemático en entornos de hostelería donde los dispositivos de los huéspedes exhiben patrones de comportamiento impredecibles.comportamiento predecible: la transmisión de vídeo, el uso de VPN y las operaciones de copia de seguridad en la nube pueden activar umbrales de anomalías si las líneas de base son demasiado estrechas. Utilice siempre un enfoque de aplicación gradual y mantenga un proceso de lista blanca para los dispositivos conocidos y fiables que activan alertas con regularidad.

Escalabilidad y Rendimiento

La monitorización continua genera una telemetría significativa. En un estadio o gran centro de conferencias con 10.000 sesiones concurrentes, el motor de políticas NAC y la infraestructura de registro deben escalarse para manejar la tasa de ingesta sin perder registros. La telemetría perdida crea puntos ciegos. Dimensione su infraestructura basándose en el número máximo de sesiones concurrentes, no en el promedio, e implemente el almacenamiento en búfer de telemetría en la capa del colector para manejar condiciones de ráfaga.

Dependencia del Proveedor

Algunos proveedores de NAC implementan extensiones CoA propietarias que solo funcionan con su propio ecosistema de hardware. Asegúrese de que su motor de políticas NAC sea compatible con el estándar RFC 5176 CoA y de que sus NADs estén en la matriz de compatibilidad probada del proveedor antes de comprometerse con una arquitectura de implementación.

ROI e Impacto Empresarial

La implementación de NAC Post-Admisión ofrece un valor empresarial medible que va mucho más allá del cumplimiento de la seguridad.

Reducción del Tiempo Medio de Respuesta (MTTR): La cuarentena automatizada reduce el MTTR de horas —o días en entornos sin equipos SOC dedicados— a milisegundos. Para una cadena minorista con 500 ubicaciones, esto significa que un dispositivo comprometido en una sucursal se contiene antes de que pueda llegar a la red POS, independientemente de si hay un ingeniero de red en el lugar.

Eficiencia Operativa: Los equipos de operaciones de red dedican mucho menos tiempo a buscar manualmente dispositivos comprometidos. La cuarentena automatizada y los registros de auditoría detallados reducen la carga de investigación y aceleran la elaboración de informes post-incidente.

Protección de Marca y de Ingresos: En entornos de cara al público, evitar que un dispositivo de invitado se convierta en una plataforma para una brecha más amplia protege la reputación del lugar. Una brecha de datos en un hotel o entorno minorista conlleva tanto sanciones regulatorias bajo GDPR como un daño significativo a la reputación que impacta directamente en los ingresos.

Reducción de Costes de Cumplimiento: La monitorización automatizada y continua con un registro de auditoría preservado reduce el coste y el esfuerzo de las auditorías de cumplimiento. Demostrar a un PCI QSA que su red tiene capacidades de respuesta automatizadas y en tiempo real es materialmente más fácil que presentar documentación de procesos manuales.

Definiciones clave

Post-Admission NAC

The continuous monitoring and dynamic enforcement of security policies on a device after it has been granted initial network access, as opposed to pre-admission checks which occur only at the point of connection.

Crucial for identifying devices that become compromised mid-session or exhibit malicious behaviour that was not apparent during the initial authentication phase. Directly relevant to any environment with guest or unmanaged device access.

Continuous Trust Monitoring

A security model in which trust is never permanently assumed; a device's posture, behaviour, and context are continuously evaluated against established baselines throughout the duration of its network session.

The operational philosophy underpinning Post-Admission NAC, and a direct implementation of NIST SP 800-207 Zero Trust Architecture principles.

Change of Authorization (CoA)

A RADIUS extension defined in RFC 5176 that allows a policy server to dynamically modify the session authorisation attributes of an active network client, including changing VLAN assignment, applying ACLs, or terminating the session entirely.

The technical enforcement mechanism that distinguishes Post-Admission NAC from passive monitoring. If CoA is not functioning, the system cannot enforce dynamic policies mid-session.

Behavioural Baselining

The process of establishing a statistically normal pattern of network activity for a specific device type, user role, or network segment over a defined observation period.

The foundation of anomaly detection in Post-Admission NAC. Baselines that are too narrow generate false positives; baselines that are too broad miss genuine threats. Typically requires a minimum of four weeks of observation across a full business cycle.

MAC Authentication Bypass (MAB)

A network access method that grants access based solely on a device's MAC address, typically used for headless IoT devices that cannot support 802.1X EAP authentication.

Inherently vulnerable to MAC spoofing attacks. Post-Admission NAC with device profiling is essential to secure any environment that relies on MAB, particularly healthcare and industrial IoT deployments.

Network Access Device (NAD)

The physical hardware component — typically a managed switch, wireless LAN controller, or VPN gateway — that enforces access policies at the edge of the network and receives CoA instructions from the NAC policy engine.

The NAD is the enforcement point. Its compatibility with RFC 5176 CoA and the reliability of its CoA processing are critical factors in any Post-Admission NAC architecture.

Telemetry

The automated, real-time collection and transmission of network operational data — including NetFlow/IPFIX records, RADIUS accounting data, syslog events, and SNMP traps — from network devices to a centralised analytics engine.

Provides the raw data stream required for the NAC behavioural analytics engine to operate. Gaps in telemetry coverage create blind spots where compromised devices can operate undetected.

Micro-Segmentation

The network architecture practice of dividing a network into small, isolated segments with granular access controls between them, limiting the lateral movement of an attacker or compromised device.

A complementary control to Post-Admission NAC. If a CoA enforcement action is delayed, micro-segmentation limits the blast radius of a compromised device to its own segment, preventing it from reaching critical assets on adjacent segments.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect to and use a network service.

The foundational protocol for both initial admission (Access-Request/Accept) and post-admission enforcement (CoA). Most enterprise NAC deployments are built on a RADIUS infrastructure.

Ejemplos prácticos

A large retail chain deploying Guest WiFi across 500 locations needs to ensure that compromised guest devices cannot scan or reach the Point of Sale (POS) network. The IT team has limited on-site resource and needs an automated, centrally managed solution. How should they implement Post-Admission NAC?

- Deploy a cloud-hosted NAC policy engine with a distributed telemetry collector at each branch, avoiding the need for on-site NAC hardware.

- Configure all branch WLCs and switches to send RADIUS accounting records and NetFlow data to the central NAC engine via encrypted tunnels.

- Define a four-week baselining period covering both weekday and weekend traffic patterns for the Guest VLAN.

- Create a critical violation policy: if any traffic from the Guest VLAN subnet attempts to route to the POS VLAN subnet (defined by IP range), the NAC engine immediately issues a RADIUS CoA to the local WLC.

- The CoA instructs the WLC to apply a 'Quarantine' ACL to the specific client MAC address, dropping all traffic except DHCP and DNS, effectively isolating the device mid-session.

- Configure an automated alert to the central NOC and log the event to the SIEM for post-incident analysis.

- Validate CoA functionality at 10 pilot sites before rolling out to all 500 locations.

A hospital network has thousands of headless medical IoT devices using MAC Authentication Bypass (MAB) for initial access. The security team is concerned about MAC spoofing attacks and the inability to detect compromised devices mid-session. How can Post-Admission NAC mitigate these risks?

- Deploy a NAC solution with device profiling capabilities that can ingest DHCP fingerprints, HTTP user agents, and traffic flow characteristics.

- During the baselining phase, build a profile for each device type: an infusion pump communicates with a specific internal server on port 443 at regular intervals; a patient monitoring system communicates with a nursing station on a specific internal subnet.

- Configure violation policies based on profile deviation: if a device authenticated via MAB as an infusion pump begins communicating with any external IP address, or initiates more than 10 connections per minute to non-approved internal destinations, trigger a quarantine.

- Issue a RADIUS CoA to the switch to move the port to a quarantine VLAN, isolating the device from the clinical network while preserving connectivity for investigation.

- Alert the clinical engineering team and the SOC simultaneously, providing the device MAC address, switch port, and the specific traffic anomaly that triggered the response.

Preguntas de práctica

Q1. Your network operations team reports that the new Post-Admission NAC deployment is generating a high volume of false positives, quarantining legitimate guest devices in a busy hotel lobby. The guest services team is escalating complaints. What is the most appropriate immediate action, and what longer-term remediation should you plan?

Sugerencia: Consider the phases of deployment and the specific traffic characteristics of a hospitality guest network.

Ver respuesta modelo

Immediately revert the enforcement policy from Active Quarantine to Monitor Only, or apply a less restrictive graduated enforcement ACL that limits internal routing without disconnecting the device. Review the behavioural baselines specifically for the Guest VLAN — hospitality environments have inherently unpredictable guest traffic including VPN usage, streaming services, and cloud backup. Extend the baselining period and widen the anomaly thresholds before re-enabling active enforcement. Longer-term, implement seasonal baseline adjustments and consider a tiered enforcement model where guest devices receive a less aggressive response than corporate or IoT devices.

Q2. During a pilot deployment, the NAC policy engine successfully detects anomalous behaviour and logs the event with a high-confidence anomaly score, but the client device remains on the network with unchanged access. The NOC receives the alert but no quarantine action has been applied. What is the most likely technical failure, and how do you diagnose it?

Sugerencia: Think about the specific protocol and port used for mid-session enforcement.

Ver respuesta modelo

The most likely failure is that RADIUS Change of Authorization (CoA) is not functioning correctly between the NAC engine and the Network Access Device. Diagnose by capturing traffic on UDP port 3799 at the NAD to confirm whether the CoA packet is arriving. If it is arriving but being rejected, check the RADIUS shared secret configuration on both the NAC engine and the NAD. If it is not arriving, check firewall rules between the NAC engine and the NAD. Also verify that CoA is explicitly enabled in the NAD's RADIUS client configuration — many devices require a separate configuration statement to accept CoA requests.

Q3. A large conference centre is planning a Post-Admission NAC deployment ahead of a major trade show with an expected 8,000 concurrent WiFi users. The IT director is concerned about the telemetry infrastructure being overwhelmed during peak load. How should the architecture be designed to handle this scale?

Sugerencia: Consider the difference between raw telemetry volume and processed event volume, and where in the architecture aggregation should occur.

Ver respuesta modelo

Implement a distributed telemetry architecture with local collectors at each access layer tier. Raw NetFlow and RADIUS accounting data should be aggregated and pre-processed at the local collector before being forwarded to the central NAC policy engine. This reduces WAN bandwidth consumption and processing load on the central engine. Size the central policy engine based on processed event rate, not raw telemetry volume. Implement telemetry buffering at the collector layer to handle burst conditions during peak load. Additionally, consider applying sampling to NetFlow data (e.g., 1-in-10 packet sampling) for general traffic monitoring, reserving full-rate telemetry for high-risk device segments. Validate the architecture under simulated peak load before the event.

Q4. A retail CTO asks whether implementing Post-Admission NAC will satisfy PCI DSS v4.0 Requirement 10 and reduce the scope of their annual QSA audit. How do you advise them?

Sugerencia: Consider what PCI DSS Requirement 10 specifically mandates and what documentation a QSA will require.

Ver respuesta modelo

Post-Admission NAC directly supports PCI DSS v4.0 Requirement 10 compliance by providing automated, continuous logging and monitoring of all access to network resources and cardholder data environments. The automated quarantine capability demonstrates a real-time response mechanism, which satisfies the spirit of Requirement 10.7 (responding to failures of critical security controls). However, to reduce audit scope, the CTO must ensure that: the NAC event log is tamper-evident and retained for at least 12 months; automated response procedures are formally documented; and the QSA can review evidence of the system operating in production. Scope reduction is more likely to be achieved through network segmentation (isolating the CDE) than through NAC alone, but NAC significantly strengthens the evidence package presented to the QSA.