Cómo rastrear dispositivos únicos en redes inalámbricas empresariales

Esta guía ofrece una visión técnica completa sobre el seguimiento de dispositivos únicos en redes inalámbricas empresariales. Aborda los desafíos modernos como la aleatorización de MAC y detalla estrategias de implementación para operadores de recintos y equipos de TI para mantener análisis precisos e identificación de usuarios.

Escuchar esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado: La Evolución del Seguimiento de Dispositivos

- El Enfoque Heredado: Dependencia de la Dirección MAC

- El Cambio de Paradigma: Aleatorización de MAC

- Arquitectura Moderna: Seguimiento Centrado en la Identidad

- Guía de Implementación: Estrategias de Despliegue

- Paso 1: Configuración de la Infraestructura de Red

- Paso 2: Diseño y Despliegue del Captive Portal

- Paso 3: Integración de la Plataforma de Análisis

- Mejores Prácticas para Entornos Empresariales

- 1. Priorice la Experiencia del Usuario sobre la Recopilación de Datos

- 2. Aproveche Passpoint para Lugares de Alta Densidad

- 3. Garantice el Cumplimiento Normativo

- Resolución de Problemas y Mitigación de Riesgos

- Modos de Fallo Comunes

- ROI e Impacto Comercial

Resumen Ejecutivo

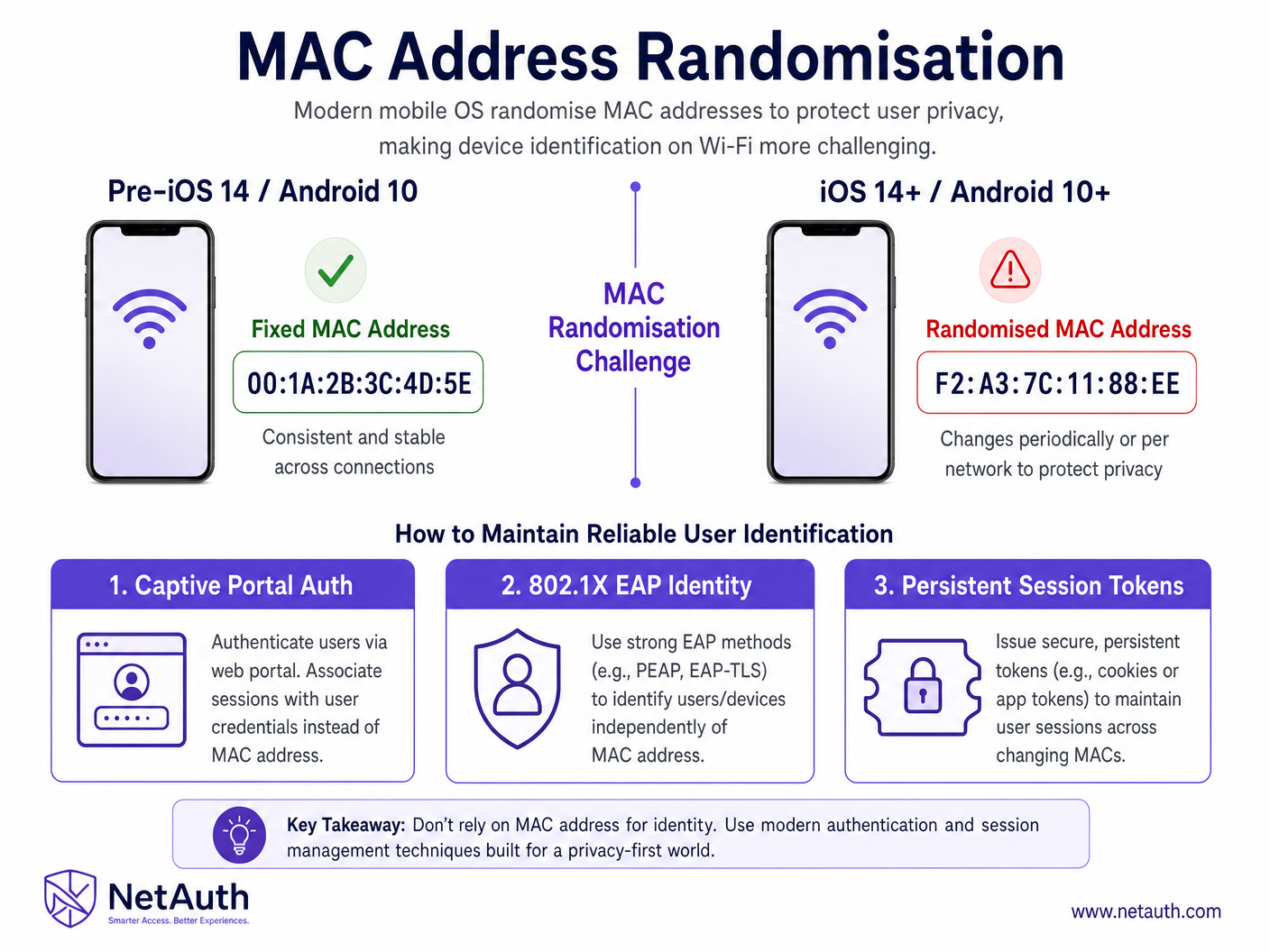

Para los líderes de TI empresariales y los operadores de recintos, la capacidad de rastrear con precisión dispositivos únicos en una red inalámbrica es fundamental tanto para la inteligencia operativa como para el ROI de marketing. Sin embargo, el panorama ha cambiado radicalmente. La adopción generalizada de la aleatorización de direcciones MAC por parte de los principales sistemas operativos móviles (iOS 14+, Android 10+) ha dejado obsoletos los métodos de seguimiento heredados, lo que requiere un giro estratégico en la forma en que identificamos y autenticamos a los usuarios.

Esta guía de referencia técnica describe la arquitectura moderna necesaria para rastrear dispositivos de forma fiable en entornos empresariales, desde grandes espacios comerciales hasta estadios de alta densidad. Exploraremos la mecánica técnica de la identificación de dispositivos, evaluaremos el impacto de las actualizaciones de SO centradas en la privacidad y proporcionaremos estrategias de implementación prácticas. Al pasar del seguimiento centrado en el hardware a la autenticación centrada en la identidad, aprovechando los Captive Portals, 802.1X y los tokens de sesión persistentes, las organizaciones pueden mantener un robusto WiFi Analytics al tiempo que garantizan el cumplimiento de estrictas normativas de protección de datos.

Análisis Técnico Detallado: La Evolución del Seguimiento de Dispositivos

El Enfoque Heredado: Dependencia de la Dirección MAC

Históricamente, las redes empresariales dependían en gran medida de la dirección Media Access Control (MAC), un identificador único codificado en hardware asignado a cada controlador de interfaz de red (NIC). Cuando un dispositivo buscaba redes o se conectaba a un punto de acceso, la infraestructura de red registraba esta dirección MAC. Esto proporcionaba un identificador persistente que las plataformas de análisis utilizaban para calcular el tiempo de permanencia, la frecuencia de visitas y el movimiento entre recintos.

El Cambio de Paradigma: Aleatorización de MAC

Para mejorar la privacidad del usuario y evitar el seguimiento pasivo, Apple y Google introdujeron la aleatorización de MAC. Cuando un dispositivo moderno busca redes, emite una dirección MAC aleatoria y temporal. Más críticamente, al conectarse a una red, el dispositivo puede usar una dirección MAC aleatoria diferente por SSID, y en algunas configuraciones, rotar esta dirección periódicamente (por ejemplo, cada 24 horas).

Esto rompe fundamentalmente los modelos de análisis que dependen de la dirección MAC como clave principal. Un único visitante recurrente podría aparecer como múltiples dispositivos únicos a lo largo de una semana, distorsionando gravemente métricas como el número de visitantes y la lealtad.

Arquitectura Moderna: Seguimiento Centrado en la Identidad

Para superar la aleatorización de MAC, la industria ha cambiado hacia el seguimiento centrado en la identidad. Esto implica mover el identificador principal de la capa de hardware (Capa 2) a la capa de aplicación (Capa 7).

1. Autenticación por Captive Portal

La solución más común en recintos públicos es el Captive Portal de Guest WiFi . En lugar de rastrear el dispositivo, la red autentica al usuario. Cuando un usuario se conecta, es redirigido a un portal donde se autentica a través de correo electrónico, inicio de sesión social o SMS. La plataforma de análisis (como Purple) asocia entonces la sesión actual (y su dirección MAC temporal) con el perfil de usuario autenticado.

2. Tokens de Sesión Persistentes y Cookies

Una vez que un usuario se autentica a través del Captive Portal, el sistema instala una cookie persistente o un token de sesión en el navegador del dispositivo. Cuando el usuario regresa al recinto, incluso si su dirección MAC ha cambiado, la red puede reautenticarlo silenciosamente a través del token, vinculando la nueva dirección MAC al perfil de usuario existente.

3. 802.1X EAP y Passpoint (Hotspot 2.0)

Para una conectividad segura y sin interrupciones, tecnologías como 802.1X y Passpoint (Hotspot 2.0) ofrecen una solución robusta. Los dispositivos se aprovisionan con un certificado o perfil que los autentica automáticamente en la red. La identidad está ligada al certificado, evitando por completo la necesidad de rastrear la dirección MAC. Esta es la base de iniciativas modernas como OpenRoaming.

![]()

Guía de Implementación: Estrategias de Despliegue

Desplegar una arquitectura de seguimiento de dispositivos resiliente requiere una coordinación cuidadosa entre la infraestructura de red y la plataforma de análisis.

Paso 1: Configuración de la Infraestructura de Red

Asegúrese de que sus Controladores de LAN Inalámbrica (WLCs) o puntos de acceso gestionados en la nube estén configurados para soportar métodos de autenticación avanzados.

- Integración RADIUS: Configure la infraestructura para reenviar los datos de contabilidad RADIUS a su plataforma de análisis. Estos datos incluyen los tiempos de inicio/fin de sesión, el uso de datos y la dirección MAC actual.

- Configuración de Walled Garden: Asegúrese de que los dominios del Captive Portal y los servidores de autenticación necesarios (por ejemplo, APIs de inicio de sesión social) estén permitidos en el walled garden de preautenticación.

Paso 2: Diseño y Despliegue del Captive Portal

El Captive Portal es el punto crítico para la captura de identidad.

- Incorporación sin fricciones: Minimice los pasos necesarios para conectarse. Cómo un asistente de Wi-Fi habilita el acceso sin contraseña en 2026 destaca la importancia de una autenticación sin interrupciones.

- Perfilado Progresivo: No solicite todos los datos de inmediato. Recopile información de contacto básica en la primera visita y solicite detalles adicionales (por ejemplo, datos demográficos, preferencias) en visitas posteriores.

Paso 3: Integración de la Plataforma de Análisis

Integre los datos de la red con una plataforma de análisis robusta como Purple.

- Lógica de Resolución de Identidad: La plataforma debe ser capaz de resolver múltiples direcciones MAC a un único usuario perfil basado en eventos de autenticación y tokens de sesión.

- Sincronización de Data Lake: Asegúrese de que los datos analíticos fluyan sin problemas a su CRM o data lake para aplicaciones de inteligencia de negocio más amplias.

Mejores Prácticas para Entornos Empresariales

1. Priorice la Experiencia del Usuario sobre la Recopilación de Datos

Un proceso de autenticación engorroso disuadirá a los usuarios, reduciendo su tasa general de captura de datos. Busque un equilibrio. Como se discute en Cómo Mejorar la Satisfacción del Cliente: La Guía Definitiva , una experiencia WiFi fluida es un componente crítico de la satisfacción general del cliente.

2. Aproveche Passpoint para Lugares de Alta Densidad

En entornos como estadios o grandes centros de conferencias, los captive portals pueden causar cuellos de botella. Passpoint permite una conexión segura y automática, proporcionando una experiencia sin fricciones al tiempo que garantiza una identificación de usuario fiable.

3. Garantice el Cumplimiento Normativo

El seguimiento de dispositivos implica inherentemente datos personales.

- GDPR / CCPA: Asegúrese de obtener el consentimiento explícito durante el proceso de incorporación del captive portal. Proporcione mecanismos claros para que los usuarios puedan optar por no participar o solicitar la eliminación de datos.

- Minimización de Datos: Recopile solo los datos que sirvan a un propósito comercial específico.

Resolución de Problemas y Mitigación de Riesgos

Modos de Fallo Comunes

- Recuentos Inflados de Visitantes Únicos: Si su plataforma de análisis no resuelve correctamente las direcciones MAC aleatorizadas, sus métricas de visitantes únicos serán artificialmente altas.

- Mitigación: Asegúrese de que su lógica de resolución de identidad funcione correctamente y de que los tokens de sesión se implementen y lean con éxito.

- Abandono del Captive Portal: Las altas tasas de abandono en el captive portal indican fricción en el proceso de incorporación.

- Mitigación: Simplifique las opciones de inicio de sesión, optimice el portal para dispositivos móviles y revise la configuración del walled garden para garantizar que los recursos necesarios se carguen rápidamente.

- Seguimiento Inconsistente entre Ubicaciones: Si un usuario visita múltiples ubicaciones dentro de una cadena (por ejemplo, una marca de Retail ), debería ser reconocido sin problemas.

- Mitigación: Implemente una base de datos de autenticación centralizada y asegure una denominación de SSID y configuraciones de seguridad consistentes en todas las ubicaciones.

ROI e Impacto Comercial

El seguimiento preciso de dispositivos no es simplemente una métrica de TI; es un motor comercial fundamental.

- Atribución de Marketing: Al rastrear con precisión a los usuarios, los equipos de marketing pueden atribuir visitas físicas a campañas digitales. Si un usuario recibe una oferta por correo electrónico y posteriormente se conecta al WiFi del lugar, la plataforma puede cerrar el ciclo de atribución.

- Eficiencia Operativa: Comprender los tiempos de permanencia y los patrones de tráfico peatonal permite a los operadores de los lugares optimizar la dotación de personal, la distribución y la asignación de recursos. Esto es particularmente crucial en entornos de Hostelería y Atención Sanitaria .

- Experiencia del Cliente Mejorada: Reconocer a los visitantes recurrentes permite una interacción personalizada, impulsando la lealtad y aumentando el valor de por vida.

Definiciones clave

MAC Randomisation

A privacy feature in modern operating systems where a device generates a temporary, random MAC address instead of its true hardware address when scanning for or connecting to networks.

IT teams must understand this as it fundamentally breaks legacy analytics systems that rely on MAC addresses for persistent device tracking.

Captive Portal

A web page that a user must view and interact with before access is granted to a public network. Often used for authentication, payment, or accepting terms of service.

This is the primary mechanism for shifting from hardware-centric tracking to identity-centric tracking in enterprise guest WiFi deployments.

802.1X

An IEEE standard for port-based network access control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

Essential for secure, seamless authentication (like Passpoint) that bypasses the need for captive portals and is immune to MAC randomisation issues.

Passpoint (Hotspot 2.0)

A standard that enables mobile devices to automatically discover and connect to Wi-Fi networks without user intervention, using secure 802.1X authentication.

Crucial for high-density venues where frictionless onboarding is required, allowing for reliable tracking without captive portal bottlenecks.

Session Token

A unique identifier generated and sent from a server to a client to identify the current interaction session. Often stored as a cookie.

Used to maintain user identity across network reconnections, even if the device's MAC address has rotated.

Identity Resolution

The process of matching multiple identifiers (like various randomised MAC addresses) to a single, comprehensive user profile.

The core function of modern analytics platforms like Purple to ensure accurate visitor metrics.

Walled Garden

A limited environment that controls the user's access to web content and services before they have fully authenticated to the network.

Must be correctly configured to allow captive portals and third-party authentication services (like social logins) to function prior to granting full internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The protocol used to pass authentication and session data (including MAC addresses and data usage) from the wireless controller to the analytics platform.

Ejemplos prácticos

A national retail chain with 500 locations is reporting a 300% increase in 'new' visitors over the past six months, while sales have remained flat. The IT Director suspects the WiFi analytics data is flawed.

- Audit the current tracking methodology: Determine if the analytics platform is relying solely on MAC addresses. 2. Implement Identity-Centric Tracking: Deploy a captive portal requiring user authentication (email or SMS) to access the Guest WiFi. 3. Enable Session Persistence: Configure the captive portal to drop a persistent cookie on the user's device. 4. Update Analytics Logic: Configure the analytics platform to merge profiles based on the authenticated identity, overriding the temporary MAC addresses. 5. Baseline New Metrics: Establish a new baseline for unique visitors based on authenticated users rather than device MACs.

A large stadium needs to track VIP attendees across different hospitality suites to optimise staffing and F&B services, but captive portals cause unacceptable delays during peak ingress.

- Deploy Passpoint (Hotspot 2.0): Implement Passpoint across the stadium network. 2. Pre-provision VIPs: Distribute Passpoint profiles to VIP ticket holders via the stadium app or email prior to the event. 3. Automatic Authentication: When VIPs arrive, their devices automatically and securely connect to the network using 802.1X EAP, without requiring a captive portal interaction. 4. Track via Identity: The network infrastructure logs the movement of these authenticated identities across the access points serving the hospitality suites.

Preguntas de práctica

Q1. Your organisation is deploying a new Guest WiFi network across 50 retail locations. The marketing team requires accurate data on repeat visitor frequency. Which authentication strategy should you prioritize?

Sugerencia: Consider the impact of MAC randomisation on tracking returning devices without explicit user identification.

Ver respuesta modelo

You should prioritize an identity-centric authentication strategy using a Captive Portal. By requiring users to authenticate (e.g., via email or social login) and deploying persistent session tokens, you can reliably identify returning visitors regardless of whether their device has rotated its MAC address. Relying on MAC addresses alone will result in inflated 'new visitor' metrics and inaccurate repeat frequency data.

Q2. A hospital IT director wants to track the movement of medical carts equipped with WiFi modules to optimize asset utilization. These modules do not support captive portal interaction. How can they ensure reliable tracking?

Sugerencia: These are headless IoT devices, not user-facing smartphones.

Ver respuesta modelo

For headless devices like medical carts, the IT team should utilize 802.1X EAP-TLS authentication. By provisioning each cart's WiFi module with a unique digital certificate, the network can securely authenticate and identify the specific asset. The tracking is tied to the certificate identity, bypassing any potential issues with MAC randomisation (though enterprise IoT modules typically allow MAC randomisation to be disabled via MDM profiles).

Q3. During a busy conference, attendees are complaining that they have to log in to the captive portal every time their device wakes from sleep. What is the likely configuration issue?

Sugerencia: Think about how the network recognizes a returning device that has already authenticated.

Ver respuesta modelo

The likely issue is a failure in session persistence. Either the captive portal is not configured to drop a persistent session token (cookie) on the device, or the session timeout value on the wireless controller/RADIUS server is set too aggressively. When the device wakes up, it may present a new MAC address; without a valid session token, the network treats it as a new device and forces re-authentication.