La lista de verificación para migrar de NAC heredado a NAC nativo de la nube

Esta guía de referencia técnica autorizada proporciona una lista de verificación estructurada en tres fases para migrar del Control de Acceso a la Red (NAC) heredado a una arquitectura nativa de la nube. Equipa a los gerentes de TI y arquitectos de red con estrategias accionables para gestionar la integración de identidades, la paridad de políticas y el cumplimiento sin interrumpir las operaciones del lugar.

Escuchar esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Federación de Identidades y RADIUS

- Segmentación de Red y Cumplimiento

- Guía de Implementación

- Fase 1: Evaluación Pre-Migración

- Fase 2: Ejecución Paralela y Validación

- Fase 3: Transición Completa y Optimización

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- ROI e Impacto Empresarial

Resumen Ejecutivo

Migrar del Control de Acceso a la Red (NAC) heredado a una arquitectura nativa de la nube ya no es una actualización discrecional; es un requisito crítico para mantener la seguridad, la escalabilidad y el cumplimiento en los entornos empresariales modernos. Los sistemas heredados, a menudo dependientes de hardware local obsoleto y estructuras de directorio rígidas, tienen dificultades para soportar el crecimiento explosivo de los dispositivos IoT, la movilidad dinámica del personal y las exigencias estrictas del acceso de invitados moderno. Para los directores de operaciones de locales y los gerentes de TI en los sectores de hostelería, comercio minorista y público, la transición a un NAC nativo de la nube mitiga los riesgos de fallos de hardware y fragmentación de políticas, al tiempo que permite la automatización impulsada por API.

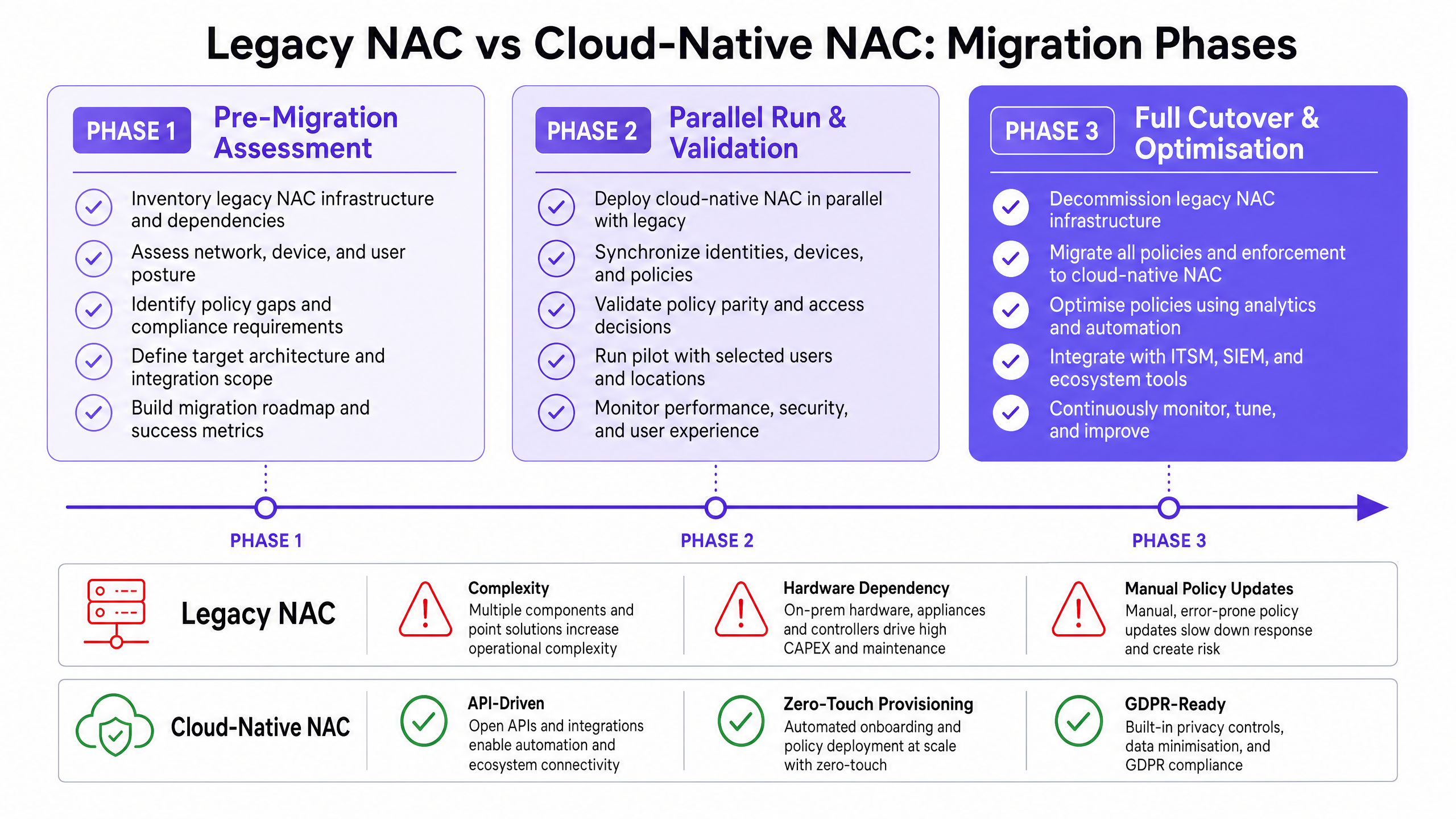

Esta guía de referencia técnica proporciona una lista de verificación completa para ejecutar esta migración. Describe un enfoque estructurado en tres fases: Evaluación Pre-Migración, Ejecución Paralela y Validación, y Transición Completa y Optimización. Al desacoplar la aplicación de políticas del hardware y federar los almacenes de identidad, las organizaciones pueden lograr el aprovisionamiento sin intervención, una sólida aplicación de IEEE 802.1X y una integración perfecta con las herramientas del ecosistema. Fundamentalmente, esta guía detalla cómo aprovechar plataformas como Purple para unificar la identidad de los invitados y la política de red, asegurando que la migración ofrezca un ROI operativo inmediato y una postura de seguridad mejorada.

Análisis Técnico Detallado

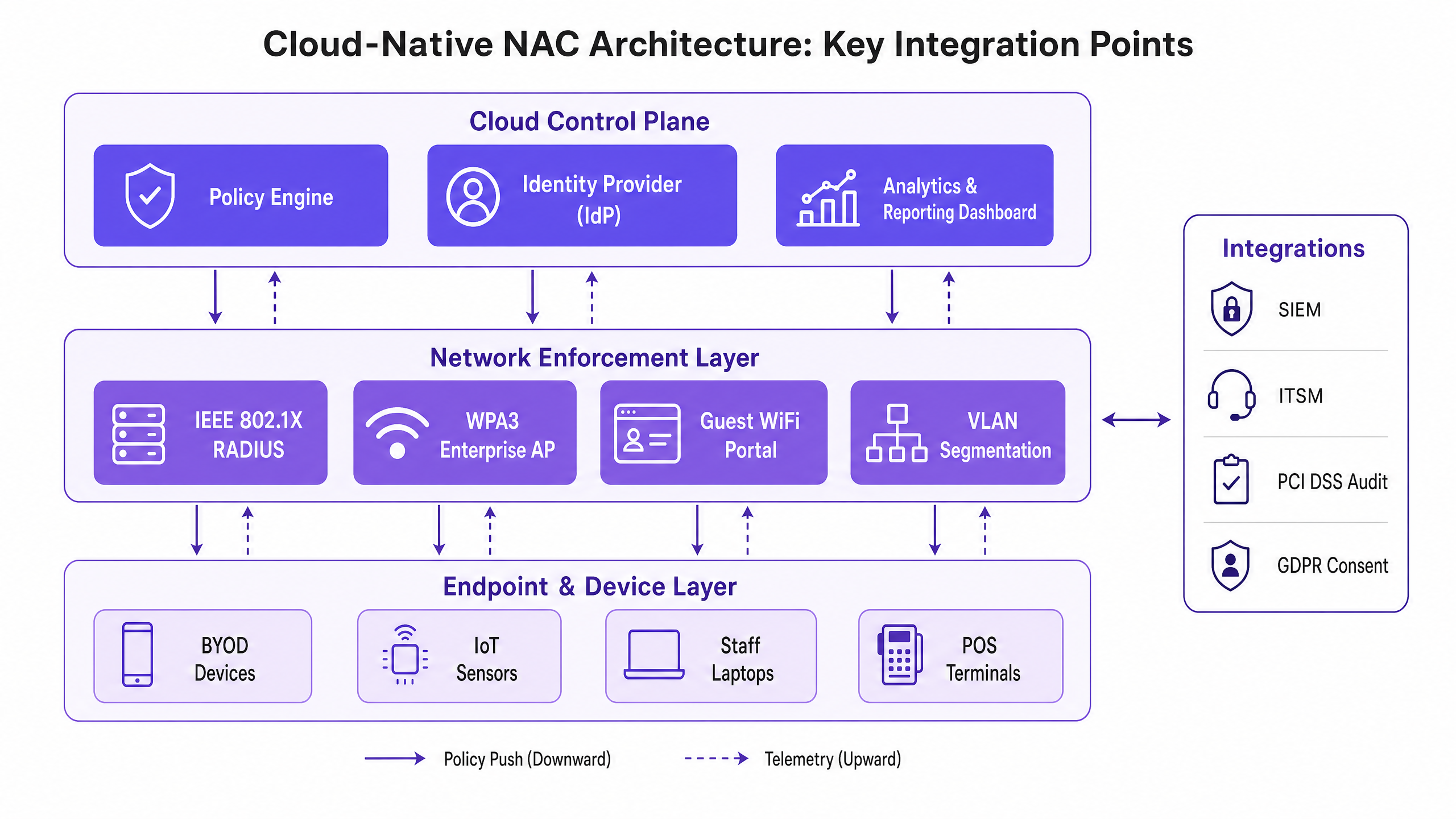

El cambio fundamental al pasar de NAC heredado a nativo de la nube implica desacoplar el plano de control del plano de datos. Las arquitecturas heredadas suelen depender de servidores RADIUS monolíticos y dispositivos físicos desplegados en el borde o agregados en un centro de datos central. Este modelo crea cuellos de botella, aumenta la latencia para sitios distribuidos y exige una intervención manual constante para mantener la coherencia de las políticas.

El NAC nativo de la nube abstrae el motor de políticas y el proveedor de identidad (IdP) en un entorno de nube escalable. La aplicación se traslada al borde, ya sea a través de agentes de software ligeros o mediante la integración directa de API con puntos de acceso y conmutadores modernos. Esta arquitectura altera fundamentalmente cómo se procesan la autenticación y la autorización.

Federación de Identidades y RADIUS

En el centro de la migración se encuentra la transición de la gestión de identidades. El NAC heredado a menudo depende de enlaces LDAP directos a Active Directory local. Las soluciones nativas de la nube favorecen las integraciones SAML u OIDC con proveedores de identidad en la nube como Azure AD u Okta. Al migrar, la infraestructura RADIUS debe modernizarse. Los servicios RADIUS en la nube gestionan las autenticaciones IEEE 802.1X (por ejemplo, EAP-TLS, PEAP-MSCHAPv2) a nivel global, reduciendo la latencia al enrutar las solicitudes al punto de presencia geográfico más cercano.

Es fundamental documentar cada método de Protocolo de Autenticación Extensible (EAP) actualmente en uso. La falta de soporte para los tipos de EAP existentes en el nuevo entorno resultará en fallos de autenticación inmediatos para los puntos finales. Además, para el acceso de invitados, la integración de una plataforma robusta de Guest WiFi como Purple permite la aplicación de políticas basadas en la nube, abstrayendo la complejidad del Cambio de Autorización (CoA) de RADIUS y las asignaciones de VLAN del hardware local.

Segmentación de Red y Cumplimiento

El NAC moderno no se trata solo de acceso; se trata de segmentación dinámica. En entornos sujetos a PCI DSS o GDPR, la capacidad de asignar VLAN dinámicamente o aplicar políticas de microsegmentación basadas en el rol del usuario, la postura del dispositivo y la ubicación es primordial. El NAC nativo de la nube evalúa el contexto —quién, qué, dónde y cuándo— antes de conceder el acceso.

Durante la migración, las asignaciones de VLAN estáticas existentes deben mapearse a políticas dinámicas. Por ejemplo, un terminal POS debe estar aislado de la red de invitados y de la red general del personal. El motor de políticas en la nube evalúa la dirección MAC del dispositivo (o, idealmente, un certificado de dispositivo) e instruye a la infraestructura de red para que lo coloque en la zona segura compatible con PCI.

Guía de Implementación

La ejecución de la migración requiere un enfoque disciplinado y por fases para minimizar la interrupción de los locales activos y las operaciones comerciales críticas.

Fase 1: Evaluación Pre-Migración

Antes de alterar cualquier configuración, es obligatorio un inventario completo del ecosistema NAC existente. Esto incluye mapear todos los servidores RADIUS, configuraciones de suplicantes, esquemas de VLAN e integraciones de terceros (como plataformas SIEM o ITSM).

- Auditar Fuentes de Identidad: Identificar todos los directorios y bases de datos utilizados para la autenticación. Limpiar cuentas obsoletas y aplicar MFA en identidades privilegiadas.

- Mapear Métodos EAP: Documentar todos los métodos IEEE 802.1X en uso en redes cableadas e inalámbricas.

- Analizar Flujos de Invitados: Documentar la integración actual del captive portal. Evaluar cómo una solución moderna de Guest WiFi puede optimizar este proceso.

- Revisar Dispositivos IoT: Identificar dispositivos que dependen de la Omisión de Autenticación MAC (MAB) y planificar la autenticación basada en certificados siempre que sea posible.

Fase 2: Ejecución Paralela y Validación

La estrategia más efectiva es desplegar el NAC nativo de la nube en modo sombra junto con el sistema heredado. Esto permite la validación de políticas sin afectar el tráfico de producción.

- Desplegar RADIUS en la Nube: Configurar el NAC en la nube para recibir solicitudes de autenticación en paralelo con el sistema heredado.

- Validar Paridad de Políticas: Comparar las decisiones de acceso (Rol, VLAN, ACL) tomadas por ambos sistemas. Cualquier divergencia debe ser investigada y resuelta.

- Probar Latencia: Asegurarse de que las solicitudes de autenticación en la nube se completen dentro de umbrales aceptables (típicamente menos de 100ms).

- Grupos Piloto: Migrar un pequeñun subconjunto de usuarios (p. ej., personal de TI) o un SSID no crítico específico al nuevo sistema para validar la funcionalidad de extremo a extremo.

Fase 3: Transición Completa y Optimización

Una vez confirmada la paridad, ejecute la transición durante una ventana de mantenimiento programada.

- Secuenciar la Transición: Comience con las redes de menor riesgo. Migre primero las redes de invitados, seguidas de las redes inalámbricas del personal, 802.1X cableadas y, finalmente, las redes IoT/OT.

- Monitorizar la Telemetría: Utilice la visibilidad mejorada de la plataforma en la nube para monitorizar las tasas de éxito de autenticación e identificar comportamientos anómalos.

- Integrar Análisis: Incorpore la telemetría en una plataforma de WiFi Analytics para obtener información sobre el tiempo de permanencia de los dispositivos, los patrones de conexión y la utilización espacial.

- Desmantelar Hardware Heredado: Una vez alcanzada la estabilidad, borre de forma segura y desmantele los dispositivos NAC heredados.

Mejores Prácticas

Para garantizar una implementación resiliente y escalable, siga las siguientes mejores prácticas de la industria:

- Adoptar WPA3-Enterprise: Donde el hardware lo soporte, exija WPA3-Enterprise con modo de 192 bits para redes altamente seguras (p. ej., finanzas, RRHH). Esto se alinea con los últimos estándares de seguridad de Wi-Fi Alliance. Para una comprensión más profunda de los estándares inalámbricos modernos, consulte nuestra guía sobre Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

- Federar la Identidad de Invitados: No gestione las cuentas de invitados en directorios corporativos. Utilice una plataforma diseñada específicamente como Purple para gestionar el alta de invitados, la gestión del consentimiento y la residencia de datos, garantizando el cumplimiento del GDPR.

- Implementar Principios de Confianza Cero: Abandone la confianza implícita basada en la ubicación de la red. Aplique una evaluación continua de la postura para todos los puntos finales antes de conceder acceso.

- Automatizar el Alta de IoT: Abandone MAB implementando el aprovisionamiento automatizado de certificados para dispositivos sin interfaz.

Para obtener más información sobre la evolución de la seguridad de la red, revise The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection y su equivalente en español, El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

Resolución de Problemas y Mitigación de Riesgos

Las migraciones conllevan riesgos inherentes. Anticipar los modos de fallo comunes es fundamental para una transición fluida.

Modo de Fallo: Problemas de Sincronización de Identidades Si el IdP en la nube no logra sincronizarse con los directorios locales, la autenticación fallará. Mitigación: Implemente una monitorización robusta en los agentes de sincronización de directorios. Configure conectores de sincronización redundantes en diferentes sitios físicos.

Modo de Fallo: Alta Latencia de Autenticación Enrutar el tráfico RADIUS a una región de la nube distante puede causar tiempos de espera en el suplicante del punto final. Mitigación: Seleccione una región de la nube geográficamente cercana a las ubicaciones. Implemente proxies RADIUS locales o dispositivos de sucursal con capacidad de supervivencia para sitios críticos como grandes tiendas Retail o instalaciones de Healthcare .

Modo de Fallo: Pérdida de Conectividad IoT Los dispositivos IoT heredados a menudo tienen configuraciones de red codificadas o carecen de soporte para métodos EAP modernos. Mitigación: Mantenga un SSID dedicado y aislado con MAB de respaldo específicamente para dispositivos IoT heredados hasta que puedan ser reemplazados. Asegúrese de que esta VLAN tenga ACL estrictas que limiten el movimiento lateral.

ROI e Impacto Empresarial

La transición a un NAC nativo de la nube ofrece un valor empresarial medible más allá de la seguridad mejorada.

- Eficiencia Operacional: El aprovisionamiento sin contacto y la gestión centralizada de políticas reducen drásticamente las horas de ingeniería necesarias para movimientos, adiciones y cambios (MACs).

- Ahorro de Hardware: El desmantelamiento de los dispositivos locales elimina los costes asociados de energía, refrigeración y contratos de mantenimiento.

- Experiencia de Invitado Mejorada: La integración del NAC con una plataforma moderna de Guest WiFi reduce la fricción en el alta, lo que lleva a mayores tasas de aceptación y una recopilación de datos más rica para los equipos de marketing en los sectores de Hospitality y Transport .

- Reducción de Riesgos: La elaboración de informes de cumplimiento automatizados y la segmentación dinámica reducen la probabilidad y el impacto potencial de una violación de datos, disminuyendo las primas de los seguros cibernéticos y protegiendo la reputación de la marca.

Definiciones clave

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access a network.

Essential for ensuring only authorised, compliant devices connect to corporate or guest networks.

Cloud-Native Architecture

Designing applications specifically to leverage cloud computing models, typically using microservices and APIs.

Allows NAC to scale infinitely and decouple policy management from local hardware constraints.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by network switches and APs to communicate with the NAC policy engine.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for secure, enterprise-grade network authentication for staff devices.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username/password or certificate.

Commonly used for headless IoT devices (printers, cameras) that cannot support 802.1X, though it is inherently less secure.

Dynamic Segmentation

The ability to assign network access policies (like VLANs or ACLs) dynamically based on user identity, device type, or context.

Crucial for isolating different types of traffic (e.g., keeping POS terminals separate from guest WiFi).

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals and provides authentication services.

Cloud-native NAC relies on modern IdPs (Azure AD, Okta) rather than legacy on-premise LDAP servers.

Change of Authorisation (CoA)

A RADIUS extension that allows the NAC server to dynamically change the access permissions of an active session.

Used extensively in guest WiFi portals to switch a user from a restricted pre-authentication VLAN to a full access VLAN after they accept terms.

Ejemplos prácticos

A 500-room hotel is migrating to a cloud-native NAC. They currently use a legacy on-premises RADIUS server for staff 802.1X (PEAP) and a basic captive portal for guests. They have 200 IoT devices (smart TVs, door locks) authenticating via MAB. How should they sequence the migration to minimise guest disruption?

- Deploy the cloud NAC and integrate it with the existing IdP for staff. 2. Integrate Purple Guest WiFi with the cloud NAC for guest access. 3. Phase 1 Cutover: Migrate the Guest SSID to the new captive portal flow. This is low risk and provides immediate marketing ROI. 4. Phase 2 Cutover: Migrate staff 802.1X. Ensure the new RADIUS server certificate is trusted by staff endpoints to prevent warnings. 5. Phase 3 Cutover: Migrate IoT devices. Create a specific policy in the cloud NAC for MAB, ensuring these devices are placed in an isolated VLAN.

A large retail chain with 150 stores is experiencing high latency (over 500ms) during the parallel run phase of their cloud NAC migration, causing POS terminals to timeout during authentication.

The latency is likely caused by the geographical distance between the stores and the cloud RADIUS region, or inefficient directory lookups. The solution is to: 1. Verify the cloud NAC tenant is hosted in the optimal geographic region. 2. Deploy a lightweight RADIUS proxy or survivable edge appliance in regional hubs to cache authentications and handle local EAP terminations. 3. Ensure the IdP integration is using fast, indexed lookups (e.g., native Azure AD integration rather than querying an on-prem LDAP server over a VPN).

Preguntas de práctica

Q1. Your organisation is migrating from Cisco ISE to a cloud-native NAC. During the parallel run, you notice that a specific group of older barcode scanners in your warehouse are failing authentication on the cloud NAC, but succeeding on ISE. What is the most likely cause and how should you address it?

Sugerencia: Consider how older devices handle encryption and protocol negotiation.

Ver respuesta modelo

The most likely cause is a mismatch in supported EAP methods or cipher suites. The cloud NAC may have deprecated older, less secure protocols (like TLS 1.0 or specific weak ciphers) that the legacy ISE server still permitted. To address this, you must either update the firmware/supplicant on the barcode scanners to support modern protocols, or, if that is not possible, configure a specific, isolated policy in the cloud NAC to temporarily permit the older protocol strictly for that device group, mitigating the security risk via strict network segmentation.

Q2. A university campus wants to implement WPA3-Enterprise for its staff network alongside the NAC migration. However, 15% of staff laptops are running older wireless NICs that do not support WPA3. How should the network architect design the SSIDs?

Sugerencia: Consider transition modes and the impact on security posture.

Ver respuesta modelo

The architect should configure the staff SSID to use WPA3-Enterprise Transition Mode. This allows capable devices to connect using WPA3-Enterprise, while older devices fall back to WPA2-Enterprise. Alternatively, if strict security compliance is required for specific departments, a dedicated WPA3-only SSID can be created for compliant devices, leaving the legacy SSID active until the remaining hardware is refreshed.

Q3. During Phase 1 (Pre-Migration Assessment), you discover that the current guest WiFi relies heavily on RADIUS CoA to move users from a walled-garden VLAN to an internet-access VLAN. The new cloud APs do not reliably support CoA over the WAN. What is the recommended architectural change?

Sugerencia: Consider how modern guest platforms handle policy enforcement without relying on complex local VLAN switching.

Ver respuesta modelo

The recommended approach is to shift away from local VLAN switching and utilize a cloud-managed guest WiFi platform (like Purple). In this model, the AP places all guest traffic into a single guest VLAN. The captive portal and policy enforcement (bandwidth limiting, content filtering, session time) are handled either by the AP's built-in firewall or a cloud gateway, abstracting the need for RADIUS CoA entirely and simplifying the edge configuration.