Mitigación de Puntos de Acceso Maliciosos en Redes Empresariales

Esta guía de referencia técnica detalla la arquitectura, el despliegue y los procedimientos operativos para mitigar puntos de acceso maliciosos en redes empresariales utilizando Sistemas de Prevención de Intrusiones Inalámbricas (WIPS) y Sistemas de Detección de Intrusiones Inalámbricas (WIDS). Proporciona marcos de acción para que los administradores de seguridad de TI detecten, clasifiquen y neutralicen APs no autorizados en entornos físicos complejos, incluyendo hostelería, comercio minorista, sanidad y espacios del sector público. La guía cubre la clasificación de amenazas, mecanismos de contención automatizados, implicaciones de cumplimiento (PCI DSS, GDPR, HIPAA) y resultados de negocio medibles.

Escuchar esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura WIPS y Vectores de Amenaza

- La Anatomía de una Amenaza de AP Malicioso

- Arquitectura de Superposición de Sensores WIPS

- Guía de Implementación: Detección, Clasificación y Contención

- Fase 1: Línea Base y Clasificación

- Fase 2: Contención automatizada

- Fase 3: Remediación física

- Mejores prácticas para la implementación empresarial

- Escenarios de implementación en el mundo real

- Escenario 1: Hotel urbano — Ataque Evil Twin en la red de invitados

- Escenario 2: Cadena minorista — Automatización del cumplimiento de PCI DSS en 500 ubicaciones

- Resolución de Problemas y Mitigación de Riesgos

- Falsos Positivos en la Contención Automatizada

- SSIDs Ocultos y Balizas Nulas

- Tramas de Gestión Protegidas (802.11w)

- Brechas en la Cobertura del Sensor

- ROI e Impacto Empresarial

Resumen Ejecutivo

Para redes empresariales que abarcan entornos distribuidos — huellas de Comercio Minorista , establecimientos de Hostelería , instalaciones de Sanidad y centros de Transporte — los puntos de acceso maliciosos representan uno de los vectores más subestimados para la exfiltración de datos, las infracciones de cumplimiento y la interrupción de la red. Un AP malicioso es cualquier punto de acceso inalámbrico no autorizado conectado a la red corporativa, que efectivamente elude los controles de seguridad perimetrales y crea un puente no gestionado hacia la LAN interna.

Mitigar esta amenaza requiere una transición del escaneo reactivo y periódico a Sistemas de Prevención de Intrusiones Inalámbricas (WIPS) continuos y automatizados. Esta guía detalla la arquitectura técnica necesaria para detectar, clasificar y neutralizar APs no autorizados, centrándose en la integración de WIPS con la infraestructura de conmutación existente y los despliegues de Guest WiFi . Cubrimos topologías de despliegue, mecanismos de contención automatizados, incluyendo la desautenticación dirigida y la supresión de puertos cableados, y el impacto comercial directo de una postura de seguridad inalámbrica madura.

Análisis Técnico Detallado: Arquitectura WIPS y Vectores de Amenaza

La Anatomía de una Amenaza de AP Malicioso

No todos los dispositivos inalámbricos no autorizados representan el mismo riesgo. Los equipos de TI deben distinguir entre interferencias benignas y amenazas activas para evitar la fatiga de alertas y la contención automatizada accidental de redes vecinas legítimas, una responsabilidad legal en la mayoría de las jurisdicciones.

Verdadero Malicioso (Puente Interno): Un AP no autorizado conectado físicamente a la LAN corporativa. Esto suele ser un empleado que busca una mejor cobertura o elude configuraciones de proxy restrictivas, exponiendo inadvertidamente la red interna a cualquiera dentro del alcance de RF. El dispositivo puentea el tráfico inalámbrico directamente a la LAN cableada, eludiendo completamente el firewall.

Gemelo Maligno (Suplantación Externa): Un atacante configura un AP fuera del perímetro físico pero difunde el SSID corporativo (por ejemplo, "Corp-WiFi") con una señal más fuerte para forzar a los dispositivos cliente a asociarse con el AP malicioso, lo que permite ataques Man-in-the-Middle (MitM). Las credenciales, los tokens de sesión y los datos no cifrados quedan expuestos.

AP Honeypot: Similar a un Gemelo Maligno, pero dirigido a usuarios de Guest WiFi mediante la difusión de SSIDs abiertos comunes como "Free Public WiFi" o imitando la red de invitados del lugar. Especialmente prevalente en entornos de Hostelería y comercio minorista.

AP Corporativo Mal Configurado: Un AP corporativo legítimo que ha perdido su configuración segura — por ejemplo, pasando de WPA3-Enterprise con autenticación 802.1X a un SSID abierto — debido a un fallo de aprovisionamiento, una reversión de firmware o un cambio de configuración local no autorizado.

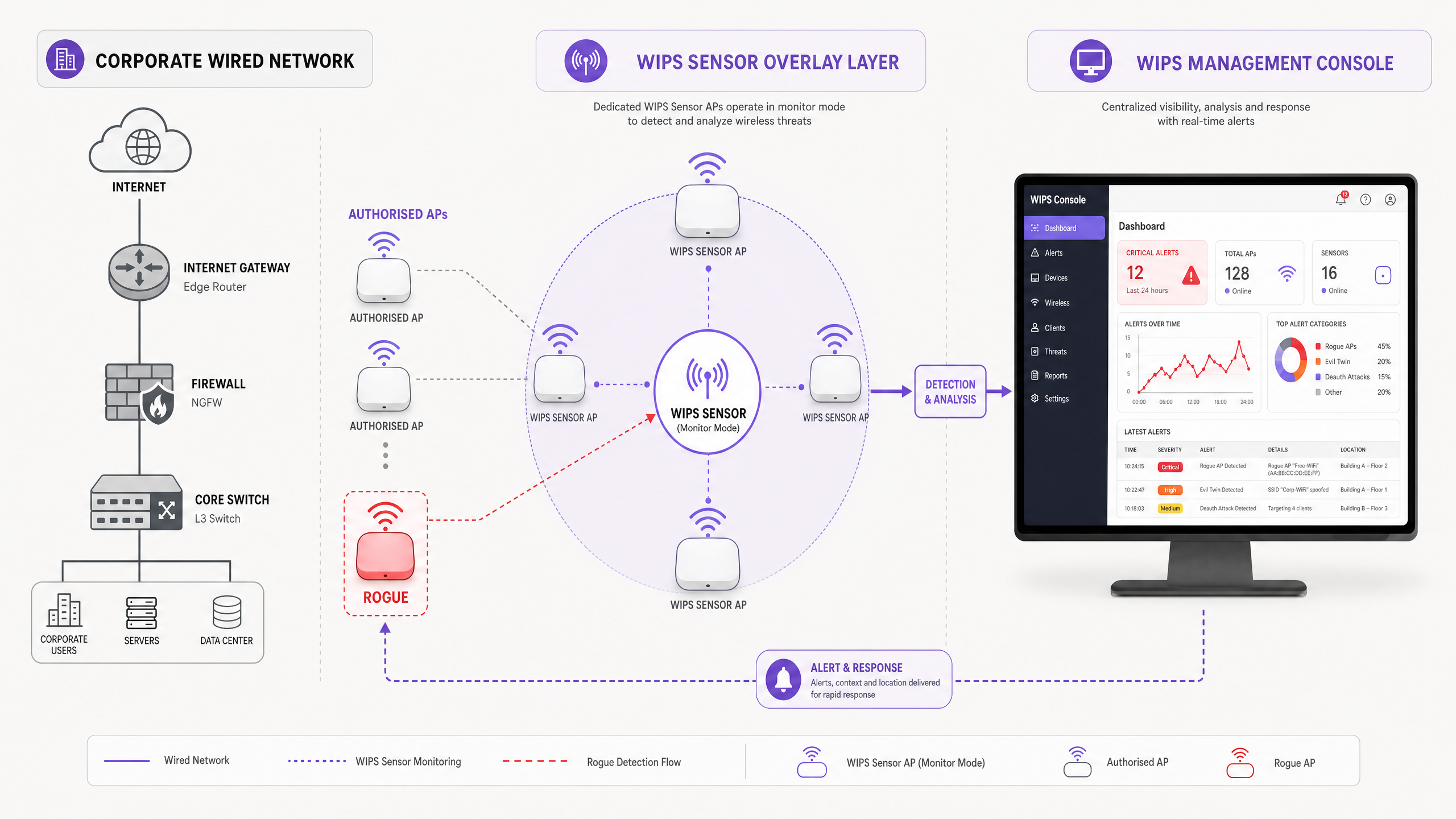

Arquitectura de Superposición de Sensores WIPS

La mitigación efectiva se basa en el análisis continuo del espectro en todas las bandas de frecuencia operativas. Los despliegues modernos de WIPS utilizan APs sensores dedicados o APs de infraestructura existentes que operan en un modo de monitorización dedicado o en modo de división de tiempo (escaneo en segundo plano).

Modo de Sensor Dedicado despliega APs únicamente para monitorizar el espectro de RF en todos los canales de 2.4 GHz, 5 GHz y 6 GHz simultáneamente. Esto proporciona la detección de mayor fidelidad y capacidades de contención continuas sin afectar el rendimiento de datos del cliente. Para entornos de alta seguridad — comercio minorista compatible con PCI, Sanidad o servicios financieros — las superposiciones de sensores dedicados son la arquitectura recomendada.

Escaneo en Segundo Plano (División de Tiempo) permite que los puntos de acceso sirvan tráfico de cliente mientras cambian periódicamente de canal para buscar amenazas. Aunque es rentable para despliegues distribuidos, este enfoque introduce latencia en el tráfico del cliente durante los ciclos de escaneo y proporciona visibilidad intermitente, lo que podría pasar por alto amenazas transitorias activas entre las ventanas de escaneo.

| Modo de Despliegue | Continuidad de Detección | Impacto en el Rendimiento del Cliente | Ideal Para |

|---|---|---|---|

| Sensor Dedicado | Continuo | Ninguno | Alta seguridad, PCI, Sanidad |

| Escaneo en Segundo Plano | Periódico | Menor (~5%) | Comercio minorista distribuido, lugares de menor riesgo |

| Híbrido (Mixto) | Casi continuo | Mínimo | Campus grandes, entornos de riesgo mixto |

Guía de Implementación: Detección, Clasificación y Contención

Fase 1: Línea Base y Clasificación

La primera fase de cualquier implementación de WIPS es establecer una línea base de RF integral. El sistema debe aprender las direcciones MAC (BSSIDs) de todos los APs autorizados y catalogar las redes vecinas legítimas antes de habilitar la contención automatizada.

Paso 1 — Importar Infraestructura Autorizada: Sincronice la consola de gestión WIPS con el controlador de LAN inalámbrica (WLC) para importar todas las direcciones MAC de AP gestionados, SSIDs y canales operativos esperados. Esto forma la lista blanca autorizada.

Paso 2 — Definir Reglas de Clasificación: Configure políticas automatizadas para clasificar los APs descubiertos en niveles de riesgo. Una matriz de clasificación robusta debe incluir:

- Si el BSSID no está en la lista autorizada y el SSID coincide con el SSID corporativo y el RSSI > -65 dBm → Clasificar como Gemelo Maligno (Riesgo Crítico)

- Si el BSSID no está en la lista autorizada y WIPS confirma que el AP está presente en la LAN cableada mediante correlación de direcciones MAC → Clasificar como Rogue on Wire (Riesgo Crítico)

- Si el BSSID no está en la lista autorizada y el RSSI está entre -65 dBm y -75 dBm → Clasificar como Suspected Honeypot (Riesgo Alto — investigación manual)

- Si el BSSID no está en la lista autorizada y el RSSI < -75 dBm → Clasificar como Neighbour Network (Riesgo Bajo — línea base e ignorar)

Paso 3 — Validar antes de automatizar: Ejecute el WIPS en modo de solo detección durante un mínimo de 72 horas antes de habilitar la contención automatizada. Esto permite al equipo revisar las clasificaciones, ajustar los umbrales y confirmar que ningún dispositivo legítimo está siendo marcado incorrectamente.

Fase 2: Contención automatizada

Una vez que una amenaza ha sido clasificada positivamente, el WIPS debe neutralizarla. La elección del método de contención depende de si el AP no autorizado está conectado físicamente a la LAN corporativa.

Supresión de puerto cableado (preferido): Para escenarios confirmados de 'Rogue on Wire', el WIPS se integra con la infraestructura de conmutación central a través de SNMP o REST API. Tras la detección, el WIPS identifica el puerto de conmutador específico al que está conectado el dispositivo no autorizado mediante la correlación de la tabla de direcciones MAC y deshabilita administrativamente el puerto. Esto es definitivo: el dispositivo pierde la conectividad de red independientemente de su configuración inalámbrica.

Contención inalámbrica (desautenticación): Para amenazas de Evil Twin y Honeypot no conectadas a la LAN corporativa, el sensor WIPS falsifica la dirección MAC del AP no autorizado y transmite tramas de desautenticación IEEE 802.11 dirigidas a todos los clientes asociados. Simultáneamente, falsifica las direcciones MAC de los clientes y envía tramas de desautenticación de vuelta al AP no autorizado. Esto interrumpe continuamente la asociación, obligando a los clientes a buscar AP legítimos.

> Importante: La contención inalámbrica automatizada debe configurarse con límites RSSI estrictos. Contener una red vecina legítima —incluso accidentalmente— constituye una interferencia intencional y viola las regulaciones de telecomunicaciones en la mayoría de las jurisdicciones. Solo automatice la contención para amenazas confirmadas dentro de sus instalaciones físicas.

Fase 3: Remediación física

WIPS proporciona la ubicación física del AP no autorizado mediante triangulación RF utilizando datos de intensidad de señal de múltiples sensores. Estos datos de ubicación deben generar automáticamente una orden de trabajo para el personal de TI o de instalaciones para localizar y retirar físicamente el dispositivo. Defina un SLA claro para la respuesta física —típicamente 30 minutos para amenazas Críticas, 4 horas para Altas.

Mejores prácticas para la implementación empresarial

Priorizar 802.1X en los bordes cableados: El Control de Acceso a la Red (NAC) IEEE 802.1X en todos los puertos de conmutador cableados es la medida preventiva más eficaz. Si un empleado conecta un router de consumo a una toma de pared, el puerto del conmutador exige autenticación, el dispositivo no gestionado falla y el puerto permanece en un estado no autorizado. El AP no autorizado nunca obtiene una dirección IP y nunca aparece como una amenaza de RF.

Correlacionar datos cableados e inalámbricos: Basarse únicamente en firmas de RF es insuficiente para una clasificación precisa de las amenazas. La capacidad más crítica de WIPS es correlacionar un BSSID inalámbrico con las tablas de direcciones MAC cableadas en sus conmutadores para confirmar si el dispositivo está físicamente conectado a la LAN corporativa.

Integrar con plataformas de análisis: Utilice WiFi Analytics para monitorear caídas inesperadas en las asociaciones de clientes legítimos en zonas específicas. Una disminución repentina en el número de clientes en un clúster de AP particular puede indicar un ataque de Evil Twin que atrae activamente a los clientes a un AP malicioso cercano.

Imponer WPA3-Enterprise: Exija WPA3-Enterprise con autenticación 802.1X en todos los SSID corporativos. Esto elimina el riesgo de que los clientes se conecten a AP no autorizados abiertos o WPA2-PSK que transmiten el SSID corporativo, ya que el proceso de autenticación mutua fallará contra un AP ilegítimo.

Realizar auditorías físicas regulares: Complemente WIPS con auditorías físicas periódicas, particularmente en áreas con alto tráfico de visitantes o cobertura CCTV limitada. Para obtener orientación sobre cómo garantizar una cobertura integral de sensores para respaldar la precisión de detección de WIPS, consulte nuestra guía sobre Cómo medir la intensidad y cobertura de la señal WiFi .

Mantener un registro de AP no autorizados: Registre cada AP no autorizado detectado —incluyendo su dirección MAC, marca de tiempo de detección, ubicación física, clasificación y acción de remediación. Este registro es una evidencia esencial para las auditorías de cumplimiento de PCI DSS y GDPR.

Escenarios de implementación en el mundo real

Escenario 1: Hotel urbano — Ataque Evil Twin en la red de invitados

Un hotel corporativo de 400 habitaciones en un entorno urbano denso experimentó quejas intermitentes de los huéspedes sobre la lentitud de la conectividad y un incidente reportado de robo de credenciales. El WLC no mostró fallos de hardware. El hotel estaba rodeado de restaurantes y oficinas.

Tras la implementación de WIPS en modo de sensor dedicado, el sistema detectó un SSID llamado "Hotel_Guest_Free" transmitiendo a -52 dBm desde una ubicación triangulada en el pasillo del cuarto piso. La correlación de direcciones MAC confirmó que el dispositivo no estaba conectado a la LAN cableada del hotel —era un hotspot con conexión celular que actuaba como honeypot.

Se habilitó la contención inalámbrica automatizada. En 48 horas, las quejas de los huéspedes cesaron. Se identificó la ubicación física y se retiró el dispositivo —un hotspot móvil dejado en un armario de limpieza. Posteriormente, el hotel implementó WPA3-Enterprise en su SSID corporativo y autenticación de Captive Portal en su red Guest WiFi , reduciendo significativamente la superficie de ataque.

Resultado: Cero incidentes de robo de credenciales en los 12 meses posteriores a la implementación. La auditoría de cumplimiento de PCI se superó sin hallazgos de seguridad inalámbrica.

Escenario 2: Cadena minorista — Automatización del cumplimiento de PCI DSS en 500 ubicaciones

Una importante cadena minorista estaba gastando aproximadamente 180.000 £ anualmente en evaluaciones manuales trimestrales de seguridad inalámbrica en 500 tiendas para satisfacer Requisito 11.1 de PCI DSS. Cada evaluación requería que un ingeniero especialista visitara cada sitio con un analizador de espectro.

La cadena implementó WIPS de escaneo en segundo plano en todas las ubicaciones, centralizado bajo una única consola de gestión. Simultáneamente, se implementó 802.1X en todos los puertos de conmutación cableados de cada tienda. La consola de gestión de WIPS se configuró para generar automáticamente informes de cumplimiento de PCI mensualmente.

En el primer trimestre posterior a la implementación, el WIPS detectó 23 APs no autorizados en toda la propiedad — 18 de los cuales eran routers de consumo conectados por empleados. Los 18 fueron contenidos mediante supresión de puertos a los pocos minutos de la detección. Los 5 restantes eran redes minoristas vecinas y se clasificaron correctamente como vecinos de bajo riesgo.

Resultado: El coste anual de la evaluación de cumplimiento se redujo de 180.000 £ a aproximadamente 22.000 £ (licencias y gestión centralizadas de WIPS). El tiempo de preparación de la auditoría se redujo en un 85%. Cero hallazgos de seguridad inalámbrica PCI en dos auditorías anuales consecutivas.

Este tipo de inteligencia de infraestructura es cada vez más relevante a medida que Purple expande sus capacidades en el sector público y empresarial — como se destaca en Purple nombra a Iain Fox como VP de Crecimiento – Sector Público para Impulsar la Inclusión Digital y la Innovación en Ciudades Inteligentes .

Resolución de Problemas y Mitigación de Riesgos

Falsos Positivos en la Contención Automatizada

El riesgo operativo más significativo en la implementación de WIPS es la contención de falsos positivos de la red WiFi de una empresa vecina. Esto es tanto una responsabilidad legal como un riesgo reputacional.

Mitigación: Implemente umbrales RSSI estrictos para la contención automatizada — típicamente -65 dBm o más fuerte. Realice una encuesta exhaustiva de APs vecinos durante la fase de referencia y añada explícitamente a la lista blanca todos los BSSID vecinos identificados. Revise el registro de clasificación semanalmente durante el primer mes de operación.

SSIDs Ocultos y Balizas Nulas

Los atacantes a menudo configuran los APs no autorizados para que no transmitan su SSID (balizas SSID nulas) y así evadir las herramientas de detección básicas.

Mitigación: Los WIPS modernos no dependen únicamente de las tramas de baliza. Monitorean las solicitudes de sondeo 802.11 de los dispositivos cliente y las respuestas de sondeo de los APs para identificar redes ocultas. Asegúrese de que su política de WIPS marque cualquier BSSID no reconocido, independientemente de la visibilidad del SSID.

Tramas de Gestión Protegidas (802.11w)

IEEE 802.11w (Protected Management Frames) dificulta la ejecución de ataques de desautenticación inalámbrica contra clientes que lo soportan, ya que las tramas de gestión están cifradas y autenticadas.

Mitigación: Si bien 802.11w reduce la efectividad de la contención inalámbrica contra clientes protegidos, también protege a sus clientes legítimos de ser desautenticados por atacantes. El WIPS aún puede interrumpir la capacidad del AP no autorizado para mantener asociaciones. Exija 802.11w en todos los SSIDs corporativos — esto protege a sus clientes al tiempo que limita la capacidad del AP no autorizado para atraer y retener conexiones.

Brechas en la Cobertura del Sensor

En lugares grandes o arquitectónicamente complejos — aparcamientos de varias plantas, instalaciones de conferencias en sótanos, edificios históricos con paredes gruesas — la cobertura del sensor WIPS puede tener puntos ciegos.

Mitigación: Realice un estudio de RF exhaustivo antes de finalizar la colocación de los sensores. Utilice los datos de precisión de triangulación del WIPS para identificar zonas donde la precisión de la ubicación es baja y añada sensores en consecuencia. Para una metodología detallada, consulte Cómo Medir la Intensidad y Cobertura de la Señal WiFi .

ROI e Impacto Empresarial

La implementación de una arquitectura WIPS robusta ofrece retornos medibles en tres dimensiones: reducción de costes de cumplimiento, eficiencia en la respuesta a incidentes y mitigación de riesgos.

| Área de Impacto Empresarial | Métrica | Mejora Típica |

|---|---|---|

| Cumplimiento PCI DSS | Tiempo de preparación de auditoría | -80 a -85% |

| Respuesta a Incidentes | Tiempo Medio de Resolución (MTTR) | Horas → Minutos |

| Coste de Evaluación de Cumplimiento | Gasto anual en escaneos manuales | -70 a -90% |

| Riesgo de Brecha de Datos | Probabilidad de robo de credenciales a través de AP no autorizado | Casi cero con WIPS + 802.1X |

Automatización del Cumplimiento: Los informes automatizados de WIPS satisfacen el Requisito 11.1 de PCI DSS y respaldan los mandatos de seguridad inalámbrica de HIPAA, reduciendo significativamente el tiempo de preparación de la auditoría y proporcionando evidencia continua de la efectividad del control.

Tiempo de Respuesta a Incidentes: Al identificar la ubicación física de un AP no autorizado en un plano, los equipos de TI reducen el MTTR de horas de análisis manual de espectro a minutos. Esto reduce directamente la ventana de exposición y limita la posible pérdida de datos.

Protección de Marca y Regulatoria: La prevención de brechas de datos mediante ataques Evil Twin protege a la organización de acciones de cumplimiento de la ICO bajo GDPR, multas de PCI y el daño reputacional de una brecha publicitada. El coste de una única brecha significativa — multas regulatorias, investigación forense, notificación al cliente — típicamente excede el coste total de varios años de una implementación de WIPS.

A medida que el WiFi empresarial evoluciona hacia plataformas más inteligentes e integradas — incluyendo modelos de acceso sin contraseña como se explora en Cómo un Asistente WiFi Habilita el Acceso sin Contraseña en 2026 y funciones de navegación sin interrupciones como Modo de Mapas sin Conexión de Purple — la seguridad de la infraestructura inalámbrica subyacente se convierte en la base sobre la que dependen todas estas capacidades.

Definiciones clave

Rogue Access Point

Any wireless access point connected to a network without explicit authorisation from the network administrator, regardless of the intent of the person who installed it.

The primary wireless threat vector for bypassing perimeter security and exposing the internal LAN to unauthorised access.

Evil Twin AP

A fraudulent access point that broadcasts the same SSID as a legitimate network to deceive clients into connecting, enabling Man-in-the-Middle interception of traffic.

Typically deployed by external attackers near the target premises. Requires wireless containment rather than port suppression.

WIPS (Wireless Intrusion Prevention System)

A network security system that continuously monitors the RF spectrum for unauthorised wireless devices and can automatically take countermeasures including deauthentication and port suppression.

The enterprise standard for automated rogue AP detection and containment. Provides the continuous monitoring required by PCI DSS Requirement 11.1.

WIDS (Wireless Intrusion Detection System)

A passive variant of WIPS that detects and alerts on wireless threats but does not take automated containment actions.

Used in environments where automated containment carries legal or operational risk. Requires manual response to each alert.

Deauthentication Frame (802.11)

An IEEE 802.11 management frame used to terminate a wireless association between a client and an access point. Used by WIPS to disrupt connections to rogue APs.

The primary mechanism for wireless containment. Effectiveness is reduced against clients supporting 802.11w (Protected Management Frames).

BSSID (Basic Service Set Identifier)

The MAC address of a wireless access point's radio interface. Uniquely identifies each AP in the RF environment.

The primary identifier used by WIPS to track, classify, and target specific APs for containment.

Port Suppression

The act of administratively disabling a wired switch port via SNMP or API, cutting network connectivity to any device connected to that port.

The most effective containment method for rogue APs physically connected to the corporate LAN. Preferred over wireless deauthentication.

IEEE 802.1X (Port-Based NAC)

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access via a wired or wireless port.

The foundational preventative control against rogue APs. An unauthenticated consumer router plugged into an 802.1X-enabled port will be denied network access entirely.

Background Scanning (Time-Slicing)

A WIPS deployment mode where serving APs periodically switch channels to scan for threats, rather than using dedicated sensor hardware.

A cost-effective alternative to dedicated sensor overlays for distributed or lower-risk environments. Provides periodic rather than continuous visibility.

PCI DSS Requirement 11.1

The Payment Card Industry Data Security Standard requirement mandating that organisations implement processes to detect and identify authorised and unauthorised wireless access points on a quarterly basis.

The primary compliance driver for WIPS adoption in retail and hospitality. Automated WIPS reporting directly satisfies this requirement.

Ejemplos prácticos

A 400-room corporate hotel in a dense urban environment is experiencing intermittent network performance issues and one confirmed guest credential theft incident. The WLC shows no hardware faults. The hotel is surrounded by cafes, restaurants, and offices. How should the IT team approach detection and containment?

- Deploy WIPS sensors in dedicated monitor mode across all floors to establish a 72-hour RF baseline. Configure RSSI thresholds to filter out neighbouring networks below -75 dBm.

- Review the classification log. The WIPS detects an SSID named 'Hotel_Guest_Free' broadcasting at -52 dBm, triangulated to the fourth-floor corridor.

- Perform MAC address correlation. The WIPS confirms the device is NOT connected to the hotel's wired LAN — it is a cellular-connected mobile hotspot. Port suppression is not available.

- Enable automated wireless containment (deauthentication frames) targeting the specific BSSID. Monitor client association logs to confirm guests are reconnecting to authorised APs.

- Dispatch security to the triangulated location. The device — a mobile hotspot — is found and removed from a housekeeping cupboard.

- Post-incident: implement WPA3-Enterprise on the corporate SSID and captive portal authentication on the guest network to reduce future attack surface.

A major retail chain needs to satisfy PCI DSS Requirement 11.1 across 500 locations. Manual quarterly wireless assessments cost £180,000 annually and are operationally disruptive. What is the recommended architecture?

- Deploy background-scanning WIPS on existing AP infrastructure across all 500 locations. This avoids the capital cost of dedicated sensor hardware while providing near-continuous visibility.

- Centralise WIPS management to a single console with role-based access for regional IT managers.

- Implement IEEE 802.1X on all wired switch ports in each store. This prevents rogue APs from connecting to the LAN, making WIPS the secondary (not primary) control.

- Configure automated monthly PCI compliance reports from the WIPS console, documenting all detected APs, their classification, and remediation actions.

- Define an escalation SLA: Critical rogue (on wire) → 30-minute physical response. High rogue (wireless only) → 4-hour investigation.

- Review and tune classification rules quarterly based on new threat intelligence.

Preguntas de práctica

Q1. Your WIPS alerts you to an AP broadcasting your corporate SSID at -52 dBm. The WIPS cannot correlate the AP's MAC address to any wired switch port. What is the correct automated response, and what is the legal constraint you must consider?

Sugerencia: Consider the difference between wired and wireless containment capabilities, and the RSSI threshold for safe automated containment.

Ver respuesta modelo

Initiate automated wireless containment (deauthentication frames) targeting the specific BSSID. Because the AP is not on the wired LAN, port suppression is impossible. The strong RSSI (-52 dBm) indicates the device is physically within or immediately adjacent to your premises, and spoofing the corporate SSID indicates malicious intent (Evil Twin), justifying immediate wireless containment. The legal constraint is that containment must only target this specific BSSID — not broadcast deauthentication — and the RSSI threshold confirms the device is within your perimeter, not a neighbouring network.

Q2. An employee plugs a consumer WiFi router into a wall ethernet jack in a conference room to provide connectivity for a visiting vendor. The WIPS detects the AP's SSID broadcasting at -48 dBm. Describe the two-layer defence that should prevent this from becoming a critical vulnerability.

Sugerencia: Think about the control that should stop the threat at the wired edge, before the WIPS even detects the RF signal.

Ver respuesta modelo

Layer 1 (Prevention): IEEE 802.1X on the conference room switch port should demand authentication when the consumer router is connected. The unmanaged router will fail authentication, and the switch port will remain in an unauthorised VLAN or blocked state, preventing the rogue AP from obtaining an IP address or bridging traffic to the corporate LAN. Layer 2 (Detection and Containment): If 802.1X is not deployed on that port, the WIPS detects the AP broadcasting at -48 dBm, correlates the MAC address to the wired LAN via switch MAC tables, classifies it as Critical (Rogue on Wire), and triggers automated port suppression — administratively disabling the specific switch port via SNMP or API.

Q3. A neighbouring retail unit upgrades their WiFi infrastructure. Their new APs are now visible to your WIPS sensors at -68 dBm. Your automated containment policy triggers and begins deauthenticating their clients. What went wrong, what is the immediate risk, and how do you prevent recurrence?

Sugerencia: Consider the RSSI threshold configuration and the legal implications of interfering with third-party networks.

Ver respuesta modelo

What went wrong: The automated containment RSSI threshold was set too low (or not configured), causing the WIPS to target a legitimate neighbouring network. The -68 dBm signal is within the containment trigger range but the device is not within the organisation's premises. Immediate risk: This constitutes intentional jamming and denial of service against a third-party network, violating telecommunications regulations (e.g., Ofcom regulations in the UK, FCC rules in the US). The organisation faces significant legal liability and potential regulatory enforcement. Prevention: Raise the automated containment RSSI threshold to -65 dBm or stronger. Conduct a neighbour AP survey and explicitly whitelist all identified neighbouring BSSIDs. Implement a manual review step for any AP between -65 dBm and -75 dBm before containment is authorised.