NAC para el sector sanitario: Protegiendo dispositivos médicos y datos de pacientes

Esta guía proporciona una referencia técnica exhaustiva para la implementación de Network Access Control (NAC) en entornos sanitarios, cubriendo el diseño de la arquitectura, los mecanismos de autenticación, la creación de perfiles de dispositivos y la segmentación de VLAN para IoT médico, sistemas clínicos y acceso de invitados. Aborda los requisitos de cumplimiento de HIPAA, NHS DSP Toolkit, ISO 27001 y GDPR, con escenarios de implementación concretos y mejores prácticas neutrales respecto al proveedor. Para directores de TI y CTOs del sector sanitario, este es el plan operativo para proteger los dispositivos médicos y los datos de los pacientes sin interrumpir los flujos de trabajo clínicos.

Listen to this guide

View podcast transcript

- Resumen Ejecutivo

- Análisis Técnico Detallado

- El Reto de la Red Sanitaria

- Arquitectura Central de NAC

- Mecanismos de Autenticación

- Perfilado de Dispositivos y Evaluación de Postura

- Guía de Implementación

- Fase 1: Descubrimiento y Perfilado (Modo Monitorización)

- Fase 2: Definición de Políticas y Segmentación de VLAN

- Fase 3: Aplicación Gradual

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- Modos de Fallo Comunes

- La decisión Fail-Open vs. Fail-Closed

- ROI e Impacto Empresarial

Resumen Ejecutivo

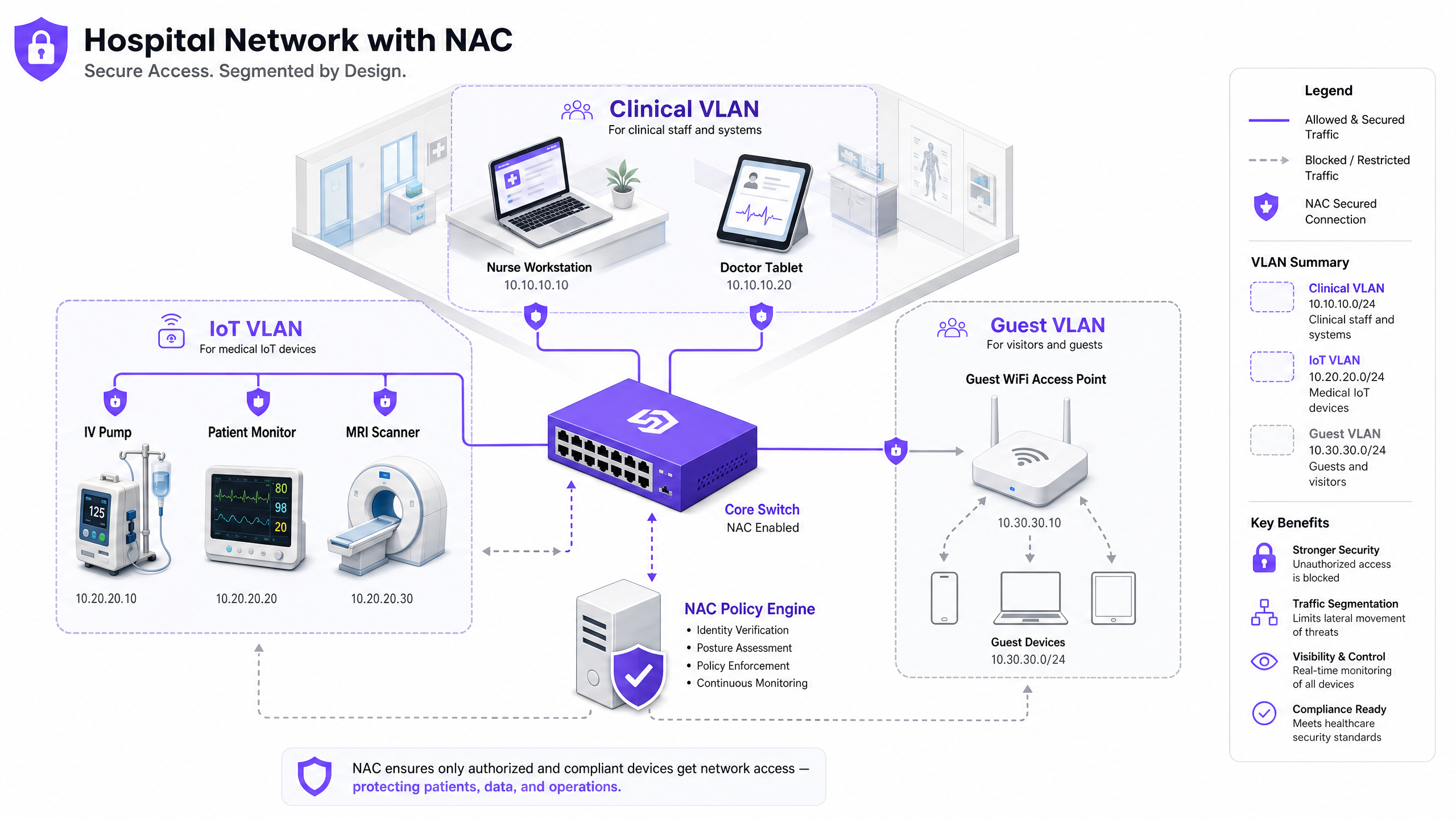

Asegurar una red sanitaria moderna ya no se trata solo de proteger el perímetro; se trata de gestionar la explosión de dispositivos conectados dentro de las instalaciones. Desde escáneres de resonancia magnética y bombas de infusión inteligentes hasta tabletas de pacientes y teléfonos inteligentes de invitados, el gran volumen y la diversidad de puntos finales crean una superficie de ataque sin precedentes. Network Access Control (NAC) es la infraestructura crítica necesaria para identificar, autenticar y autorizar cada dispositivo que se conecta a la red, asegurando que los dispositivos médicos y los datos de los pacientes permanezcan seguros.

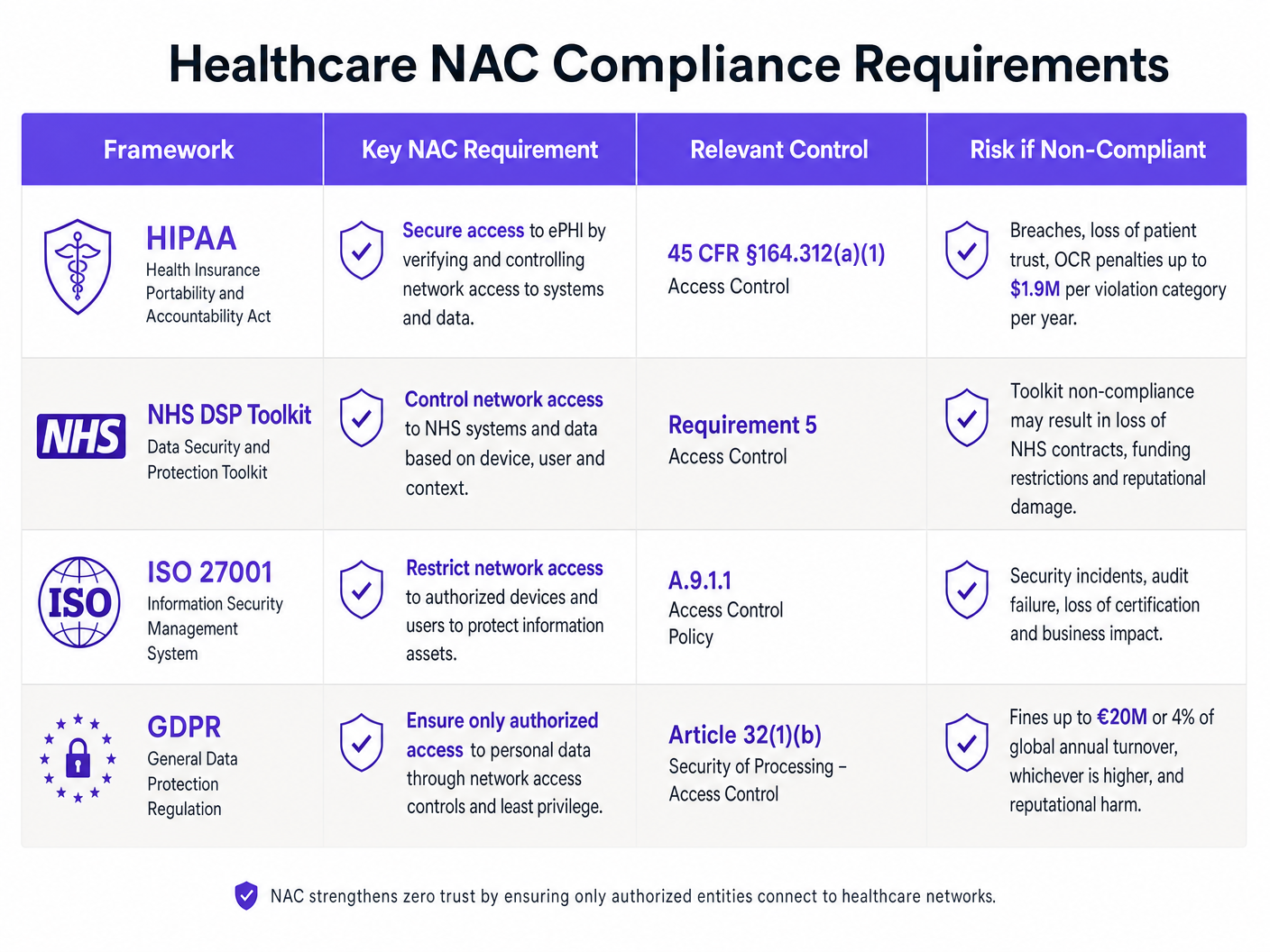

Para los CTOs y Directores de TI en el sector sanitario, implementar una solución NAC robusta es un requisito innegociable para el cumplimiento de HIPAA, el NHS DSP Toolkit y GDPR, así como para una mitigación de riesgos significativa. Esta guía ofrece un análisis técnico profundo de la arquitectura NAC, las estrategias de implementación y las mejores prácticas adaptadas a los entornos sanitarios. Exploramos cómo lograr un acceso a la red de confianza cero, segmentar los dispositivos IoT clínicos del tráfico público y aprovechar soluciones como Guest WiFi para gestionar de forma segura el acceso de los visitantes sin comprometer la red clínica central.

Análisis Técnico Detallado

El Reto de la Red Sanitaria

Las redes sanitarias son excepcionalmente complejas. Deben soportar simultáneamente sistemas clínicos con estrictos requisitos de tiempo de actividad e integridad de datos, una vasta gama de dispositivos de Internet de las Cosas Médicas (IoMT) que ejecutan sistemas operativos heredados, BYOD del personal y miles de dispositivos de pacientes y visitantes no gestionados. La seguridad perimetral tradicional o las asignaciones estáticas de VLAN son totalmente insuficientes para este entorno. Se requiere un enfoque dinámico y basado en la identidad para aplicar el acceso con privilegios mínimos en toda la estructura de la red.

La magnitud del problema es significativa. Un hospital típico de 500 camas puede tener más de 10.000 dispositivos conectados en cualquier momento. Menos del 30% de esos dispositivos serán capaces de ejecutar un agente de seguridad de punto final tradicional. El 70% restante —bombas de infusión, monitores de pacientes, equipos de imagen, camas inteligentes— deben protegerse mediante controles a nivel de red en lugar de controles basados en el host. Este es precisamente el problema que NAC está diseñado para resolver.

Arquitectura Central de NAC

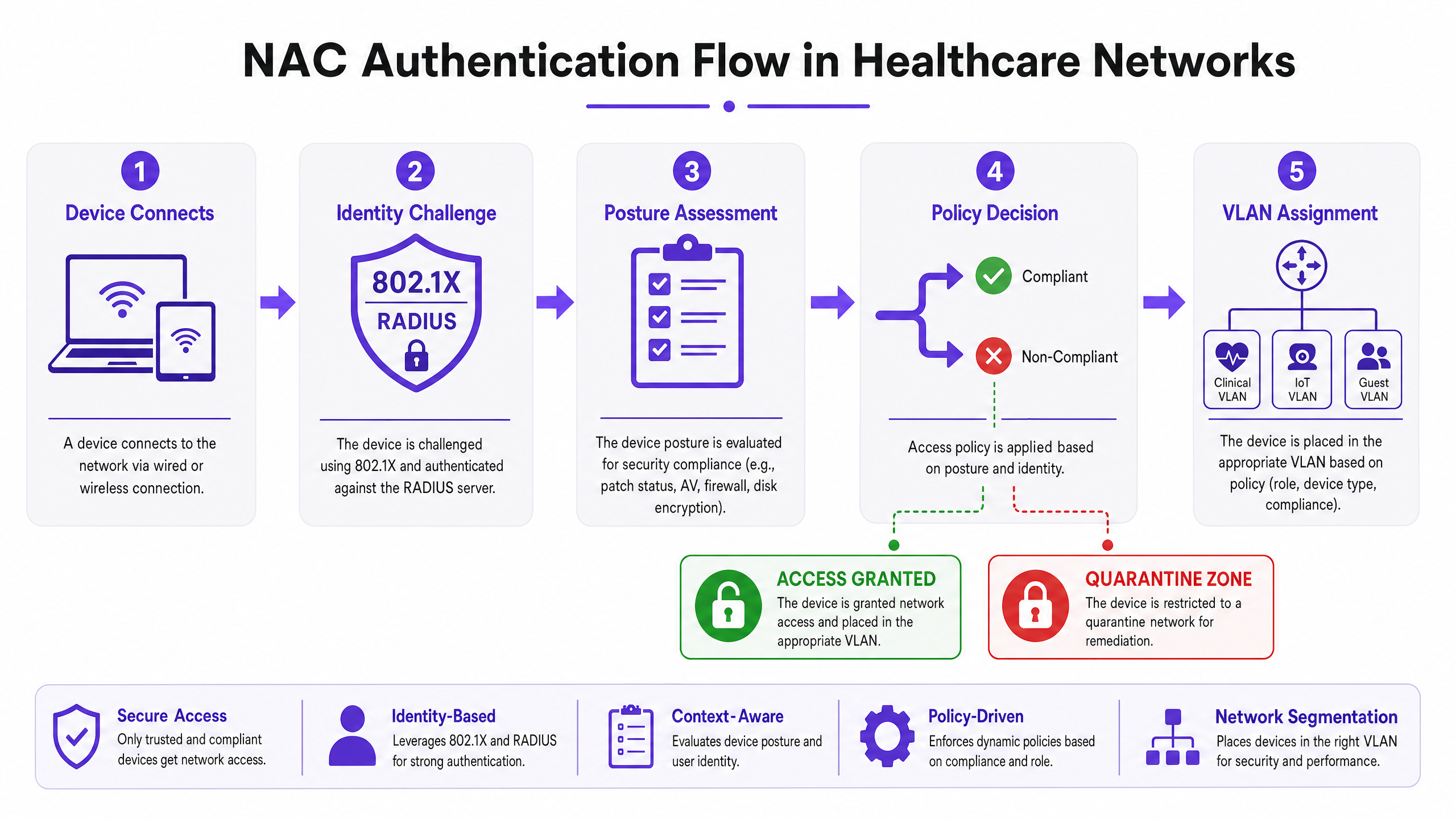

Una implementación de NAC de grado de producción en un entorno sanitario se basa en cuatro componentes clave que trabajan en conjunto. El Solicitante es el software cliente o componente nativo del sistema operativo en el dispositivo de conexión que inicia el intercambio de autenticación. Para dispositivos IoT sin interfaz gráfica que carecen de capacidad de solicitante, se utiliza MAC Authentication Bypass (MAB) como alternativa. El Autenticador es el dispositivo de acceso a la red —un switch o punto de acceso inalámbrico— que intercepta la solicitud de conexión y actúa como guardián, reenviando las credenciales al servidor de autenticación. El Servidor de Autenticación (típicamente un motor de políticas basado en RADIUS como Cisco ISE, Aruba ClearPass o ForeScout) es la inteligencia central del sistema; valida la identidad, evalúa la postura y devuelve una decisión de autorización con una asignación dinámica de VLAN. Finalmente, el Almacén de Directorio —típicamente Microsoft Active Directory o LDAP— proporciona los registros de identidad de usuario y dispositivo contra los cuales el servidor RADIUS valida las solicitudes.

Mecanismos de Autenticación

IEEE 802.1X es el estándar de oro para el control de acceso a la red basado en puertos. Proporciona un marco para encapsular mensajes EAP (Extensible Authentication Protocol) entre el solicitante y el servidor de autenticación. Para dispositivos propiedad de la empresa, EAP-TLS (autenticación mutua basada en certificados) es fuertemente preferido sobre PEAP-MSCHAPv2 (basado en contraseña). EAP-TLS elimina por completo el vector de robo de credenciales: una contraseña comprometida no puede otorgar acceso a la red si la autenticación requiere un certificado de máquina válido firmado por su PKI interna.

MAC Authentication Bypass (MAB) es la solución pragmática para dispositivos que no pueden soportar 802.1X, lo que describe la mayoría de los equipos IoT médicos. El autenticador utiliza la dirección MAC del dispositivo como su credencial de identidad. MAB por sí solo es débil, ya que las direcciones MAC pueden ser suplantadas, pero cuando se combina con un perfilado profundo de dispositivos y un análisis de comportamiento, se convierte en un control robusto para gestionar dispositivos médicos conocidos.

La autenticación de Captive Portal es el mecanismo apropiado para el acceso de invitados y pacientes. Una solución de Guest WiFi bien implementada gestiona el registro de usuarios, la aceptación de los términos de servicio y la gestión del ancho de banda, asegurando que el tráfico público esté completamente aislado de la red clínica desde el momento en que un dispositivo se asocia con el punto de acceso.

Perfilado de Dispositivos y Evaluación de Postura

Saber quién se conecta es solo la mitad de la batalla; saber con qué se conectan es igualmente crítico. El Perfilado de Dispositivos utiliza una combinación de sondas de red pasivas y activas —huellas DHCP, cadenas de agente de usuario HTTP, consultas SNMP, escaneo activo basado en Nmap y análisis de patrones de tráfico— para clasificar cada dispositivo en la red. Un motor de perfilado bien ajustado puede distinguir entre un monitor de paciente Philips IntelliVue y una bomba de infusión Baxter Sigma Spectrum basándose únicamente en su comportamiento de red, incluso si ambos se conectan a través de MAB.

La Evaluación de Postura se aplica a los dispositivos corporativos gestionados. Antes de conceder acceso a la VLAN clínica, el sistema NAC queel endpoint para el cumplimiento: ¿Está el sistema operativo parcheado al nivel requerido? ¿Está actualizada la base de datos de firmas de antivirus? ¿Está habilitado el cifrado de disco completo? Los dispositivos que no superan las comprobaciones de postura se asignan dinámicamente a una VLAN de remediación donde pueden recibir actualizaciones pero no pueden acceder a los sistemas clínicos.

Guía de Implementación

Desplegar NAC en un entorno hospitalario en vivo requiere una planificación meticulosa para evitar interrumpir los servicios de atención crítica. Un enfoque por fases no solo es recomendado, es obligatorio.

Fase 1: Descubrimiento y Perfilado (Modo Monitorización)

Comience desplegando la solución NAC en Modo Monitorización. Configure los switches y puntos de acceso para reenviar las solicitudes de autenticación al servidor NAC, pero instruya al servidor para que permita todo el acceso mientras registra cada conexión. Ejecute esta fase durante un mínimo de cuatro semanas, cubriendo todos los turnos operativos y patrones de uso de dispositivos. El resultado es un inventario completo y verificado de cada dispositivo en la red, incluyendo TI en la sombra y equipos heredados que pueden no aparecer en su CMDB. Utilice estos datos para refinar las reglas de perfilado de dispositivos e identificar cualquier dispositivo que requiera un manejo especial durante la aplicación.

Fase 2: Definición de Políticas y Segmentación de VLAN

Basándose en los datos de descubrimiento, defina políticas de acceso granulares mapeadas a VLANs específicas. La VLAN Clínica debe restringirse a dispositivos de personal autorizado autenticados mediante 802.1X EAP-TLS y dispositivos IoT médicos conocidos autenticados mediante MAB con perfilado verificado. La VLAN IoT debe subdividirse aún más por clase de dispositivo —una VLAN dedicada para bombas de infusión, una separada para equipos de imagen— con ACLs estrictas que permitan la comunicación solo a los servidores de gestión específicos que cada clase de dispositivo requiera. La VLAN de Invitados enruta todo el tráfico no autenticado a un captive portal, aprovechando una plataforma que integra WiFi Analytics para proporcionar visibilidad operativa mientras mantiene un aislamiento completo de la red interna.

Para obtener orientación específica sobre la configuración del proveedor, consulte nuestra guía detallada sobre Cómo configurar políticas NAC para la dirección de VLAN en Cisco Meraki .

Fase 3: Aplicación Gradual

Transición del Modo Monitorización al Modo Aplicación por etapas. Comience con la Aplicación de Bajo Impacto: aplique ACLs básicas para bloquear patrones de tráfico malicioso conocidos pero permita la mayoría del tráfico legítimo. Utilice esta fase para identificar y resolver cualquier configuración errónea de políticas antes de que afecten las operaciones clínicas. Luego, transicione a la aplicación en Modo Cerrado, implementando departamento por departamento —áreas administrativas primero, áreas de soporte clínico segundo y unidades de cuidados críticos al final. En cada etapa, mantenga un procedimiento de reversión rápida y asegúrese de que el equipo de ingeniería clínica esté disponible para validar que los dispositivos médicos funcionan correctamente después de la aplicación.

Mejores Prácticas

Exija Autenticación Basada en Certificados. Para todos los dispositivos propiedad de la empresa, EAP-TLS con certificados de máquina emitidos por su PKI interna debe ser el único método de autenticación aceptado. Las contraseñas son un riesgo; los certificados no lo son.

Microsegmente el IoT Médico. No agrupe todos los dispositivos médicos en una única VLAN IoT. Segmente por clase de dispositivo y aplique ACLs de confianza cero. Una bomba de infusión solo debería poder acceder a su servidor de gestión específico y al sistema EMR, nada más. El movimiento lateral entre clases de dispositivos debe bloquearse en la capa de red.

Implemente Monitorización de Comportamiento Continua. NAC no es un control de "configurar y olvidar". Integre su motor de políticas NAC con una plataforma SIEM o de detección y respuesta de red (NDR). Si un dispositivo IoT perfilado comienza a exhibir un comportamiento anómalo —escaneos de puertos inesperados, conexiones salientes inusuales— el sistema NAC debería ponerlo en cuarentena dinámicamente sin esperar la intervención humana.

Optimice su Infraestructura Inalámbrica. Asegúrese de que su despliegue de puntos de acceso proporcione una cobertura y capacidad adecuadas para la densidad de dispositivos en cada área clínica. Comprender las implicaciones de las diferentes bandas inalámbricas es esencial —nuestra guía sobre Frecuencias Wi-Fi: Una guía de frecuencias Wi-Fi en 2026 cubre las compensaciones prácticas entre 2.4 GHz, 5 GHz y 6 GHz para entornos clínicos y de IoT mixtos.

Integre el Acceso de Invitados como un Control de Seguridad de Primera Clase. Guest WiFi no es una ocurrencia tardía, es uno de los tipos de tráfico de mayor riesgo en su red. Una plataforma dedicada de Guest WiFi asegura que los dispositivos de pacientes y visitantes estén aislados, autenticados y gestionados independientemente de la red clínica. Los datos de WiFi Analytics generados también pueden apoyar mejoras operativas en el flujo de pacientes y la gestión de instalaciones.

Resolución de Problemas y Mitigación de Riesgos

Modos de Fallo Comunes

El Dispositivo IoT Silencioso es el problema operativo más común en los despliegues de NAC en el sector sanitario. Los dispositivos médicos que entran en un estado de suspensión de baja energía pierden su conexión de red y no se vuelven a autenticar correctamente al despertar. El resultado es un dispositivo que aparece desconectado para el sistema NAC pero que está físicamente presente e intentando operar. La mitigación implica ajustar los temporizadores de envejecimiento de MAC en los switches para que coincidan con el ciclo de suspensión esperado de cada clase de dispositivo, y configurar el motor de perfilado NAC para reconocer los dispositivos que regresan sin requerir un ciclo completo de reautenticación.

Caducidad de Certificados es un riesgo sistémico que puede bloquear cientos de dispositivos del personal simultáneamente si no se gestiona de forma proactiva. Implemente la gestión automatizada del ciclo de vida de los certificados utilizando protocolos SCEP o EST, y configure alertas para los certificados que caduquen en un plazo de 60 días. Escalone la renovación de certificados ciclos entre grupos de dispositivos para evitar expiraciones masivas simultáneas.

Mala configuración del servidor RADIUS — direcciones IP incorrectas, secretos compartidos no coincidentes o métodos EAP mal configurados en los dispositivos de acceso a la red — causarán fallos de autenticación silenciosos que son difíciles de diagnosticar sin un registro adecuado. Utilice la gestión de red centralizada para enviar configuraciones RADIUS estandarizadas a todos los conmutadores y puntos de acceso, e implemente la contabilidad RADIUS para proporcionar un registro de auditoría de todos los eventos de autenticación.

La decisión Fail-Open vs. Fail-Closed

Esta es la decisión arquitectónica más trascendental en una implementación de NAC en el sector sanitario. Una política de fail-closed (denegar el acceso a la red si el servidor NAC es inalcanzable) proporciona la postura de seguridad más sólida, pero corre el riesgo de aislar equipos médicos críticos para la vida durante una interrupción del servidor. Una política de fail-open (otorgar acceso restringido si el servidor está inactivo) mantiene la continuidad clínica, pero crea una ventana de control de seguridad reducido. El enfoque recomendado es una política de fallo por niveles: las VLAN clínicas críticas fallan en modo abierto (fail-open) con ACLs de nivel de red sólidas implementadas, mientras que las VLAN administrativas y de invitados fallan en modo cerrado (fail-closed). Implemente motores de políticas NAC en un clúster de alta disponibilidad en múltiples ubicaciones físicas o zonas de disponibilidad para minimizar la frecuencia con la que se activa esta decisión.

ROI e Impacto Empresarial

El caso de negocio para NAC en el sector sanitario es convincente en múltiples dimensiones. El principal impulsor es la reducción de riesgos: una única violación de datos reportable que involucre información de salud protegida (PHI) conlleva costes promedio que superan los 10 millones de dólares cuando se tienen en cuenta las multas regulatorias, los honorarios legales, los costes de remediación y el daño a la reputación. NAC reduce directamente la probabilidad y el radio de impacto potencial de dicho incidente al garantizar que solo los dispositivos autorizados y conformes puedan acceder a los sistemas que contienen PHI.

La eficiencia operativa es un beneficio secundario pero significativo. La creación de perfiles y la incorporación automatizada de dispositivos eliminan la configuración manual de puertos de conmutación que consume una cantidad considerable de tiempo del servicio de asistencia de TI en entornos sin NAC. Los equipos de ingeniería clínica obtienen un inventario de dispositivos preciso y en tiempo real que respalda la gestión del ciclo de vida, la programación del mantenimiento y la planificación de adquisiciones.

La postura de cumplimiento mejora directamente. El estándar de Control de Acceso de HIPAA (45 CFR §164.312(a)(1)), los requisitos de seguridad de red del NHS DSP Toolkit y las obligaciones de seguridad del procesamiento del Artículo 32 de GDPR, todos exigen controles demostrables sobre quién y qué puede acceder a los sistemas que contienen datos de pacientes. Una implementación de NAC bien documentada proporciona la evidencia de auditoría necesaria para satisfacer estas obligaciones.

Finalmente, la experiencia del paciente se beneficia de una estrategia de acceso de invitados bien implementada. Proporcionar Guest WiFi fiable y seguro para pacientes y visitantes mejora los índices de satisfacción, mientras que los datos subyacentes de WiFi Analytics respaldan mejoras operativas en la gestión de camas, el flujo de visitantes y la utilización de las instalaciones.

Key Definitions

Network Access Control (NAC)

A security framework that enforces policy-based control over which devices and users are permitted to connect to a network, and what resources they can access once connected. NAC combines authentication, device profiling, posture assessment, and dynamic policy enforcement.

IT teams encounter NAC as both a product category (Cisco ISE, Aruba ClearPass, ForeScout) and an architectural approach. In healthcare, NAC is the primary mechanism for enforcing network segmentation between clinical systems, medical IoT, and guest access.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices wishing to connect to a LAN or WLAN. It defines the roles of the supplicant (client), authenticator (switch/AP), and authentication server (RADIUS), and encapsulates EAP messages between them.

802.1X is the authentication mechanism used for corporate-owned devices in a NAC deployment. IT teams configure it on both the network access devices (switches, APs) and the endpoint devices (via OS-level supplicant settings or Group Policy).

MAC Authentication Bypass (MAB)

A fallback authentication mechanism used for devices that cannot support 802.1X. The network access device uses the connecting device's MAC address as its identity credential, forwarding it to the RADIUS server for authorisation.

MAB is the primary authentication method for medical IoT devices in healthcare NAC deployments. It must be combined with device profiling to provide meaningful security, as MAC addresses can be spoofed.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client and the authentication server using X.509 digital certificates. Both the client and the server present certificates, eliminating the password-based credential theft vector.

EAP-TLS is the recommended authentication method for corporate devices in healthcare NAC deployments. It requires a functioning internal PKI to issue and manage machine certificates.

VLAN Steering

The dynamic assignment of a connecting device to a specific VLAN based on the authentication result and policy decision from the NAC system. The RADIUS server returns a VLAN ID (or VLAN name) as part of the Access-Accept response, and the authenticator places the device's port into that VLAN.

VLAN steering is the mechanism by which NAC enforces network segmentation. IT teams configure RADIUS attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) on the authentication server to specify the target VLAN for each device class.

Device Profiling

The process of identifying the type, manufacturer, and operating system of a connecting device using passive network probes (DHCP fingerprints, HTTP User-Agent strings, mDNS/Bonjour advertisements) and active scanning techniques (Nmap, SNMP queries).

Device profiling is essential for accurately classifying medical IoT devices in a healthcare NAC deployment. Without profiling, MAB-authenticated devices are indistinguishable from each other, making it impossible to apply device-class-specific access policies.

Posture Assessment

The evaluation of a connecting device's security compliance state before granting network access. Posture checks typically verify OS patch level, antivirus signature currency, disk encryption status, and the presence of required security software.

Posture assessment applies to managed corporate devices (laptops, workstations) in a healthcare NAC deployment. Devices that fail posture checks are dynamically assigned to a remediation VLAN where they can receive updates but cannot access clinical systems.

Quarantine VLAN

A restricted network segment to which non-compliant or unrecognised devices are assigned when they fail authentication or posture assessment. The quarantine VLAN typically provides access only to remediation resources (patch servers, antivirus update servers) and blocks access to all clinical and corporate systems.

IT teams use quarantine VLANs as the enforcement mechanism for NAC policy violations. A device in the quarantine VLAN is effectively isolated from the rest of the network while still being able to receive the updates needed to achieve compliance.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices and healthcare applications that communicate over networks to collect and transmit patient data. IoMT includes infusion pumps, patient monitors, imaging equipment, smart beds, and wearable health monitors.

IoMT devices represent the largest and most challenging device category in a healthcare NAC deployment. They typically run legacy operating systems, cannot support endpoint security agents, and require specialised profiling and micro-segmentation strategies.

Zero-Trust Network Access (ZTNA)

A security model that eliminates implicit trust from the network architecture. Under ZTNA, no device or user is trusted by default, regardless of their network location. Every access request must be explicitly authenticated, authorised, and continuously validated.

ZTNA is the architectural philosophy that underpins modern NAC deployments. In healthcare, ZTNA means that even a device on the clinical VLAN must continuously prove its identity and compliance state — network location alone does not grant access to sensitive systems.

Worked Examples

A 350-bed NHS Trust is preparing for its annual DSP Toolkit submission. The IT Director has identified that the network currently has no device authentication — everything connects to a flat network with a single VLAN. There are approximately 2,400 connected devices, of which an estimated 800 are medical IoT devices (infusion pumps, patient monitors, ventilators). The Trust needs to achieve compliance within 6 months without disrupting clinical operations. Where do they start?

The engagement begins with a 4-week Monitor Mode deployment. Configure all core switches and wireless controllers to forward 802.1X and MAB requests to a newly deployed RADIUS policy engine (Cisco ISE or Aruba ClearPass are the leading options for this scale). The server is set to permit-all but log everything. After 4 weeks, analyse the profiling data to categorise all 2,400 devices. Expect to find approximately 800 medical IoT devices (MAB candidates), 600 corporate workstations and laptops (802.1X candidates), 400 staff BYOD devices, and 600 patient/visitor devices. In week 5-8, define the VLAN architecture: Clinical VLAN (10.10.0.0/22) for staff devices and EMR-connected systems, IoT VLAN (10.20.0.0/22) for medical devices with ACLs restricting communication to specific management servers, and Guest VLAN (10.30.0.0/22) routed to a captive portal. Deploy a dedicated Guest WiFi platform for the patient-facing network. In weeks 9-16, begin graduated enforcement starting with the administrative block. In weeks 17-24, extend enforcement to clinical areas, validating each medical device class with clinical engineering before enforcement. By month 6, the Trust has a fully segmented network with documented access controls, satisfying DSP Toolkit Requirement 5 (Access Control) and providing the audit evidence required for the submission.

A private hospital group is expanding its network to support a new oncology wing with 150 new connected medical devices, including 40 infusion pumps from two different manufacturers, 60 patient monitors, and 50 mixed devices (smart beds, nurse call systems). The network team has an existing Cisco Meraki infrastructure with no NAC. The CISO wants micro-segmentation in place before the wing opens in 8 weeks. What is the deployment strategy?

With Cisco Meraki as the existing infrastructure, the deployment leverages Meraki's built-in RADIUS integration and Group Policy features. First, deploy a RADIUS server (FreeRADIUS or Cisco ISE) and configure all Meraki switches and MR access points in the new wing to use it for authentication. Configure MAB for all medical devices, using Meraki's client fingerprinting to assist with device classification. Define three Group Policies in the Meraki dashboard: IoT-InfusionPumps (VLAN 210, ACL permitting only traffic to the infusion pump management server at 10.10.5.20 and the EMR at 10.10.1.10), IoT-PatientMonitors (VLAN 220, ACL permitting traffic to the monitoring server at 10.10.5.30 and the EMR), and IoT-General (VLAN 230, more permissive ACL for mixed devices). Pre-populate the RADIUS server with the MAC addresses of all 150 devices, sourced from the procurement documentation. Run in Monitor Mode for the first two weeks of the wing's soft opening, validating that all devices are correctly profiled and assigned. Transition to full enforcement in week 3. For detailed Meraki-specific VLAN steering configuration, refer to the guide on How to Configure NAC Policies for VLAN Steering in Cisco Meraki .

Practice Questions

Q1. A regional hospital has 1,200 connected devices. During a Monitor Mode NAC deployment, the profiling engine identifies 340 devices with unknown profiles — they are not matching any known medical device fingerprint and are not corporate workstations. The CISO wants to move to enforcement in 2 weeks. What is the correct course of action, and what are the risks of proceeding on the CISO's timeline?

Hint: Consider what those 340 unknown devices might be, and what happens to them when enforcement goes live if they remain unclassified.

View model answer

The correct action is to delay enforcement until the 340 unknown devices are investigated and classified. These devices will be placed in the quarantine VLAN when enforcement goes live, which may include clinical equipment that is critical to patient care. The investigation should involve: (1) cross-referencing MAC address OUI prefixes against manufacturer databases to identify likely device types, (2) reviewing switch port locations to physically identify the devices, (3) engaging clinical engineering to identify any medical devices not in the CMDB, and (4) reviewing DHCP logs for hostname patterns. Only after all 340 devices are classified and appropriate policies are defined should enforcement proceed. The risk of proceeding on the CISO's 2-week timeline is a potential patient safety incident if an unclassified medical device is quarantined during a critical care scenario.

Q2. An IT architect is designing the NAC failure mode policy for a new hospital wing. The clinical director insists that medical devices must never lose network connectivity, even if the NAC server goes offline. The CISO insists on fail-closed for all VLANs. How do you resolve this conflict, and what compensating controls are required?

Hint: Think about tiered failure policies and what network-level controls can substitute for NAC policy enforcement during an outage.

View model answer

The resolution is a tiered failure policy that satisfies both requirements. The IoT VLAN and Clinical VLAN are configured to fail-open (permit access if the RADIUS server is unreachable), while the Guest VLAN and administrative VLAN are configured to fail-closed. The compensating controls that make the fail-open policy acceptable for clinical VLANs are: (1) strict ACLs applied at the VLAN gateway that restrict inter-VLAN traffic regardless of NAC state, (2) NAC server high availability deployment (active-active cluster across two data centres) to minimise the probability of the failure mode being triggered, (3) network-level IDS/IPS monitoring on clinical VLANs to detect anomalous traffic during NAC outages, and (4) documented incident response procedures for NAC outage scenarios. This approach satisfies the clinical director's availability requirement while providing the CISO with documented compensating controls that maintain an acceptable security posture.

Q3. A hospital's NAC deployment has been running in full enforcement mode for 3 months. The security team receives an alert that a device on the IoT VLAN (profiled as an infusion pump) is attempting to establish outbound connections to an external IP address on port 443. The device's MAC address matches the expected profile. What is the immediate response, and what does this incident indicate about the NAC architecture?

Hint: Consider both the immediate containment action and the architectural gap that allowed this traffic to be attempted (even if blocked).

View model answer

The immediate response is to dynamically quarantine the device via the NAC policy engine, isolating it from the IoT VLAN pending investigation. The security team should capture a packet trace from the device's switch port to analyse the traffic content, and clinical engineering should be notified to physically inspect the device and take it offline if necessary. The incident indicates two architectural issues: (1) the ACL on the IoT VLAN is not blocking outbound internet traffic from infusion pumps — the ACL should permit only traffic to the specific management server IP and the EMR, with an explicit deny-all rule for all other destinations; and (2) the behavioural monitoring integration is working correctly (the alert was generated), but the ACL should have blocked the traffic before it was even attempted. The remediation action is to tighten the IoT VLAN ACLs to implement a default-deny posture, permitting only explicitly required communication paths for each device class.